Zapobiegnij instalacji takiego narzędzia zdalnego dostępu, jak CyberGate

TrojanZnany również jako: Trojan zdalnego dostępu CyberGate

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania wirusa CyberGate

Czym jest CyberGate?

CyberGate jest jednym z wielu narzędzi dostępu zdalnego (RAT), które pozwalają użytkownikom zdalnie kontrolować inne podłączone komputery. Cyberprzestępcy bardzo często używają programów tego typu ze złośliwymi intencjami. Zazwyczaj wykorzystują RAT do kradzieży informacji osobistych, poufnych, a następnie wykorzystują je niewłaściwie do generowania przychodów. Osoby, które mają zainfekowane komputery programami takimi jak CyberGate, powinny je jak najszybciej odinstalować.

Istnieje więcej niż jedna wersja CyberGate. Różne wersje mogą zawierać różne funkcje. Jest bardzo prawdopodobne, że większość wersji CyberGate może być wykorzystywana do kradzieży haseł, plików, nagrywania dźwięku za pomocą kamery internetowej i robienia zdjęć za pomocą kamery internetowej oraz instalowania (i wykonywania) złośliwych kodów. Jak wspomnieliśmy na początku, cyberprzestępcy wykorzystują programy takie jak CyberGate głównie do kradzieży informacji. Jednym ze sposobów osiągnięcia tego jest użycie funkcji zapisywania klawiszy, która pozwala rejestrować naciśnięte klawisze. Mówiąc ściślej, tej funkcji można użyć do kradzieży wprowadzonych danych logowania, haseł (i innych danych osobowych) do kont e-mail i kont bankowych, Facebooka itd. Skradzionych kont można używać do dokonywania transakcji pieniężnych lub zakupów lub do niewłaściwego wykorzystywania innych danych osobowych/informacji. Nagrane filmy wideo lub zdjęcia wykonane kamerą internetową mogą służyć do szantażowania ofiar, grożąc im rozpowszechnianiem nagranych filmów/nagrań i żądania pieniędzy w zamian za nie wysyłanie ich innym osobom. Ponadto CyberGate może być wykorzystywany do instalowania złośliwych programów w systemie operacyjnym. Na przykład takiego oprogramowania, jak ransomware, zaprojektowanego do blokowania plików poprzez ich szyfrowanie i utrzymywanie ich niedostępnymi, chyba że zapłacony zostanie okup. Ponadto jest bardzo prawdopodobne, że większość wersji CyberGate jest w stanie uniknąć wykrycia przez oprogramowanie antywirusowe lub inne narzędzia bezpieczeństwa. Oznacza to, że osoby, które je zainstalowały, mogą nie być tego świadome przez długi czas.

| Nazwa | Trojan zdalnego dostępu CyberGate |

| Typ zagrożenia | Trojan zdalnego dostępu, wirus kradnący hasła, malware bankowe, oprogramowanie szpiegujące |

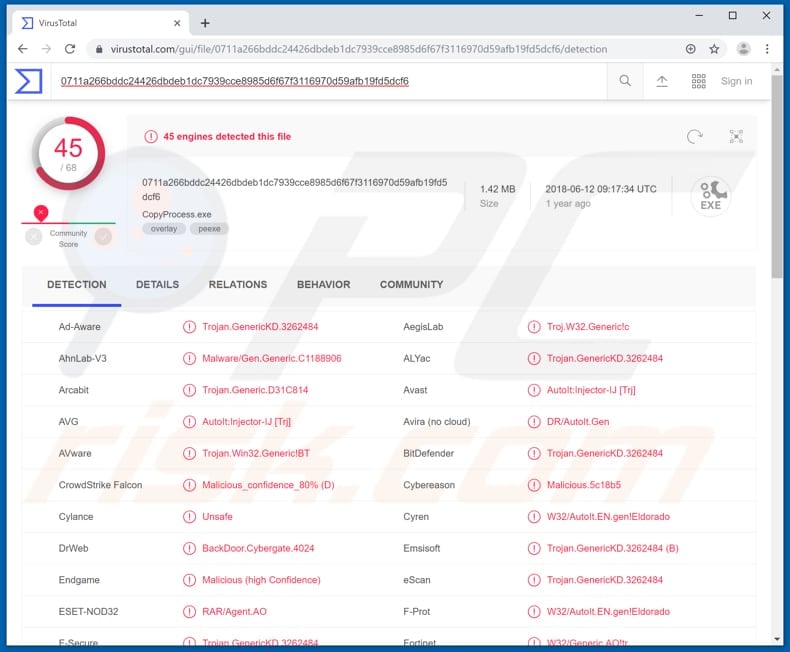

| Nazwy wykrycia (CopyProcess.exe) | Avast (AutoIt:Injector-IJ [Trj]), BitDefender (Trojan.GenericKD.3262484), ESET-NOD32 (RAR/Agent.AO), Kaspersky (Trojan-Dropper.Win32.Agent.sbjn), Pełna lista (VirusTotal) |

| Objawy | RAT zwykle infiltrują komputer ofiary w podstępny sposób i pozostają cichymi, w wyniku czego na zainfekowanej maszynie nie ma jasno widocznych objawów. |

| Metody dystrybucji | Zainfekowane załączniki e-mail, złośliwe ogłoszenia internetowe, inżynieria społeczna, narzędzia łamania oprogramowania, fałszywe narzędzia aktualizacji oprogramowania. |

| Zniszczenie | Skradzione informacje bankowe, hasła, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

CyberGate jest podobny do Sakula, DarkComet, FlawedAmmyy i wielu innych programów tego typu. Zazwyczaj cyberprzestępcy nakłaniają ludzi do zainstalowania RAT za pomocą oszukańczych metod. W przypadku sukcesu łączą się z innymi komputerami i kradną różne informacje, instalują złośliwe programy lub powodują inne szkody. Podsumowując, zainfekowanie komputera RAT może prowadzić do poważnych problemów prywatności, utraty danych i finansów oraz innych problemów. Jeśli program taki jak CyberGate jest zainstalowany w twoim systemie, należy go natychmiast odinstalować.

W jaki sposób CyberGate zinfiltrował mój komputer?

Wiadomo, że cyberprzestępcy rozsyłają CyberGate za pośrednictwem kampanii spamowych. Mówiąc ściślej, wysyłają wiadomości e-mail, które są zamaskowane jako ważne i/lub oficjalne. Wiadomości te zawierają złośliwe załączniki, które są prezentowane jako różne faktury lub inne rzekomo ważne dokumenty/pliki. Głównym celem jest nakłonienie odbiorców do otwarcia załączonego pliku, który po otwarciu pobiera i instaluje CyberGate. Zazwyczaj cyberprzestępcy rozsyłają niechciane (i/lub złośliwe) programy za pomocą takich załączników, jak: dokumenty Microsoft Office lub PDF, JavaScript i pliki wykonywalne, archiwa takie jak ZIP, RAR itd. Istnieje jednak więcej sposobów nakłaniania ludzi do instalowania malware lub innego niechcianego oprogramowania. Cyberprzestępcy używają również niewiarygodnych źródeł pobierania oprogramowania, trojanów, fałszywych aktualizacji oprogramowania i nieoficjalnych narzędzi aktywacyjnych. Przykładami niewiarygodnych źródeł pobierania plików lub oprogramowania są sieci peer-to-peer, witryny z bezpłatnym oprogramowaniem do pobrania i bezpłatnym hostingiem plików, nieoficjalne strony i zewnętrzne programy pobierające. Komputery zarażają się, gdy ludzie pobierają i otwierają złośliwe pliki, które są ukrywane jako zwykłe lub nawet oficjalne. Mówiąc najprościej, osoby korzystające ze źródeł tego typu ryzykują samodzielnym zainstalowaniem malware. Trojany to programy często używane do rozsyłania (instalowania) różnych złośliwych programów. Można to jednak zrobić tylko wtedy, gdy trojan jest już zainstalowany w systemie operacyjnym. Fałszywe programy aktualizujące zwykle infekują komputery, pobierając i instalując złośliwe oprogramowanie zamiast aktualizować nieaktualne programy lub wykorzystując błędy, wady już zainstalowanych programów, które są nieaktualne. Narzędzia do nieoficjalnej aktywacji („łamania oprogramowania") są używane przez osoby, które oczekują, że unikną płacenia za aktywację niektórych licencjonowanych programów. Jednak dość często narzędzia te nie aktywują programów, lecz pobierają i instalują złośliwe programy.

Jak uniknąć instalacji malware?

Nie otwieraj plików dołączonych do nieistotnych wiadomości e-mail, zwłaszcza jeśli są one otrzymywane z nieznanych, podejrzanych adresów e-mail. To samo dotyczy linków, które mogą prowadzić do pobierania szkodliwych plików. Każde oprogramowanie (i pliki) należy pobierać z oficjalnych witryn i poprzez bezpośrednie linki pobierania. Nieoficjalne witryny, różne zewnętrzne programy do pobierania i inne podobne źródła często zawierają malware/mogą być wykorzystywane do rozsyłania malware. Aktualizuj oprogramowanie (lub system operacyjny) za pomocą narzędzi lub wbudowanych funkcji, które są oferowane (tworzone) przez oficjalnych programistów. Zainstalowanego oprogramowania nie należy aktywować za pomocą nieoficjalnych narzędzi („łamania oprogramowania"), które mogą zostać zaprojektowane do pobierania i instalowania szkodliwych programów. Poza tym korzystanie z tego typu narzędzi jest nielegalne. Ostatecznie, system operacyjny powinien być regularnie skanowany za pomocą renomowanego oprogramowania antywirusowego lub antyspyware. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować infiltrujące złośliwe oprogramowanie.

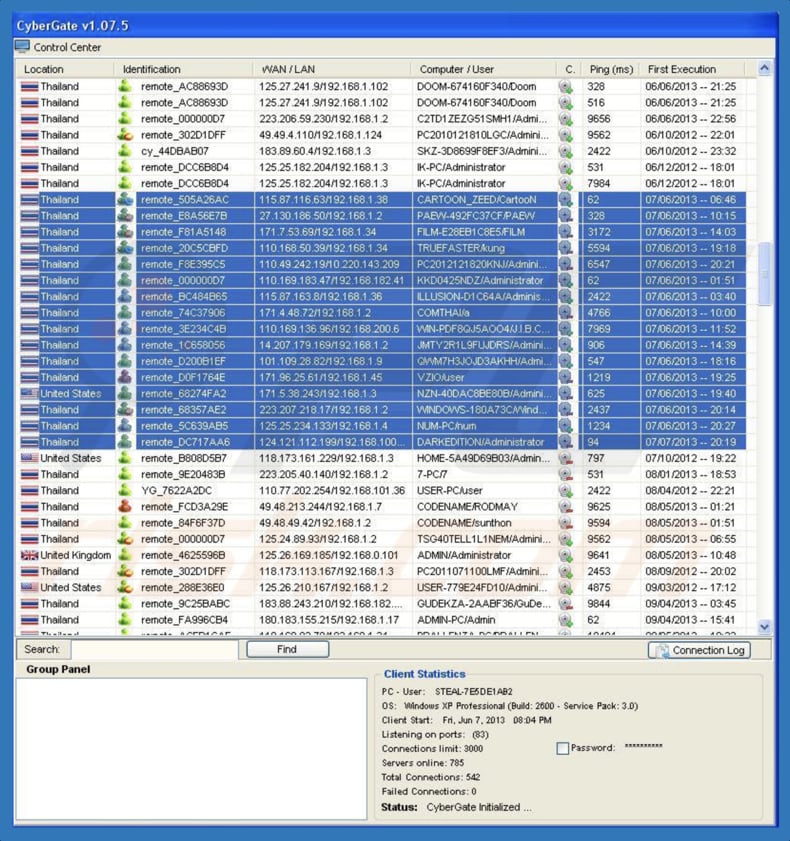

Zrzut ekranu panelu administracyjnego CyberGate:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest CyberGate?

- KROK 1. Manualne usuwanie malware CyberGate.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk "Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w "Menu zaawansowanych opcji uruchamiania." Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij "Ustawienia uruchamiania." Kliknij przycisk "Restart". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij "5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij "Uruchom ponownie" przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij przycisk "Rozwiązywanie problemów", a następnie wybierz opcję "Opcje zaawansowane". W menu zaawansowanych opcji wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w "Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń"

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję