Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania "Proof attached"

Czym jest "Proof attached"?

"Proof attached" to nazwa kampanii spamowej e-mail, która jest sklasyfikowana jako oszustwo sekstorcyjne. Z reguły oszustwa tego typu są używane do przestraszenia ludzi (odbiorców), do nakłonienia ich do myślenia, że oszuści zarejestrowali ich żenujące wideo (lub zrobili zdjęcia) i rozprowadzą je, jeśli odbiorcy nie wyślą im określonej kwoty pieniędzy. Mówiąc wprost, jest to oszustwo wykorzystywane do wyłudzania pieniędzy od ludzi. Stanowczo zalecamy ignorowanie tego typu wiadomości e-mail.

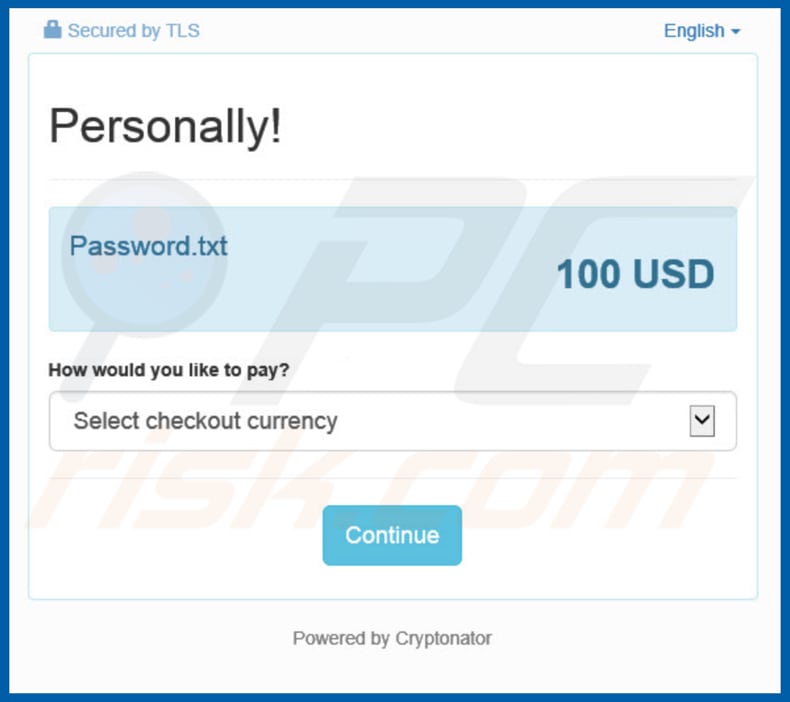

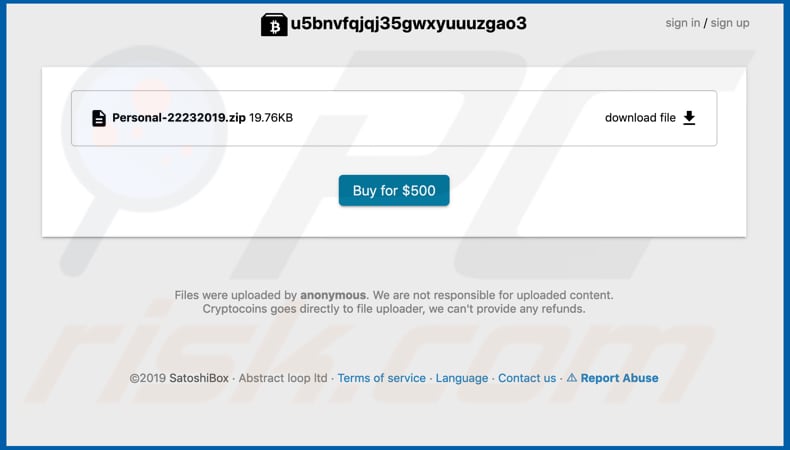

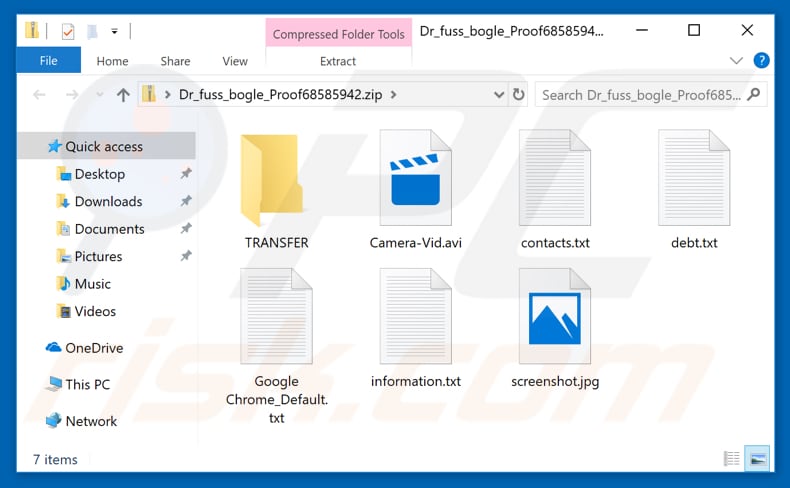

Istnieją co najmniej dwa warianty tego oszustwa, jednak ich główny punkt jest zasadniczo taki sam. E-maile twierdzą, że odbiorca zainstalował program, który umożliwił cyberprzestępcom korzystanie z mikrofonu komputera i kamery internetowej. Twierdzi się, że kamera internetowa została użyta do nagrania krępującego wideo odbiorcy oglądającego wideo z pornografią. Oprócz tego, twierdzi się, że ten program jest zdolny do kradzieży danych, takich jak kontakty, niektóre dane konta itd. Oszuści wzywają odbiorców do wysłania im 310 $ w ciągu trzech dni (lub 660 $ w ciągu dwóch dni, w zależności od wersji tego oszustwa). Tak czy inaczej, pieniądze muszą być przesłane za pomocą kryptowaluty (Bitcoin). W obu wariantach dostępny jest adres portfela Bitcoin. Ponadto e-maile zawierają załączniki (pliki archiwalne), które zawierają filmy, zdjęcia, pliki tekstowe itd. Pliki te są przedstawiane jako dowód, że oszuści mają dostęp do komputera odbiorcy. Jednak te archiwa są chronione hasłem. Aby otworzyć/wyodrębnić dowolny z tych plików, ofiary muszą za to najpierw zapłacić. Te oszustwa zawierają linki do witryn, które otwierają strony Satoshibox lub Cryptonator (jak na poniższych zrzutach ekranu), które powinny zostać wykorzystane do dokonania płatności. Zdecydowanie zalecamy, aby za to nie płacić. Jest to kolejny sposób na pozyskiwanie pieniędzy od ludzi.

| Nazwa | Oszustwo e-mail Proof Attached |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna |

| Fałszywe twierdzenie | Oszuści twierdzą, że mają poniżające wideo odbiorcy "zadawalającego/jej się". Twierdzi się również, że mają dostęp do danych osobowych ofiary (kontaktów, konkretnych kont itp.) |

| Adres kryptiwalutowy cyberprzestępców(Bitcoin) | 16fSXe21QhnmhvZskmtrWnvoRWFbAeAVG3 (cyberprzestępcy używają różnych adresów kryptowalutowych dla różnych wariantów tej kampanii spamowej). |

| Kwota okupu | 310 $, 660 $ (cena zależy od wariantu kampanii). |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont online, kradzież tożsamości, nielegalny dostęp do czyjegoś komputera. |

| Metody dystrybucji | Zwodnicze e-maile, zwodnicze reklamy internetowe pop-up, techniki infekowania wyszukiwarki, domeny z literówkami w nazwach. |

| Zniszczenie | Utrata danych osobowych, pieniędzy, kradzież tożsamości. |

| Usuwanie |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Istnieje wiele innych tego typu oszustw. Zwykle oszuści używają ich do wyłudzenia pieniędzy od odbiorców na różne sposoby. Kilkoma innymi przykładami są "Electronic Materials Involving Underage Children", "This Account Was Recently Infected" i "Hey. It's me! Your Future Friend Or Enemy". Wszystkie e-maile tego typu nie powinny być traktowane poważnie. Najlepszym rozwiązaniem jest ich ignorowanie. Warto jednak wspomnieć, że istnieje inny typ oszustw. Oszustwa wykorzystywane do rozsyłania infekcji komputerowych, takich jak LokiBot, TrickBot, Emotet, AZORult, Adwind itd. Głównym celem tych kampanii spamowych (e-maili) jest skłonienie ludzi do otwarcia załączonego pliku lub prowadzącego do niego inku. Te załączniki to zazwyczaj dokumenty Microsoft Office, archiwa takie jak ZIP, RAR, pliki JavaScript, pliki wykonywalne (pliki .exe), dokumenty PDF itd. Po otwarciu pobierają i instalują taki lub inny szkodliwy program wysokiego ryzyka. Programy te są zwykle przeznaczone do kradzieży danych osobowych, takich jak hasła, loginy kont bankowych lub innych, do rozsyłania innych infekcji itd. Te infekcje komputerowe mogą powodować straty finansowe, różne prywatności, problemy z bezpieczeństwem przeglądania lub inne poważne problemy.

Otrzymujemy wiele wiadomości od użytkowników zainteresowanych tym oszustwem. Oto najczęstsze pytanie, które otrzymujemy:

Pyt.: Witajcie, zespole pcrisk.com, otrzymałem wiadomość e-mail z informacją, że mój komputer został zhakowany, a oni mają film ze mną w głównej. Teraz proszą o okup w Bitcoinach. Myślę, że to musi być prawda, ponieważ podali moje prawdziwe imię i hasło w e-mailu. Co powinienem zrobić?

Odp.: Nie martw się tym e-mailem. Ani hakerzy, ani cyberprzestępcy nie przeniknęli/nie zhakowali twojego komputera i nie mają wideo z tobą oglądającym pornografię. Po prostu zignoruj wiadomość i nie wysyłaj żadnych Bitcoinów. Twój adres e-mail, nazwa i hasło zostały prawdopodobnie skradzione z zaatakowanej witryny, takiej jak Yahoo (naruszenia tych witryn są powszechne). Jeśli jesteś zaniepokojony, możesz sprawdzić, czy twoje konta nie zostały naruszone, odwiedzając stronę internetową haveibeenpwned.

Jak kampanie spamowe infekują komputery?

Kampanie spamowe używane do rozsyłania wirusów powodują uszkodzenia tylko wtedy, gdy otwarte zostaną załączone pliki. Jeśli załącznik jest dokumentem pakietu Microsoft Office, po otwarciu poprosi o zezwolenie na wyłączenie trybu „Widoku chronionego". Zainfekowane pliki MS Office mogą pobierać i instalować szkodliwe programy wyłącznie wtedy, gdy ten tryb jest wyłączony. Dlatego zdecydowanie zalecamy, aby go nie wyłączać. Jeśli załącznik jest plikiem archiwum, takim jak ZIP, RAR lub inny, jego zawartość będzie musiała zostać wyodrębniona i otwarta. W przeciwnym razie nie będzie w stanie spowodować żadnych uszkodzeń. Bez względu na załącznik, nie można zainstalować infekcji komputera bez otworzenia pliku.

Jak uniknąć instalacji malware?

Nie otwieraj załączników z wiadomości e-mail otrzymanych z nieznanych lub podejrzanych adresów e-mail lub/i jeśli wiadomość e-mail (jej temat) jest nieistotna. To samo dotyczy linków do witryn, zazwyczaj prowadzą do zainfekowanych plików. Unikaj pobierania oprogramowania z nieoficjalnych witryn, przy użyciu sieci peer-to-peer (takich jak eMule, klienci torrent itp.), programów do pobierania stron trzecich i innych podobnych źródeł. Najbezpieczniejszym sposobem pobierania oprogramowania jest korzystanie z oficjalnych witryn i bezpośrednich linków. Ostrożnie instaluj (lub pobieraj) oprogramowanie. Zawsze sprawdzaj, jakie są „Niestandardowe", „Zaawansowane" opcje i inne podobne ustawienia pobierania lub instalacji. Zrezygnuj z ofert zainstalowania dodatkowych aplikacji/programów i dopiero wtedy zakończy proces. Nie używaj aktualizacji oprogramowania innych firm. Aktualizuj oprogramowanie za pomocą narzędzi lub funkcji dostarczanych wyłącznie przez oficjalnych programistów. Nie aktywuj płatnego oprogramowania za pomocą różnych narzędzi do łamania oprogramowania. Są one nielegalne i często wykorzystywane jako narzędzia do rozsyłania infekcji komputerowych. MS Office 2010 i nowsze wersje zawierają tryb „Widoku chronionego", który zapobiega rozsyłaniu różnych szkodliwych załączników. Zalecamy używanie nowszych wersji. Doskonałym sposobem zapobiegania infekcjom jest posiadanie zainstalowanego i uruchomionego renomowanego oprogramowania antyszpiegowskiego lub antywirusowego. Jeśli już otworzyłeś szkodliwe załączniki, zalecamy uruchomienie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować infekujące malware.

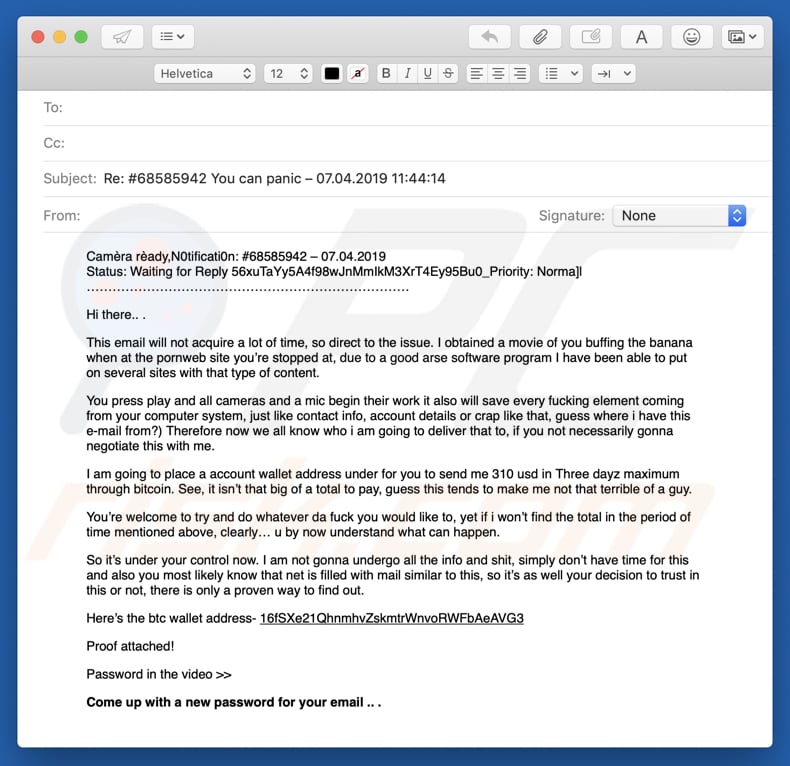

Tekst przedstawiony w wiadomości e-mail "Proof attached" (pierwszy wariant):

Temat: Odp.: #68585942 Możesz panikować 07.04.2019 11:44:14

Załącznik: Dr_fuss_bogle_Proof68585942.zip

Kammera gotowa. Powiadomienie: #68585942 ñ 07.04.2019

Status: Oczekiwanie na twoją odpowiedź 56xuTaYy5A4f98wJnMmIkM3XrT4Ey95Bu0_Priority: Norma]lWitaj...

Ten e-mail nie zajmie ci dużo czasu, więc przejdźmy bezpośrednio do problemu. Zdobyłem film, w którym polerujesz banana będąc na stronie pornograficznej. Dzięki dobremu programowi udało mi się umieścić kilka stron z tego typu treścią.

Naciskasz odtwarzanie, a wszystkie kamery i mikrofon zaczynają pracę, a także zaoszczędzisz każdy pieprzony element pochodzący z twojego komputera, tak jak dane kontaktowe, dane konta lub takie bzdury, zgadnij, skąd mam ten e-mail? Wszyscy wiemy, komu to prześlę, jeśli niekoniecznie będziesz ze mną negocjować.

Zamierzam podać poniżej adres portfela konta, abyś wysłał mi 310 $ w Bitcoinach w ciągu maksymalnie trzech dni. Widzisz, to nie jest tak duża suma do zapłacenia. Domyślam się, że to nie czyni mnie tak strasznym facetem.

Możesz spróbować zrobić wszystko, co chcesz, ale jeśli nie otrzymam sumy w wyżej wymienionym okresie, powinieneś wiedzieć, co może się wydarzyć.

Zatem jest to teraz pod twoją kontrolą. Nie będę podawał wszystkich informacji i gówna. Po prostu nie mam na to czasu, a także najprawdopodobniej wiesz, że sieć jest wypełniona pocztą podobną do tej, więc to również twoja decyzja o uwierzeniu w nią czy nie. Jest to jedyny sprawdzony sposób, aby się dowiedzieć.

Oto adres portfela btc - 16fSXe21QhnmhvZskmtrWnvoRWFbAeAVG3

Dołączony dowód!

Hasło w filmie >>

Podaj nowe hasło do swojego e-maila....

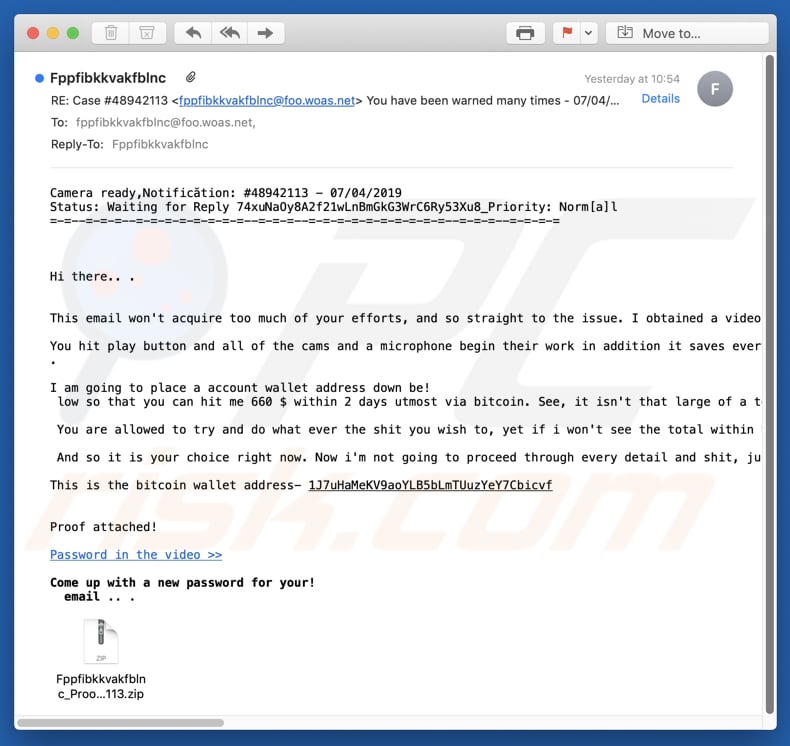

Zrzut ekranu drugiego wariantu oszustwa "Proof attached":

Tekst prezentowany w drugim wariancie oszustwa "Proof attached":

Temat: Sprawa nr 48942113. Zostałeś ostrzeżony wiele razy - 07/04/2019 10:57:20

Aparat gotowy. Powiadomienie nr 48942113 - 07/04/2019

Status: Oczekiwanie na twoją odpowiedź 74xuNaOy8A2f21wLnBmGkG3WrC6Ry53Xu8_Priority: Norm[a]l

=-=--=-=-=--=-=-=-=-=-=-=-=--=-=-=--=-=-=-=-=-=-=-=-=-=--=-=-=--=-=-=-=Witaj...

Ten e-mail nie zajmie ci dużo czasu, więc przejdźmy bezpośrednio do problemu. Zdobyłem film, w którym polerujesz delfina będąc na stronie pornograficznej. Dzięki dobremu programowi udało mi się umieścić kilka stron z tego typu treścią.

Naciskasz odtwarzanie, a wszystkie kamery i mikrofon zaczynają pracę, a także zaoszczędzisz każdy pieprzony element pochodzący z twojego komputera, tak jak dane kontaktowe, dane konta lub takie bzdury, zgadnij, skąd mam ten e-mail? Wszyscy wiemy, komu to prześlę, jeśli niekoniecznie będziesz ze mną negocjować.

Zamierzam podać poniżej adres portfela konta, abyś wysłał mi 660 $ w Bitcoinach w ciągu maksymalnie dwóch dni. Widzisz, to nie jest tak duża suma do zapłacenia. Domyślam się, że to nie czyni mnie tak strasznym facetem.

Możesz spróbować zrobić wszystko, co chcesz, ale jeśli nie otrzymam sumy w wyżej wymienionym okresie, powinieneś wiedzieć, co może się wydarzyć.

Zatem jest to teraz pod twoją kontrolą. Nie będę podawał wszystkich informacji i gówna. Po prostu nie mam na to czasu, a także najprawdopodobniej wiesz, że sieć jest wypełniona pocztą podobną do tej, więc to również twoja decyzja o uwierzeniu w nią czy nie. Jest to jedyny sprawdzony sposób, aby się dowiedzieć.

Oto adres portfela btc - 1J7uHaMeKV9aoYLB5bLmTUuzYeY7Cbicvf

Dołączony dowód!

Hasło w filmie >>

Podaj nowe hasło do swojego e-maila....

Próbowania sprzedaży przez cyberprzestępców hasła do archiwum poprzez Cryptonator:

Zrzut ekranu plików przesłanych do Satoshibox:

Zrzut ekranu plików w chronionym hasłem pliku archiwum (załącznik):

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest "Proof attached"?

- KROK 1. Manualne usuwanie możliwych infekcji malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym::

Uruchom ponownie swój komputer w trybie awaryjnym::

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk "Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w "Menu zaawansowanych opcji uruchamiania." Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij "Ustawienia uruchamiania." Kliknij przycisk "Restart". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij "5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij "Uruchom ponownie" przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij przycisk "Rozwiązywanie problemów", a następnie wybierz opcję "Opcje zaawansowane". W menu zaawansowanych opcji wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w "Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń"

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję