Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania wirusa IcedID

Czym jest IcedID?

IcedID to trojan wysokiego ryzyka, który stanowi ogromne zagrożenie dla prywatności użytkownika, a także dla bezpieczeństwa finansowego i komputerowego. Zwykle jest rozsyłany za pomocą innego trojana o nazwie Emotet, który jest zwykle rozpowszechniany za pomocą różnych kampanii spamowych e-mail. Po udanej infiltracji systemu, IcedID wykonuje szereg złośliwych działań w celu monitorowania aktywności przeglądania Internetu przez użytkownika, kradzieży danych osobowych i manipulowania systemu.

Ten trojan pojawił się po raz pierwszy na scenie we wrześniu 2017 roku. Początkowo został zaprojektowany do kradzieży danych logowania związanych z bankowością. Został zaprojektowany do konfigurowania lokalnego serwera proxy i monitorowania aktywności przeglądania Internetu przez użytkownika. Za każdym razem, gdy użytkownik odwiedza stronę danego banku, IcedID przekierowuje go na fałszywą stronę tego samego banku. Jednak, co ciekawe, w odróżnieniu od innych podobnych trojanów, IcedID nie przekierowuje na identyczną stronę internetową z innym adresem URL. Zamiast tego utrzymuje połączenie z pierwotną „żywą" witryną, aby wyświetlić oryginalny adres URL i certyfikat SSL. To sprawia, że użytkownicy zaczynają wierzyć, że są całkowicie bezpieczni. W ten sposób podają swoje dane logowania, które są natychmiast zapisywane na serwerze Zarządzania i kontroli (C&C). Jakby tego było mało, IcedID kontroluje całą sesję i zazwyczaj wykorzystuje techniki socjotechniczne, aby nakłonić użytkowników do ujawnienia szczegółów potwierdzających transakcję (autoryzację). Ostatecznie cyberprzestępcy zyskują pełny dostęp do konta bankowego ofiary. Ponieważ osoby te dążą do generowania jak największego dochodu, istnieje wysokie prawdopodobieństwo, że ofiary zostaną okradzione. Jednak wraz z upływem lat IcedID został wyposażony w dodatkowe funkcje. Ciągle komunikuje się z serwerem C&C i czeka na wykonanie komend. Może wykonywać różnorodne zadania, takie jak udostępnianie ekranu komputera, pobieranie i uruchamianie aplikacji, pisanie/czytanie/usuwanie kluczy rejestru, usuwanie plików, zbieranie danych logowania do różnych aplikacji poczty e-mail itd. Poniżej można znajdź listę poleceń, które wykonuje IcedID. Dlatego też IcedID może zostać użyty do wprowadzenia do systemu dodatkowych wirusów. Takie trojany są często używane do rozsyłania wirusów ransomware, które są przeznaczone do szyfrowania danych. Ponadto, ponieważ IcedID może usuwać pliki, obecność tego malware może w końcu doprowadzić do ogromnych strat danych. Warto również wspomnieć, że po uzyskaniu dostępu do e-maili ofiar cyberprzestępcy mogą powodować ogromne problemy z prywatnością i ukraść tożsamość. Po pierwsze, zwykli użytkownicy, którym brakuje wiedzy na temat bezpieczeństwa cybernetycznego, z dużym prawdopodobieństwem użyją tego samego hasła do wielu kont. Ponadto, większość z nich ma tylko jeden e-mail, którego używają podczas rejestracji na różnych stronach internetowych. Dlatego oszuści mogą łatwo uzyskać dostęp do różnych kont osobistych, używając haseł, które są identyczne lub nadużywając porwanych wiadomości e-mail za pomocą funkcji „Przywrócenia hasła". Podsumowując, obecność IcedID może ostatecznie doprowadzić do poważnych problemów prywatności, znacznych strat finansowych/danych i infekcji komputerowych wysokiego ryzyka.

| Nazwa | Malware IcedID |

| Typ zagrożenia | Trojan, wirus kradnący hasła, bankowe malware, spyware |

| Objawy | Trojany są zaprojektowane do podstępne infiltracji komputera ofiary oraz pozostawania cichymi, w wyniku czego na zainfekowanej maszynie nie ma jasno widocznych konkretnych objawów. |

| Metody dystrybucji | Zainfekowane załączniki e-mail, złośliwe ogłoszenia internetowe, inżynieria społeczna, złamane oprogramowanie. |

| Zniszczenie | Skradzione informacje bankowe, hasła, kradzież tożsamości, komputer ofiary został dodany do botnetu. |

| Usuwanie |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Istnieją dziesiątki infekcji ransomware podobnych do IcedID. Lista przykładów obejmuje (ale nie ogranicza się do) Beta Bot, Rietspoof, ExileRat, Nymeria i Qakbot. Infekcje te są tworzone przez różnych cyberprzestępców, a ich zachowanie może się nieznacznie różnić (niektóre zbierają informacje, inne rozpowszechniają malware itd.). Jednak koniec końców wszystkie mają jedną wspólną cechę: stanowią ogromne zagrożenie dla finansów użytkowników, komputerów i prywatności. Dlatego najważniejsza jest eliminacja IcedID i innych podobnych infekcji.

Jak IcedID przeniknął do mojego komputera?

Jak wspomniano powyżej, IcedID jest w większości dystrybuowany przy użyciu innego trojana o nazwie Emotet. Oszuści dystrybuują Emotet za pomocą kampanii e-mailowych zawierających spam (np. "O2 Bill Email Virus", "Christmas Greetings Email Virus", "Order Confirmation Email Virus" itp.). Wysyłają setki tysięcy zwodniczych wiadomości e-mail, które zachęcają użytkowników do otworzenia załączonych plików (z których większość to dokumenty Microsoft Office), które zwykle są prezentowane jako faktury, rachunki itp. Po otwarciu załączniki te wprowadzają trojana Emotet do systemu. Teraz metoda infiltracji IcedID ma kilka kroków. Po pierwsze, wprowadza się do legalnego procesu Windows. Jedna z analizowanych próbek wprowadzała się do "svchost.exe". Malware to sprawdza również, czy ma wystarczające uprawnienia do wykonywania różnych działań. Jeśli nie, ponownie się wyświetli, aby wywołać monit Kontroli konta użytkownika (UAC) i poprosić użytkownika o nadanie uprawnień administratora. Po pełnej infiltracji, IcedID wykonuje kilka działań, takich jak tworzenie wpisu rejestru, aby działał przy każdym uruchomieniu systemu, konfigurowanie lokalnego serwera proxy, ustanawianie połączenia z serwerem kontroli, zbieranie danych systemowych. Ostatecznie IcedID kończy się czekaniem na odpowiedź z serwera kontroli, co robić dalej (jakie komendy wykonać).

Jak uniknąć instalacji malware?

Aby temu zapobiec, użytkownicy muszą zachowywać ostrożność podczas przeglądania Internetu. Zawsze dokładnie analizuj każdy otrzymany załącznik e-mail. Jeśli otrzymasz załącznik (link/plik), który jest nieistotny i/lub nadawca wygląda podejrzanie, nie otwieraj niczego. Pamiętaj, że oszuści starają się nadużywać ciekawości użytkowników, wysyłając różne zwodnicze wiadomości, takie jak „Wygrałeś na loterii", „Otrzymałeś przesyłkę", „Pieniądze zostały przelane na twoje konto bankowe" itp. Dlatego nigdy nie daj się nabrać na taką sztuczkę. Warto również zauważyć, że oszuści mogą udawać pracowników legalnych firm, banków i agencji rządowych, aby stworzyć wrażenie bycia uzasadnionymi. W związku z tym, jeśli otrzymasz wiadomość e-mail od firmy, z którą nie masz nic wspólnego, natychmiast usuń wiadomość e-mail. Posiadanie zainstalowanego i uruchomionego renomowanego oprogramowania antywirusowego/antyspyware jest również najważniejsze, ponieważ takie narzędzia wykrywają i eliminują malware, zanim system zostanie uszkodzony. Kluczem do bezpieczeństwa komputera jest ostrożność. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować infiltrujące malware.

Lista działań, które IcedID może wykonać po odebraniu polecenia z serwera kontroli:

- Usuń klucz rejestru

- Usuń lokalny plik

- Pobierz i uruchom plik

- Uruchom zewnętrzny moduł .DAT

- Uruchom lokalną (już zainstalowaną) aplikację

- Zbieraj dane zapisane w następujących aplikacjach: Poczta systemu Windows, RimArts, IncrediMail, Outlook, Poczta usługi Windows Live

- Przeczytaj klucz rejestru

- Zwróć informacje o procesie, do którego został wprowadzony IceID

- Zwróć zmienne środowiskowe

- Uruchom moduł rozpraszania sieci

- Odeślij dzienniki klienta

- Zamknij system

- Śpij

- Zakończ zewnętrzny moduł .DAT

- Zaktualizuj adres serwera kontroli

- Zaktualizuj się

- Zaktualizuj czas opóźnienia komunikacji

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest IcedID?

- KROK 1. Manualne usuwanie malware IcedID.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

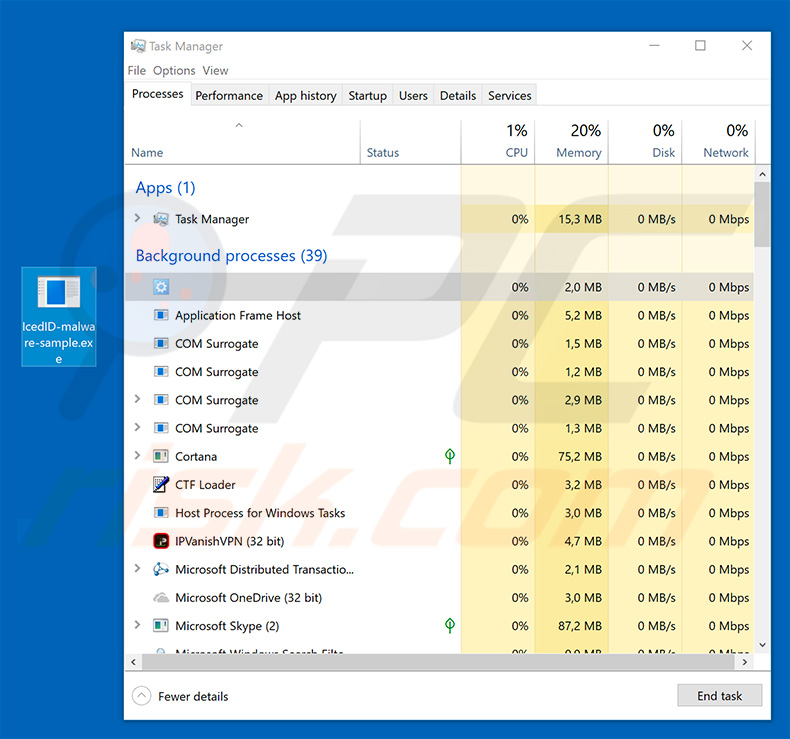

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk "Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w "Menu zaawansowanych opcji uruchamiania." Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij "Ustawienia uruchamiania." Kliknij przycisk "Restart". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij "5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij "Uruchom ponownie" przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij przycisk "Rozwiązywanie problemów", a następnie wybierz opcję "Opcje zaawansowane". W menu zaawansowanych opcji wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w "Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń"

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję