Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania wirusa Monthly Invoice

Czym jest Monthly Invoice?

Odkryta przez badacza ds. bezpieczeństwa malware, Brad, "Monthly Invoice" to kampania spamu e-mailowego, używana do promowania trojanów Emotet i IcedID. Zwodnicze wiadomości e-mail zawierają komunikat informujący, że użytkownicy otrzymali fakturę i zachęcający do odwiedzenia podanego adresu URL. Otwarta strona natychmiast uruchamia pobieranie dokumentu MS Office. Te dokumenty e-mail zostały zaprojektowane w celu potajemnego pobierania i instalowania wyżej wymienionych koni trojańskich.

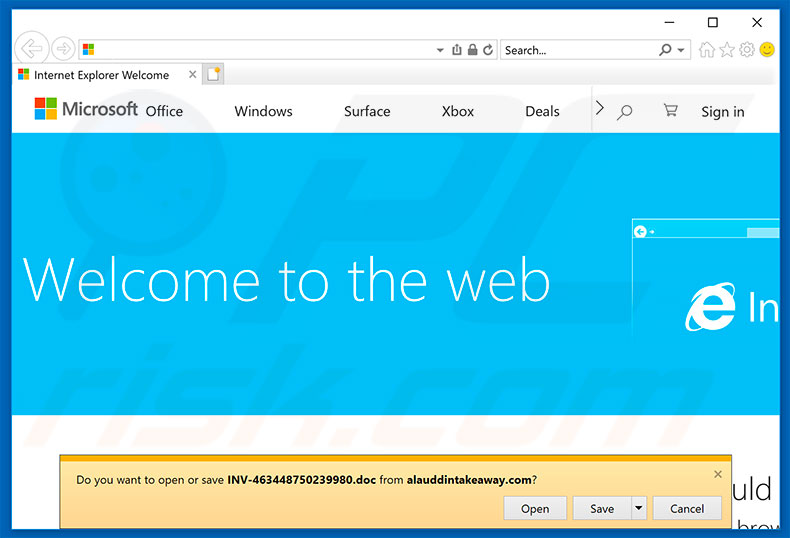

Złośliwe pobieranie uruchamia się zaraz po kliknięciu linku:

Użytkownicy otrzymują wiadomość, że faktura musi zostać natychmiast zapłacona. Aby otrzymać wskazany adres e-mail, użytkownicy powinni natychmiast odwiedzić podany adres URL. Zauważ, że w przeciwieństwie do innych kampanii spamowych, "Monthly Invoice" nie używa identycznego e-maila. Zamiast tego używa różnych wiadomości, które są napisane w wielu językach (w czasie badań odkryliśmy angielskie i niemieckie e-maile). Niemniej jednak, pamiętaj, że wszystko to jest kompletnym oszustwem. Po pierwsze, warto wspomnieć, że cyberprzestępcy stale zapisują różne domeny i adresy e-mail, które zawierają nazwy legalnych firm (dzięki temu zwodnicze wiadomości e-mail wyglądają jeszcze lepiej - użytkownicy, którzy mieli do czynienia z takimi firmami, łatwo wpadają w pułapkę pobrania i otworzenia szkodliwych załączników). Jak wspomniano powyżej, kampania "Monthly Invoice" używa różnych komunikatów i dlatego też używane są różne adresy e-mail, nazwy firm i adresy URL. Tak czy inaczej, efekt jest dokładnie taki sam - otwarcie złośliwych załączników powoduje infekcję trojanami Emotet i IcedID. Wirusy te mają na celu zapisywanie danych osobowych (np. loginów/haseł, informacji bankowych itp.). Cyberprzestępcy następnie niewłaściwie wykorzystują otrzymane informacje w celu generowania przychodów (przelewów pieniężnych, kradzieży tożsamości itp.). W związku z tym obecność wirusów typu trojańskiego może prowadzić do znacznych strat finansowych i poważnych problemów prywatności. Niestety manualne wykrycie obecności trojanów jest praktycznie niemożliwe - te wirusy są zaprojektowane tak, aby bardzo dobrze ukrywać swoje ślady. Jednak większość renomowanego oprogramowania antywirusowego/antyspyware jest w stanie wykryć i usunąć takie wirusy. Dlatego też, jeśli otworzyłeś złośliwe załączniki MS Office, powinieneś natychmiast wykonać pełne skanowanie systemu i usunąć wszystkie zagrożenia.

| Nazwa | Emotet i IcedID (trojan) |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna |

| Objawy | Nieautoryzowane zakupy internetowe, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do czyjegoś komputera. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe internetowe reklamy pop-up, techniki zatruwania wyszukiwarek, domeny z błędnie napisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych prywatnych informacji, straty finansowe, kradzież tożsamości. |

| Usuwanie |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Istnieje wiele koni trojańskich, które są podobne do Emotet i IcedID. TrickBot, Pony, Adwind - to tylko kilka przykładów z długiej listy. Większość z nich jest również dystrybuowana przy użyciu różnych kampanii spamowych. Zachowanie jest również bardzo podobne - prawie każdy z nich zbiera dane osobowe. Jednak niektóre trojany są również używane do dystrybuowania innych wirusów, takich jak ransomware. W ten sposób wirusy typu trojańskie stanowią bezpośrednie zagrożenie dla prywatności użytkownika i bezpieczeństwa przeglądania Internetu.

W jaki sposób Monthly Invoice został zainstalowany na moim komputerze?

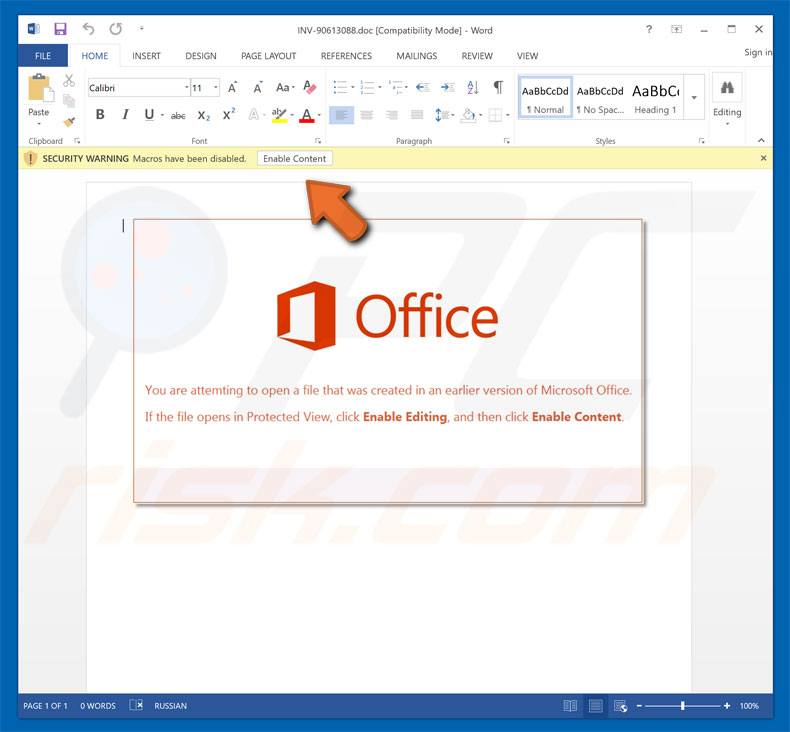

Monthly Invoice dystrybuuje złośliwe dokumenty MS Office (Word, Excel itp.). Po otwarciu pliki zachęcają użytkowników do włączenia poleceń makr. W przeciwnym razie treść nie zostanie poprawnie wyświetlona. Po włączeniu makr załączniki natychmiastowo uruchamiają skrypty, które potajemnie pobierają i instalują trojany Emotet i IcedID. Co ciekawe, złośliwe skrypty zostaną uruchomione tylko wtedy, gdy załączniki zostaną otwarte za pomocą MS Office. Innymi słowy, jeśli plik zostanie otworzony przy użyciu innej aplikacji potrafiącej odczytać takie formaty, malware nie zostanie pobrane/zainstalowane.

Jak uniknąć instalacji malware?

Aby temu zapobiec, użytkownicy muszą zachować szczególną ostrożność podczas przeglądania Internetu. Pamiętaj, że istnieją dziesiątki kampanii spamowych, które dystrybuują malware. Z tego powodu, zawsze pomyśl dwa razy przed otwarciem załączników wiadomości e-mail - pliki, które wydają się nieistotne i/lub zostały wysłane z podejrzanych/nierozpoznawalnych adresów e-mail, nigdy nie powinny być otwierane. Takie e-maile powinny być natychmiast usuwane, nawet bez czytania. Warto również zauważyć, że wersja 2010 i nowsze wersje MS Office są opracowane tak, aby otwierać pobrane dokumenty w "Trybie chronionym". Innymi słowy, pliki są otwierane w formacie tylko do odczytu, co zapobiega uruchamianiu makropoleceń. Starsze wersje nie mają tej funkcji, dlatego używanie ich jest raczej niebezpieczne. Fałszywe oprogramowanie jest dystrybuowane również za pomocą fałszywych aktualizacji oprogramowania i metody marketingowej o nazwie "sprzedaż wiązana" (podstępnej instalacji PUP wraz z normalnym oprogramowaniem). Bardzo ważne jest aktualizowanie zainstalowanych aplikacji. Aby to osiągnąć, użytkownicy powinni jednak korzystać wyłącznie z wbudowanych funkcji lub narzędzi dostarczanych przez oficjalnego programistę. Ta sama zasada dotyczy pobierania oprogramowania. Zdecydowanie zalecamy, aby unikać korzystania z zewnętrznych programów pobierania/instalacji, ponieważ deweloperzy zarabiają na nich, promując nieuczciwe programy. Zamiast tego pobieraj oprogramowanie wyłącznie z oficjalnych źródeł, korzystając z bezpośrednich linków do pobierania. Koniecznością jest posiadanie zainstalowanego i uruchomionego legalnego narzędzia antywirusowego/antyspyware. Kluczem do bezpieczeństwa komputera jest ostrożność. Jeśli już otworzyłeś załącznik „Monthly Invoice", zalecamy wykonanie skanowania za pomocą narzędzia Combo Cleaner Antivirus dla Windows aby automatycznie wyeliminować infiltrowane złośliwe oprogramowanie.

Złośliwe załączniki rozpowszechniane za pośrednictwem kampanii spamowej „Monthly Invoice":

Przykłady wiadomości e-mail dystrybuowanych za pomocą kampanii spamowej "Monthly Invoice":

Od: Christoph Wenzelmann

Temat: Rechnungsanschrift korrigiert 00044499

Din der Anlage sende ich Ihnen den unterzeichneten Vertrag.Die Rechnung wird zur Zahlung vorbereitet und ist unter dem folgenden Link bar.

hxxp://sportsohio.pbd-dev.com/

------------------------------------------------------

Od Francine Case

Temat: HRI Monthly Invoice

Oto faktura

hxxp://alauddintakeaway.com/

Dziękujemy,

Francine Case

------------------------------------------------------

Od: TaiwanCS

Temat: Zbliża się termin zapłaty faktury TaiwanCSW załączniku znajduje się twoja miesięczna faktura dla HRI. Uwaga: ta informacja służy wyłącznie do celów informacyjnych. Karty kredytowe/płatności ACH będą automatycznie obciążane 25. dnia miesiąca . Wszystkie inne płatności muszą zostać zrealizowane do 25. dnia miesiąca. Dziękujemy i życzymy miłego tygodnia.

hxxp://flows.mobi/

TaiwanCS

------------------------------------------------------

Od: info@kaydeegroup.com

Temat: ABCQP5-78965721675

W załączniku znajduje się faktura do celów informacyjnych.

hxxp://energy-utama.com/Ta wiadomość jest poufna i/lub zawiera prawnie uprzywilejowane informacje. Jest ona przeznaczona wyłącznie dla adresatów.

Pozdrowienia

info@kaydeegroup.com

------------------------------------------------------

Od: khsons

Temat: Rechnungszahlung

Guten Tag,

Din der Anlage sende ich Ihnen den unterzeichneten Vertrag.Die Rechnung wird zur Zahlung vorbereitet und ist unter dem folgenden Link bar.

hxxp://www.lifecitypark.com/

Mit den besten

khsons

------------------------------------------------------

Od: info@adsystems.de

Temat: Ostateczne konto

W załączeniu przesyłamy twoją fakturę(y)

hxxp://pondok-kue.com/Ta korespondencja i wszelkie przesyłane z nią pliki są poufne i przeznaczone wyłącznie do użytku adresatów, do których są adresowane.

Z poważaniem,

info@adsystems.de

------------------------------------------------------

Od: jc@gsme.com.sg

Temat: Invoice 0879070

W załączniku przesyłamy fakturę.

hxxp://www.dehneshin.com/

jc@gsme.com.sg

------------------------------------------------------

Od: info@bontempius.com

Temat: Konto nr 64859

W załączniku przesyłamy dokument.

hxxp://itblogs-bd.com/

Z poważaniem,

info@bontempius.com

------------------------------------------------------

Od: KM James Street 4112

Temat: PłatnośćTwoja faktura jest dostępna pod poniższym linkiem. Prosimy o dokonanie płatności tak szybko, jak to możliwe.

hxxp://azami-mm.com/

Dziękujemy,

KM James Street 4112

Telefon: 281-152-0837 Wew. 92 Faks: 281-858-1820

------------------------------------------------------

Od: ar@westwardparts.com

Temat: Faktura 8123038

Oto faktura.

hxxp://www.sandearth.com/

Z poważaniem,

ar@westwardparts.com

Biuro: 503.864.5896 Faks: 503 635-4082

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Monthly Invoice?

- KROK 1. Manualne usuwania malware Monthly Invoice.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić wykonać to automatycznie programom antywirusowym lub antymalware. W celu usunięcia malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na swoim komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać następujące kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje plików systemowych:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje plików systemowych:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Uzytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk "Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w "Menu zaawansowanych opcji uruchamiania." Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij na "Ustawienia uruchamiania." Kliknij przycisk "Restart". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij "5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij "Uruchom ponownie" przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij przycisk "Rozwiązywanie problemów", a następnie wybierz opcję "Opcje zaawansowane". W menu zaawansowanych opcji wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w "Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij u góry "Opcje" i odznacz "Ukryj puste lokalizacje" i "Ukryj wpisy Windows". Po tej procedurze kliknij ikonę "Odśwież".

W aplikacji Autoruns kliknij u góry "Opcje" i odznacz "Ukryj puste lokalizacje" i "Ukryj wpisy Windows". Po tej procedurze kliknij ikonę "Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij jego nazwę prawym przyciskiem myszy i wybierz "Usuń"

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać nazwę malware na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery Jeśli znajdziesz plik malware, upewnij się, aby go usunąć.

Uruchom ponownie swój komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że manualne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i antymalware. Te kroki mogą nie sprawdzić się w przypadku zaawansowanych infekcji malware. Zawsze lepiej jest uniknąć infekcji niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą programu Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję