Jak usunąć trojana zdalnego dostępu PureHVNC

TrojanZnany również jako: Trojan zdalnego dostępu PureHVNC

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest złośliwe oprogramowanie PureHVNC?

PureHVNC to trojan zdalnego dostępu (RAT). Ten rodzaj złośliwego oprogramowania umożliwia zdalny dostęp/kontrolę nad zainfekowanymi urządzeniami. PureHVNC ma rozbudowane możliwości kradzieży danych. Trojan ten rozprzestrzenia się za pośrednictwem fałszywych stron internetowych poświęconych sztucznej inteligencji, promowanych na Facebooku. Istnieją mocne dowody sugerujące, że cyberprzestępcy stojący za tymi kampaniami są użytkownikami języka wietnamskiego.

Omówienie złośliwego oprogramowania PureHVNC

PureHVNC rozprzestrzenia się poprzez kampanie złośliwych reklam na Facebooku związane z tematyką sztucznej inteligencji (więcej informacji na ten temat można znaleźć w dalszej części artykułu). Jednak trojan ten może być również rozpowszechniany za pomocą innych metod. PureHVNC to trojan typu RAT (Remote Access Trojan) – złośliwy program zaprojektowany w celu umożliwienia zdalnego dostępu i kontroli nad komputerami.

Złośliwe oprogramowanie infiltruje systemy w dwóch etapach. Plik wykonywalny pierwszego etapu uruchamia program ładujący; napotkano kilka różnych programów – większość opartych na platformie .NET. Odnotowano wiele przypadków, w których plik wykonywalny implementował kompilację .NET Ahead-Of-Time (AOT) w celu uniknięcia analizy i wykrycia.

Pierwszy etap ma na celu uniknięcie wykrycia i zapobieganie analizie (np. wyszukiwanie informacji związanych z maszynami wirtualnymi, środowiskami sandbox, oprogramowaniem zabezpieczającym itp.), zapewnienie trwałości i dalsze wstrzykiwanie ładunku. PureHVNC jest podstawowym ładunkiem wprowadzanym w drugim etapie.

Jak wspomniano we wstępie, ten RAT ma wiele funkcji kradzieży danych. Może on wyodrębniać i wykraść informacje z przeglądarek opartych na Chromium i rozszerzeń przeglądarek (pełna lista poniżej). Docelowe dane mogą obejmować historię przeglądania i wyszukiwania, pliki cookie, dane logowania, dane osobowe, numery kart kredytowych/debetowych itp.

Trojan może również gromadzić dane związane z portfelami kryptowalutowymi, klientami poczty elektronicznej i komunikatorami (wymienionymi poniżej). PureHVNC wykorzystuje wtyczki do uzyskania dodatkowej funkcjonalności. Jedna ze znanych wtyczek wykorzystywanych przez tego trojana śledzi okna pierwszego planu i wykonuje ich zrzuty ekranu po wykryciu interesującego słowa kluczowego. Docelowe słowa koncentrują się głównie na bankach, bankowości i portfelach kryptowalutowych (lista znanych słów kluczowych).

Podsumowując, obecność złośliwego oprogramowania, takiego jak PureHVNC RAT, na urządzeniach może prowadzić do wielu infekcji systemu, poważnych problemów z prywatnością, strat finansowych i kradzieży tożsamości.

| Nazwa | Trojan zdalnego dostępu PureHVNC |

| Typ zagrożenia | Trojan, trojan zdalnego dostępu, narzędzie zdalnej administracji, RAT. |

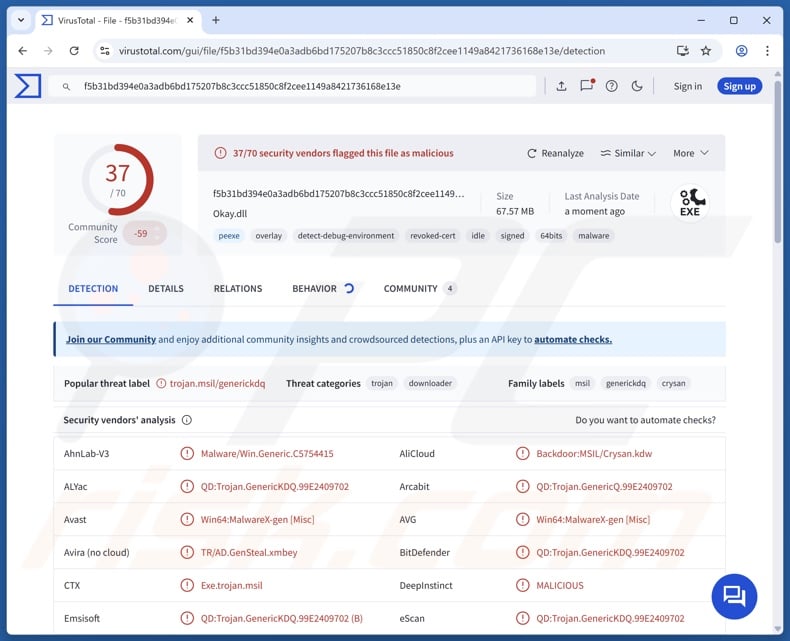

| Nazwy wykrywania | Avast (Win64:MalwareX-gen [Misc]), Combo Cleaner (QD:Trojan.GenericKDQ.99E2409702), ESET-NOD32 (MSIL/TrojanDownloader.Agent.PEP), Kaspersky (Backdoor.MSIL.Crysan.kaz), Symantec (Trojan.Gen.MBT), Pełna lista wykrytych zagrożeń (VirusTotal) |

| Objawy | Trojany są zaprojektowane tak, aby potajemnie infiltrować komputer ofiary i pozostawać w ukryciu, dlatego na zainfekowanym komputerze nie widać żadnych wyraźnych objawów. |

| Powiązane domeny | klingaieditor[.]com, kingaimediapro[.]com, kingaivideotext[.]com, kingaiplus[.]com, klingaistudio[.]com, klingaimedia[.]com |

| Metody dystrybucji | Zainfekowane załączniki do wiadomości e-mail, złośliwe reklamy internetowe, socjotechnika, „crackowanie” oprogramowania. |

| Szkody | Kradzież haseł i danych bankowych, kradzież tożsamości, dodanie komputera ofiary do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Przykłady trojanów zdalnego dostępu

Zbadaliśmy wiele trojanów RAT; CurlBack, ResolverRAT, Neptune, Lilith i Triton to tylko niektóre z naszych najnowszych artykułów. Trojany te mogą być niezwykle wszechstronne i wielofunkcyjne. Jednak nawet złośliwe oprogramowanie o ograniczonych możliwościach stanowi poważne zagrożenie. Co więcej, złośliwe programy są często wykorzystywane w połączeniu z innymi.

Jednak niezależnie od tego, jak działa złośliwe oprogramowanie, jego obecność w systemie zagraża integralności urządzenia i bezpieczeństwu użytkownika. Dlatego wszystkie zagrożenia należy natychmiast eliminować po ich wykryciu.

W jaki sposób PureHVNC przeniknął do mojego komputera?

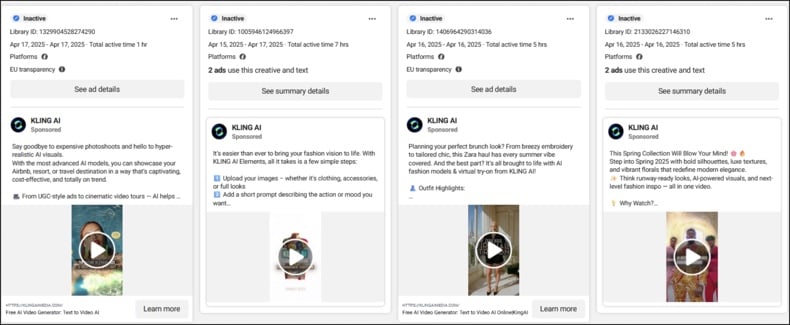

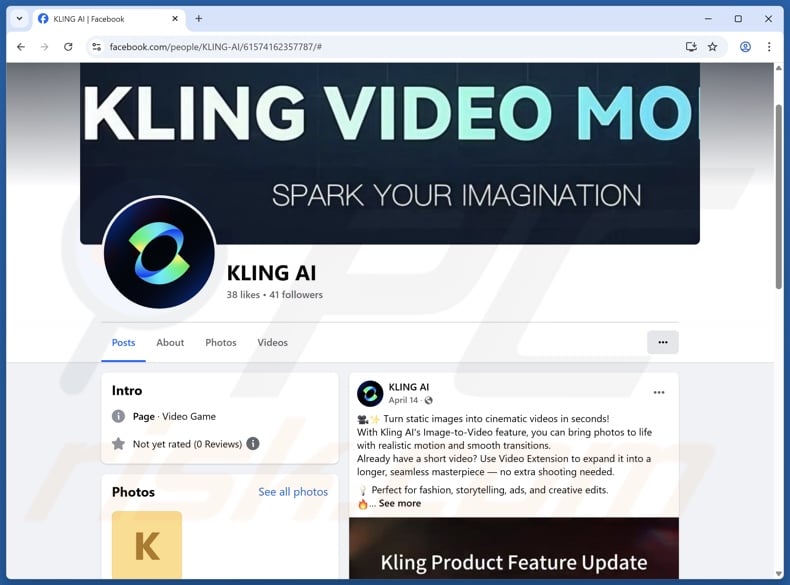

PureHVNC rozprzestrzenia się poprzez złośliwe kampanie reklamowe na Facebooku, wykorzystujące generatywne przynęty związane z tematyką sztucznej inteligencji. Odkryto ponad siedemdziesiąt postów i wiele płatnych reklam na tej platformie. Treści te promowały fałszywe strony internetowe imitujące Kling AI – generatywną usługę sztucznej inteligencji opracowaną przez Kuaishou Technology.

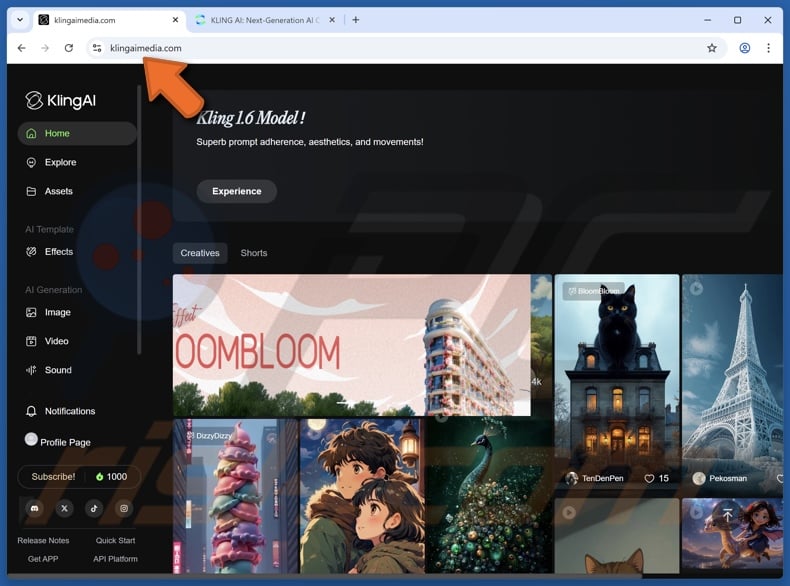

Użytkownicy mogli przesyłać obrazy do fałszywych witryn w celu wygenerowania obrazu lub filmu przez sztuczną inteligencję, ale zamiast pobrać wynik, pobierali plik ZIP. Archiwum to zawierało plik wykonywalny (.exe), którego typ został zamaskowany rozbudowaną nazwą pliku pełną znaków wypełniających Hangul oraz fałszywym rozszerzeniem MP4 lub JPG.

Inne metody dystrybucji nie są wykluczone. Techniki phishingu i inżynierii społecznej są standardem w rozprzestrzenianiu złośliwego oprogramowania. Złośliwe oprogramowanie jest zazwyczaj ukryte lub dołączone do zwykłych plików programów/multimediów. Pliki złośliwe mogą być archiwami (ZIP, RAR itp.), plikami wykonywalnymi (.exe, .run itp.), dokumentami (PDF, Microsoft Office, Microsoft OneNote itp.), JavaScript i tak dalej.

Złośliwe oprogramowanie rozprzestrzenia się głównie za pośrednictwem trojanów (loaderów/backdoorów), drive-by (ukrytych/zwodniczych) pobrań, złośliwych załączników lub linków w wiadomościach spamowych, oszustw internetowych, złośliwych reklam, podejrzanych kanałów pobierania (np. stron internetowych z darmowym oprogramowaniem i stron internetowych stron trzecich, sieci wymiany plików P2P itp.), fałszywych aktualizacji i nielegalnych narzędzi do aktywacji oprogramowania („cracków").

Ponadto niektóre złośliwe programy mogą samodzielnie rozprzestrzeniać się poprzez sieci lokalne i wymienne nośniki danych (np. zewnętrzne dyski twarde, pamięci USB itp.).

Jak uniknąć instalacji złośliwego oprogramowania?

Zalecamy zachowanie ostrożności podczas przeglądania Internetu, ponieważ jest on pełen oszukańczych i złośliwych treści. Należy ostrożnie traktować przychodzące wiadomości e-mail, prywatne wiadomości/wiadomości bezpośrednie, SMS-y i inne wiadomości. Nie należy otwierać załączników ani linków znajdujących się w podejrzanych/nieistotnych wiadomościach, ponieważ mogą one być zarażone.

Zalecamy pobieranie plików wyłącznie z oficjalnych i zweryfikowanych źródeł. Kolejną rekomendacją jest aktywowanie i aktualizowanie oprogramowania przy użyciu oryginalnych funkcji/narzędzi, ponieważ te uzyskane od stron trzecich mogą zawierać złośliwe oprogramowanie.

Konieczne jest zainstalowanie renomowanego programu antywirusowego i jego regularne aktualizowanie. Programy zabezpieczające muszą być używane do regularnego skanowania systemu i usuwania wykrytych zagrożeń. Jeśli uważasz, że Twój komputer jest już zainfekowany, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować zainfekowane złośliwe oprogramowanie.

Złośliwe reklamy na Facebooku wykorzystywane do promowania PureHVNC (źródło obrazu – Check Point):

Fałszywy profil Kling AI na Facebooku wykorzystywany do promowania PureHVNC:

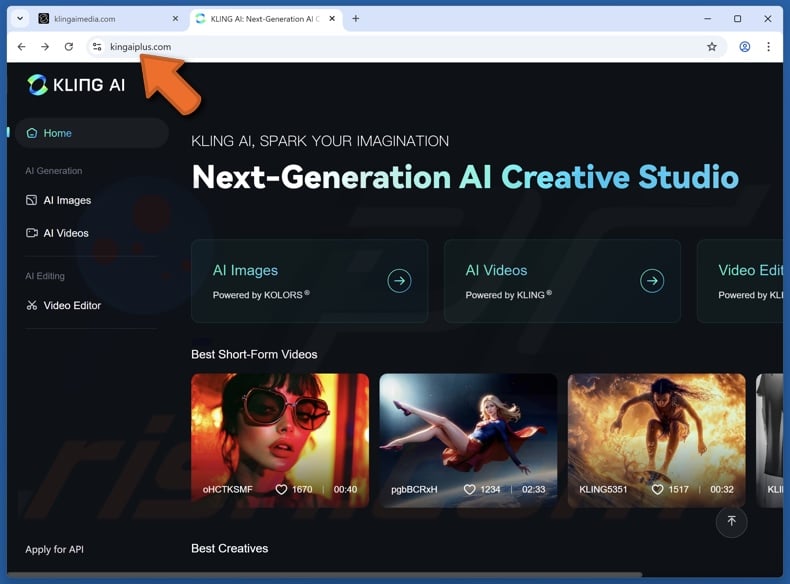

Fałszywe generatywne strony internetowe AI, które nakłaniają ofiary do pobrania PureHVNC:

Przykład 1:

Przykład 2:

Przeglądarki atakowane przez PureHVNC:

7Star, 360Browser, Amigo, Atom, Brave, CentBrowser, Chedot, Chrome, ChromePlus, Chromodo, Citrio, CocCoc, Comodo, Coowon, Dragon, Edge, Elements, Epic, Iridium, K-Melon, Kometa, liebao, Maxthon3, Nichrome, Orbitum, Privacy, QIP, QQBrowser, Sleipnir5, Sputnik, Surf, Torch, Uran, i Vivaldi.

Rozszerzenia przeglądarek związane z kryptowalutami:

Binance Chain Wallet, BitApp, BitClip, BitKeep, Braavos, Coin98, Coinbase, CONex, Cyano, EQUAL, Exodus, Finnie, Guarda, iWallet, Jaxx, Keeper, Keplr, Liberty, Liquality, Math, MetaMask, MOBOX, Nifty, Phantom, Rabet, Ronin, Solana, Swash, Terra Station, TezBox, TronLink, Trust, Waves Keeper, Wombat, XDCPay, XDEFI, Yoroi, i ZilPay.

Rozszerzenia przeglądarek związane z uwierzytelnianiem i zarządzaniem hasłami:

Authenticator, Authy, EOS Authenticator, GAuth Authenticator, i Trezor Password Manager.

Ukierunkowane portfele kryptowalutowe na komputery stacjonarne:

- Atomic Wallet

- Bitcoin-Qt

- Dash-Qt

- Electrum

- Ethereum

- Exodus

- Jaxx

- Ledger Live

- Litecoin-Qt

- Zcash

Inne oprogramowanie, które było celem ataku:

- Foxmail

- Telegram

Słowa kluczowe wyszukiwane przez PureHVNC:

ABANCA, atomic wallet, atomicwallet, Banca Agricola Popolare, Banca Monte dei Paschi di Siena, Banca Sella Group, Banco Aliado, Banco Ambrosiano, banco av villas, Banco Azteca, banco bac, Banco BBP, banco bbva, Banco BCT Bank International, Banco Bi-Bank, Banco Caja Social, Banco ctt, Banco da Itália, Banco Davivienda, Banco de Bogotá, Banco de Occidente, Banco di Napoli, Banco do Brasil, Banco do Nordeste, Banco Ficohsa, banco general, Banco General Panamá, banco GNB, Banco inter, Banco pan, Banco Santander, Bancolombia, banistmo, bank of america, Bankinter, bbva, BBVA Colômbia, binance, Brandesco, Bybit, Caixa geral de depósitos, caixabank, Caja de Ahorros, chase bank, Citibank Colômbia, Citigroup, coinbase, Colpatria, Credito agricola, dkb bank, dkb.de, Eurobic, exodus, facebook ads, FinecoBank, Gate.io, gemini.com, gemini.com/exchange, GNB Sudameris, Goldman Sachs, google ads, HSBC, Huntington, Intesa Sanpaolo, Itaú Corpbanca Colômbia, JP Morgan Chase, Lloyds Bank, metamask, Metro Bank, Moey, Montepio, Novobanco, Nubank, Openbank, paypal, Poloniex, Prosperity Bank, Revolut, Sanpaolo IMI, Santander, Santander UK, Starling Bank, Truist Bank, trustwallet, Unibanco, UniCredit, usbank, Virgin Money UK, wellsfargo, westernunion.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest PureHVNC?

- KROK 1. Ręczne usuwanie złośliwego oprogramowania PureHVNC.

- KROK 2. Sprawdź, czy Twój komputer jest czysty.

Jak ręcznie usunąć złośliwe oprogramowanie?

Ręczne usuwanie złośliwego oprogramowania jest skomplikowanym zadaniem - zwykle najlepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Do usunięcia tego złośliwego oprogramowania zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz usunąć złośliwe oprogramowanie ręcznie, pierwszym krokiem jest zidentyfikowanie nazwy złośliwego oprogramowania, które próbujesz usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład za pomocą menedżera zadań , i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś kontynuować te kroki:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, rejestr i lokalizacje systemu plików:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, rejestr i lokalizacje systemu plików:

Uruchom ponownie komputer w trybie awaryjnym:

Uruchom ponownie komputer w trybie awaryjnym:

Użytkownicy systemów Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcji zaawansowanych systemu Windows, a następnie wybierz z listy Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy systemu Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci - przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, w otwartym oknie "Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk "Uruchom ponownie". Komputer uruchomi się ponownie i przejdzie do menu "Zaawansowane opcje uruchamiania". Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij "Ustawienia uruchamiania".

Kliknij przycisk "Uruchom ponownie". Komputer uruchomi się ponownie na ekranie ustawień startowych. Naciśnij klawisz F5, aby uruchomić system w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy systemu Windows 10: Kliknij logo Windows i wybierz ikonę zasilania. W otwartym menu kliknij "Uruchom ponownie", przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij "Rozwiązywanie problemów", a następnie wybierz "Opcje zaawansowane".

W menu opcji zaawansowanych wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W następnym oknie należy kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 10 w "Trybie awaryjnym z obsługą sieci":

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij "Opcje" u góry i odznacz opcje "Ukryj puste lokalizacje" i "Ukryj wpisy systemu Windows". Po zakończeniu tej procedury kliknij ikonę "Odśwież".

W aplikacji Autoruns kliknij "Opcje" u góry i odznacz opcje "Ukryj puste lokalizacje" i "Ukryj wpisy systemu Windows". Po zakończeniu tej procedury kliknij ikonę "Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Powinieneś zapisać jego pełną ścieżkę i nazwę. Należy pamiętać, że niektóre złośliwe oprogramowanie ukrywa nazwy procesów pod legalnymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy nad jego nazwą i wybierz "Usuń".

Po usunięciu złośliwego oprogramowania za pomocą aplikacji Autoruns (gwarantuje to, że złośliwe oprogramowanie nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać nazwę złośliwego oprogramowania na komputerze. Pamiętaj, aby włączyć ukryte pliki i foldery przed kontynuowaniem. Jeśli znajdziesz nazwę pliku złośliwego oprogramowania, usuń go.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych kroków powinno usunąć złośliwe oprogramowanie z komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Jeśli nie masz takich umiejętności, pozostaw usuwanie złośliwego oprogramowania programom antywirusowym i anty-malware.

Te kroki mogą nie zadziałać w przypadku zaawansowanych infekcji złośliwym oprogramowaniem. Jak zawsze najlepiej jest zapobiegać infekcjom niż później próbować usunąć złośliwe oprogramowanie. Aby zapewnić bezpieczeństwo komputera, należy instalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby upewnić się, że komputer jest wolny od infekcji złośliwym oprogramowaniem, zalecamy przeskanowanie go za pomocą Combo Cleaner Antivirus dla Windows.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany złośliwym oprogramowaniem PureHVNC. Czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Usunięcie złośliwego oprogramowania rzadko wymaga formatowania.

Jakie są największe problemy, które może spowodować złośliwe oprogramowanie PureHVNC?

Zagrożenia związane z infekcją zależą od możliwości złośliwego oprogramowania i sposobu działania cyberprzestępców. PureHVNC umożliwia zdalne sterowanie urządzeniami i posiada rozbudowane funkcje kradzieży danych. Ogólnie rzecz biorąc, tego rodzaju złośliwe oprogramowanie może powodować wielokrotne infekcje systemu, poważne problemy z prywatnością, straty finansowe i kradzież tożsamości.

Jaki jest cel złośliwego oprogramowania PureHVNC?

Złośliwe oprogramowanie służy głównie do generowania przychodów. Jednak cyberprzestępcy mogą również wykorzystywać złośliwe oprogramowanie do rozrywki, realizacji osobistych urazów, zakłócania procesów (np. stron internetowych, usług, firm itp.), haktywizmu oraz przeprowadzania ataków motywowanych politycznie/geopolitycznie.

W jaki sposób złośliwe oprogramowanie PureHVNC dostało się do mojego komputera?

PureHVNC rozprzestrzenia się poprzez fałszywe treści generowane przez sztuczną inteligencję, dystrybuowane przez fałszywe strony promowane na Facebooku. Możliwe są również inne techniki dystrybucji. Złośliwe oprogramowanie rozprzestrzenia się głównie poprzez trojany, pobieranie drive-by, oszustwa internetowe, złośliwe reklamy, spam, podejrzane kanały pobierania (np. strony z darmowym oprogramowaniem i strony internetowe osób trzecich, sieci wymiany plików P2P itp.), nielegalne narzędzia do aktywacji oprogramowania („cracki”) oraz fałszywe aktualizacje.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Combo Cleaner jest w stanie wykryć i usunąć praktycznie wszystkie znane infekcje złośliwym oprogramowaniem. Należy pamiętać, że przeprowadzenie pełnego skanowania systemu jest niezbędne, ponieważ zaawansowane złośliwe oprogramowanie zazwyczaj ukrywa się głęboko w systemach.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję