Jak rozpoznać takie fałszywe e-maile, jak „Security Breach - Stolen Data"

Phishing/OszustwoZnany również jako: Fałszywy e-mail dot. wyłudzenia danych Security Breach - Stolen Data

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest „Security Breach - Stolen Data"?

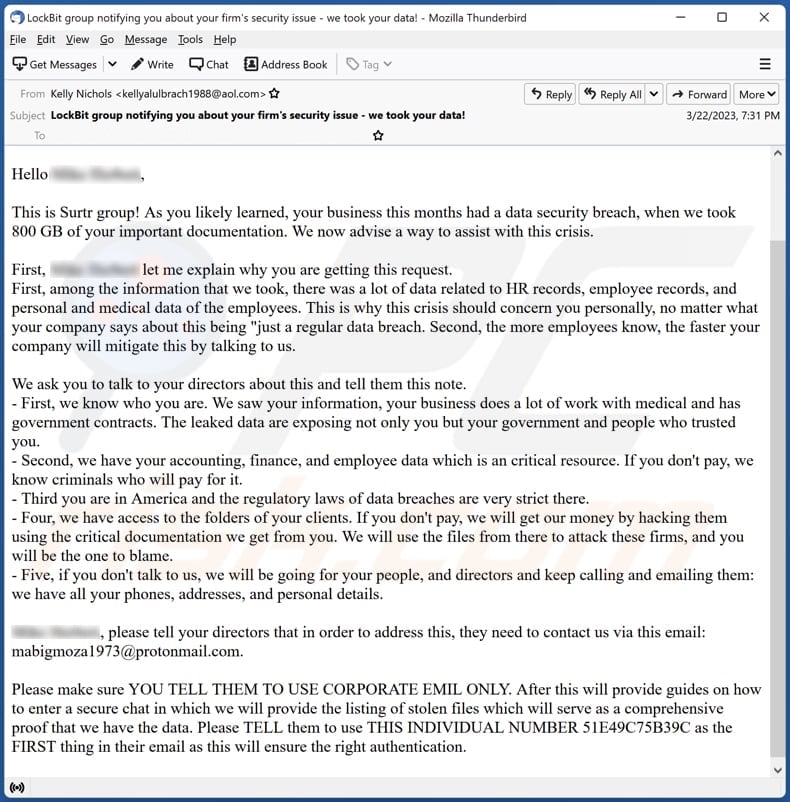

Po przeanalizowaniu tego e-maila stwierdziliśmy, że jest to oszukańcza wiadomość wymuszająca. Ta kampania phishingowa składa się z co najmniej dwóch wersji wiadomości, w których sprawcy wykorzystują nazwiska znanych cyberprzestępców, aby zastraszyć i uwiarygodnić swoje groźby.

Więcej informacji o oszustwie e-mailowym „Security Breach - Stolen Data"

E-mail jest fałszywą wiadomością wymuszającą, rzekomo pochodzącą od grupy Surtr, stwierdzającą, że grupa zabrała 800 GB ważnej dokumentacji odbiorcy z powodu naruszenia bezpieczeństwa. W dalszej części wiadomość grozi odbiorcy ujawnieniem poufnych informacji związanych z dokumentacją kadrową, aktami pracowniczymi oraz danymi osobowymi i medycznymi pracowników.

Nadawca żąda, aby odbiorca poinformował dyrektorów i skontaktował się z nimi za pośrednictwem podanego adresu e-mail, korzystając wyłącznie z poczty firmowej, w celu wejścia na bezpieczny czat i wynegocjowania płatności za zwrot skradzionych danych.

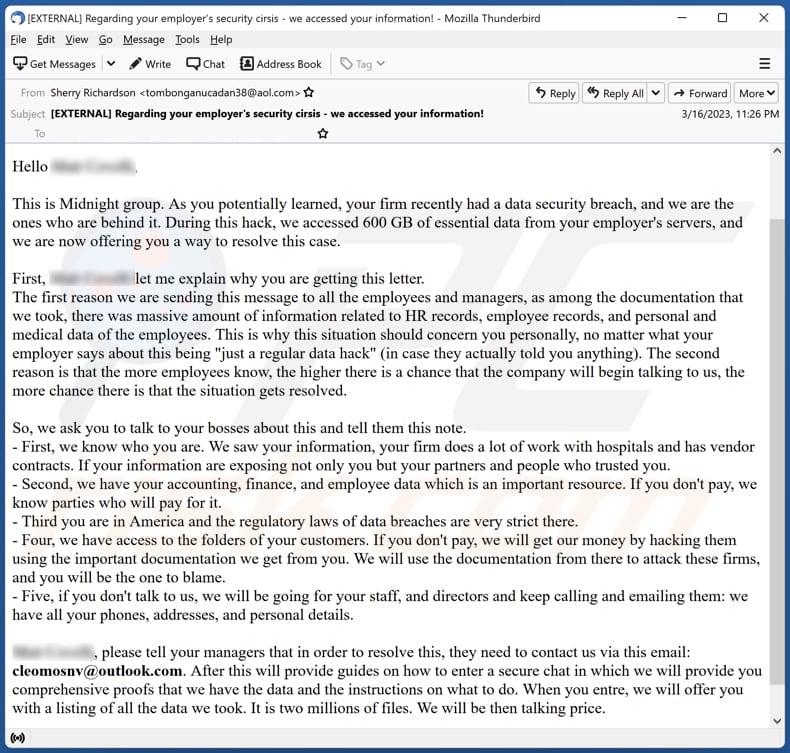

Drugi wariant e-maila dotyczy fałszywego naruszenia bezpieczeństwa w firmie odbiorcy, przeprowadzonego przez grupę o nazwie Midnight. Twierdzi, że uzyskano dostęp do 600 GB ważnych danych, w tym dokumentacji kadrowej i pracowniczej oraz danych osobowych i medycznych pracowników.

E-mail zawiera prośbę do odbiorcy o poinformowanie menedżerów o naruszeniu. Podaje kilka powodów, dla których należy to zrobić, w tym powagę skradzionych informacji, potencjalne konsekwencje dla firmy i partnerów oraz surowe przepisy regulacyjne w Ameryce.

Wiadomość zawiera również groźbę, że jeśli pracodawca odbiorcy nie zapłaci, cyberprzestępcy zaatakują klientów i personel oraz podadzą adres e-mail menedżerów, aby mogli skontaktować się z grupą. E-mail kończy się obietnicą dostarczenia obszernej listy skradzionych plików i instrukcji, co robić dalej.

| Nazwa | Security Breach - Stolen Data Email Scam |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywe twierdzenie | W firmie pracodawcy odbiorcy doszło do naruszenia bezpieczeństwa |

| Przebranie | Wiadomość od bardziej znanych cyberprzestępców (grup) |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Oszukańcze e-maile, nieuczciwe reklamy pop-up online, techniki zatruwania wyszukiwarek, domeny z błędami pisowni. |

| Zniszczenie | Utrata poufnych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Więcej informacji o kampanii

Istnieje trend polegający na tym, że fałszywi szantażyści wykorzystują naruszenia bezpieczeństwa danych i incydenty związane z ransomware, grożąc amerykańskim firmom opublikowaniem lub sprzedażą danych, które rzekomo ukradli, chyba że zapłacą okup. Niektórzy z tych cyberprzestępców grożą również rozproszonym atakiem typu „odmowa usługi" (DDoS), jeśli odbiorca nie spełni ich żądań.

Metoda selekcji ofiar nie jest dobrze określona. Jednym z potencjalnych podejść jest pozyskiwanie informacji z publicznie dostępnych kanałów, takich jak strona wycieku danych pierwotnego atakującego, platformy mediów społecznościowych, artykuły prasowe lub oficjalne ujawnienia firmy.

Przykłady podobnych e-maili to "We Are Using Your Company's Server To Send This Message", "Porn Websites I Attacked With My Virus Xploit" i "oszustwo e-mailowe I Know That You Cheat On Your Partner". Należy wspomnieć, że e-maile mogą być również wykorzystywane do nakłaniania odbiorców do zainfekowania ich komputerów malware.

Jak kampanie spamowe infekują komputery?

Cyberprzestępcy stojący za e-mailami służącymi do nakłaniania odbiorców do zainfekowania ich komputerów wysyłają złośliwe łącza i załączniki. Po kliknięciu złośliwe linki mogą przekierowywać użytkowników do witryn zawierających malware. Strony te mogą instalować złośliwe oprogramowanie na komputerach lub uruchamiać pobieranie złośliwego oprogramowania metodą drive-by.

Po pobraniu i otwarciu złośliwe załączniki mogą wykonywać kod komputerowy. Mogą to być dokumenty, obrazy, pliki ZIP lub pliki wykonywalne. Najczęstszymi typami złośliwych załączników są dokumenty pakietu Office, takie jak pliki Word lub Excel, które zawierają złośliwe makra.

Te makra mogą wykonywać kod w systemach, pobierać złośliwe oprogramowanie lub tworzyć narzędzia otwierania tylnych umożliwiające zdalny dostęp.

Jak uniknąć instalacji malware?

Nigdy nie otwieraj załączników ani nie klikaj linków z nieznanych lub podejrzanych źródeł (zwłaszcza gdy e-maile są podejrzane). Regularnie aktualizuj oprogramowanie i system operacyjny za pomocą najnowszych poprawek zabezpieczeń. Używaj renomowanego oprogramowania antywirusowego i regularnie je aktualizuj. Zachowaj ostrożność podczas pobierania i instalowania oprogramowania z niezaufanych źródeł, ponieważ często mogą one zawierać złośliwe oprogramowanie.

Nie ufaj także reklamom i linkom na podejrzanych stronach internetowych. Jeśli otworzyłeś już złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Tekst prezentowany w wiadomości e-mail „Security Breach - Stolen Data":

Temat: LockBit group notifying you about your firm's security issue - we took your data!

Hello ********,This is Surtr group! As you likely learned, your business this months had a data security breach, when we took 800 GB of your important documentation. We now advise a way to assist with this crisis.

First, ******** let me explain why you are getting this request.

First, among the information that we took, there was a lot of data related to HR records, employee records, and personal and medical data of the employees. This is why this crisis should concern you personally, no matter what your company says about this being "just a regular data breach. Second, the more employees know, the faster your company will mitigate this by talking to us.We ask you to talk to your directors about this and tell them this note.

- First, we know who you are. We saw your information, your business does a lot of work with medical and has government contracts. The leaked data are exposing not only you but your government and people who trusted you.

- Second, we have your accounting, finance, and employee data which is an critical resource. If you don't pay, we know criminals who will pay for it.

- Third you are in America and the regulatory laws of data breaches are very strict there.

- Four, we have access to the folders of your clients. If you don't pay, we will get our money by hacking them using the critical documentation we get from you. We will use the files from there to attack these firms, and you will be the one to blame.

- Five, if you don't talk to us, we will be going for your people, and directors and keep calling and emailing them: we have all your phones, addresses, and personal details.********, please tell your directors that in order to address this, they need to contact us via this email: mabigmoza1973@protonmail.com.

Please make sure YOU TELL THEM TO USE CORPORATE EMIL ONLY. After this will provide guides on how to enter a secure chat in which we will provide the listing of stolen files which will serve as a comprehensive proof that we have the data. Please TELL them to use THIS INDIVIDUAL NUMBER 51E49C75B39C as the FIRST thing in their email as this will ensure the right authentication.

Zrzut ekranu kolejnego wariantu e-maila:

Tekst w tym wariancie:

Temat: [EXTERNAL] Regarding your employer's security cirsis - we accessed your information!

Hello ********,

This is Midnight group. As you potentially learned, your firm recently had a data security breach, and we are the ones who are behind it. During this hack, we accessed 600 GB of essential data from your employer's servers, and we are now offering you a way to resolve this case.

First, ******** let me explain why you are getting this letter.

The first reason we are sending this message to all the employees and managers, as among the documentation that we took, there was massive amount of information related to HR records, employee records, and personal and medical data of the employees. This is why this situation should concern you personally, no matter what your employer says about this being "just a regular data hack" (in case they actually told you anything). The second reason is that the more employees know, the higher there is a chance that the company will begin talking to us, the more chance there is that the situation gets resolved.So, we ask you to talk to your bosses about this and tell them this note.

- First, we know who you are. We saw your information, your firm does a lot of work with hospitals and has vendor contracts. If your information are exposing not only you but your partners and people who trusted you.

- Second, we have your accounting, finance, and employee data which is an important resource. If you don't pay, we know parties who will pay for it.

- Third you are in America and the regulatory laws of data breaches are very strict there.

- Four, we have access to the folders of your customers. If you don't pay, we will get our money by hacking them using the important documentation we get from you. We will use the documentation from there to attack these firms, and you will be the one to blame.

- Five, if you don't talk to us, we will be going for your staff, and directors and keep calling and emailing them: we have all your phones, addresses, and personal details.********, please tell your managers that in order to resolve this, they need to contact us via this email: cleomosnv@outlook.com. After this will provide guides on how to enter a secure chat in which we will provide you comprehensive proofs that we have the data and the instructions on what to do. When you entre, we will offer you with a listing of all the data we took. It is two millions of files. We will be then talking price.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Fałszywy e-mail dot. wyłudzenia danych Security Breach - Stolen Data?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

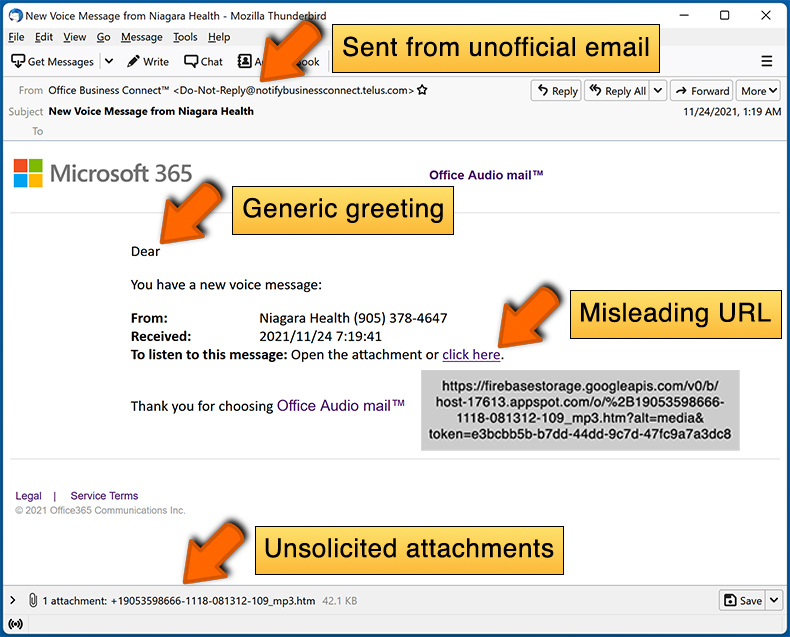

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner Antivirus dla Windows.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem ten e-mail?

Tego typu e-maile są często wysyłane masowo do dużej liczby odbiorców w nadziei, że przynajmniej część z nich zostanie nakłoniona do wysłania pieniędzy lub danych osobowych. Jeśli otrzymałeś taką wiadomość, ważne jest, aby pamiętać, że jest to prawdopodobnie oszustwo, a nie uzasadniona groźba.

Podałem swoje dane osobowe, gdy zostałem oszukany przez ten e-mail. Co powinienem zrobić?

Jeśli podałeś oszustowi hasła, zmień je natychmiast. Zaktualizuj także wszystkie inne konta, na których użyłeś tego samego hasła. Jeśli podałeś informacje finansowe, natychmiast skontaktuj się ze swoim bankiem lub wystawcą karty kredytowej, aby zgłosić potencjalne oszustwo i podjąć odpowiednie działania.

Pobrałem i otworzyłem szkodliwy plik dołączony do e-maila. Czy mój komputer jest zainfekowany?

Jeśli plik był wykonywalny, jest wysoce prawdopodobne, że twój system został zainfekowany. Jeśli jednak plik był dokumentem w formatach takich jak .pdf lub .doc, istnieje możliwość, że uniknięto infekcji malware, ponieważ czasami samo otwarcie dokumentu może nie wystarczyć, aby złośliwe oprogramowanie przeniknęło do systemu.

Czy mój komputer rzeczywiście został zhakowany i czy nadawca ma jakieś informacje?

Twój komputer nie został zhakowany ani zainfekowany. Możliwe, że oszuści uzyskali stare hasła z baz danych, z których wcześniej wyciekły informacje.

Wysłałem kryptowalutę na adres podany w takim e-mailu. Czy mogę odzyskać pieniądze?

Transakcje tego rodzaju są prawie niemożliwe do wyśledzenia, co oznacza, że odzyskanie utraconych środków będzie trudne lub niemożliwe.

Przeczytałem wiadomość, ale nie otworzyłem załącznika. Czy mój komputer jest zainfekowany?

Samo otwarcie e-maila nie jest wcale szkodliwe. Jednak kliknięcie linków zawartych w e-mailach lub otwarcie jakichkolwiek załączonych plików może spowodować zainfekowanie systemu.

Czy Combo Cleaner usunie infekcje malware, które były obecne w załączniku e-mail?

Rzeczywiście, Combo Cleaner ma zdolność wykrywania i usuwania prawie wszystkich znanych infekcji malware. Niemniej jednak należy zauważyć, że niektóre wyrafinowane malware mogą być głęboko osadzone w systemie. Dlatego niezbędne jest wykonanie pełnego skanowania systemu.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję