Jak usunąć malware typu clipper kryptowalutowy

TrojanZnany również jako: Koparka kryptowalutowa na Androida

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest clipper kryptowalutowy?

Narzędzie clipper kryptowalutowy to szkodliwe oprogramowanie, które może uzyskiwać i zmieniać informacje przechowywane w schowku. ESET zgłosił wiele fałszywych witryn Telegram i WhatsApp, których celem jest oszukanie użytkowników systemu Android (i Windows) poprzez oferowanie fałszywych (złośliwych) wersji tych aplikacji do przesyłania wiadomości.

Więcej informacji o clipperach kryptowalutowych obierających za cel użytkowników Androida

Głównym celem zidentyfikowanych programów typu clipper jest przejęcie kontroli nad transmisją wiadomości ofiary i zastąpienie wszelkich przesłanych lub otrzymanych adresów portfela kryptowalutowego adresami należącymi do cyberprzestępców. Oprócz sfałszowanych wersji aplikacji WhatsApp i Telegram na Androida wykryto również złośliwe wersje tych aplikacji dla systemu Windows.

Cyberprzestępcy, którzy zamierzają ukraść kryptowaluty, uważają narzędzia typu clipper za interesujace, ponieważ adresy portfeli kryptowalutowych online składają się z długich sekwencji znaków, a zamiast ręcznego wprowadzania ich użytkownicy często kopiują i wklejają adresy, korzystając ze schowka.

Zainfekowane wersje aplikacji, o których mowa w naszym artykule, mają kilka dodatkowych funkcji. Wśród nich niektóre mogą wykorzystywać optyczne rozpoznawanie znaków (OCR) do wyodrębniania tekstu ze zrzutów ekranu i zdjęć zapisanych na urządzeniu docelowym. OCR jest wykorzystywany do lokalizowania i wydobywania fraz źródłowych.

Inne warianty mogą śledzić rozmowy na Telegramie pod kątem określonych słów kluczowych związanych z kryptowalutą. Po wykryciu słowa kluczowego złośliwe aplikacje przesyłają całą wiadomość na serwer atakującego. Niektóre z tych aplikacji nie tylko zastępują adres portfela ofiary, ale także wydobywają wewnętrzne dane telegramu i szczegóły urządzenia.

Warto zauważyć, że niektóre edycje Windows zapewniają pełną kontrolę nad systemem docelowym. W efekcie wrogie podmioty mogą kraść portfele kryptowalutowe bez zakłócania działania aplikacji.

| Nazwa | Koparka kryptowalutowa na Androida |

| Typ zagrożenia | Malware na Androida, złośliwa aplikacja, niechciana aplikacja. |

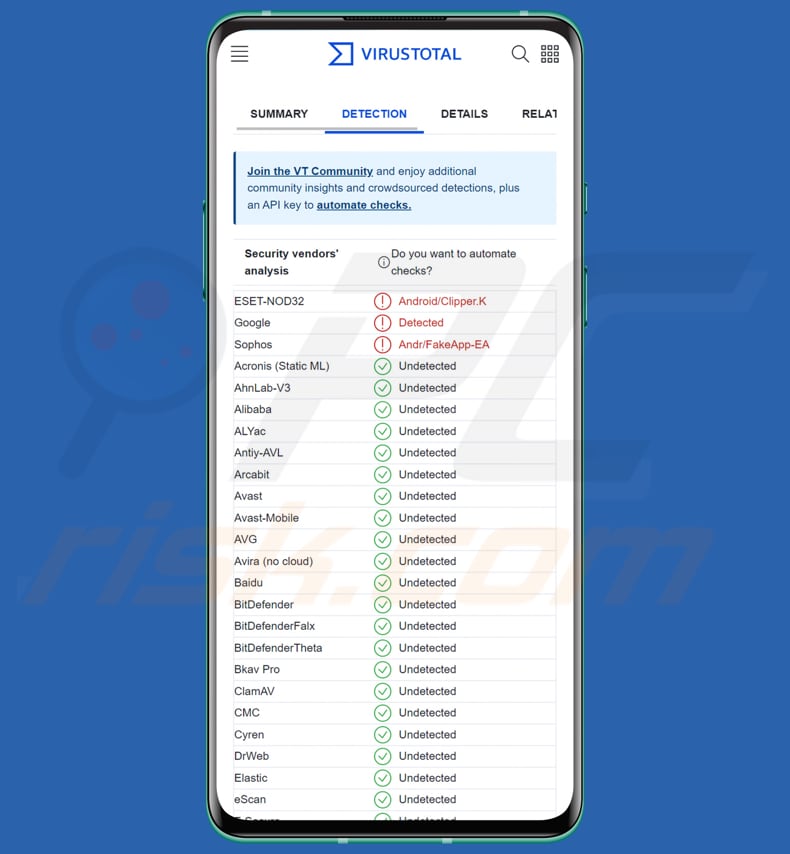

| Nazwy wykrycia | ESET-NOD32 (Android/Clipper.K), Google (wykryta), Sophos (Andr/FakeApp-EA), Pełna lista (VirusTotal) |

| Adres portfela kryptowalutowego będącego własnością cyberprzestępców (Bitcoin) | 1Jp8WCP5hWrvnhgf3uDxn8bHXSqt48XJ5Z, 32xFkwSa2U3hE9W3yimShS3dANAbZxxh8w, 35b4KU2NBPVGd8nwB8esTmishqdU2PPUrP, 36uqLsndC2kRJ9xy6PiuAxK3dYmqXw8G93, 396naR218NHqPGXGbgKzKcXuJD3KDmeLsR, 3GekkwGi9oCizBAk6Mki2ChdmTD4LRHKAB, 3K1f9uyae9Fox44kZ7AAZ8eJU98jsya86X, 3QtB81hG69yaiHkBCTfPKeZkR8i2yWe8bm, bc1q0syn34f2q4nuwwunaymzhmfcs28j6tm2cq55fw, bc1qvtj4z66nv85atkgs4a5veg30dc0jf6p707juns |

| Adres portfela kryptowalutowego będącego własnością cyberprzestępców (Ethereum) | 0x0EF13Db9Cb63Fb81c58Fb137034dA85DFE6BE020, 0x2097831677A4838A63b4E4E840D1b2Be749FC1ab, 0x24a308B82227B09529132CA3d40C92756f0859EE, 0x276a84565dcF98b615ff2FB12c42b1E9Caaf7685, 0x31bdE5A8Bf959CD0f1d4006c15eE48055ece3A5c, 0x59e93c43532BFA239a616c85C59152717273F528, 0x8aE1B343717BD7ba43F0bB2407d5253F9604a481, 0xF90acFBe580F58f912F557B444bA1bf77053fc03, 0xc4C47A527FE03E92DCe9578E4578cF4d4605b1E1, 0xe99A0a26184392635C5bf1B3C03D68360DE3b1Aa, 0xf7A84aa7F4a70262DFB4384fb9D419c14BC1DD9D |

| Adres portfela kryptowalutowego będącego własnością cyberprzestępców (Tron) | TCo4xVY5m7jN2JhMSgVzvf7mKSon92cYxi, TGFXvyTMTAzWZBKqLJUW4esEPb5q8vu2mC, TJhqKzGQ3LzT9ih53JoyAvMnnH5EThWLQB, TMCqjsKrEMMogeLGPpb9sdMiNZNbQXG8yA, TN1JVt3ix5qwWyNvJy38nspqoJXB2hVjwm, TQA7ggPFKo2C22qspbmANCXKzonuXShuaa, TQXz8w94zVJxQy3pAaVsAo6nQRpj5chmuG, TSeCVpujFahFS31vBWULwdoJY6DqAaq1Yf, TTqBt5gUPjEPrPgzmKxskCeyxGWU377YZ8, TTsWNLiWkYkUXK1bUmpGrNFNuS17cSvwWK, TX1rZTNB5CdouYpNDRXKBS1XvxVdZ3HrWI, TYoYxTFbSB93v4fhUSDUVXpniB3Jz7z9WA |

| Adres portfela kryptowalutowego będącego własnością cyberprzestępców (Binance) | bnb1fp4s2w96genwknt548aecag07mucw95a4z4ly0 |

| Objawy | Manipulowane transakcje kryptowalutowe. |

| Metody dystrybucji | Reklamy Google prowadzące do fałszywych kanałów YouTube |

| Zniszczenie | Skradzione dane osobowe, strata pieniężna. |

| Usuwanie malware (Android) | Aby usunąć infekcje złośliwym oprogramowaniem, nasi badacze bezpieczeństwa zalecają przeskanowanie twojego urządzenia z Androidem legalnym oprogramowaniem chroniącym przed malware. Polecamy Avast, Bitdefender, ESET lub Malwarebytes. |

Możliwe zniszczenie

Zidentyfikowane clippery stanowią poważne zagrożenie bezpieczeństwa dla użytkowników, którzy angażują się w transakcje kryptowalutowe. Cyberprzestępcy mogą wykorzystywać te narzędzia do przechwytywania i manipulowania adresami portfeli kryptowalutowych, co prowadzi do kradzieży środków.

Dodatkowo wykorzystanie funkcji OCR i monitorowania słów kluczowych może skutkować wydobyciem poufnych informacji, takich jak frazy seed, i przesłaniem tych danych na serwer atakującego.

Jak strojanizowane aplikacje Telegram lub WhatsApp dostały się na moje urządzenie?

Ataki wspomniane w tym artykule polegają na wykorzystaniu Google Ads do kierowania niczego niepodejrzewających ofiar na oszukańcze kanały YouTube, które z kolei przekierowują je na fałszywe strony Telegram i WhatsApp. Urządzenia tych ofiar zostają zainfekowane dopiero po pobraniu i zainstalowaniu przez nie wersji aplikacji z trojanami.

Jak uniknąć instalacji malware?

Pobieraj aplikacje wyłącznie z oficjalnych i wiarygodnych źródeł, takich jak Sklep Google Play. Sklepy z aplikacjami lub strony internetowe innych firm mogą zawierać złośliwe aplikacje, które mogą zainfekować twoje urządzenie. Uważaj na uprawnienia, które przyznajesz aplikacjom podczas instalacji. Regularnie aktualizuj swoje urządzenie i aplikacje, korzystając z najnowszych poprawek i aktualizacji zabezpieczeń.

Zachowaj ostrożność podczas klikania linków lub pobierania załączników z wiadomości e-mail, SMS-ów lub innych wiadomości. Nie ufaj reklamom na podejrzanych stronach internetowych.

Strojanizowana aplikacja Telegram promowana przy użyciu legalnej grupy na Telegramie:

Strojanizowane aplikacje Telegram i WhatsApp promowane na fałszywych stronach:

Szybkie menu:

- Wprowadzenie

- Jak usunąć historię przeglądania z przeglądarki Chrome?

- Jak wyłączyć powiadomienia przeglądarki w przeglądarce Chrome?

- Jak przywrócić przeglądarkę Chrome?

- Jak usunąć historię przeglądania z przeglądarki Firefox?

- Jak wyłączyć powiadomienia przeglądarki w przeglądarce Firefox?

- Jak przywrócić przeglądarkę Firefox?

- Jak odinstalowac potencjalnie niechciane i/lub złośliwe aplikacje?

- Jak uruchomić urządzenie z Androidem w "Trybie awaryjnym"?

- Jak sprawdzić zużycie baterii przez różne aplikacje?

- Jak sprawdzić zużycie danych przez różne aplikacje?

- Jak zainstalować najnowsze aktualizacje oprogramowania?

- Jak przywrócić system do jego stanu domyślnego?

- Jak wyłączyć aplikacje, które mają uprawnienia administratora?

Usuń historię przeglądania z przeglądarki Chrome:

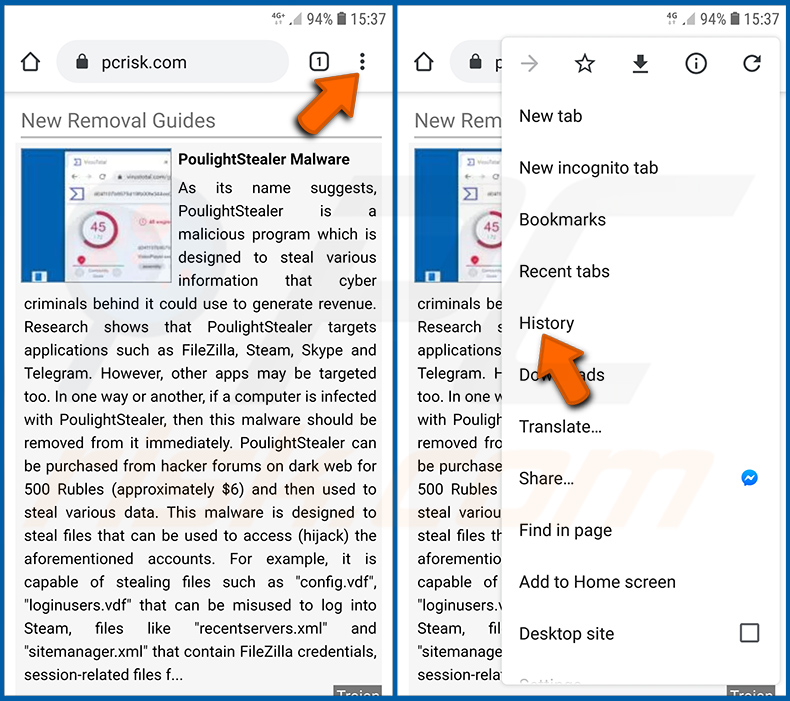

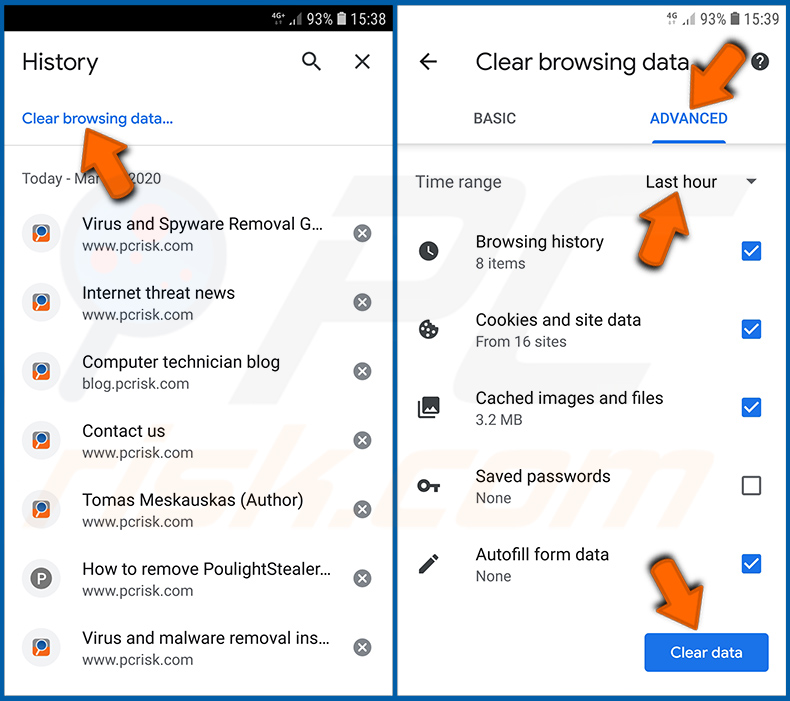

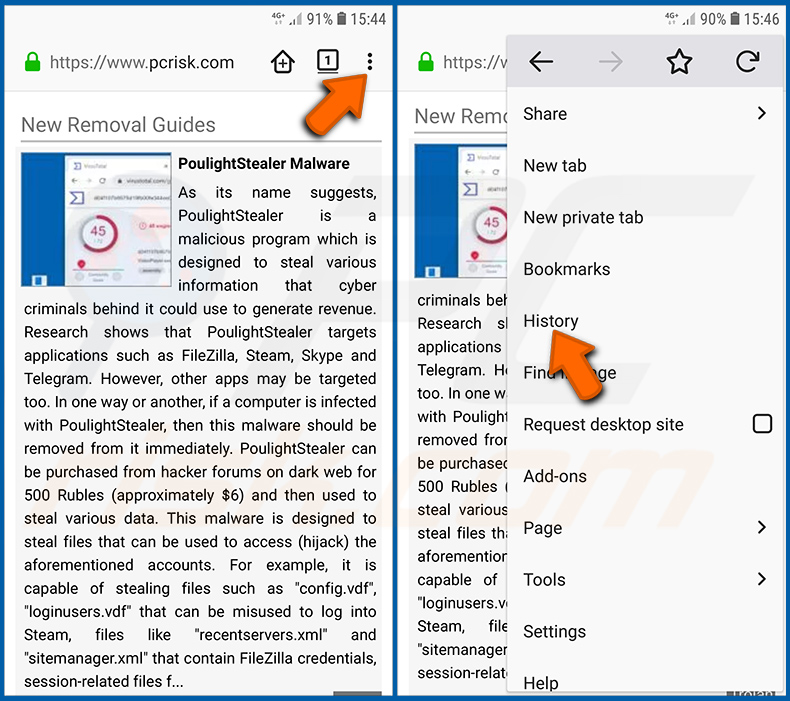

Stuknij przycisk „Menu" (trzy kropki w prawym górnym rogu ekranu) i w otwartym menu rozwijanym wybierz „Historię".

Stuknij „Wyczyść dane przeglądania". Wybierz zakładkę „ZAAWANSOWANE". Wybierz zakres czasu i typy danych, które chcesz usunąć i stuknij „Wyczyść dane".

Wyłącz powiadomienia przeglądarki w przeglądarce Chrome:

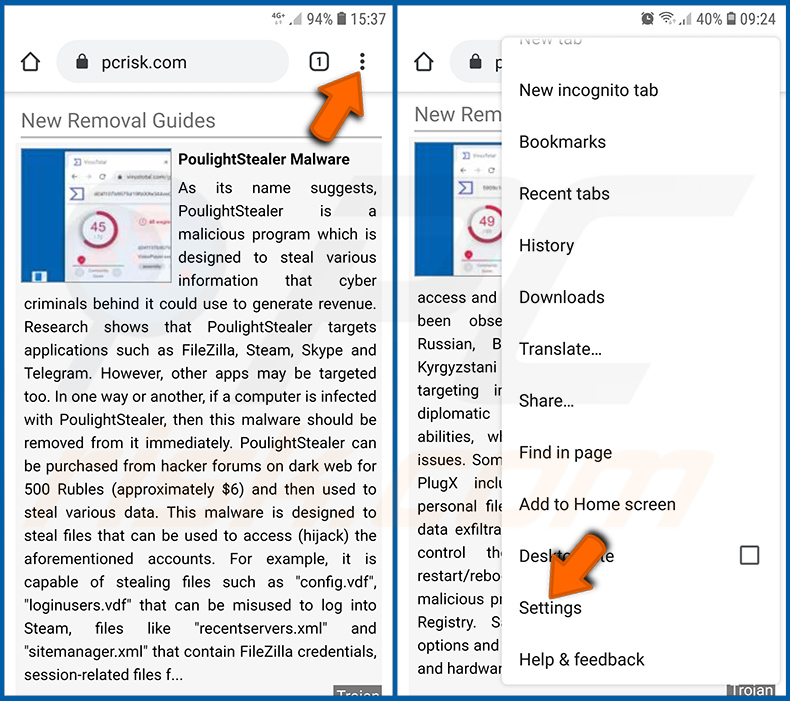

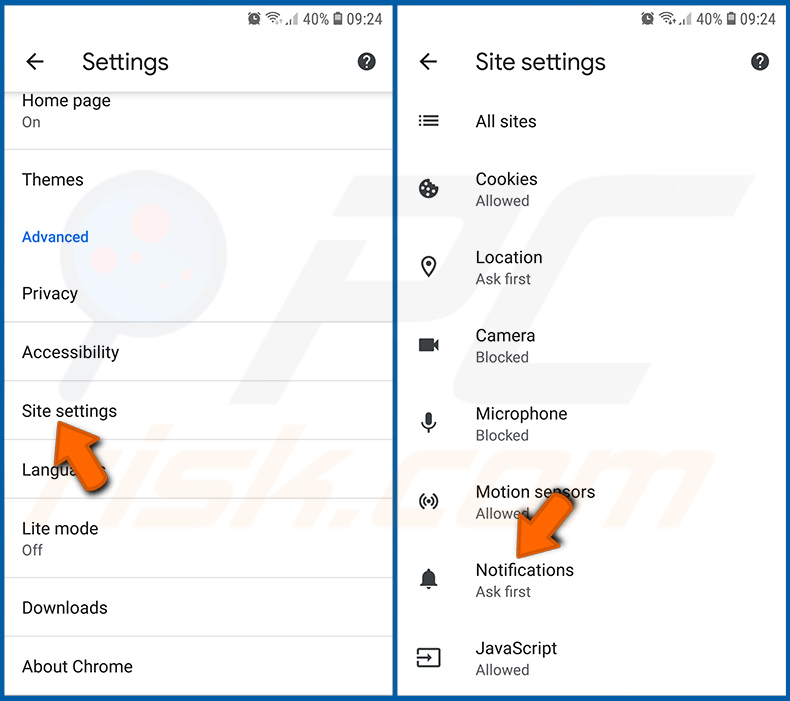

Stuknij przycisk „Menu" (trzy kropki w prawym górnym rogu ekranu) i w otwartym menu rozwijanym wybierz „Ustawienia".

Przewiń w dół, aż zobaczysz opcję „Ustawienia witryny" i kliknij ją. Przewiń w dół, aż zobaczysz opcję „Powiadomienia" i stuknij ją.

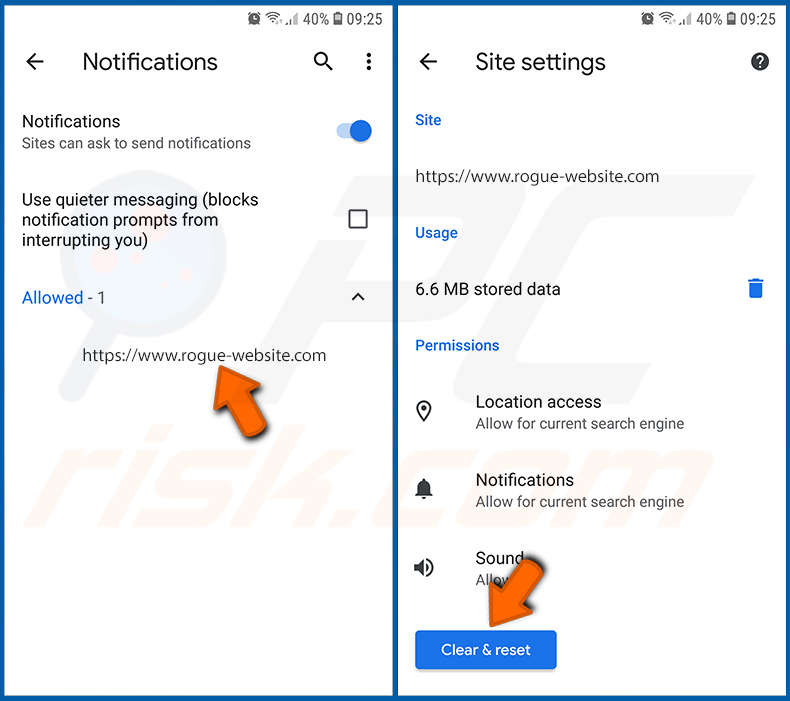

Znajdź witryny, które wyświetlają powiadomienia przeglądarki. Stuknij je i kliknij „Wyczyść i zresetuj". Spowoduje to usunięcie uprawnień przyznanych tym witrynom w celu wyświetlania powiadomień. Jednak, jeśli ponownie odwiedzisz tę samą witrynę może ona ponownie poprosić o zgodę. Możesz wybrać czy udzielić tych uprawnień, czy nie (jeśli zdecydujesz się odmówić, witryna przejdzie do sekcji „Zablokowane" i nie będzie już prosić o zgodę).

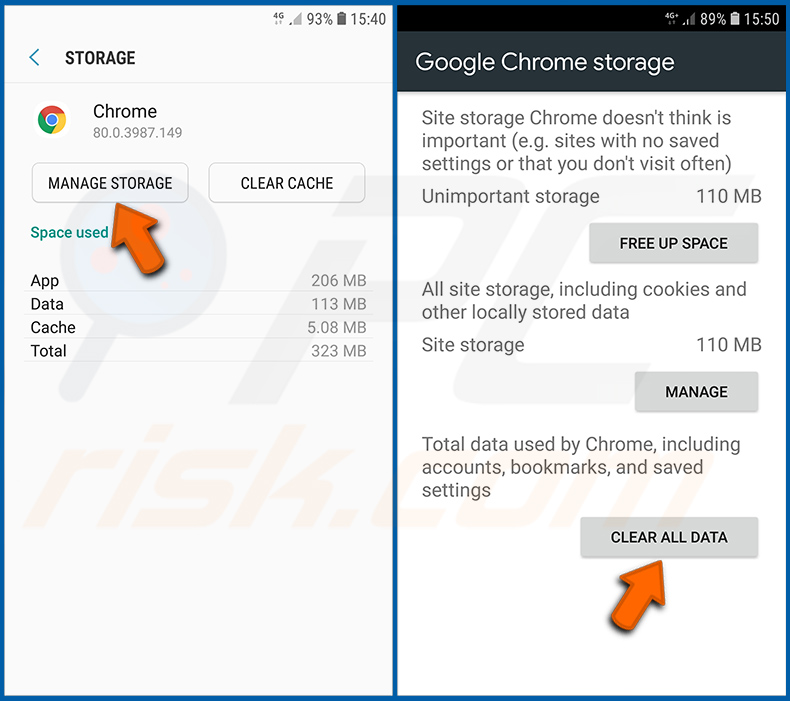

Przywróć przeglądarkę Chrome:

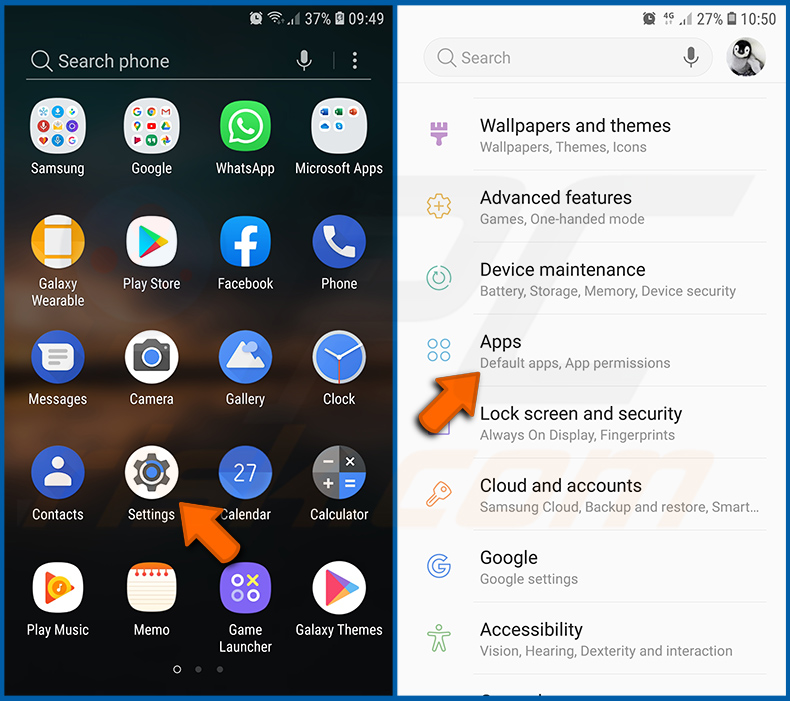

Przejdź do sekcji „Ustawienia". Przewiń w dół, aż zobaczysz „Aplikacje" i stuknij tę opcję.

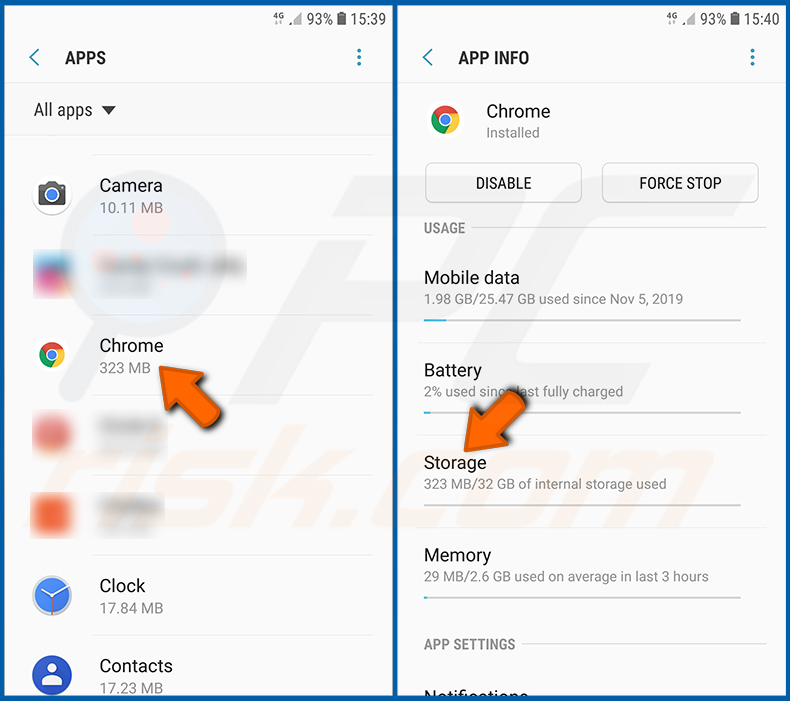

Przewiń w dół, aż znajdziesz aplikację „Chrome". Wybierz ją i stuknij opcję „Pamięć".

Stuknij „ZARZĄDZAJ PAMIĘCIĄ", a następnie „WYCZYŚĆ WSZYSTKIE DANE" i potwierdź czynność, stukając „OK". Pamiętaj, że przywrócenie przeglądarki usunie wszystkie przechowywane w niej dane. W związku z tym wszystkie zapisane loginy/hasła, historia przeglądania, ustawienia niestandardowe i inne dane zostaną usunięte. Będziesz także musiał ponownie zalogować się do wszystkich stron internetowych.

Usuń historię przeglądania z przeglądarki Firefox:

Stuknij przycisk „Menu" (trzy kropki w prawym górnym rogu ekranu) i w otwartym menu rozwijanym wybierz „Historię".

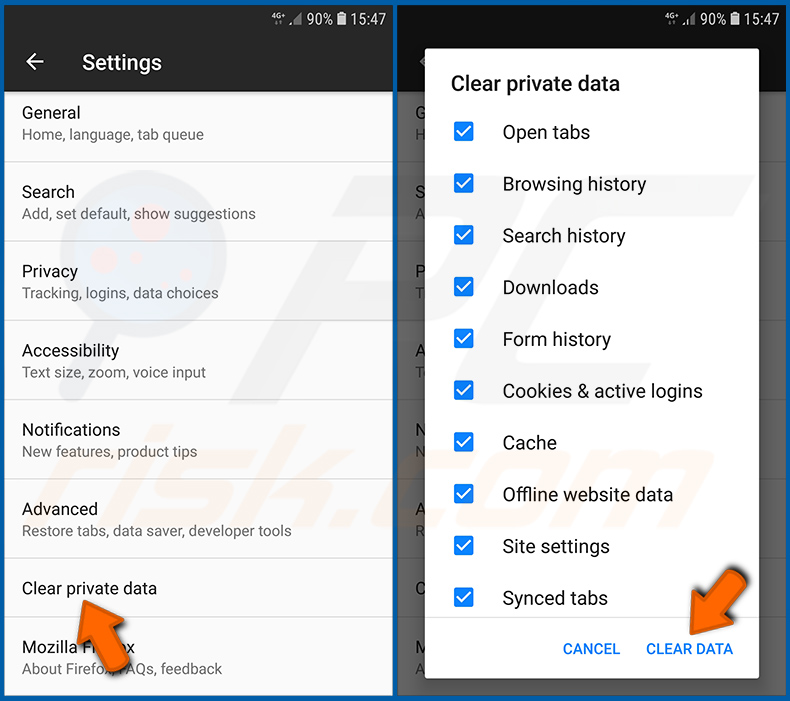

Przewiń w dół, aż zobaczysz „Wyczyść prywatne dane" i stuknij tę opcję. Wybierz typy danych, które chcesz usunąć i stuknij „WYCZYŚĆ DANE".

Wyłącz powiadomienia przeglądarki w przeglądarce Firefox:

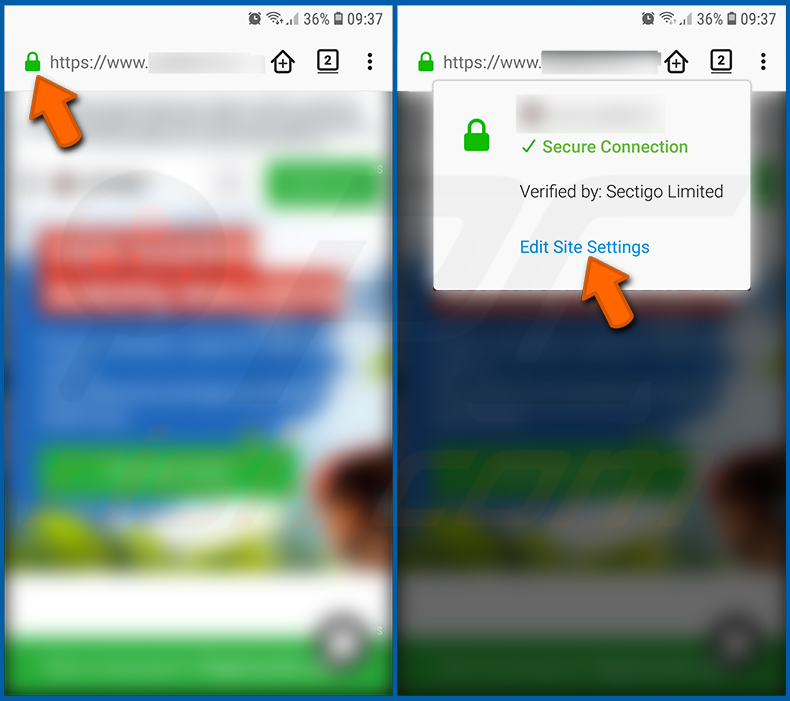

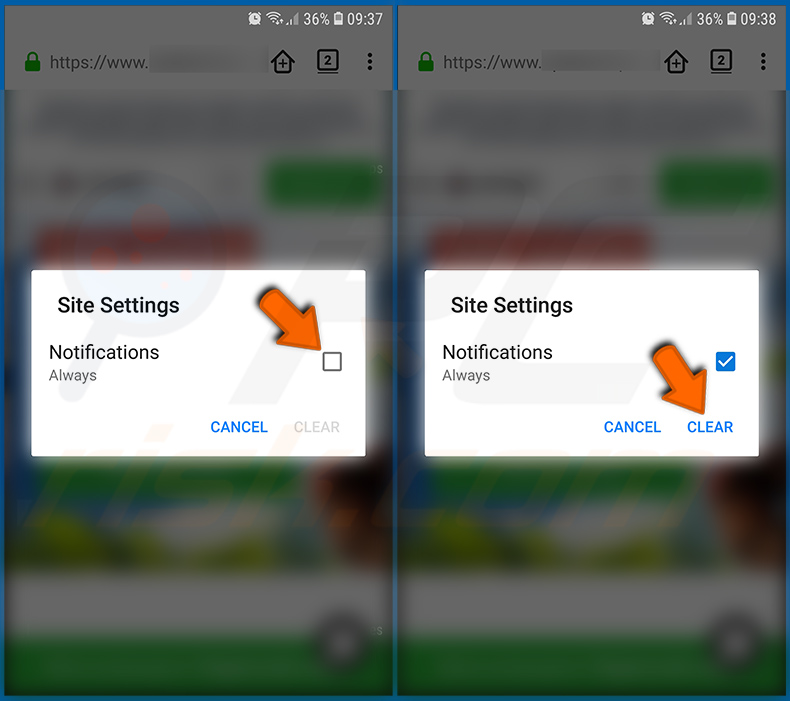

Odwiedź witrynę, która wyświetla powiadomienia przeglądarki. Stuknij ikonę wyświetlaną po lewej stronie paska adresu URL (ikona niekoniecznie będzie oznaczać „Kłódkę") i wybierz „Edytuj ustawienia witryny".

W otwartym okienku pop-up zaznacz opcję „Powiadomienia" i stuknij „WYCZYŚĆ".

Przywróć przeglądarkę Firefox:

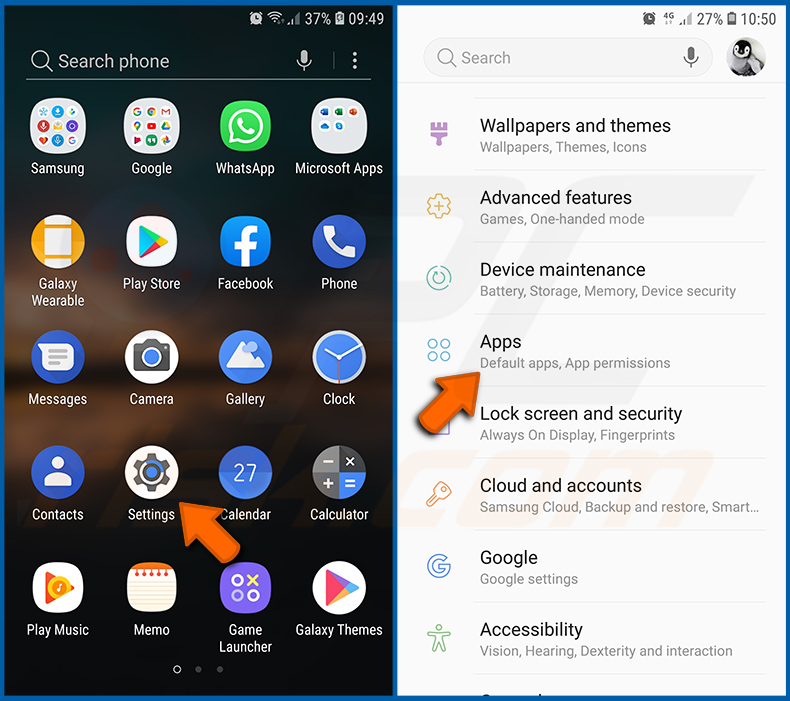

Przejdź do „Ustawień". Przewiń w dół, aż zobaczysz „Aplikacje" i stuknij tę opcję.

Przewiń w dół, aż znajdziesz aplikację „Firefox". Wybierz ją i wybierz opcję „Pamięć".

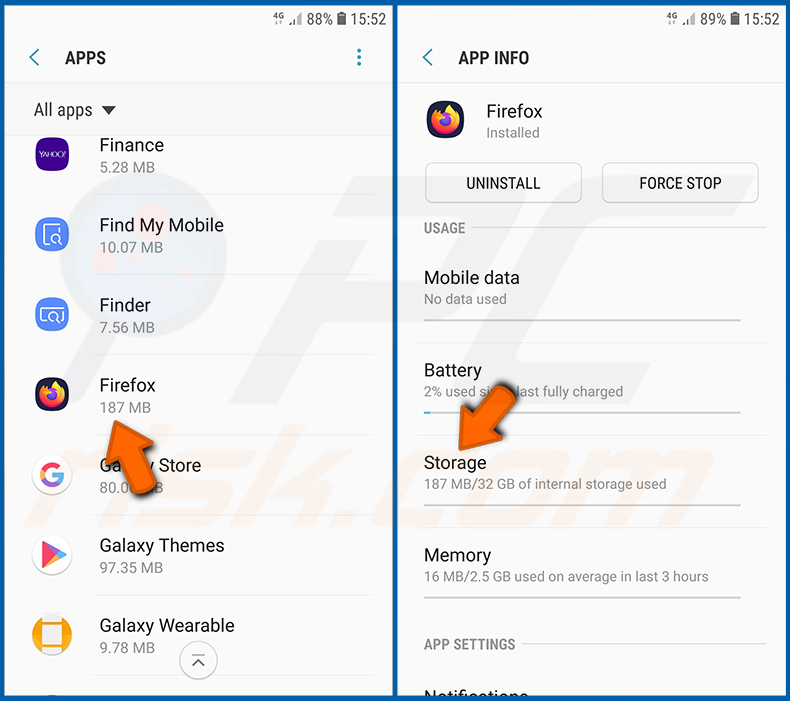

Stuknij „WYCZYŚĆ DANE" i potwierdź akcję stukając „USUŃ". Pamiętaj, że przywrócenie przeglądarki usunie wszystkie przechowywane w niej dane. W związku z tym wszystkie zapisane loginy/hasła, historia przeglądania, ustawienia niestandardowe i inne dane zostaną usunięte. Będziesz także musiał ponownie zalogować się do wszystkich stron internetowych.

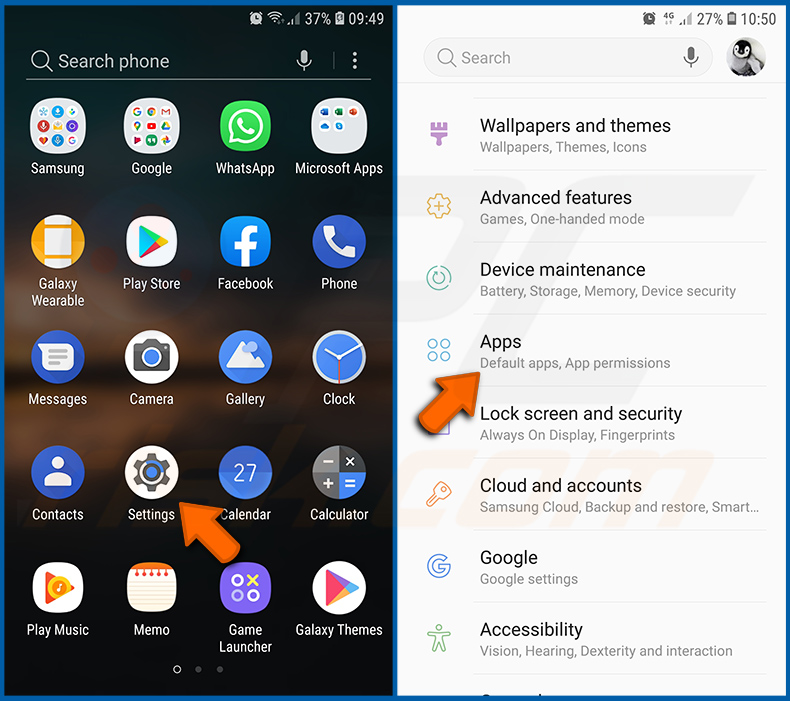

Odinstaluj potencjalnie niechciane i/lub złośliwe aplikacje:

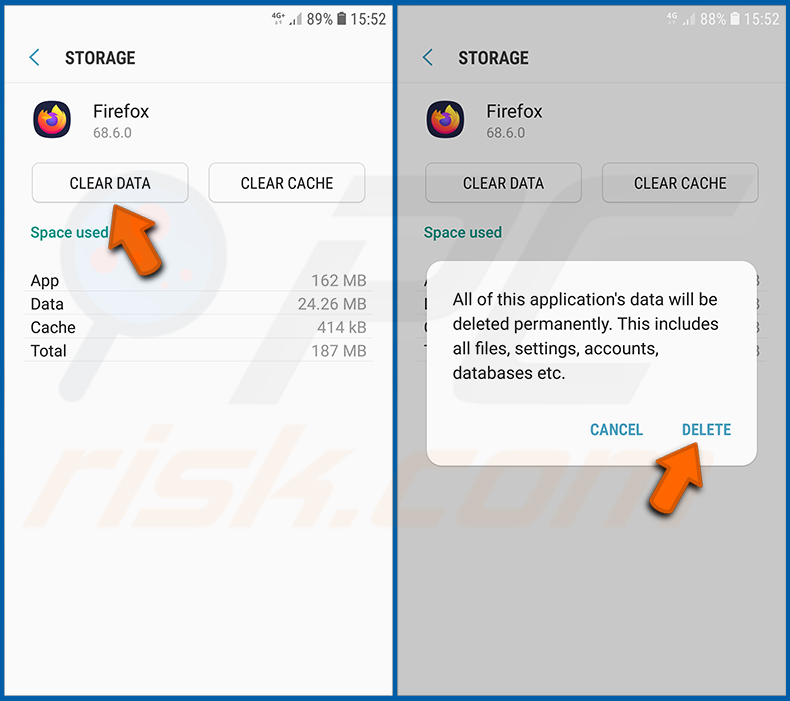

Przejdź do „Ustawienia". Przewiń w dół, aż zobaczysz „Aplikacje" i stuknij tę opcję.

Przewiń w dół, aż zobaczysz potencjalnie niechcianą i/lub złośliwą aplikację. Wybierz ją i stuknij „Odinstaluj". Jeśli z jakiegoś powodu nie możesz usunąć wybranej aplikacji (np. wyświetla się komunikat o błędzie), spróbuj użyć „Trybu awaryjnego".

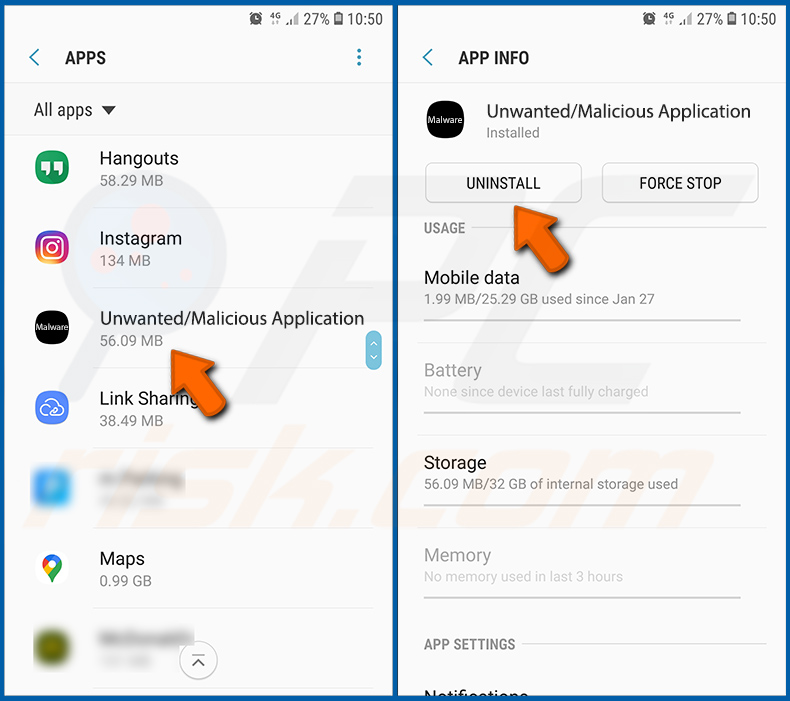

Uruchom urządzenie z Androidem w „Trybie awaryjnym":

„Tryb awaryjny" w systemie operacyjnym Android tymczasowo wyłącza uruchamianie wszystkich aplikacji innych firm. Korzystanie z tego trybu to dobry sposób na diagnozowanie i rozwiązywanie różnych problemów (np. usuwanie złośliwych aplikacji, które uniemożliwiają to, gdy urządzenie działa „normalnie").

Naciśnij przycisk „Zasilanie" i przytrzymaj go, aż zobaczysz ekran „Wyłącz". Stuknij ikonę „Wyłącz" i przytrzymaj ją. Po kilku sekundach pojawi się opcja „Tryb awaryjny" i będzie ją kliknąć, aby ponownie uruchomić urządzenie.

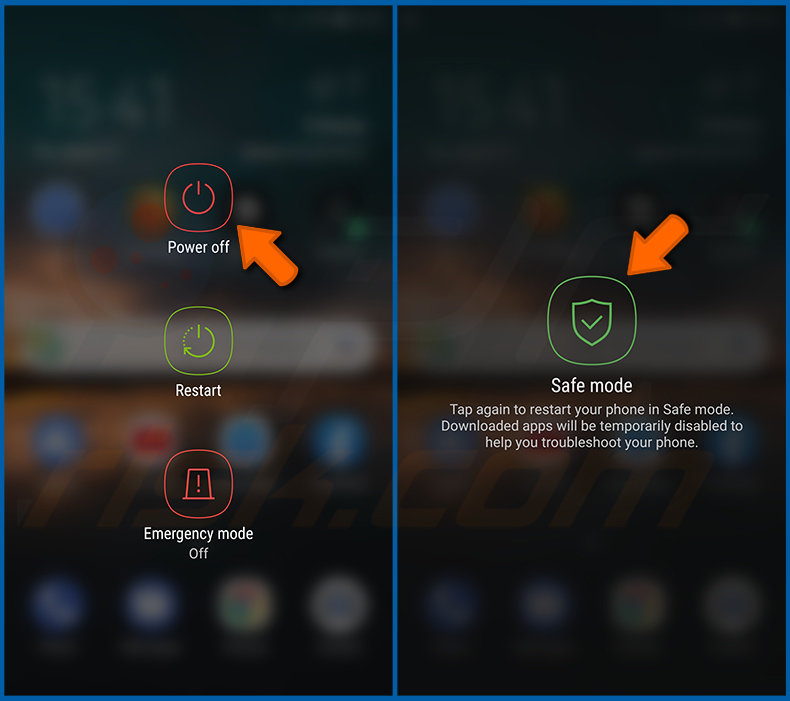

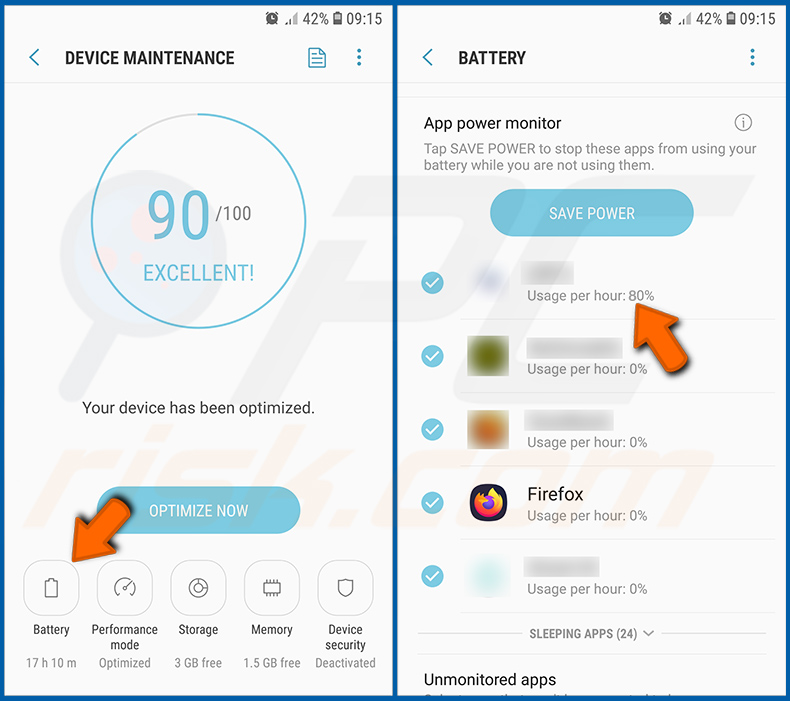

Sprawdź zużycie baterii przez różne aplikacje:

Przejdź do „Ustawień". Przewiń w dół, aż zobaczysz opcję „Konserwacja urządzenia" i stuknij ją.

Stuknij „Baterię" i sprawdź użycie każdej aplikacji. Legalne/oryginalne aplikacje są zaprojektowane tak, aby zużywać jak najmniej energii, aby zapewnić najlepsze wrażenia użytkownika i oszczędzać energię. Dlatego wysokie zużycie baterii może wskazywać, że aplikacja jest złośliwa.

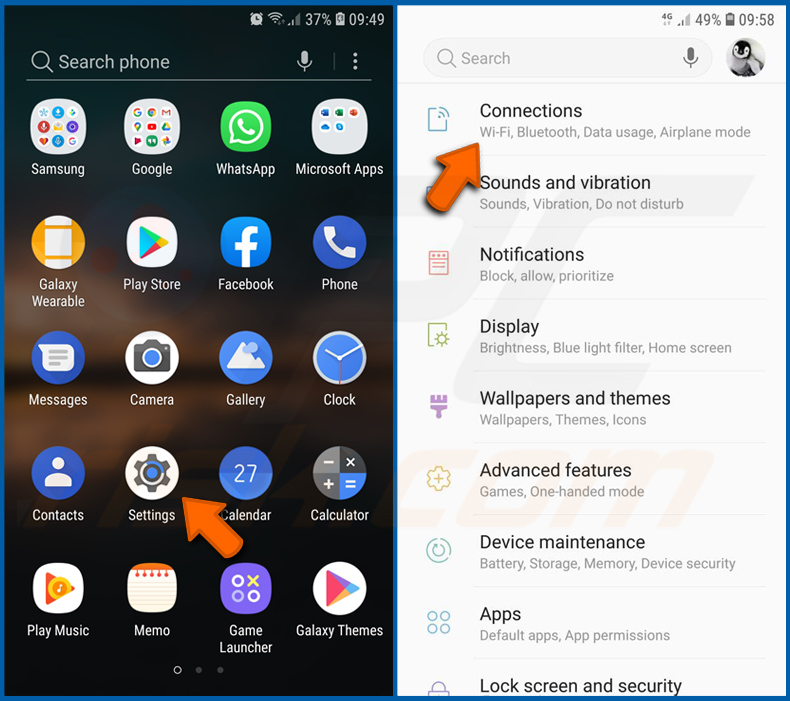

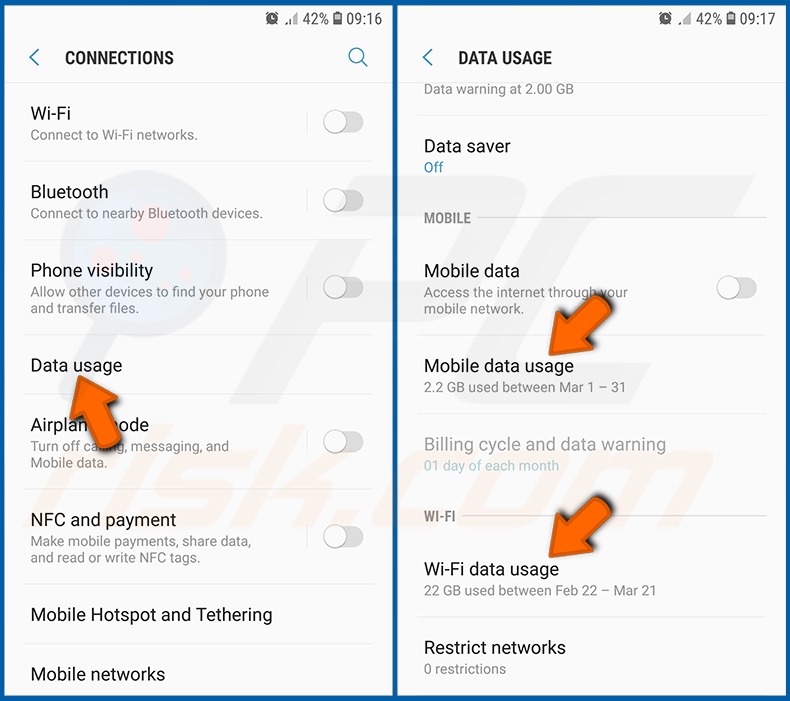

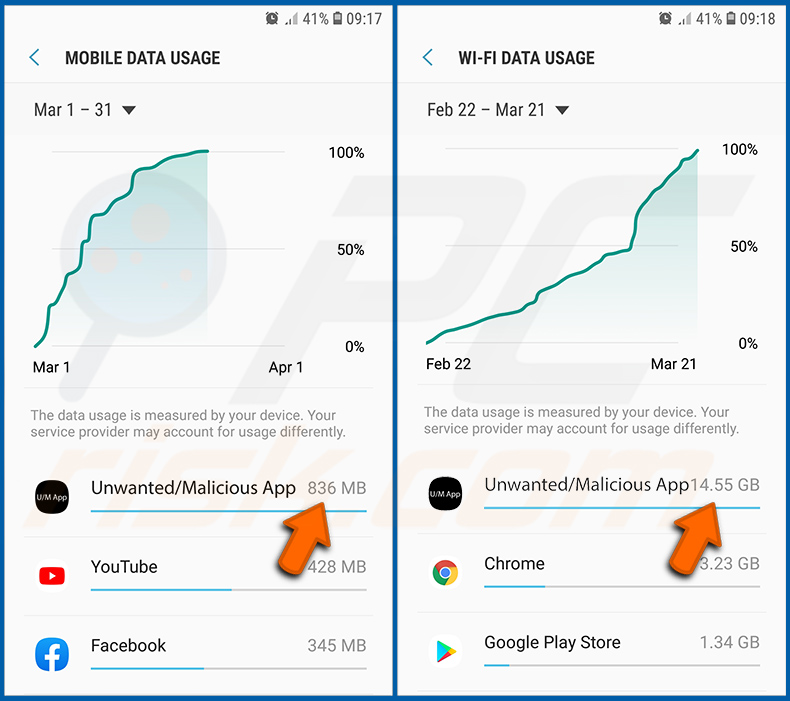

Sprawdź wykorzystanie danych przez różne aplikacje:

Przejdź do „Ustawień". Przewiń w dół, aż zobaczysz opcję „Połączenia" i stuknij ją.

Przewiń w dół, aż zobaczysz „Użycie danych" i wybierz tę opcję. Podobnie jak w przypadku baterii, legalne/oryginalne aplikacje są zaprojektowane tak, aby maksymalnie zminimalizować zużycie danych. Dlatego znaczne wykorzystanie danych może wskazywać na obecność złośliwej aplikacji. Pamiętaj, że niektóre złośliwe aplikacje mogą być zaprojektowane do działania tylko wtedy, gdy urządzenie jest połączone z siecią bezprzewodową. Z tego powodu należy sprawdzić użycie danych mobilnych i Wi-Fi.

Jeśli znajdziesz aplikację, która wykorzystuje znaczące dane, mimo że nigdy jej nie używasz, zdecydowanie zalecamy jej natychmiastowe odinstalowanie.

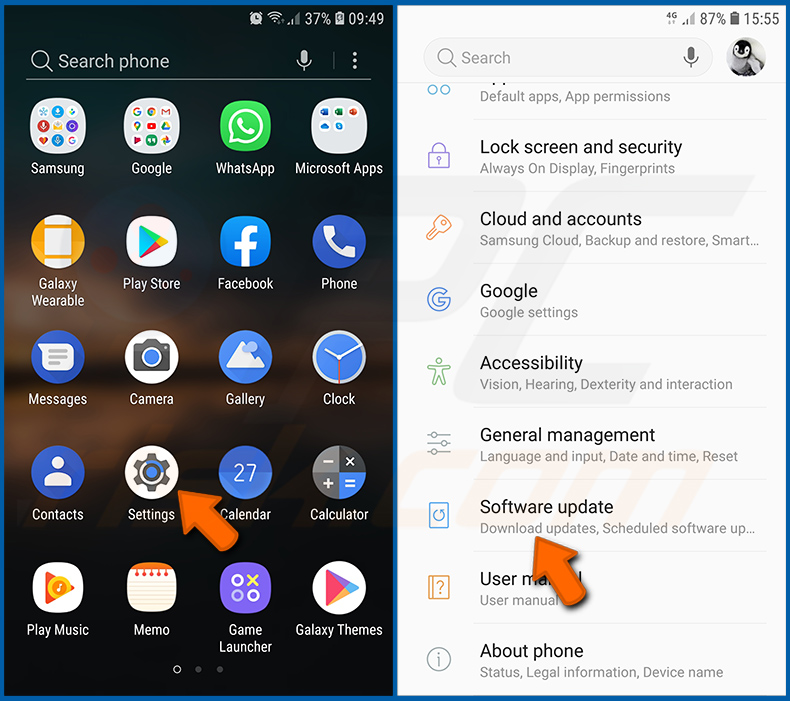

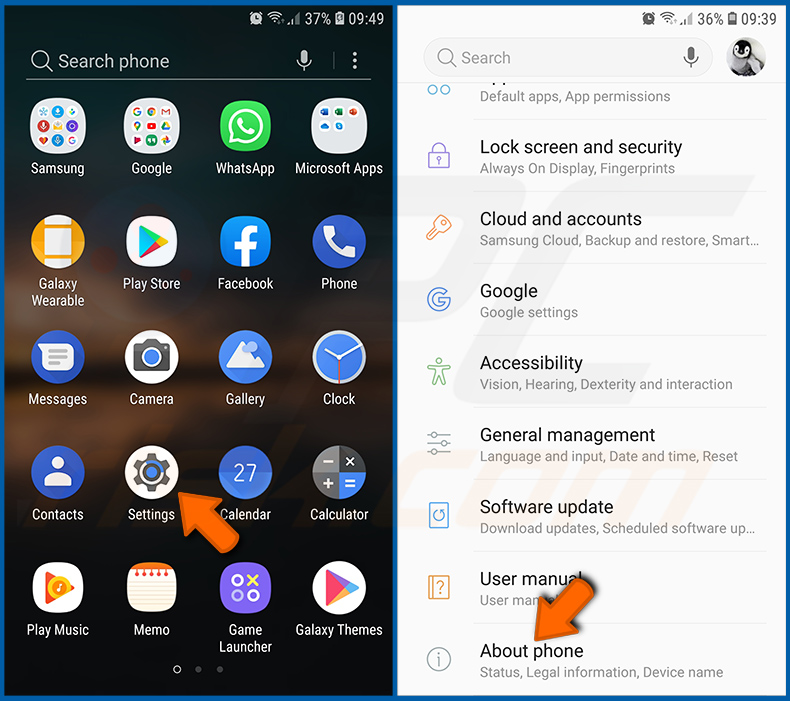

Zainstaluj najnowsze aktualizacje oprogramowania:

Utrzymywanie aktualności oprogramowania to dobra praktyka zapewniająca bezpieczeństwo urządzeń. Producenci urządzeń nieustannie publikują różne łatki bezpieczeństwa i aktualizacje Androida, aby naprawić błędy i luki, które mogą być wykorzystywane przez cyberprzestępców. Nieaktualny system jest znacznie bardziej podatny na ataki. Dlatego zawsze należy upewnić się, że oprogramowanie urządzenia jest aktualne.

Przejdź do „Ustawień". Przewiń w dół, aż zobaczysz opcję „Aktualizacje oprogramowania" i stuknij ją.

Stuknij opcję „Pobierz aktualizacje ręcznie" i sprawdź, czy są dostępne aktualizacje. Jeśli tak, zainstaluj je natychmiast. Zalecamy również włączenie opcji „Pobieraj aktualizacje automatycznie". Pozwoli to systemowi powiadomić cię o wydaniu aktualizacji i/lub zainstalować ją automatycznie.

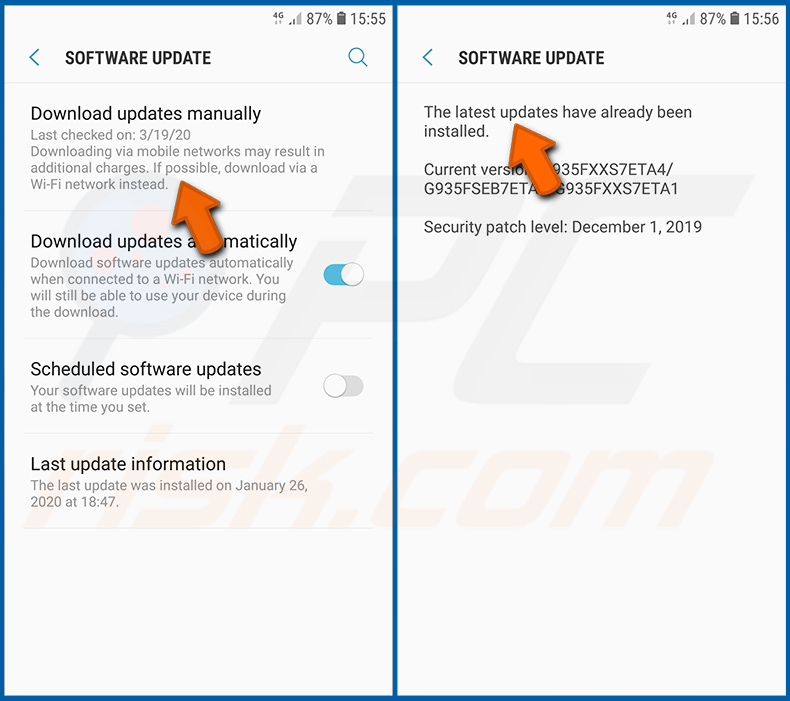

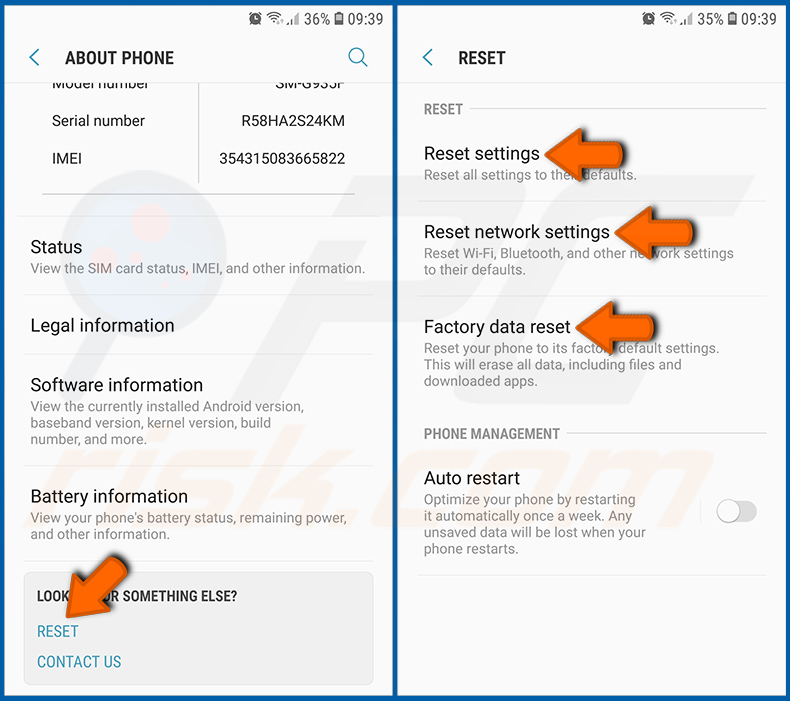

Przywróć system do stanu domyślnego:

Wykonanie „Resetu do ustawień fabrycznych" to dobry sposób na usunięcie wszystkich niechcianych aplikacji, przywrócenie ustawień systemowych do wartości domyślnych i ogólne wyczyszczenie urządzenia. Pamiętaj również, że wszystkie dane w urządzeniu zostaną usunięte, w tym zdjęcia, pliki wideo/audio, numery telefonów (przechowywane w urządzeniu, a nie na karcie SIM), wiadomości SMS itd. Oznacza to, że urządzenie zostanie przywrócone do stanu początkowego/fabrycznego.

Możesz także przywrócić podstawowe ustawienia systemowe lub po prostu ustawienia sieciowe.

Przejdź do „Ustawienia". Przewiń w dół, aż zobaczysz opcję „Informacje o telefonie" i stuknij ją.

Przewiń w dół, aż zobaczysz opcję „Przywróć" i stuknij ją. Teraz wybierz akcję, którą chcesz wykonać:

„Przywróć ustawienia" – przywróć wszystkie ustawienia systemowe do domyślnych;

„Przywróć ustawienia sieciowe" – przywróć wszystkie ustawienia związane z siecią do domyślnych;

„Przywróć dane fabryczne" – przywróć cały system i całkowicie usuń wszystkie zapisane dane.

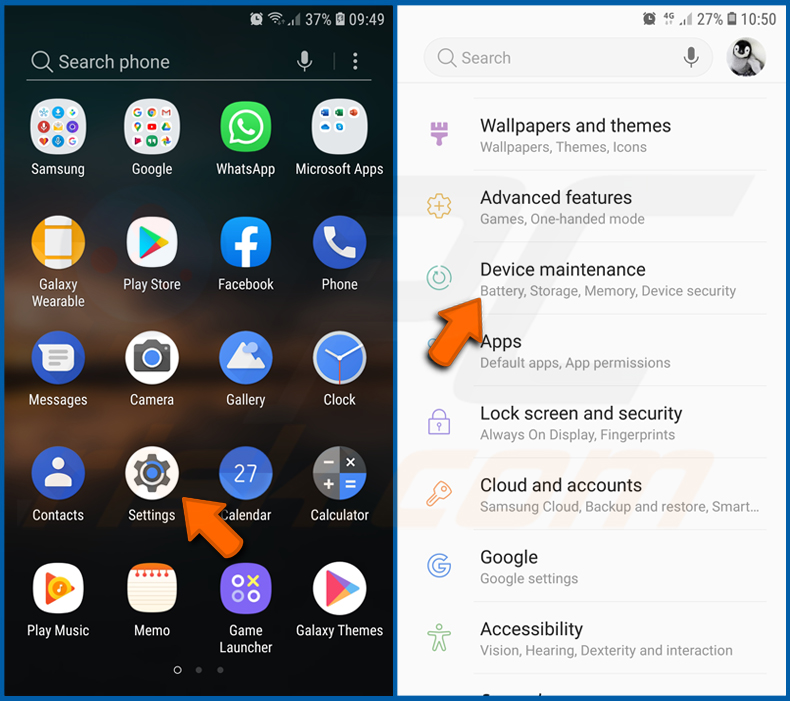

Wyłącz aplikacje, które mają uprawnienia administratora:

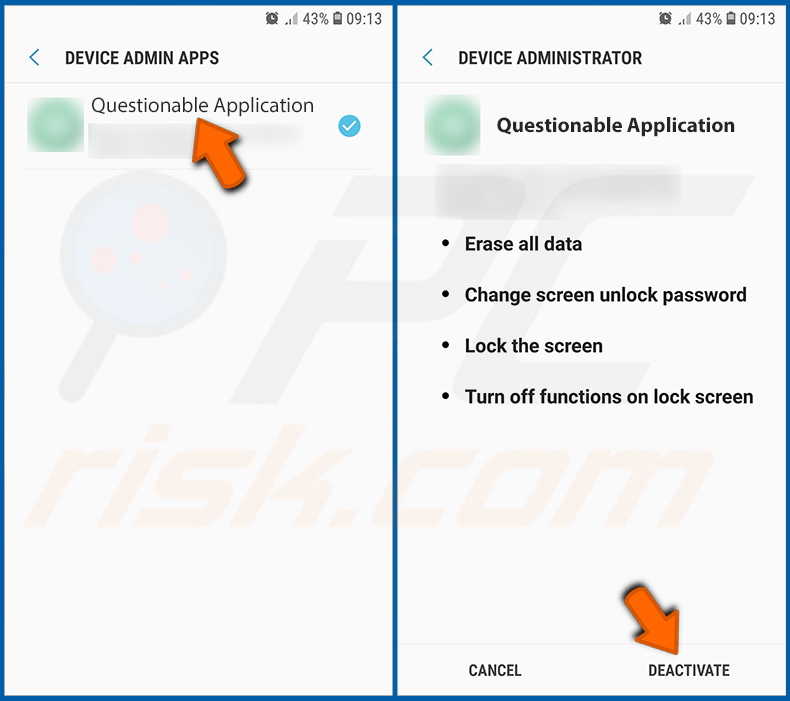

Jeśli złośliwa aplikacja uzyska uprawnienia administratora, może poważnie uszkodzić system. Aby urządzenie było jak najbardziej bezpieczne, należy zawsze sprawdzać, które aplikacje mają takie uprawnienia i wyłączać te, które nie powinny.

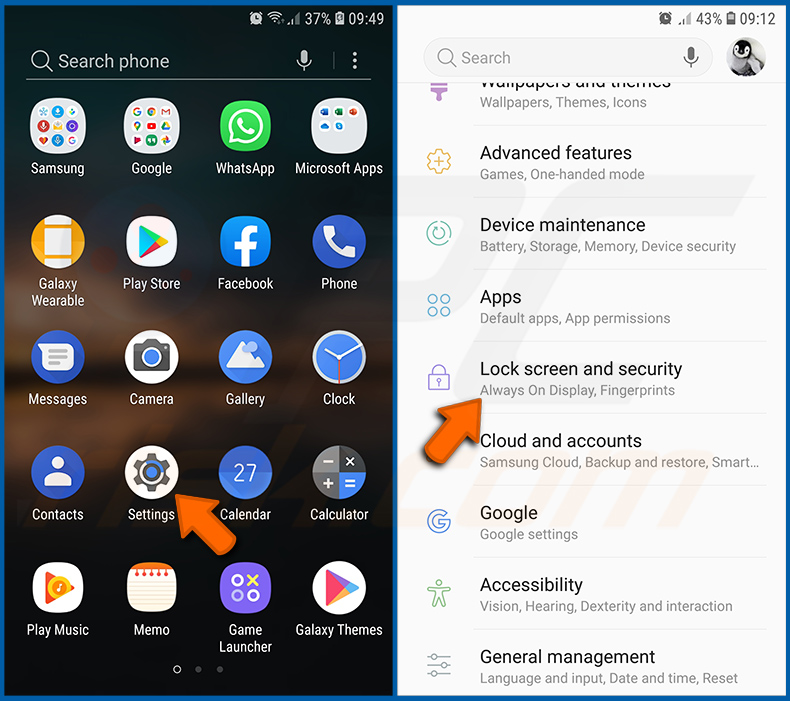

Przejdź do „Ustawień". Przewiń w dół, aż zobaczysz opcję „Blokadę ekranu i bezpieczeństwo" i stuknij ją.

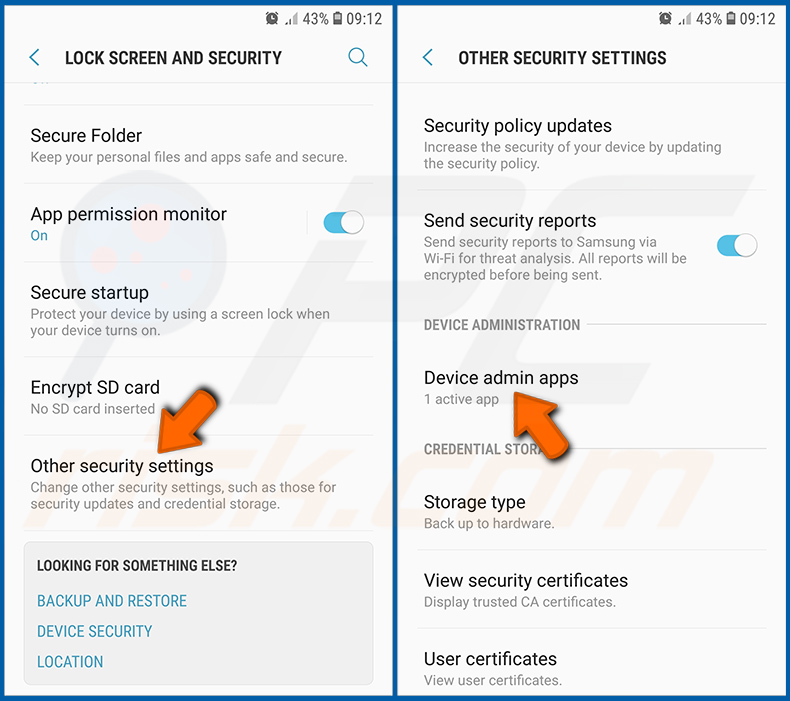

Przewiń w dół, aż zobaczysz „Inne ustawienia zabezpieczeń". Stuknij tę opcję, a następnie stuknij „Aplikacje administratora urządzenia".

Zidentyfikuj aplikacje, które nie powinny mieć uprawnień administratora. Stuknij je, a następnie stuknij „WYŁĄCZ".

Często zadawane pytania (FAQ)

Jakie są największe problemy, jakie może powodować malware?

W zależności od rodzaju złośliwego oprogramowania może to prowadzić do kradzieży tożsamości i danych, spowolnienia działania urządzenia, zaszyfrowania danych, naruszenia prywatności, strat pieniężnych, utraty kont internetowych i innych.

Do czego służy clipper kryptowalutowy?

Głównym celem zidentyfikowanych programów typu clipper jest przejęcie kontroli nad transmisją wiadomości celu i zastąpienie wszelkich przesłanych lub otrzymanych adresów portfela kryptowalutowego adresami należącymi do cyberprzestępców.

W jaki sposób narzędzie typu clipper kryptowalutowy dostało się do mojego urządzenia?

Ataki omówione w naszym artykule polegają na wykorzystaniu Google Ads do kierowania nieświadomych ofiar na oszukańcze kanały YouTube, które następnie przekierowują je na fałszywe strony Telegram i WhatsApp. Urządzenia tych ofiar są infekowane dopiero po pobraniu i zainstalowaniu wersji tych aplikacji z trojanami.

Czy Combo Cleaner ochroni mnie przed malware?

Z pewnością Combo Cleaner posiada zdolność identyfikowania i usuwania prawie wszystkich znanych infekcji złośliwym oprogramowaniem. Należy jednak zauważyć, że zaawansowane malware często ukrywa się głęboko w systemie. Dlatego konieczne jest przeprowadzenie dokładnego skanowania systemu w celu wykrycia i usunięcia wszelkich ukrytych zagrożeń.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję