Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest Stealc?

Stealc to nazwa malware kradnącego informacje. Jego celem są różne dane związane z przeglądarkami, oprogramowaniem do przesyłania wiadomości, portfelami kryptowalutowymi i innymi aplikacjami/rozszerzeniami.

Według jego twórców, Stealc został on stworzony w oparciu o złodzieje Vidar, Raccoon, Mars i RedLine. Naturalnie, ten złośliwy program ma podobieństwa z wyżej wymienionym złośliwym oprogramowaniem. W chwili pisania tego tekstu Stealc jest w fazie aktywnego rozwoju – programiści wypuszczają nowe warianty prawie co tydzień.

Przegląd malware Stealc

Jak wcześniej wspomniano, Stealc jest przeznaczony do kradzieży informacji. Ten złodziej może wydobywać dane z ponad dwudziestu przeglądarek (pełna lista). Z przeglądania aplikacji Stealc stara się uzyskać (dane docelowe różnią się w zależności od wersji malware): historię przeglądania, dane logowania do konta (nazwy użytkownika/hasła), informacje związane z finansami (np. numery kart kredytowych) itd.

Ten szkodliwy program próbuje również uzyskiwać dane z ponad siedemdziesięciu rozszerzeń przeglądarki, portfeli kryptowalutowych na pulpit, klientów poczty e-mail, komunikatorów i oprogramowania związanego z grami (pełna lista).

Ponadto Stealc można dostosować. Zgodnie z materiałami promocyjnymi nabywcy tego narzędzia do kradzieży mogą samodzielnie dodawać i usuwać obierane za cel oprogramowanie/dane. Inne możliwości tego złośliwego oprogramowania obejmują przeglądanie plików i ich eksfiltrację (pobieranie), a także robienie zrzutów ekranu.

Warto wspomnieć, że Stealc nie wysyła skradzionych treści w dużych porcjach, nie kompresuje ich ani nie archiwizuje. Zamiast tego ten złodziej dostarcza zawartość — pojedynczą informację lub plik naraz. Działa w ten sposób, aby zapewnić skuteczną kradzież danych w przypadku jej wykrycia i przerwania przez oprogramowanie bezpieczeństwa.

Należy podkreślić, że twórcy malware często ulepszają swoje dzieła. W związku z tym późniejsze iteracje złośliwych programów mają zwykle dodatkowe/inne funkcje. Jest to szczególnie prawdziwe w przypadku Stealc, ponieważ można go dostosowywać i jest on aktywnie rozwijany. Przykładowo twórcy Stealc wyrazili plany dodania do tego narzędzia kradzieży możliwości keyloggera (rejestrowania naciśnięć klawiszy).

Podsumowując, obecność oprogramowania takiego jak Stealc na urządzeniach może spowodować poważne problemy z prywatnością, straty finansowe i kradzież tożsamości.

Jeśli podejrzewasz, że twoje urządzenie jest zainfekowane Stealc (lub innym złośliwym oprogramowaniem), zdecydowanie zalecamy użycie antywirusa, aby je natychmiast usunąć.

| Nazwa | Malware Stealc |

| Typ zagrożenia | Trojan, złodziej, wirus kradnący hasła, złośliwe oprogramowanie bankowe, oprogramowanie szpiegujące. |

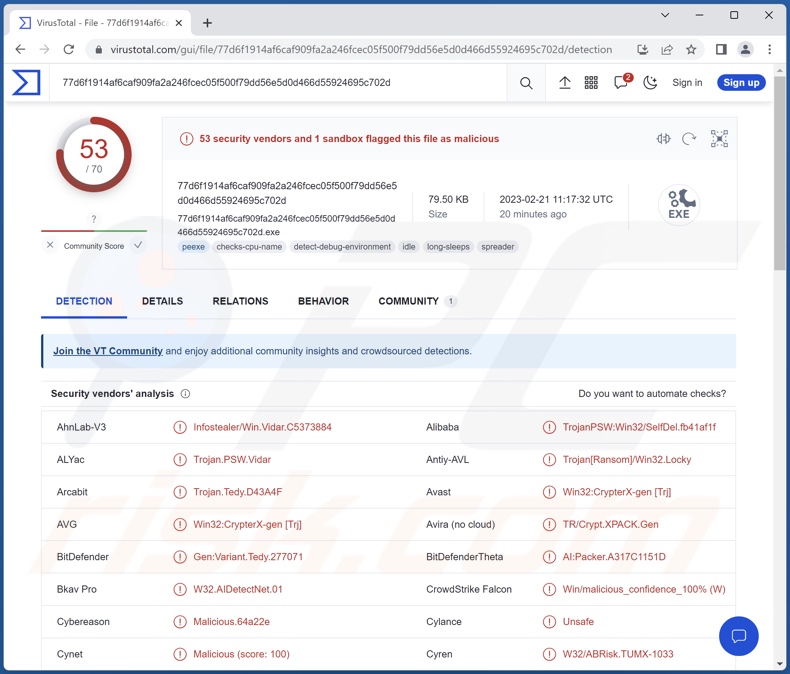

| Nazwy wykrycia | Avast (Win32:CrypterX-gen [Trj]), Combo Cleaner (Gen:Variant.Tedy.277071), ESET-NOD32 (wariant Win32/PSW.Agent.OPX), Kaspersky (Trojan.Win32.SelfDel.ibtk), Microsoft (Trojan:Win32/Casdet!rfn), Pełna lista wykrycia (VirusTotal) |

| Objawy | Trojany mają na celu potajemną infiltrację komputera ofiary i pozostawanie cichymi, dzięki czemu na zainfekowanym urządzeniu nie są wyraźnie widoczne żadne szczególne symptomy. |

| Metody dystrybucji | Zainfekowane załączniki wiadomości e-mail, złośliwe reklamy internetowe, inżynieria społeczna, narzędzia do „łamania" zabezpieczewń oprogramowania. |

| Zniszczenie | SSkradzione hasła i informacje bankowe, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Przykłady malware typu złodziej

Przeanalizowaliśmy tysiące próbek malware, a VenusStealer, Enigma, Graphiron i Creal to tylko niektóre z naszych ostatnich artykułów o złodziejach.

Złośliwe oprogramowanie kradnące dane może atakować szeroki zakres informacji lub określone szczegóły. Ponadto malware często ma wiele możliwości, które mogą występować w różnych kombinacjach. Jednak niezależnie od tego, jak działa złośliwe oprogramowanie – jego obecność w systemie zagraża integralności urządzenia i bezpieczeństwu użytkownika. Dlatego wszystkie zagrożenia muszą być usunięte natychmiast po wykryciu.

Jak Stealc dostał się na mój komputer?

Ponieważ twórcy Stealc oferują go na sprzedaż – sposób jego dystrybucji zależy od tego, jak cyberprzestępcy używają go w danym momencie. W dystrybucji tego złodzieja zaobserwowano jedną metodę.

Zauważono, że program ten był promowany za pośrednictwem filmów z YouTube, szczegółowo opisujących kroki instalacji „pirackiego" oprogramowania. Filmy te promowały linki do złośliwych witryn hostujących Stealc. Jest jednak wysoce prawdopodobne, że to malware jest rozpowszechniane przy użyciu innych technik.

Ogólnie rzecz biorąc, złośliwe oprogramowanie jest dystrybuowane przy użyciu technik phishingu i socjotechniki. Zwykle jest zamaskowane lub dołączone do zwykłych programów/mediów.

Złośliwymi plikami mogą być archiwa (RAR, ZIP itp.), pliki wykonywalne (.exe, .run itp.), dokumenty Microsoft Office, PDF, pliki Microsoft OneNote, JavaScript itd. Kiedy szkodliwy plik jest wykonywany, uruchamiany lub otwierany w inny sposób – inicjowany jest proces infekcji.

Złośliwe oprogramowanie jest dystrybuowane głównie poprzez pobrania typu drive-by (podstępne/oszukańcze), złośliwe załączniki/linki w e-mailach i wiadomościach spamowych, oszustwa internetowe, niewiarygodne źródła pobierania, złośliwe reklamy, nielegalne narzędzia do aktywacji („pirackie") i fałszywe aktualizacje.

Jak uniknąć instalacji malware?

Zdecydowanie zalecamy pobieranie produktów wyłącznie z oficjalnych i zweryfikowanych kanałów. Ponadto wszystkie programy muszą być aktywowane i aktualizowane przy użyciu legalnych funkcji/narzędzi, ponieważ nielegalne narzędzia aktywacyjne („pirackie") i aktualizatory stron trzecich mogą zawierać malware.

Zalecamy ostrożność w przypadku przychodzących e-maili, wiadomości prywatnych/błyskawicznych, SMS-ów i innych wiadomości. Załączniki i linki znajdujące się w podejrzanych/nieistotnych wiadomościach nie mogą być otwierane, ponieważ mogą być zakaźne. Równie ważne jest zachowanie czujności podczas przeglądania sieci, ponieważ fałszywe i złośliwe treści online zwykle wydają się nieszkodliwe.

Musimy podkreślić, jak ważne jest zainstalowanie i aktualizowanie renomowanego programu antywirusowego. Oprogramowanie bezpieczeństwa musi być używane do regularnego skanowania systemu i usuwania wykrytych zagrożeń/problemów. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

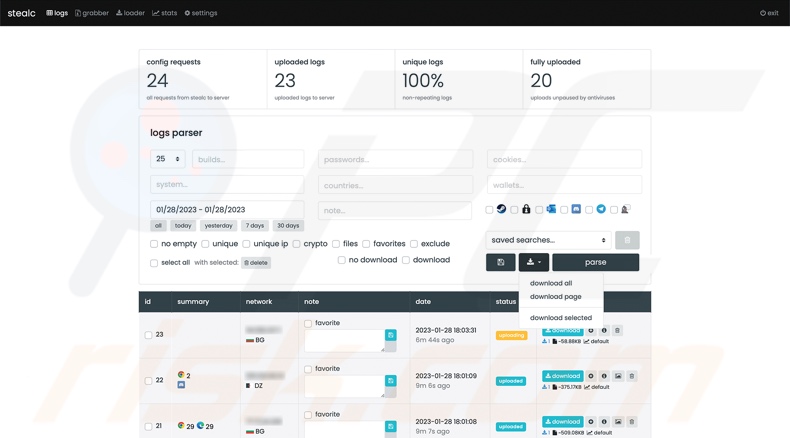

Zrzut ekranu panelu administracyjnego sieci złodzieja Stealc:

Wygląd złodzieja Stealc promowanego na forum hakerskim (GIF):

Lista przeglądarek obieranych za cel przez złodzieja Stealc:

Chromium, Google Chrome, Chrome Canary, Mozilla Firefox, Amigo, Torch, Vivaldi, Comodo, EpicPrivacyBrowser, CocCoc, Brave, Cent, 7Star, Chedot, Microsoft Edge, 360, QQBrowser, CryptoTab, Opera, Opera GX, Opera Crypto, and Pale Moon.

Lista obieranych za cel rozszerzeń/wtyczek przeglądarki:

MetaMask, TronLink, Opera Wallet, Binance, Yoroi, Coinbase, Guarda, Jaxx, iWallet, MEW CX, GuildWallet, Ronin Wallet, NeoLine, CLV, Liquality, Terra Station, Keplr, Sollet, Auro Wallet, Polymesh, ICONex, Coin98, EVER, KardiaChain, Rabby, Phantom, Brave, Oxygen, Pali, BOLT X, XDEFI, Nami, Maiar DeFi Wallet, Keeper, Solflare, Cyano, KHC, TezBox, Temple, Goby, Ronin, Byone, OneKey , DAppPlay, SteemKeychain, Braavos, Enkrypt, OKX, Sender, Hashpack, Eternl, Pontem Aptos, Petra Aptos, Martian Aptos, Finnie, Leap Terra, Trezor Password Manager, Authenticator, Authy, EOS Authenticator, GAuth Authenticator, Bitwarden, KeePassXC, Dashlane, NordPass, Keeper, RoboForm, LastPass, BrowserPass, MYKI, Splikity, CommonKey, and Zoho Vault.

Lista obieranych za cel portfeli kryptowalutowych:

Bitcoin Core, Dogecoin, Raven, Daedalus, Blockstream Green, Wasabi, Ethereum, Electrum, Electrum-LTC, Exodus, Electron Cash, MultiDoge, Jaxx Desktop, Atomic, Binance, and Coinomi.

Lista obieranych za cel klientów poczty e-mail:

- Microsoft Outlook

- Thunderbird

Lista obieranych za cel komunikatorów:

- Telegram

- Discord

- Tox

- Pidgin

Lista obieranego za cel oprogramowania związanego z grami:

- Steam

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Stealc?

- KROK 1. Manualne usuwanie malware Stealc.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcje zaawansowane systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, a w otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Twój komputer zostanie teraz ponownie uruchomiony w „Zaawansowanym menu opcji uruchamiania". Kliknij przycisk „Rozwiąż problemy", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania".

Kliknij przycisk „Uruchom ponownie". Twój komputer uruchomi się ponownie na ekranie Ustawienia uruchamiania. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane".

W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W następnym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po znalezieniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany malware Stealc. Czy trzeba sformatować urządzenie pamięci masowej, aby się go pozbyć?

Nie, usunięcie narzędzia złodziej Stealc nie wymaga formatowania.

Jakie są największe problemy, jakie może powodować malware Stealc?

Zagrożenia stwarzane przez infekcję zależą od funkcjonalności szkodliwego oprogramowania i celów cyberprzestępców. Stealc jest przeznaczony do kradzieży wrażliwych danych z zainfekowanych systemów oraz zainstalowanych na nich aplikacji i rozszerzeń. Zwykle tego rodzaju infekcje mogą powodować poważne problemy z prywatnością, straty finansowe i kradzież tożsamości.

Jaki jest cel malware Stealc?

W większości przypadków złośliwe oprogramowanie służy do generowania przychodów. Jednak cyberprzestępcy mogą również używać tego oprogramowania do zabawy, przeprowadzania osobistych wendet, zakłócania procesów (np. stron internetowych, usług, firm, organizacji itp.), a nawet przeprowadzania ataków motywowanych politycznie/geopolitycznie.

Jak malware Stealc przeniknęło do mojego komputera?

Stealc jest oferowany na sprzedaż przez swoich twórców – dlatego to, w jaki sposób jest dystrybuowane, zależy od używających go cyberprzestępców. Zaobserwowano, że jest dystrybuowany za pośrednictwem złośliwych witryn promowanych w filmach YouTube zawierających instrukcje instalowania „pirackich" programów. Jednak bardzo prawdopodobne sa również inne metody dystrybucji.

Ogólnie rzecz biorąc, złośliwe oprogramowanie jest rozsyłane poprzez pobrania drive-by, oszustwa internetowe, e-maile i wiadomości spamowe, złośliwe reklamy, podejrzane kanały pobierania (np. witryny z bezpłatnym oprogramowaniem i strony osób trzecich, sieci udostępniania peer-to-peer itp.), nielegalne narzędzia do aktywacji oprogramowania („pirackie"), fałszywe aktualizacje itd. Ponadto niektóre złośliwe programy mogą samodzielnie rozsyłać za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej (np. dysków flash USB, zewnętrznych dysków twardych itp.).

Czy Combo Cleaner ochroni mnie przed malware?

Tak, Combo Cleaner jest w stanie wykryć i usunąć prawie wszystkie znane infekcje złośliwym oprogramowaniem. Należy podkreślić, że ponieważ zaawansowane malware zwykle ukrywa się głęboko w systemach, niezbędne jest przeprowadzenie pełnego skanowania systemu.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję