Uniknij zostania oszukanym przez e-mail spamowy "Unfortunately there are bad news"

Phishing/OszustwoZnany również jako: możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest oszustwo e-mailowe "Unfortunately, there are some bad news for you"?

„Unfortunately, there are some bad news for you" to nazwa kampanii spamowej o tematyce wyłudzenia seksualnego. Wiadomości e-mail wysłane w ramach tej kampanii twierdzą, że nadawca nakręcił film o charakterze erotycznym z odbiorcą, a nagranie to zostanie opublikowane – o ile żądania okupu nie zostaną spełnione.

Należy podkreślić, że jest to oszustwo. W związku z tym nie istnieją żadne kompromitujące filmy odbiorcy, a wszystkie inne twierdzenia zawarte w tych wiadomościach są fałszywe.

Szczegółowe informacje o e-mailu "Unfortunately, there are some bad news for you"

Oszukańcze e-maile „Unfortunately, there are some bad news for you" zawierają długie wiadomości mające na celu nakłonienie odbiorców do zapłacenia okupu za nieistniejący film. Twierdzą, że urządzenie odbiorcy zostało zainfekowane malware kilka miesięcy temu, co rzekomo umożliwiło nadawcy dostęp i kontrolę nad urządzeniem.

Wiadomości e-mail informują, że malware zostało użyte do nagrania odbiorcy podczas odwiedzania przez niego stron internetowych przeznaczonych dla dorosłych. Odbiorca ma dwa dni na zapłacenie 1 750 $ w kryptowalucie Bitcoin – w przeciwnym razie wideo zostanie udostępnione jego kontaktom i wycieknie online.

Jak wspomniano we wstępie, te e-maile są oszustwami. Należy je po prostu zignorować, ponieważ nie stanowią zagrożenia dla odbiorców.

| Nazwa | Unfortunately, there are some bad news for you Email Scam |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywe twierdzenie | Oszukańczy e-mail twierdzi, że nagrano kompromitujące wideo z odbiorcą. O ile nie zostanie zapłacony okup - nagranie zostanie opublikowane. |

| Kwota okupu | 1750 $ w kryptowalucie Bitcoin |

| Adres portfela kryptowalutowego cyberprzestępców | 17Ga9z9f3HFBafsmMq76NVsVX5r1CzxhaP (Bitcoin) |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputera ofiary. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe reklamy internetowe pop-up, techniki zatruwania wyszukiwarki, domeny z błędnie wpisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Ogólne informacje o kampaniach spamowych

"This is the last reminder", "I am a programmer and hacked your computer 3 months ago", "I have e-mailed you from your account" i "Your cloud storage was compromised" to kilka przykładów kampanii spamowych używających modelu wyłudzenia o tematyce seksualnej.

Zwodnicze wiadomości e-mail wykorzystują różne modele oszustw w celu zdobycia i nadużycia zaufania użytkowników, np. powiadomienia dotyczące e-maili odbiorców lub innych kont internetowych (używanych do danych logowania do phishingu), fałszywe loterie i spadki, wiadomości dotyczące płatności i rachunków itd. Oprócz oszustw phishingowych i innych, poczta spamowa jest również wykorzystywana do rozsyłania złośliwego oprogramowania (np. ransomware, trojanów, górników kryptowaluty etc.).

Jak kampanie spamowe infekują komputery?

Systemy są infekowane przez złośliwe pliki rozpowszechniane jako załączniki lub linki do pobierania w wiadomościach spamowych. Pliki te mogą mieć różne formaty, np. dokumentów Microsoft Office i PDF, archiwów, plików wykonywalnych, JavaScript itp. Po otwarciu plików uruchamiany jest łańcuch infekcji.

Przykładowo, dokumenty Microsoft Office wykonują złośliwe makropolecenia w celu zainfekowania systemów. Proces ten zachodzi w momencie otwarcia dokumentu w wersjach pakietu Microsoft Office wydanych przed 2010 rokiem. Zapobiega temu tryb „Widoku chronionego" w nowszych wersjach. Zamiast tego użytkownicy mogą ręcznie włączyć edycję/treść (tj. makropolecenia). Jednak zainfekowane dokumenty mogą zawierać zwodnicze wiadomości mające na celu zwabienie użytkowników do włączenia makr.

Jak uniknąć instalacji malware?

Nie należy otwierać podejrzanych i nieistotnych wiadomości e-mail, a w szczególności znajdujących się w nich załączników lub linków. Dodatkowo zaleca się korzystanie z wersji Microsoft Office wydanych po 2010 roku.

Malware jest również rozpowszechniane za pośrednictwem podejrzanych kanałów pobierania (np. nieoficjalnych i bezpłatnych witryn, sieci udostępniania peer-to-peer itp.), narzędzi do nielegalnej aktywacji („łamania" zabezpieczeń) i fałszywych aktualizacji. Dlatego ważne jest, aby zawsze pobierać programy z oficjalnych/zweryfikowanych źródeł oraz aktywować/aktualizować je za pomocą narzędzi dostarczonych przez prawdziwych programistów.

Bardzo ważne jest, aby mieć zainstalowany i regularnie aktualizowany niezawodny program antywirusowy. To oprogramowanie musi być używane do wykonywania regularnych skanów systemu i usuwania zagrożeń. Jeśli już otworzyłeś złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

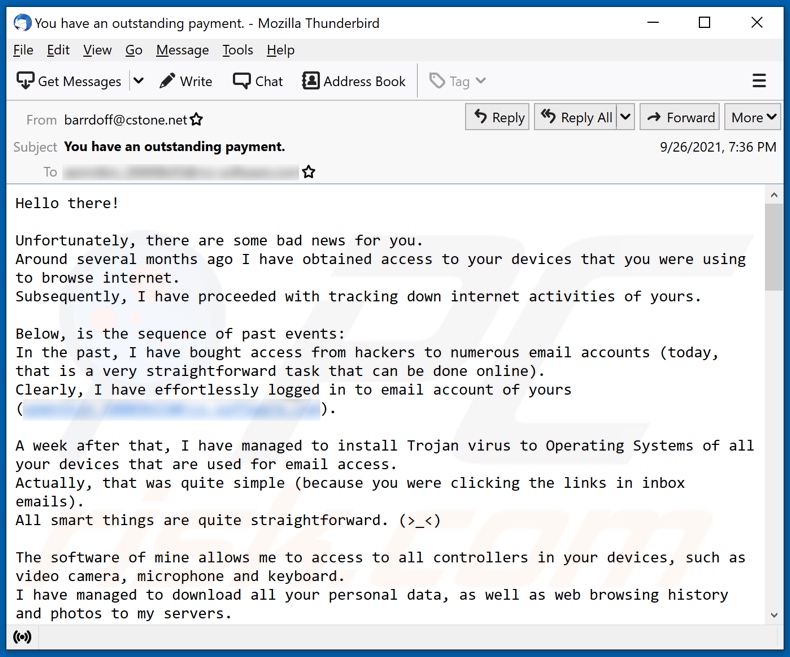

Tekst prezentowany w oszukańczej wiadomości e-mail "Unfortunately, there are some bad news for you":

Subject: You have an outstanding payment.

Hello there!

Unfortunately, there are some bad news for you.

Around several months ago I have obtained access to your devices that you were using to browse internet.

Subsequently, I have proceeded with tracking down internet activities of yours.

Below, is the sequence of past events:

In the past, I have bought access from hackers to numerous email accounts (today, that is a very straightforward task that can be done online).

Clearly, I have effortlessly logged in to email account of yours (**********).

A week after that, I have managed to install Trojan virus to Operating Systems of all your devices that are used for email access.

Actually, that was quite simple (because you were clicking the links in inbox emails).

All smart things are quite straightforward. (>_<)

The software of mine allows me to access to all controllers in your devices, such as video camera, microphone and keyboard.

I have managed to download all your personal data, as well as web browsing history and photos to my servers.

I can access all messengers of yours, as well as emails, social networks, contacts list and even chat history.

My virus unceasingly refreshes its signatures (since it is driver-based), and hereby stays invisible for your antivirus.

So, by now you should already understand the reason why I remained unnoticed until this very moment...

While collecting your information, I have found out that you are also a huge fan of websites for adults.

You truly enjoy checking out porn websites and watching dirty videos, while having a lot of kinky fun.

I have recorded several kinky scenes of yours and montaged some videos, where you reach orgasms while passionately masturbating.

If you still doubt my serious intentions, it only takes couple mouse clicks to share your videos with your friends, relatives and even colleagues.

It is also not a problem for me to allow those vids for access of public as well.

I truly believe, you would not want this to occur, understanding how special are the videos you love watching, (you are clearly aware of that) all that stuff can result in a real disaster for you.

Let's resolve it like this:

All you need is $1750 USD transfer to my account (bitcoin equivalent based on exchange rate during your transfer), and after the transaction is successful, I will proceed to delete all that kinky stuff without delay.

Afterwards, we can pretend that we have never met before. In addition, I assure you that all the harmful software will be deleted from all your devices. Be sure, I keep my promises.

That is quite a fair deal with a low price, bearing in mind that I have spent a lot of effort to go through your profile and traffic for a long period.

If you are unaware how to buy and send bitcoins - it can be easily fixed by searching all related information online.

Below is bitcoin wallet of mine: 17Ga9z9f3HFBafsmMq76NVsVX5r1CzxhaP

You are given not more than 48 hours after you have opened this email (2 days to be precise).

Below is the list of actions that you should not attempt doing:

> Do not attempt to reply my email (the email in your inbox was created by me together with return address).

> Do not attempt to call police or any other security services. Moreover, don't even think to share this with friends of yours. Once I find that out (make no doubt about it, I can do that effortlessly, bearing in mind that I have full control over all your systems) - the video of yours will become available to public immediately.

> Do not attempt to search for me - there is completely no point in that. All cryptocurrency transactions remain anonymous at all times.

> Do not attempt reinstalling the OS on devices of yours or get rid of them. It is meaningless too, because all your videos are already available at remote servers.

Below is the list of things you don't need to be concerned about:

> That I will not receive the money you transferred.

- Don't you worry, I can still track it, after the transaction is successfully completed, because I still monitor all your activities (trojan virus of mine includes a remote-control option, just like TeamViewer).

> That I still will make your videos available to public after your money transfer is complete.

- Believe me, it is meaningless for me to keep on making your life complicated. If I indeed wanted to make it happen, it would happen long time ago!

Everything will be carried out based on fairness!

Before I forget...moving forward try not to get involved in this kind of situations anymore!

An advice from me - regularly change all the passwords to your accounts.

Wygląd oszukańczegpo e-maila "Unfortunately, there are some bad news for you" (GIF):

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest "oszustwo e-mailowe Unfortunately, there are some bad news for you"?

- KROK 1. Manualne usuwanie możliwych infekcji malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, w otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Twój komputer zostanie teraz ponownie uruchomiony w „Zaawansowanym menu opcji uruchamiania". Kliknij przycisk „Rozwiąż problemy", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania".

Kliknij przycisk „Uruchom ponownie". Twój komputer uruchomi się ponownie na ekranie Ustawienia uruchamiania. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane".

W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Najczęściej zadawane pytania (FAQ)

Dlaczego otrzymałem ten e-mail?

Wiadomości spamowe są wysyłane tysiącami z nadzieją, że ktoś się na nie nabierze. Nie są osobiste.

Czy mój komputer rzeczywiście został zhakowany i czy nadawca ma jakieś informacje?

Nie, e-mail „Unfortunately, there are some bad news for you" to oszustwo i żadne z zawartych w nim twierdzeń nie jest prawdziwe. Oznacza to, że żadne filmy wideo z tobą nie znajdują się w posiadaniu oszusta, a twoje urządzenia nie są zainfekowane.

W jaki sposób cyberprzestępcy zdobyli moje hasło do poczty e-mail?

Jeśli otrzymałeś wiadomości e-mail ze spamem z własnego konta e-mail, prawdopodobnie w pewnym momencie padłeś ofiarą oszustwa phishingowego. Oszustwa tego typu działają poprzez nakłanianie ofiar do zalogowania się na ich konta (np. wiadomości e-mail) za pośrednictwem witryn phishingowych lub plików podszywających się pod strony logowania. Ewentualnie cyberprzestępcy mogli zdobyć twoje dane logowania poprzez naruszenie danych.

Wysłałem kryptowalutę na adres podany w tym mailu, czy mogę odzyskać pieniądze?

Nie, ponieważ transakcje kryptowalutowe są praktycznie niewykrywalne i nieodwracalne.

Podałem swoje dane osobowe, gdy zostałem oszukany przez e-mail ze spamem. Co mam zrobić?

Jeśli podałeś dane logowania do konta, natychmiast zmień hasła do wszystkich potencjalnie przejętych kont i skontaktuj się z ich oficjalnym wsparciem. Jeżeli ujawnione informacje miały inny charakter (np. dane dowodu osobistego, numery kart kredytowych itp.) – niezwłocznie skontaktuj się z odpowiednimi organami.

Przeczytałem e-mail ze spamem, ale nie otworzyłem załącznika. Czy mój komputer jest zainfekowany?

Nie, otwieranie i czytanie wiadomości spamowych nie spowoduje infekcji systemu. Jednak otwieranie jakichkolwiek załączników lub klikanie linków znajdujących się w takich wiadomościach może spowodować pobranie/instalację malware.

Pobrałem i otworzyłem plik załączony do wiadomości spamowej. Czy mój komputer jest zainfekowany?

To, czy twój system jest zainfekowany, zależy od typu pliku. Jeśli otwarty plik był plikiem wykonywalnym – najprawdopodobniej tak. Jednak mogłeś uniknąć szybkiego uruchomienia infekcji systemu, jeśli plik był dokumentem (np. .doc, .pdf itp.), ponieważ pliki te mogą wymagać dodatkowych działań, aby rozpocząć proces infekcji.

Czy Combo Cleaner usunie infekcje malware obecne w załącznikach e-mail?

Tak, Combo Cleaner jest w stanie wykryć i usunąć prawie wszystkie znane infekcje malware. Należy pamiętać, że bardzo ważne jest wykonanie pełnego skanowania systemu, ponieważ wysokiej klasy złośliwe oprogramowanie ma tendencję do ukrywania się głęboko w zainfekowanym systemie.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję