Nie ufaj e-mailowi phishingowemu Mail Quota

Phishing/OszustwoZnany również jako: możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania "Mail Quota Email Scam"

Czym jest "oszustwo e-mailowe Mail Quota"?

W większości przypadków cyberprzestępcy stojący za wiadomościami phishingowymi, takimi jak, próbują uzyskać poufne informacje, w tym dane logowania (hasła, e-maile itp.), dane kart kredytowych i inne dane, które mogą zostać wykorzystane do złośliwych celów. W tym konkretnym przypadku oszuści próbują oszukać odbiorców, aby wprowadzili swoje dane uwierzytelniające programu Microsoft Outlook (adresy e-mail i hasła).

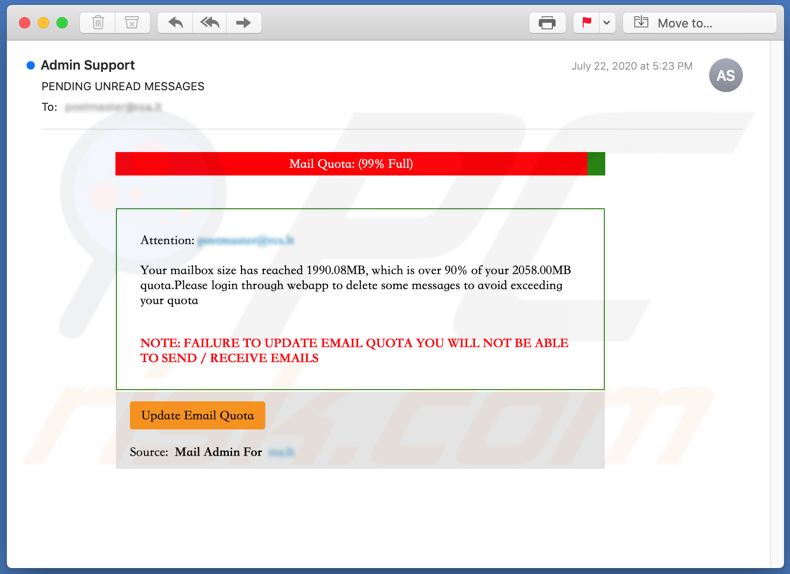

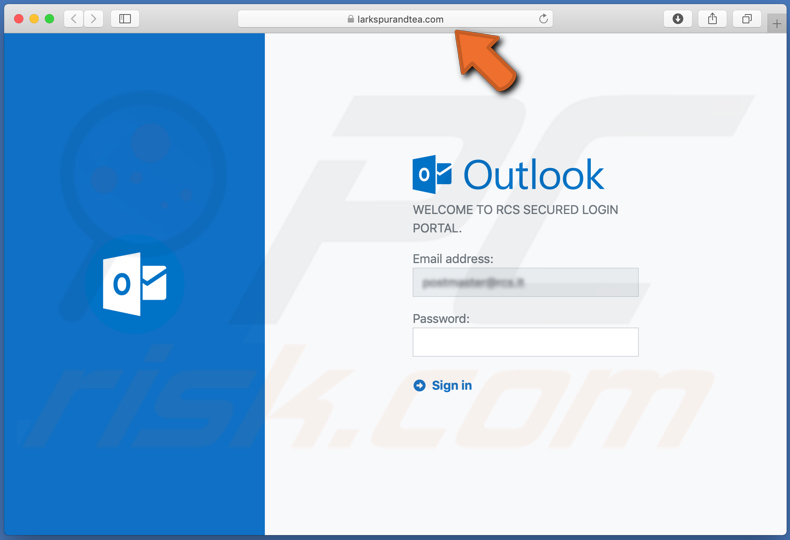

Oszuści stojący za tym e-mailem twierdzą, że rozmiar skrzynki pocztowej odbiorcy osiągnął 1990,08 MB, co stanowi 99% narzuconego limitu 2058,00 MB. Aby zapobiec przekroczeniu przez skrzynkę pocztową domyślnego ograniczenia miejsca na koncie e-mail, odbiorcy muszą rzekomo zaktualizować swoje limity adresów e-mail, logując się za pośrednictwem podanego linku do witryny. Link w tej wiadomości e-mail otwiera fałszywą witrynę logowania do programu Microsoft Outlook (larkspurandtea[.]com). Oszuści stojący za tym e-mailem i witryną próbują nakłonić odbiorców do podania danych logowania do MS Outlook, które są wykorzystywane do kradzieży programu Outlook i prawdopodobnie całego konta Microsoft lub innych kont z identycznymi danymi logowania. Wprowadzając wyżej wymienione dane logowania, odbiorcy zapewnią cyberprzestępcom dostęp do programu Outlook, a także do innych produktów i usług firmy Microsoft, takich jak Office, Skype, OneDrive itp. Umożliwia to oszustom dostęp do hostowanych plików, zdjęć, kontaktów i innych plików osobistych/danych. W zależności od danych, do których uzyskano dostęp, cyberprzestępcy mogą je wykorzystać do dokonywania oszukańczych zakupów, rozsyłania wiadomości phishingowych, takich jak ta, kampanii złośliwego spamu, kradzieży tożsamości itd. Mogą również sprzedawać skradzione konta i dane/informacje, do których uzyskano dostęp, stronom trzecim (innym cyberprzestępcom). Dlatego zdecydowanie zalecamy zignorowanie tej wiadomości e-mail i nigdy nie wprowadzanie danych logowania na nieoficjalnych, zwodniczych witrynach.

| Nazwa | Oszustwo e-mailowe Mail Quota |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe. |

| Fałszywa obietnica | Oszuści stojący za tym e-mailem twierdzą, że skryznka odbiorcza odbiorców jest prawie pełna. |

| Przebranie | Ta wiadomość phishingowa jest przebrana za wiadomość od dostawy usług pocztowych odbiorcy (Outlook). |

| Powiązana domena | larkspurandtea[.]com |

| Nazwy wykrycia | CyRadar (Malicious), Emsisoft (Phishing), Fortinet (Phishing), Kaspersky (Phishing), Pełna lista wykrycia (VirusTotal) |

| Objawy | Nieautoryzowane zakupy internetowe, zmienione hasła do kont internetowych, nielegalny dostęp do komputera ofiary. |

| Metody dystrybucji | Zwodnicze e-maile, zwodnicze reklamy internetowe pop-up, techniki zatruwania wyszukiwarki, domeny z błędnie wpisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Oto kilka przykładów podobnych oszustw związanych z pocztą e-mail: "Propuesta Comercial Email Scam", "Your Device Was Not Properly Secured Email Scam" i "2020 EU/COMMONWEALTH LOTTO Email Scam". W większości przypadków oszuści próbują nakłonić odbiorców do podania poufnych informacji lub przesłania określonych kwot pieniędzy. Ponadto, wiadomości e-mail mogą być wykorzystywane do innych złośliwych celów, takich jak dystrybucja malware. W takich przypadkach wiadomości e-mail zawierają złośliwy załącznik lub link do witryny. Zwykle kampanie złośliwego spamu są wykorzystywane do nakłaniania odbiorców do zainstalowania trojanów, ransomware, górników kryptowaluty lub innego złośliwego oprogramowania.

W jaki sposób kampanie spamowe infekują komputery?

Ogólnie rzecz biorąc, cyberprzestępcy stojący za kampaniami złośliwego spamu wysyłają e-maile ze złośliwym plikiem (załącznikiem) lub linkiem do witryny do pobierania szkodliwego pliku. W każdym razie ich głównym celem jest oszukanie odbiorców do otworzenia pliku, który następnie instaluje złośliwe oprogramowanie. Niektóre przykłady plików, które cyberprzestępcy dołączają do swoich wiadomości e-mail, to dokumenty Microsoft Office, dokumenty PDF, pliki archiwów (ZIP, RAR), pliki wykonywalne (.exe), pliki JavaScript. Kiedy użytkownicy otwierają złośliwe dokumenty w wersjach MS Office 2010 lub nowszych, są proszeni o włączenie edycji/zawartości (polecenia makr). Oznacza to, że złośliwe dokumenty nie mogą zainstalować malware bez uzyskania takiej zgody. Starsze wersje automatycznie instalują złośliwe oprogramowanie, ponieważ nie zawierają trybu „Widoku chronionego".

Jak uniknąć instalacji malware?

Oprogramowanie nie powinno być pobierane ani instalowane za pośrednictwem zewnętrznych programów do pobierania, instalatorów, sieci peer-to-peer (np. klientów torrent, eMule) lub podobnych kanałów/narzędzi. Każde oprogramowanie i pliki należy pobierać z oficjalnych stron i za pośrednictwem bezpośrednich linków. Nie należy ufać nieistotnym e-mailom wysyłanym z nieznanych, podejrzanych adresów i zawierających załączniki (lub linki internetowe). Ponadto, zainstalowane programy muszą być aktualizowane i/lub aktywowane za pomocą narzędzi lub funkcji zaprojektowanych przez oficjalnych programistów. Nie należy ufać żadnym innym narzędziom stron trzecich, ani też nie należy ich używać, ponieważ często infekują one komputery malware. Ponadto, pomijanie aktywacji licencjonowanego oprogramowania za pomocą nieoficjalnych narzędzi aktywacyjnych („łamania" oprogramowania) jest niezgodne z prawem. Ostatecznie, każdy komputer jest bezpieczniejszy, gdy jest regularnie skanowany za pomocą renomowanego, aktualnego oprogramowania antywirusowego lub antyspyware.

Tekst prezentowany w wiadomości e-mail "Mail Quota Email Scam":

Subject: PENDING UNREAD MESSAGES

Mail Quota: (99% Full)

Attention: -Your mailbox size has reached 1990.08MB, which is over 90% of your 2058.00MB quota.Please login through webapp to delete some messages to avoid exceeding your quota

NOTE: FAILURE TO UPDATE EMAIL QUOTA YOU WILL NOT BE ABLE TO SEND / RECEIVE EMAILSUpdate Email Quota

Source: Mail Admin For -

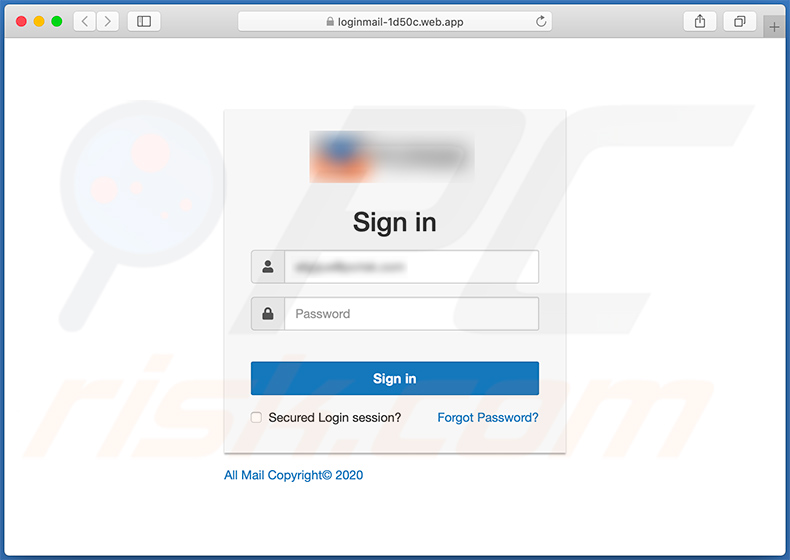

Zrzut ekranu fałszywej witryny logowania Outlook:

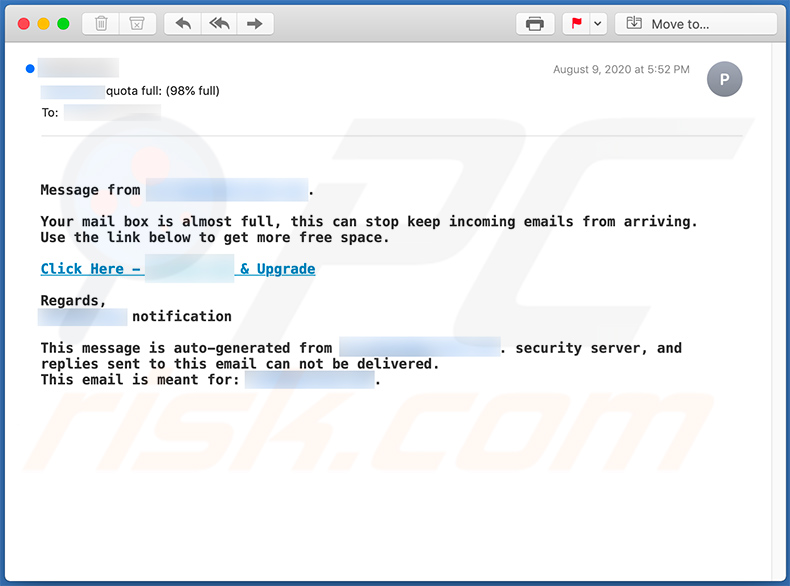

Inny wariant oszustwa e-mailowego Mail Quota:

Prezentowany w nim tekst:

Subject: - quota full: (98% full)

Message from -.

Your mail box is almost full, this can stop keep incoming emails from arriving.

Use the link below to get more free space.Click Here - - & Upgrade

Regards,

- notification

This message is auto-generated from -. security server, and replies sent to this email can not be delivered.

This email is meant for: -.

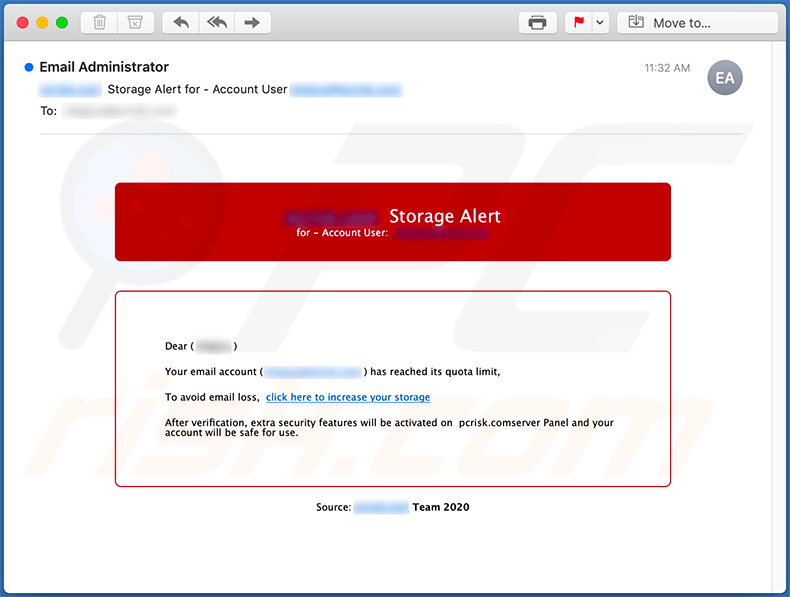

Inny przykład e-maila spamowego o motywie przepełnionej poczty, używanego do promowania witryny phishingowej:

Prezentowany w nim tekst:

Subject: - Storage Alert for - Account User -

- Storage Alert

for - Account User: -

Dear ( - )Your email account ( - ) has reached its quota limit,

To avoid email loss, click here to increase your storage

After verification, extra security features will be activated on -server Panel and your account will be safe for use.

Source: - Team 2020

Zrzut ekranu promowanej witryny phishingowej:

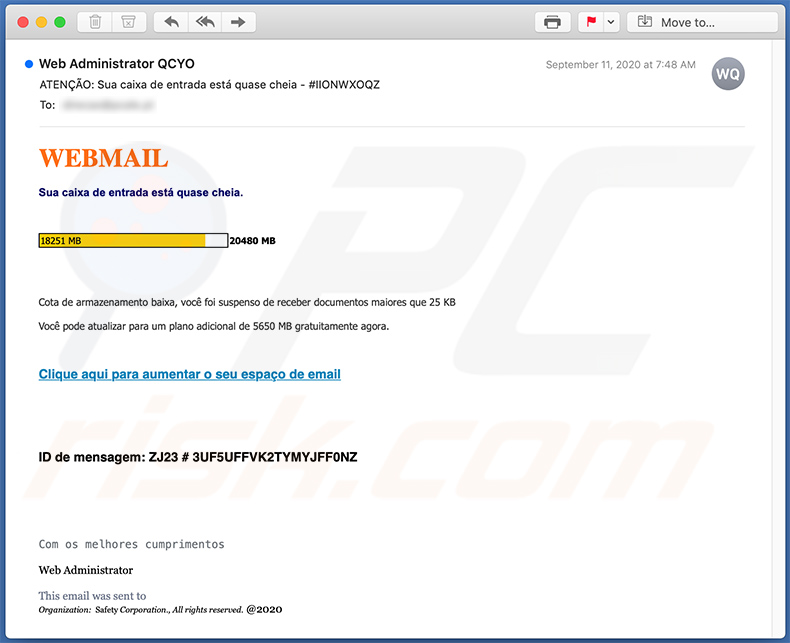

Portugalski wariant e-maila spamowego o motywie przepełnionej poczty:

Prezentowany w nim tekst:

Subject: ATENÇÃO: Sua caixa de entrada está quase cheia - #IIONWXOQZ

WEBMAIL

Sua caixa de entrada está quase cheia.

18251 MB 20480 MB

Current size Maximum sizeCota de armazenamento baixa, você foi suspenso de receber documentos maiores que 25 KB

Você pode atualizar para um plano adicional de 5650 MB gratuitamente agora.

Clique aqui para aumentar o seu espaço de email

ID de mensagem: ZJ23 # 3UF5UFFVK2TYMYJFF0NZ

Com os melhores cumprimentos

Web Administrator

This email was sent to

Organization: Safety Corporation., All rights reserved. @2020

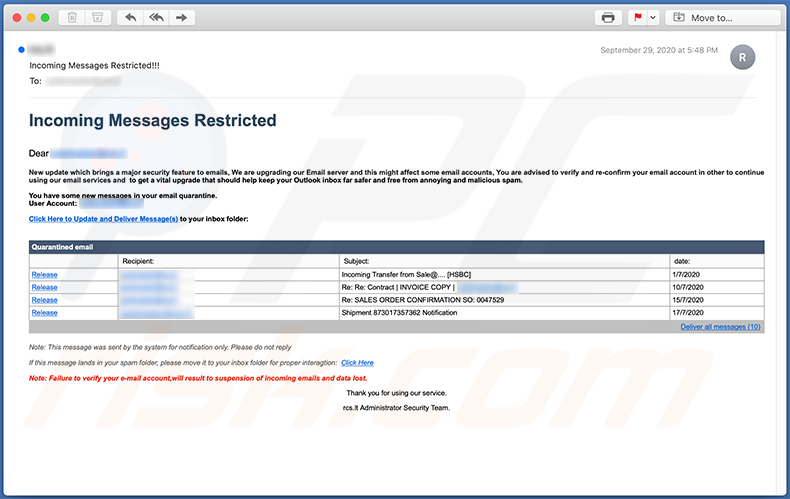

I koleny wariant e-maila spamowego o motywie przepełnionej poczty:

Prezentowany w nim tekst:

Subject: Incoming Messages Restricted!!!

Incoming Messages RestrictedDear *******

New update which brings a major security feature to emails, We are upgrading our Email server and this might affect some email accounts, You are advised to verify and re-confirm your email account in other to continue using our email services and to get a vital upgrade that should help keep your Outlook inbox far safer and free from annoying and malicious spam.You have some new messages in your email quarantine.

User Account: *******Click Here to Update and Deliver Message(s) to your inbox folder:

Quarantined email

Recipient: Subject: date:

Release ******* Incoming Transfer from Sale@.... [HSBC] 1/7/2020

Release ******* Re: Re: Contract | INVOICE COPY | ******* 10/7/2020

Release ******* Re: SALES ORDER CONFIRMATION SO: 0047529 15/7/2020

Release ******* Shipment 873017357362 Notification 17/7/2020

Deliver all messages (10)Note: This message was sent by the system for notification only. Please do not reply

If this message lands in your spam folder, please move it to your inbox folder for proper interagtion: Click Here

Note: Failure to verify your e-mail account,will result to suspension of incoming emails and data lost.

Thank you for using our service.rcs.lt Administrator Security Team.

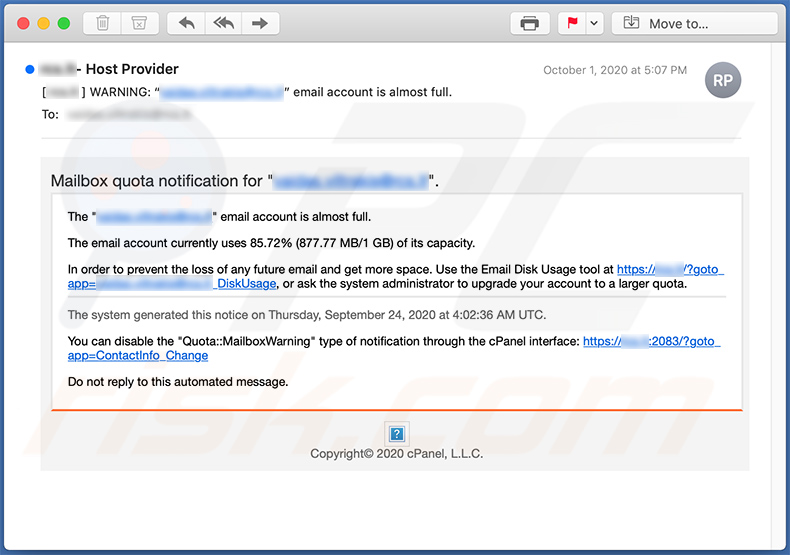

I kolejny wariant e-maila spamowego o motywie przepełnionej poczty:

Prezentowany w nim tekst:

Subject: [ ***** ] WARNING: “*************” email account is almost full.

Mailbox quota notification for "*************".

The "*************" email account is almost full.The email account currently uses 85.72% (877.77 MB/1 GB) of its capacity.

In order to prevent the loss of any future email and get more space. Use the Email Disk Usage tool at hxxps://*****/?goto_app=*************_DiskUsage, or ask the system administrator to upgrade your account to a larger quota.

The system generated this notice on Thursday, September 24, 2020 at 4:02:36 AM UTC.

You can disable the "Quota::MailboxWarning" type of notification through the cPanel interface: hxxps://*****:2083/?goto_app=ContactInfo_ChangeDo not reply to this automated message.

sea

cP

Copyright© 2020 cPanel, L.L.C.

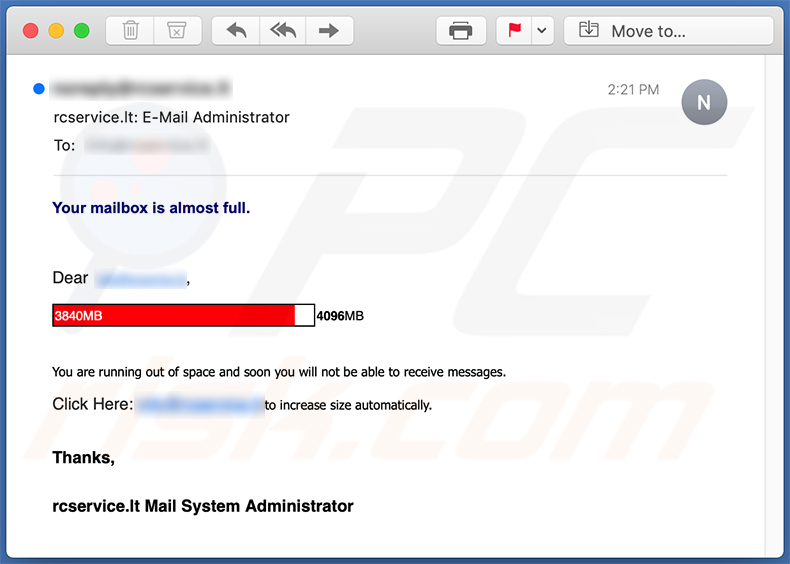

Przykład kolejnego podobnego e-maila phishingowego:

Prezentowany w nim tekst:

Subject: *****: E-Mail Administrator

Your mailbox is almost full.

- ********,

- 4096MB

Current size Maximum size

You are running out of space and soon you will not be able to receive messages.Click Here: ******** to increase size automatically.

Thanks,***** Mail System Administrator

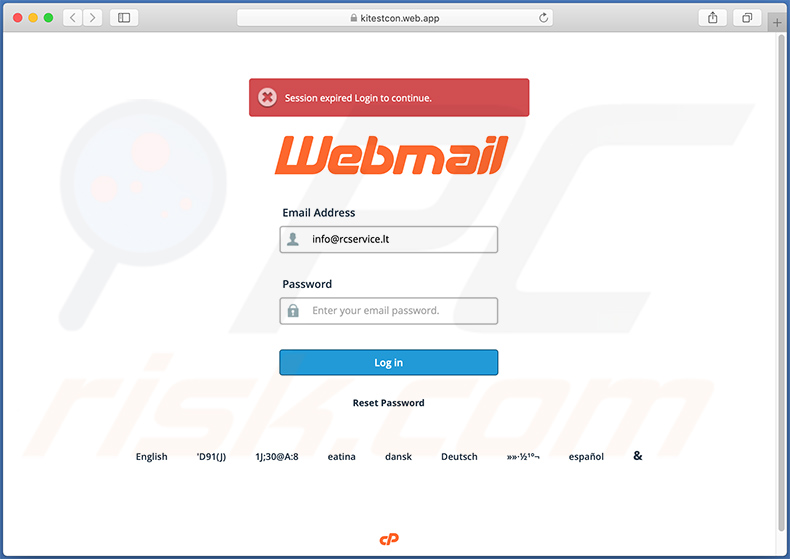

Zrzut ekranu fałszywej witryny logowania Webmail promowanej przez tego e-maila:

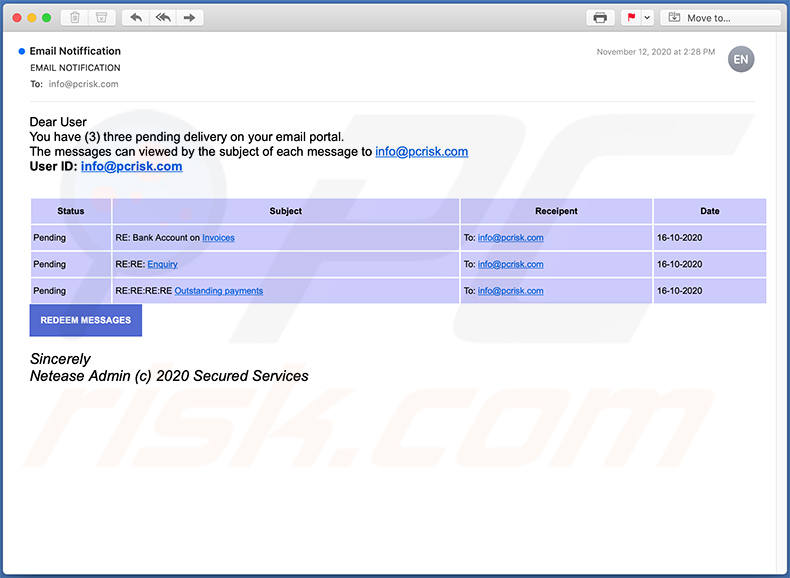

Kolejna wiadomość e-mail ze spamem związana z limitami poczty e-mail używana do promowania witryny phishingowej:

Prezentowany w niej tekst:

Subject: EMAIL NOTIFICATION

Dear User

You have (3) three pending delivery on your email portal.

The messages can viewed by the subject of each message to -

User ID: -

Subject Receipent Date

Pending RE: Bank Account on Invoices To: - 16-10-2020

Pending RE:RE: Enquiry To: - 16-10-2020

Pending RE:RE:RE:RE Outstanding payments To: - 16-10-2020REDEEM MESSAGES

Sincerely

Netease Admin (c) 2020 Secured Services

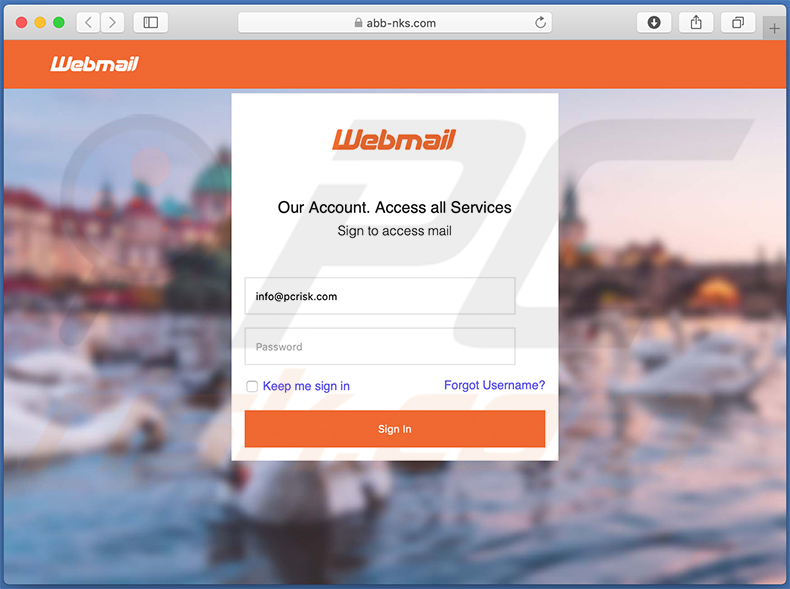

Zrzut ekranu promowanej witryny phishingowej (abs-nks[.]com):

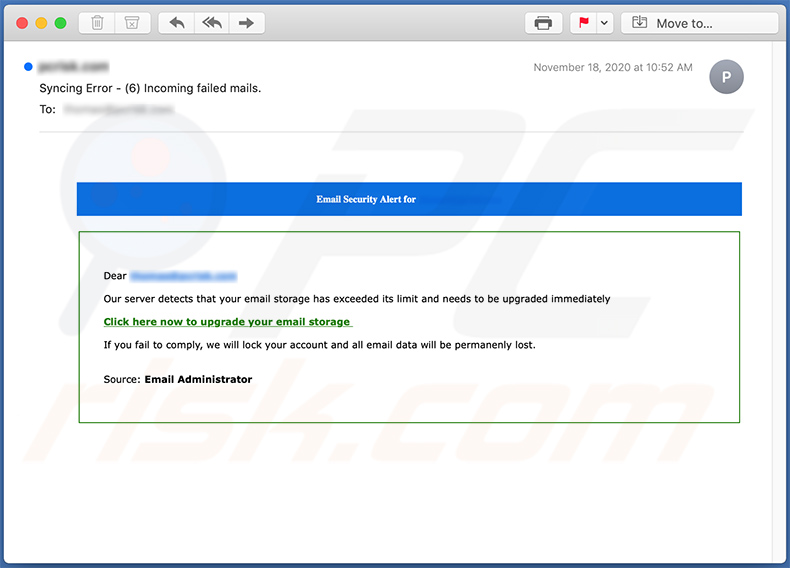

Kolejna podobna wiadomość spamowa używana do promowania witryny phishingowej:

Prezentowany w niej tekst:

Subject: Syncing Error - (6) Incoming failed mails.

Email Security Alert for ********

Dear ********

Our server detects that your email storage has exceeded its limit and needs to be upgraded immediately

Click here now to upgrade your email storage

If you fail to comply, we will lock your account and all email data will be permanenly lost.

Source: Email Administrator

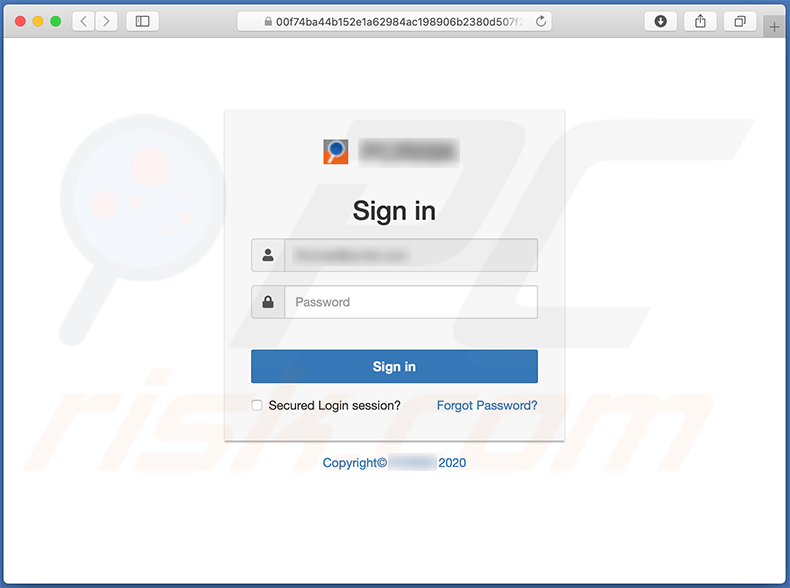

Zrzut ekranu promowanej witryny phishingowej:

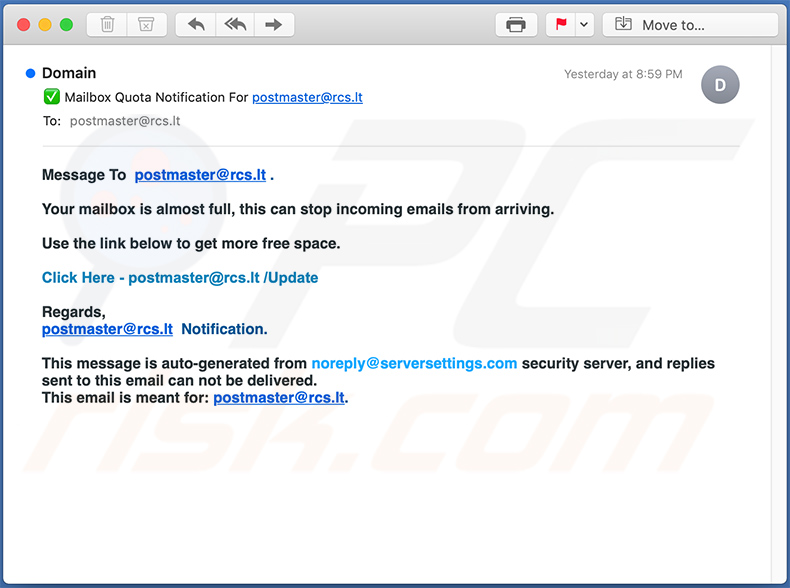

Kolejna wiadomość e-mail ze spamem związana z limitami adresów wykorzystywana do promowania witryny phishingowej:

Prezentowany w niej tekst:

Subject: Mailbox Quota Notification For ********

Message To ******** .

Your mailbox is almost full, this can stop incoming emails from arriving.Use the link below to get more free space.

Click Here - ******** /Update

Regards,

******** Notification.

This message is auto-generated from noreply@serversettings.com security server, and replies sent to this email can not be delivered.

This email is meant for: ********.

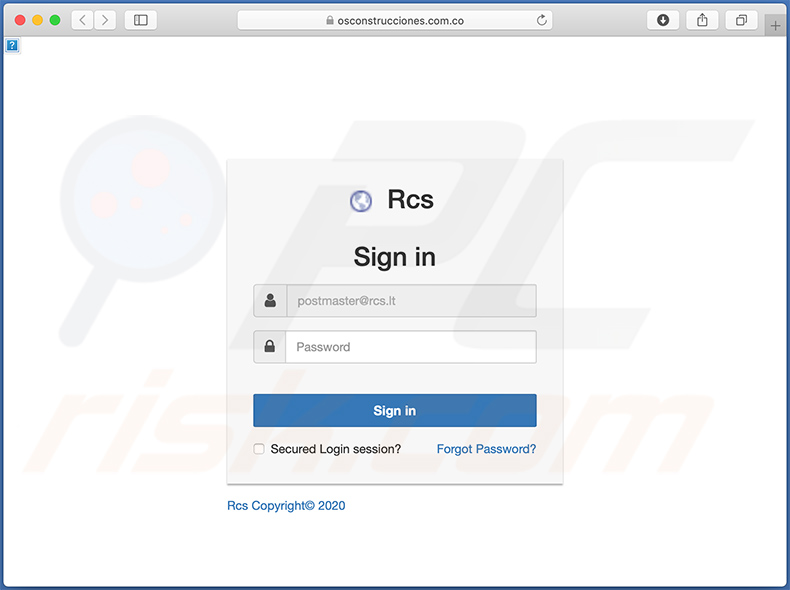

Zrzut ekranu promowanej witryny phishingowej:

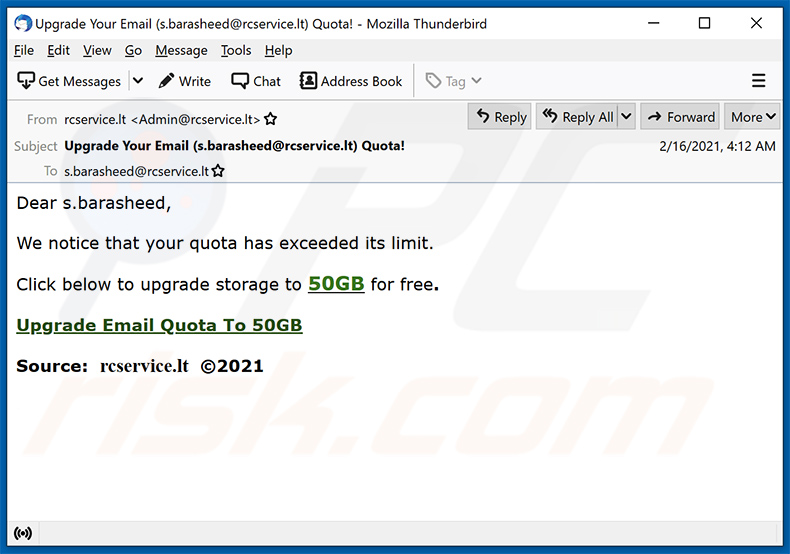

Jeszcze inny przykład wiadomości e-mail ze spamem o tematyce limitów poczty:

Prezentowany w niej tekst:

Subject: Upgrade Your Email (********) Quota!

Dear ********,We notice that your quota has exceeded its limit.

Click below to upgrade storage to 50GB for free.

Upgrade Email Quota To 50GB

Source: ******** ©2021

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest "oszustwo e-mailowe Mail Quota"?

- KROK 1. Manualne usuwanie możliwych infekcji malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk „Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w „Menu zaawansowanych opcji uruchamiania." Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij „Ustawienia uruchamiania." Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij „5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane". W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję