Zignoruj e-mail You have used Zoom recently - I have very unfortunate news

Phishing/OszustwoZnany również jako: możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania oszukańczego e-maila You have used Zoom recently - I have very unfortunate news

Czym jest oszustwo e-mailowe You have used Zoom recently - I have very unfortunate news?

Cyberprzestępcy stojący za oszustwami związanymi z wyłudzeniem pieniędzy powiązanym z seksualnymi treściami, takimi jak to, próbują wyciągnąć pieniądze (zazwyczaj kryptowalutę) od odbiorców, grożąc opublikowaniem ich intymnych, ośmieszających zdjęć lub filmów. Zwykle twierdzą, że nagrali te filmy (lub zrobili zdjęcia) za pomocą kamery internetowej podłączonej do/zainstalowanej na komputerach odbiorców. Jednak takie e-maile są fałszywe i nigdy nie należy im ufać.

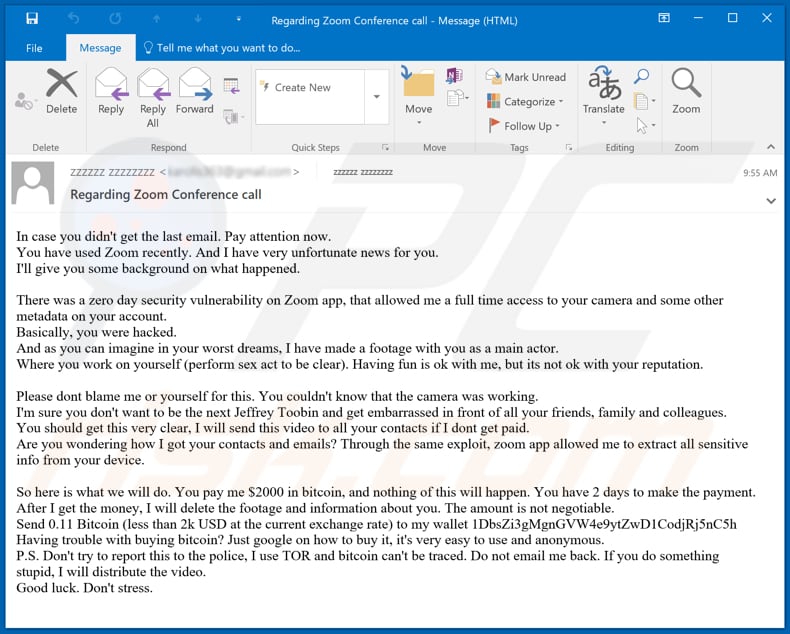

Oszuści stojący za tym konkretnym oszustwem seksualnym twierdzą, że w aplikacji Zoom istniała w zabezpieczeniach luka dnia zerowego, która pozwoliła im w pełni uzyskać dostęp do kamery internetowej odbiorcy i zarejestrować odbiorcę wykonującego akt seksualny. Grożą, że wyślą nagrane wideo do wszystkich kontaktów odbiorcy, jeśli nie otrzymają 2 000 $ w Bitcoinach w ciągu dwóch dni po otrzymaniu tego e-maila. Płatności należy dokonać przy użyciu jednego z podanych adresów portfela BTC. Jednak każdy, kto otrzymał takie wiadomości z oszustwami seksualnymi, powinien wiedzieć, że oszuści nie mają żadnych takich filmów itp. Dlatego takich e-maili nigdy nie należy traktować poważnie. Najlepszą opcją jest po prostu ich zignorowanie. Zaleca się również zgłaszanie takich e-maili władzom.

| Nazwa | Oszustwo e-mailowe You have used Zoom recently - I have very unfortunate news |

| Typ zagrożenia | oszustwo wyłudzenia seksualnego, inżynieria społeczna, oszustwo finansowe |

| Fałszywe twierdzenie | Cyberprzestępcy nagrali obrażające wideo odbiorcy |

| Adres portfela kryptowalutowego cyberprzestępców | 1DbsZi3gMgnGVW4e9ytZwD1CodjRj5nC5h, 15AKuZPGMkdrpTGJwb87tnaqSyp91JSeeB |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont online account, kradzież tożsamości, nielegalny dostęp do komputera ofiary. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe reklamy internetowe pop-up, techniki zatruwana wyszukiwarki, domeny z błędnie wpisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Więcej przykładów oszustw e-mailowych związanych z oszustwami seksualnymi, w których oszuści próbują nakłonić odbiorców do wysłania im pieniędzy, to "I Infected Your Computer With My Private Trojan", "I Know A Lot More Things About You" i "You Have 46 Hours In Order To Make The Payment". Warto wspomnieć, że wiadomości e-mail mogą być wykorzystywane nie tylko do nakłaniania użytkowników do dokonywania transakcji pieniężnych i przekazywania poufnych informacji, ale także do innych złośliwych celów. Na przykład do dystrybucji malware - aby nakłonić odbiorców do zainstalowania złośliwego oprogramowania na ich komputerach (np. ransomware, trojanów).

W jaki sposób kampanie spamowe infekują komputery?

Użytkownicy infekują swoje komputery malware za pośrednictwem wiadomości e-mail (malspam), gdy pobierają i otwierają załączone złośliwe pliki lub otwierają pliki, które zostały przez nich pobrane za pośrednictwem linków do witryn zawartych w tych e-mailach. Kilka przykładów plików używanych przez cyberprzestępców do dystrybucji malware za pośrednictwem wiadomości e-mail to złośliwe pliki wykonywalne (takie jak .exe), pliki JavaScript, pliki PDF, dokumenty Microsoft Office, pliki archiwów (takie jak ZIP, RAR). Zwykle pliki te po ich otwarciu infekują systemy/instalują złośliwe oprogramowanie. Jednak złośliwe dokumenty Microsoft Office infekują komputery tylko wtedy, gdy odbiorcy włączą w nich edycję/zawartość (polecenia makr). Chociaż dotyczy to tylko dokumentów otwieranych przez odbiorców w wersjach pakietu Microsoft Office wydanych po roku 2010. Dokumenty otwierane w starszych wersjach automatycznie instalują malware. Wynika to z faktu, że wyżej wymienione wersje nie zawierają trybu „Widoku chronionego".

Jak uniknąć instalacji złośliwego oprogramowania?

Oprogramowanie należy pobierać z legalnych oficjalnych stron i za pośrednictwem bezpośrednich linków do pobierania. Nie należy używać innych źródeł, takich jak sieci peer-to-peer, nieoficjalne witryny, programy do pobierania stron trzecich itp. To samo dotyczy instalatorów innych firm. System operacyjny i zainstalowane programy muszą być aktualizowane za pomocą wbudowanych funkcji i/lub narzędzi zapewnionych przez ich oficjalnych programistów. Nieoficjalne narzędzia innych firm są zwykle przeznaczone do instalowania malware. Nielegalne jest również używanie narzędzi stron trzecich do aktywacji licencjonowanego oprogramowania lub używania instalatorów do pirackiego oprogramowania. Nie należy otwierać załączników i/lub linków w nieistotnych e-mailach wysłanych z podejrzanych, nieznanych adresów. Bardzo często takie e-maile są wysyłane przez cyberprzestępców, którzy próbują nakłonić odbiorców do zainstalowania malware na ich komputerach. Ponadto komputery można chronić, regularnie skanując je pod kątem zagrożeń za pomocą aktualnego oprogramowania antywirusowego lub antyspyware. Jeśli otworzyłeś już złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Tekst prezentowany w wiadomości e-mail You have used Zoom recently - I have very unfortunate news:

Subject: Regarding Zoom Conference call

In case you didn't get the last email. Pay attention now.

You have used Zoom recently. And I have very unfortunate news for you.

I'll give you some background on what happened.There was a zero day security vulnerability on Zoom app, that allowed me a full time access to your camera and some other metadata on your account.

Basically, you were hacked.

And as you can imagine in your worst dreams, I have made a footage with you as a main actor.

Where you work on yourself (perform sex act to be clear). Having fun is ok with me, but its not ok with your reputation.Please dont blame me or yourself for this. You couldn't know that the camera was working.

I'm sure you don't want to be the next Jeffrey Toobin and get embarrassed in front of all your friends, family and colleagues.

You shouldget this very clear, I will send this video to all your contacts if I dont get paid.

Are you wondering how I got your contacts and emails? Through the same exploit, zoom app allowed me to extract all sensitive info from your device.So here is what we will do. You pay me $2000 in bitcoin, and nothing of this will happen. You have 2 days to make the payment.

After I get the money, I will delete the footage and information about you. The amount is not negotiable.

Send 0.11 Bitcoin (less than 2k USD at the current exchange rate) to my wallet 1DbsZi3gMgnGVW4e9ytZwD1CodjRj5nC5h, 15AKuZPGMkdrpTGJwb87tnaqSyp91JSeeB

Having trouble with buying bitcoin? Just google on how to buy it, it's very easy to use and anonymous.

P.S. Don't try to report this to the police, I use TOR and bitcoin can't be traced. Do not email me back. If you do something stupid, I will distribute the video.

Good luck. Don't stress.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest oszukańczy e-mail You have used Zoom recently - I have very unfortunate news?

- KROK 1. Manualne usuwanie możliwych infekcji malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk „Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w „Menu zaawansowanych opcji uruchamiania." Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij „Ustawienia uruchamiania." Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij „5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane". W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję