Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest wirus e-mailowy Invoice?

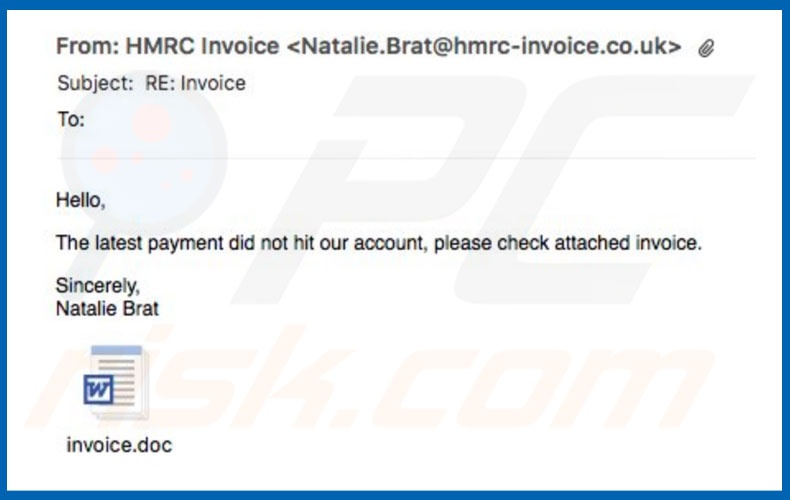

Wirus „Invoice Email" (znany również jako wirus „Outstanding Invoice Email") to kampania złośliwego spamu wykorzystywana do rozsyłania trojana wysokiego ryzyka o nazwie TrickBot. Ma ona wiele podobieństw z wieloma innymi kampaniami spamowymi, takimi jak (na przykład) eFax, Important Documents IRS i szczególnie HM Revenue & Customs Outstanding Amount.

Treść tych e-maili może się różnić, mimo że dostarczona wiadomość jest zasadniczo identyczna: użytkownik rzekomo otrzymał fakturę (za pośrednictwem załącznika MS Word) i musi zapłacić. Należy jednak pamiętać, że załączony plik jest złośliwy i przeznaczony do pobierania i instalowania malware TrickBot.

Szczegółowe informacje o wirusie e-mailowym Invoice

Jak wspomniano, wiadomości e-mail informują o braku płatności i zachęcają użytkowników do otworzenia załącznika MS Word, który zawiera fakturę. To oszustwo. Cyberprzestępcy próbują nakłonić naiwnych użytkowników do otwarcia złośliwego pliku, który infekuje system.

Tekst w e-mailach z kampanii wirusowej „Invoice Email" może się różnić, ponieważ cyberprzestępcy rejestrują różne domeny internetowe i adresy e-mail z nazwami legalnych firm i departamentów rządowych. Te adresy URL/adresy e-mail są następnie wykorzystywane do wysyłania spamu — łatwiej jest sprawiać wrażenie bycia uzasadnionymi, gdy nadawca jest znany użytkownikowi.

Należy pamiętać, że TrickBot to złośliwe oprogramowanie wysokiego ryzyka. Porywa przeglądarki internetowe i zbiera różne loginy/hasła. Zebrane dane są przesyłane na zdalny serwer kontrolowany przez cyberprzestępców. Osoby te mogą otrzymywać poufne informacje (np. przestępcy mogą uzyskać dostęp do sieci społecznościowych, kont bankowych itp.).

Obecność tego złośliwego oprogramowania może prowadzić do znacznych strat finansowych, a nawet kradzieży tożsamości. Dlatego śledzenie danych może prowadzić do poważnych problemów prywatności, a nawet kradzieży tożsamości.

Jeśli otworzyłeś e-maile/załączniki należące do kampanii spamowej wirusa „Invoice Email", powinieneś natychmiast przeskanować system za pomocą renomowanego oprogramowania antywirusowego/antyspyware i usunąć wszystkie wykryte zagrożenia.

| Nazwa | Trojan TrickBot |

| Typ zagrożenia | Trojan, wirus kradnący hasła, złośliwe oprogramowanie bankowe, oprogramowanie szpiegujące |

| Objawy | Trojany mają na celu potajemną infiltrację komputera ofiary i milczenie, dzięki czemu na zainfekowanej maszynie nie są wyraźnie widoczne żadne szczególne objawy. |

| Metody dystrybucji | Zainfekowane załączniki do wiadomości e-mail, złośliwe reklamy online, socjotechnika, łamania oprogramowania. |

| Zniszczenie | Skradzione informacje bankowe, hasła, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Podobieństwa z innymi trojanami

TrickBot jest praktycznie identyczny z dziesiątkami innych wirusów trojańskich, takich jak Pony, Adwind, FormBook i wiele innych. Podobnie jak w przypadku TrickBot, wirusy te są również dystrybuowane za pomocą kampanii spamowych. Ponadto ich zachowanie jest również bardzo podobne – wszystkie zbierają dane.

Niektóre trojany są również przeznaczone do rozsyłania innych wirusów (zwykle ransomware). Dlatego te wirusy stanowią bezpośrednie zagrożenie dla twojej prywatności i bezpieczeństwa przeglądania internetu.

Jak wirus Invoice Email zainfekował mój komputer?

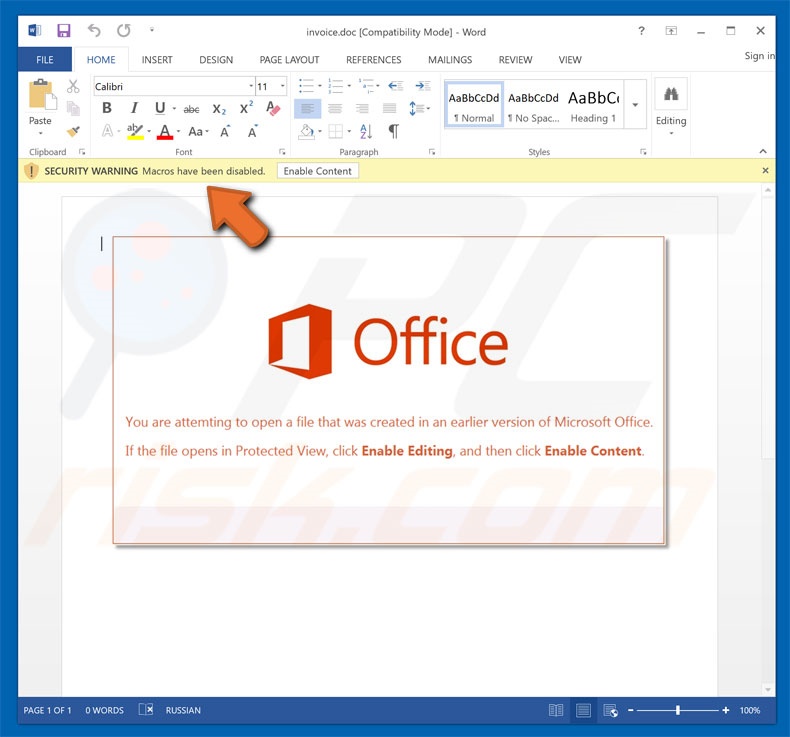

Wirus „Invoice Email" zawiera złośliwe załączniki MS Word, prezentowane jako faktury. Po otwarciu tych plików użytkownicy są proszeni o włączenie makropoleceń, w przeciwnym razie zawartość nie będzie wyświetlana poprawnie. Jednak robiąc to, użytkownicy udzielają załącznikom uprawnień do uruchamiania skryptów, które potajemnie pobierają/instalują złośliwe oprogramowanie.

Pamiętaj, że zadziała to tylko wtedy, gdy załącznik zostanie otwarty za pomocą programu MS Word. Jeśli plik zostanie otwarty przy użyciu innego oprogramowania zdolnego do odczytywania tych formatów, skrypty nie zostaną wykonane. Co więcej, malware atakuje tylko system operacyjny Windows, dzięki czemu użytkownicy korzystający z innych platform są bezpieczni.

Jak uniknąć instalacji malware?

Głównymi przyczynami infekcji komputerowych są słaba wiedza i nieostrożne zachowanie. Dlatego zwracaj szczególną uwagę podczas przeglądania internetu. Zastanów się dwa razy, zanim otworzysz załączniki do wiadomości e-mail. Jeśli plik wydaje się nieistotny lub został otrzymany z podejrzaną/nierozpoznawalną wiadomością e-mail, nigdy nie należy go otwierać — takie e-maile należy usuwać bez czytania.

Ponadto niektóre trojany są dystrybuowane przy użyciu metody „sprzedaży wiązanej" (podstępnej instalacji nieuczciwych aplikacji wraz ze zwykłym oprogramowaniem) oraz fałszywych aktualizacji. Dlatego należy zachować ostrożność podczas pobierania/instalowania/aktualizowania oprogramowania. Dokładnie przeanalizuj każde okno dialogowe pobierania/instalacji i zrezygnuj ze wszystkich dodatkowych programów.

Twoje programy powinny być pobierane wyłącznie z oficjalnych źródeł, korzystając z bezpośrednich linków do pobierania. Ponadto na bieżąco aktualizuj zainstalowane aplikacje. Aby to osiągnąć, korzystaj wyłącznie z wbudowanych funkcji lub narzędzi zapewnionych przez oficjalnego programistę. Zdecydowanie zalecamy również zainstalowanie i uruchomienie legalnego oprogramowania antywirusowego/antyspyware.

Nowsze wersje (2010 i nowsze) pakietu MS Office otwierają nowo pobrane pliki w „trybie chronionym", zapobiegając w ten sposób pobieraniu/instalowaniu złośliwego oprogramowania przez złośliwe załączniki. Dlatego zdecydowanie zaleca się unikanie używania starych wersji. Kluczem do bezpieczeństwa komputera jest ostrożność.

Jeśli już otworzyłeś złośliwy załącznik, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Przykłady wiadomości prezentowanych w różnych wariantach tego złośliwego e-maila:

Subject: RE: Outstanding INVOICE BIA/066250/5423

The invoices came to us very late. Both are enclosed in attachement.

hxxp://www.perezdearceycia.cl/

alexa.ballantine@gmail.com

------------------------------------------------------

Subject: INCORRECT INVOICE

We are waiting for the confirmation from your side so that we can send you the Invoice & Credit card link to process the payment and start the services. If you have any queries, please feel free to contact us. We hope for a positive reply.

hxxp://cqfsbj.cn/

This message is confidential and/or contains legally privileged information. It is intended for the addressees only.

Jamacapq@sbcglobal.net

------------------------------------------------------

Subject: Outstanding INVOICE XOJR/7763411/6403

We have not received payment or an update on when the overdue invoices will be paid. Our payment terms are strictly 30 days. Please let me know when these invoices will be paid. Please see below the list of overdue invoices:

hxxp://minami.com.tw/

Regards

Priyanka Kapadia

------------------------------------------------------

Subject: Outstanding INVOICE FQOVN/2773110/730

Please see below the list of overdue invoices, of which 223.00 euro is due since last month. Can you please advise when payment will be made.

hxxp://www.legionofboomfireworks.com/

This message is confidential and/or contains legally privileged information. It is intended for the addressees only.

Thanks

Kira Holden

------------------------------------------------------

Subject: Invoice Number 55057

Last one year we started to charge for CRB check. They pay us first and we apply for CRB. =0DI do not have invoices.

hxxp://www.caglarturizm.com.tr/

Kind Regards,

andy

------------------------------------------------------

Subject: Final Account

Please find attached your confirmation documents. What you need to do Urgently Print off, sign and scan/send back the full proposal form within 7 days

hxxp://www.jxprint.ru/

Many Thanks

CYNTHIA HARRY

Złośliwy załącznik dystrybuowany za pośrednictwem kampanii „Faktura e-mail SPAM":

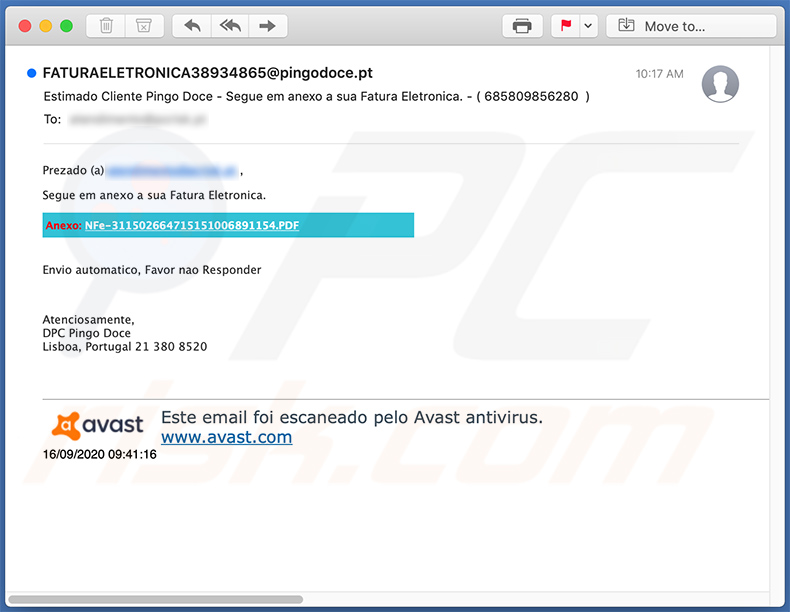

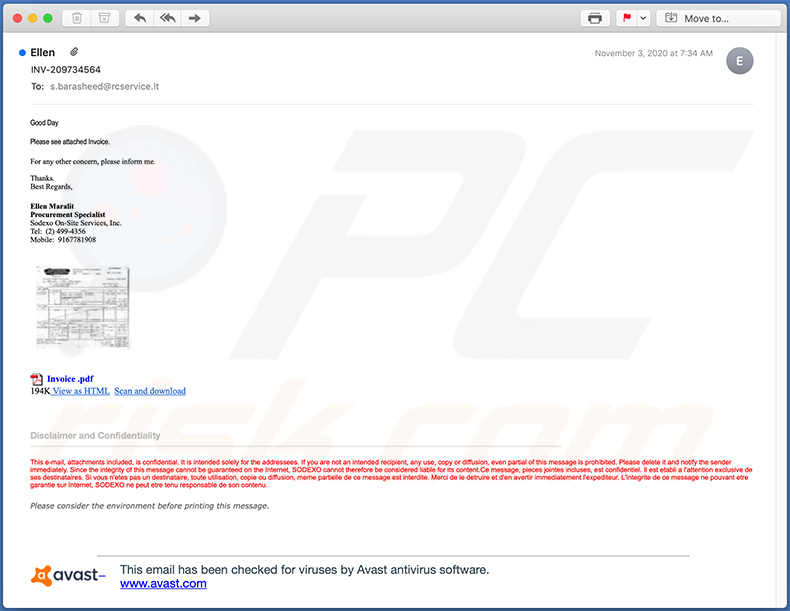

Przykład kolejnego e-maila spamowego o tematyce faktury, dostarczanego w języku portugalskim:

Prezentowany w nim tekst:

Subject: Estimado Cliente Pingo Doce - Segue em anexo a sua Fatura Eletronica. - ( 685809856280 )

Prezado (a) atendimento@pcrisk.pt ,

Segue em anexo a sua Fatura Eletronica.

Anexo: NFe-311502664715151006891154.PDF

Envio automatico, Favor nao Responder

Atenciosamente,

DPC Pingo Doce

Lisboa, Portugal 21 380 8520

Este email foi escaneado pelo Avast antivirus.

www.avast.com16/09/2020 09:41:16

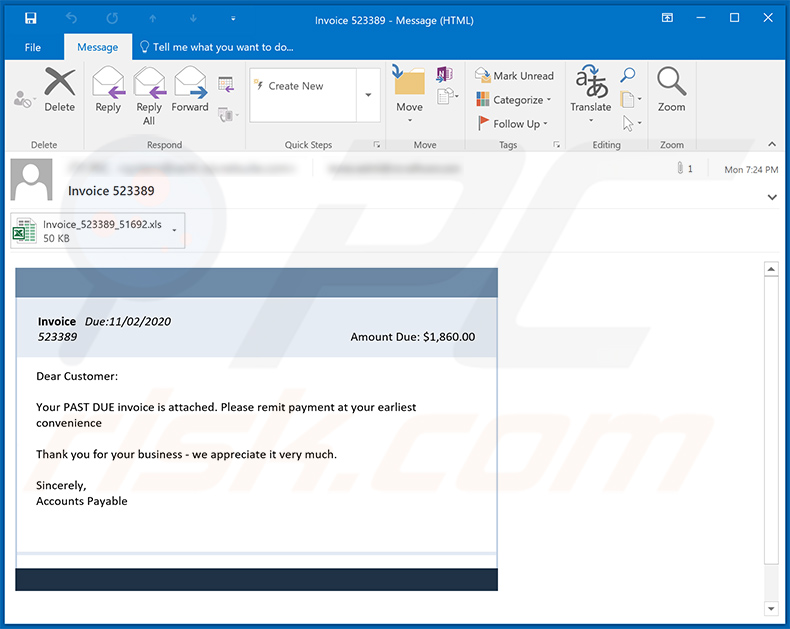

Kolejna wiadomość spamowa o tematyce faktury, wykorzystywana do rozsyłania złośliwego dokumentu MS Excel:

Prezentowany w niej tekst:

Subject: Invoice 523389

Invoice Due:11/02/2020

523389 Amount Due: $1,860.00Dear Customer:

Your PAST DUE invoice is attached. Please remit payment at your earliest convenience

Thank you for your business - we appreciate it very much.

Sincerely,

Accounts Payable

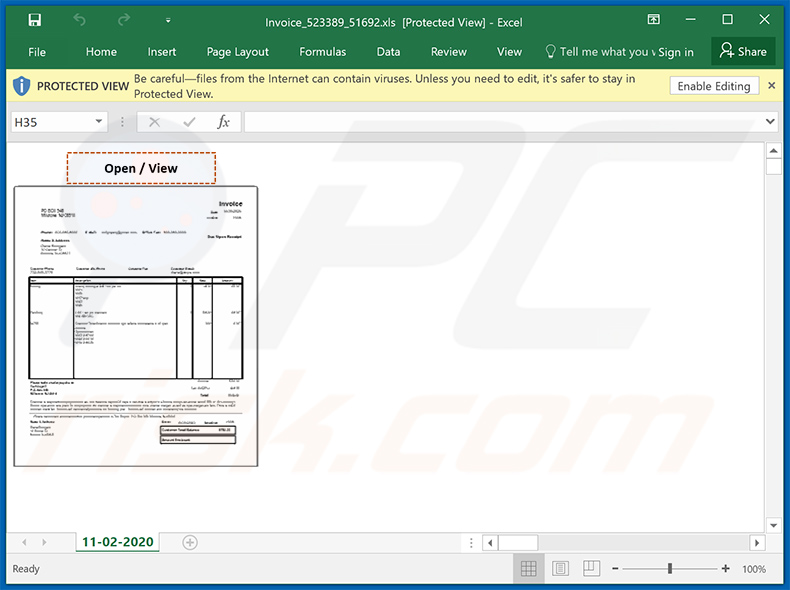

Zrzut ekranu załączonego złośliwego dokumentu MS Excel:

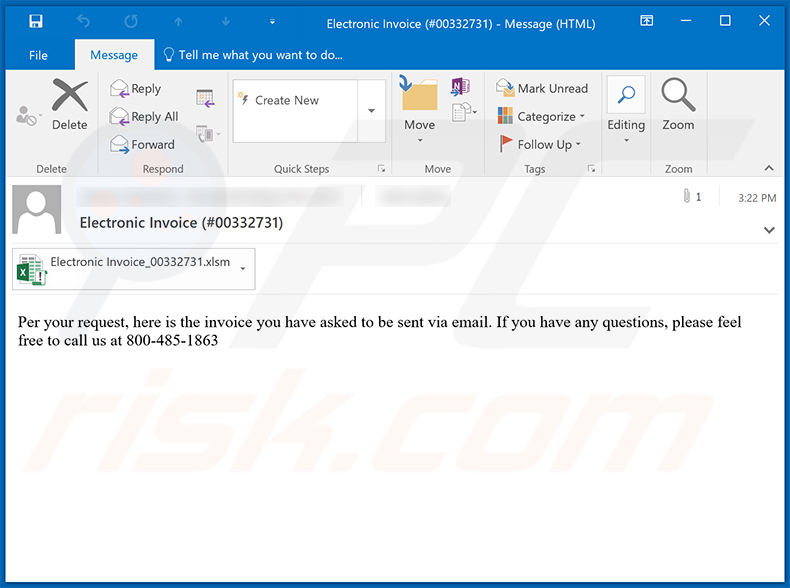

Przykład kolejnej wiadomości spamowej o tematyce faktury, wykorzystywanej do rozsyłania złośliwego dokumentu MS Excel, który wprowadza do systemu malware Dridex:

Prezentowany w niej tekst:

Subject: Electronic Invoice (#00332731)

Per your request, here is the invoice you have asked to be sent via email. If you have any questions, please feel free to call us at 800-485-1863

Zrzut ekranu załączonego dokumentu MS Excel:

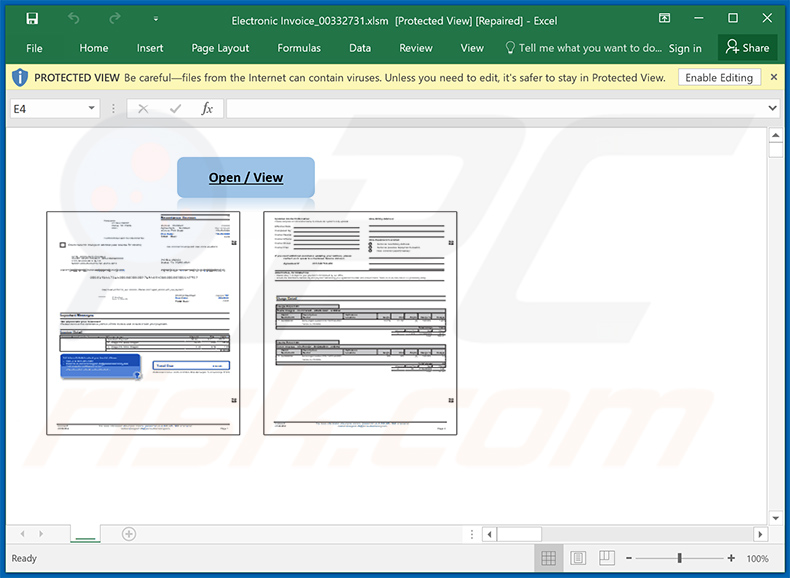

Kolejna wiadomość spamowa o tematyce faktury, wykorzystywana do rozsyłania szkodliwego pliku .IMG (zawarte w niej linki prowadzą do pobrania tego pliku):

Tekst prezentowany w ramach:

Subject: INV-209734564

Good Day

Please see attached Invoice.

For any other concern, please inform me.

Thanks.

Best Regards,

Ellen Maralit

Procurement Specialist

Sodexo On-Site Services, Inc.

Tel: (2) 499-4356

Mobile: 9167781908

pdf.gif Invoice .pdf

194K View as HTML Scan and download

Disclaimer and Confidentiality

This e-mail, attachments included, is confidential. It is intended solely for the addressees. If you are not an intended recipient, any use, copy or diffusion, even partial of this message is prohibited. Please delete it and notify the sender immediately. Since the integrity of this message cannot be guaranteed on the Internet, SODEXO cannot therefore be considered liable for its content.Ce message, pieces jointes incluses, est confidentiel. Il est etabli a l'attention exclusive de ses destinataires. Si vous n'etes pas un destinataire, toute utilisation, copie ou diffusion, meme partielle de ce message est interdite. Merci de le detruire et d'en avertir immediatement l'expediteur. L'integrite de ce message ne pouvant etre garantie sur Internet, SODEXO ne peut etre tenu responsable de son contenu.

Please consider the environment before printing this message.

Avast logo

This email has been checked for viruses by Avast antivirus software.

www.avast.com

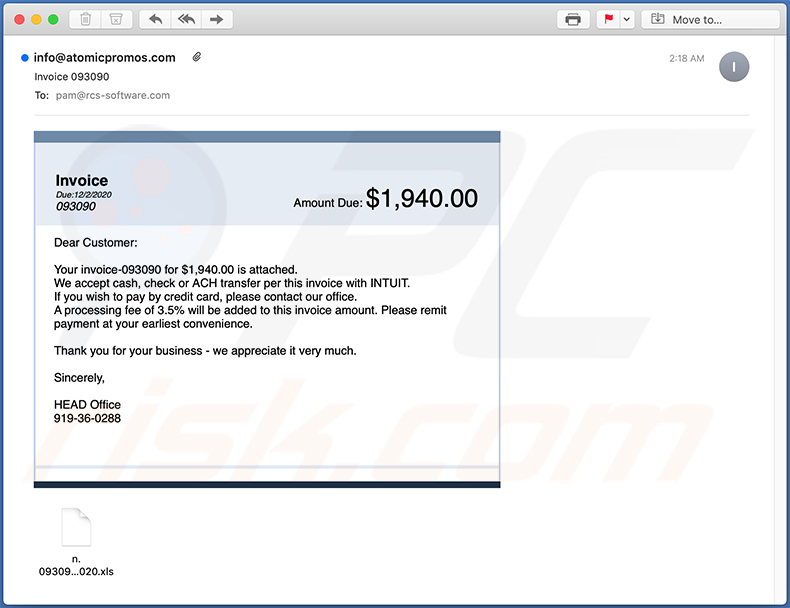

Kolejna wiadomość spamowa o tematyce faktury, wykorzystywana do rozsyłania złośliwego dokumentu MS Excel, który wprowadza do systemu malware Dridex:

Prezentowany w niej tekst:

Subject: Invoice 093090

Invoice

Due:12/2/2020

093090

Amount Due: $1,940.00

Dear Customer:Your invoice-093090 for $1,940.00 is attached.

We accept cash, check or ACH transfer per this invoice with INTUIT.

If you wish to pay by credit card, please contact our office.

A processing fee of 3.5% will be added to this invoice amount. Please remit payment at your earliest convenience.Thank you for your business - we appreciate it very much.

Sincerely,

HEAD Office

919-36-0288

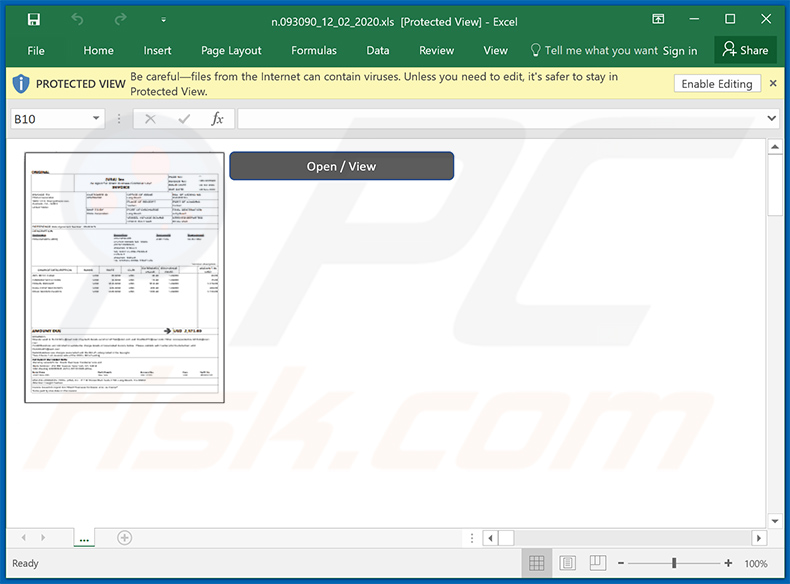

Zrzut ekranu załączonego dokumentu MS Excel:

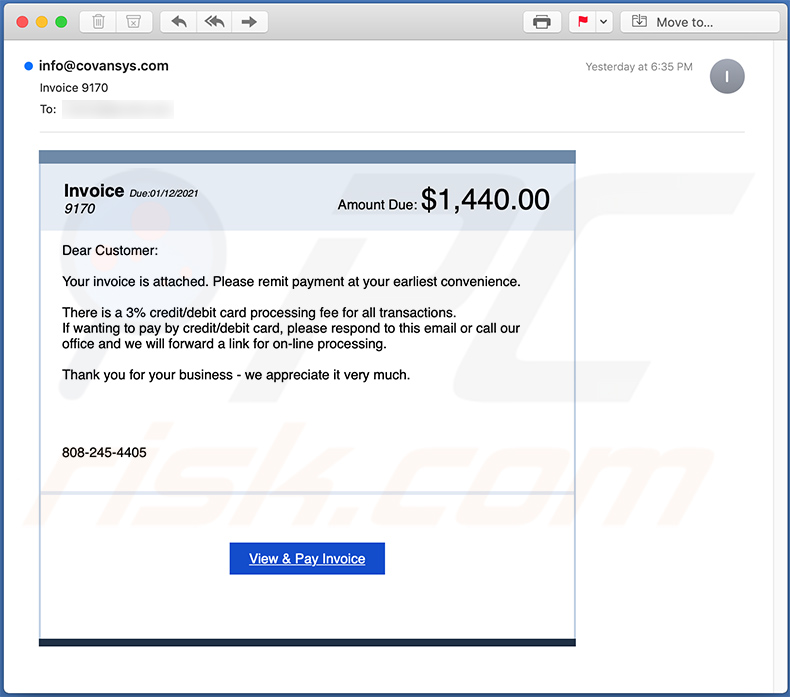

Jeszcze inny wariant wiadomości spamowej o tematyce faktury:

Prezentowany w niej tekst:

Subject: Invoice 9170

Invoice Due:01/12/2021

9170

Amount Due: $1,440.00

Dear Customer:Your invoice is attached. Please remit payment at your earliest convenience.

There is a 3% credit/debit card processing fee for all transactions.

If wanting to pay by credit/debit card, please respond to this email or call our office and we will forward a link for on-line processing.Thank you for your business - we appreciate it very much.

808-245-4405

View & Pay Invoice

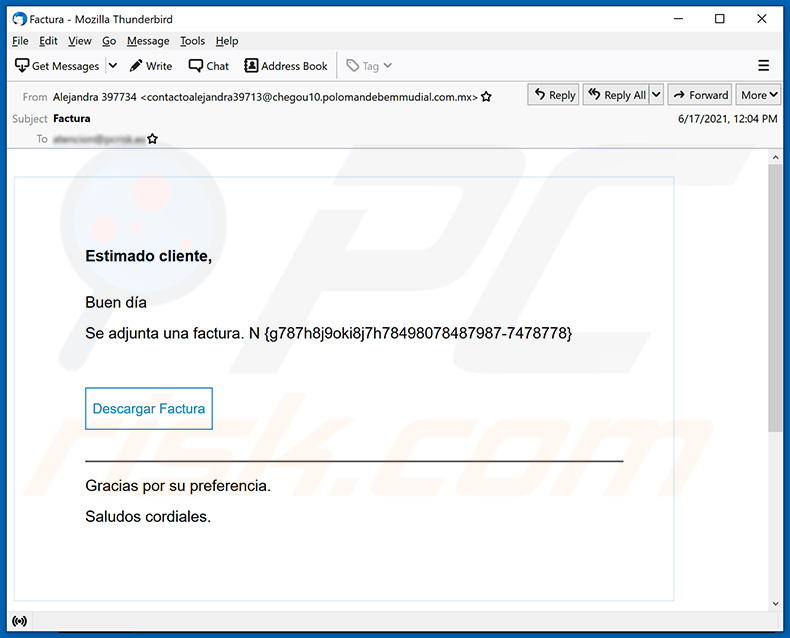

Hiszpański wariant wiadomości spamowej o tematyce faktury promującej witrynę phishingową:

Prezentowany w niej tekst:

Subject: Factura

Estimado cliente,

Buen día

Se adjunta una factura. N -Descargar Factura

Gracias por su preferencia.

Saludos cordiales.

Jeszcze inny przykład wiadomości spamowej o tematyce faktur, wykorzystywanej do rozprzestrzeniania złośliwego oprogramowania:

Tekst prezentowany w ramach:

Subject: Reminder about Unpaid invoice LL015445

Good day,

Please find attached invoice LL015445.

According to our data, the above mentioned invoice is still unpaid.

Please let us know when the payment will be done.

AMITH BALRAMON BEHALF OF,

Announcement : This is to inform all our customers and partners that COVID-19 global pandemic situation has created severe disruptions in Airlines and Shipping Lines schedules, services and availability of space for timely loading. Please note that these disruptions can cause delay / cancellation of our planned schedule of shipment leading to additional cost being incurred on the shipment being charged by Airlines / Shipping Lines on case to case basis. Therefore, all our quotations shall be subject to variance due to these factors. We request your understanding and co-operation.Thanks & Regards,

Jovita Vas

Inside Sales-Importsales

jovita.vas@glweststardubai.com

+971 4 3974400

+971 43974666

+971 4 6098530www.glweststardubai.com

11th Floor, Fahidi Heights, Khalid Bin Al Waleed Street, Bur Dubai, PO. BOx 6027, Dubai, United Arab Emirates

All our business activities and business transactions are undertaken in accordance with the NAFL Standard Trading Conditions. The duties, responsibilities and liabilities of the company are subject to the provisions of the NAFL Standard Trading Conditions. A copy of NAFL Standard Trading Conditions can be furnished upon request.

This message contains confidential and/or privileged information. If you are not the intended addressee or authorized to receive this for the intended addressee, you must not use, copy, disclose or take any action based on this message or any information herein. If you have received this message in error, please advise the sender immediately by reply e-mail and delete this message. Thank you for your cooperation.

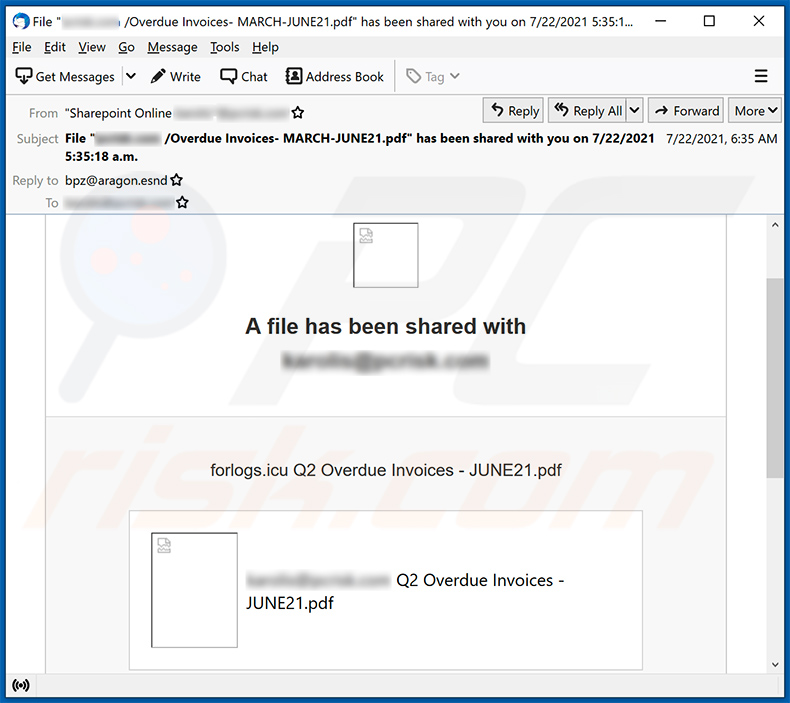

Jeszcze inny przykład spamu o tematyce faktury promującego witrynę phishingową:

Prezentowany w nim tekst:

Subject: File "******** /Overdue Invoices- MARCH-JUNE21.pdf" has been shared with you on 7/22/2021 5:35:18 a.m.

A file has been shared with ********

forlogs.icu Q2 Overdue Invoices - JUNE21.pdf

******** Q2 Overdue Invoices - JUNE21.pdf

This link will work only for boss1

Open

Privacy Statement

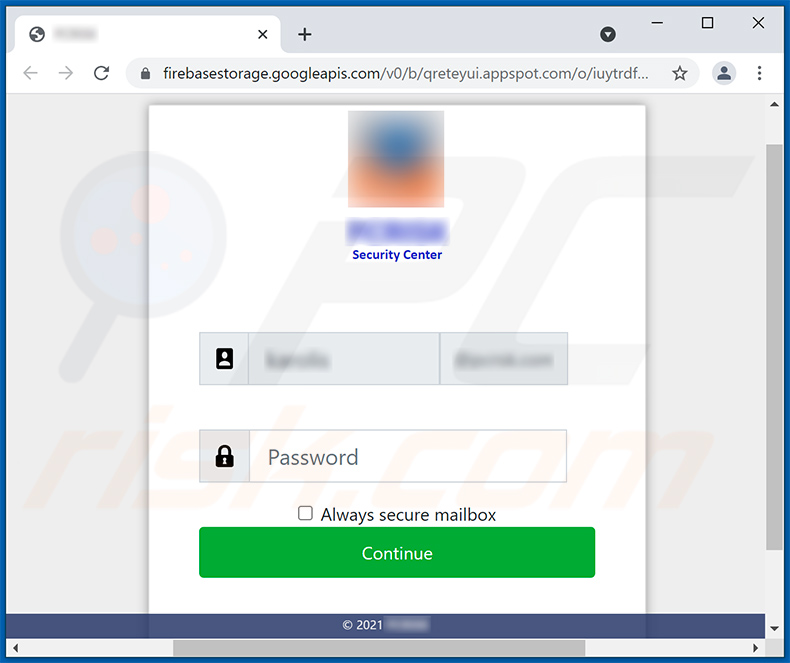

Zrzut ekranu promowanej strony phishingowej:

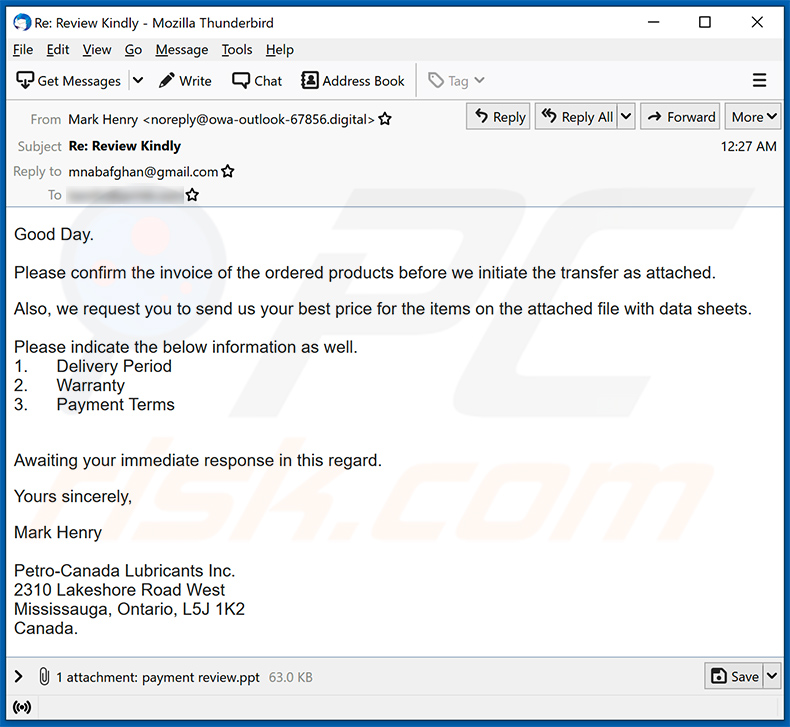

Jeszcze inny przykład wiadomości spamowej o tematyce faktury, rozpowszechniającej złośliwy dokument MS PowerPoint:

Prezentowany w niej tekst:

Subject: Re: Review Kindly

Good Day.

Please confirm the invoice of the ordered products before we initiate the transfer as attached.Also, we request you to send us your best price for the items on the attached file with data sheets.

Please indicate the below information as well.

1. Delivery Period

2. Warranty

3. Payment TermsAwaiting your immediate response in this regard.

Yours sincerely,

Mark Henry

Petro-Canada Lubricants Inc.

2310 Lakeshore Road West

Mississauga, Ontario, L5J 1K2

Canada.

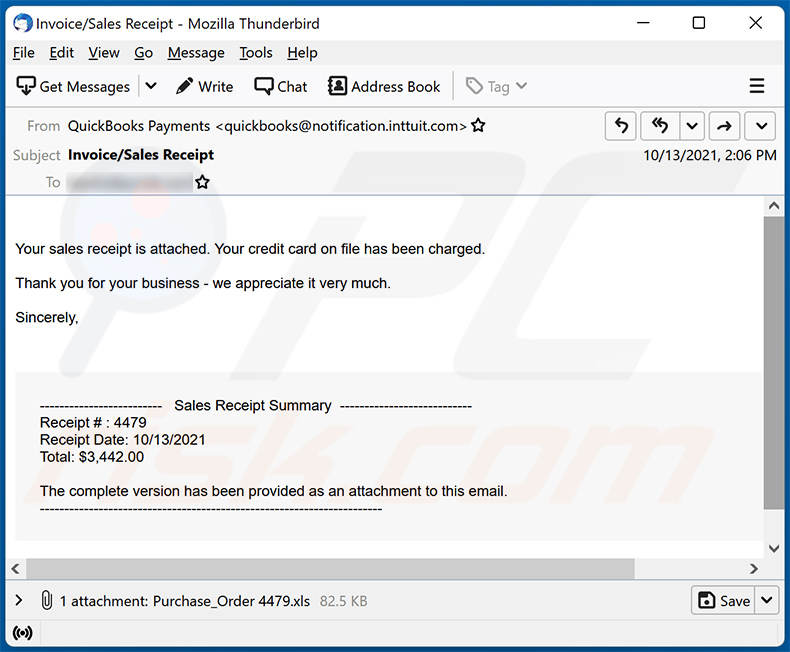

Jeszcze inny przykład wiadomości spamowej o tematyce faktury, rozprzestrzeniającej złośliwy dokument MS Excel:

Prezentowany w niej tekst:

Subject: Invoice/Sales Receipt

Your sales receipt is attached. Your credit card on file has been charged.Thank you for your business - we appreciate it very much.

Sincerely,

------------------------- Sales Receipt Summary ---------------------------

Receipt # : 4479

Receipt Date: 10/13/2021

Total: $3,442.00The complete version has been provided as an attachment to this email.

----------------------------------------------------------------------

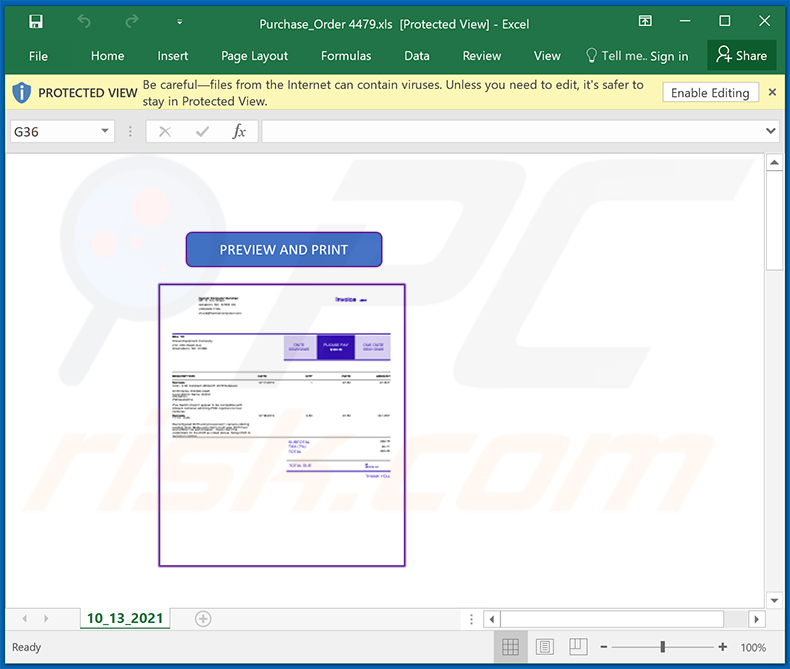

Zrzut ekranu rozsyłanego złośliwego dokumentu MS Excel:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest wirus e-mailowy faktura?

- KROK 1. Manualne usuwanie infekcji malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcje zaawansowane systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, a w otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Twój komputer zostanie teraz ponownie uruchomiony w „Zaawansowanym menu opcji uruchamiania". Kliknij przycisk „Rozwiąż problemy", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania".

Kliknij przycisk „Uruchom ponownie". Twój komputer uruchomi się ponownie na ekranie Ustawienia uruchamiania. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane".

W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po znalezieniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Najczęściej zadawane pytania (FAQ)

Dlaczego otrzymałem ten e-mail?

Jest prawdopodobne, że cyberprzestępcy uzyskali twój adres e-mail z bazy danych zawierających wycieki e-maili. Wiadomości używane do rozsyłania malware nie mają charakteru osobistego.

Pobrałem i otworzyłem plik załączony do tego e-maila, czy mój komputer jest zainfekowany?

Dokumenty MS Office używane w tej złośliwej kampanii spamowej nie infekują komputerów, chyba że otrzymają pozwolenie na włączenie poleceń makr (edycji lub treści). Chociaż złośliwe dokumenty otwierane w wersjach MS Office wydanych przed 2010 r. infekują komputery bez pytania o pozwolenie na włączenie poleceń makr.

Przeczytałem e-mail, ale nie otworzyłem załącznika, czy mój komputer jest zainfekowany?

Otwarcie złośliwego e-maila nie może spowodować żadnych szkód. Komputery zostają zainfekowane tylko wtedy, gdy odbiorcy otwierają/wykonują złośliwe pliki (załączniki lub pliki pobrane ze złośliwych witryn).

Czy Combo Cleaner usunie infekcje malware, które były obecne w załączniku do e-maila?

Tak, Combo Cleaner jest w stanie wykryć i usunąć prawie wszystkie znane złośliwe programy. Niektóre malware może ukrywać się głęboko w systemie. W takich przypadkach system operacyjny musi zostać w pełni przeskanowany.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję