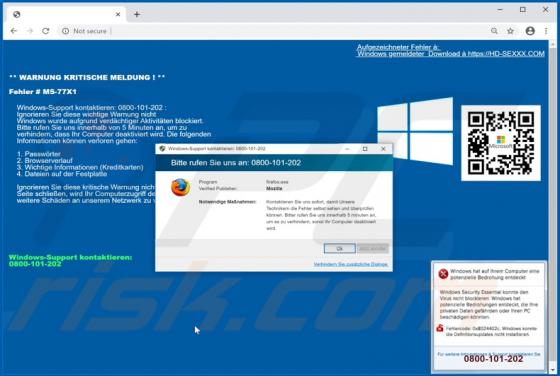

Oszustwo POP-UP Error MS-77X1

"Error MS-77X1", znane również jako "Fehler # MS-77X1", to oszustwo związane z pomocą techniczną, uruchamiane na zwodniczych witrynach. Twierdzi, że na urządzeniu wykryto podejrzaną aktywność i dzięki temu zostało ono zablokowane. Aby rozwiązać nieistniejące problemy, użytkownicy powinni zadzwon