Jak usunąć program Torg z zainfekowanych urządzeń

TrojanZnany również jako: Program wykradający dane Torg

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest Torg?

Torg to złośliwe oprogramowanie służące do kradzieży informacji, które przechwytuje dane z zainfekowanych urządzeń. Wykradzione informacje przesyła do cyberprzestępców za pośrednictwem systemu API. Torg jest sprzedawany w ramach modelu „złośliwe oprogramowanie jako usługa” (MaaS). W przypadku wykrycia Torgu w systemie należy go jak najszybciej usunąć.

Więcej o Torgu

Torg atakuje przeglądarki oparte na silniku Chromium (takie jak Chrome, Edge, Brave i Opera) oraz przeglądarki oparte na silniku Firefox. Łącznie może wykraść dane z kilkudziesięciu różnych przeglądarek. Ma dostęp do zapisanych danych logowania (takich jak zapisane hasła i pliki cookie) oraz potrafi ominąć lub odszyfrować zabezpieczenia stosowane w celu ich ochrony.

Ponadto program ten został zaprojektowany tak, by wykraść dane z wielu rozszerzeń przeglądarki. Jego celem jest ponad 800 rozszerzeń, z których większość to rozszerzenia portfeli kryptowalutowych, w tym popularne rozwiązania, takie jak MetaMask i Phantom. Atakuje on również ponad 100 rozszerzeń związanych z bezpieczeństwem, takich jak menedżery haseł i aplikacje do uwierzytelniania dwuskładnikowego, np. LastPass, 1Password i Bitwarden.

Ponadto Torg może pozyskiwać informacje z aplikacji portfeli kryptowalutowych zainstalowanych na urządzeniu. Jest w stanie wykraść dane z ponad 30 programów portfeli, w tym z popularnych aplikacji, takich jak Atomic, AtomicDEX, Bitcoin Core, Daedalus, Electrum, Ethereum, Exodus, Monero, MyEtherWallet i WalletWasabi. Program ten przechwytuje kody seed, klucze oraz dane sesji z portfeli kryptowalutowych.

Ponadto Torg może pobierać informacje z rozszerzeń służących do tworzenia notatek. Należą do nich: 123 Password, Anywhere Stickers, Beanote, Beastnotes, Fleeting Notes, My-Notes, Note Board, Notepad Take Notes, Notes for Gmail, Notes Sticky, Notion Notes, Page Notes, Private Notes, Simple Gmail Notes, SimplifyNote, Smart Notes, Sticky Notes, Swifty Sticky Note oraz Web Sticky Notes. Mogą one zawierać dane prywatne, takie jak hasła.

Co więcej, ten program wykradający dane może pozyskać tokeny Discord (które umożliwiają dostęp do konta Discord bez hasła) poprzez skanowanie bazy danych w formacie LevelDB. Może również wykraść dane sesji Telegramu, co może umożliwić dostęp do aktywnego konta Telegram. Ponadto kradnie pliki konfiguracyjne Steam, co może pomóc atakującym w uzyskaniu dostępu do konta gracza Steam lub podszywaniu się pod niego.

Warto również zauważyć, że Torh może gromadzić dane z klientów VPN (ExpressVPN, NordVPN, OpenVPN, PIA, ProtonVPN, Surfshark, WireGuard i Windscribe), narzędzi FTP i zdalnego dostępu (FileZilla, mRemoteNG, MobaXterm, Total Commander, WinSCP) oraz klientów poczty elektronicznej (Outlook i Thunderbird).

Inne cele to platformy gier (Battle.net, GOG Galaxy, Minecraft, Origin/EA, Rockstar Games, Ubisoft Connect) oraz foldery „Pulpit” i „Dokumenty”.

| Imię | Program wykradający dane Torg |

| Rodzaj zagrożenia | Złodziej |

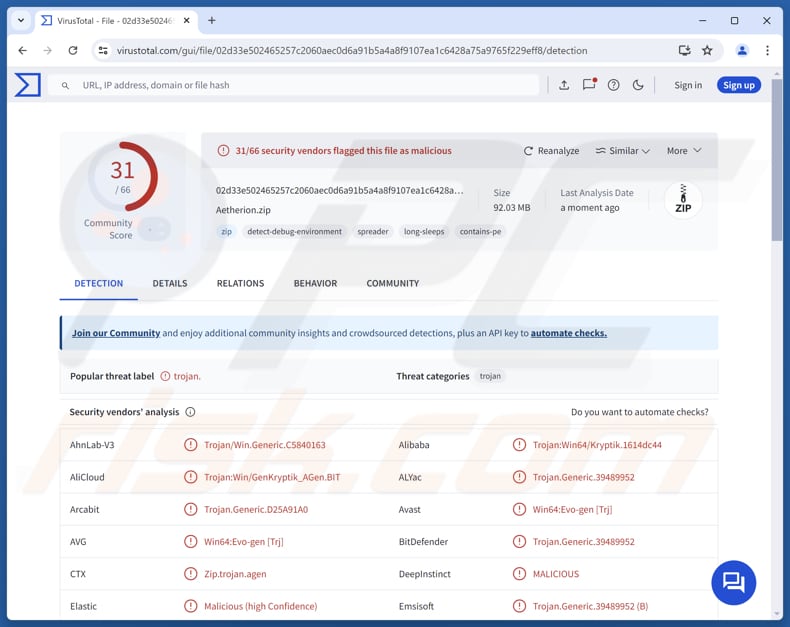

| Nazwy wykrywania | Avast (Win64:Evo-gen [Trj]), Combo Cleaner (Trojan.Generic.39489952), ESET-NOD32 (Win64/Kryptik. GDL Trojan), Kaspersky (Trojan.Win32.AntiVM.ghj), Sophos (Mal/Generic-S), Pełna lista (VirusTotal) |

| Objawy | Programy typu stealer zostały zaprojektowane tak, aby potajemnie przeniknąć do komputera ofiary i działać w ukryciu, dlatego na zainfekowanym komputerze nie widać żadnych wyraźnych oznak infekcji. |

| Możliwe metody dystrybucji | Fałszywe kody do gier, pirackie oprogramowanie, fałszywe instalatory, ClickFix. |

| Uszkodzenia | Skradzione hasła i dane bankowe, kradzież tożsamości, przejęcie kontroli nad kontem, straty finansowe i podobne problemy. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Wnioski

Torg to niebezpieczne złośliwe oprogramowanie, które może wykraść szeroki zakres poufnych informacji z zainfekowanego urządzenia. Potrafi ono dyskretnie gromadzić dane, takie jak hasła, dane kont i informacje finansowe, bez wiedzy użytkownika. Ponieważ atakuje wiele różnych aplikacji i usług, może spowodować poważne szkody w zakresie prywatności i finansów.

Ogólnie rzecz biorąc, jest to poważne zagrożenie, które może prowadzić do kradzieży tożsamości, przejęcia kontroli nad kontami, strat finansowych i innych problemów. Inne przykłady programów typu „stealer” to VoidStealer, BoryptGrab oraz MaskGramStealer.

W jaki sposób program Torg przedostał się do mojego komputera?

Najpierw ofiara pobiera fałszywe lub pirackie treści, takie jak kody do gier, złamanego oprogramowania lub fałszywe instalatory. Nazywa się to „dropperem” i polega na potajemnym umieszczeniu ukrytego programu na urządzeniu. Następnie dropper wykorzystuje wielowarstwowe techniki zaciemniania i szyfrowania, aby utrudnić wykrycie złośliwego oprogramowania.

Może on również uruchamiać kod bezpośrednio w pamięci, zamiast zapisywać go na dysku. Następnie w tle uruchamia się moduł ładujący, który przygotowuje system, niekiedy stosując takie sztuczki, jak ukrywanie procesów lub wstrzykiwanie kodu do legalnych procesów systemu Windows. Na koniec w pamięci uruchamiany jest program Torg Stealer.

Należy pamiętać, że ClickFix jest również jedną z metod rozprzestrzeniania (obok fałszywych kodów do gier i pirackiego oprogramowania). Działa ona poprzez nakłonienie użytkownika do skopiowania lub uruchomienia polecenia. Polecenie to jest zazwyczaj skryptem PowerShell. Gdy użytkownik je uruchomi, rozpoczyna się infekcja i złośliwe oprogramowanie jest pobierane automatycznie.

Jak uniknąć zainstalowania złośliwego oprogramowania?

Otwieraj linki lub załączniki w wiadomościach e-mail tylko wtedy, gdy masz pewność, że nie są one złośliwe, i zachowaj ostrożność w przypadku nieoczekiwanych wiadomości e-mail lub wiadomości od nieznanych nadawców. Pamiętaj, aby regularnie skanować swoje urządzenie za pomocą sprawdzonego oprogramowania zabezpieczającego w celu wykrywania i usuwania zagrożeń.

Pobieraj aplikacje wyłącznie z oficjalnych stron internetowych lub sprawdzonych sklepów z aplikacjami i dbaj o aktualność systemu oraz oprogramowania. Unikaj klikania podejrzanych reklam, wyskakujących okienek lub linków, zwłaszcza na niebezpiecznych stronach internetowych, i nie zezwalaj na powiadomienia z witryn, którym nie ufasz.

Jeśli podejrzewasz, że Twój komputer został zainfekowany, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć złośliwe oprogramowanie.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Torg?

- KROK 1. Ręczne usunięcie złośliwego oprogramowania Torg.

- KROK 2. Sprawdź, czy Twój komputer jest wolny od wirusów.

Jak ręcznie usunąć złośliwe oprogramowanie?

Ręczne usuwanie złośliwego oprogramowania to skomplikowane zadanie – zazwyczaj najlepiej jest pozwolić, aby programy antywirusowe lub anty-malware zrobiły to automatycznie. Aby usunąć to złośliwe oprogramowanie, zalecamy skorzystanie z Combo Cleaner Antivirus dla Windows.

Jeśli chcesz ręcznie usunąć złośliwe oprogramowanie, pierwszym krokiem jest ustalenie nazwy programu, który chcesz usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

Jeśli przejrzałeś listę programów uruchomionych na komputerze, na przykład za pomocą Menedżera zadań, i znalazłeś program, który wygląda podejrzanie, wykonaj następujące czynności:

Pobierz program o nazwie Autoruns. Program ten wyświetla aplikacje uruchamiane automatycznie wraz z systemem, wpisy w rejestrze oraz lokalizacje w systemie plików:

Pobierz program o nazwie Autoruns. Program ten wyświetla aplikacje uruchamiane automatycznie wraz z systemem, wpisy w rejestrze oraz lokalizacje w systemie plików:

Uruchom komputer w trybie awaryjnym:

Uruchom komputer w trybie awaryjnym:

Użytkownicy systemów Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij przycisk „Start”, wybierz opcję „Zamknij komputer”, następnie „Uruchom ponownie” i kliknij „OK”. Podczas uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż pojawi się menu „Zaawansowane opcje systemu Windows”, a następnie wybierz z listy opcję „Tryb awaryjny z obsługą sieci”.

Film pokazujący, jak uruchomić system Windows 7 w „trybie awaryjnym z obsługą sieci”:

Użytkownicy systemu Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci – przejdź do ekranu startowego systemu Windows 8, wpisz „Zaawansowane”, a następnie w wynikach wyszukiwania wybierz opcję „Ustawienia”. Kliknij „Zaawansowane opcje uruchamiania”, a w otwartym oknie „Ogólne ustawienia komputera” wybierz opcję „Zaawansowane uruchamianie”.

Kliknij przycisk „Uruchom ponownie teraz”. Komputer uruchomi się ponownie, wyświetlając „Menu zaawansowanych opcji uruchamiania”. Kliknij przycisk „Rozwiązywanie problemów”, a następnie przycisk „Opcje zaawansowane”. Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania”.

Kliknij przycisk „Uruchom ponownie”. Komputer uruchomi się ponownie, wyświetlając ekran ustawień startowych. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 8 w „trybie awaryjnym z obsługą sieci”:

Użytkownicy systemu Windows 10: Kliknij logo Windows i wybierz ikonę zasilania. W wyświetlonym menu kliknij „Uruchom ponownie”, przytrzymując klawisz „Shift” na klawiaturze. W oknie „Wybierz opcję” kliknij „Rozwiązywanie problemów”, a następnie wybierz „Opcje zaawansowane”.

W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania” i kliknij przycisk „Uruchom ponownie”. W kolejnym oknie naciśnij klawisz „F5” na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 10 w „trybie awaryjnym z obsługą sieci”:

Rozpakuj pobrany plik archiwum i uruchom plik Autoruns.exe.

Rozpakuj pobrany plik archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij przycisk „Opcje” u góry i usuń zaznaczenie opcji „Ukryj puste lokalizacje” oraz „Ukryj wpisy systemu Windows”. Następnie kliknij ikonę „Odśwież”.

W aplikacji Autoruns kliknij przycisk „Opcje” u góry i usuń zaznaczenie opcji „Ukryj puste lokalizacje” oraz „Ukryj wpisy systemu Windows”. Następnie kliknij ikonę „Odśwież”.

Przejrzyj listę wygenerowaną przez aplikację Autoruns i znajdź plik złośliwego oprogramowania, który chcesz usunąć.

Przejrzyj listę wygenerowaną przez aplikację Autoruns i znajdź plik złośliwego oprogramowania, który chcesz usunąć.

Należy zapisać jego pełną ścieżkę i nazwę. Należy pamiętać, że niektóre złośliwe oprogramowania ukrywają nazwy procesów pod nazwami legalnych procesów systemu Windows. Na tym etapie bardzo ważne jest, aby nie usuwać plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy na jego nazwę i wybierz opcję „Usuń”.

Po usunięciu złośliwego oprogramowania za pomocą aplikacji Autoruns (dzięki temu złośliwe oprogramowanie nie uruchomi się automatycznie przy następnym starcie systemu) należy przeszukać komputer w poszukiwaniu nazwy tego oprogramowania. Przed rozpoczęciem należy włączyć wyświetlanie ukrytych plików i folderów. Jeśli znajdziesz plik o nazwie odpowiadającej złośliwemu oprogramowaniu, koniecznie go usuń.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych czynności powinno usunąć wszelkie złośliwe oprogramowanie z komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanej wiedzy informatycznej. Jeśli nie posiadasz takich umiejętności, pozostaw usuwanie złośliwego oprogramowania programom antywirusowym i anty-malware.

Te kroki mogą okazać się nieskuteczne w przypadku zaawansowanych infekcji złośliwym oprogramowaniem. Jak zawsze, lepiej zapobiegać infekcjom niż później próbować usuwać złośliwe oprogramowanie. Aby zapewnić bezpieczeństwo komputera, należy instalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby mieć pewność, że komputer jest wolny od złośliwego oprogramowania, zalecamy przeskanowanie go za pomocą Combo Cleaner Antivirus dla Windows.

Najczęściej zadawane pytania (FAQ)

Moje urządzenie zostało zainfekowane złośliwym oprogramowaniem Torg. Czy powinienem sformatować nośnik danych, aby się go pozbyć?

Sformatowanie urządzenia pozwala całkowicie usunąć złośliwe oprogramowanie, ale powoduje również usunięcie wszystkich plików, o ile nie zostały one wcześniej zarchiwizowane. Przed wykonaniem pełnego czyszczenia zazwyczaj lepiej jest spróbować usunąć złośliwe oprogramowanie za pomocą niezawodnego narzędzia zabezpieczającego, takiego jak Combo Cleaner.

Jakie są największe problemy, jakie może powodować złośliwe oprogramowanie?

Złośliwe oprogramowanie może umożliwić atakującym dostęp do urządzenia, uszkodzić lub usunąć ważne pliki, doprowadzić do kradzieży plików i danych osobowych oraz spowodować inne szkody. Może to skutkować stratami finansowymi, kradzieżą tożsamości, utratą danych, przejęciem kontroli nad kontem, kolejnymi infekcjami i innymi poważnymi problemami.

Jaki jest cel serwisu Torg?

Aplikacja Torg służy do gromadzenia zapisanych haseł, danych przeglądarki, tokenów sesji, informacji o portfelach kryptowalutowych oraz innych danych z wielu różnych aplikacji i serwisów. Skradzione dane są następnie przesyłane do cyberprzestępców, którzy mogą je wykorzystać do uzyskania dostępu do kont, kradzieży pieniędzy, kradzieży tożsamości oraz w innych złośliwych celach.

W jaki sposób Torg zinfiltrował moje urządzenie?

Torg infekuje urządzenia głównie poprzez niebezpieczne pliki do pobrania, takie jak pirackie oprogramowanie, kody do gier lub fałszywe instalatory, a także za pomocą sztuczek takich jak ClickFix. Ukryty moduł dropper instaluje złośliwe oprogramowanie i maskuje je za pomocą technik zaciemniania kodu. Następnie w tle uruchamia się moduł ładujący, który przygotowuje system. Na koniec moduł kradnący dane Torg uruchamia się w pamięci i rozpoczyna gromadzenie danych.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Program Combo Cleaner potrafi wykrywać i usuwać wiele rodzajów złośliwego oprogramowania. Niektóre zaawansowane zagrożenia mogą jednak ukrywać się głęboko w systemie i być trudniejsze do wykrycia. Dlatego tak ważne jest przeprowadzenie pełnego skanowania systemu, aby mieć pewność, że wszystkie złośliwe pliki zostaną wykryte i usunięte.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję