Nie ufaj oszustwom e-mail "World Health Organization (WHO)"

TrojanZnany również jako: możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania wirusa e-mailowego "World Health Organization (WHO)"

Czym jest e-mail "World Health Organization (WHO)"?

Jak odkryli i zbadali odpowiednio hiro_ i BleepingComputer „World Health Organization (WHO)" to kampanie spamowe, rozpowszechniające zwodnicze wiadomości e-mail zamaskowane jako pochodzące od urzędników/przedstawicieli World Health Organization (WHO). Podsumowując, istnieje kilka wariantów tych wiadomości - twierdzą, że zawierają ważne informacje dotyczące pandemii koronawirusa/COVID-19. Celem tych wiadomości jest phishing i rozsyłanie malware. W czasie badań wykorzystywano je do rozsyłania złośliwych programów GuLoader, HawkEye, Agent Tesla i Formbook. Wiadomości te mogą jednak służyć do dystrybucji innego złośliwego oprogramowania.

Istnieją cztery warianty e-maila „World Health Organization (WHO)", ale prawdopodobnie jest ich więcej. Dlatego tekst i temat tych wiadomości mogą się różnić lub mogą być ponownie wykorzystane w innych kampaniach spamowych. Podobnie ten model może być potencjalnie wykorzystywany w innych oszustwach phishingowych i/lub w celu rozsyłania innego malware. Mówiąc prościej, wiadomość e-mail z tematem „COVID-19 Solidarity Response Fund for WHO - DONATE NOW" prosi odbiorców o przekazanie darowizny na pomoc w działaniach przeciwko koronawirusowi. Zawiera krótkie wyjaśnienie, czym jest Światowa Organizacja Zdrowia i jakie środki podejmuje w celu zwalczania pandemii. Darowizny należy przekazywać w kryptowalucie Bitcoin, a w rzeczywistości są przekazywane na portfele kryptowalutowe będące w posiadaniu cyberprzestępców. Drugi wariant z tematem „W.H.O."CORONAVIRUS(COV,19) SAFETY&PREVENTIVE MEASURES" stwierdza, że załączony plik zawiera rekomendacje oraz codzienne kroki zapobiegające infekcji i wirusom. Zamiast tego załącznik jest plikiem wykonywalnym HawkEye - malware kradnącego informacje. Trzeci wariant, z tematem „RE: Coronavirus disease (COVID-19) outbreak prevention and cure update", twierdzi, że załączony plik jest listą prostych instrukcji i powszechnych, niedrogich leków, które należy przyjmować jako środki zapobiegawcze przeciwko koronawirusowi. Ten złośliwy plik służy do infekowania systemów RAT Agent Tesla. Wiadomość e-mail z tematem „Latest on corona-virus" states that the archived file in it - contains an E-Book called "My-health" stwierdza, że zarchiwizowany plik zawiera e-książkę o nazwie „Moje zdrowie". Domniemany e-book zawiera ważne informacje dotyczące COVID-19, takie jak: pochodzenie i badania wirusa, scenariusze transmisji, wytyczne dotyczące ochrony i zapobiegania, a także instrukcje dotyczące dostosowania oraz plany awaryjne dla władz krajowych i lokalnych. Jednak zamiast zawierać obiecane informacje – zawiera malware GuLoader do pobrania. Można go użyć do pobrania/zainstalowania dodatkowych złośliwych programów. W trakcie badań infekował systemy za pomocą złodzieja informacji FormBook. Należy podkreślić, że wszystkie te e-maile są nielegalne, a ich twierdzenia są nieprawdziwe. Dlatego odradza się ufanie tym wiadomościom „World Health Organization (WHO)" i innym podobnym do nich.

| Nazwa | możliwe infekcje malware |

| Typ zagrożenia | Trojan, wirus kradnący hasła, malware bankowe, spyware. |

| Oszustwo | Te e-maile są zamaskowane jako pochodzące ze Światowej Organizacji Zdrowia (WHO) i zawierające ważne informacje o koronawirusie/COVID-19. |

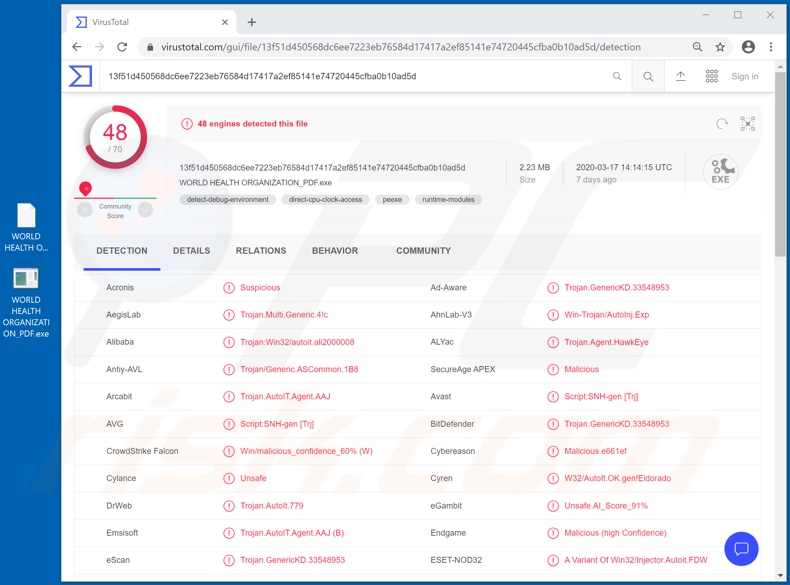

| Nazwy wykrycia (drugi wariant załącznika) |

Avast (Script:SNH-gen [Trj]), BitDefender (Trojan.GenericKD.33548953), ESET-NOD32 (wariant Win32/Injector.Autoit.FDW), Kaspersky (Trojan-Spy.MSIL.Heye.ln), Pełna lista wykrycia (VirusTotal) |

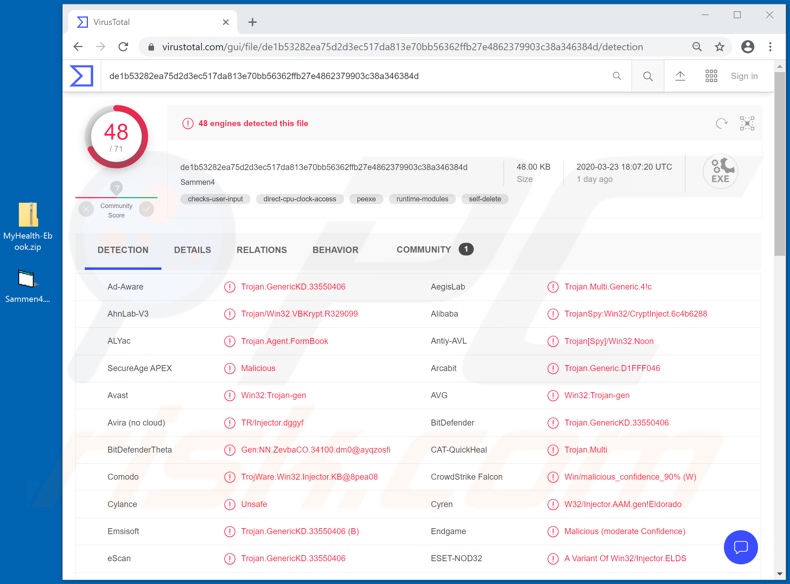

| Nazwy wykrycia (czwarty wariant załącznika) |

Avast (Win32:Trojan-gen), BitDefender (Trojan.GenericKD.33550406), ESET-NOD32 (wariant Win32/Injector.ELDS), Kaspersky ( Trojan-Spy.Win32.Noon.awjt), Pełna lista wykrycia (VirusTotal) |

| Objawy | Trojany są aprojektowane, aby podstępnie infiltrować komputer ofiary i pozostac cichymi, w wyniku czego na zainfekowanej maszynie nie ma jasno widocznych objawów. |

| Ładunek | GuLoader, HawkEye, Agent Tesla i Formbook i możliwie inne złośliwe programy. |

| Metody dystrybucji | Zainfekowane załączniki e-mail, złośliwe ogłoszenia internetowe, inżynieria społeczna, narzędzia "łamania" oprogramowania. |

| Zniszczenie | Skradzione hasła i informacje bankowe, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Zwodnicze/oszukańcze e-maile są wysyłane w tysiącach podczas operacji nazywanych „kampaniami spamowymi". Te wiadomości są zwykle maskowane jako „oficjalne", „ważne", „pilne", „priorytetowe" lub w inny sposób dotyczące obecnego klimatu społecznego. W związku z rosnącym zainteresowaniem opinii publicznej pandemią koronawirusa/COVID-19, cyberprzestępcy zaczęli włączać ją do swoich programów. E-maile „World Health Organization (WHO)" są tylko jednym z przykładów tego. "COVID-19 Solution Announced by WHO", "Coronavirus Face Mask", "COVID-19 Insurance Plan From CIGNA" to jedne z kilkudziesięciu z nich. Wszystkie oszukańcze/zwodnicze e-maile są zaprojektowane w jednym celu - generowania przychodów dla stojących za nimi oszustów/cyberprzestępców.

Jak „World Health Organization (WHO) Email Virus" zainfekował mój komputer?

Systemy są infekowane złośliwymi plikami w zwodniczych e-mailach. Mogą one być dołączone do wiadomości lub połączone w nich (tj. w postaci linków do pobrania). Zakaźne pliki mogą być w różnych formatach, np. dokumentów Microsoft Office i PDF, archiwów (ZIP, RAR itp.) oraz plików wykonywalnych (.exe, .run itp.), JavaScript itp. Po otwarciu (uruchomieniu, wykonaniu itp.) tych plików - inicjuje się proces infekcji. Innymi słowy, ich otwarcie powoduje pobranie/instalację złośliwego oprogramowania. Na przykład dokumenty Microsoft Office infekują systemy, wykonując złośliwe makropolecenia. Po otwarciu dokumenty żądają od użytkowników włączenia makropoleceń (tj. umożliwienia edycji), a po zakończeniu rozpoczyna się infekcja. Jednak w wersjach programów MS Office sprzed 2010 roku proces ten rozpoczyna się w momencie otworzenia zakaźnego dokumentu.

Jak uniknąć instalacji złośliwego oprogramowania?

Nie należy otwierać podejrzanych i/lub nieistotnych wiadomości e-mail, zwłaszcza otrzymanych z podejrzanych/nieznanych nadawców. Wszelkie załączniki lub linki znajdujące się w takiej poczcie - nigdy nie powinny być otwierane, ponieważ może to spowodować infekcję wysokiego ryzyka. Ponadto zaleca się korzystanie z wersji pakietu Microsoft Office wydanych po 2010 roku. Nowsze wersje mają tryb „Widoku chronionego", który zapobiega wykonywaniu makropoleceń w momencie otwarcia dokumentu. Oprócz kampanii spamowych malware rozprzestrzenia się również często za pośrednictwem niewiarygodnych kanałów pobierania (np. nieoficjalnych i bezpłatnych witryn hostujących pliki, sieci udostępniania peer-to-peer i innych zewnętrznych programów pobierania), a także poprzez nielegalne narzędzia aktywacyjne („łamania" oprogramowania) i fałszywe aktualizacje. Dlatego zaleca się, aby zawsze pobierać produkty z oficjalnych i zweryfikowanych źródeł. Ponadto każde oprogramowanie powinno być aktywowane i aktualizowane wyłącznie za pomocą narzędzi/funkcji zapewnionych przez legalnych programistów. Aby zapewnić integralność urządzenia i bezpieczeństwo użytkownika, bardzo ważne jest, aby mieć zainstalowany renomowany pakiet antywirusowy/antyspyware. Programy te muszą być regularnie aktualizowane i używane do regularnego skanowania systemu oraz usuwania wykrytych zagrożeń/problemów. Jeśli już otworzyłeś załącznik wirusa e-mailowego „World Health Organization (WHO)", zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować obecne malware.

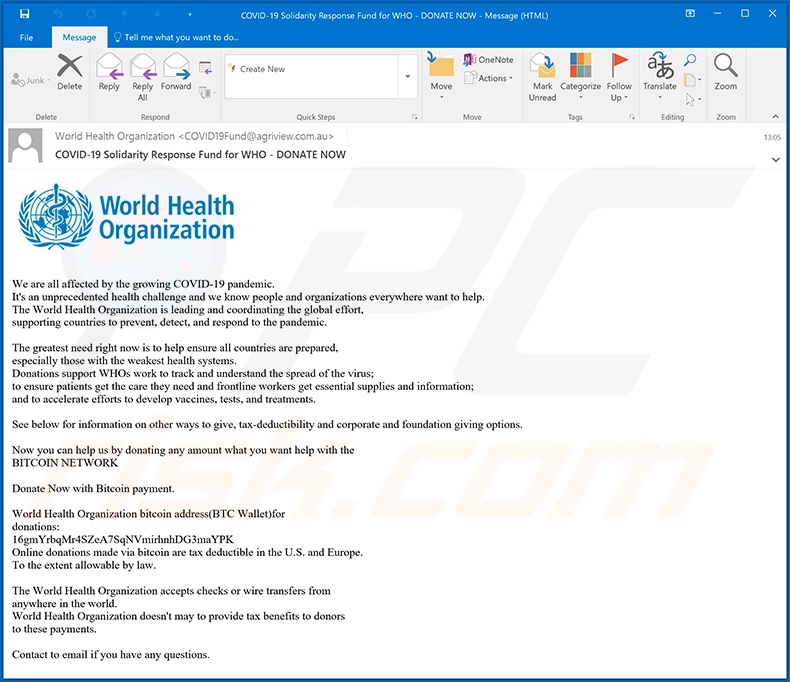

Tekst prezentowany w pierwszym wariancie wiadomości e-mail „World Health Organization (WHO):

Temat: COVID-19 Fundusz Solidarności dla WHO - WPŁAĆ TERAZ

Światowa Organizacja Zdrowia

Wszyscy jesteśmy dotknięci rosnącą pandemią COVID-19.

Jest to niespotykane dotąd wyzwanie zdrowotne i wiemy, że ludzie i organizacje na całym świecie chcą pomóc.

Światowa Organizacja Zdrowia kieruje i koordynuje globalne wysiłki, wspiera kraje w zapobieganiu, wykrywaniu i reagowaniu na pandemię.

Największą potrzebą jest teraz zapewnienie, że wszystkie kraje są przygotowane, szczególnie te z najsłabszymi systemami opieki zdrowotnej.

Darowizny wspierają WHO w działaniach na rzecz śledzenia i zrozumienia rozprzestrzeniania się wirusa, aby zapewnić pacjentom potrzebną im opiekę, a pracownicy pierwszej linii otrzymują niezbędne zapasy i informacje. Przyspiesza się wysiłki na rzecz opracowania szczepionek, testów i terapii.

Poniżej znajdują się informacje na temat innych sposobów dotacji, możliwości odliczenia podatku oraz opcji przekazania darowizny od osób prawnych i fundacji.

Teraz możesz nam pomóc, przekazując dowolną kwotę.

SIEĆ BITCOIN

Wpłać teraz za pomocą płatności Bitcoin.

Adres Bitcoin Światowej Organizacji Zdrowia (portfela BTC) dla darowizny:

16gmYrbqMr4SZeA7SqNVmirhnhDG3maYPK

Darowizny internetowe dokonywane za pomocą Bitcoinów można odliczyć od podatku w Stanach Zjednoczonych i Europie w zakresie dozwolonym przez prawo.

Światowa Organizacja Zdrowia przyjmuje czeki lub przelewy bankowe od dowolnego miejsca na świecie.

Światowa Organizacja Zdrowia nie może przyznać ulg podatkowych za te płatności ich dawcom.

Skontaktuj się z nami za pośrednictwem poczty e-mail, jeśli masz jakiekolwiek pytania.

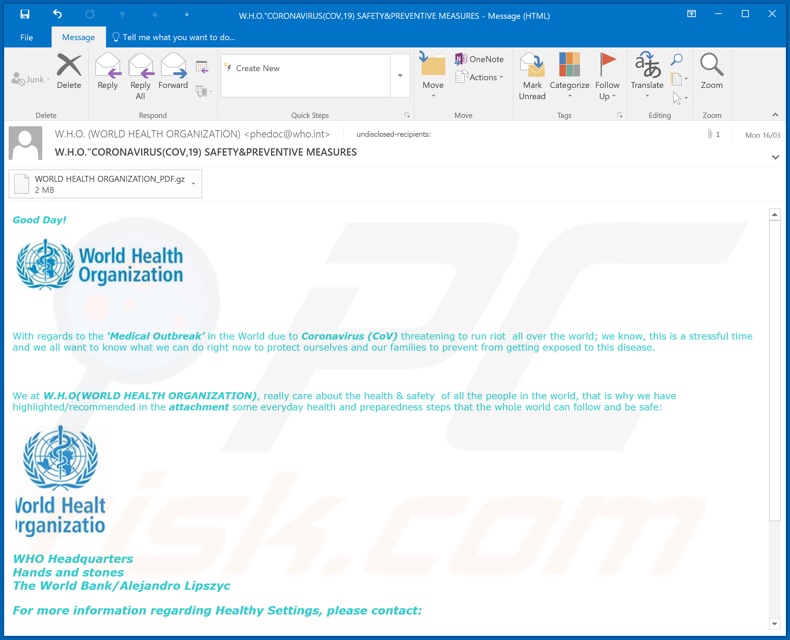

Zrzut ekranu drugiego wariantu e-maila „World Health Organization (WHO)", użytego do dystrybucji malware HawkEye:

Tekst prezentowany w tej wiadomości:

Temat: ŚWIATOWA ORGANIZACJA ZDROWIA, KORONAWIRUS (COV,19) ŚRODKI BEZPIECZEŃSTWA I ZAPOBIEGANIA

Dzień dobry!

W odniesieniu do „epidemii medycznej" na świecie spowodowanej przez koronawirusa (CoV) grożącej zamieszkami na całym świecie; wiemy, że jest to stresujący czas i wszyscy chcemy wiedzieć, co możemy teraz zrobić, aby chronić siebie i nasze rodziny, aby zapobiec ich narażeniu na tę chorobę.

My w WHO (ŚWIATOWEJ ORGANIZACJI ZDROWIA) naprawdę dbamy o zdrowie i bezpieczeństwo wszystkich ludzi na świecie, dlatego w załączniku wyszczególniliśmy/zaleciliśmy kilka codziennych kroków w zakresie zdrowia i gotowości, które może wykorzystać cały świat i pozostać bezpiecznym:

Siedziba WHO

Hands and stones

Bank Światowy/Alejandro Lipszyc

Aby uzyskać więcej informacji dotyczących postanowień zdrowotnych, prosimy o kontakt:

Jednostka ds. interwencji na rzecz zdrowych środowisk (IHE)

Departament Zdrowia Publicznego i Środowiska (PHE)

Światowa Organizacja Zdrowia

20 Avenue Appia

1211 Genewa 27

Szwajcaria

Nr faksu: +41 22 791 13 83 Uwaga: postanowienia zdrowotne

E-mail: phedoc@who.int

Zrzut wykryć złośliwego załącznika dystrybuowanego przez ten wariant w VirusTotal:

Wygląd trzeciego wariantu e-maila „World Health Organization (WHO)", wykorzystanego do dystrybucji RAT Agent Tesla (GIF):

Tekst prezentowany w tej wiadomości:

Temat: ODP: Zapobieganie epidemii i aktualizacja dotycząca leczenia choroby koronawirusa (COVID-19):

Drogi/-a ******

W załączeniu przesyłamy plik z instrukcjami na temat powszechnych leków, które należy przyjąć w celu zapobiegania i leczenia tego śmiertelnego wirusa zwanego koronawirusowem (COVID-19).

Jest to instrukcja WHO (Światowej Organizacji Zdrowia), aby pomóc w walce z koronawirusem.

UWAGA: po otrzymaniu tej wiadomości przejrzyj załączony plik i postępuj zgodnie z instrukcjami.

Prosimy o przekazanie go członkom rodziny i przyjaciołom, którzy pomogą nam dotrzeć do każdego. Dzięki temu wszyscy będą wiedzieli, jak walczyć z tym wirusem, a instrukcje są bardzo proste i przystępne.

Dziękuję.

Pozdrawiam.

Dyrektor WHO (Światowej Organizacji Zdrowia)

Dr Tedros Adhanom W.H.O

Veriforce i PEC Safety zostały połączone. Dowiedz się więcej.

Ten e-mail jest poufny i przeznaczony wyłącznie do użytku odbiorcy. Jeśli nie jesteś zamierzonym odbiorcą, poinformuj, że otrzymałeś tę wiadomość e-mail przez pomyłkę. Jakiekolwiek wykorzystanie, rozpowszechnianie, przekazywanie, drukowanie lub kopiowanie tej wiadomości e-mail jest surowo zabronione.

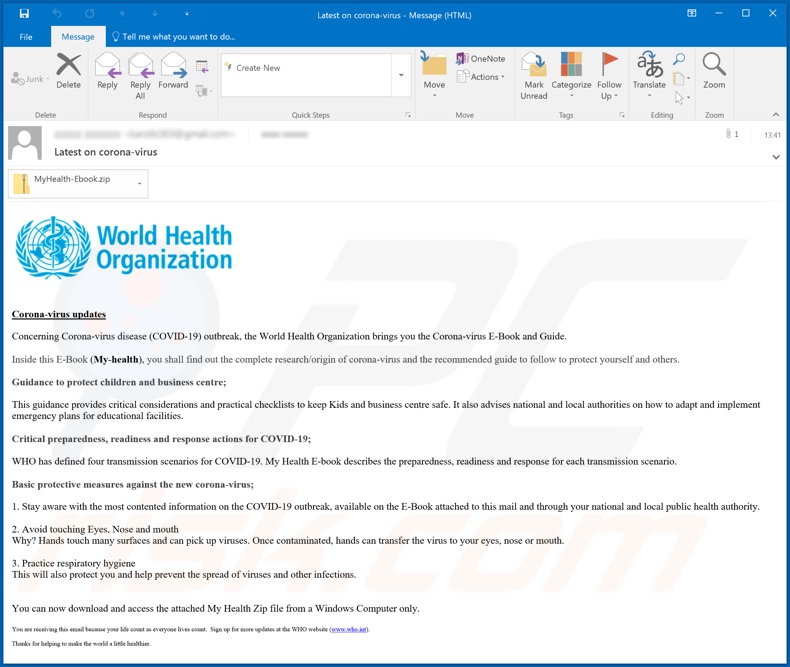

Zrzut ekranu czwartego wariantu e-maila „World Health Organization (WHO)", użytego do dystrybucji GuLoader (który wprowadza malware FormBook):

Tekst prezentowany w tej wiadomości:

Temat: Najnowsze informacje na temat koronawirusa

Aktualizacje dotyczące koronawirusa

W odniesieniu do wybuchu choroby wywoływanej przez koronawirusa (COVID-19) Światowa Organizacja Zdrowia przedstawia książkę elektroniczną i przewodnik po koronawirusie.

Wewnątrz tego e-booka (Moje zdrowie) znajdziesz pełne badanie/pochodzenie koronawirusa oraz zalecany przewodnik, którego należy przestrzegać, aby chronić siebie i innych.

Wytyczne dotyczące ochrony dzieci i centrum biznesowego.

Poradniki te zawierają krytyczne uwagi i praktyczne listy kontrolne zapewniające bezpieczeństwo dzieciom i centrum biznesowemu. Doradza również władzom krajowym i lokalnym, jak dostosować i wdrożyć plany awaryjne dla placówek edukacyjnych.

Krytyczna gotowość, przygotowanie i działania w zakresie COVID-19;

WHO zdefiniowało cztery scenariusze transmisji dla COVID-19. E-book Moje zdrowie opisuje gotowość, przygotowanie i reakcję na każdy scenariusz transmisji.

Podstawowe środki ochronne przeciwko nowemu koronawirusowi.

1. Bądź na bieżąco z najbardziej rzetelnymi informacjami na temat wybuchu COVID-19, dostępnymi w e-booku dołączonym do tej wiadomości oraz za pośrednictwem krajowego i lokalnego urzędu zdrowia publicznego.

2. Unikaj dotykania oczu, nosa i ust

Dlaczego? Dłonie dotykają wielu powierzchni i mogą zbierać wirusy. Zanieczyszczone ręce mogą przenieść wirusa do oczu, nosa lub ust.

3. Praktykuj higienę dróg oddechowych

To również ochroni cię i pomoże zapobiec rozprzestrzenianiu się wirusów i innych infekcji.

Możesz teraz pobrać i uzyskać dostęp do załączonego pliku My Health Zip tylko z komputera z systemem Windows.

Otrzymujesz tę wiadomość, ponieważ twoje życie liczy się tak, jak wszystkich innych. Zarejestruj się, aby uzyskać więcej aktualizacji na stronie internetowej WHO (www.who[.]int).

Dziękujemy za pomoc w uczynieniu świata nieco zdrowszym.

Zrzut wykryć złośliwego załącznika dystrybuowanego przez ten wariant w VirusTotal:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest wirus e-mail owy"World Health Organization (WHO)"?

- KROK 1. Manualne usuwanie malware wirusae-mailowego removal of World Health Organization (WHO).

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użtytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk „Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w „Menu zaawansowanych opcji uruchamiania." Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij „Ustawienia uruchamiania." Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij „5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane". W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję