Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Instrukcje usuwania trojana Cryxos

Czym jest trojan Cryxos?

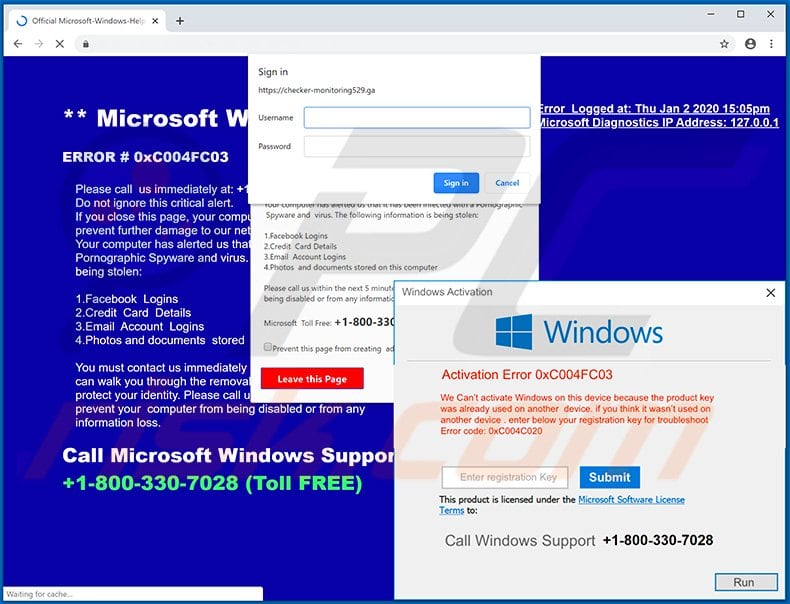

Trojany Cryxos są zaprojektowane do wyświetlania oszukańczych alertów/powiadomień na zainfekowanych lub złośliwych witrynach internetowych, które twierdzą, że komputer użytkownika jest zainfekowany wirusem (lub wirusami), zablokowany i/lub skradzione są niektóre dane osobowe użytkownika. W większości przypadków zachęca się użytkowników do rozwiązania problemu, dzwoniąc do oszustów na podany numer telefonu. Z reguły trojany Cryxos wyświetlają wiadomości prezentowane jako legalne powiadomienia od Microsoft. Ta firma nie ma jednak nic wspólnego z tymi oszustwami pomocy technicznej. Zdecydowanie zalecamy, aby im nie ufać i jak najszybciej usunąć Cryxos z systemu operacyjnego.

W większości przypadków trojany Cryxos wyświetlają ostrzeżenia o wirusach i błędach, gdy użytkownicy otwierają złośliwe lub zainfekowane strony internetowe, do których wstrzykiwany jest złośliwy plik JavaScript. Ten skrypt wyświetla różne powiadomienia prezentowane jako prawidłowe wiadomości z systemu operacyjnego Microsoft lub Windows. Zazwyczaj wiadomości te twierdzą, że system operacyjny użytkownika jest zainfekowany wirusem (lub wieloma wirusami) i zachęcają do zadzwonienia pod określony numer w celu uzyskania pomocy technicznej. Dość często wiadomości te twierdzą, że komputer użytkownika jest zablokowany i/lub że niektóre dane osobowe (np. bankowe) są również kradzione. W niektórych przypadkach trojany Cryxos odtwarzają nagranie dźwiękowe powtarzające ten sam komunikat, który jest również wyświetlany w alertach. Tak czy inaczej, wszystkie te powiadomienia są fałszywe i nigdy nie należy im ufać. Z reguły oszuści próbują nakłonić użytkowników do przekonania, że muszą rozwiązać zaistniały problem (usunąć wirusy, naprawić błędy itp.), dzwoniąc pod podany numer tak szybko, jak to możliwe. Zwykle oszuści próbują wyłudzić pieniądze od niczego niepodejrzewających użytkowników, zachęcając ich do skorzystania z usług technicznych online lub zakupu oprogramowania. Zasadniczo próbują nakłonić użytkowników do zapłacenia pieniędzy za „pomoc". Warto wspomnieć, że czasami oszuści proszą użytkowników również o zdalny dostęp do ich komputera. Dając im taki dostęp, użytkownicy pozwolą oszustom przejąć pełną kontrolę nad swoimi komputerami. Oznacza to, że oszuści mogą uzyskać dostęp do danych osobowych, plików, a nawet zainfekować systemy malware, takim jak ransomware.

| Nazwa | Wirus Cryxos |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywa obietnica | Zwykle oszustwa wsparcia technicznego twierdzą, że komputer użytkownika jest zainfekowany, zablokowany i/lub kradzione są pewne informacje osobiste. |

| Numer telefonu fałszywego wsparcia technicznego | +1-800-330-7028, +1-855-723-3755, +1-800-278-6064, +1-833-272-0272, +1-844-919-5111 |

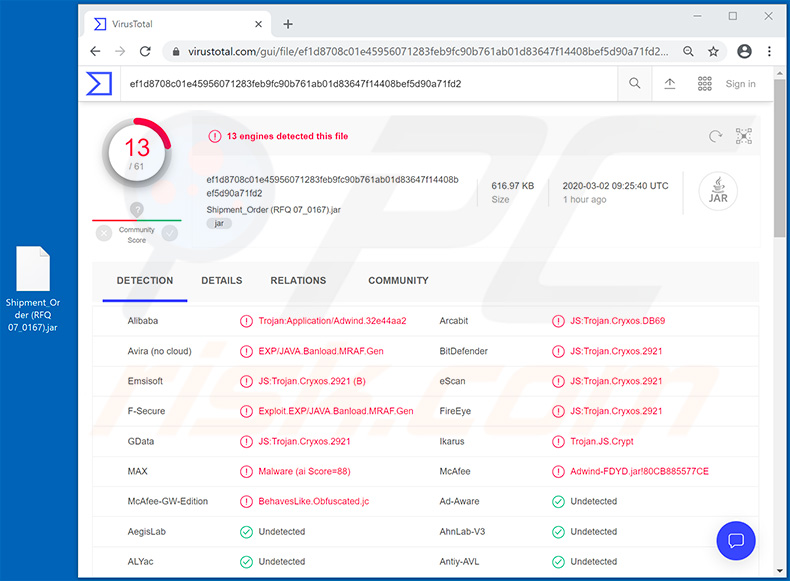

| Nazwy wykrycia (złośliwy załącznik) |

Arcabit (JS:Trojan.Cryxos.DB69), BitDefender (JS:Trojan.Cryxos.2921), Emsisoft (JS:Trojan.Cryxos.2921 (B)), Adwind (Adwind-FDYD.jar!80CB885577CE), Pełna lista wykrycia (VirusTotal) |

| Objawy | Fałszywe wiadomości o błędzie, fałszywe ostrzeżenia systemowe, błędy pop-up, fałszywy skan komputerowy. |

| Metody dystrybucji | Zainfekowane witryny, złośliwe reklamy internetowe pop-up, potencjalnie niechciane aplikacje. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, kradzież tożsamości, możliwe infekcje malware. |

| Usuwanie |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Oto przykłady niektórych oszustw związanych z pomocą techniczną: "This is a VIRUS. You computer is blocked", "Activation Error 0xC004FC03" i "CRITICAL_PROCESS_DIED". Wspólne dla wszystkich tych oszustw jest to, że ich celem jest nakłonienie użytkowników do przekonania, że muszą skontaktować się z oszustami (zazwyczaj zadzwonić do nich) i skorzystać z ich usług i/lub oprogramowania tak szybko, jak to możliwe. Oszuści stojący za tymi oszustwami próbują generować przychody, oszukując użytkowników, aby zapłacili pieniądze za rzekomo legalne usługi i/lub oprogramowanie. Z reguły ludzie nie odwiedzają celowo witryn, które wyświetlają fałszywe ostrzeżenia o wirusach, błędy i inne podobne powiadomienia. W większości przypadków strony te są otwierane za pośrednictwem innych niewiarygodnych witryn, zwodniczych reklam i/lub potencjalnie niechcianych aplikacji (PUA), które są zainstalowane w przeglądarkach i/lub systemach operacyjnych.

Jak zainstalowano potencjalnie niechciane aplikacje na moim komputerze?

Bardzo często programiści dystrybuują różne potencjalnie niechciane aplikacje, umieszczając je w ustawieniach konfiguratorów pobierania i/lub instalacji innych programów. Ta metoda dystrybucji nosi nazwę „sprzedaży wiązanej". Zazwyczaj informacje o dodatkowych pobraniach i/lub instalacjach można znaleźć w „Niestandardowych", „Zaawansowanych" i innych ustawieniach konfiguratorów. Jednak nie wszyscy użytkownicy je sprawdzają (i zmieniają). Oznacza to, że zgadzają się na oferty pobrania i/lub zainstalowania całego dodatkowego oprogramowania (PUA). Ponadto niechciane pobieranie i/lub instalacja mogą być spowodowane przez klikanie oszukańczych reklam zaprojektowanych do uruchamiania niektórych skryptów. Dzieje się tak jednak tylko wtedy, gdy ludzie klikają te reklamy. W większości przypadków są one wyświetlane na różnych podejrzanych witrynach.

Jak uniknąć instalacji potencjalnie niechcianych aplikacji?

Zalecamy pobieranie wszystkiego (plików, programów) z oficjalnych i wiarygodnych witryn internetowych oraz poprzez bezpośrednie linki pobierania. Inne kanały, narzędzia, takie jak zewnętrzne programy do pobierania, sieci peer-to-peer (np. EMule, klienci torrent), nieoficjalne strony internetowe itp. nie powinny być używane. Jeśli konfigurator pobierania i/lub instalacji zawiera „Niestandardowe", „Zaawansowane" i inne podobne ustawienia, nie należy je sprawdzić . Ważne jest, aby odrzucić oferty pobrania i/lub zainstalowania niechcianych aplikacji przed ukończeniem pobierania i instalacji. Klikanie reklam wyświetlanych na podejrzanych stronach nie jest bezpieczne. Otwierają inne strony tego rodzaju lub powodują pobieranie, instalacje niechcianego oprogramowania. Aby uniemożliwić przeglądarce otwieranie podejrzanych stron i/lub wyświetlanie reklam, zalecamy usunięcie z niej wszystkich niechcianych dodatków, wtyczek lub rozszerzeń i tego rodzaju programów. Jeśli twój komputer jest już zainfekowany PUA, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie je wyeliminować.

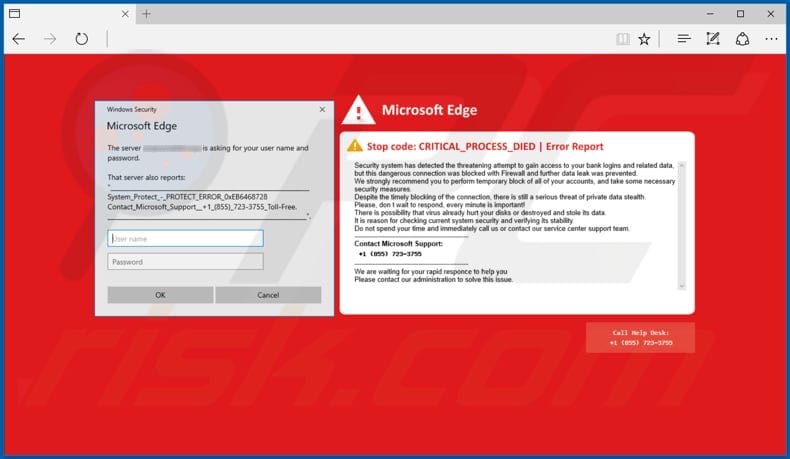

Zrzut ekranu oszustwa wsparcia technicznego ("CRITICAL_PROCESS_DIED"):

Tekst w tym oszustwie:

Bezpieczeństwo Windows

Microsoft Edge

Serwer ****** prosi o podanie twojej nazwy użytkownika i hasła.Then serwer zgłasza również:

"__________

System_Protect_-_PROTECT_ERROR_0xEB6468728

Contact_Microsoft_Support__+1_(855)_723-3755_Toll-Free._________".

Microsoft Edge

Kod zatrzymania: CRITICAL_PROCESS_DIED | Błąd raportu

System bezpieczeństwa wykrył niebezpieczną próbę uzyskania dostępu do twoich danych logowania do banku i powiązanych danych, ale to niebezpieczne połączenie zostało zablokowane przez zaporę ogniową i zapobiegnięto dalszemu wyciekowi danych.

Zdecydowanie zalecamy tymczasowe zablokowanie wszystkich kont i podjęcie niezbędnych środków bezpieczeństwa.

Pomimo szybkiego blokowania połączenia nadal istnieje poważne zagrożenie ukrycia danych prywatnych.

Nie czekaj, aby zareagować. Każda minuta jest ważna!

Istnieje możliwość, że wirus już uszkodził twoje dyski lub zniszczył i ukradł ich dane.

Jest to powód do sprawdzenia aktualnego bezpieczeństwa systemu i weryfikacji jego stabilności.

Nie marnuj czasu i od razu zadzwoń do nas lub skontaktuj się z naszym zespołem pomocy technicznej centrum serwisowego.

------------

Kontakt z obsługą Microsoft:

+1 (855) 723-3755

------------

Czekamy na twoją szybką reakcję, aby ci pomóc. Skontaktuj się z naszą administracją, aby rozwiązać ten problem.

Zadzwoń do pomocy technicznej:

+1 (855) 723-3755

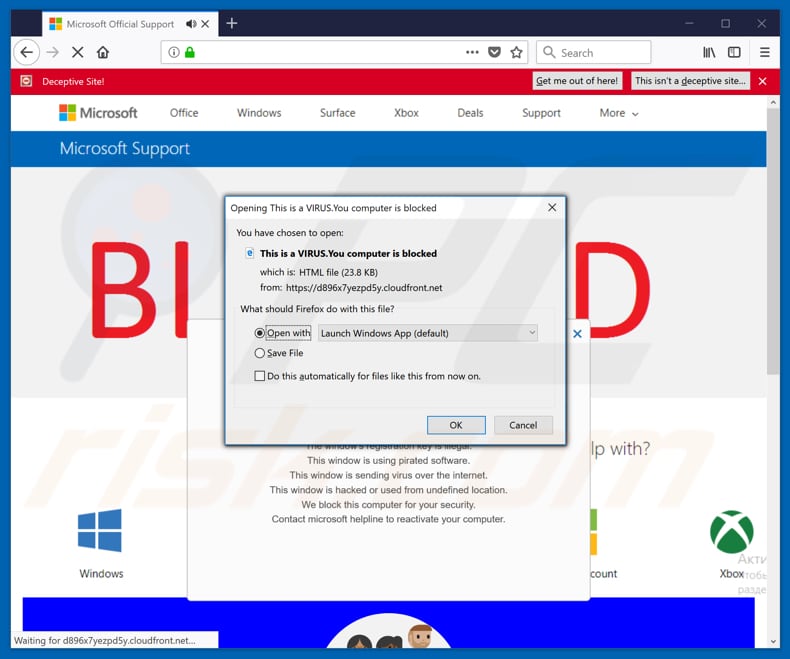

Zrzut ekranu oszustwa wsparcia technicznego ("This is a VIRUS. You computer is blocked"):

Tekst w tym oszustwie:

POWIADOMIENIE O WIRUSIE OD MICROSOFT

Ten komputer jest ZABLOKOWANY

Nie zamykaj tego okna i nie uruchamiaj ponownie komputera.

Klucz rejestracyjny komputera jest zablokowany.

Dlaczego zablokowaliśmy twój komputer?

Klucz rejestracyjny Windows jest nielegalny.

Ten Windows używa pirackiego oprogramowania.

Ten Windows wysyła wirusa przez Internet.

Ten Windows został zhakowany lub użyty z nieokreślonej lokalizacji.

Blokujemy ten komputer dla twojego bezpieczeństwa.

Skontaktuj się z infolinią Microsoft, aby ponownie aktywować komputer.

Bezpłatna infolinia bezpieczeństwa Microsoft:

+ 1-800-278-6064

Zapobiegnij tworzeniu dodatkowych dialogów przez tę stronę.

Alert obsługi systemu Windows

Twój system wykrył nietypową aktywność.

Może to uszkodzić dane komputera i śledzić działania finansowe.

Zgłoś tę aktywność pod numerem + 1-800-278-6064

Zignoruj powiadomienie

Czatuj teraz

Wprowadź klucz rejestracyjny systemu Windows, aby odblokować.

PRZYCISK ENTER:

Zrzut ekranu kolejnego oszustwa wsparcia technicznego ("VIRAL ALARM OF MICROSOFT"):

Tekst w tym oszustwie:

ALARM WIRUSOWY MICROSOFT

***Ten komputer jest ZABLOKOWANY***

Nie zamykaj tego okna i nie uruchamiaj ponownie komputera.Klucz rejestru na tym komputerze jest zablokowany.

Dlaczego zablokowaliśmy twój komputer?

Klucz rejestru Windows jest nielegalny.

Ten Windows używa pirackiego oprogramowania.

Ten Windows wysyła wirusa przez Internet.

Ten Windows został zhakowany lub użyty z nieokreślonej lokalizacji.

Blokujemy ten komputer dla twojego bezpieczeństwa.

Skontaktuj się z infolinią Windows, aby obudzić ten komputer.

Wprowadź klucz rejestracyjny systemu Windows, aby odblokować lub zadzwoń pod numer

+ 1-833-272-0272 (bezpłatny)

PRZYCISK ENTER:

Alarm obsługi systemu Windows

Twój system wykrył nietypową aktywność.

Może to zaszkodzić twoim danym na komputerze i działalności finansowej.

Zgłoś tę aktywność pod numer +1-833-272-0272

Zignoruj ostrzeżenie

Rozpocznij czat

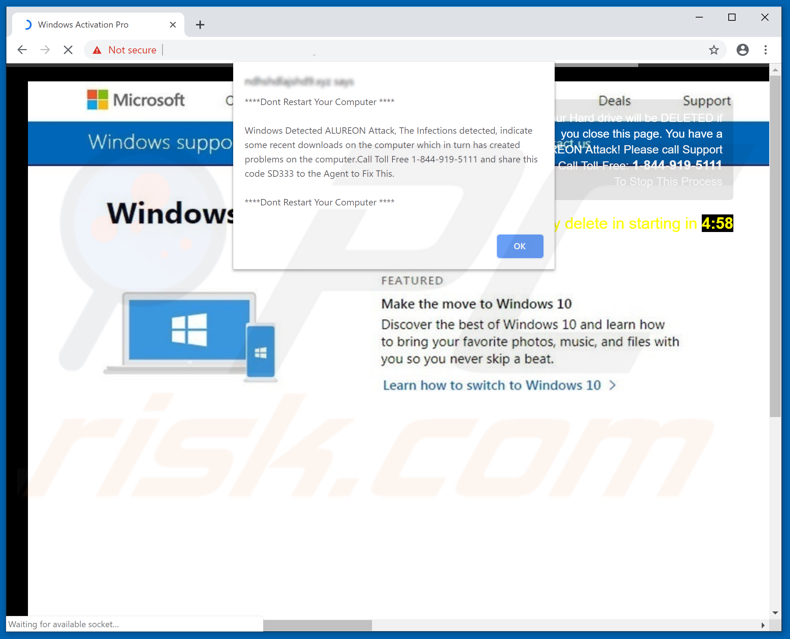

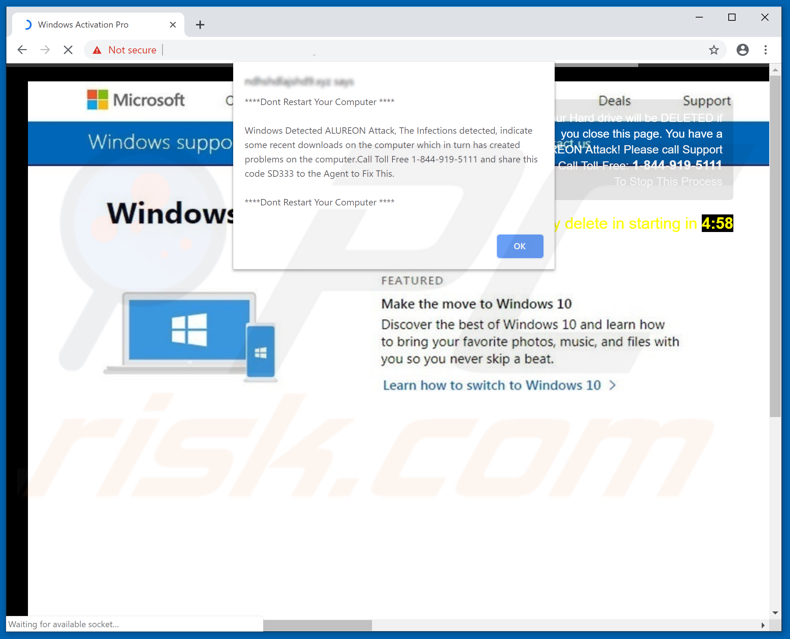

Jeszcze jeden przykład oszustwa wsparcia technicznego ("Windows Detected ALUREON Attack"):

Tekst w tym oszustwie:

Windows wykrył atak ALUREON. Wykryte infekcje wskazują niektóre ostatnie pobrania na komputer, które z kolei spowodowały problemy na komputerze. Zadzwoń pod bezpłatny numer 1-844-919-5111 i udostępnij ten kod SD333 agentowi, aby to naprawić.

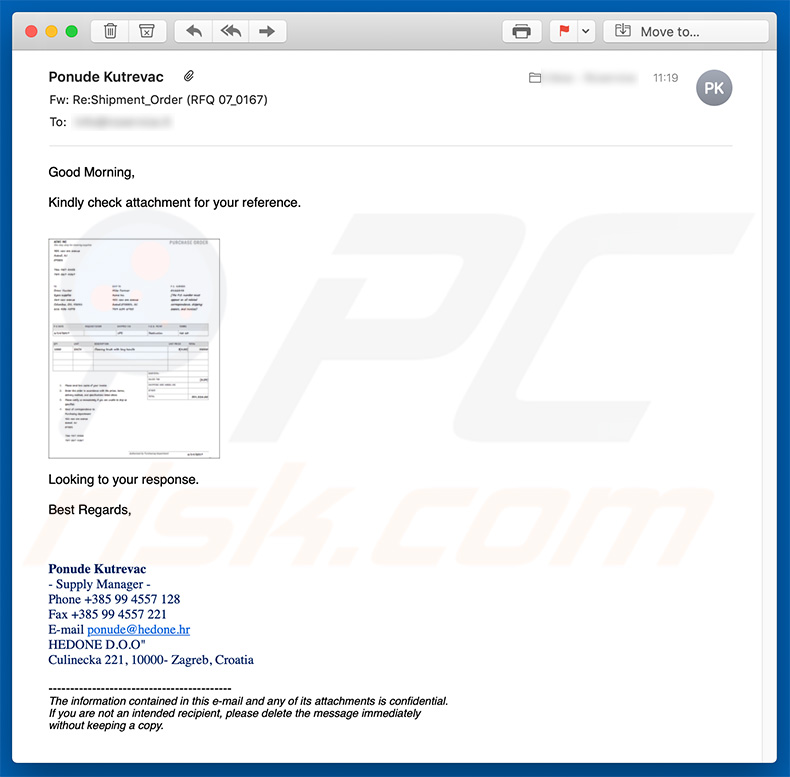

Przykład e-maila spamowego użytego do promowania trojana Cryxos:

Tekst prezentowany w tym e-mailu:

Temat: Odp: Zlecenie_wysyłki (RFQ 07_0167)

Dzień dobry,

Prosimy o sprawdzenie załącznika w celach informacyjnych.

Czekamy na twoją odpowiedź.

Z poważaniem,

Ponude Kutrevac

- Kierownik dostaw -

Telefon +385 99 4557 128

Faks +385 99 4557 221

E-mail ponude@hedone.hr

HEDONE D.O.O "

Culinecka 221, 10000- Zagrzeb, Chorwacja

-----Informacje zawarte w tym e-mailu i załącznikach są poufne.

Jeśli nie jesteś zamierzonym odbiorcą, natychmiast usuń wiadomość bez zachowania kopii.

Zrzut ekranu wykryć złośliwego załącznik ("Shipment_Order (RFQ 07_0167).jar") w VirusTotal:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Cryxos Trojan?

- KROK 1. Odinstaluj zwodnicze aplikacje przy pomocy Panelu sterowania.

- KROK 2. Usuwanie adware z Internet Explorer.

- KROK 3. Usuwanie zwodniczych rozszerzeń z Google Chrome.

- KROK 4. Usuwanie potencjalnie niechcianych wtyczek z Mozilla Firefox.

- KROK 5. Usuwanie zwodniczych rozszerzeń z Safari.

- KROK 6. Usuwanie zwodniczych wtyczek z Microsoft Edge.

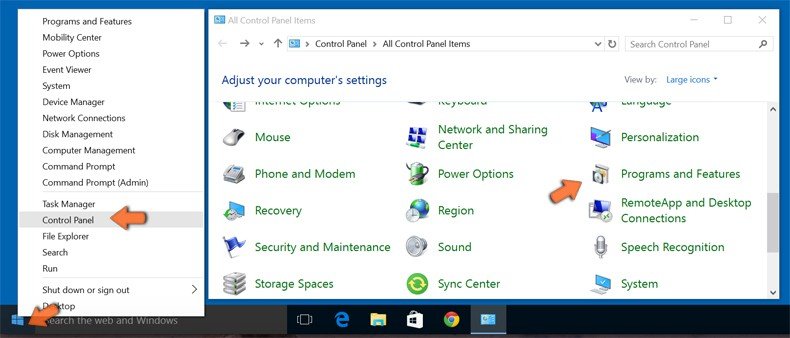

Usuwanie potencjalnie niechcianych aplikacji:

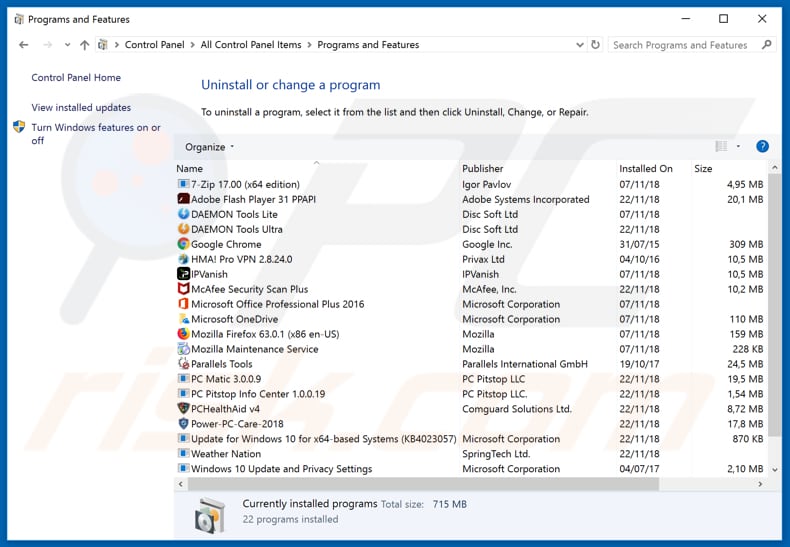

Użytkownicy Windows 10:

Kliknij prawym przyciskiem myszy w lewym dolnym rogu ekranu i w menu szybkiego dostępu wybierz Panel sterowania. W otwartym oknie wybierz Programy i funkcje.

Użytkownicy Windows 7:

Kliknij Start ("logo Windows" w lewym dolnym rogu pulpitu) i wybierz Panel sterowania. Zlokalizuj Programy i funkcje.

Użytkownicy macOS (OSX):

Kliknij Finder i w otwartym oknie wybierz Aplikacje. Przeciągnij aplikację z folderu Aplikacje do kosza (zlokalizowanego w Twoim Docku), a następnie kliknij prawym przyciskiem ikonę Kosza i wybierz Opróżnij kosz.

W oknie odinstalowywania programów spójrz na wszelkie ostatnio zainstalowane i podejrzane aplikacje, wybierz te wpisy i kliknij przycisk "Odinstaluj" lub "Usuń".

Po odinstalowaniu potencjalnie niechcianej aplikacji, przeskanuj swój komputer pod kątem wszelkich pozostawionych niepożądanych składników lub możliwych infekcji malware. Zalecane oprogramowanie usuwania malware.

POBIERZ narzędzie do usuwania złośliwego oprogramowania

Combo Cleaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Usuwanie złośliwych rozszerzeń z przeglądarek internetowych:

Film pokazujący, jak usunąć potencjalnie niechciane dodatki przeglądarki:

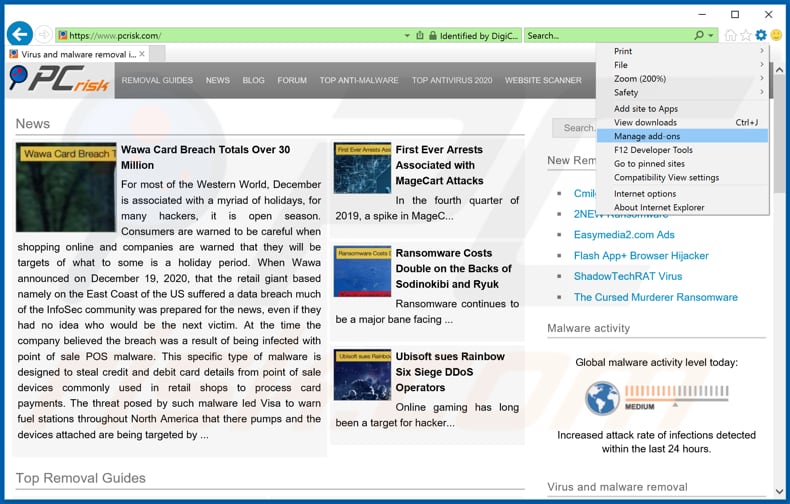

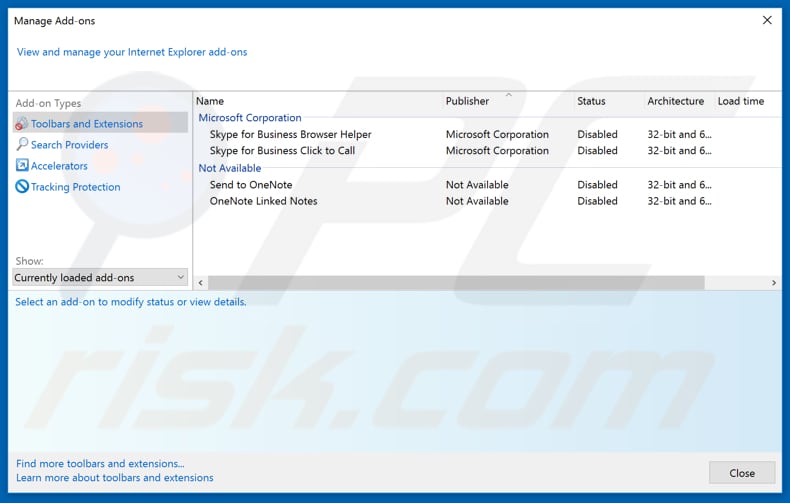

Usuwanie złośliwych dodatków z Internet Explorer:

Usuwanie złośliwych dodatków z Internet Explorer:

Kliknij ikonę „koła zębatego" ![]() (w prawym górnym rogu Internet Explorer) i wybierz „Zarządzaj dodatkami". Spójrz na wszelkie ostatnio zainstalowane podejrzane rozszerzenia przeglądarki, wybierz te wpisy i kliknij „Usuń".

(w prawym górnym rogu Internet Explorer) i wybierz „Zarządzaj dodatkami". Spójrz na wszelkie ostatnio zainstalowane podejrzane rozszerzenia przeglądarki, wybierz te wpisy i kliknij „Usuń".

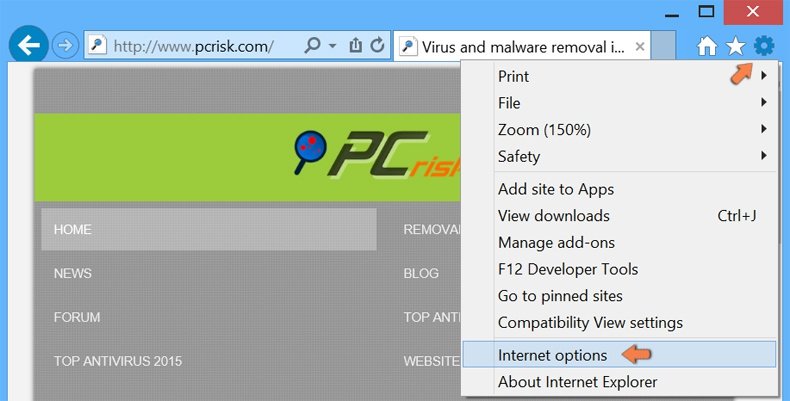

Metoda opcjonalna:

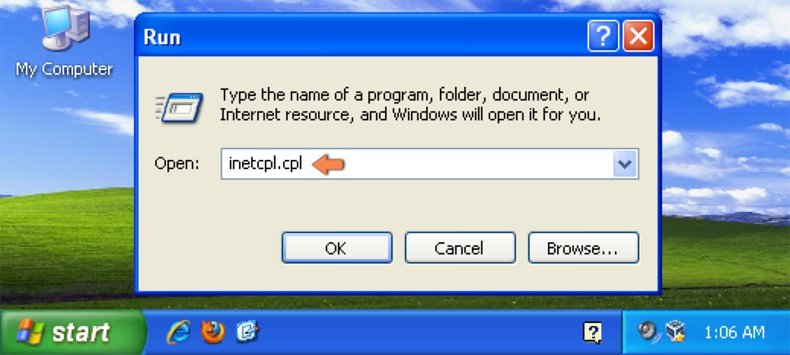

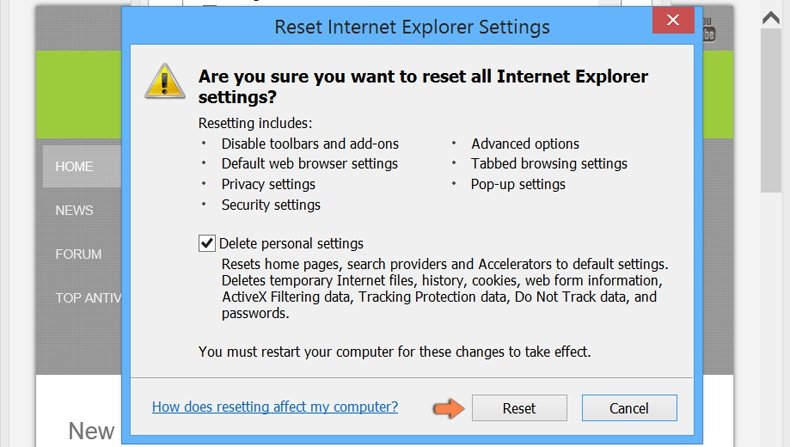

Jeśli nadal występują problemy z usunięciem wirus cryxos, możesz zresetować ustawienia programu Internet Explorer do domyślnych.

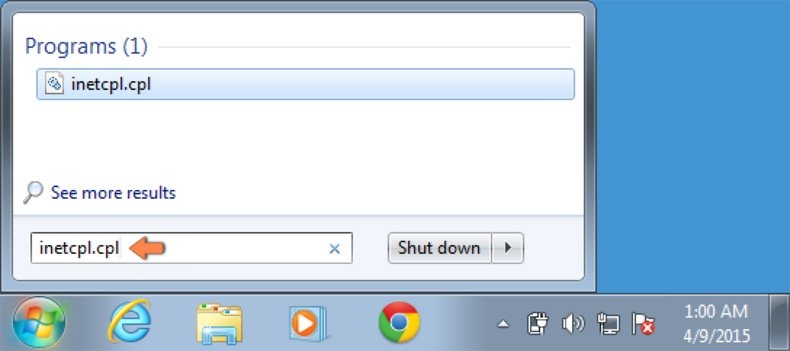

Użytkownicy Windows XP: Kliknij Start i kliknij Uruchom. W otwartym oknie wpisz inetcpl.cpl. W otwartym oknie kliknij na zakładkę Zaawansowane, a następnie kliknij Reset.

Użytkownicy Windows Vista i Windows 7: Kliknij logo systemu Windows, w polu wyszukiwania wpisz inetcpl.cpl i kliknij enter. W otwartym oknie kliknij na zakładkę Zaawansowane, a następnie kliknij Reset.

Użytkownicy Windows 8: Otwórz Internet Explorer i kliknij ikonę koła zębatego. Wybierz Opcje internetowe.

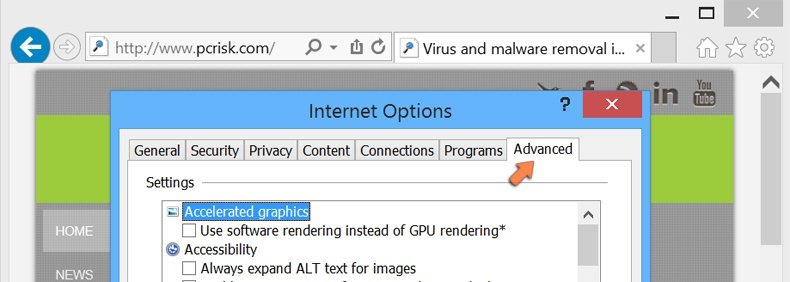

W otwartym oknie wybierz zakładkę Zaawansowane.

Kliknij przycisk Reset.

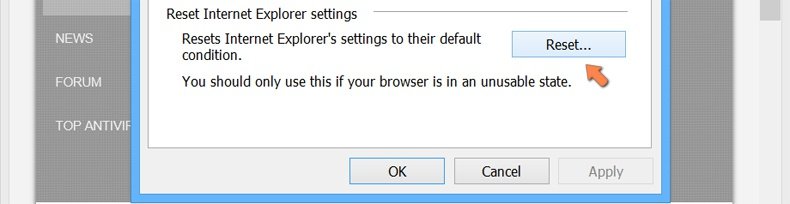

Potwierdź, że chcesz przywrócić ustawienia domyślne przeglądarki Internet Explorer, klikając przycisk Reset.

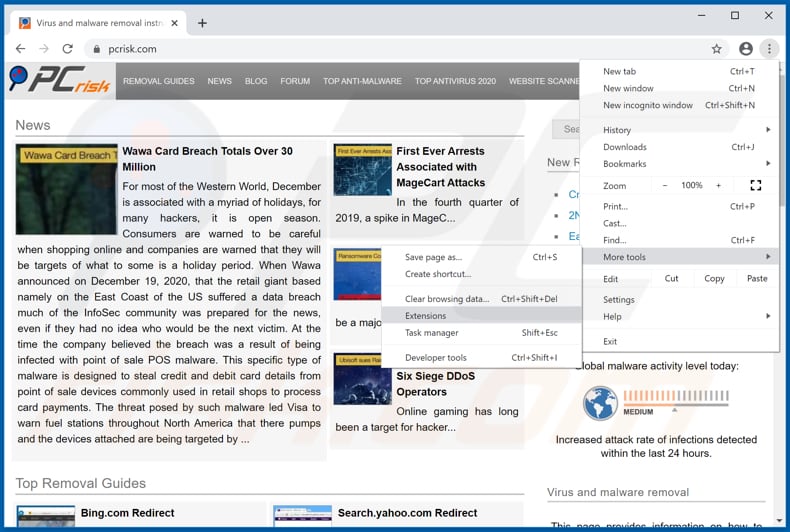

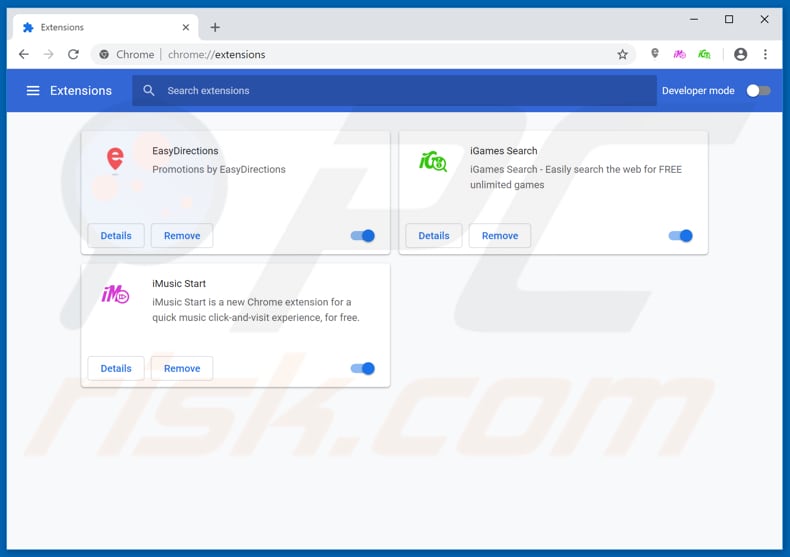

Usuwanie złośliwych rozszerzeń z Google Chrome:

Usuwanie złośliwych rozszerzeń z Google Chrome:

Kliknij ikonę menu Chrome ![]() (w prawym górnym rogu Google Chrome), wybierz „Więcej narzędzi" i kliknij „Rozszerzenia". Zlokalizuj wszelkie ostatnio zainstalowane i podejrzane dodatki przeglądarki i usuń je.

(w prawym górnym rogu Google Chrome), wybierz „Więcej narzędzi" i kliknij „Rozszerzenia". Zlokalizuj wszelkie ostatnio zainstalowane i podejrzane dodatki przeglądarki i usuń je.

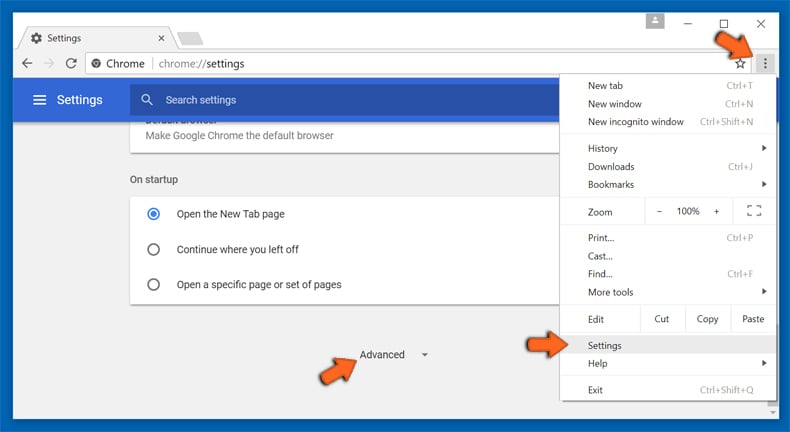

Metoda opcjonalna:

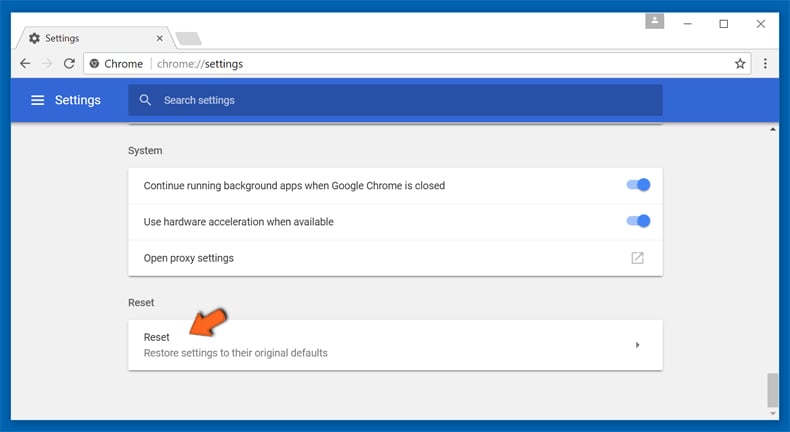

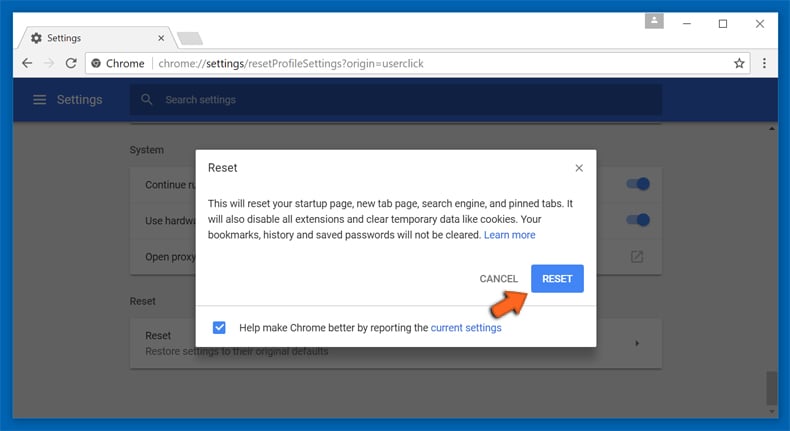

Jeśli nadal masz problem z usunięciem wirus cryxos, przywróć ustawienia swojej przeglądarki Google Chrome. Kliknij ikonę menu Chrome ![]() (w prawym górnym rogu Google Chrome) i wybierz Ustawienia. Przewiń w dół do dołu ekranu. Kliknij link Zaawansowane….

(w prawym górnym rogu Google Chrome) i wybierz Ustawienia. Przewiń w dół do dołu ekranu. Kliknij link Zaawansowane….

Po przewinięciu do dołu ekranu, kliknij przycisk Resetuj (Przywróć ustawienia do wartości domyślnych).

W otwartym oknie potwierdź, że chcesz przywrócić ustawienia Google Chrome do wartości domyślnych klikając przycisk Resetuj.

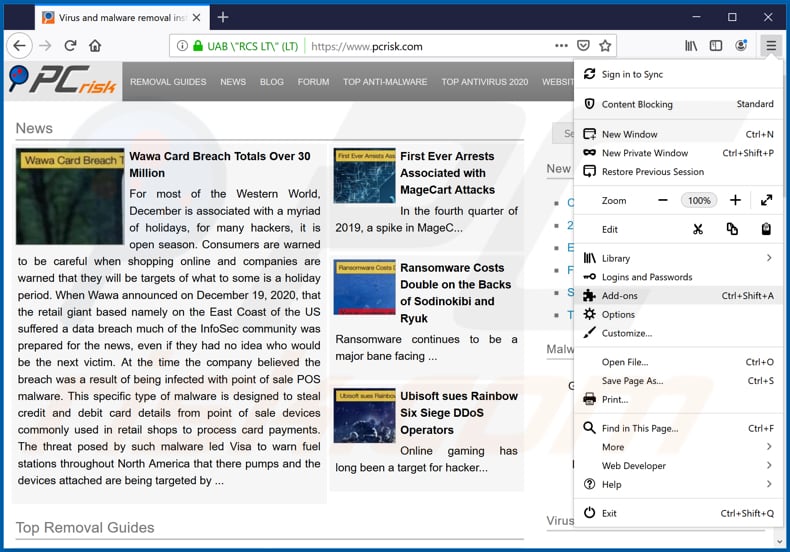

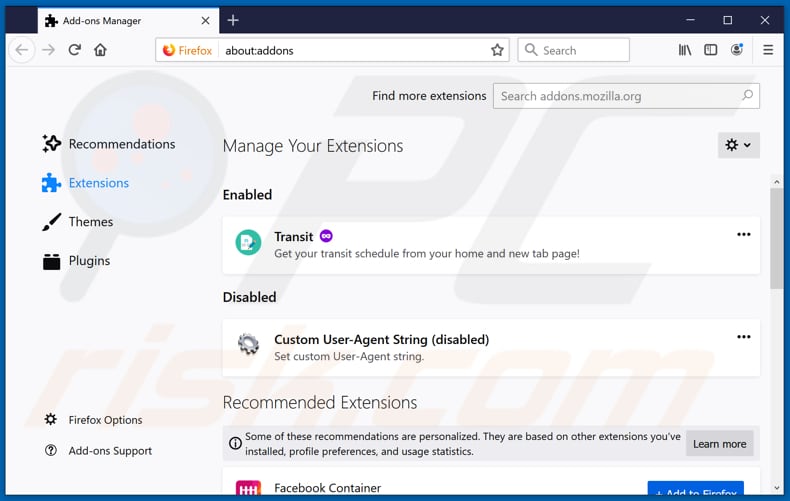

Usuwanie złośliwych wtyczek z Mozilla Firefox:

Usuwanie złośliwych wtyczek z Mozilla Firefox:

Kliknij menu Firefox ![]() (w prawym górnym rogu okna głównego), i wybierz „Dodatki". Kliknij „Rozszerzenia" i w otwartym oknie usuń wszelkie ostatnio zainstalowane wtyczki przeglądarki.

(w prawym górnym rogu okna głównego), i wybierz „Dodatki". Kliknij „Rozszerzenia" i w otwartym oknie usuń wszelkie ostatnio zainstalowane wtyczki przeglądarki.

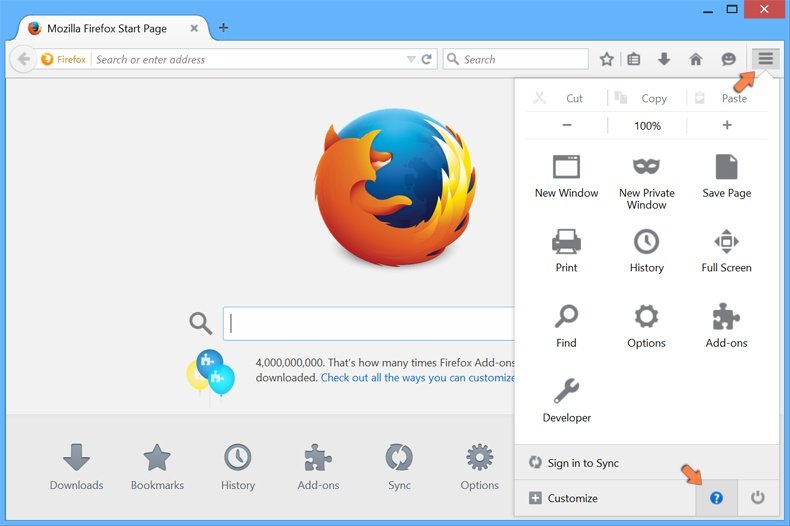

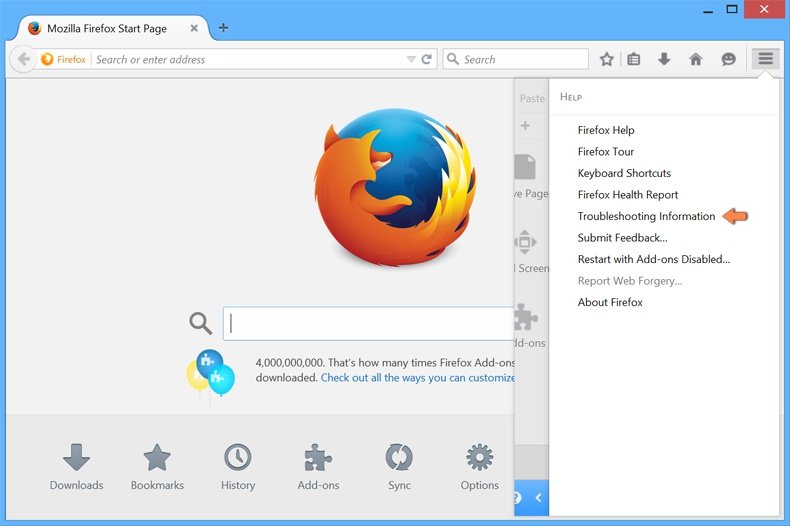

Metoda opcjonalna:

Użytkownicy komputerów, którzy mają problemy z usunięciem wirus cryxos, mogą zresetować ustawienia Mozilla Firefox do domyślnych.

Otwórz Mozilla Firefox i w prawym górnym rogu okna głównego kliknij menu Firefox ![]() . W otworzonym menu kliknij na ikonę Otwórz Menu Pomoc

. W otworzonym menu kliknij na ikonę Otwórz Menu Pomoc![]() .

.

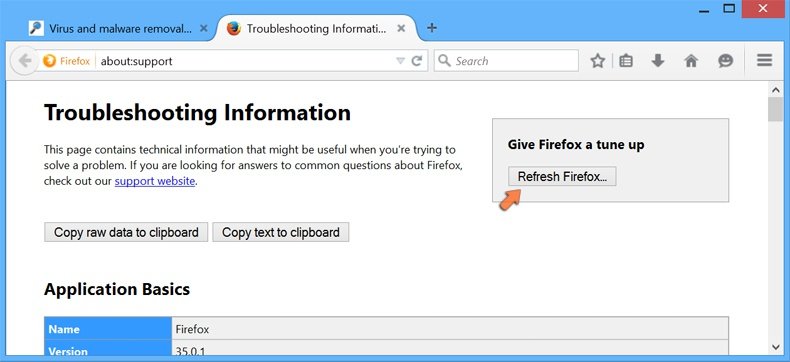

Wybierz Informacje dotyczące rozwiązywania problemów.

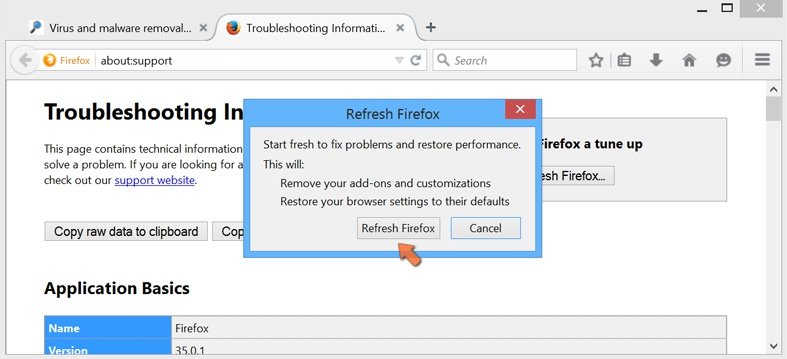

W otwartym oknie kliknij na przycisk Reset Firefox.

W otwartym oknie potwierdź, że chcesz zresetować ustawienia Mozilla Firefox do domyślnych klikając przycisk Reset.

Usuwanie złośliwych rozszerzeń z Safari:

Usuwanie złośliwych rozszerzeń z Safari:

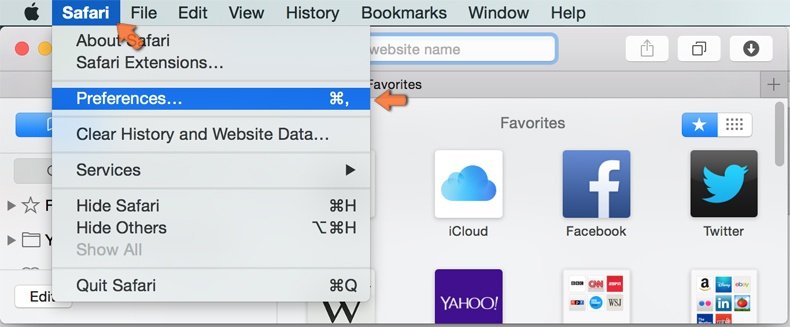

Upewnij się, że Twoja przeglądarka Safari jest aktywna, kliknij menu Safari i wybierz Preferencje....

W otwartym oknie kliknij rozszerzenia, zlokalizuj wszelkie ostatnio zainstalowane podejrzane rozszerzenia, wybierz je i kliknij Odinstaluj.

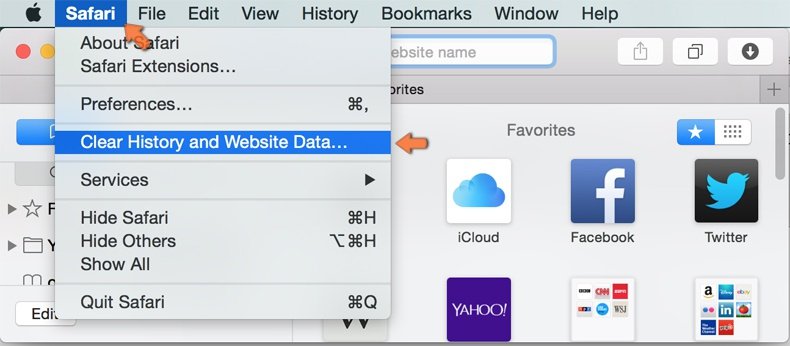

Metoda opcjonalna:

Upewnij się, że Twoja przeglądarka Safari jest aktywna i kliknij menu Safari. Z rozwijanego menu wybierz Wyczyść historię i dane witryn...

W otwartym oknie wybierz całą historię i kliknij przycisk wyczyść historię.

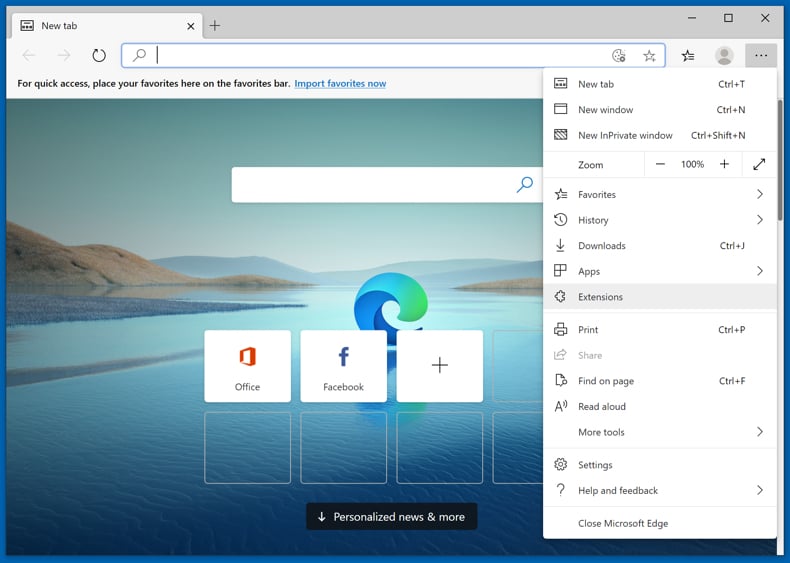

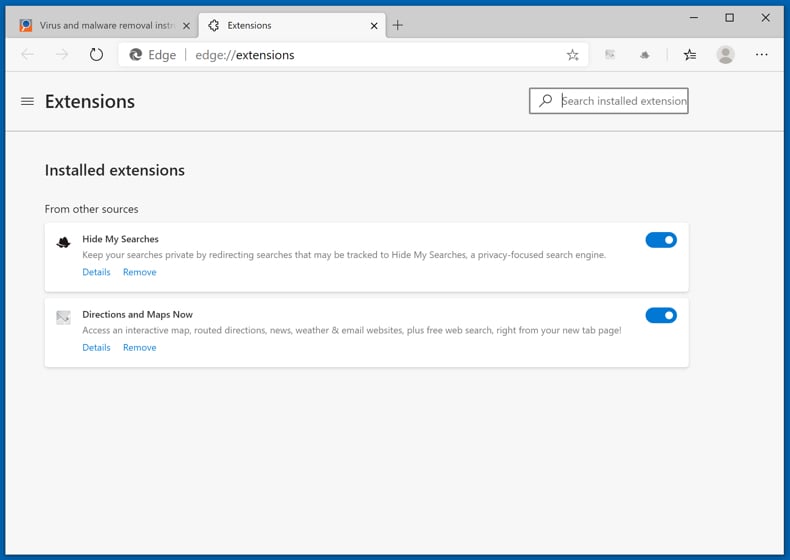

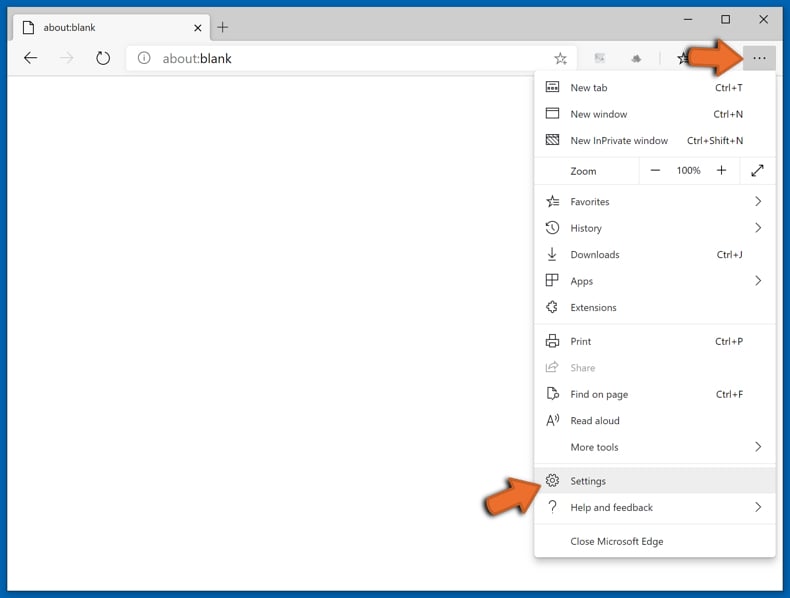

Usuwanie złośliwych rozszerzeń z Microsoft Edge:

Usuwanie złośliwych rozszerzeń z Microsoft Edge:

Kliknij ikonę menu Edge ![]() (w prawym górnym rogu Microsoft Edge) i wybierz "Rozszerzenia". Znajdź wszystkie ostatnio zainstalowane podejrzane dodatki przeglądarki i kliknij "Usuń" pod ich nazwami.

(w prawym górnym rogu Microsoft Edge) i wybierz "Rozszerzenia". Znajdź wszystkie ostatnio zainstalowane podejrzane dodatki przeglądarki i kliknij "Usuń" pod ich nazwami.

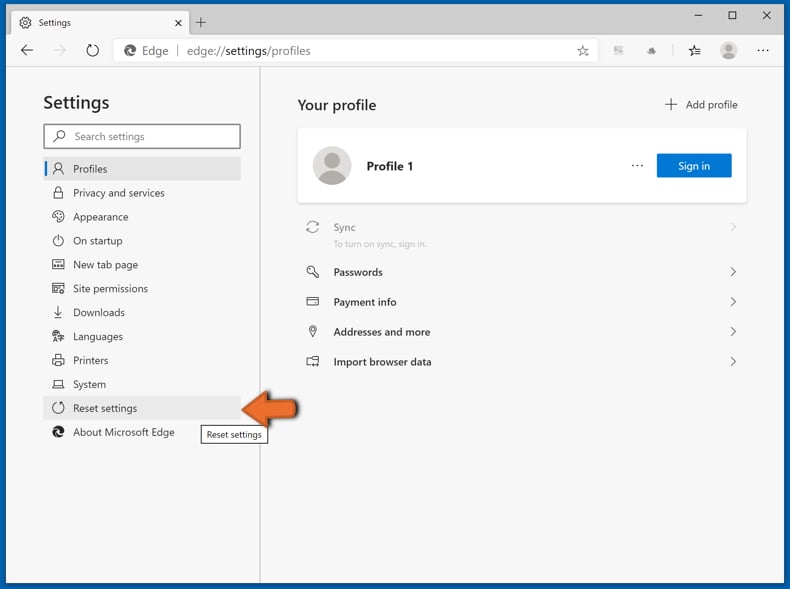

Metoda opcjonalna:

Jeśli nadal masz problemy z usunięciem aktualizacji modułu Microsoft Edge przywróć ustawienia przeglądarki Microsoft Edge. Kliknij ikonę menu Edge ![]() (w prawym górnym rogu Microsoft Edge) i wybierz Ustawienia.

(w prawym górnym rogu Microsoft Edge) i wybierz Ustawienia.

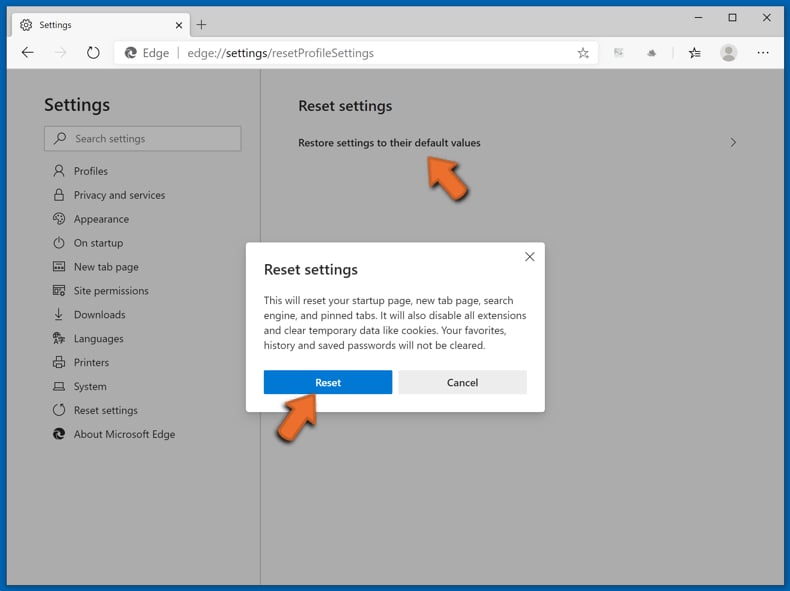

W otwartym menu ustawień wybierz Przywróć ustawienia.

Wybierz Przywróć ustawienia do ich wartości domyślnych. W otwartym oknie potwierdź, że chcesz przywrócić ustawienia Microsoft Edge do domyślnych, klikając przycisk Przywróć.

- Jeśli to nie pomogło, postępuj zgodnie z tymi alternatywnymi instrukcjami wyjaśniającymi, jak przywrócić przeglądarkę Microsoft Edge.

Podsumowanie:

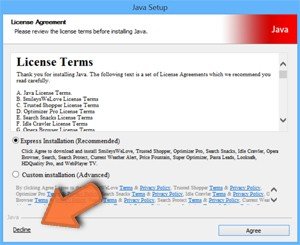

Najpopularniejsze adware i potencjalnie niechciane aplikacje infiltrują przeglądarki internetowe użytkownika poprzez pobrania bezpłatnego oprogramowania. Zauważ, że najbezpieczniejszym źródłem pobierania freeware są strony internetowe jego twórców. Aby uniknąć instalacji adware bądź bardzo uważny podczas pobierania i instalowania bezpłatnego oprogramowania. Podczas instalacji już pobranego freeware, wybierz Własne lub Zaawansowane opcje instalacji - ten krok pokaże wszystkie potencjalnie niepożądane aplikacje, które są instalowane wraz z wybranym bezpłatnym programem.

Najpopularniejsze adware i potencjalnie niechciane aplikacje infiltrują przeglądarki internetowe użytkownika poprzez pobrania bezpłatnego oprogramowania. Zauważ, że najbezpieczniejszym źródłem pobierania freeware są strony internetowe jego twórców. Aby uniknąć instalacji adware bądź bardzo uważny podczas pobierania i instalowania bezpłatnego oprogramowania. Podczas instalacji już pobranego freeware, wybierz Własne lub Zaawansowane opcje instalacji - ten krok pokaże wszystkie potencjalnie niepożądane aplikacje, które są instalowane wraz z wybranym bezpłatnym programem.

Pomoc usuwania:

Jeśli masz problemy podczas próby usunięcia adware wirus cryxos ze swojego komputera, powinieneś zwrócić się o pomoc na naszym forum usuwania malware.

Opublikuj komentarz:

Jeśli masz dodatkowe informacje na temat wirus cryxos lub jego usunięcia, prosimy podziel się swoją wiedzą w sekcji komentarzy poniżej.

Źródło: https://www.pcrisk.com/removal-guides/16968-cryxos-trojan

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję