Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania wirusa Nymeria

Czym jest Nymeria?

Nymeria (znany również jako Loda) to wirus trojański wysokiego ryzyka, który służy jako keylogger i narzędzie dostępu zdalnego (RAT). To malware jest napisane w języku skryptowym AutoIT. Chociaż dość prosty z technicznego punktu widzenia, Nymeria jest wyjątkowo niebezpieczny oraz może powodować problemy związane z bezpieczeństwem komputera i prywatnością. Badania pokazują, że w większości przypadków cyberprzestępcy dystrybuują Nymeria za pomocą kampanii spamowych.

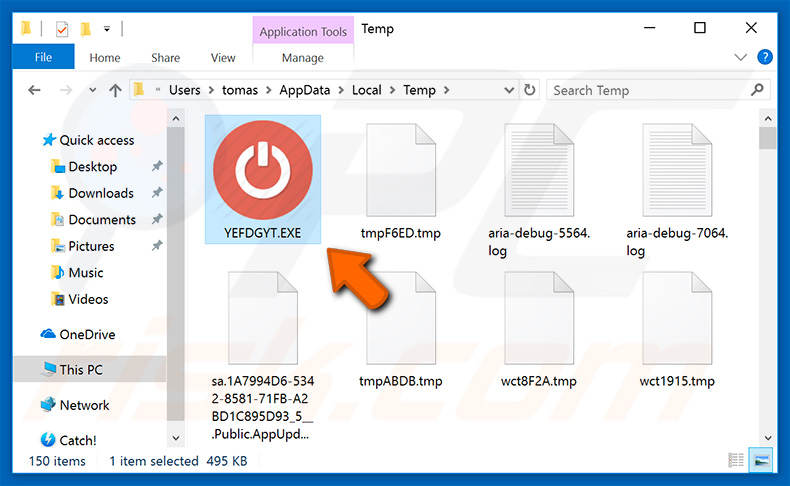

Jak wspomniano powyżej, Nymeria jest w stanie wykonywać różne działania w zależności od „aktora zagrożenia", ponieważ Nymeria jest zaprojektowany do odbierania poleceń z serwera Zarządzania i Kontroli (serwera C&C). Po udanej infiltracji Nymeria umieszcza kopię swojego pliku wykonywalnego w folderze "%TEMP%" i tworzy zaplanowane zadanie, aby działało nieprzerwanie. Ponadto Nymeria zapisuje różne parametry/informacje systemowe i wysyła je do zdalnego serwera. Poniżej możesz wyświetlić listę zbieranych danych. Następnie odbywa się komunikacja z serwerem C&C, z którego Nymeria może pobierać i przesyłać pliki. Zapisuje również naciśnięcia klawiszy i wysyła zarejestrowane dane do centrum kontroli. Nymeria jest w stanie kontrolować kamerę internetową, mikrofon, zamykać uruchomione procesy i wykonywać szereg innych złośliwych zadań (funkcje Nymeria są również wymienione poniżej). Program jest kontrolowany przez identyczny serwer C&C - w ten sposób przestępcy zdalnie wysyłają określone polecenia do wykonania przez Nymeria. Obecność tego malware może prowadzić do poważnych konsekwencji. Po pierwsze, cyberprzestępcy mogą uzyskać dostęp do osobistych kont ofiary, w tym poczty e-mail, sieci społecznościowych, banków itd. Mogą kraść tożsamość ofiar, powodować różne problemy związane z prywatnością i kraść pieniądze. Ponadto, ponieważ Nymeria pobiera i wykonuje różne pliki, można go wykorzystać jako narzędzie do otwierania „tylnych drzwi" do wprowadzenia innego złośliwego oprogramowania do systemu. Wcześniej Nymeria był używany do dystrybucji innej infekcji złośliwego oprogramowania wysokiego ryzyka, zwanej ISR Stealer, która również kradnie dane logowania do konta. W rzeczywistości malware zdolne do wykonywania określonego zestawu działań jest często wykorzystywane do rozprzestrzeniania innych wirusów z różnymi funkcjami. W każdym razie obecność Nymeria może prowadzić do infiltracji ransomware, co może prowadzić do trwałej utraty danych - wirusy ransomware są zaprojektowane do szyfrowania plików i żądania okupu. Zapłacenie okupu nie przynosi żadnej realnej wartości, ponieważ przestępcy często ignorują swoje ofiary. Dlatego jeśli zostałeś zainfekowany ransomware, najlepszym rozwiązaniem jest przywrócenie wszystkiego z kopii zapasowej. Pamiętaj, że Nymeria może manipulować kamerą komputerową i mikrofonem, z których oba mogą być używane do nagrywania użytkownika. Cyberprzestępcy często twierdzą, że zarejestrowali materiały kompromitujące użytkownika i używają ich do celów szantażu. Podsumowując, Nymeria stanowi poważne zagrożenie dla prywatności, komputera, danych i bezpieczeństwa finansowego. Dlatego natychmiast usuń tę infekcję.

| Nazwa | Wirus Trojan.Nymeria |

| Typ zagrożenia | Trojan, wirus kradnący hasła, malware bankowe, oprogramowanie szpiegujące |

| Nazwy wykrycia | Avast (Win32:Malware-gen), BitDefender (AIT:Trojan.Nymeria.219), ESET-NOD32 (wariant Win32/Autoit.CK), Kaspersky (Trojan-Dropper.Win32.Scrop.ecv), Pełna lista (VirusTotal) |

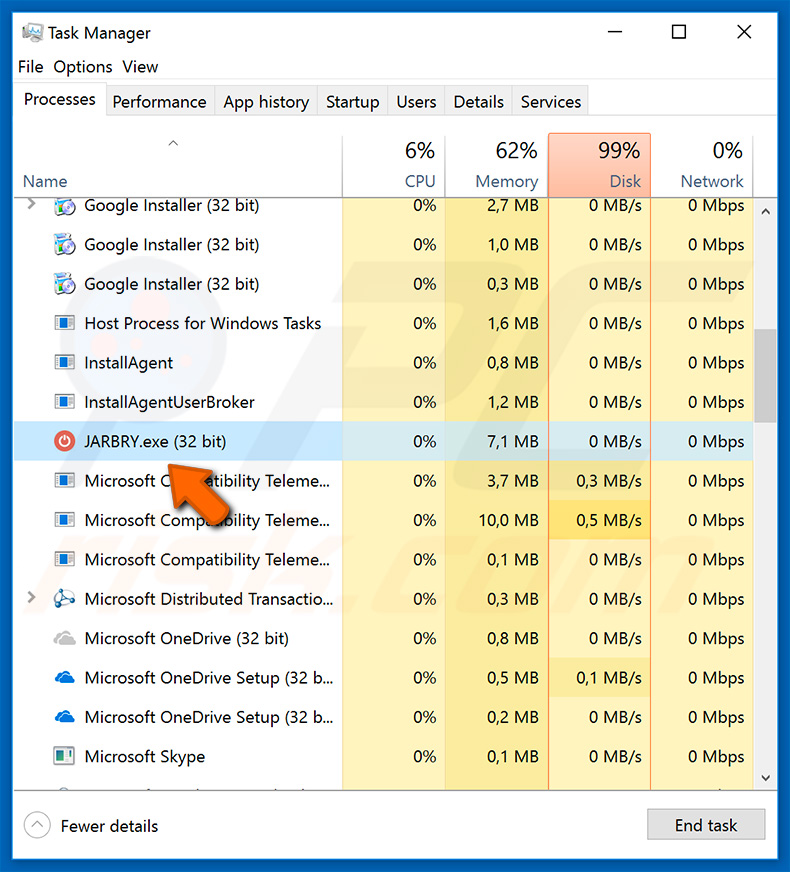

| Nazwa(y) złośliwego procesu | JARBRY.exe (nazwa procesu może się różnić w zależności od złośliwego pliku wykonywalnego). |

| Objawy | Trojany są zaprojektowane, aby podstępnie infiltrować komputer ofiary i pozostawać cichymi, w wyniku czego na zainfekowanej maszynie nie ma jasno widocznych objawów. |

| Metody dystrybucji | Zainfekowane załączniki e-mail, złośliwe ogłoszenia internetowe, inżynieria społeczna, narzędzia łamania oprogramowania. |

| Zniszczenie | Skradzione informacje bankowe, hasła, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Jest wiele wirusów trojańskich podobnych do Nymeria, w tym na przykład FormBook, Hancitor, TrickBot i Adwind. Nie wszystkie są tak wszechstronne, jak Nymeria. Niektóre zbierają informacje, podczas gdy inne niewłaściwie wykorzystują zasoby systemowe do wydobywania kryptowaluty lub powodują „infekcje łańcuchowe". Chociaż takie zachowanie jest różne, ich obecność może prowadzić do problemów związanych z prywatnością i bezpieczeństwem komputera. Dlatego należy natychmiast wyeliminować te zagrożenia.

W jaki sposób wirus Nymeria przeniknął do mojego komputera?

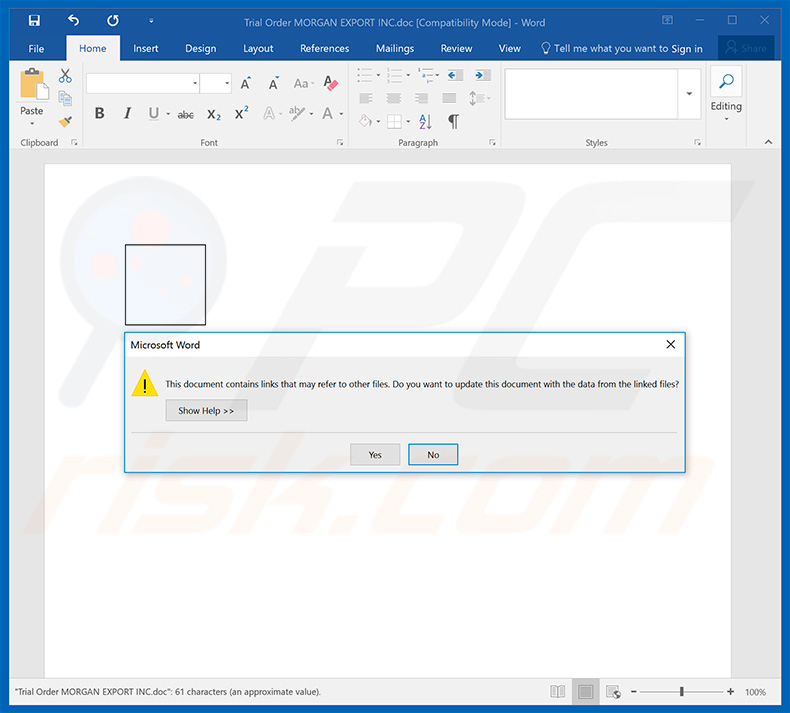

Jak wspomniano powyżej, Nymeria jest zwykle dystrybuowany za pomocą kampanii spamowych. Cyberprzestępcy wysyłają tysiące zwodniczych e-maili ze złośliwymi załącznikami (zazwyczaj dokumentami Microsoft Word). Te e-maile zawierają zwodnicze wiadomości zachęcające użytkowników do otwierania załączonych plików (lub, w niektórych przypadkach, linków prowadzących do tych plików). Przestępcy często twierdzą, że są pracownikami popularnych firm i prezentują te załączniki jako faktury, rachunki itp. Po otwarciu dokumenty MS Office proszą użytkowników o włączenie makropoleceń, jednak robiąc to, użytkownicy niechcący udzielają zgody na pobranie załączników i zainstalowanie Nymeria w systemie. Chociaż większość plików używanych do rozsyłania Nymeria to dokumenty Microsoft Word, był on również dystrybuowany przy użyciu bezpośrednich linków do pobrania, plików PDF i plików wykonywalnych.

Jak uniknąć instalacji malware?

Brak wiedzy i nieostrożne zachowanie są głównymi przyczynami infekcji komputerowych. Kluczem do bezpieczeństwa jest ostrożność. Dlatego zwracaj uwagę podczas przeglądania Internetu. Zalecamy dokładne przemyślenie przed otwarciem załączników wiadomości e-mail. Jeśli plik/link został wysłany przez kogoś podejrzanego/nierozpoznawalnego lub wydaje się nieistotny (nie dotyczy ciebie), nie otwieraj go. Pamiętaj, że ci ludzie często nadużywają ciekawości użytkowników - nie daj się nabrać na tę sztuczkę. Zainstaluj i miej uruchomione legalne oprogramowanie antywirusowe/antyspyware, ponieważ narzędzia te mogą wykrywać i eliminować malware, zanim wyrządzi jakiekolwiek szkody. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować infiltrujące malware.

Zrzut ekranu pliku wykonywalnego Nymeria w folderze "%TEMP%":

Złośliwy załącznik dystrybuujący Nymeria:

Lista informacji o systemie zbieranych przez Nymeria:

- Ciąg zakodowany na stałe (widziany jako 'victim', 'Clientv4')

- Łańcuch zakodowany na stałe (widziany jako 'ddd')

- Zainstalowany dostawca AV (wyliczony za pomocą uruchomionych nazw procesów)

- Wersja złośliwego oprogramowania, tj. 1.0.1

- Rozdzielczość monitora w specjalnym formacie ("Pr[Height]X2[Width]X3")

- Typ systemu operacyjnego (może to być „laptop", „komputer stacjonarny" lub „x", wyliczony za pomocą zapytania WMI „Wybierz * z Win32_SystemEnclosure")

- Nazwa konta użytkownika

- Wersja (beta)

- Kraj ofiary

- Adres IP ofiary

- Zainstalowana kamera internetowa (Tak lub Nie, wyliczona za pomocą capGetDriverDescription z Avicap32.dll)

- Architektura systemu Windows (X64 lub X86)

- Wersja Windows

Lista funkcji Nymeria:

- Podstawowe polecenie ShellExecute

- Zrób zrzut ekranu i wyślij do C&C

- Zmień tapetę poprzez modyfikacje rejestru

- Zamknij uruchomiony proces

- Zamknij Windows Media Player (prawdopodobnie związany z powyższym)

- Skopiuj plik lub katalog (ścieżki wymagane z C&C)

- Utwórz okno czatu GUI (rozmowa Ofiary/Atakującego zapisana w pliku; patrz Rysunek 8)

- Usuń pliki cookies Chrome/Firefox (zamyka przeglądarki, aby to zrobić)

- Usuń dane keyloggera

- Wykryj ustawienia UAC

- Pobierz i uruchom plik (ścieżka HTTP określona z C&C)

- Pobieranie i odtwarzanie plików .wav z C&C

- Wymień podłączone dyski

- Wymień wspólne lokalizacje folderów (Pulpit/Zdjęcia/Profil/Appdata/Temp)

- Uruchom ukrytą transmisję Windows Media Player z arabskiego radio MMS

- Uzyskaj rozmiary plików lub katalogów (ścieżka żądana z C&C)

- Otwórz/Zamknij szufladę na płyty CD

- Przeczytaj ofierze tekst za pomocą SAPI.SpVoice (tekst wysyłany z C&C)

- Odbierz dane od centrum kontroli i zapisz jako pliki binarne (wykonywalne) oraz uruchom je

- Odbierz tekst z centrum kontroli i zapisz do pliku (prawdopodobnie w przypadku plików masowych)

- Nagrywaj kamerę internetową

- Nagrywaj dźwięki mikrofonu za pomocą Windows Sound Recorder

- Wyślij plik do C&C

- Wysyłaj kliknięcia myszą (lewe lub prawe to osobne polecenia)

- Wyślij nazwy uruchomionych procesów do C&C

- Wyłącz komputer PC będący ofiarą

- Prześlij dane keyloggera

- Zapakuj/rozpakuj plik (w celu wyeksportowania do C&C lub rozpakowania z C&C)

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Nymeria?

- KROK 1. Manualne usuwanie malware Nymeria.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk "Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w "Menu zaawansowanych opcji uruchamiania." Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij "Ustawienia uruchamiania." Kliknij przycisk "Restart". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij "5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij "Uruchom ponownie" przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij przycisk "Rozwiązywanie problemów", a następnie wybierz opcję "Opcje zaawansowane". W menu zaawansowanych opcji wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w "Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń"

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję