Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania wirusa Predator The Thief

Czym jest Predator The Thief?

Predator The Thief to infekcja trojańska wysokiego ryzyka, przeznaczona do zbierania różnych informacji o systemie użytkownika. Infekcje te zazwyczaj infiltrują komputery bez zgody użytkowników. Ich obecność może prowadzić do poważnych problemów prywatności i znacznych strat finansowych.

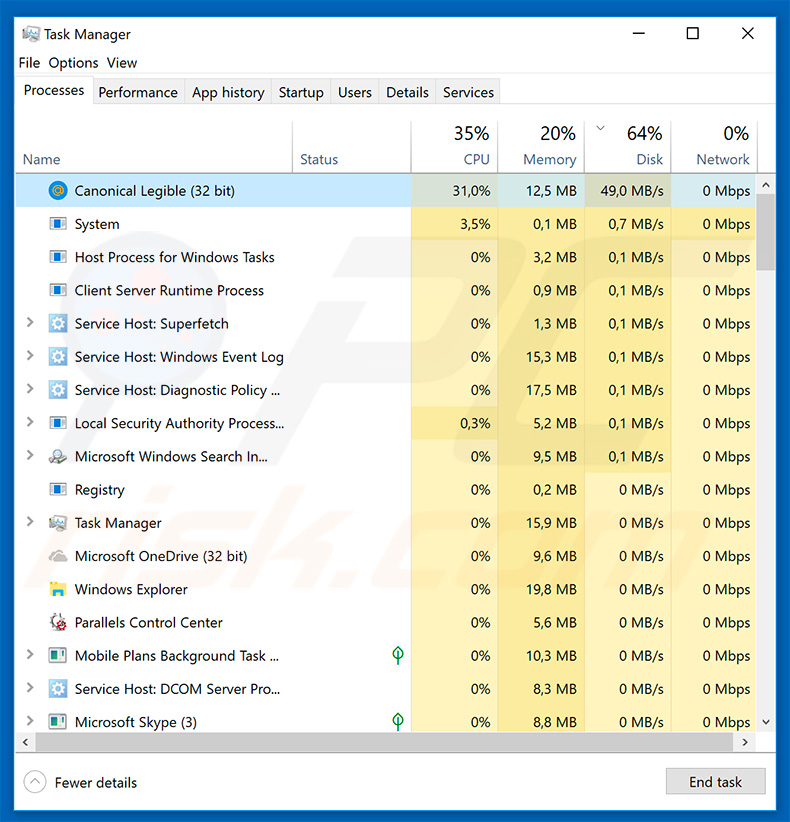

Po infiltracji systemu Predator The Thief próbuje wyodrębnić informacje z różnych aplikacji i zebrać pliki. Lista obieranych za cel aplikacji obejmuje wiele przeglądarek internetowych, Steam, Discord, FileZilla i WinFTP Pamiętaj, że Predator The Thief najpierw wykonuje zrzut ekranu bieżącego ekranu. Głównym celem tej infekcji jest zebranie danych logowania do konta. Infiltruje aplikacje Discord/Steam i próbuje wyodrębnić dane logowania. Ponadto zapisuje pliki cookies, zapisane loginy/hasła i inne informacje przechowywane w różnych przeglądarkach internetowych. Lista funkcji obejmuje również kradzież portfeli kryptowalutowych. Zapisując te dane, cyberprzestępcy mogą uzyskać dostęp do kont ofiar. Wielu użytkownikom brakuje wiedzy na temat bezpieczeństwa cybernetycznego i prawdopodobnie używają identycznych e-maili/loginów i haseł do wielu kont - po uzyskaniu dostępu do jednego konta cyberprzestępcy będą mogli uzyskać dostęp do innych. Osoby te dążą do generowania jak największego dochodu. Z tego powodu porwane konta mogą być nadużywane na różne sposoby. Konta bankowe są zazwyczaj nadużywane poprzez zakupy online, przelewy itd. Konta e-mail i sieci społecznościowe są wykorzystywane do rozsyłania malware i kradzieży tożsamości ofiar. Przestępcy rozpowszechniają złośliwe oprogramowanie, wysyłając złośliwe pliki do wszystkich kontaktów ofiar i zachęcając ich do otwierania plików. Mogą również używać takich kont do pożyczania pieniędzy od kontaktów ofiar. Dlatego śledzenie informacji może prowadzić do poważnych problemów prywatności, znacznych strat finansowych, a ofiary mogą nawet wpaść w długi. Kradzież plików to kolejna funkcja Predator The Thief. Ta złośliwa aplikacja wyszukuje pliki .doc, .docx, .txt i .log w folderach Pulpit, Pobieranie i Dokumenty. Pliki tego typu są zapisywane w folderze „Pliki" (tworzonym przez Predator The Thief), a następnie przesyłane na zdalny serwer Zarządzania i Kontroli (C&C) wraz z zebranymi informacjami. Chociaż Predator The Thief zbiera również informacje o systemie (CPU, GPU, system operacyjny, nazwę użytkownika itp.). Jego głównym celem jest zapisywanie danych logowania konta w celu porwania kont ofiary. Dlatego najważniejsze jest usunięcie tej infekcji. Zauważ, że proces Predator The Thief w Menedżerze zadań Windows jest ukryty. Próbka, którą przeanalizowaliśmy, nazywała się „Canonical Legible". To nazwa procesu, która nie wydaje się szczególnie podejrzana lub szkodliwa (inne trojany tego typu zwykle uruchamiają procesy z nazwami losowych znaków/cyfr lub proces nie ma nazwy). Dlatego, jeśli widzisz podejrzane procesy (np. aplikacje, których nigdy nie zainstalowałeś), natychmiast zakończ proces, przeskanuj system za pomocą renomowanego oprogramowania bezpieczeństwa internetowego i usuń wszystkie wykryte zagrożenia.

| Nazwa | Trojan Predator The Thief |

| Typ zagrożenia | Trojan, wirus kradnący hasła, malware bankowe, oprogramowanie szpiegujące. |

| Nazwy wykrycia | Avast (Win32:DangerousSig [Trj]), BitDefender (Trojan.GenericKD.31830202), ESET-NOD32 (Win32/Spy.Agent.PQW), Kaspersky (Trojan-Spy.Win32.Stealer.lbn), Pełna lista (VirusTotal) |

| Objawy | Trojany są zaprojektowane do podstępnej infiltracji komputera ofiary i pozostawania cichymi. W wyniki tego na zainfekowanej maszynie nie ma widocznych jasnych objawów. |

| Metody dystrybucji | Zainfekowane załączniki e-mail, złośliwe ogłoszenia internetowe, inżynieria społeczna, narzędzia łamania oprogramowania. |

| Zniszczenie | Stolen banking information, passwords, identity theft, victim's computer added to a botnet. |

| Usuwanie |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Istnieją dziesiątki infekcji trojańskich, które mają podobieństwa z Predator The Thief. Lista przykładów obejmuje PsiXBot, Tinynuke, FormBook, TrickBot i Adwind. Chociaż infekcje są opracowywane przez różnych cyberprzestępców, ich zachowanie jest zasadniczo identyczne - wszystkie zbierają informacje oraz stanowią poważne zagrożenie dla prywatności i bezpieczeństwa finansowego. Powinieneś natychmiast wyeliminować te infekcje.

Analiza techniczna malware Predator The Thief

- Nazwy wykrycia: Avast (Win32:DangerousSig [Trj]), BitDefender (Trojan.GenericKD.31830202), Kaspersky (Trojan-Spy.Win32.Stealer.lbn), ESET-NOD32 (Win32/Spy.Agent.PQW)

- Pełna lista wykrycia antywirusa: VirusTotal

- Nazwa pliku wykonywalnego: 6421790b5ee44f21d25eb82b559ce92c.exe

- Pierwsza przesłana próbka: 2019-03-27 (utworzona 2019-03-25)

Jak Predator The Thief przeniknął do mojego komputera?

Obecnie nie jest znany dokładny sposób, w jaki programiści promują Predator The Thief, jednak takie infekcje są zwykle rozsyłane za pomocą kampanii spamowych, trojanów, fałszywych aktualizacji oprogramowania/narzędzi łamania oprogramowania i źródeł pobierania oprogramowania innych firm. Kampanie spamowe są wykorzystywane do rozsyłania szkodliwych załączników (np. plików PDF, dokumentów pakietu Microsoft Office, archiwów, plików wykonywalnych itp.) wraz ze zwodniczymi komunikatami zachęcającymi użytkowników do ich otworzenia. Załączniki są zwykle prezentowane jako rachunki, faktury, paragony i inne „ważne dokumenty". Jednak jest to tylko przebranie - otwarcie ich skutkuje różnymi infekcjami komputerowymi. Niektóre trojany powodują tak zwane „infekcje łańcuchowe". Potajemnie infiltrują komputery i nadal wprowadzają malware do systemu. Fałszywe programy aktualizujące infekują komputery, wykorzystując błędy/wady nieaktualnego oprogramowania lub po prostu pobierając i instalując malware, a nie aktualizacje. Narzędzia łamania oprogramowania również zachowują się podobnie. Chociaż ich celem jest bezpłatne aktywowanie płatnego oprogramowania, przestępcy często wykorzystują je do rozsyłania malware, a zatem użytkownicy często infekują swoje komputery, zamiast uzyskiwać dostęp do płatnych funkcji. Ostatecznie, nieoficjalne źródła pobierania oprogramowania są wykorzystywane do prezentowania szkodliwych aplikacji jako legalnego oprogramowania, co skłania użytkowników do pobierania i instalowania złośliwego oprogramowania, a nie aktualizacji. Podsumowując, głównymi przyczynami infekcji komputerowych to niewielka znajomość tych zagrożeń i niedbałe zachowanie.

Jak uniknąć instalacji malware?

Aby zapobiec takiej sytuacji, zachowaj szczególną ostrożność podczas przeglądania Internetu oraz pobierania, instalowania i aktualizowania oprogramowania. Kluczem do bezpieczeństwa komputera jest ostrożność. Pomyśl dwa razy przed otwarciem załączników do wiadomości e-mail. Jeśli plik/link zostanie odebrany z podejrzanego/nierozpoznawalnego adresu e-mail lub nie dotyczy ciebie, nie otwieraj go. Ponadto pobieraj aplikacje wyłącznie z oficjalnych źródeł, korzystając z bezpośrednich linków do pobierania. Narzędzia pobierania/instalacji innych firm zwykle dołączają nieuczciwe aplikacje, dlatego nigdy nie powinny być używane. To samo dotyczy aktualizacji oprogramowania. Aktualizowanie zainstalowanych aplikacji i systemów operacyjnych jest ważne, jednak powinno to zostać osiągnięte dzięki wbudowanym funkcjom lub narzędziom dostarczonym przez oficjalnego programistę. Pamiętaj, że piractwo komputerowe jest cyberprzestępczością, a ryzyko infekcji jest bardzo wysokie. Dlatego nigdy nie próbuj łamać zainstalowanych aplikacji. Zainstaluj i uruchom renomowane oprogramowanie antywirusowe/antyszpiegowskie, ponieważ narzędzia te często wykrywają i eliminują złośliwe oprogramowanie przed uszkodzeniem systemu. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy uruchomienie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować infiltrujące złośliwe oprogramowanie.

Lista przeglądarek internetowych obieranych za cel przez Predator The Thief:

- Amigo

- BlackHawk

- Chromium

- Comodo Dragon

- Cyberfox

- Epic Privacy Browser

- Google Chrome

- IceCat

- K-Meleon

- Kometa

- Maxthon5

- Mozilla Firefox

- Nichrome

- Opera

- Orbitum

- Pale Moon

- Sputnik

- Torch

- Vivaldi

- Waterfox

Lista portfeli kryptowalutowych obieranych za cel przez Predator The Thief:

- Armory

- Bitcoin

- Bytecoin

- Electrum

- Ethereum

- Multibit

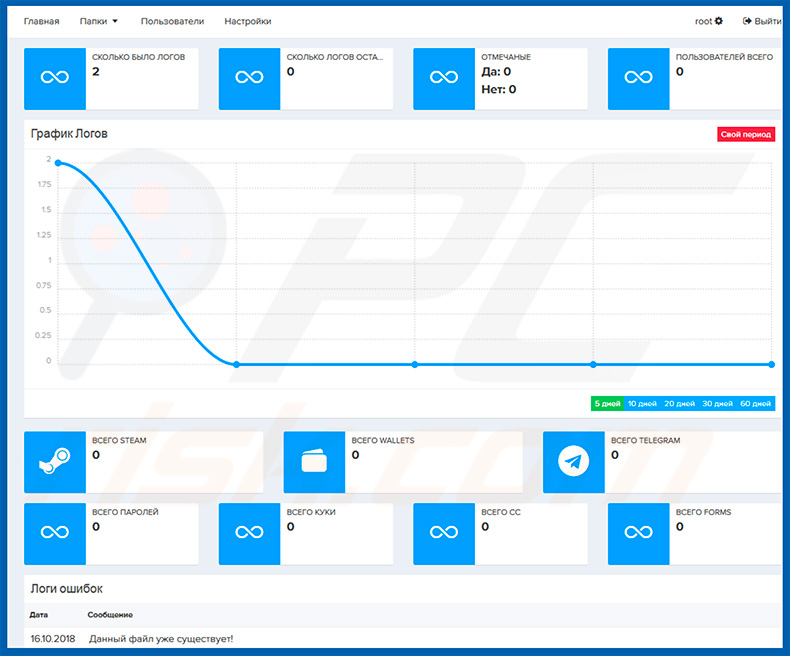

Panel kontrolny Predator The Thief używany przez cyberprzestępców:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Predator The Thief?

- KROK 1. Manualne usuwanie malware Predator The Thief.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk "Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w "Menu zaawansowanych opcji uruchamiania." Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij "Ustawienia uruchamiania." Kliknij przycisk "Restart". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij "5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij "Uruchom ponownie" przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij przycisk "Rozwiązywanie problemów", a następnie wybierz opcję "Opcje zaawansowane". W menu zaawansowanych opcji wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w "Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń"

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję