Oszukańczy e-mail We Have Installed One RAT Software

Phishing/OszustwoZnany również jako: Możliwe infekcje złośliwego oprogramowania

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania "We Have Installed One RAT Software"

Czym jest "We Have Installed One RAT Software"?

"We Have Installed One RAT Software" jest skategoryzowana jako kampania emailowa spamu, która służy do szantażowania użytkowników. Cyberprzestępcy wysyłają e-mail z informacją, że komputer użytkownika został zaatakowany przez hakerów i/lub zainfekowany malware, narzędziem zdalnego dostępu (RAT) i żądają zapłacenia okupu. Twierdzą, że jeśli nie otrzymają płatności, wyślą haniebne wideo użytkownika do wszystkich znanych mu osób. Należy jednak pamiętać, że wszystko to jest zwykłym oszustwem - takie e-maile są po prostu używane do oszukania użytkowników do zdobycia od nich pieniędzy.

Jak wspomnieliśmy na początku, cyberprzestępcy odpowiedzialni za oszustwo "We Have Installed One RAT Software" twierdzą, że komputer jest atakowany przez hakerów i zainfekowany malware. Ponadto informują również, że zebrane zostały wszystkie informacje kontaktowe z sieci społecznościowych i adresów e-mail. Oszukańczy deweloperzy twierdzą, że stało się to wszystko, ponieważ użytkownik odwiedził witrynę z pornografią i kliknął przycisk „Play", który ściągnął trojana na jego komputer. Wspominają również, że nie tylko posiadają wideo z „masturbującym się" użytkownikiem, ale również nagrywają go za każdym razem, gdy odtwarza filmy porno. Według oszustów, musi on zapłacić 800 $ (w Bitcoinach) w ciągu 48 godzin po przeczytaniu ich wiadomości. Jeśli nie, udostępnią wideo jego kolegom i znajomym. Zauważ, że nie ma takiego wideo, a to oszustwo jest używane do wyłudzania pieniędzy od naiwnych użytkowników. Poza tym nie ma faktycznej krzywdy wyrządzonej również komputerowi (nie jest on zhakowany ani zainfekowany). Mówiąc prosto, wysyłają ten sam e-mail do dużej liczby użytkowników i oczekują, że ktoś wpadnie w ich oszustwo. Powinnno się zdecydowanie zignorować ten (lub inny podobny) e-mail.

| Nazwa | Możliwe infekcje złośliwego oprogramowania |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna |

| Objawy | Nieautoryzowane zakupy internetowe, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do czyjegoś komputera. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe internetowe reklamy pop-up, techniki zatruwania wyszukiwarek, domeny z błędnie napisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych prywatnych informacji, straty finansowe, kradzież tożsamości. |

| Usuwanie |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

"We Have Installed One RAT Software" jest podobny do wielu innych kampanii spamowych (takich jak eFax, Important Documents IRS, You Have A Santander Secure, HM Revenue & Customs Outstanding Amount i wielu innych). Jednak żadne z wymienionych oszustw nie wymaga żadnego okupu. Mimo to, te inne oszustwa próbują nakłonić użytkowników do pobrania i otworzenia różnych innych podejrzanych załączników do wiadomości e-mail (faktur, rachunków itp.), które zwykle posiadają znane formaty, takie jak dokumenty MS Office. Pamiętaj, że te załączniki są złośliwe i nie powinny być pobierane ani otwierane. Po otwarciu pobierają i instalują różne wirusy wysokiego ryzyka, takie jak TrickBot, Adwind, FormBook itd. Wirusy takie mogą wyrządzić wiele szkód związanych z prywatnością i bezpieczeństwem przeglądania. Poza tym wirusy te zbierają różne dane (takie jak dane bankowe, dane logowania i hasła itd.). Możliwe jest, że otwierają „tylne drzwi" dla innych infekcji, takich jak wirusy typu ransomware. Zarażenie się tymi wirusami może spowodować poważne problemy z prywatnością, znaczne straty finansowe/danych i dalsze infekcje komputerowe wysokiego ryzyka. Jeśli otworzyłeś już podejrzane załączniki, powinieneś przeskanować swój system za pomocą with Combo Cleaner Antivirus dla Windows, aby upewnić się, że jest bezpieczny i wolny od wirusów.

Otrzymujemy wiele wiadomości od użytkowników zainteresowanych tym oszukańczym e-mailem. Oto najbardziej popularne pytanie, które otrzymujemy:

- Hej pcrisk.com, dostałem e-maila z informacją, że mój komputer został zhakowany, mają film ze mną i żądają okupu w Bitcoinach. To musi być prawda, ponieważ podali moje prawdziwe imię i hasło w e-mailu. Co powinienem zrobić?

Nasza odpowiedź na to pytanie brzmi: Nie przejmuj się, ani haker, ani cyberprzestępcy nie zinfiltrowali/nie zhakowali twojego komputera i nie mają wideo z tobą oglądającym pornografię. Najważniejszą rzeczą jest po prostu zignorować tę wiadomość i nie wysyłać im Bitcoinów. Jeśli zastanawiasz się, skąd wzięli twój adres e-mail, imię i/lub hasło, to powinieneś wiedzieć, że jest bardzo prawdopodobne, że takie informacje zostały skradzione z jakiejś zainfekowanej witryny, takiej jak Yahoo. Naruszenie witryny jest zjawiskiem powszechnym. W razie potrzeby możesz sprawdzić, czy któreś z twoich kont zostało naruszone, odwiedzając stronę internetową z hasłem haveibeenpwned.

W jaki sposób kampanie spamujące zainfekowały mój komputer?

Kampanie spamowe wysyłają w wiadomościach e-mail różne złośliwe załączniki. Jednak w większości przypadków załączony plik jest dokumentem Microsoft Office. Te zainfekowane załączniki MS Office proszą użytkowników o włączenie makropoleceń. Po włączeniu, załączniki wykonują różne polecenia, które pobierają i instalują malware. Powinniśmy jednak wspomnieć, że te załączniki są szkodliwe tylko wtedy, gdy zostaną otworzone przez dowolną aplikację MS Office (Word, Excel lub inną aplikację). Jeśli załączony plik zostanie otwarty przy użyciu dowolnego innego oprogramowania, które jest również w stanie odczytać określony format, nie będzie można pobrać malware. Bardzo często takie wirusy są opracowywane do pracy wyłącznie w systemach operacyjnych Windows, co oznacza, że użytkownicy innego systemu operacyjnego mogą być bardzo bezpieczni.

Jak uniknąć instalacji malware?

Zachowaj ostrożność podczas przeglądania stron internetowych, szczególnie podczas pobierania, aktualizowania lub instalowania różnych programów. Zawsze poświęć swój czas na analizę otrzymanych wiadomości e-mail i załączników. Jeśli dołączony plik wydaje się być nieistotny lub został odebrany z podejrzanego/nieznanego adresu e-mail, nie powinien być otwierany. Pamiętaj też, że złośliwe programy są również dystrybuowane za pomocą różnych fałszywych aktualizacji i/lub zwodniczej metody marketingowej zwanej „sprzedażą wiązaną". Sprzedaż wiązana to podstępna instalacja złośliwych aplikacji ze zwykłym oprogramowaniem innej firmy. Ważne jest, aby na bieżąco aktualizować zainstalowane oprogramowanie, ale jeszcze ważniejsze jest używanie wbudowanych funkcji lub narzędzi dostarczonych przez oficjalnego programistę. Poza tym unikaj korzystania z zewnętrznych narzędzi pobierania/instalowania - ich twórcy zarabiają na takim oprogramowaniu przez „sprzedaż wiązaną" (promowanie) nieuczciwego oprogramowania. Pobieraj oprogramowanie wyłącznie z oficjalnych źródeł i bezpośrednich linków do pobierania. Posiadanie zainstalowanego i uruchomionego uzasadnionego oprogramowania antywirusowego/antyspyware jest również bardzo ważne. Późniejsze wersje pakietu Microsoft Office (od wersji 2010 i nowszych) otwierają nowo pobrane dokumenty w trybie „Widoku chronionego". Ten tryb ma zapobiegać pobieraniu wirusów przez złośliwe załączniki. Zalecamy używanie nowszych wersji, ponieważ używanie starszych wersji pakietu MS Office może być ryzykowne. Jeśli podejrzewasz, że twój system jest zainfekowany, powinieneś natychmiast uruchomić skanowanie za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować infiltrujące malware.

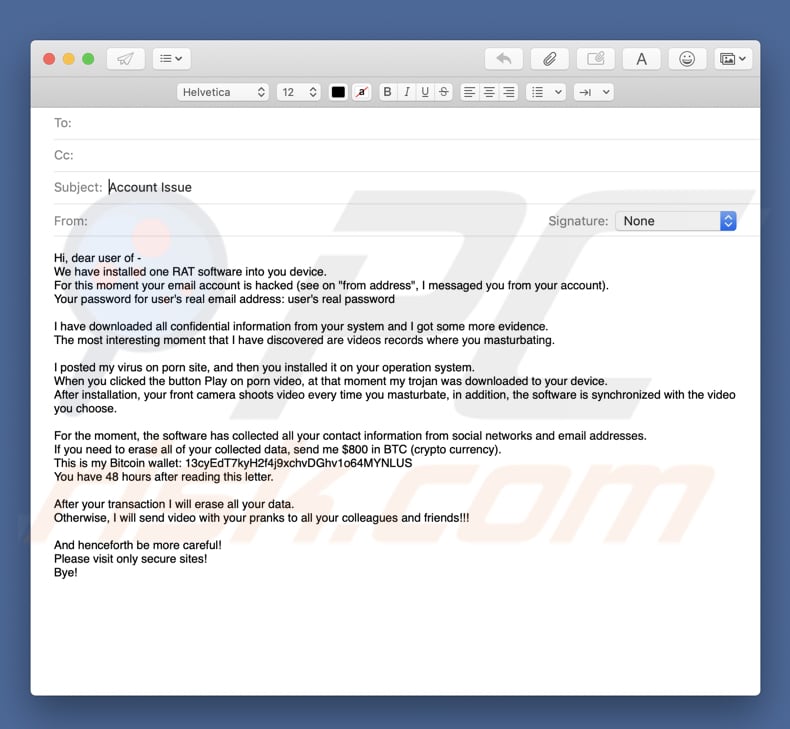

Tekst przedstawiony w wiadomości "We Have Installed One RAT Software":

Temat: Problem z kontem

Cześć, drogi użytkowniku -

Zainstalowaliśmy na twoim urządzeniu oprogramowanie RAT.

W tym momencie twoje konto e-mail zostało zaatakowane przez hakera (patrz „z adresu". Wysłałem ci wiadomość z twojego konta).

Twoje hasło do prawdziwego adresu e-mail użytkownika: prawdziwe hasło użytkownika

Pobrałem z twojego systemu wszystkie poufne informacje i mam więcej dowodów.

Najciekawszym momentem, który odkryłem, są nagrania wideo, na których się masturbujesz.

Umieściłem wirusa na stronie pornograficznej, a następnie ty zainstalowałeś go w swoim systemie operacyjnym.

Kiedy kliknąłeś przycisk Odtwórz w filmie porno, mój trojan został pobrany na twoje urządzenie.

Po instalacji twoja przednia kamera nagrywa film za każdym razem, gdy się masturbujesz. Dodatkowo, oprogramowanie jest zsynchronizowane z wybranym filmem.

Na chwilę obecną oprogramowanie zebrało wszystkie twoje dane kontaktowe z sieci społecznościowych i adresów e-mail.

Jeśli chcesz usunąć wszystkie zebrane dane, wyślij mi 800 $ w BTC (kryptowalucie).

Oto mój portfel Bitcoin: 13cyEdT7kyH2f4j9xchvDGhv1o64MYNLUS

Masz 48 godzin po przeczytaniu tej wiadomości.

Po dokonaniu przez ciebie transakcji usunę wszystkie twoje dane.

W przeciwnym razie wyślę wideo z twoimi figlami do wszystkich twoich znajomych i przyjaciół !!!

A teraz bądź bardziej ostrożny!

Odwiedzaj tylko bezpieczne strony!

PA!

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest "We Have Installed One RAT Software"?

- KROK 1. Manualne usuwanie malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk "Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w "Menu zaawansowanych opcji uruchamiania." Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij "Ustawienia uruchamiania." Kliknij przycisk "Restart". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij "5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij "Uruchom ponownie" przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij przycisk "Rozwiązywanie problemów", a następnie wybierz opcję "Opcje zaawansowane". W menu zaawansowanych opcji wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w "Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń"

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję