Jak usunąć program VoidStealer z zainfekowanych systemów

TrojanZnany również jako: Program wykradający dane VoidStealer

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest VoidStealer?

VoidStealer to rodzaj złośliwego oprogramowania, które wykradło poufne dane z przeglądarek. Wykorzystuje ono technikę opartą na debuggerze, aby ominąć zabezpieczenia przeglądarki (szyfrowanie związane z aplikacją) poprzez monitorowanie pamięci podczas działania przeglądarki. Dzięki temu może przechwycić klucze szyfrujące bez konieczności uzyskiwania specjalnych uprawnień lub wstrzykiwania kodu. Z tego powodu narzędzia zabezpieczające mają większe trudności z jego wykryciem.

Wprowadzenie

Szyfrowanie związane z aplikacją (ABE) to mechanizm zabezpieczający, który szyfruje poufne dane (takie jak zapisane hasła) w taki sposób, że dostęp do nich ma wyłącznie przeglądarka. Ta funkcja zabezpieczająca została wprowadzona w przeglądarce Google Chrome w 2024 roku. VoidStealer to pierwsze znane oprogramowanie typu malware-as-a-service (MaaS) służące do kradzieży danych, które wykorzystuje metodę omijania szyfrowania ABE.

Program VoidStealer występuje w wielu wersjach, a ta technika omijania zabezpieczeń została wprowadzona w wersji 2.0 tego złośliwego oprogramowania. Program wykorzystuje dwie różne metody omijania zabezpieczeń przeglądarki na wypadek, gdyby jedna z nich zawiodła. Pierwsza metoda jest dobrze znana i polega na wstrzyknięciu kodu do procesu przeglądarki, ale może być łatwo wykryta przez narzędzia zabezpieczające.

Druga metoda jest nowsza i bardziej ukryta, ponieważ odczytuje jedynie pamięć przeglądarki i podłącza się do niej jako debugger. Dzięki temu jest mniej zauważalna i trudniejsza do wykrycia. W przeglądarce Google Chrome zapisane hasła i inne poufne informacje są szyfrowane i przechowywane w lokalnej bazie danych. Dane te są przechowywane w pliku bazy danych SQLite w systemie, zazwyczaj znajdującym się w folderze AppData.

Zasadniczo hasła są zabezpieczone w taki sposób, że tylko przeglądarka (oraz autoryzowane procesy) mogą je odczytać. Technologia Application-Bound Encryption (ABE) chroni tajny klucz, korzystając z najwyższych uprawnień systemowych w systemie Windows. Sama przeglądarka Chrome działa jako zwykły użytkownik, więc nie ma bezpośredniego dostępu do tego klucza.

Aby rozwiązać ten problem, przeglądarka Chrome korzysta ze specjalnej usługi działającej w tle, która posiada wyższe uprawnienia i pozwala bezpiecznie odblokować klucz w razie potrzeby. Gdy przeglądarka Chrome wysyła odpowiedni żądanie, usługa sprawdza je, a następnie zwraca odszyfrowany klucz. Następnie przeglądarka Chrome wykorzystuje ten klucz do szyfrowania i deszyfrowania poufnych danych, takich jak hasła i pliki cookie.

Programy wykradające dane mogą ominąć zabezpieczenia, uruchamiając się z pełnymi uprawnieniami, ale działa to tylko w niektórych przypadkach. Mogą również wstrzyknąć się do przeglądarki Chrome, aby uzyskać klucz, ale takie działanie jest łatwiejsze do wykrycia przez narzędzia zabezpieczające. Przeglądarka Chrome chroni klucz, przechowując go w pamięci tylko przez krótki czas i szyfrując go.

VoidStealer wykorzystuje tę krótką chwilę, sprawdzając pamięć przeglądarki za pomocą debuggera i przechwytując klucz bez konieczności posiadania uprawnień administratora ani wstrzykiwania kodu.

Jak działa ta technika

VoidStealer atakuje przeglądarki takie jak Google Chrome i Microsoft Edge. Uruchamia ukryty proces przeglądarki i podłącza się do niego jako debugger. Dzieje się tak, ponieważ podczas uruchamiania przeglądarka ładuje i odszyfrowuje chronione dane, takie jak pliki cookie. W tym momencie tajny klucz jest przez krótki czas dostępny w pamięci, co stanowi idealną okazję dla złośliwego oprogramowania do jego przechwycenia.

Program VoidStealer ustawia punkty przerwania i monitoruje proces do momentu, gdy ten osiągnie dokładnie ten moment, a następnie wyodrębnia klucz bezpośrednio z pamięci. Dzięki temu kluczowi może odszyfrować i uzyskać dostęp do poufnych danych, takich jak zapisane hasła i pliki cookie. Cyberprzestępcy mogą wykorzystać te informacje do różnych szkodliwych celów.

Mogą wykorzystywać je do uzyskiwania dostępu do kont (np. w mediach społecznościowych lub bankowości), kradzieży danych osobowych lub popełniania oszustw. Mogą również wykorzystywać przejęte konta do rozpowszechniania złośliwego oprogramowania i oszustw. W niektórych przypadkach sprzedają skradzione dane innym osobom w dark webie.

| Imię | Program wykradający dane VoidStealer |

| Rodzaj zagrożenia | Złodziej |

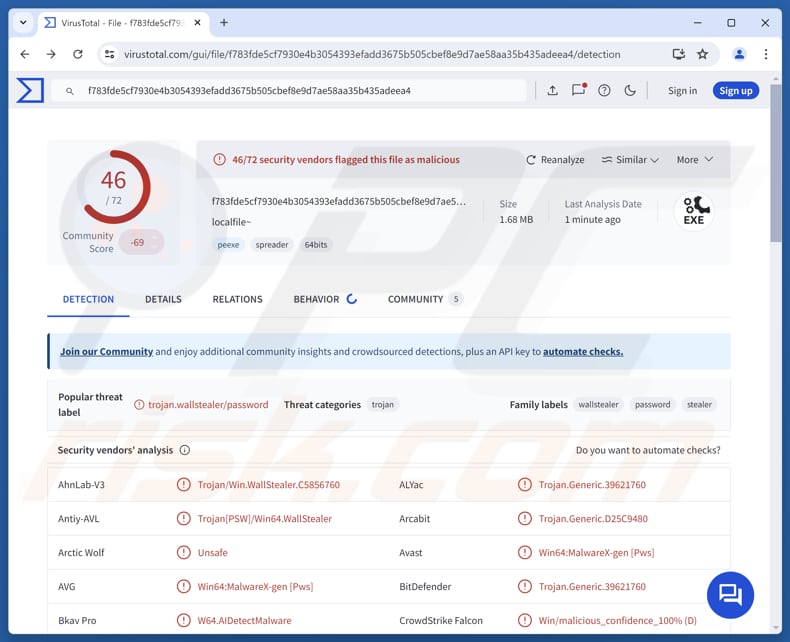

| Nazwy wykrywania | Avast (Win64:MalwareX-gen [Pws]), Combo Cleaner (Trojan.Generic.39621760), ESET-NOD32 (Win64/PSW. Agent.SX Trojan), Kaspersky (Trojan-PSW.Win32.Vidar.idm), Microsoft (PWS:Win64/WallStealer.CI!MTB), Pełna lista (VirusTotal) |

| Objawy | Programy typu stealer zostały zaprojektowane tak, aby potajemnie przeniknąć do komputera ofiary i działać w ukryciu, dlatego na zainfekowanym komputerze nie widać żadnych wyraźnych oznak infekcji. |

| Możliwe metody dystrybucji | Zainfekowane załączniki w wiadomościach e-mail, złośliwe reklamy internetowe, socjotechnika, luki w zabezpieczeniach oprogramowania, „cracki” do oprogramowania. |

| Uszkodzenia | Skradzione hasła i dane bankowe, kradzież tożsamości, straty finansowe. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Wnioski

VoidStealer to rodzaj złośliwego oprogramowania stworzonego w celu wykradania poufnych informacji z przeglądarek. Wykorzystuje zaawansowane techniki, aby ominąć zabezpieczenia i uzyskać dostęp do przechowywanych danych, takich jak hasła i pliki cookie. Stanowi to poważne zagrożenie, ponieważ może działać w sposób niewidoczny i unikać wykrycia.

Inne przykłady programów typu stealer to BoryptGrab, MaskGramStealer oraz Xillen.

W jaki sposób program VoidStealer przedostał się do mojego komputera?

Cyberprzestępcy często wykorzystują luki w zabezpieczeniach przestarzałego oprogramowania lub rozprzestrzeniają złośliwe oprogramowanie za pośrednictwem pirackich programów, nieoficjalnych narzędzi aktywacyjnych i generatorów kluczy. Inne popularne metody to oszustwa związane z rzekomą pomocą techniczną, fałszywe wiadomości e-mail lub komunikaty zawierające szkodliwe linki lub załączniki oraz złośliwe reklamy.

Złośliwe oprogramowanie może być również rozpowszechniane za pośrednictwem zainfekowanych pamięci USB, fałszywych lub przejętych stron internetowych, sieci wymiany plików typu peer-to-peer (P2P) oraz narzędzi do pobierania plików innych producentów. Atakujący zazwyczaj ukrywają je w plikach takich jak pliki wykonywalne, skompresowane archiwa, skrypty lub dokumenty, np. pliki PDF i pliki pakietu Office, które mogą zainfekować systemy po ich otwarciu lub wykonaniu dodatkowych czynności.

Jak uniknąć zainstalowania złośliwego oprogramowania?

Dbaj o aktualność systemu operacyjnego i wszystkich zainstalowanych programów oraz pobieraj oprogramowanie i pliki z oficjalnych stron internetowych lub renomowanych sklepów z aplikacjami. Unikaj interakcji z podejrzanymi reklamami, wyskakującymi okienkami lub nieznanymi linkami, zwłaszcza na niewiarygodnych stronach internetowych, i nie zezwalaj na powiadomienia z podejrzanych stron.

Należy zachować ostrożność w przypadku nieoczekiwanych wiadomości e-mail lub wiadomości od nieznanych nadawców – nie otwieraj załączników ani nie klikaj linków, chyba że masz pewność, że są one bezpieczne. Korzystaj ze sprawdzonych narzędzi zabezpieczających, aby regularnie skanować system i wykrywać potencjalne zagrożenia.

Jeśli podejrzewasz, że Twój komputer został zainfekowany, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć złośliwe oprogramowanie.

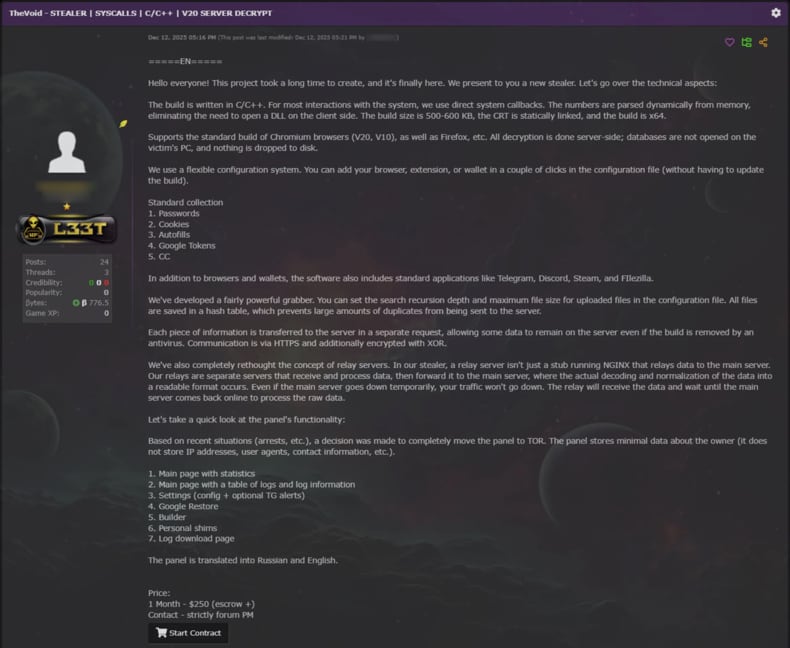

VoidStealer promowany na forum hakerów (źródło: gendigital.com):

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest VoidStealer?

- KROK 1. Ręczne usunięcie złośliwego oprogramowania VoidStealer.

- KROK 2. Sprawdź, czy Twój komputer jest wolny od wirusów.

Jak ręcznie usunąć złośliwe oprogramowanie?

Ręczne usuwanie złośliwego oprogramowania to skomplikowane zadanie – zazwyczaj najlepiej jest pozwolić, aby programy antywirusowe lub anty-malware zrobiły to automatycznie. Aby usunąć to złośliwe oprogramowanie, zalecamy skorzystanie z Combo Cleaner Antivirus dla Windows.

Jeśli chcesz ręcznie usunąć złośliwe oprogramowanie, pierwszym krokiem jest ustalenie nazwy programu, który chcesz usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

Jeśli przejrzałeś listę programów uruchomionych na komputerze, na przykład za pomocą Menedżera zadań, i znalazłeś program, który wygląda podejrzanie, wykonaj następujące czynności:

Pobierz program o nazwie Autoruns. Program ten wyświetla aplikacje uruchamiane automatycznie wraz z systemem, wpisy w rejestrze oraz lokalizacje w systemie plików:

Pobierz program o nazwie Autoruns. Program ten wyświetla aplikacje uruchamiane automatycznie wraz z systemem, wpisy w rejestrze oraz lokalizacje w systemie plików:

Uruchom komputer w trybie awaryjnym:

Uruchom komputer w trybie awaryjnym:

Użytkownicy systemów Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij przycisk Start, wybierz opcję Zamknij, kliknij Uruchom ponownie, a następnie kliknij OK. Podczas uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż pojawi się menu opcji zaawansowanych systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 7 w „trybie awaryjnym z obsługą sieci”:

Użytkownicy systemu Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci – przejdź do ekranu startowego systemu Windows 8, wpisz „Zaawansowane”, a następnie w wynikach wyszukiwania wybierz opcję „Ustawienia”. Kliknij „Zaawansowane opcje uruchamiania”, a w otwartym oknie „Ogólne ustawienia komputera” wybierz opcję „Zaawansowane uruchamianie”.

Kliknij przycisk „Uruchom ponownie teraz”. Komputer uruchomi się ponownie, wyświetlając „Menu zaawansowanych opcji uruchamiania”. Kliknij przycisk „Rozwiązywanie problemów”, a następnie przycisk „Opcje zaawansowane”. Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania”.

Kliknij przycisk „Uruchom ponownie”. Komputer uruchomi się ponownie, wyświetlając ekran ustawień startowych. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 8 w „trybie awaryjnym z obsługą sieci”:

Użytkownicy systemu Windows 10: Kliknij logo Windows i wybierz ikonę zasilania. W wyświetlonym menu kliknij „Uruchom ponownie”, przytrzymując klawisz „Shift” na klawiaturze. W oknie „Wybierz opcję” kliknij „Rozwiązywanie problemów”, a następnie wybierz „Opcje zaawansowane”.

W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania” i kliknij przycisk „Uruchom ponownie”. W kolejnym oknie naciśnij klawisz „F5” na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 10 w „trybie awaryjnym z obsługą sieci”:

Rozpakuj pobrany plik archiwum i uruchom plik Autoruns.exe.

Rozpakuj pobrany plik archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij przycisk „Opcje” u góry i usuń zaznaczenie opcji „Ukryj puste lokalizacje” oraz „Ukryj wpisy systemu Windows”. Po wykonaniu tej czynności kliknij ikonę „Odśwież”.

W aplikacji Autoruns kliknij przycisk „Opcje” u góry i usuń zaznaczenie opcji „Ukryj puste lokalizacje” oraz „Ukryj wpisy systemu Windows”. Po wykonaniu tej czynności kliknij ikonę „Odśwież”.

Przejrzyj listę wygenerowaną przez aplikację Autoruns i znajdź plik złośliwego oprogramowania, który chcesz usunąć.

Przejrzyj listę wygenerowaną przez aplikację Autoruns i znajdź plik złośliwego oprogramowania, który chcesz usunąć.

Należy zapisać jego pełną ścieżkę i nazwę. Należy pamiętać, że niektóre złośliwe oprogramowania ukrywają nazwy procesów pod nazwami legalnych procesów systemu Windows. Na tym etapie bardzo ważne jest, aby nie usuwać plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy na jego nazwę i wybierz opcję „Usuń”.

Po usunięciu złośliwego oprogramowania za pomocą aplikacji Autoruns (dzięki temu złośliwe oprogramowanie nie uruchomi się automatycznie przy następnym starcie systemu) należy przeszukać komputer w poszukiwaniu nazwy tego oprogramowania. Przed rozpoczęciem należy włączyć wyświetlanie ukrytych plików i folderów. Jeśli znajdziesz plik o nazwie odpowiadającej złośliwemu oprogramowaniu, koniecznie go usuń.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych czynności powinno usunąć wszelkie złośliwe oprogramowanie z komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanej wiedzy informatycznej. Jeśli nie posiadasz takich umiejętności, pozostaw usuwanie złośliwego oprogramowania programom antywirusowym i anty-malware.

Te kroki mogą okazać się nieskuteczne w przypadku zaawansowanych infekcji złośliwym oprogramowaniem. Jak zawsze, lepiej zapobiegać infekcjom niż później próbować usuwać złośliwe oprogramowanie. Aby zapewnić bezpieczeństwo komputera, należy instalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby mieć pewność, że komputer jest wolny od złośliwego oprogramowania, zalecamy przeskanowanie go za pomocą Combo Cleaner Antivirus dla Windows.

Najczęściej zadawane pytania (FAQ)

Moje urządzenie zostało zainfekowane złośliwym oprogramowaniem VoidStealer. Czy powinienem sformatować nośnik danych, aby się go pozbyć?

Zresetowanie lub wyczyszczenie urządzenia to skuteczny sposób na usunięcie złośliwego oprogramowania. Pamiętaj jednak, że spowoduje to również usunięcie wszystkich danych, jeśli nie zostały one wcześniej zarchiwizowane. Zaleca się, aby najpierw spróbować usunąć program VoidStealer za pomocą narzędzia zabezpieczającego, takiego jak Combo Cleaner.

Jakie są największe problemy, jakie może powodować złośliwe oprogramowanie?

Złośliwe oprogramowanie może powodować różne problemy, takie jak straty finansowe czy kradzież tożsamości, a także kradzież danych osobowych. Może ono również przejąć kontrolę nad urządzeniem oraz uszkodzić lub usunąć ważne pliki.

Jaki jest cel programu VoidStealer?

Celem programu VoidStealer jest wykradanie poufnych informacji z komputera użytkownika, zwłaszcza z przeglądarek internetowych. Został on zaprojektowany tak, aby pozyskiwać takie dane, jak zapisane hasła, pliki cookie i dane logowania, co pozwala atakującym uzyskać dostęp do kont lub podjąć inne złośliwe działania.

W jaki sposób program VoidStealer przedostał się na moje urządzenie?

Cyberprzestępcy rozprzestrzeniają złośliwe oprogramowanie, wykorzystując nieaktualne oprogramowanie oraz korzystając z pirackich programów, fałszywych narzędzi aktywacyjnych i generatorów kluczy. Wykorzystują również wiadomości phishingowe, złośliwe reklamy oraz oszustwa związane z rzekomą pomocą techniczną. Ponadto złośliwe oprogramowanie może pochodzić z zainfekowanych pamięci USB, fałszywych stron internetowych, sieci P2P oraz narzędzi do pobierania plików innych firm, a często jest ukryte w plikach takich jak pliki wykonywalne, archiwa, skrypty lub dokumenty.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Tak, program Combo Cleaner potrafi wykrywać i usuwać większość znanych złośliwych programów. Niektóre zaawansowane zagrożenia mogą jednak głęboko ukrywać się w systemie. Dlatego ważne jest, aby przeprowadzić pełne skanowanie systemu, aby mieć pewność, że wszystkie zagrożenia zostaną wykryte i usunięte.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję