Jak usunąć program Perseus z zainfekowanych urządzeń

TrojanZnany również jako: Trojan zdalnego dostępu Perseus

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest złośliwe oprogramowanie Perseus?

Perseus to złośliwe oprogramowanie dla systemu Android, stworzone z wykorzystaniem elementów wcześniejszych szkodliwych programów (takich jak Cerberus i Phoenix) oraz wzbogacone o nowe funkcje. Umożliwia ono atakującym monitorowanie i kontrolowanie zainfekowanego urządzenia w czasie rzeczywistym. Złośliwe oprogramowanie posiada zaawansowane zabezpieczenia, które pozwalają mu uniknąć wykrycia i analizy przez narzędzia zabezpieczające.

Perseusz – szczegółowy opis

W 2020 roku doszło do wycieku kodu źródłowego oryginalnego złośliwego oprogramowania Cerberus, co umożliwiło innym cyberprzestępcom jego ponowne wykorzystanie i modyfikację. Doprowadziło to do pojawienia się nowych rodzin złośliwego oprogramowania, takich jak Ermac i Phoenix. Perseus opiera się głównie na Phoenix. Istnieją dwie wersje tego złośliwego oprogramowania: starsza i nowsza (która obecnie się rozprzestrzenia).

W jednym kodzie użyto języka angielskiego, a w drugim tureckiego. Wersja angielska zawiera dodatkowe funkcje programistyczne i prawdopodobnie została napisana z wykorzystaniem sztucznej inteligencji, podczas gdy wersja turecka jest prostsza i bardziej ukryta.

Ominięcie procedur oceny i analizy urządzeń

Perseus sprawdza urządzenie, aby ustalić, czy jest to prawdziwy telefon, czy też środowisko analityczne/testowe. Poszukuje takich elementów, jak uprawnienia administratora, narzędzia do debugowania, emulatory lub fałszywe ustawienia urządzenia. Sprawdza również, czy urządzenie posiada realistyczne cechy, takie jak karta SIM, zainstalowane aplikacje, czujniki, zachowanie baterii, Bluetooth oraz usługi Google Play. Następnie przekazuje wyniki cyberprzestępcom, aby mogli zdecydować, czy warto zaatakować dane urządzenie.

Informacje dostosowane do potrzeb

Perseus posiada funkcję, która pozwala mu odczytywać notatki zapisane na zainfekowanym urządzeniu. W odróżnieniu od typowego złośliwego oprogramowania, które skupia się na kradzieży haseł lub wiadomości, ten program atakuje osobiste notatki, które mogą zawierać poufne informacje, takie jak hasła lub dane finansowe. W jednej z wersji wykorzystuje on polecenie, które wykrywa aplikacje do tworzenia notatek, otwiera je i przegląda zapisane notatki.

Wśród aplikacji do sporządzania notatek, na które atak skierowany jest, znajdują się: ColorNote Notepad Notes, Evernote – Note Organizer, Google Keep – Notes and Lists, Microsoft OneNote, Samsung Notes, Simple Notes, Simple Notes Pro oraz Xiaomi Notes (lista może obejmować więcej aplikacji). Aby wykraść informacje z notatek, złośliwe oprogramowanie wykorzystuje funkcje ułatwień dostępu systemu Android.

Może poruszać się po wybranej aplikacji, klikać elementy i wracać do poprzednich ekranów. Dzięki temu może otwierać aplikacje do tworzenia notatek, przeglądać notatki i rejestrować informacje, tak aby użytkownik tego nie zauważył.

Inne funkcje

Aplikacja Perseus obsługuje różne polecenia. Korzystając z tego złośliwego oprogramowania, cyberprzestępcy mogą dotykać, naciskać, wpisywać tekst i przesuwać palcem po ekranie, otwierać aplikacje, wracać do poprzednich ekranów oraz poruszać się po telefonie (ekran główny, ostatnio używane aplikacje, przewijanie, gesty). Mogą również wpisywać tekst w pola, edytować tekst, a nawet włączać ekran, jeśli jest wyłączony.

Ponadto osoby atakujące mogą przejąć zdalną kontrolę nad urządzeniem, uruchamiając i zatrzymując sesje podglądu ekranu na żywo (VNC i HVNC), a także robić zrzuty ekranu, aby sprawdzić, czym zajmuje się ofiara. Perseus umożliwia również cyberprzestępcom ukrycie swojej aktywności poprzez wyświetlanie czarnego ekranu i wyciszenie dźwięku.

Ponadto Perseus może blokować lub odblokowywać aplikacje, uruchamiać je, a nawet pomagać użytkownikowi w włączaniu takich ustawień, jak instalowanie aplikacji z nieznanych źródeł. Może próbować odblokować urządzenie za pomocą kodów PIN lub pobrać dane potrzebne do odblokowania, a także rejestrować i odtwarzać gesty.

Ponadto złośliwe oprogramowanie może wykraść informacje poprzez modyfikację zawartości schowka oraz uzyskanie dostępu do uprawnień związanych z wiadomościami SMS. Może ono wysyłać powiadomienia, wczytywać lub usuwać dodatkowe funkcje oraz sprawdzać ich stan.

| Imię | Trojan zdalnego dostępu Perseus |

| Rodzaj zagrożenia | Złośliwe oprogramowanie dla systemu Android |

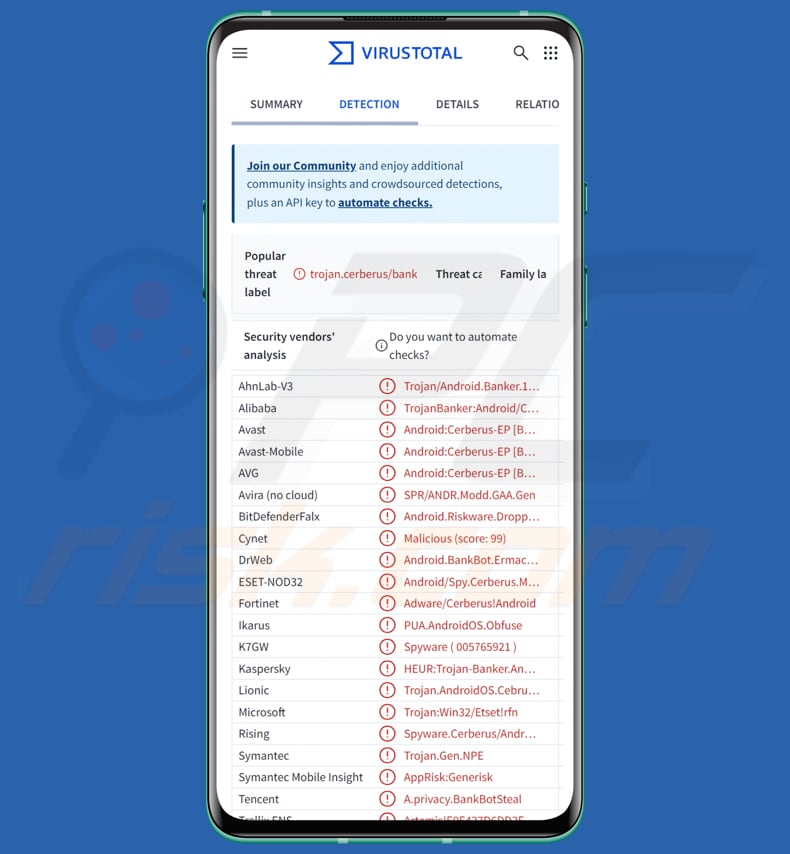

| Nazwy wykrywania | Avast (Android:Cerberus-EP [Bank]), Combo Cleaner (Android.Riskware.Dropper.aAFO), ESET-NOD32 (Android/Spy.Cerberus.M Trojan), Kaspersky (HEUR:Trojan-Banker.AndroidOS.Cebruser.f), Pełna lista (VirusTotal) |

| Objawy | Urządzenie działa wolno, ustawienia systemowe są zmieniane bez zgody użytkownika, pojawiają się podejrzane aplikacje, znacznie wzrasta zużycie danych i baterii, przeglądarki przekierowują do podejrzanych stron internetowych, wyświetlane są natrętne reklamy. |

| Metody dystrybucji | Nieoficjalne sklepy z aplikacjami/strony internetowe, fałszywe aplikacje IPTV |

| Uszkodzenia | Kradzież danych osobowych (prywatne wiadomości, loginy/hasła itp.), spadek wydajności urządzenia, szybkie wyczerpywanie się baterii, spadek prędkości Internetu, ogromne straty danych, straty finansowe, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Wnioski

Perseus to wysoce zaawansowane złośliwe oprogramowanie dla systemu Android, które może przejąć kontrolę nad urządzeniem i wykraść poufne informacje. Jego zdolność do monitorowania, kontrolowania i ukrywania swojej aktywności sprawia, że jest ono szczególnie niebezpieczne. Ofiary mogą ponieść straty finansowe lub paść ofiarą kradzieży tożsamości. Jeśli oprogramowanie Perseus znajduje się na urządzeniu, należy je natychmiast usunąć.

Inne przykłady złośliwego oprogramowania atakującego użytkowników Androida to BeatBanker, Massiv oraz PromptSpy.

W jaki sposób Perseus przedostał się do mojego urządzenia?

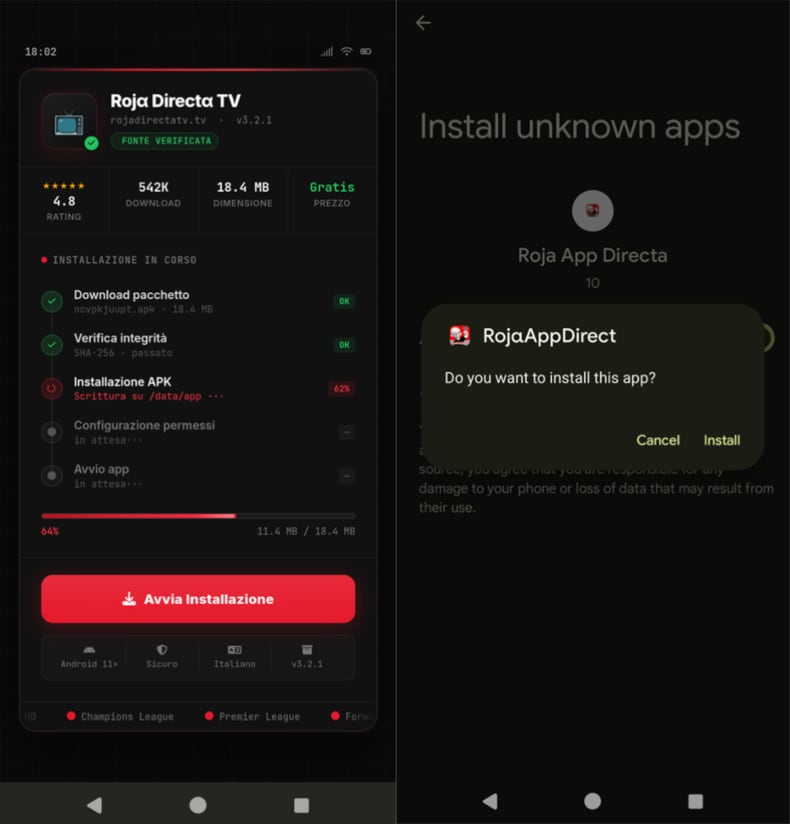

Użytkownicy zarażają się wirusem Perseus głównie poprzez pobieranie fałszywych aplikacji IPTV spoza oficjalnych sklepów, takich jak Google Play. Aplikacje te są często udostępniane w postaci plików APK, które użytkownicy instalują ręcznie, co ułatwia rozprzestrzenianie się złośliwego oprogramowania.

Po zainstalowaniu potajemnie rozprzestrzenia złośliwe oprogramowanie za pomocą modułu dropper, aby ominąć zabezpieczenia systemu Android.

Jak uniknąć zainstalowania złośliwego oprogramowania?

Pobieraj aplikacje i oprogramowanie z zaufanych źródeł, takich jak oficjalne strony internetowe lub sklepy z aplikacjami, i dbaj o aktualność systemu operacyjnego oraz aplikacji. Unikaj klikania wyskakujących okienek, reklam lub linków na podejrzanych stronach internetowych i nie akceptuj próśb o zezwolenie na powiadomienia z niezaufanych witryn.

Zachowaj ostrożność w przypadku nieoczekiwanych wiadomości e-mail lub innych wiadomości – nie otwieraj linków ani załączników, chyba że masz pewność, że są bezpieczne. Regularnie korzystaj z niezawodnego oprogramowania zabezpieczającego, aby skanować swoje urządzenie i wykrywać lub usuwać zagrożenia.

Kroplówka wykorzystana do wdrożenia złośliwego oprogramowania Perseus (źródło: threatfabric.com):

Szybkie menu:

- Wprowadzenie

- Jak usunąć historię przeglądania z przeglądarki Chrome?

- Jak wyłączyć powiadomienia w przeglądarce Chrome?

- Jak zresetować przeglądarkę Chrome?

- Jak usunąć historię przeglądania z przeglądarki Firefox?

- Jak wyłączyć powiadomienia w przeglądarce Firefox?

- Jak zresetować przeglądarkę Firefox?

- Jak odinstalować potencjalnie niechciane i/lub złośliwe aplikacje?

- Jak uruchomić urządzenie z systemem Android w „trybie awaryjnym”?

- Jak sprawdzić zużycie baterii przez różne aplikacje?

- Jak sprawdzić zużycie danych przez różne aplikacje?

- Jak zainstalować najnowsze aktualizacje oprogramowania?

- Jak przywrócić system do ustawień fabrycznych?

- Jak wyłączyć aplikacje posiadające uprawnienia administratora?

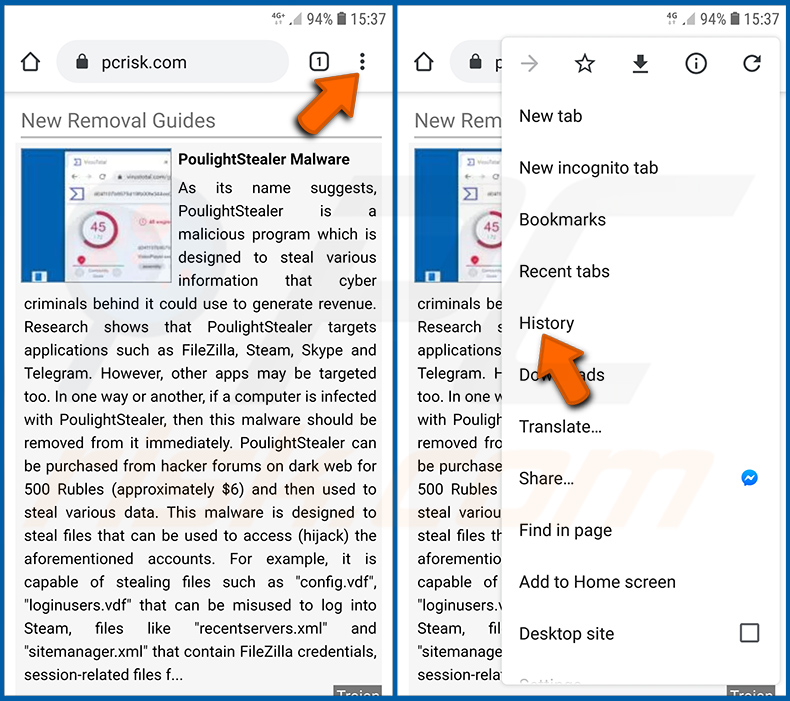

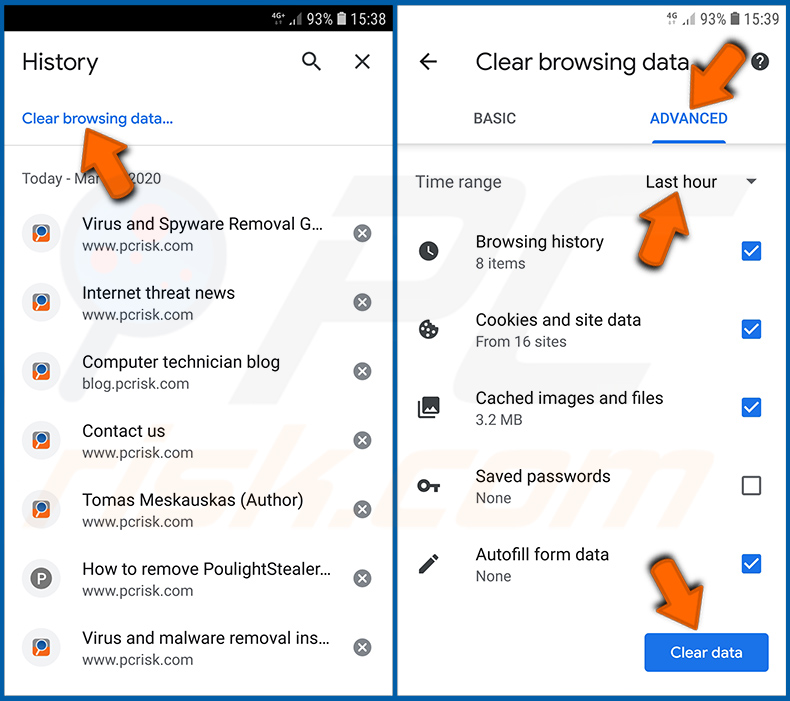

Usuń historię przeglądania z przeglądarki Chrome:

Naciśnij przycisk „Menu” (trzy kropki w prawym górnym rogu ekranu) i wybierz opcję „Historia” z rozwijanego menu.

Kliknij „Wyczyść dane przeglądania”, wybierz zakładkę „ZAAWANSOWANE”, wybierz zakres czasowy i typy danych, które chcesz usunąć, a następnie kliknij „Wyczyść dane”.

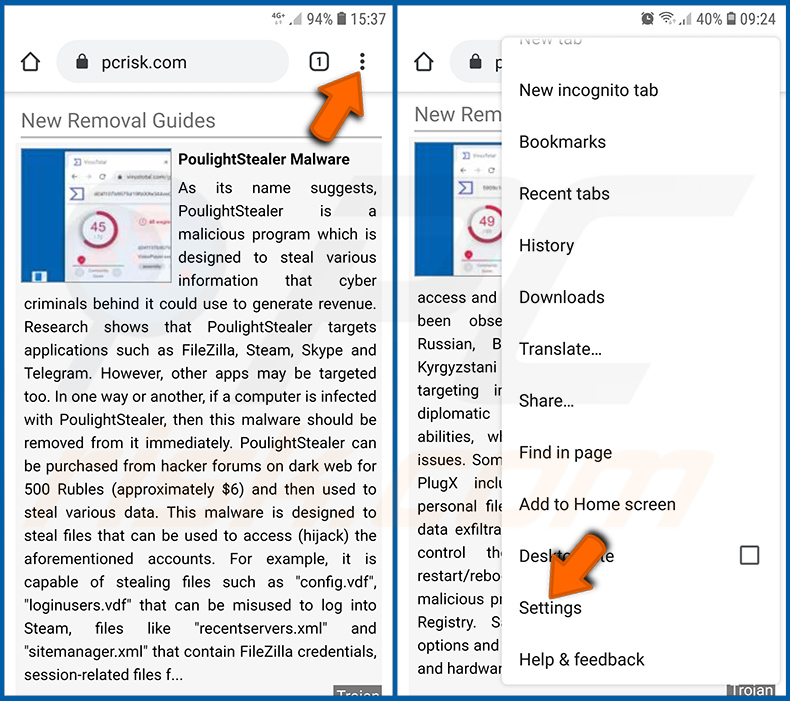

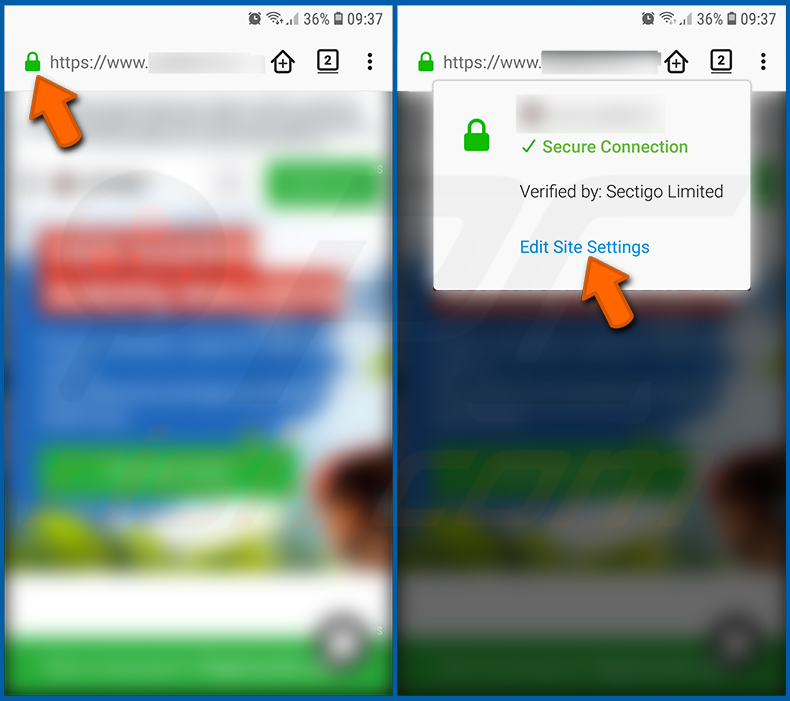

Wyłącz powiadomienia w przeglądarce Chrome:

Naciśnij przycisk „Menu” (trzy kropki w prawym górnym rogu ekranu) i wybierz opcję „Ustawienia” z rozwijanego menu.

Przewiń w dół, aż pojawi się opcja „Ustawienia strony”, a następnie ją wybierz. Przewiń w dół, aż pojawi się opcja „Powiadomienia”, a następnie ją wybierz.

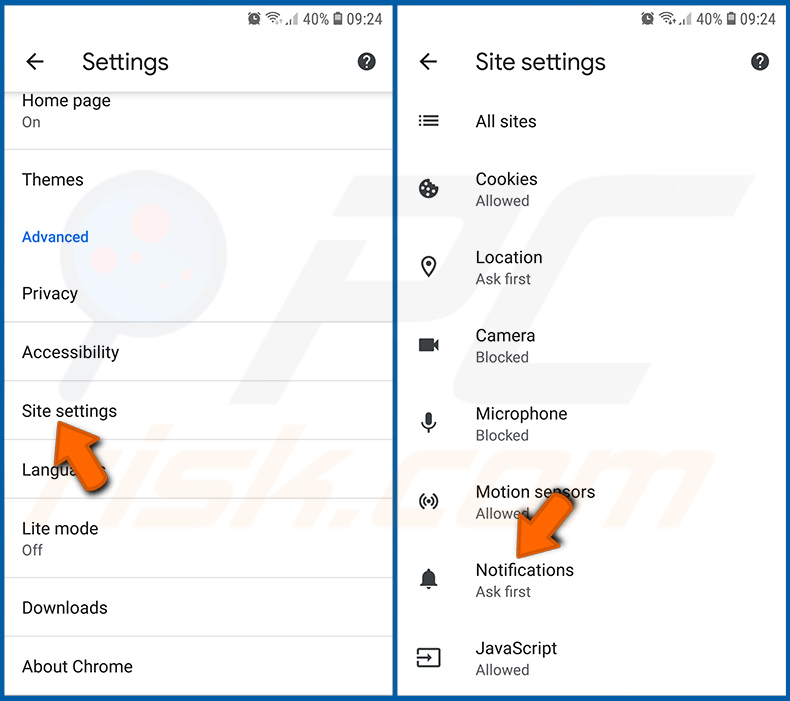

Znajdź strony internetowe, które wysyłają powiadomienia w przeglądarce, dotknij ich i kliknij „Wyczyść i zresetuj”. Spowoduje to cofnięcie uprawnień przyznanych tym stronom do wysyłania powiadomień. Jednak po ponownym odwiedzeniu tej samej strony może ona ponownie poprosić o uprawnienie. Możesz zdecydować, czy chcesz udzielić tych uprawnień, czy nie (jeśli zdecydujesz się odmówić, strona trafi do sekcji „Zablokowane” i nie będzie już prosić Cię o uprawnienia).

Zresetuj przeglądarkę Chrome:

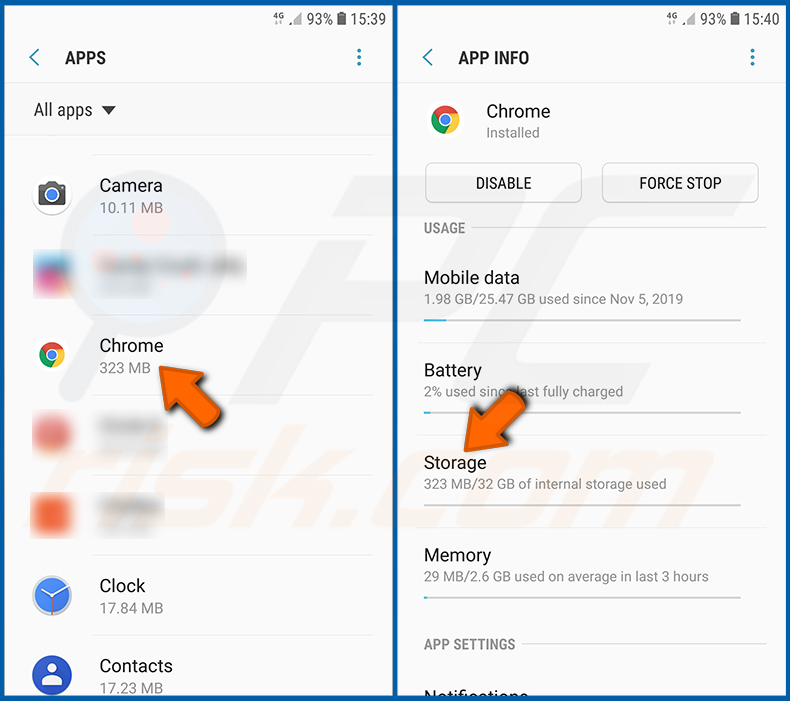

Przejdź do „Ustawienia”, przewiń w dół, aż zobaczysz „Aplikacje”, a następnie dotknij tej pozycji.

Przewiń w dół, aż znajdziesz aplikację „Chrome”, wybierz ją i kliknij opcję „Pamięć”.

Naciśnij „ZARZĄDZAJ PAMIĘCIĄ”, następnie „WYMAŻ WSZYSTKIE DANE” i potwierdź działanie, naciskając „OK”. Pamiętaj, że zresetowanie przeglądarki spowoduje usunięcie wszystkich zapisanych w niej danych. Oznacza to, że wszystkie zapisane loginy i hasła, historia przeglądania, niestandardowe ustawienia oraz inne dane zostaną usunięte. Będziesz również musiał ponownie zalogować się na wszystkich stronach internetowych.

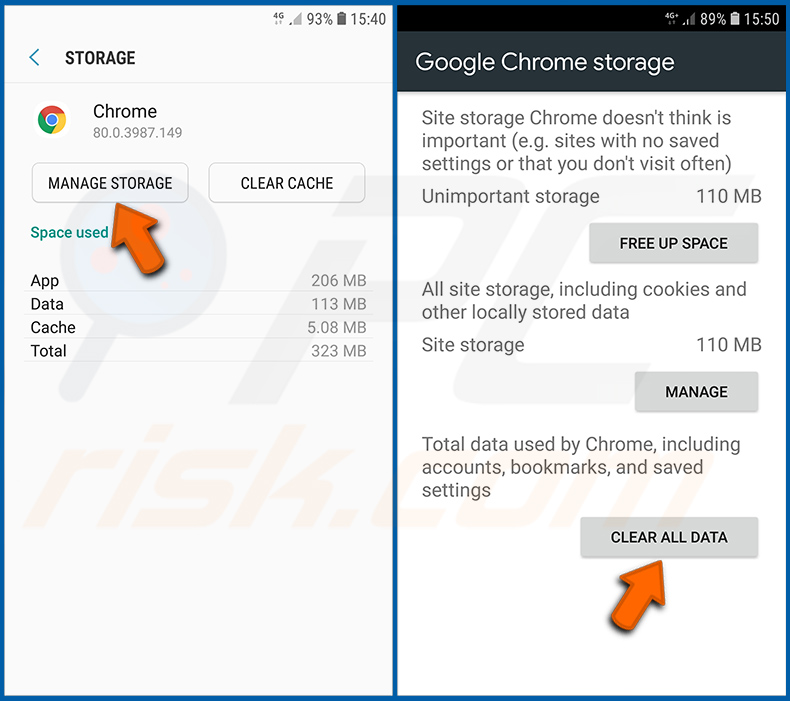

Usuń historię przeglądania z przeglądarki Firefox:

Naciśnij przycisk „Menu” (trzy kropki w prawym górnym rogu ekranu) i wybierz opcję „Historia” z rozwijanego menu.

Przewiń w dół, aż pojawi się opcja „Wyczyść dane prywatne”, a następnie ją wybierz. Wybierz typy danych, które chcesz usunąć, a następnie wybierz opcję „WYČYŚĆ DANE”.

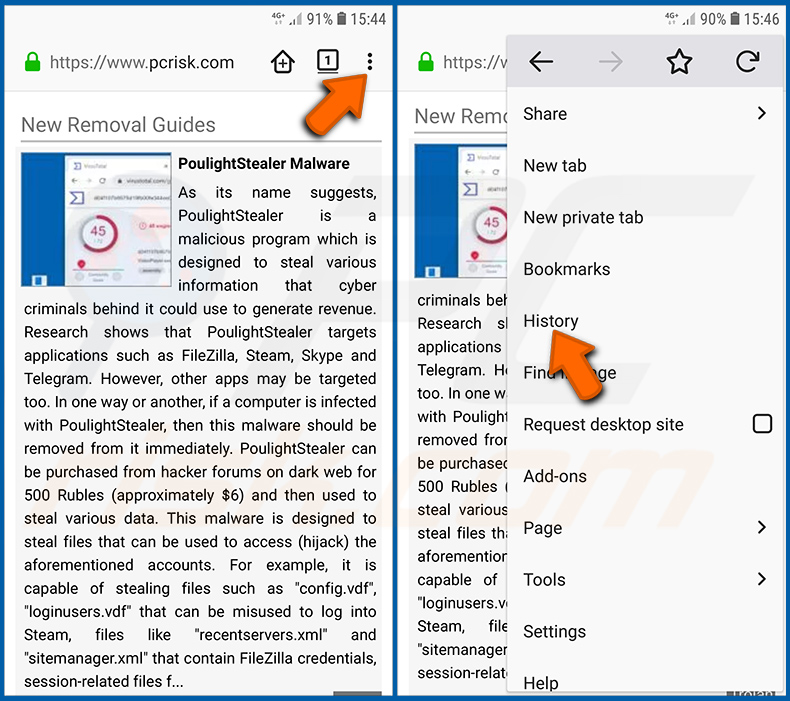

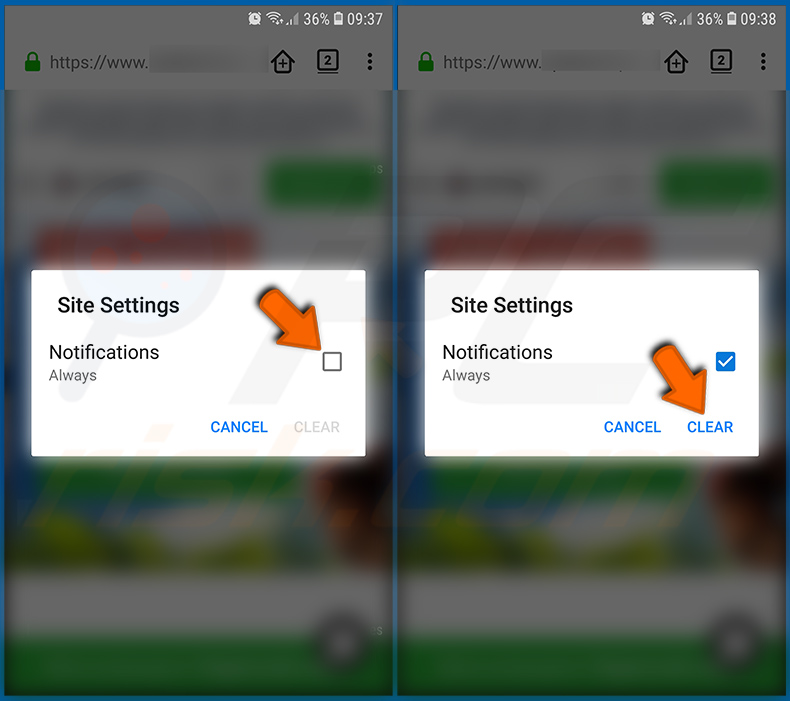

Wyłącz powiadomienia przeglądarki w przeglądarce Firefox:

Wejdź na stronę, która wyświetla powiadomienia w przeglądarce, dotknij ikony widocznej po lewej stronie paska adresu (ikona ta niekoniecznie musi przedstawiać „Kłódkę”) i wybierz opcję „Edytuj ustawienia strony”.

W wyświetlonym okienku wyboru opcji wybierz „Powiadomienia” i naciśnij „WYMAŻ”.

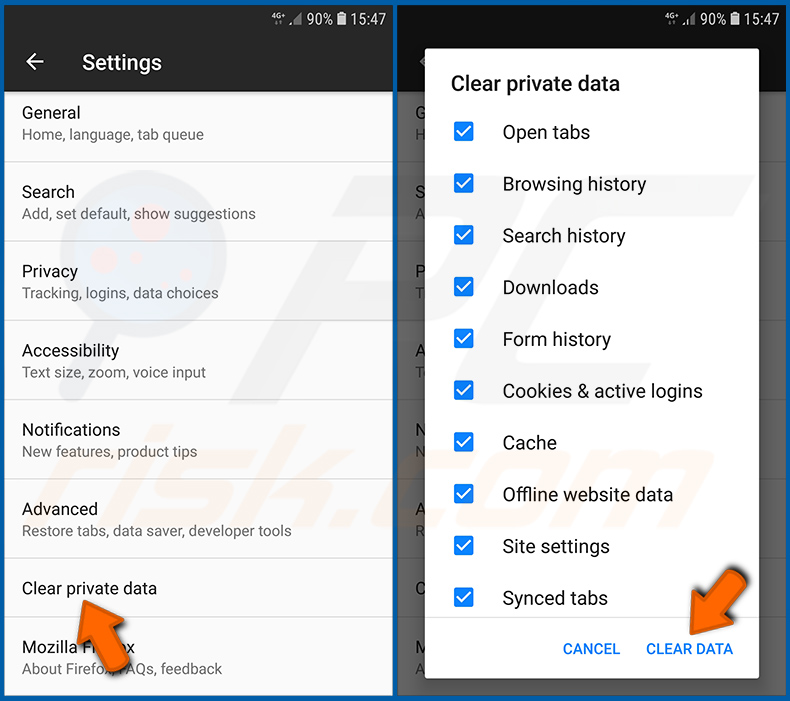

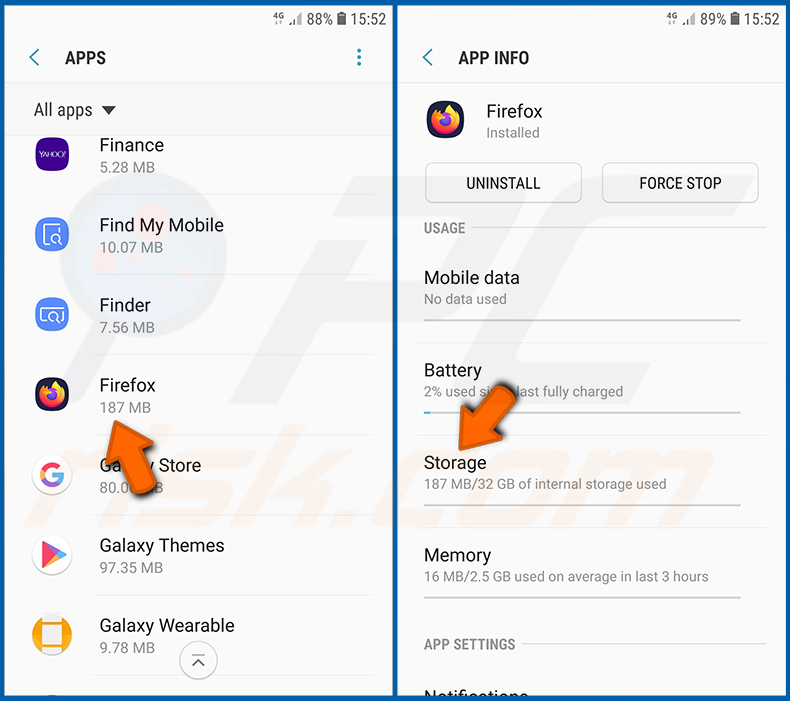

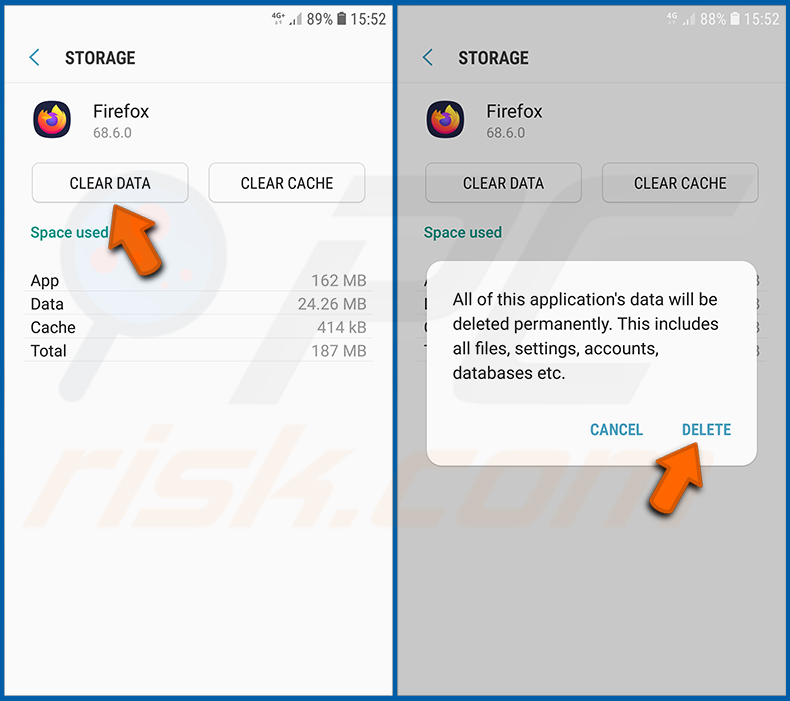

Zresetuj przeglądarkę internetową Firefox:

Przejdź do „Ustawienia”, przewiń w dół, aż zobaczysz pozycję „Aplikacje”, a następnie ją wybierz.

Przewiń w dół, aż znajdziesz aplikację „Firefox”, wybierz ją i kliknij opcję „Pamięć”.

Naciśnij „WYMAŻ DANE” i potwierdź działanie, naciskając „USUŃ”. Pamiętaj, że zresetowanie przeglądarki spowoduje usunięcie wszystkich zapisanych w niej danych. Oznacza to, że wszystkie zapisane loginy i hasła, historia przeglądania, niestandardowe ustawienia oraz inne dane zostaną usunięte. Będziesz również musiał ponownie zalogować się na wszystkich stronach internetowych.

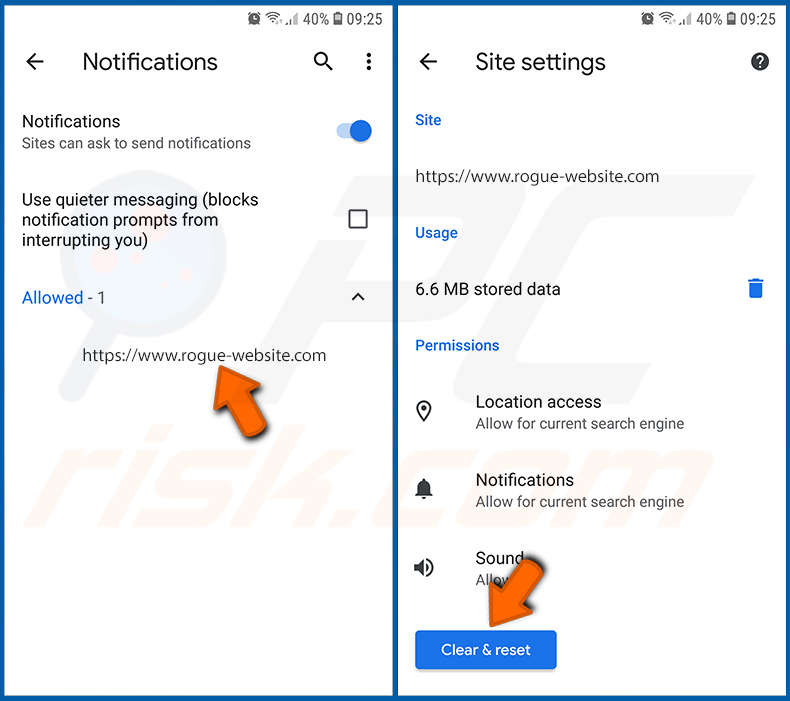

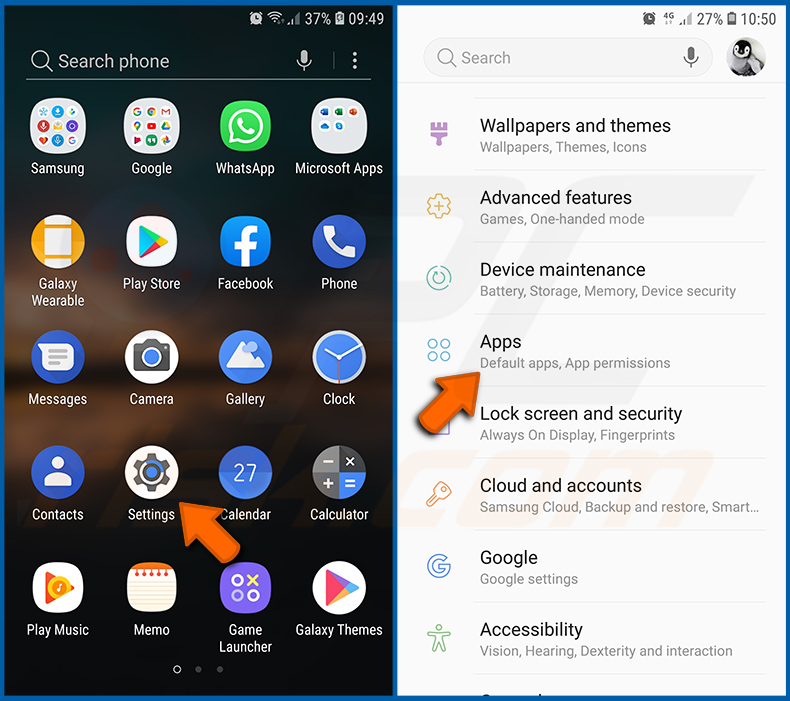

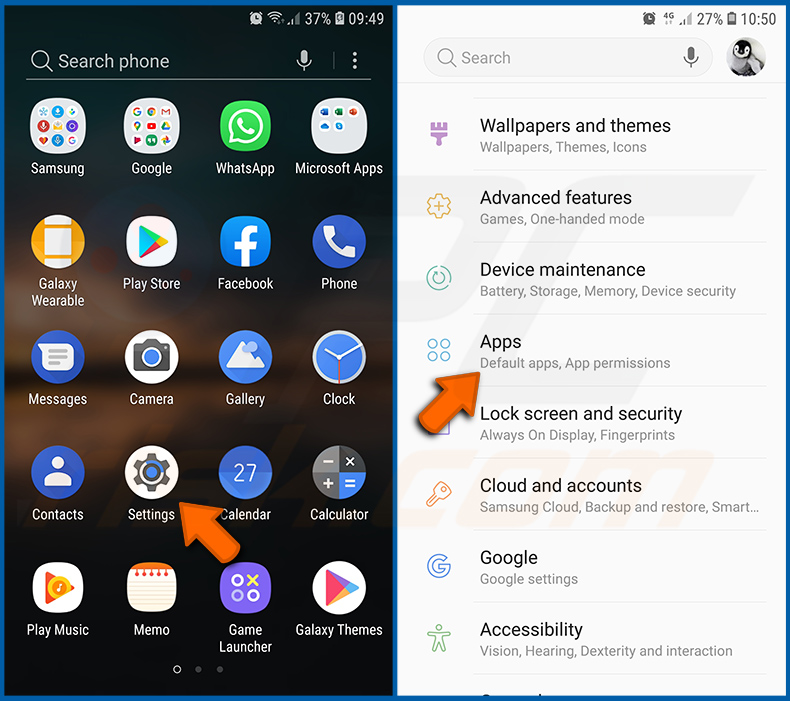

Odinstaluj potencjalnie niechciane i/lub złośliwe aplikacje:

Przejdź do „Ustawienia”, przewiń w dół, aż zobaczysz pozycję „Aplikacje”, a następnie ją wybierz.

Przewiń w dół, aż znajdziesz potencjalnie niechcianą lub złośliwą aplikację, zaznacz ją i kliknij „Odinstaluj”. Jeśli z jakiegoś powodu nie możesz usunąć wybranej aplikacji (np. pojawi się komunikat o błędzie), spróbuj skorzystać z „Trybu awaryjnego”.

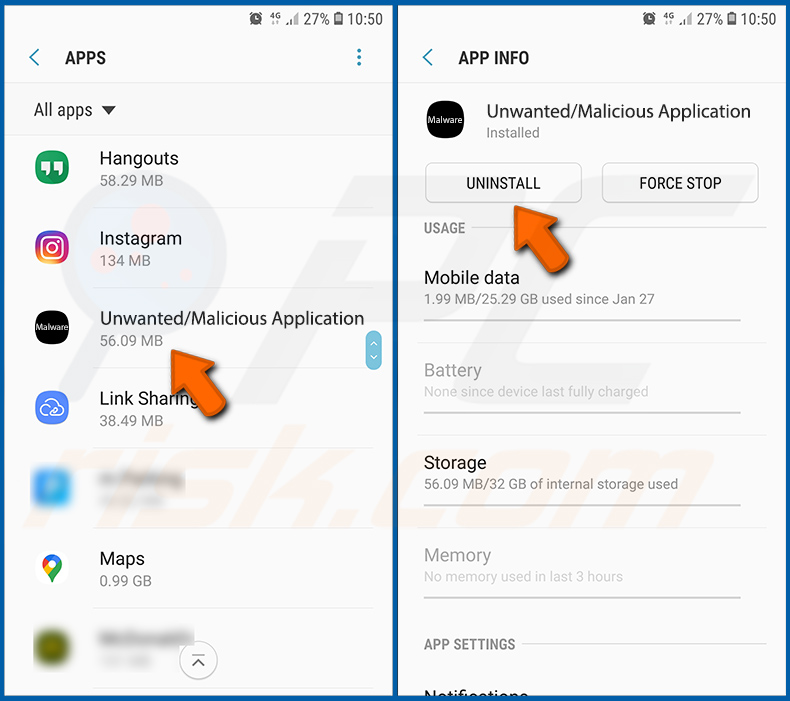

Uruchom urządzenie z systemem Android w „trybie awaryjnym”:

Tryb „Tryb awaryjny” w systemie operacyjnym Android tymczasowo blokuje działanie wszystkich aplikacji innych producentów. Korzystanie z tego trybu to dobry sposób na zdiagnozowanie i rozwiązanie różnych problemów (np. usunięcie złośliwych aplikacji, które uniemożliwiają użytkownikom wykonanie tych czynności, gdy urządzenie działa w trybie „normalnym”).

Naciśnij przycisk „Zasilanie” i przytrzymaj go, aż pojawi się ekran „Wyłącz”. Naciśnij i przytrzymaj ikonę „Wyłącz”. Po kilku sekundach pojawi się opcja „Tryb awaryjny” i będzie można ją uruchomić poprzez ponowne uruchomienie urządzenia.

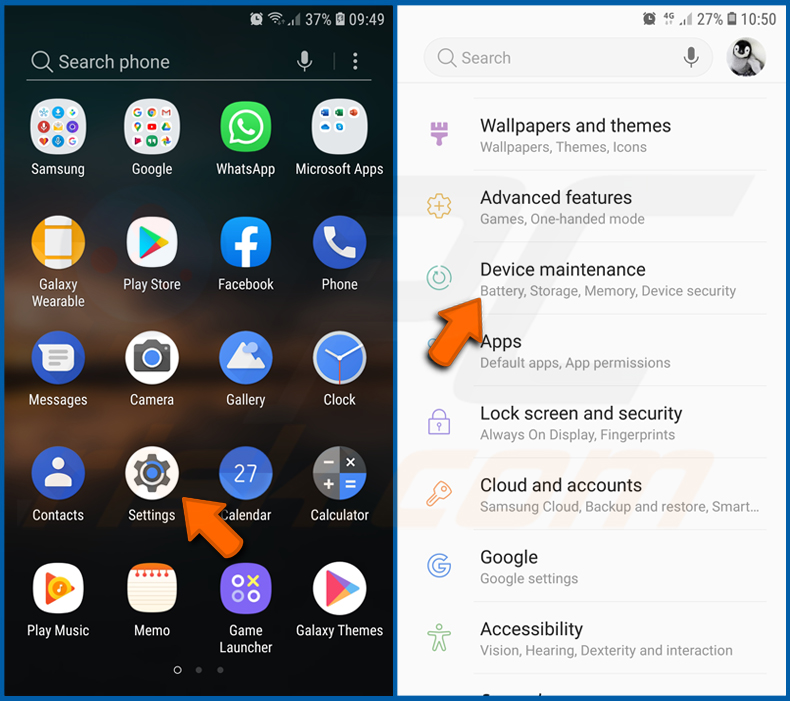

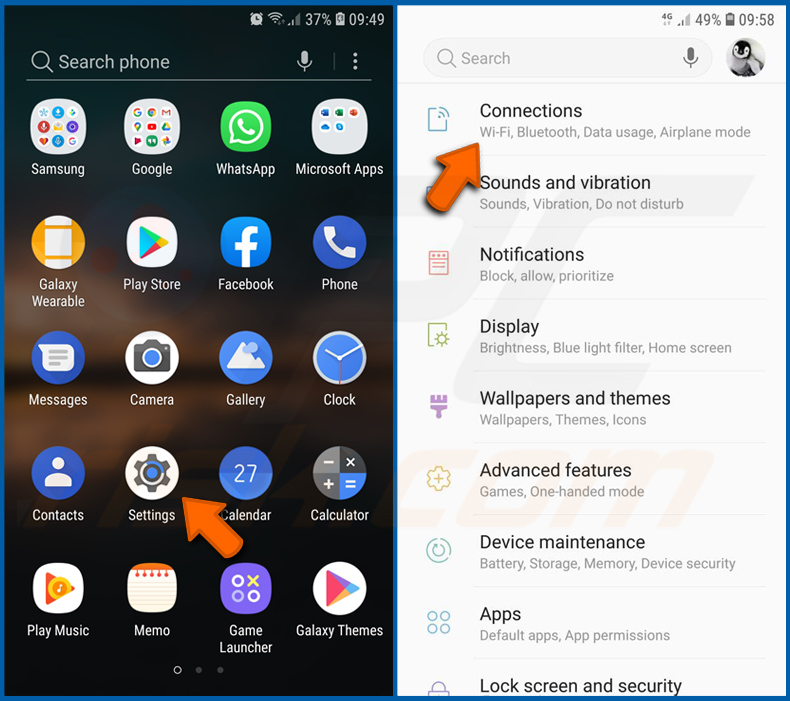

Sprawdź zużycie baterii przez różne aplikacje:

Przejdź do „Ustawienia”, przewiń w dół, aż pojawi się pozycja „Konserwacja urządzenia”, a następnie ją wybierz.

Naciśnij „Bateria” i sprawdź zużycie energii przez poszczególne aplikacje. Legalne/oryginalne aplikacje są zaprojektowane tak, aby zużywać jak najmniej energii, co ma na celu zapewnienie jak najlepszego komfortu użytkowania i oszczędzanie energii. Dlatego też wysokie zużycie baterii może wskazywać, że aplikacja jest złośliwa.

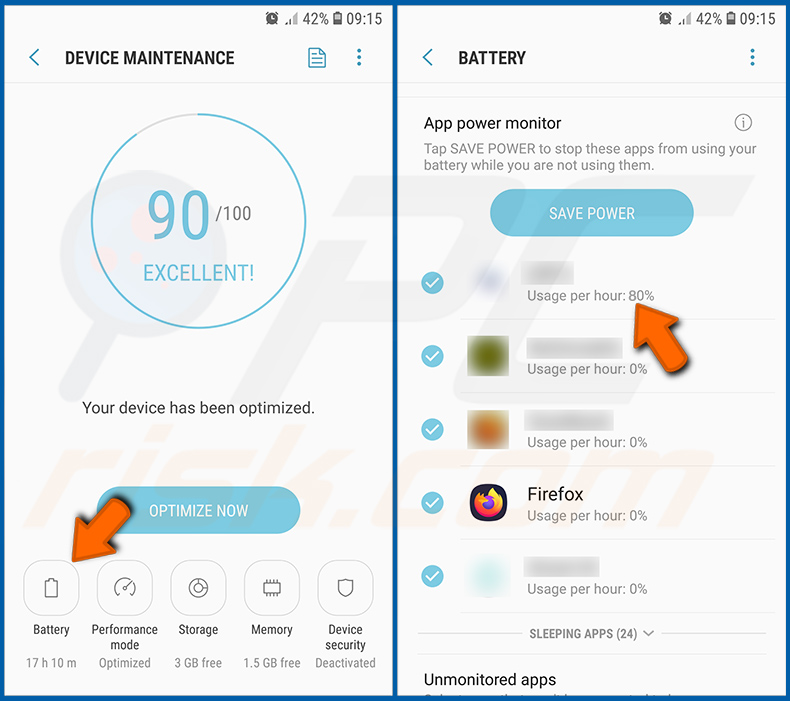

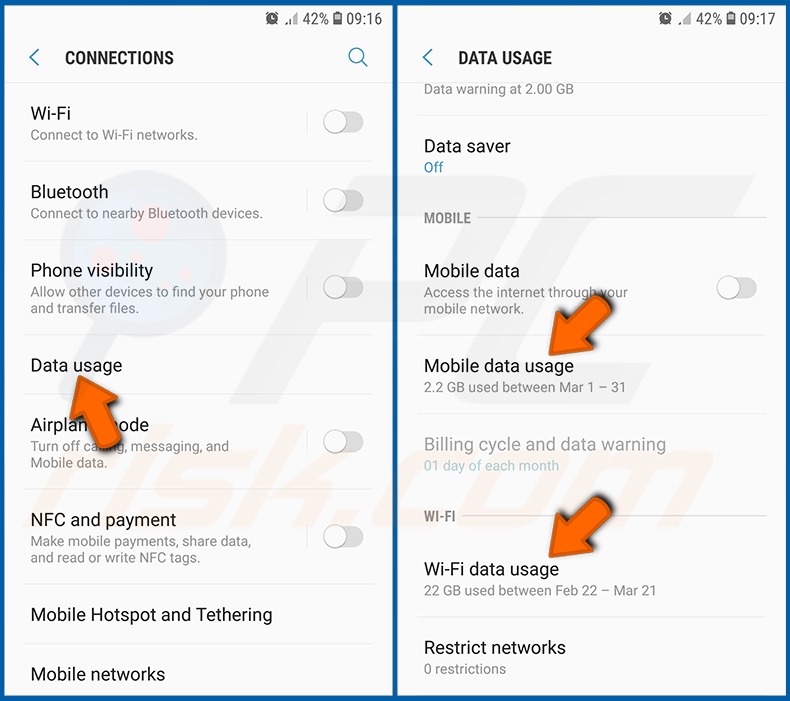

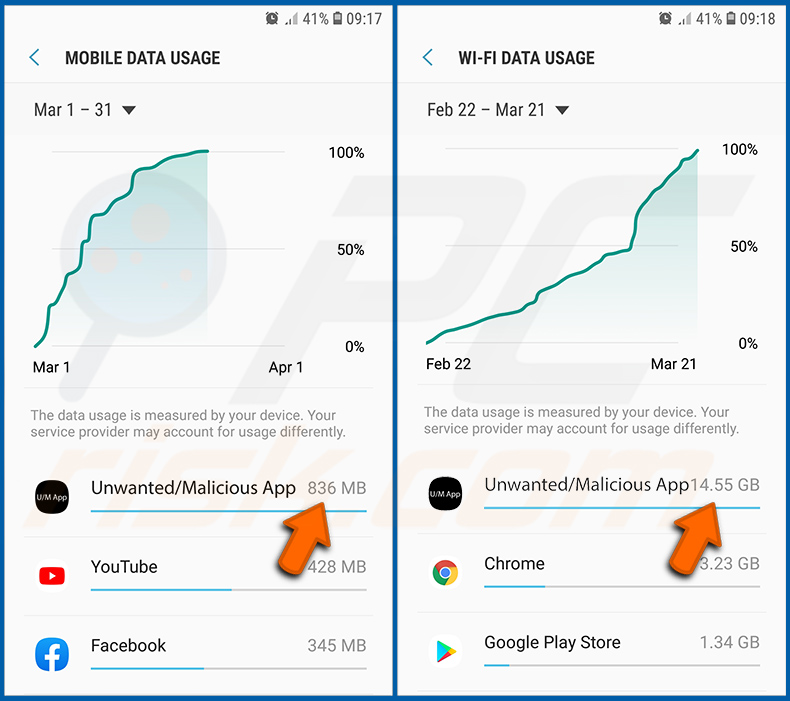

Sprawdź zużycie danych przez różne aplikacje:

Przejdź do „Ustawienia”, przewiń w dół, aż zobaczysz „Połączenia”, a następnie naciśnij tę opcję.

Przewiń w dół, aż pojawi się pozycja „Zużycie danych”, a następnie wybierz tę opcję. Podobnie jak w przypadku baterii, legalne/oryginalne aplikacje są zaprojektowane tak, aby maksymalnie ograniczyć zużycie danych. Oznacza to, że nadmierne zużycie danych może wskazywać na obecność złośliwej aplikacji. Należy pamiętać, że niektóre złośliwe aplikacje mogą być zaprojektowane tak, aby działały wyłącznie wtedy, gdy urządzenie jest podłączone do sieci bezprzewodowej. Z tego powodu należy sprawdzić zużycie danych zarówno w sieci komórkowej, jak i Wi-Fi.

Jeśli zauważysz, że jakaś aplikacja zużywa dużo danych, mimo że w ogóle z niej nie korzystasz, zdecydowanie zalecamy jak najszybsze jej odinstalowanie.

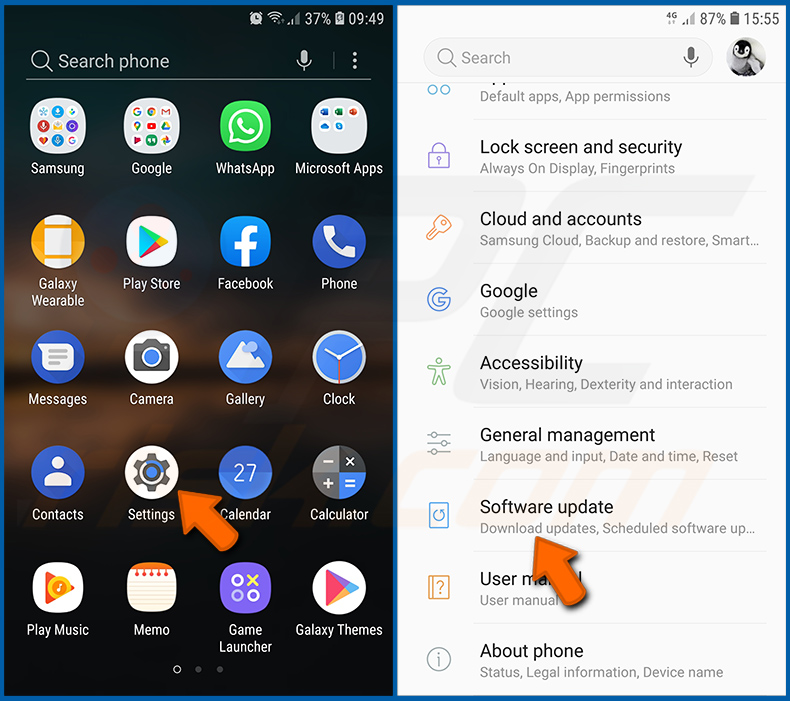

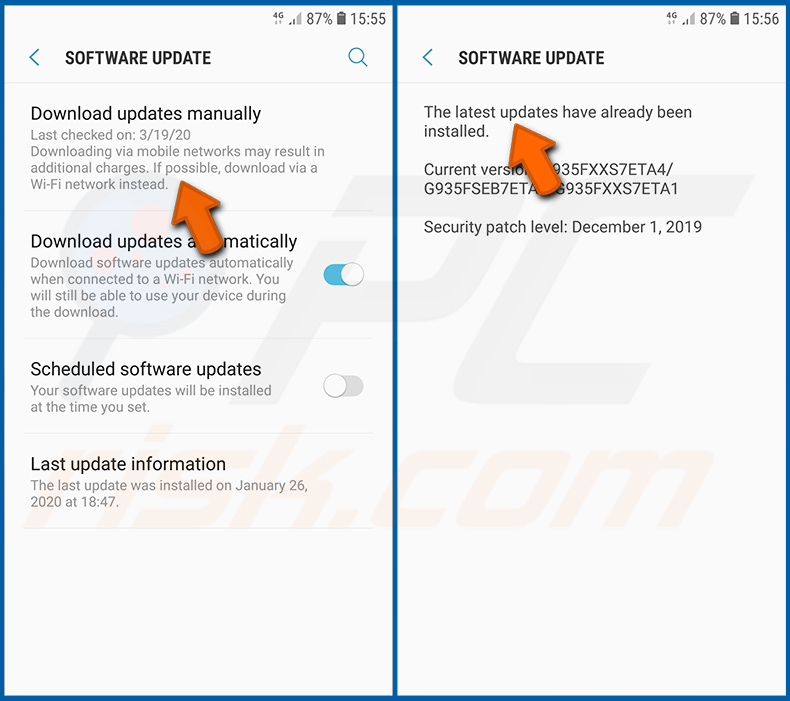

Zainstaluj najnowsze aktualizacje oprogramowania:

Dbanie o aktualność oprogramowania to dobra praktyka, jeśli chodzi o bezpieczeństwo urządzenia. Producenci urządzeń nieustannie wydają różne poprawki zabezpieczeń i aktualizacje systemu Android, aby naprawić błędy i usterki, które mogą zostać wykorzystane przez cyberprzestępców. Przestarzały system jest znacznie bardziej podatny na ataki, dlatego zawsze należy upewnić się, że oprogramowanie urządzenia jest aktualne.

Przejdź do „Ustawienia”, przewiń w dół, aż zobaczysz pozycję „Aktualizacja oprogramowania”, a następnie ją wybierz.

Kliknij „Pobierz aktualizacje ręcznie” i sprawdź, czy są dostępne jakieś aktualizacje. Jeśli tak, zainstaluj je natychmiast. Zalecamy również włączenie opcji „Pobieraj aktualizacje automatycznie” – dzięki temu system będzie Cię powiadamiał o wydaniu aktualizacji i/lub instalował je automatycznie.

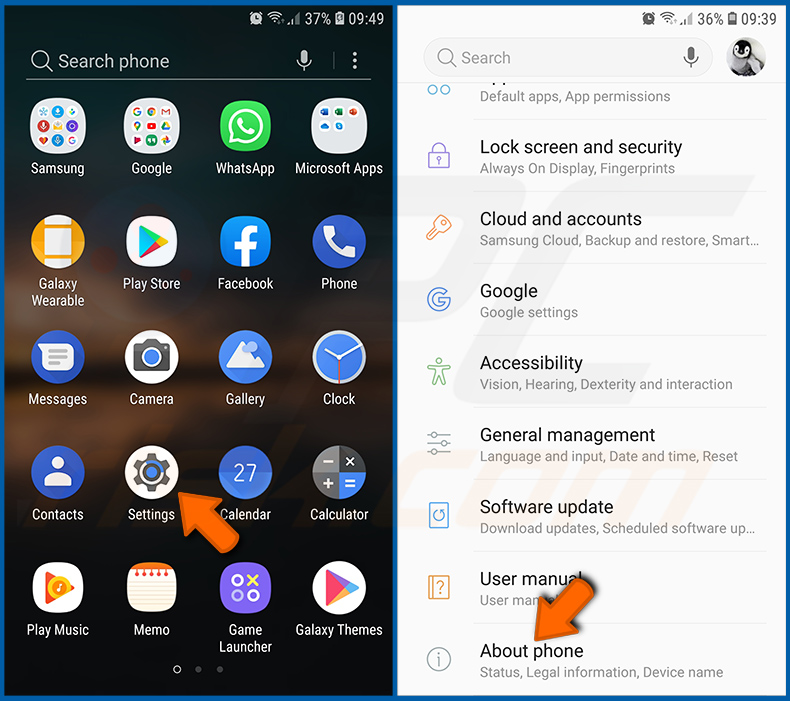

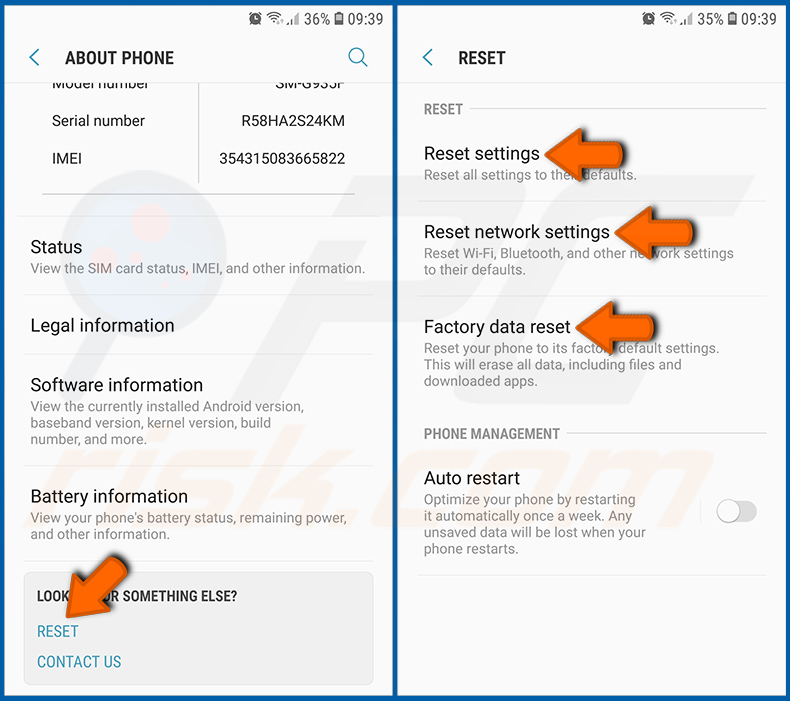

Przywróć system do ustawień fabrycznych:

Wykonanie „Przywrócenia ustawień fabrycznych” to dobry sposób na usunięcie wszystkich niechcianych aplikacji, przywrócenie domyślnych ustawień systemu oraz ogólne wyczyszczenie urządzenia. Należy jednak pamiętać, że wszystkie dane przechowywane w urządzeniu zostaną usunięte, w tym zdjęcia, pliki wideo i audio, numery telefonów (zapisane w pamięci urządzenia, a nie na karcie SIM), wiadomości SMS i inne. Innymi słowy, urządzenie zostanie przywrócone do stanu fabrycznego.

Można również przywrócić podstawowe ustawienia systemowe lub tylko ustawienia sieciowe.

Przejdź do „Ustawienia”, przewiń w dół, aż zobaczysz pozycję „Informacje o telefonie”, a następnie ją wybierz.

Przewiń w dół, aż pojawi się opcja „Resetuj”, a następnie ją wybierz. Teraz wybierz czynność, którą chcesz wykonać:

„Resetuj ustawienia” – przywróć wszystkie ustawienia systemowe do wartości domyślnych;

„Resetuj ustawienia sieciowe” – przywróć wszystkie ustawienia sieciowe do wartości domyślnych;

„Przywróć ustawienia fabryczne” – zresetuj cały system i całkowicie usuń wszystkie zapisane dane;

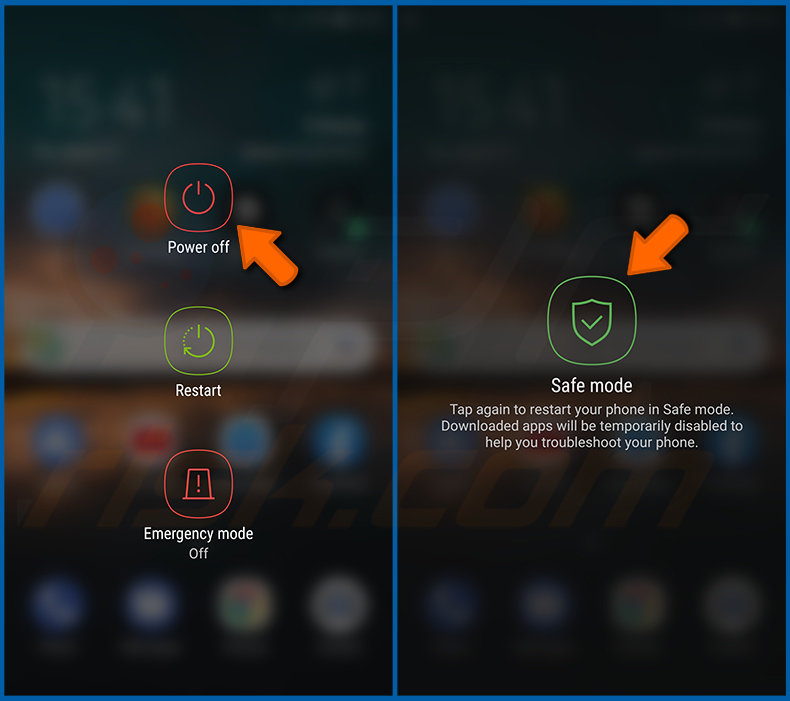

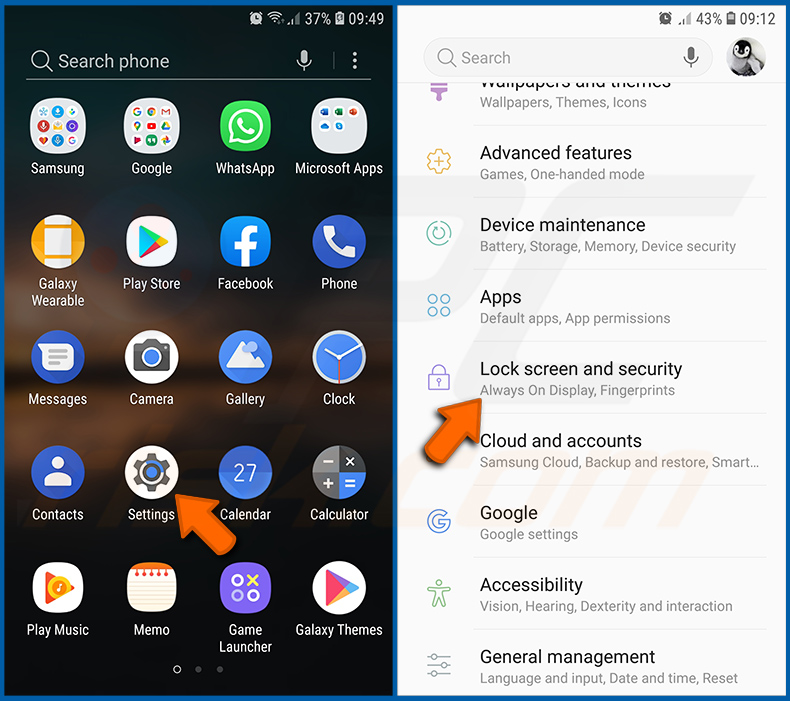

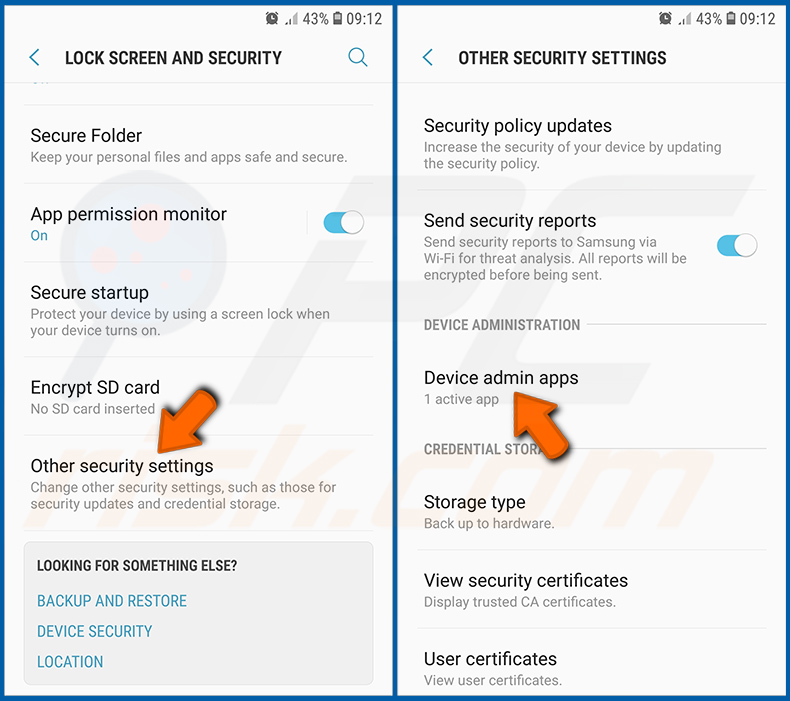

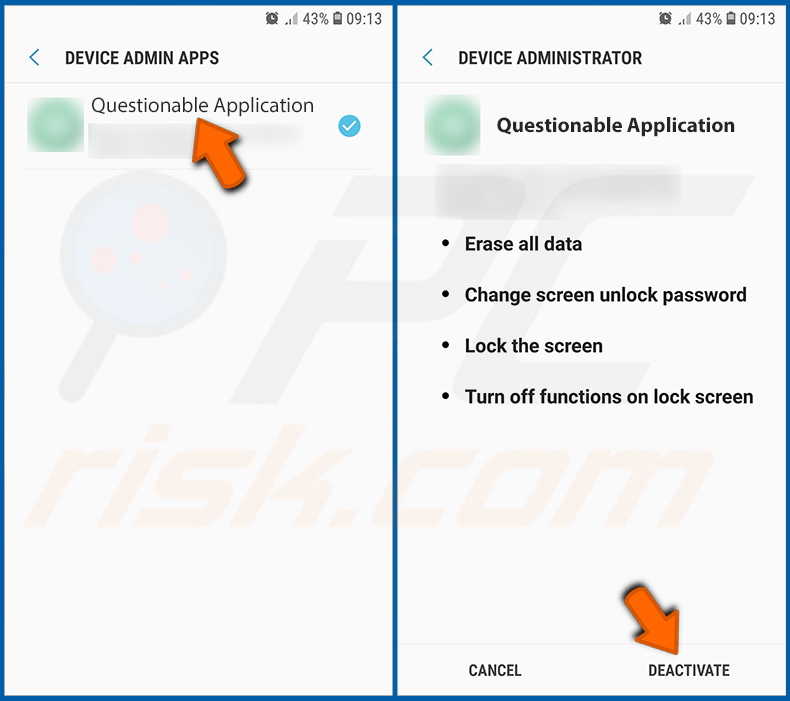

Wyłącz aplikacje posiadające uprawnienia administratora:

Jeśli złośliwa aplikacja uzyska uprawnienia administratora, może poważnie uszkodzić system. Aby zapewnić urządzeniu jak największe bezpieczeństwo, należy zawsze sprawdzać, które aplikacje mają takie uprawnienia, i wyłączać te, które nie powinny ich mieć.

Przejdź do sekcji „Ustawienia”, przewiń w dół, aż pojawi się pozycja „Ekran blokady i zabezpieczenia”, a następnie ją wybierz.

Przewiń w dół, aż pojawi się pozycja „Inne ustawienia zabezpieczeń”, dotknij jej, a następnie dotknij pozycji „Aplikacje z uprawnieniami administratora urządzenia”.

Znajdź aplikacje, które nie powinny mieć uprawnień administratora, dotknij ich, a następnie dotknij opcji „DEAKTYWUJ”.

Najczęściej zadawane pytania (FAQ)

Moje urządzenie zostało zainfekowane złośliwym oprogramowaniem Perseus. Czy powinienem sformatować nośnik danych, aby się go pozbyć?

Wyczyścić urządzenie to jeden z najskuteczniejszych sposobów na usunięcie złośliwego oprogramowania. Pamiętaj jednak, że spowoduje to utratę wszystkich danych (o ile nie masz ich kopii zapasowej). Zaleca się, aby najpierw spróbować usunąć Perseusa za pomocą narzędzia takiego jak Combo Cleaner.

Jakie są największe problemy, jakie może powodować złośliwe oprogramowanie?

Złośliwe oprogramowanie może powodować poważne problemy, takie jak kradzież danych osobowych, przejęcie kontroli nad urządzeniem, uszkodzenie lub usunięcie plików, a także straty finansowe lub kradzież tożsamości.

Jaki jest cel serwisu Perseus?

Celem programu Perseus jest kradzież poufnych informacji. Umożliwia on atakującym monitorowanie urządzenia, przechwytywanie danych wprowadzanych przez użytkownika oraz uzyskiwanie dostępu do danych osobowych, takich jak notatki, hasła i wiadomości. Pozwala również na pełne zdalne sterowanie urządzeniem i ukrywanie swojej aktywności przed ofiarą.

W jaki sposób Perseus przedostał się do mojego urządzenia?

Użytkownicy zarażają się wirusem Perseus głównie poprzez pobieranie fałszywych aplikacji IPTV spoza oficjalnych sklepów z aplikacjami, takich jak Google Play. Aplikacje te są zazwyczaj rozpowszechniane w postaci plików APK. Po instalacji wykorzystywany jest program typu „dropper” do potajemnego zainstalowania złośliwego oprogramowania i ominięcia zabezpieczeń systemu Android.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Tak, program Combo Cleaner potrafi wykrywać i usuwać większość znanych infekcji złośliwym oprogramowaniem. Jednak zaawansowane złośliwe oprogramowanie może ukrywać się głęboko w systemie. Dlatego konieczne jest przeprowadzenie pełnego skanowania systemu, aby zapewnić jego wykrycie i usunięcie.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję