Jak usunąć złośliwe oprogramowanie typu MrAnon stealer z systemu operacyjnego

TrojanZnany również jako: MrAnon malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Jakiego rodzaju złośliwym oprogramowaniem jest MrAnon?

MrAnon to nazwa złośliwego oprogramowania wykradającego informacje, napisanego w języku programowania Python. Kradnący ma wiele możliwości wyodrębniania danych i atakuje informacje z przeglądarek, portfeli kryptowalut, komunikatorów i innych aplikacji.

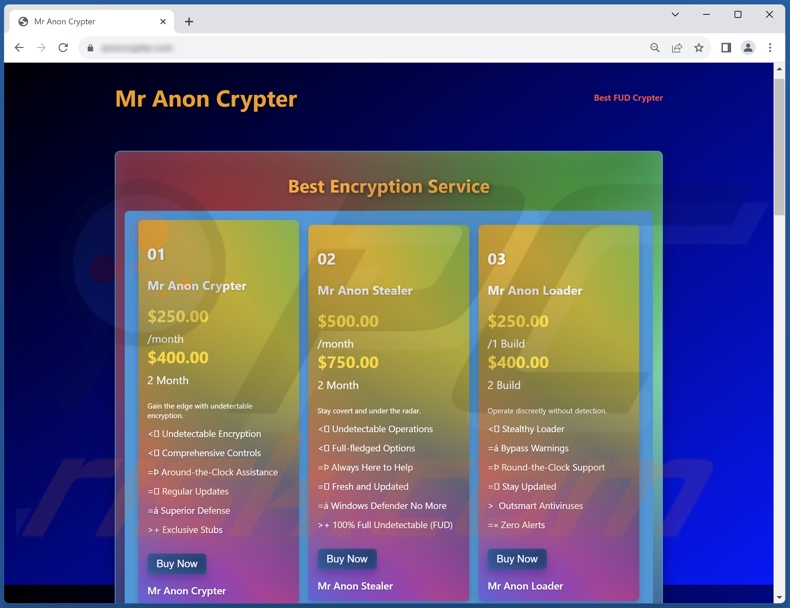

W chwili pisania tego tekstu programiści MrAnon oferują go na sprzedaż online; w związku z tym istnieje kilka wariantów z różnymi funkcjami opartymi na planie płatności. Należy wspomnieć, że zaobserwowano rozprzestrzenianie się tego złośliwego oprogramowania za pośrednictwem kampanii spamowych e-mail.

Przegląd złośliwego oprogramowania MrAnon

Po udanej infiltracji MrAnon może wyświetlić wyskakujące okienko z komunikatem "File Not Supported", a następnie kolejne z komunikatem "Not Run: python.exe". Komunikaty te są wykorzystywane do wprowadzania ofiar w błąd, aby myślały, że potencjalna instalacja złośliwego oprogramowania na ich urządzeniach nie powiodła się. W ten sposób tworzone jest fałszywe poczucie bezpieczeństwa, zmniejszające szanse użytkowników na podjęcie dodatkowych działań w celu zabezpieczenia swoich systemów.

Złośliwe oprogramowanie MrAnon rozpoczyna swoje działanie od wyszukiwania i kończenia interesujących procesów, takich jak te związane z docelowymi aplikacjami, takimi jak przeglądarki, komunikatory, kryptowaluty itp.

Kradzież ta gromadzi istotne dane urządzenia. Jedną z wykorzystywanych metod jest ukradkowe odwiedzanie legalnych stron internetowych w celu uzyskania adresu IP ofiary (geolokalizacja), a także nazwy kraju i kodu. MrAnon może pojawić się w systemach mocno skompresowany, a jego niewielki rozmiar pliku może pomóc w uniknięciu wykrycia.

Złośliwy program jest w stanie pobierać pliki z zainfekowanych urządzeń. Sprawdza następujące lokalizacje - Pulpit, Dokumenty, Obrazy i Pobrane - pod kątem następujących formatów: 7z, BMP, CONF, CSV, DAT, DB, DOC, JPEG, JPG, KDBX, KEY, ODT, OVPN, PDF, PNG, RAR, RDP, RTF, SQL, TAR, TXT, WALLET, XLS, XLSX, XLM, ZIP itd.

Robienie zrzutów ekranu jest również jedną z możliwości złodzieja. MrAnon może wydobywać informacje z ponad dwudziestu przeglądarek (pełna lista). Dane będące przedmiotem zainteresowania mogą obejmować: historię przeglądania i wyszukiwarek, internetowe pliki cookie, nazwy użytkowników/hasła, dane osobowe, numery kart kredytowych itp.

Jego celem są również portfele kryptowalut na komputery stacjonarne i rozszerzenia przeglądarek (pełna lista). Ponadto złodziej szuka danych z komunikatorów, oprogramowania uwierzytelniającego, menedżerów haseł, klientów VPN (Virtual Private Network), oprogramowania związanego z grami i FTP (File Transfer Protocol) (pełna lista).

Informacje uzyskane przez MrAnon są kompresowane do pliku (plików) i przesyłane do witryny hostującej pliki; wiadomość powiadamiająca o utworzeniu i zawierająca link do pobrania jest następnie wysyłana do atakujących Telegram.

Warto zauważyć, że twórcy złośliwego oprogramowania często ulepszają swoje oprogramowanie; dlatego potencjalne przyszłe iteracje MrAnon mogą mieć dodatkowe/różne funkcje i cechy.

Podsumowując, obecność złośliwego oprogramowania, takiego jak MrAnon Stealer, na urządzeniach może prowadzić do poważnych problemów z prywatnością, strat finansowych i kradzieży tożsamości.

| Nazwa | MrAnon malware |

| Typ zagrożenia | Trojan, złodziej, wirus wykradający hasła, oprogramowanie szpiegujące. |

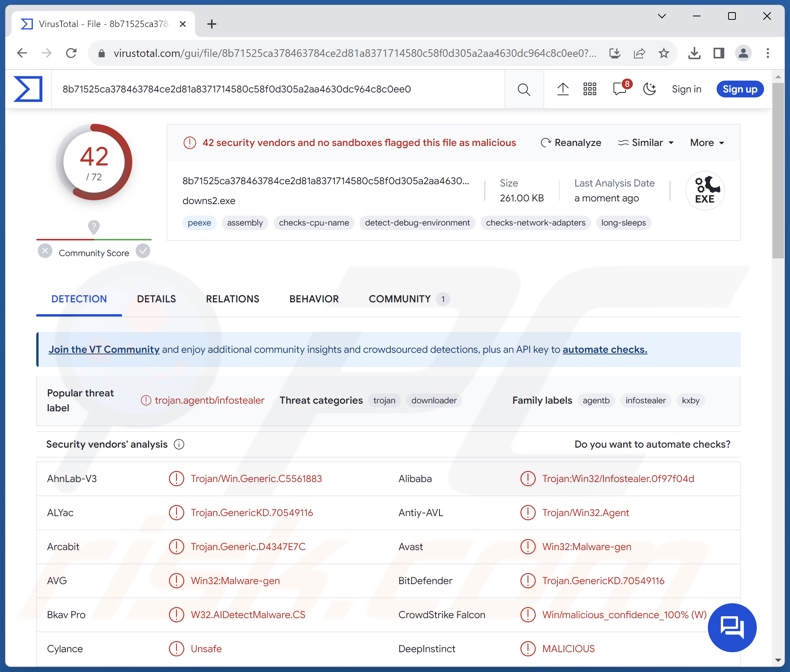

| Nazwy wykrywania | Avast (Win32:Malware-gen), Combo Cleaner (Trojan.GenericKD.70549116), ESET-NOD32 (PowerShell/TrojanDownloader.Agent.HRU), Kaspersky (Trojan.Win64.Agentb.kxby), Symantec (Infostealer.Limitail), Pełna lista wykryć (VirusTotal). |

| Objawy | Trojany są zaprojektowane tak, aby ukradkiem infiltrować komputer ofiary i pozostawać cichym, a zatem żadne szczególne objawy nie są wyraźnie widoczne na zainfekowanym komputerze. |

| Metody dystrybucji | Zainfekowane załączniki wiadomości e-mail, złośliwe reklamy online, inżynieria społeczna, "pęknięcia" oprogramowania. |

| Uszkodzenie | Skradzione hasła i informacje bankowe, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Przykłady złośliwego oprogramowania typu stealer

Vare, Ansiety, Epsilon, Laze, Serpent, and TrapStealer to tylko niektóre przykłady złodziei, o których pisaliśmy ostatnio. Złośliwe oprogramowanie wykradające informacje może być ukierunkowane na bardzo konkretne szczegóły lub szeroki zakres danych. Programy te mogą mieć inne możliwości, ponieważ złośliwe oprogramowanie nie jest ograniczone swoją klasyfikacją.

Należy podkreślić, że niezależnie od sposobu działania złośliwego oprogramowania - jego obecność w systemie zagraża integralności urządzenia i bezpieczeństwu użytkownika. Dlatego wszystkie zagrożenia muszą być usuwane natychmiast po wykryciu.

Jak MrAnon przeniknął do mojego komputera?

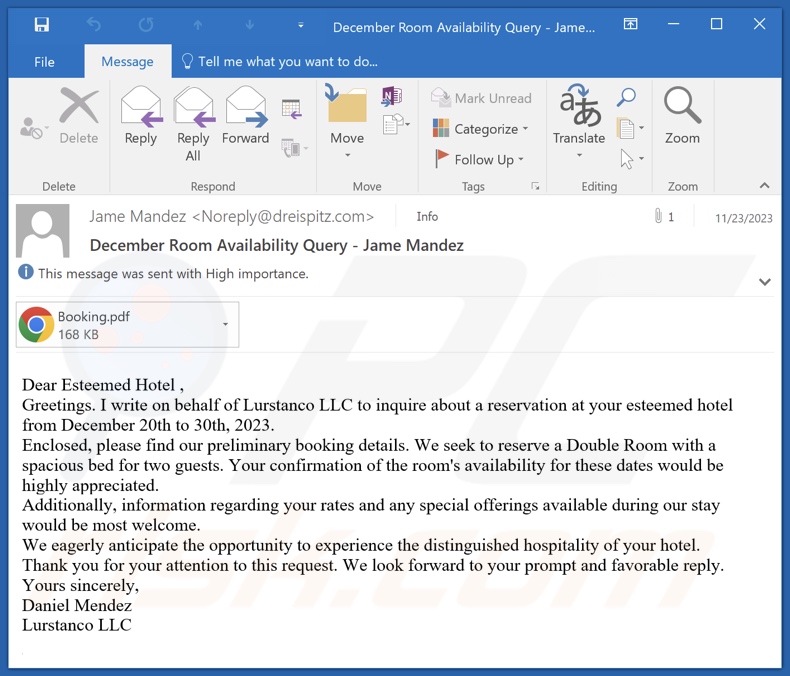

Jak wspomniano we wstępie, MrAnon jest rozprzestrzeniany za pośrednictwem wiadomości spamowych. Jedna ze znanych kampanii obejmowała wiadomości dotyczące rezerwacji hotelowej rzekomo zarezerwowanej przez odbiorców. Wiadomości e-mail o temacie "December Room Availability Query" (mogą się różnić) zawierały złośliwe załączniki w formacie PDF zatytułowane "Booking.pdf".

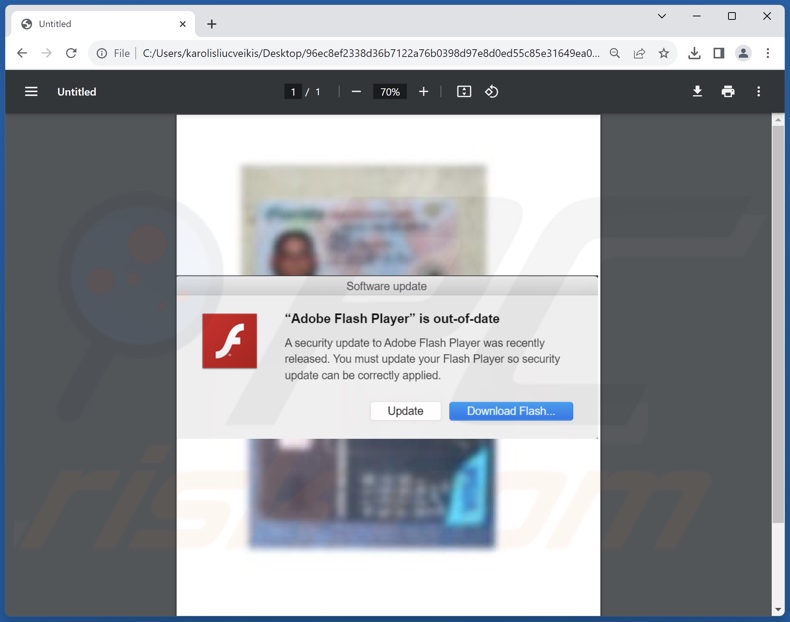

Po otwarciu tło dokumentu przedstawiało coś, co wyglądało na skany dowodu osobistego i karty kredytowej/debetowej; na pierwszym planie wyświetlane było wyskakujące okienko. Tekst w tym oknie stwierdzał, że "Adobe Flash Player" był nieaktualny i użytkownik był proszony o jego aktualizację.

Interakcja z tym wyskakującym okienkiem uruchamiała proces pobierania/instalacji złośliwego oprogramowania. Plik PDF pobierał plik wykonywalny .NET, który pobierał i wykonywał kilka skryptów PowerShell. Łańcuch kończył się instalacją złodzieja MrAnon.

Należy wspomnieć, że inne przynęty lub pliki mogą być wykorzystywane do rozprzestrzeniania MrAnon. Oprócz wiadomości e-mail, złośliwe oprogramowanie może być rozpowszechniane za pośrednictwem DM/PM, SMS-ów i innych wiadomości.

Zakaźne pliki mogą być dołączane do wiadomości spamowych lub w nich umieszczane. Pliki te występują w różnych formatach, np, pliki wykonywalne (.exe, .run itp.), archiwa (ZIP, RAR itp.), dokumenty (Microsoft Office, Microsoft OneNote, PDF itp.), JavaScript itd.

Inne powszechne metody rozprzestrzeniania złośliwego oprogramowania obejmują: pobieranie drive-by (ukradkowe/zwodnicze), oszustwa internetowe, złośliwe reklamy, niezaufane kanały pobierania (np, ), nielegalne narzędzia do aktywacji programów ("cracki") i fałszywe aktualizacje.

Co więcej, niektóre złośliwe programy mogą samodzielnie rozprzestrzeniać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej (np. pamięci flash USB, zewnętrznych dysków twardych itp.).

Jak uniknąć instalacji złośliwego oprogramowania?

Zalecamy ostrożne traktowanie przychodzących wiadomości e-mail i innych wiadomości. Nie należy otwierać załączników ani linków znajdujących się w podejrzanych/nieistotnych wiadomościach, ponieważ mogą one być złośliwe. Innym zaleceniem jest zachowanie ostrożności podczas przeglądania, ponieważ fałszywe i niebezpieczne treści online zwykle wydają się legalne i nieszkodliwe.

Ponadto wszystkie pliki do pobrania muszą pochodzić z oficjalnych i zweryfikowanych źródeł. Zalecamy aktywację i aktualizację programów przy użyciu oryginalnych funkcji/narzędzi, ponieważ nielegalne narzędzia aktywacyjne ("cracking") i aktualizatory innych firm mogą zawierać złośliwe oprogramowanie.

Musimy podkreślić znaczenie posiadania niezawodnego i aktualnego programu antywirusowego. Oprogramowanie zabezpieczające musi być używane do regularnego skanowania systemu i usuwania zagrożeń i problemów. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy uruchomienie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować infiltrowane złośliwe oprogramowanie.

Przeglądarki docelowe:

Google Chrome, Mozilla Firefox, Microsoft Edge, Opera, 7Star, Amigo, Brave, Cent Browser, Chrome Canary, Epic Privacy Browser, Iridium, Kometa, Opera GX, Orbitum, Pale Moon, SeaMonkey, Sputnik, Torch, Uran, Vivaldi, Waterfox i Yandex.

Ukierunkowane kryptowaluty i rozszerzenia przeglądarki związane z kryptowalutami:

Aergo Connect, Armory, Atomic, Auro, Binance, BitKeep, BoltX, BlockWallet, Braavos, Bytecoin Wallet, CLV Wallet, Coin98, Coinbase, Cyano, Coinomi, Enkrypt, Eternl, EVER, Exodus, Fewcha Move, Finnie, GeroWallet, Goby, Guarda, HashPack, HAVAH, ICONex, iWallet, Jaxx Liberty, KardiaChain, Keeper, Keplr, KHC Wallet, Leap Terra, Liquality, MadWallet, Math, MetaMask, Meta Wallet, MEW CX, MultiversX DeFi Wallet, Nami, NeoLine, Nifty, OKX Wallet, OsmWallet, Pali, Petra Aptos, Phantom, Polygon, Polymesh, Pontem Aptos, Rabby, Ronin, SafePal, Sender Wallet, Solflare, Station, Sui, Tally Ho, Temple, TexBox, Tronium, Tron Link, Trust, Virgo, WAGMIswap.io, Wombat, XDEFI i Yoroi.

Inne docelowe rozszerzenia przeglądarki:

Authenticator, Authy, EOS Authenticator, GAuth Authenticator, Bitwarden, KeePassHelper, KeePass Tusk, KeePassXC, Trezor Password Manager, Microsoft Autofill, NordVPN i Proton VPN.

Oprogramowanie do przesyłania ukierunkowanych wiadomości:

Discord, Discord Canary, Element, Signal i Telegram.

Ukierunkowane różne oprogramowanie:

FileZilla, FileZilla Server, NordVPN, OpenVPN Connect, ProtonVPN i Steam.

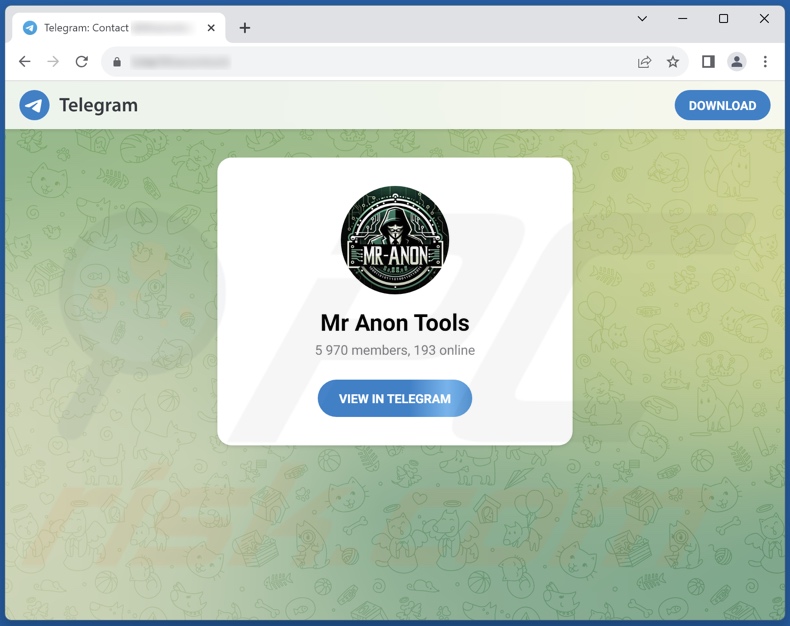

Zrzut ekranu konta Telegram używanego przez twórców MrAnon:

Zrzut ekranu przedstawiający kradzież MrAnon sprzedawaną online:

Zrzut ekranu wiadomości spamowej używanej do rozprzestrzeniania złodzieja MrAnon:

Tekst przedstawiony w tym liście e-mail:

Subject: December Room Availability Query - Jame Mandez

Dear Esteemed Hotel ,

Greetings. I write on behalf of Lurstanco LLC to inquire about a reservation at your esteemed hotel from December 20th to 30th, 2023.

Enclosed, please find our preliminary booking details. We seek to reserve a Double Room with a spacious bed for two guests. Your confirmation of the room's availability for these dates would be highly appreciated.

Additionally, information regarding your rates and any special offerings available during our stay would be most welcome.

We eagerly anticipate the opportunity to experience the distinguished hospitality of your hotel.

Thank you for your attention to this request. We look forward to your prompt and favorable reply.

Yours sincerely,

Daniel Mendez

Lurstanco LLC

Zrzut ekranu złośliwego pliku PDF załączonego do tej wiadomości spamowej ("Booking.pdf"):

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest MrAnon?

- KROK 1. Ręczne usuwanie złośliwego oprogramowania MrAnon..

- KROK 2. Sprawdź, czy twój komputer jest czysty..

Jak ręcznie usunąć złośliwe oprogramowanie?

Ręczne usuwanie złośliwego oprogramowania jest skomplikowanym zadaniem - zwykle najlepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Do usunięcia tego złośliwego oprogramowania zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz usunąć złośliwe oprogramowanie ręcznie, pierwszym krokiem jest zidentyfikowanie nazwy złośliwego oprogramowania, które próbujesz usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład za pomocą menedżera zadań, i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś kontynuować te kroki:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, rejestr i lokalizacje systemu plików:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, rejestr i lokalizacje systemu plików:

Uruchom ponownie komputer w trybie awaryjnym:

Uruchom ponownie komputer w trybie awaryjnym:

Użytkownicy systemów Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij przycisk Start, kliknij przycisk Zamknij, kliknij przycisk Uruchom ponownie, kliknij przycisk OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Zaawansowane opcje systemu Windows, a następnie wybierz z listy Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy systemu Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci - przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, w otwartym oknie "Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk "Uruchom ponownie". Komputer uruchomi się ponownie i przejdzie do menu "Zaawansowane opcje uruchamiania". Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij "Ustawienia uruchamiania".

Kliknij przycisk "Uruchom ponownie". Komputer uruchomi się ponownie na ekranie ustawień startowych. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy systemu Windows 10: Kliknij logo Windows i wybierz ikonę zasilania. W otwartym menu kliknij "Uruchom ponownie", przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij "Rozwiązywanie problemów", a następnie wybierz "Opcje zaawansowane".

W menu opcji zaawansowanych wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W następnym oknie należy kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić system Windows 10 w "Trybie awaryjnym z obsługą sieci":

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij "Opcje" u góry i odznacz opcje "Ukryj puste lokalizacje" i "Ukryj wpisy systemu Windows". Po zakończeniu tej procedury kliknij ikonę "Odśwież".

W aplikacji Autoruns kliknij "Opcje" u góry i odznacz opcje "Ukryj puste lokalizacje" i "Ukryj wpisy systemu Windows". Po zakończeniu tej procedury kliknij ikonę "Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Należy zapisać jego pełną ścieżkę i nazwę. Należy pamiętać, że niektóre złośliwe oprogramowanie ukrywa nazwy procesów pod legalnymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz "Usuń".

Po usunięciu złośliwego oprogramowania za pomocą aplikacji Autoruns (gwarantuje to, że złośliwe oprogramowanie nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać nazwę złośliwego oprogramowania na komputerze. Pamiętaj, aby włączyć ukryte pliki i foldery przed kontynuowaniem. Jeśli znajdziesz nazwę pliku złośliwego oprogramowania, pamiętaj o jego usunięciu.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych kroków powinno usunąć złośliwe oprogramowanie z komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Jeśli nie posiadasz takich umiejętności, usuwanie złośliwego oprogramowania pozostaw programom antywirusowym i chroniącym przed złośliwym oprogramowaniem.

Kroki te mogą nie działać w przypadku zaawansowanych infekcji złośliwym oprogramowaniem. Jak zawsze najlepiej jest zapobiegać infekcjom, niż później próbować usunąć złośliwe oprogramowanie. Aby zapewnić bezpieczeństwo komputera, zainstaluj najnowsze aktualizacje systemu operacyjnego i korzystaj z oprogramowania antywirusowego. Aby upewnić się, że komputer jest wolny od infekcji złośliwym oprogramowaniem, zalecamy przeskanowanie go za pomocą Combo Cleaner Antivirus dla Windows.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany złośliwym oprogramowaniem MrAnon, czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Nie, usuwanie złośliwego oprogramowania rzadko wymaga formatowania.

Jakie są największe problemy, które może powodować złośliwe oprogramowanie MrAnon?

Niebezpieczeństwa związane z infekcją zależą od funkcjonalności złośliwego oprogramowania i ingerencji cyberprzestępców. MrAnon to kradzież - rodzaj złośliwego oprogramowania, które wyodrębnia i eksfiltruje dane (np. dane logowania, kryptowaluty itp.). Ogólnie rzecz biorąc, infekcje tego rodzaju mogą prowadzić do poważnych problemów z prywatnością, strat finansowych i kradzieży tożsamości.

Jaki jest cel złośliwego oprogramowania MrAnon?

Złośliwe oprogramowanie jest zwykle wykorzystywane do generowania przychodów. Jednak cyberprzestępcy mogą również wykorzystywać złośliwe oprogramowanie do rozrywki, prowadzenia osobistych zemst, zakłócania procesów (np. stron internetowych, usług, firm itp.), a nawet przeprowadzania ataków motywowanych politycznie/geopolitycznie.

Jak złośliwe oprogramowanie MrAnon przeniknęło do mojego komputera?

Zaobserwowano, że MrAnon rozprzestrzenia się za pośrednictwem złośliwych załączników w wiadomościach spamowych dotyczących rezerwacji hotelowych. Niewykluczone są jednak również inne metody dystrybucji.

Oprócz spamu, złośliwe oprogramowanie jest szeroko rozpowszechniane poprzez pobieranie drive-by download, oszustwa internetowe, podejrzane kanały pobierania (np. strony z darmowym oprogramowaniem i darmowymi hostingami plików, sieci udostępniania P2P itp. Niektóre złośliwe programy mogą nawet samodzielnie rozprzestrzeniać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Tak, Combo Cleaner jest w stanie wykryć i wyeliminować prawie wszystkie znane infekcje złośliwym oprogramowaniem. Należy pamiętać, że uruchomienie pełnego skanowania systemu jest kluczowe, ponieważ wysokiej klasy złośliwe programy zazwyczaj ukrywają się głęboko w systemach.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję