Jak nie dać się oszukać przez takie oszustwa, jak „Routine System Maintenance"

Phishing/OszustwoZnany również jako: Oszustwo phishingowe Routine System Maintenance

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest „Routine System Maintenance"?

Po dokładnym zbadaniu potwierdzono, że ten e-mail stanowi oszustwo phishingowe. Sprawcy stojący za tą oszukańczą kampanią starają się oszukać odbiorców, aby ujawnili poufne informacje na fałszywej stronie. W związku z tym zdecydowanie zaleca się zignorowanie tego e-maila.

Więcej informacji o oszustwie e-mailowym „Routine System Maintenance"

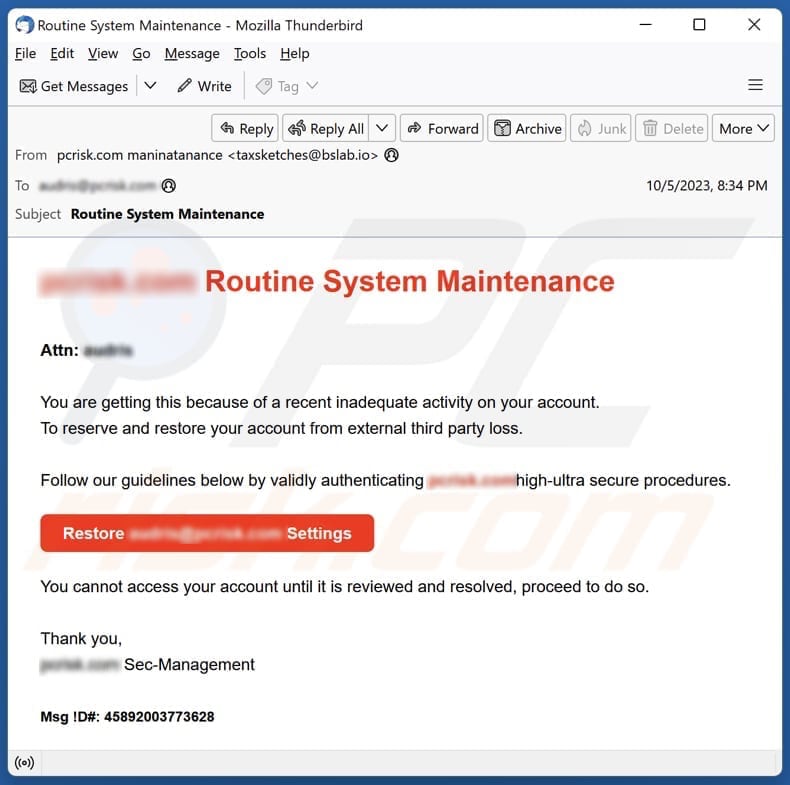

Wiadomość phishingowa podszywająca się pod powiadomienie o rutynowej konserwacji systemu jest kierowana do odbiorcy pod pretekstem zaadresowania niedawnej podejrzanej aktywności na jego koncie. Nalega, aby odbiorca zaangażował się w rzekomy proces przywracania konta w celu zabezpieczenia się przed potencjalnymi naruszeniami przez osoby trzecie.

W e-mailu zawarto informację o zapewnieniu środków wysokiego bezpieczeństwa, ale brakuje w nim konkretnych szczegółów. Zwodnicza wiadomość nalega, aby odbiorca musiał przywrócić ustawienia swojego konta, aby odzyskać dostęp, podkreślając, że jego konto pozostaje niedostępne do czasu podjęcia sugerowanych kroków.

Wiadomość jest podpisana jako pochodząca od „Sec-Management" usługodawcy odbiorcy, co stanowi kolejną próbę nadania oszukańczej komunikacji pozorów legalności. Zawiera przycisk oznaczony „Przywróć ustawienia (adres e-mail odbiorcy)") przeznaczony do otwierania witryny phishingowej.

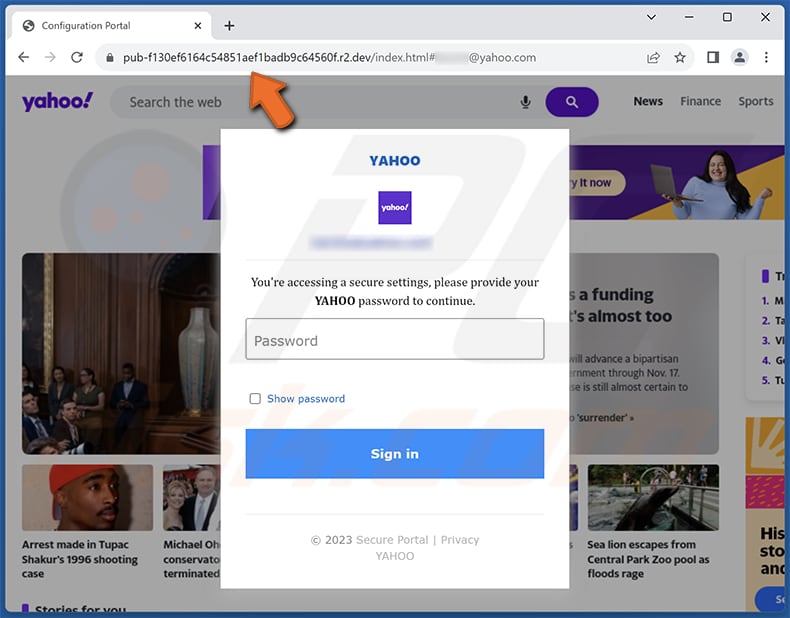

Strona phishingowa imituje wygląd strony logowania oficjalnego dostawcy usług e-mail, dostosowując jej wygląd do konkretnego adresu e-mail odbiorcy. Na przykład, jeśli odbiorca korzysta z Yahoo Mail, napotka zwodniczą stronę, która wygląda jak prawdziwa witryna logowania Yahoo Mail.

Ta mimikra ma na celu nakłonienie użytkowników do wprowadzenia danych logowania (adresów e-mail i haseł do fałszywej witryny). Oszuści mogą wykorzystywać skradzione dane logowania do konta e-mail na różne szkodliwe sposoby.

Przede wszystkim uzyskują nieautoryzowany dostęp do konta e-mail ofiary, dostarczając jej osobistych i wrażliwych informacji. Obejmuje to dostęp do e-maili, kontaktów, a potencjalnie nawet przechowywanych dokumentów, które można wykorzystać do kradzieży tożsamości, oszustw finansowych lub szantażu.

Ponadto oszuści mogą wykorzystać zaatakowane konto e-mail jako platformę startową do ataków phishingowych. Mogą wysyłać złośliwe e-maile do kontaktów ofiary, często wykorzystując zaufanie nieodłącznie związane z książką adresową ofiary, aby oszukać innych i dać się nabrać na ich oszustwa.

Zaatakowane konto ofiary może zostać wykorzystane do propagowania szerokiego zakresu szkodliwych działań, w tym rozsyłania malware, namawiania do oszukańczych płatności lub dokonywania oszustw związanych z opłatami z góry. Co więcej, oszuści mogą próbować zresetować hasła do innych kont internetowych powiązanych z adresem e-mail ofiary.

Potencjalnie pozwala im to uzyskać dostęp do wielu kont, w tym kont powiązanych z bankowością, mediami społecznościowymi, handlem elektronicznym i nie tylko. Ostatecznie skradzione dane uwierzytelniające e-mail są bardzo cenne w ciemnej sieci, gdzie mogą zostać sprzedane innym cyberprzestępcom.

| Nazwa | Routine System Maintenance Email Scam |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywe twierdzenie | Wykryto podejrzaną aktywność na koncie odbiorcy |

| Przebranie | Powiadomienie o rutynowej konserwacji systemu |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Zwodnicze e-maile, fałszywe reklamy pop-up online, techniki zatruwania wyszukiwarek, błędnie napisane domeny. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Ogólne informacje o podobnych e-mailach

E-maile phishingowe to fałszywe wiadomości, których celem jest oszukanie odbiorców w celu ujawnienia poufnych informacji, takich jak hasła, dane finansowe lub inne dane osobowe. Te zwodnicze e-maile zwykle podszywają się pod renomowane organizacje lub firmy i stosują taktykę wywołującą poczucie pilności, aby wymusić natychmiastową reakcję.

Mogą zawierać linki do złośliwych stron internetowych lub załączniki ze złośliwym oprogramowaniem, stwarzając poważne zagrożenia bezpieczeństwa. Przykładami kampanii phishingowych dostarczanych za pośrednictwem poczty elektronicznej są "Chan & Zuckerberg Initiative (CZI)", "Account And Service(s) Scheduled For Deletion" i "HR Department Shared A File With You".

Jak kampanie spamowe infekują komputery?

Odbiorcy mogą nieumyślnie naruszyć bezpieczeństwo swojego komputera za pośrednictwem poczty e-mail na wiele sposobów. Otwieranie załączników do e-maili to jedna ze ścieżek, która może wprowadzić do systemu złośliwe oprogramowanie, zagrażając jego integralności. Włączenie makr w załącznikach do e-maili stanowi kolejny potencjalny punkt infekcji.

Ponadto kliknięcie złośliwych linków w wiadomościach e-mail może przekierować użytkowników na szkodliwe strony internetowe, ułatwiając przedostanie się złośliwego oprogramowania do systemu.

Jak uniknąć instalacji malware?

Zachowaj ostrożność podczas obchodzenia się z załącznikami i linkami do e-maili, szczególnie w przypadku, gdy nadawca jest nieznany lub wiadomość e-mail budzi podejrzenia. Unikaj interakcji z reklamami pochodzącymi z niezweryfikowanych źródeł i zachowaj ostrożność podczas odwiedzania podejrzanych witryn.

Dbanie o bezpieczeństwo komputera obejmuje także aktualizowanie systemu, w tym systemu operacyjnego, aplikacji i przeglądarek internetowych. Ponadto, aby zapewnić integralność pobranych plików, należy polegać wyłącznie na wiarygodnych źródłach, takich jak oficjalne strony internetowe i renomowane sklepy z aplikacjami.

Jeśli otworzyłeś już złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Tekst prezentowany w wiadomości e-mail „Routine System Maintenance":

Temat: Routine System Maintenance

********* Routine System Maintenance

Attn: *********You are getting this because of a recent inadequate activity on your account.

To reserve and restore your account from external third party loss.Follow our guidelines below by validly authenticating *********high-ultra secure procedures.

Restore ********* Settings

You cannot access your account until it is reviewed and resolved, proceed to do so.Thank you,

********* Sec-ManagementMsg !D#: 45892003773628

Witryna phishingowa promowana w tym e-mailu:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Oszustwo phishingowe Routine System Maintenance?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

Jak rozpoznać złośliwy e-mail?

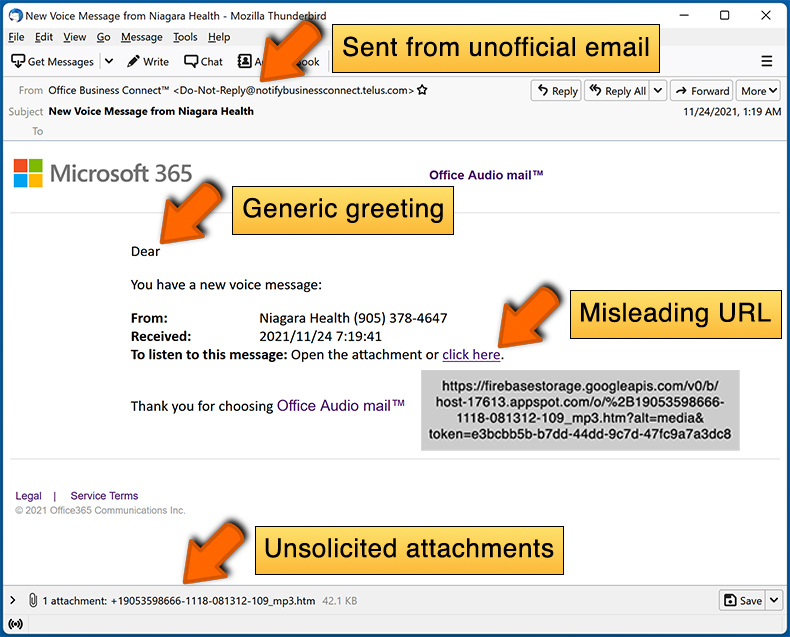

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner Antivirus dla Windows.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem tego e-maila?

Oszuści wysyłają identyczne wiadomości do szerokiego grona odbiorców, mając nadzieję, że przynajmniej jeden odbiorca da się nabrać na ich oszustwo. Te wiadomości spamowe zazwyczaj nie są personalizowane i mają wyraźnie ogólny charakter.

Podałem moje dane osobowe, gdy oszukał mnie ten e-mail. Co powinienem zrobić?

W przypadku, gdy oszuści bezprawnie uzyskali dane uwierzytelniające do twojego konta e-mail, niezwykle ważne jest podjęcie natychmiastowych działań. Rozpocznij proces, zmieniając hasła do wszystkich kont, na których wykorzystałeś skradzione dane logowania. Ponadto zgłoś naruszenie bezpieczeństwa swojemu dostawcy usług e-mail.

Pobrałem i otworzyłem złośliwy plik załączony do e-maila. Czy mój komputer jest zainfekowany?

Ryzyko infekcji znacznie wzrasta podczas obsługi plików wykonywalnych (takich jak .exe). Z drugiej strony w przypadku plików w formatach takich jak .pdf lub .doc istnieje ryzyko, że otwarcie tych dokumentów nie spowoduje infekcji, ponieważ niektóre rodzaje złośliwego oprogramowania mogą nie mieć możliwości złamania zabezpieczeń komputerów bez dodatkowej interakcji.

Przeczytałem e-mail, ale nie otworzyłem załącznika. Czy mój komputer jest zainfekowany?

Samo otwarcie e-maila jest ogólnie uważane za bezpieczne działanie, ponieważ samo w sobie nie naraża użytkownika na bezpośrednie ryzyko. Potencjał infekcji systemu pojawia się po kliknięciu osadzonych łączy lub otwarciu załączonych plików.

Czy Combo Cleaner usunie infekcje malware obecne w załączniku do wiadomości e-mail?

Combo Cleaner ma możliwość usunięcia większości znanych złośliwych programów. Jednak zaawansowane złośliwe oprogramowanie może ukryć się głęboko w systemie. Dlatego zaleca się przeprowadzenie pełnego skanowania systemu, aby zapewnić wykrycie i usunięcie ukrytych zagrożeń.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję