Jak usunąć Bird Miner z systemu operacyjnego

Wirus MacZnany również jako: Malware kryptowalutowe Bird Miner

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Jakim malware jest Bird Miner?

Bird Miner to złośliwe oprogramowanie, które wykorzystuje zasoby komputera do wydobywania kryptowaluty poprzez emulację. Badania pokazują, że obsługuje dwie koparki, a co za tym idzie, zużywa ogromne zasoby. Cyberprzestępcy dystrybuują Bird Miner za pomocą instalatora „pirackiej" wersji oprogramowania ValhallaVintageVerb.

Więcej informacji o Bird Miner

Bird Miner to koparka kryptowalut malOnce podobna do Bird Miner. Po zainstalowaniu zaczyna wykorzystywać zasoby komputera (np. CPU, GPU) do wydobywania kryptowaluty.

Oprogramowanie tego rodzaju osiąga to poprzez rozwiązywanie problemów matematycznych. Może szybciej wydobywać kryptowalutę na komputerach z mocniejszym sprzętem, a tym samym generuje większe dochody dla odpowiedzialnych za to cyberprzestępców.

Zwykle komputery, na których są zainstalowane i uruchomione koparki kryptowalutowe, zaczynają działać wolniej lub nawet na poziomie, na którym praktycznie nie mogą wykonywać żadnych innych zadań. Dlatego system operacyjny może się zawiesić lub przestać odpowiadać, co może spowodować utratę niezapisanych danych, nieoczekiwane wyłączenia, przegrzanie sprzętu itp.

Należy pamiętać, że wysokie zużycie sprzętu komputerowego spowodowane przez koparki kryptowalutowe powoduje większe zużycie energii elektrycznej, a co za tym idzie wyższe rachunki za prąd.

Badania pokazują, że ta konkretna koparka została zaprojektowana tak, aby nie działała w systemie operacyjnym (nie w celu wydobywania kryptowaluty) podczas uruchamiania Monitora aktywności. Dzieje się tak, aby użytkownicy nie zauważyli jej procesów uruchamiających malware i wykorzystujących zasoby komputera do wydobywania kryptowaluty poprzez emulację.

Badania pokazują, że obsługuje dwie koparki, a zatem zużywa znaczne zasoby.

| Nazwa | Malware kryptowalutowe Bird Miner |

| Typ zagrożenia | Malware kryptowalutowe. |

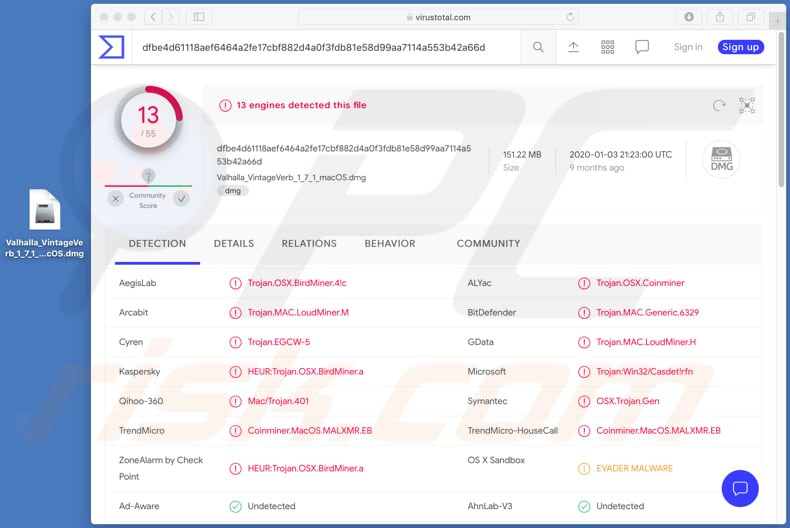

| Nazwy wykrycia | AegisLab (Trojan.OSX.BirdMiner.4!c), BitDefender (Trojan.MAC.Generic.6329), Kaspersky (HEUR:Trojan.OSX.BirdMiner.a), Microsoft (Trojan:Win32/Casdet!rfn), Pełna lista (VirusTotal). |

| Objawy | Koparki kryptowalutowe są zaprojektowane tak, aby potajemnie infiltrować komputer ofiary i zachowywać ciszę, dzięki czemu na zainfekowanym urządzeniu nie są wyraźnie widoczne żadne szczególne objawy. |

| Metody dystrybucji | Instalatory pirackiego oprogramowania, zainfekowane załączniki wiadomości e-mail, złośliwe reklamy internetowe, inżynieria społeczna. |

| Zniszczenie | Wyższe rachunki za prąd, przegrzanie sprzętu, awarie systemu, utrata danych, spadek wydajności komputera. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Wniosek

Innym przykładem koparki kryptowalutowej zaprojektowanej do działania na komputerach Mac jest LoudMiner. Ogólnie rzecz biorąc, użytkownicy nieumyślnie instalują malware wydobywające kryptowalutę. Cyberprzestępcy używają różnych metod, aby oszukać osób do zainstalowania tego rodzaju oprogramowania na ich komputerach. Poniżej opisano najczęściej używane metody dystrybucji tego i innego złośliwego oprogramowania.

Jak zainstalowano malware na moim komputerze?

Bird Miner jest dystrybuowany za pośrednictwem instalatora przeznaczonego do instalowania pirackiej/złamanej wersji programu ValhallaVintageVerb. Możliwe, że ten kopacz jest również dystrybuowany przez instalatory, które rzekomo instalują inne oprogramowanie (np. piracką wersję Ableton Live 10).

Inne popularne sposoby dystrybucji złośliwego oprogramowania to kampanie złośliwego spamu, trojany, narzędzia do aktualizacji oprogramowania stron trzecich (fałszywe) oraz niezaufane pliki i źródła pobierania oprogramowania. Użytkownicy infekują komputery poprzez kampanie złośliwego spamu (e-maile), gdy wykonują złośliwe załączniki lub pliki, które pobrali za pośrednictwem łączy w wiadomościach e-mail otrzymanych od cyberprzestępców.

W większości przypadków cyberprzestępcy wysyłają e-maile, które zawierają złośliwy dokument Microsoft Office, dokument PDF, plik archiwum, taki jak ZIP, RAR, plik JavaScript lub plik wykonywalny (.exe). Trojan to rodzaj złośliwego oprogramowania, które może powodować infekcje łańcuchowe.

Po zainstalowaniu instaluje inne złośliwe oprogramowanie. Fałszywe narzędzia do aktualizacji oprogramowania infekują systemy, instalując malware zamiast aktualizacji/poprawek zainstalowanego oprogramowania lub wykorzystując błędy/wady nieaktualnego oprogramowania.

Przykładami niewiarygodnych źródeł pobierania plików/oprogramowania wykorzystywanych do rozsyłania malware są sieci peer-to-peer (np. klienci torrent, eMule), witryny z freeware do pobrania, witryny z bezpłatnym hostingiem plików, zewnętrzne programy do pobierania i nieoficjalne strony. Złośliwe oprogramowanie może być rozpowszechniane za ich pośrednictwem, udając złośliwe pliki jako legalne.

Nieuczciwe programy są instalowane, gdy użytkownicy pobierają i otwierają złośliwe pliki.

Jak uniknąć instalacji malware?

Zainstalowane programy muszą być aktywowane i aktualizowane za pomocą narzędzi lub wbudowanych funkcji zapewnionych przez oficjalnych programistów. Żadne inne, nieoficjalne narzędzia stron trzecich nie powinny być używane. Pamiętaj, że aktywacja licencjonowanego oprogramowania za pomocą narzędzi do „łamania" zabezpieczeń oprogramowania jest nielegalna.

Pliki i programy należy pobierać z oficjalnych witryn i za pośrednictwem bezpośrednich linków do pobierania. Unikaj wymienionych powyżej zewnętrznych instalatorów i narzędzi/źródeł. Nie otwieraj linków do stron internetowych ani plików w nieistotnych e-mailach otrzymanych z nieznanych i podejrzanych adresów.

Te fałszywe e-maile są często zamaskowane jako oficjalne i ważne. Regularnie skanuj swój komputer sprawdzonym, aktualnym oprogramowaniem antywirusowym lub antyspyware. Jeśli twój komputer jest już zainfekowany PUA, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie je usunąć.

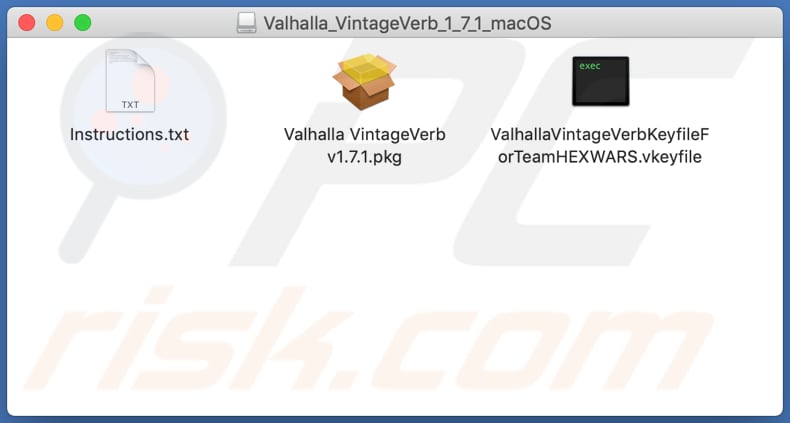

Zrzut ekranu zawartości pliku .dmg, który rzekomo zawiera instalator ValhallaVintageVerb:

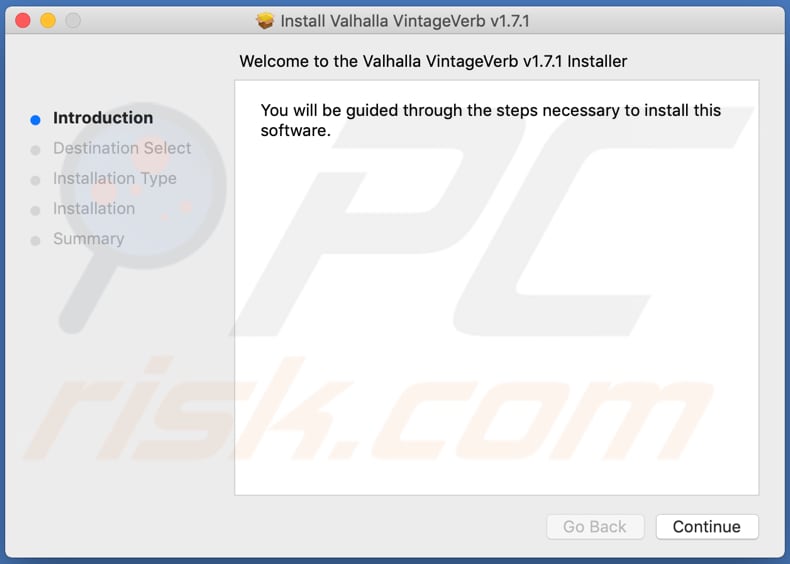

Zrzut ekranu instalatora pirackiej wersji ValhallaVintageVerb, który jest przeznaczony do instalacji Bird Miner:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Bird Miner?

- KROK 1. Usuwanie plików i folderów powiązanych z PUA z OSX.

- KROK 2. Usuwanie zwodniczych rozszerzeń z Safari.

- KROK 3. Usuwanie zwodniczych dodatków z Google Chrome.

- KROK 4. Usuwanie potencjalnie niechcianych wtyczek z Mozilla Firefox.

Film pokazujący, jak usunąć adware i porywaczy przeglądarki z komputera Mac:

Usuwanie potencjalnie niechcianych aplikacji:

Usuń potencjalnie niechciane aplikacje z folderu „Aplikacje":

Kliknij ikonę Findera. W oknie Findera wybierz „Aplikacje". W folderze aplikacji poszukaj „MPlayerX", „NicePlayer" lub innych podejrzanych aplikacji i przeciągnij je do Kosza. Po usunięciu potencjalnie niechcianych aplikacji, które powodują reklamy online, przeskanuj komputer Mac pod kątem wszelkich pozostałych niechcianych składników.

POBIERZ narzędzie do usuwania złośliwego oprogramowania

Combo Cleaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Usuwanie plików i folderów powiązanych z malware kryptowalutowe bird miner:

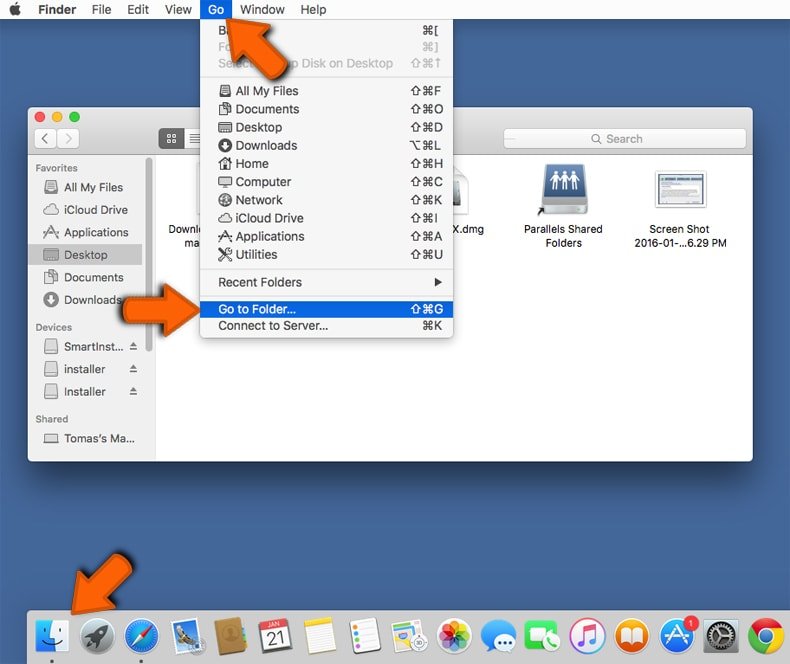

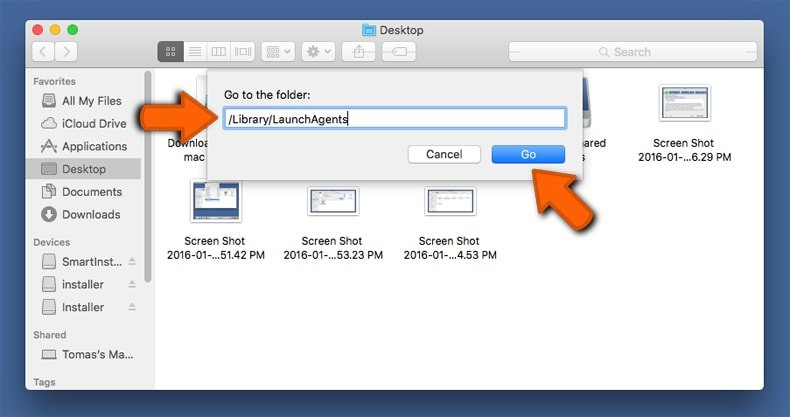

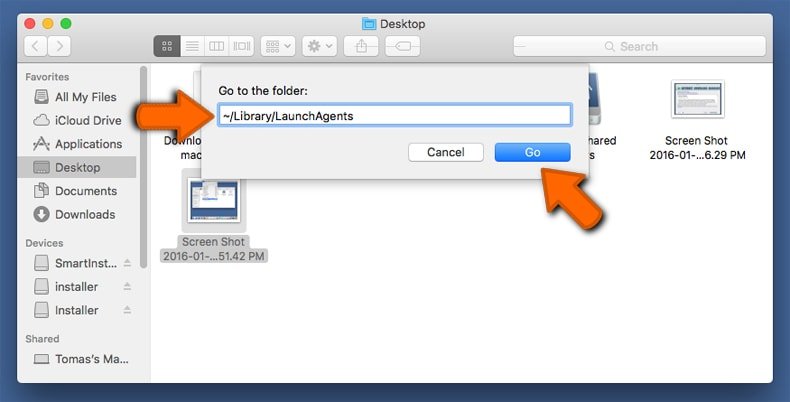

Kliknij ikonę Finder na pasku menu, wybierz Idź i kliknij Idź do Folderu...

Poszukaj plików wygenerowanych przez adware w folderze /Library/LaunchAgents:

Poszukaj plików wygenerowanych przez adware w folderze /Library/LaunchAgents:

W pasku Przejdź do Folderu... wpisz: /Library/LaunchAgents

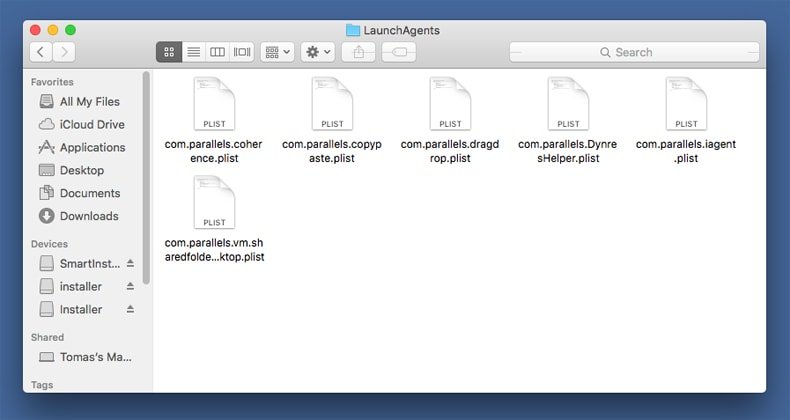

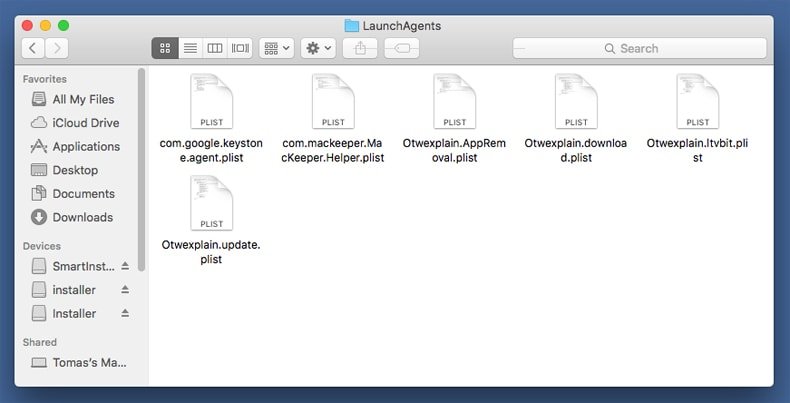

W folderze "LaunchAgents" poszukaj wszelkich ostatnio dodanych i podejrzanych plików oraz przenieś je do Kosza. Przykłady plików wygenerowanych przez adware - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist" itd. Adware powszechnie instaluje wiele plików z tym samym rozszerzeniem.

W folderze "LaunchAgents" poszukaj wszelkich ostatnio dodanych i podejrzanych plików oraz przenieś je do Kosza. Przykłady plików wygenerowanych przez adware - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist" itd. Adware powszechnie instaluje wiele plików z tym samym rozszerzeniem.

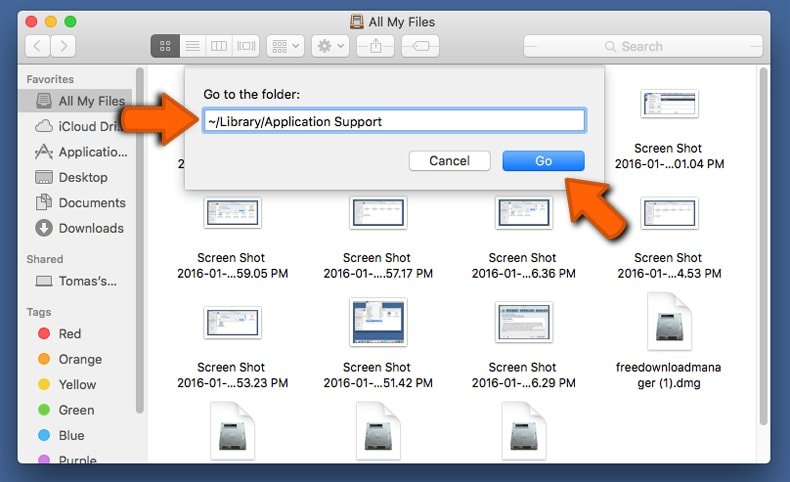

Poszukaj plików wygenerowanych przez adware w folderze /Library/Application Support:

Poszukaj plików wygenerowanych przez adware w folderze /Library/Application Support:

W pasku Przejdź do Folderu... wpisz: /Library/Application Support

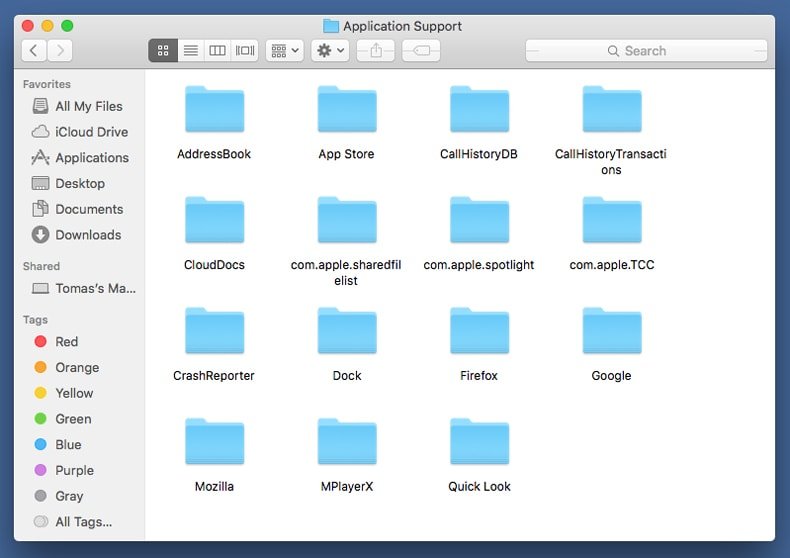

W folderze "Application Support" sprawdź wszelkie ostatnio dodane i podejrzane foldery. Przykładowo "MplayerX" lub "NicePlayer" oraz przenieś te foldery do Kosza..

Poszukaj plików wygenerowanych przez adware w folderze ~/Library/LaunchAgents:

Poszukaj plików wygenerowanych przez adware w folderze ~/Library/LaunchAgents:

W pasku Przejdź do Folderu... i wpisz: ~/Library/LaunchAgents

W folderze "LaunchAgents" poszukaj wszelkich ostatnio dodanych i podejrzanych plików oraz przenieś je do Kosza. Przykłady plików wygenerowanych przez adware - "installmac.AppRemoval.plist", "myppes.download.plist", "mykotlerino.ltvbit.plist", "kuklorest.update.plist" itp. Adware powszechnie instaluje szereg plików z tym samym rozszerzeniem.

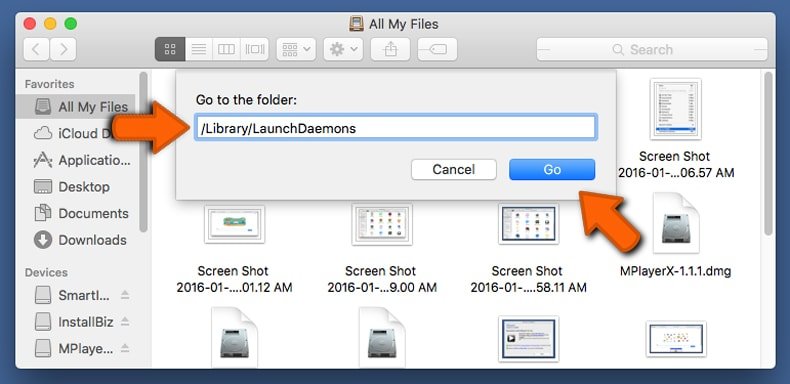

Poszukaj plików wygenerowanych przez adware w folderze /Library/LaunchDaemons:

Poszukaj plików wygenerowanych przez adware w folderze /Library/LaunchDaemons:

W pasku Przejdź do Folderu... wpisz: /Library/LaunchDaemons

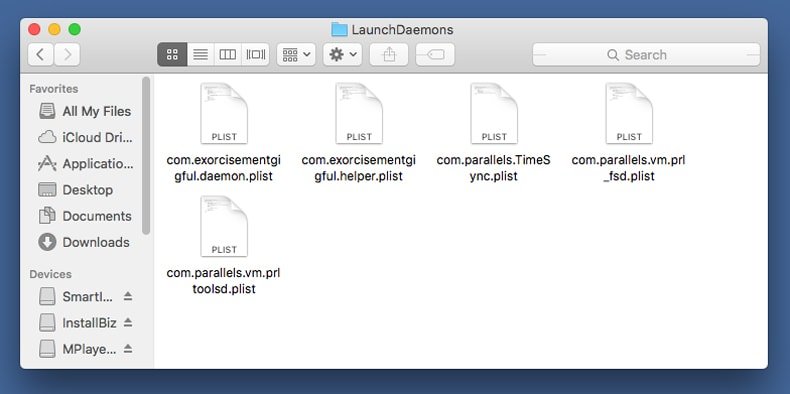

W folderze "LaunchDaemons" poszukaj wszelkich podejrzanych plików. Przykładowo: "com.aoudad.net-preferences.plist", "com.myppes.net-preferences.plist", "com.kuklorest.net-preferences.plist", "com.avickUpd.plist" itp. oraz przenieś je do Kosza.

W folderze "LaunchDaemons" poszukaj wszelkich podejrzanych plików. Przykładowo: "com.aoudad.net-preferences.plist", "com.myppes.net-preferences.plist", "com.kuklorest.net-preferences.plist", "com.avickUpd.plist" itp. oraz przenieś je do Kosza.

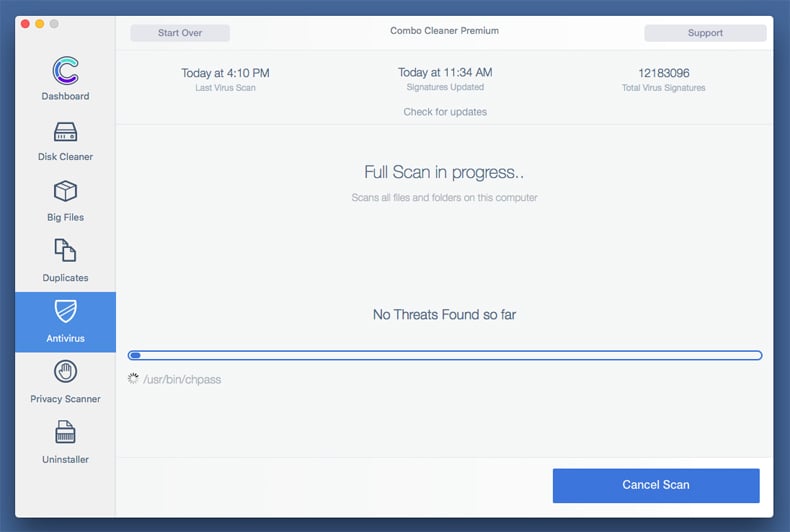

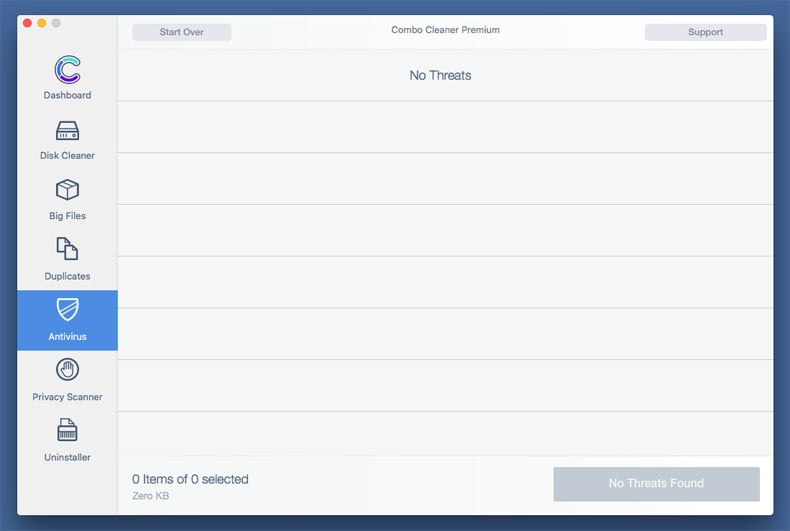

Przeskanuj swój Mac za pomocą Combo Cleaner:

Przeskanuj swój Mac za pomocą Combo Cleaner:

Jeśli wykonałeś wszystkie kroki we właściwej kolejności, twój Mac powinien być wolny od infekcji. Aby mieć pewność, że twój system nie jest zainfekowany, uruchom skanowanie przy użyciu programu Combo Cleaner Antivirus. Pobierz GO TUTAJ. Po pobraniu pliku kliknij dwukrotnie instalator combocleaner.dmg, w otwartym oknie przeciągnij i upuść ikonę Combo Cleaner na górze ikony aplikacji. Teraz otwórz starter i kliknij ikonę Combo Cleaner. Poczekaj, aż Combo Cleaner zaktualizuje bazę definicji wirusów i kliknij przycisk "Start Combo Scan" (Uruchom skanowanie Combo).

Combo Cleaner skanuje twój komputer Mac w poszukiwaniu infekcji malware. Jeśli skanowanie antywirusowe wyświetla "nie znaleziono żadnych zagrożeń" - oznacza to, że możesz kontynuować korzystanie z przewodnika usuwania. W przeciwnym razie, przed kontynuowaniem zaleca się usunięcie wszystkich wykrytych infekcji.

Po usunięciu plików i folderów wygenerowanych przez adware, kontynuuj w celu usunięcia złośliwych rozszerzeń ze swoich przeglądarek internetowych.

Usuwanie strony domowej i domyślnej wyszukiwarki malware kryptowalutowe bird miner z przeglądarek internetowych:

Usuwanie złośliwych rozszerzeń z Safari:

Usuwanie złośliwych rozszerzeń z Safari:

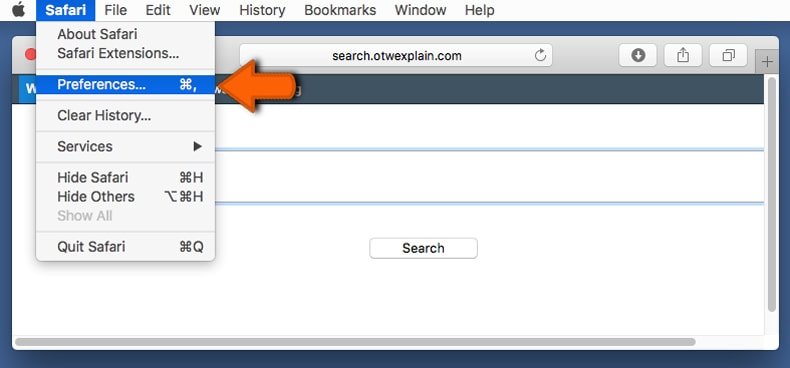

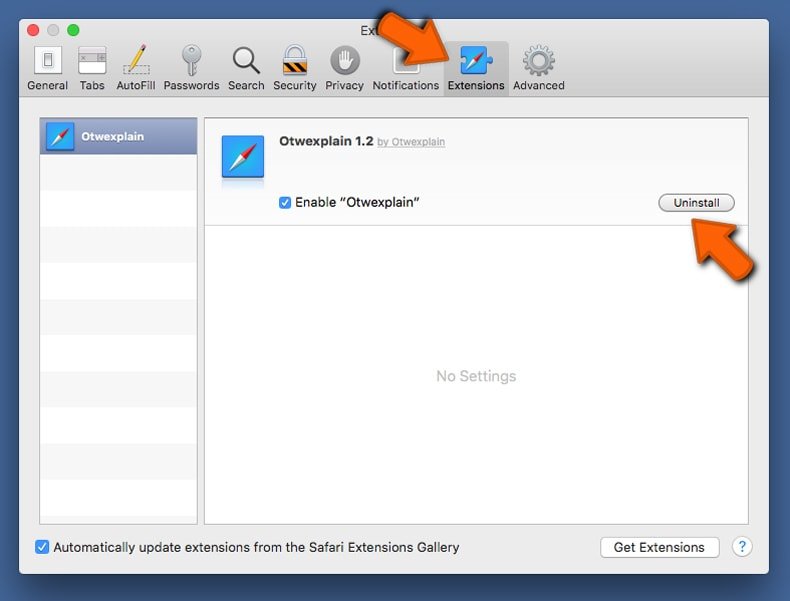

Usuwanie rozszerzeń powiązanych z malware kryptowalutowe bird miner z Safari:

Otwórz przeglądarkę Safari. Z paska menu wybierz "Safari" i kliknij "Preferencje...".

W oknie "Preferencje" wybierz zakładkę "Rozszerzenia" i poszukaj wszelkich ostatnio zainstalowanych oraz podejrzanych rozszerzeń. Po ich zlokalizowaniu kliknij znajdujących się obok każdego z nich przycisk „Odinstaluj". Pamiętaj, że możesz bezpiecznie odinstalować wszystkie rozszerzenia ze swojej przeglądarki Safari – żadne z nich nie ma zasadniczego znaczenia dla jej prawidłowego działania.

- Jeśli w dalszym ciągu masz problemy z niechcianymi przekierowaniami przeglądarki oraz niechcianymi reklamami - Przywróć Safari.

Usuwanie złośliwych wtyczek z Mozilla Firefox:

Usuwanie złośliwych wtyczek z Mozilla Firefox:

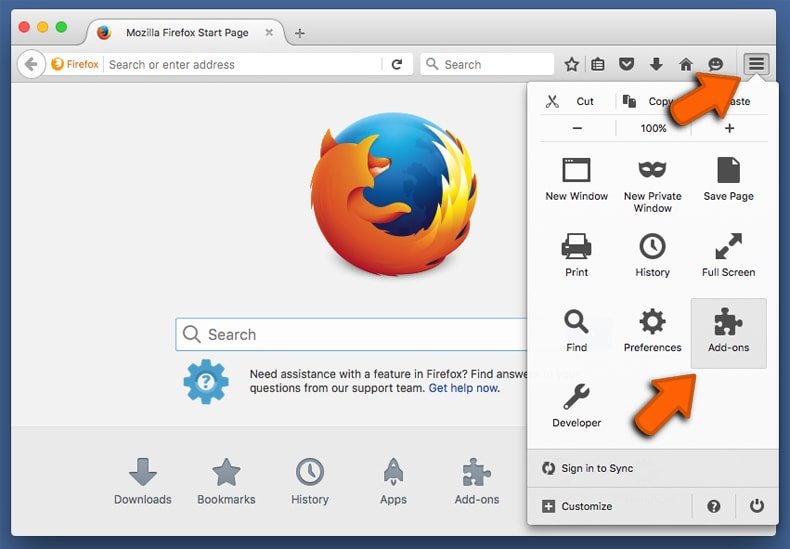

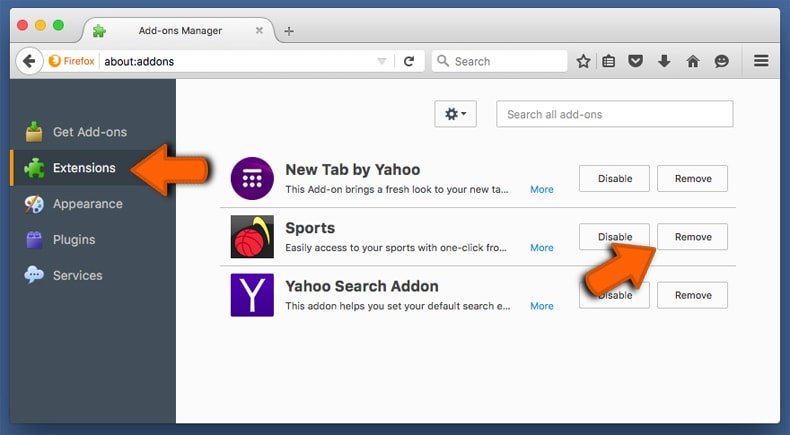

Usuwanie dodatków powiązanych z malware kryptowalutowe bird miner z Mozilla Firefox:

Otwórz przeglądarkę Mozilla Firefox. W prawym górnym rogu ekranu kliknij przycisk "Otwórz Menu" (trzy linie poziome). W otwartym menu wybierz "Dodatki".

Wybierz zakładkę "Rozszerzenia" i poszukaj ostatnio zainstalowanych oraz podejrzanych dodatków. Po znalezieniu kliknij przycisk "Usuń" obok każdego z nich. Zauważ, że możesz bezpiecznie odinstalować wszystkie rozszerzenia z przeglądarki Mozilla Firefox – żadne z nich nie ma znaczącego wpływu na jej normalne działanie.

- Jeśli nadal doświadczasz problemów z przekierowaniami przeglądarki oraz niechcianymi reklamami - Przywróć Mozilla Firefox.

Usuwanie złośliwych rozszerzeń z Google Chrome:

Usuwanie złośliwych rozszerzeń z Google Chrome:

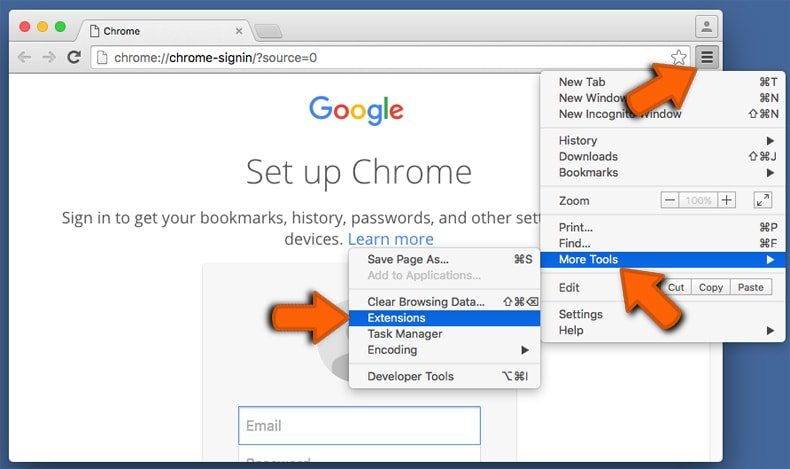

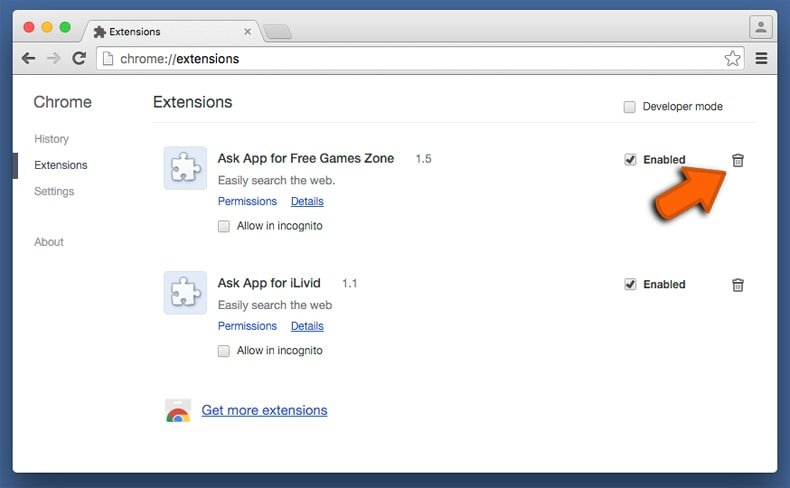

Usuwanie dodatków powiązanych z malware kryptowalutowe bird miner z Google Chrome:

Otwórz Google Chrome i kliknij przycisk "Menu Chrome" (trzy linie poziome) zlokalizowany w prawym górnym rogu okna przeglądarki. Z rozwijanego menu wybierz "Więcej narzędzi" oraz wybierz "Rozszerzenia".

W oknie "Rozszerzenia" poszukaj wszelkich ostatnio zainstalowanych i podejrzanych dodatków. Po znalezieniu kliknij przycisk "Kosz" obok każdego z nich. Zauważ, że możesz bezpiecznie odinstalować wszystkie rozszerzenia z przeglądarki Google Chrome – żadne z nich nie ma znaczącego wpływu na jej normalne działanie.

- Jeśli nadal doświadczasz problemów z przekierowaniami przeglądarki oraz niechcianymi reklamami - PrzywróćGoogle Chrome.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany malware Bird Miner. Czy trzeba sformatować urządzenie pamięci masowej, aby się go pozbyć?

Nie, Bird Miner można usunąć za pomocą renomowanego oprogramowania antywirusowego.

Jakie są największe problemy, jakie może powodować malware?

Kradzież danych i oszustwa finansowe, uszkodzenia i awarie systemu, szyfrowanie danych, dodatkowe infekcje, kradzież tożsamości, naruszenia prywatności i nie tylko. To zależy od rodzaju złośliwego oprogramowania.

Jaki jest cel Bird Miner?

Celem szkodliwego oprogramowania Bird Miner jest wydobywanie kryptowaluty przy użyciu mocy obliczeniowej zainfekowanego komputera bez wiedzy i zgody właściciela. Ten rodzaj malware może generować zyski dla atakującego, wykorzystując zasoby obliczeniowe ofiary do wydobywania kryptowaluty, którą następnie można sprzedać na rynku za prawdziwe pieniądze.

Jak Bird Miner przeniknął do mojego komputera?

Złośliwe oprogramowanie Bird Miner jest dystrybuowane za pomocą instalatora przeznaczonego do instalowania pirackiej wersji programu ValhallaVintageVerb. Ponadto Bird Miner może być dystrybuowane przez instalatory, które twierdzą, że instalują inne oprogramowanie, takie jak piracka wersja Ableton Live 10.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Combo Cleaner ma możliwość wykrywania i usuwania prawie wszystkich znanych infekcji malware. Należy jednak zauważyć, że zaawansowane złośliwe oprogramowanie często ukrywa się głęboko w systemie. W rezultacie wykonanie pełnego skanowania systemu jest niezbędne, aby zapewnić pełne wykrycie i usunięcie infekcji.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję