Nie ufaj e-mailowi „Professional Hacker Managed To Hack Your Operating System"

Phishing/OszustwoZnany również jako: E-mail sekstorsyjny „Professional Hacker Managed To Hack Your Operating System"

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Jakim e-mailem jest „Professional Hacker Managed To Hack Your Operating System"?

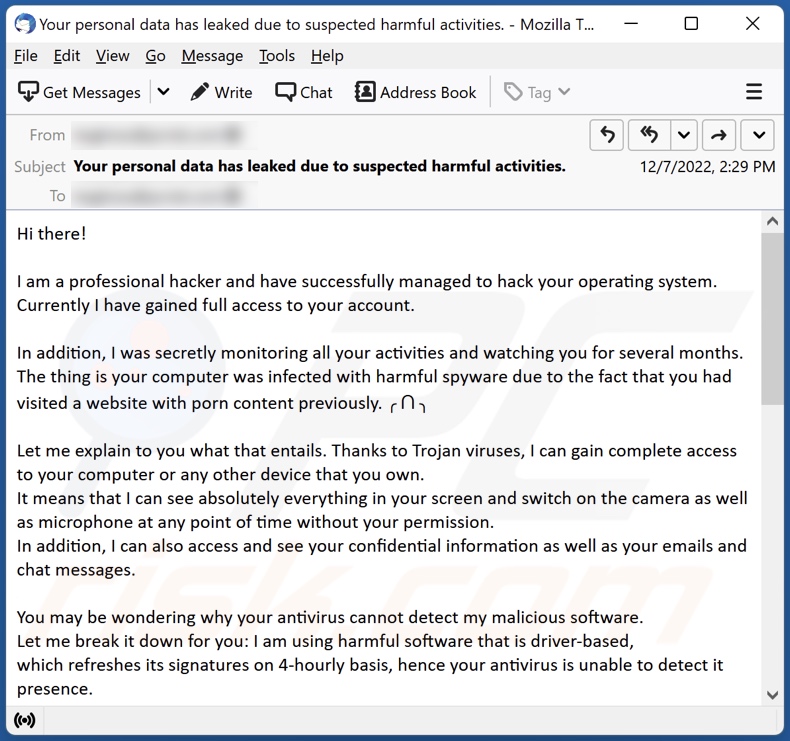

Po sprawdzeniu e-maila „Professional Hacker Managed To Hack Your Operating System" i jego odpowiednika w języku niemieckim ustaliliśmy, że jest to wiadomość spamowa.

Wiadomości te działają jako oszustwa sekstorsyjne. Składają fałszywe twierdzenia, że urządzenia odbiorców są zainfekowane malware, a następnie wykorzystywane do uzyskiwania kompromitujących nagrań i innych prywatnych treści. Fałszywe e-maile żądają zapłaty pod groźbą ujawnienia jawnych treści.

Należy podkreślić, że wszystkie twierdzenia zawarte w tej wiadomości są fałszywe i nie stanowią żadnego zagrożenia dla odbiorców.

Przegląd oszustwa e-mailowego „Professional Hacker Managed To Hack Your Operating System"

E-maile o temacie „Your personal data has leaked due to suspected harmful activities" i „Ihre persönlichen Daten sind wegen des Verdachts auf schädliche Aktivitäten nach außen gelangt" (ich tematyka może być różna) informują odbiorców, że wszystkie ich urządzenia zostały zainfekowane złośliwym oprogramowaniem przez profesjonalnego hakera.

Podobno cyberprzestępca wykorzystywał zainfekowane urządzenia do monitorowania użytkownika przez kilka miesięcy. Co więcej, nieistniejące malware miało było wykorzystywane do nagrywania wulgarnych filmów, podczas gdy odbiorca odwiedzał strony internetowe zawierające treści przeznaczone dla dorosłych. Wiadomości spamowe twierdzą również, że fałszywe malware zostało użyte do wyodrębnienia kontaktów i historii wiadomości e-mail i komunikatorów.

Odbiorca ma 50 godzin na przesłanie oszustowi 850 USD lub 1 750 EUR w kryptowalucie Bitcoin. W przeciwnym razie wyraźne nagrania zostaną wysłane do jego kontaktów. Ponadto upublicznione zostaną rzekomo wydobyte e-maile i historie czatów. Odbiorca jest ostrzegany, że jeśli ujawni treść spamu – efekt będzie taki sam, jak w przypadku odmowy zapłaty.

Jak wspomniano na początku, wszystkie twierdzenia zawarte w e-mailach „Professional Hacker Managed To Hack Your Operating System" są fałszywe. Tym samym urządzenia odbiorców nie zostały zainfekowane, ich dane nie zostały skradzione, a nadawca nie nagrał żadnego kompromitującego materiału.

Jeśli już zapłaciłeś oszustom, nie będziesz mógł zwrócić swoich środków. Transakcje kryptowalutowe są praktycznie nie do wyśledzenia, a tym samym są praktycznie nieodwracalne.

| Nazwa | E-mail sekstorsyjny „Professional Hacker Managed To Hack Your Operating System" |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywe twierdzenie | Haker zainfekował urządzenia odbiorcy, a następnie wykorzystał je do wykonania wyraźnych nagrań, które zostaną ujawnione, jeśli nie zostanie zapłacony okup. |

| Kwota okupu | 850 USD lub 1750 EUR w kryptowalucie Bitcoin |

| Adres portfela kryptowalutowego cyberprzestępców | 12nEVuGNtRFMVjeVmLtD4nt2sHX68S47yH; 1Er1bTsfVpy2uZ88hBDJf1i66SuYxQCRKb, 1Jv4gYRkCiDQqBQvdmDW9c2Dqwg1pYfn6y |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Oszukańcze e-maile, nieuczciwe reklamy pop-up online, techniki zatruwania wyszukiwarek, domeny z błędami pisowni. |

| Zniszczenie | Utrata poufnych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Przykłady spamowych kampanii sekstorsyjnych

Sprawdziliśmy tysiące e-maili spamowych, a "Porn Websites I Attacked With My Virus Xploit", "I Know That You Cheat On Your Partner", "Some Bad News That You Are About To Hear" - to tylko kilka przykładów stron wykorzystywanych do seksorsji.

Zwodnicze wiadomości są wykorzystywane do ułatwiania różnych oszustw, w tym phishingowych, oraz są wykorzystywane do dystrybucji trojanów, ransomware i innego złośliwego oprogramowania. Te e-maile mogą zawierać różne roszczenia, a nawet mogą być zamaskowane jako wiadomości od legalnych usługodawców, firm, korporacji, organizacji, instytucji, władz i innych podmiotów.

Jak kampanie spamowe infekują komputery?

E-maile spamowe mogą zawierać złośliwe pliki w postaci załączników lub linków do pobrania. Pliki te mogą mieć różne formaty, np. plików wykonywalnych, archiwów, dokumentów PDF i Microsoft Office, JavaScript itp.

Kiedy zakaźny plik jest wykonywany, uruchamiany lub otwierany w inny sposób – uruchamiany jest łańcuch pobierania/instalacji złośliwego oprogramowania. Przykładowo dokumenty Microsoft Office infekują urządzenia, wykonując złośliwe makropolecenia.

Jak uniknąć instalacji malware?

Zdecydowanie zalecamy zachowanie ostrożności w przypadku przychodzących e-maili, wiadomości prywatnych/błyskawicznych, SMS-ów i innych wiadomości. Załączniki i linki znalezione w podejrzanej/nieistotnej poczcie nie mogą być otwierane, ponieważ może to doprowadzić do infekcji systemu. Innym zaleceniem jest używanie wersji pakietu Microsoft Office wydanych po 2010 roku, ponieważ mają one tryb „Widoku chronionego", który uniemożliwia automatyczne wykonywanie makr.

Jednak malware nie rozsyła się wyłącznie za pośrednictwem spamu. Dlatego zalecamy pobieranie produktów tylko z oficjalnych i wiarygodnych kanałów. Ponadto wszystkie programy muszą być aktywowane i aktualizowane przy użyciu funkcji/narzędzi zapewnionych przez prawdziwych programistów, ponieważ nielegalne narzędzia do pirackiej aktywacji i aktualizatory stron trzecich mogą zawierać malware.

Należy zachować ostrożność podczas przeglądania sieci, ponieważ oszukańcze i złośliwe treści online wydają się zwykle uzasadnione i nieszkodliwe.

Musimy podkreślić znaczenie posiadania zainstalowanego i regularnie aktualizowanego renomowanego programu antywirusowego. Oprogramowanie bezpieczeństwa musi być używane do regularnego skanowania systemu i usuwania zagrożeń/problemów. Jeśli już otworzyłeś złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć zainfekowane malware.

Tekst prezentowany w angielskim wariancie e-maila spamowego „Professional Hacker Managed To Hack Your Operating System":

Subject: Your personal data has leaked due to suspected harmful activities.

Hi there!

I am a professional hacker and have successfully managed to hack your operating system.

Currently I have gained full access to your account.

In addition, I was secretly monitoring all your activities and watching you for several months.

The thing is your computer was infected with harmful spyware due to the fact that you had visited a website with porn content previously. ╭ ᑎ ╮

Let me explain to you what that entails. Thanks to Trojan viruses, I can gain complete access to your computer or any other device that you own.

It means that I can see absolutely everything in your screen and switch on the camera as well as microphone at any point of time without your permission.

In addition, I can also access and see your confidential information as well as your emails and chat messages.

You may be wondering why your antivirus cannot detect my malicious software.

Let me break it down for you: I am using harmful software that is driver-based,

which refreshes its signatures on 4-hourly basis, hence your antivirus is unable to detect it presence.

I have made a video compilation, which shows on the left side the scenes of you happily masturbating,

while on the right side it demonstrates the video you were watching at that moment..ᵔ.ᵔ

All I need is just to share this video to all email addresses and messenger contacts of people you are in communication with on your device or PC.

Furthermore, I can also make public all your emails and chat history.

I believe you would definitely want to avoid this from happening.

Here is what you need to do - transfer the Bitcoin equivalent of 850 USD to my Bitcoin account

(that is rather a simple process, which you can check out online in case if you don't know how to do that).

Below is my bitcoin account information (Bitcoin wallet): 12nEVuGNtRFMVjeVmLtD4nt2sHX68S47yH

Once the required amount is transferred to my account, I will proceed with deleting all those videos and disappear from your life once and for all.

Kindly ensure you complete the abovementioned transfer within 50 hours (2 days +).

I will receive a notification right after you open this email, hence the countdown will start.

Trust me, I am very careful, calculative and never make mistakes.

If I discover that you shared this message with others, I will straight away proceed with making your private videos public.

Good luck!

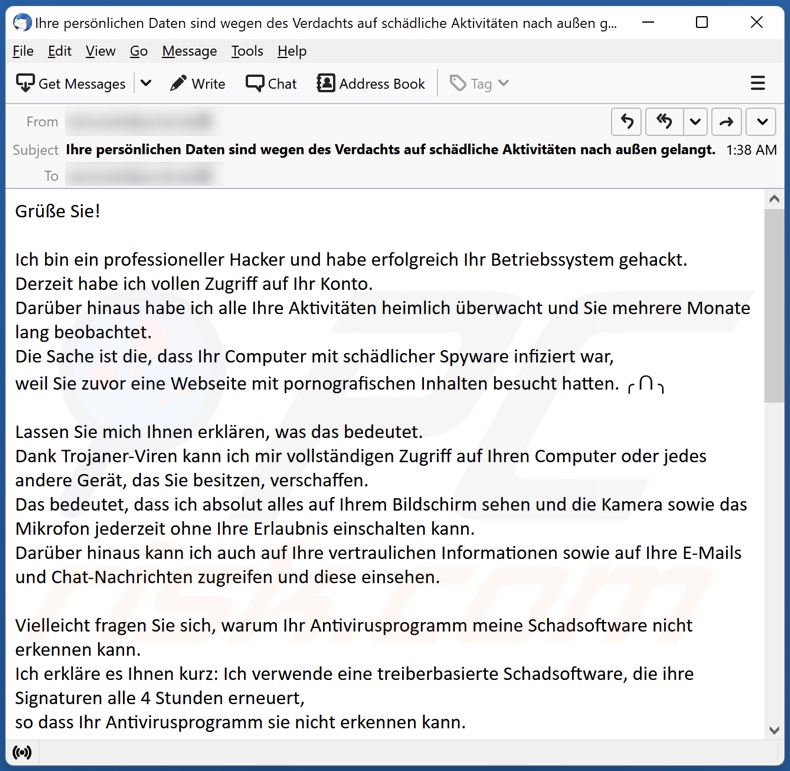

Zrzut ekranu niemieckiego wariantu e-maila „Professional Hacker Managed To Hack Your Operating System":

Tekst prezentowany w tym wariancie:

Subject: Ihre persönlichen Daten sind wegen des Verdachts auf schädliche Aktivitäten nach außen gelangt.

Grüße Sie!

Ich bin ein professioneller Hacker und habe erfolgreich Ihr Betriebssystem gehackt.

Derzeit habe ich vollen Zugriff auf Ihr Konto.

Darüber hinaus habe ich alle Ihre Aktivitäten heimlich überwacht und Sie mehrere Monate lang beobachtet.

Die Sache ist die, dass Ihr Computer mit schädlicher Spyware infiziert war,

weil Sie zuvor eine Webseite mit pornografischen Inhalten besucht hatten. ╭ ᑎ ╮

Lassen Sie mich Ihnen erklären, was das bedeutet.

Dank Trojaner-Viren kann ich mir vollständigen Zugriff auf Ihren Computer oder jedes andere Gerät, das Sie besitzen, verschaffen.

Das bedeutet, dass ich absolut alles auf Ihrem Bildschirm sehen und die Kamera sowie das Mikrofon jederzeit ohne Ihre Erlaubnis einschalten kann.

Darüber hinaus kann ich auch auf Ihre vertraulichen Informationen sowie auf Ihre E-Mails und Chat-Nachrichten zugreifen und diese einsehen.

Vielleicht fragen Sie sich, warum Ihr Antivirusprogramm meine Schadsoftware nicht erkennen kann.

Ich erkläre es Ihnen kurz: Ich verwende eine treiberbasierte Schadsoftware, die ihre Signaturen alle 4 Stunden erneuert,

so dass Ihr Antivirusprogramm sie nicht erkennen kann.

Ich habe eine Videozusammenstellung erstellt, die auf der linken Seite die Szenen zeigt,

in denen Sie fröhlich masturbieren, während auf der rechten Seite das Video gezeigt wird, das Sie sich in diesem Moment angesehen haben...ᵔ.ᵔ

Alles, was ich tun muss, ist, dieses Video an alle E-Mail-Adressen und Messenger-Kontakte von Personen weiterzugeben,

mit denen Sie auf Ihrem Gerät oder PC in Kontakt stehen. Darüber hinaus kann ich auch alle Ihre E-Mails und Chatverläufe veröffentlichen.

Ich denke, dass Sie dies auf jeden Fall vermeiden möchten.

Sie müssen daher Folgendes tun: Überweisen Sie Bitcoin im Gegenwert von 1750€ auf mein Bitcoin-Konto

(das ist ein ziemlich einfacher Vorgang, den Sie online nachlesen können, falls Sie nicht wissen, wie das geht).

Im Folgenden finden Sie die Informationen zu meinem Bitcoin-Konto (Bitcoin-Wallet): 1Er1bTsfVpy2uZ88hBDJf1i66SuYxQCRKb

Sobald der erforderliche Betrag auf meinem Konto eingegangen ist,

werde ich all diese Videos löschen und ein für alle Mal aus Ihrem Leben verschwinden.

Bitte stellen Sie sicher, dass Sie die oben genannte Überweisung innerhalb von 50 Stunden (2 Tage +) durchführen.

Ich werde eine Benachrichtigung erhalten, sobald Sie diese E-Mail öffnen, und der Countdown beginnt.

Glauben Sie mir, ich bin sehr vorsichtig, berechnend und mache nie Fehler.

Sollte ich feststellen, dass Sie diese Nachricht an andere weitergegeben haben, werde ich sofort damit beginnen, Ihre privaten Videos öffentlich zu machen.

Viel Glück! ⍣

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest E-mail sekstorsyjny „Professional Hacker Managed To Hack Your Operating System"?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

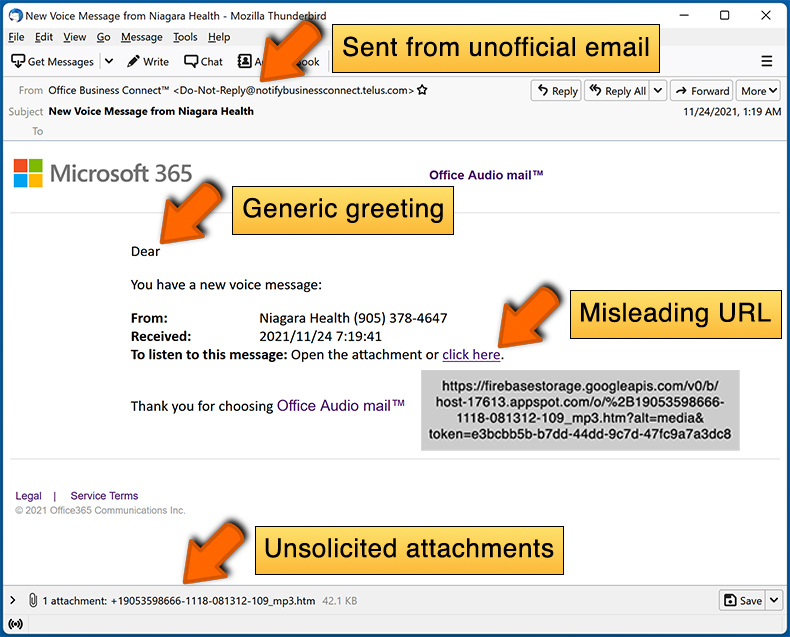

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner Antivirus dla Windows.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem ten e-mail?

E-maile spamowe nie są osobiste. Są dystrybuowane w ramach masowych operacji. W związku z tym tysiące użytkowników otrzymują identyczne wiadomości.

Czy mój komputer rzeczywiście został zhakowany i czy nadawca ma jakieś informacje?

Nie, e-mail, o którym mowa, jest fałszywy. W związku z tym twoje urządzenia nie zostały zainfekowane, twoje informacje nie zostały naruszone, a nadawca nie nagrał żadnego kompromitującego materiału filmowego z tobą.

Jak cyberprzestępcy zdobyli moje hasło do poczty e-mail?

Twój adres e-mail mógł zostać uzyskany w wyniku oszustwa phishingowego. Są one powszechnie (ale nie wyłącznie) promowane za pośrednictwem spamu. Oszustwa te mogą obejmować strony internetowe rejestrujące dane lub pliki podszywające się pod strony internetowe logowania do konta e-mail, formularze rejestracji/subskrypcji itd. Jest mało prawdopodobne, ale możliwe, że e-mail został uzyskany w wyniku naruszenia ochrony danych.

Wysłałem kryptowalutę na adres podany w tym e-mailu. Czy mogę odzyskać pieniądze?

Nie, transakcje kryptowalutowe są praktycznie nie do wyśledzenia, a więc nieodwracalne.

Podałem swoje dane osobowe, gdy zostałem oszukany przez e-mail ze spamem. Co mam zrobić?

Jeśli podałeś dane logowania do swojego konta (lub podejrzewasz, że zostały one naruszone) – natychmiast zmień hasła do wszystkich potencjalnie narażonych kont i poinformuj o tym ich oficjalne wsparcie. A jeśli ujawniłeś inne prywatne dane (np. dane dowodu osobistego, numery kart kredytowych itp.) – niezwłocznie skontaktuj się z odpowiednimi władzami.

Przeczytałem e-mail ze spamem, ale nie otworzyłem załącznika. Czy mój komputer jest zainfekowany?

Nie, otwieranie/czytanie e-maili jest nieszkodliwe. Systemy są infekowane, gdy złośliwe załączniki lub łącza zawarte w wiadomościach spamowych są otwierane/klikane.

Pobrałem i otworzyłem plik dołączony do spamu. Czy mój komputer jest zainfekowany?

To, czy infekcja zostanie rozpoczęta, może zależeć od formatu otwartego pliku. Mówiąc bardziej szczegółowo, pliki wykonywalne (.exe, .run itp.) infekują urządzenia niemal bezbłędnie po ich otwarciu. Podczas gdy formaty dokumentów (.doc, .xls, .pdf itp.) mogą wymagać dodatkowej interakcji użytkownika (np. włączenia makropoleceń), aby rozpocząć pobieranie/instalowanie malware.

Czy Combo Cleaner usunie infekcje malware obecne w załącznikach wiadomości e-mail?

Tak, Combo Cleaner jest przeznaczony do wykrywania i usuwania zagrożeń. Może usunąć prawie wszystkie znane infekcje malware. Należy jednak wspomnieć, że przeprowadzenie pełnego skanowania systemu ma kluczowe znaczenie, ponieważ zaawansowane malware zwykle ukrywa się głęboko w systemach.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję