Nie ufaj e-mailom proszącym cię o podanie twojej frazy odzyskiwania Trust Wallet

Phishing/OszustwoZnany również jako: E-mail phishingowy TrustWallet

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Jakim e-mailem jest „TrustWallet"?

Po sprawdzeniu tego e-maila „TrustWallet" ustaliliśmy, że jest to spam, który działa jako oszustwo phishingowe. Wiadomości z tej kampanii spamowej są prezentowane jako alerty dotyczące nieuchronnego zawieszenia portfeli „TrustWallet" odbiorców, aby zapobiec konieczności ponownej weryfikacji danych logowania.

Należy podkreślić, że te e-maile są fałszywe i nie są w żaden sposób powiązane z prawdziwym portfelem kryptowalutowym Trust Wallet.

Przegląd oszustwa e-mailowego „TrustWallet"

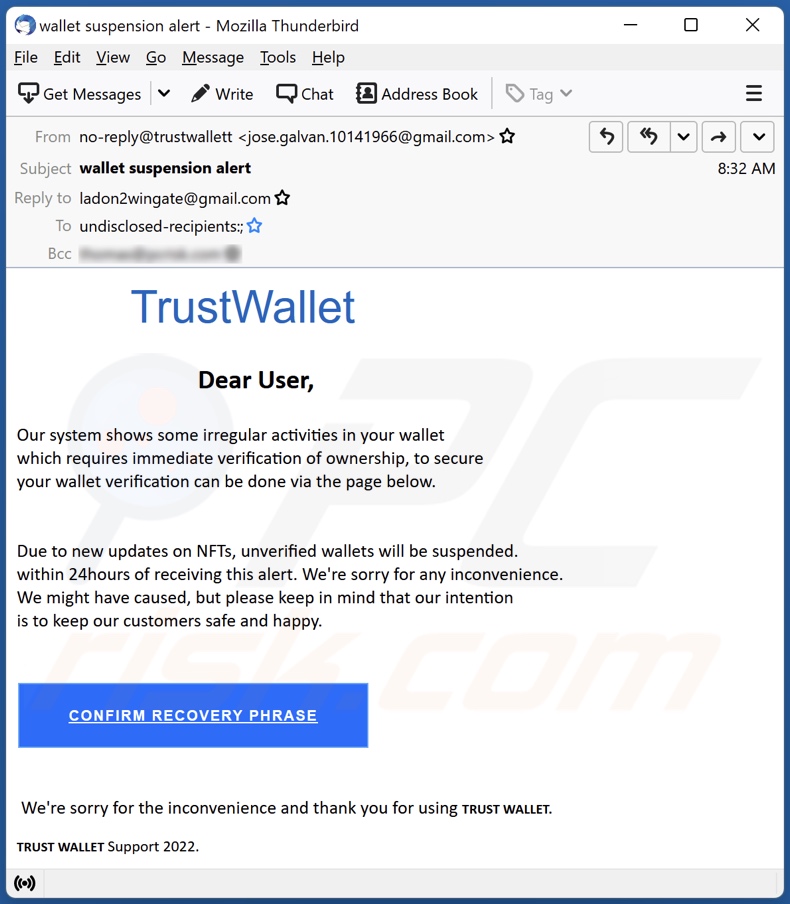

Wiadomość e-mail ze spamem o temacie „wallet suspension alert" (może się różnić) informuje odbiorcę, że w jego portfelu „TrustWallet" wykryto nieprawidłową aktywność. Dlatego odbiorca jest proszony o zweryfikowanie własności portfela cyfrowego, ponieważ nowe aktualizacje dotyczące NFT oznaczają, że niezweryfikowane portfele zostaną zawieszone 24 godziny po powiadomieniu właściciela.

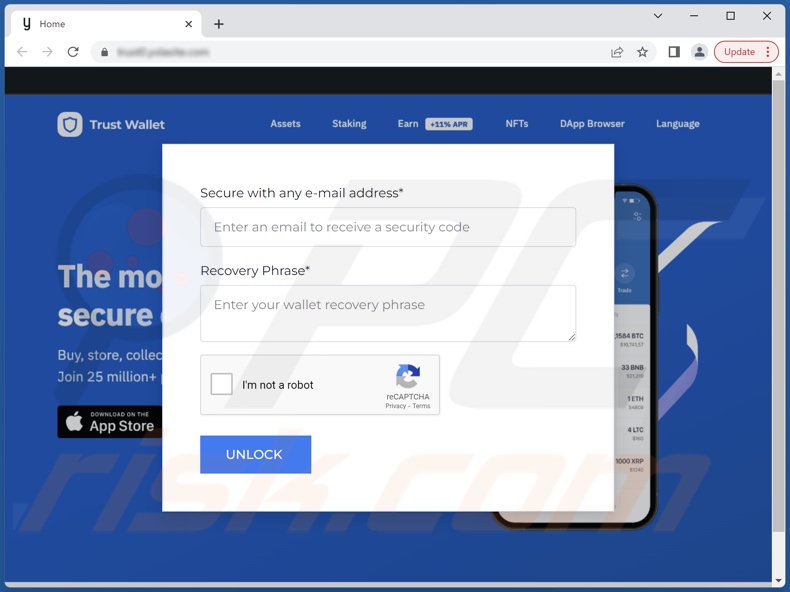

Jak wspomniano na początku, to powiadomienie jest fałszywe. Dlatego naciśnięcie przycisku „CONFIRM RECOVERY PHRASE" powoduje przekierowanie na stronę phishingową. Ta strona jest prawie identyczna z legalną witryną Trust Wallet.

Zwodnicza witryna prosi odwiedzającego o podanie swojego adresu e-mail (na który chce otrzymać kod bezpieczeństwa), frazy odzyskiwania portfela i ukończenia weryfikacji CAPTCHA. Jeśli ofiary zostaną oszukane przez tę witrynę, niechcący ujawnią swoje dane uwierzytelniające Trust Wallet oszustom stojącym za tą kampanią spamową.

Mając te informacje, cyberprzestępcy mogą uzyskać dostęp do zaatakowanego portfela i przejąć kontrolę nad przechowywanymi w nim środkami.

Jeśli już podałeś swoje dane uwierzytelniające, natychmiast je zmień i skontaktuj się z oficjalnym wsparciem Trust Wallet.

| Nazwa | E-mail phishingowy TrustWallet |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywe twierdzenie | Portfel Trust Wallet odbiorcy zostanie zawieszony, chyba że jego własność zostanie ponownie zweryfikowana. |

| Przebranie | Trust Wallet |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Zwodnicze e-maile, nieuczciwe reklamy pop-up online, techniki zatruwania wyszukiwarek, domeny z błędną pisownią. |

| Zniszczenie | Utrata poufnych informacji prywatnych, strata pieniędzy, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Przykłady spamowych kampanii phishingowych

Przeanalizowaliśmy tysiące wiadomości spamowych, a "A Law Case Filed Against Your Company", "Login Session Authentication" i "oszustwo e-mailowe M&T Bank" to tylko kilka przykładów wiadomości phishingowych.

Ta wiadomość jest zwykle przedstawiana jako „pilna", „ważna", „priorytetowa" i podobna. Może być nawet zamaskowana jako powiadomienie/wiadomość od legalnych firm, instytucji, organizacji, urzędów lub innych podmiotów. Oprócz oszustw, wiadomości spamowe są również wykorzystywane do dystrybucji trojanów, ransomware, górników kryptowaluty i innego malware.

Jak kampanie spamowe infekują komputery?

Wiadomości spamowe mogą zawierać zainfekowane pliki jako załączniki lub linki do pobierania. Pliki te mogą być archiwami (RAR, ZIP itp.), plikami wykonywalnymi (.exe, .run itp.), dokumentami Microsoft Office i PDF, JavaScript itd.

Gdy złośliwy plik jest wykonywany, uruchamiany lub w inny sposób otwierany — rozpoczyna się pobieranie/instalacja złośliwego oprogramowania. Przykładowo, dokumenty Microsoft Office infekują systemy, wykonując złośliwych makropoleceń.

Jak uniknąć instalacji malware?

Zdecydowanie zalecamy zachowanie ostrożności w przypadku poczty przychodzącej. Nie należy otwierać załączników i linków znalezionych w podejrzanych/nieistotnych e-mailach i wiadomościach, ponieważ może to spowodować infekcję systemu. Niezbędne jest korzystanie z wersji pakietu Microsoft Office wydanych po 2010 roku, ponieważ mają one tryb „Widoku chronionego", który uniemożliwia automatyczne wykonywanie makr.

Jednak malware nie jest dystrybuowane wyłącznie za pośrednictwem poczty spamowej. Dlatego zalecamy również pobieranie produktów wyłącznie z oficjalnych/zweryfikowanych źródeł i aktywowanie/aktualizowanie oprogramowania za pomocą legalnych narzędzi (ponieważ nielegalne narzędzia aktywacyjne [„pirackie"] i aktualizacje stron trzecich mogą zawierać malware).

Musimy podkreślić, jak ważne jest posiadanie zainstalowanego i aktualizowanego na bieżąco renomowanego programu antywirusowego. Programy bezpieczeństwa muszą być używane do uruchamiania regularnych skanów systemu i usuwania wykrytych zagrożeń. Jeśli już otworzyłeś złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Tekst prezentowany w oszustwie e-mailowym "TrustWallet":

Subject: wallet suspension alert

TrustWallet

Dear User,

Our system shows some irregular activities in your wallet

which requires immediate verification of ownership, to secure

your wallet verification can be done via the page below.

Due to new updates on NFTs, unverified wallets will be suspended.

within 24hours of receiving this alert. We're sorry for any inconvenience.

We might have caused, but please keep in mind that our intention

is to keep our customers safe and happy.

CONFIRM RECOVERY PHRASE

We're sorry for the inconvenience and thank you for using TRUST WALLET.

TRUST WALLET Support 2022.

Zrzut ekranu witryny phishingowej promowanej przez kampanię spamową "TrustWallet":

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest E-mail phishingowy TrustWallet?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

Jak rozpoznać złośliwy e-mail?

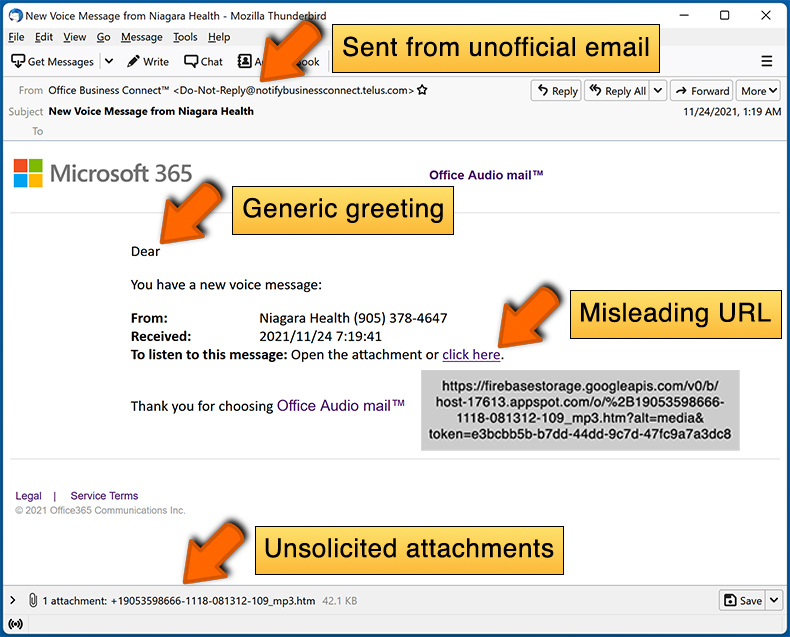

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner Antivirus dla Windows.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem ten e-mail?

Ta wiadomość nie jest osobista. Cyberprzestępcy rozpowszechniają takie wiadomości w kampaniach na masową skalę. Dlatego też tysiące użytkowników otrzymuje identyczne e-maile.

Podałem moje dane osobowe, gdy zostałem oszukany przez ten e-mail ze spamem. Co mam zrobić?

Jeśli podałeś dane logowania do konta, natychmiast zmień hasła/hasła/frazy odzyskiwania wszystkich potencjalnie narażonych kont i poinformuj ich oficjalne wsparcie. A jeśli ujawniłeś inne prywatne dane (np. dane dowodu osobistego, numery kart kredytowych itp.), niezwłocznie skontaktuj się z odpowiednimi władzami.

Przeczytałem e-mail ze spamem, ale nie otworzyłem załącznika. Czy mój komputer jest zainfekowany?

Nie, samo otwarcie e-maila ze spamem nie zainicjuje żadnych procesów pobierania/instalowania malware. Systemy są infekowane, gdy otwarte/kliknięte zostaną załączniki lub linki znalezione w spamie.

Pobrałem i otworzyłem plik załączony do wiadomości spamowej. Czy mój komputer jest zainfekowany?

Jeśli otwarty plik był plikiem wykonywalnym (.exe, .run itp.) – tak, najprawdopodobniej twój system został zainfekowany. Jednak formaty dokumentów (.doc, .xls, .pdf itp.) mogą wymagać dodatkowej interakcji użytkownika (np. włączenia makropoleceń) w celu zainicjowania procesów pobierania/instalowania malware.

Czy Combo Cleaner usunie infekcje malware obecne w załącznikach e-mail?

Tak, Combo Cleaner może wykryć i usunąć prawie wszystkie znane infekcje malware. Należy podkreślić, że skoro wyrafinowane malware zwykle chowa się głęboko w systemach, niezbędne jest przeprowadzenie pełnego skanowania systemu.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję