Nie ufaj oszukańczemu e-mailowi "I have e-mailed you from your account"

Phishing/OszustwoZnany również jako: możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest oszukańczy e-mail "I have e-mailed you from your account"?

„I have e-mailed you from your account Email Scam" jest kampanią spamową dotyczącą wyłudzenia o tematyce seksualnej. Termin ten określa operację na masową skalę, podczas której wysyłane są tysiące zwodniczych e-maili. Wiadomości te fałszywie twierdzą, że istnieje kompromitujący film z odbiorcą, który zostanie ujawniony – chyba że zapłacony zostanie okup.

Należy podkreślić, że żadna z informacji zawartych w tych e-mailach nie jest prawdziwa. Dlatego takie nagrania nie istnieją, a ani urządzenia odbiorców, ani ich prywatność nie zostały naruszone.

Szczegółowe informacje o e-mailu „I have e-mailed you from your account"

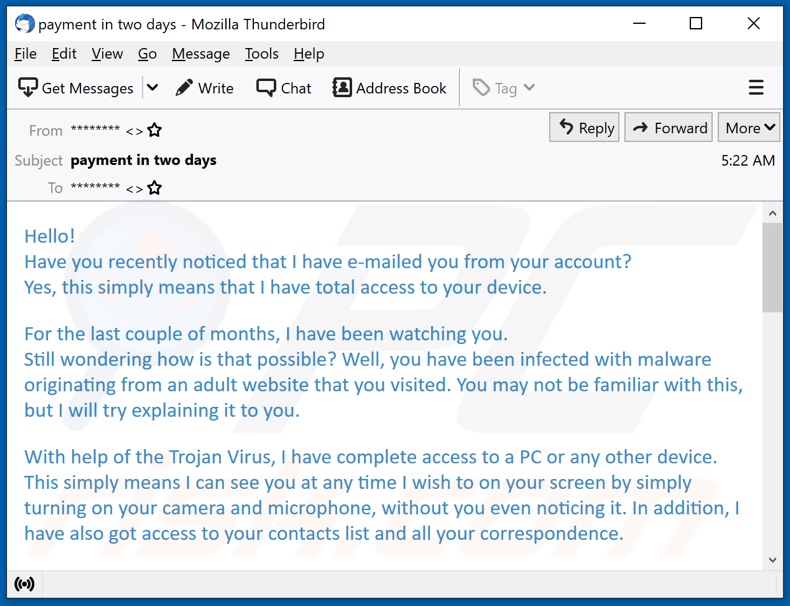

Fałszywe wiadomości e-mail „I have e-mailed you from your account" (temat/tytuł "payment in two days"; może się różnić) twierdzą, że wiadomości zostały wysłane za pośrednictwem własnych kont pocztowych odbiorców. To fałszywe twierdzenie rzekomo oznacza, że nadawca ma dostęp do urządzeń użytkowników.

Te zwodnicze wiadomości informują następnie, że systemy zostały zainfekowane malware pochodzącym ze strony internetowej przeznaczonej dla dorosłych, którą odwiedzili odbiorcy. Oszuści twierdzą, że nagrali wideo za pomocą kamer urządzeń przy pomocy nieistniejącej infekcji złośliwego oprogramowania.

Nagranie zostało rzekomo nagrane, gdy odbiorcy odwiedzali strony pornograficzne. „Wideo" zawiera z jednej strony nagranie użytkownika, a z drugiej oglądane przez niego treści. Ponadto, fałszywe wiadomości e-mail informują, że uzyskano listy kontaktów e-mail odbiorców i platform społecznościowych.

Oszuści grożą wysłaniem fałszywego filmu do tych kontaktów – chyba że użytkownicy prześlą im kryptowalutę Bitcoin o wartości 250 $ na podany adres portfela kryptograficznego. Okup należy zapłacić w ciągu 48 godzin, licząc od momentu otwarcia wiadomości „I have e-mailed you from your account".

Odbiorcy są ostrzegani, że udostępnienie e-maili spowoduje wysłanie nagrania do zdobytych kontaktów. Jak wspomniano we wstępie, wszystkie twierdzenia zawarte w tych wiadomościach są fałszywe. Dlatego ufając im – użytkownicy poniosą jedynie straty finansowe i potencjalnie doświadczą wielokrotnych prób oszustwa.

| Nazwa | OSzustwo e-mailowe I have e-mailed you from your account |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywe twierdzenie | Oszukańcze e-maile twierdzą, że ośmieszające wide z odbiorcą wycieknie, chyba że zapłacony zostanie okup. |

| Kwota okupu | 250 USD w kryptowalucie Bitcoin |

| Adres portfela kryptowalutowego cyberprzestępców | 1G4KfrBD8HDJncWV3ghvKReY1rGYEZZLzw (Bitcoin) |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputer ofiary. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe reklamy internetowe pop-up, techniki zatruwania wyszukiwarki, domeny z błędnie wpisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych informacji, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Ogólne informacje o kampaniach spamowych

"Your device was compromised", "Your cloud storage was compromised", "I monitored your device on the net for a long time", "I have got two not really pleasant news for you" i "Within 96 hours I'll ruin your prestige" to kilka przykładów kampanii spamowych związanych z oszustwami seksualnymi.

E-maile wykorzystują szeroką gamę modeli oszustw. Zwodnicze wiadomości są zwykle prezentowane jako „pilne", „ważne", „priorytetowe" i podobne. Mogą być nawet zamaskowane jako poczta od legalnych firm, organizacji, instytucji, urzędów, dostawców usług i innych podmiotów.

Oprócz phishingu i innych oszustw, e-maile te są również wykorzystywane do rozsyłania malware (np. trojanów, ransomware, górników kryptowaluty itp.). Ze względu na rozpowszechnienie spamu, zaleca się zachowanie ostrożności w przypadku przychodzących e-maili i wiadomości.

Jak kampanie spamowe infekują komputery?

Złośliwe oprogramowanie jest rozpowszechniane za pośrednictwem kampanii spamowych poprzez przesyłane przez nie zainfekowane pliki. Pliki te mogą być załączane do e-maili lub w wiadomościach mogą znajdować się linki do pobrania takich produktów. Zakaźne pliki mogą mieć różne formaty, np. dokumentów Microsoft Office i PDF, archiwów, plików wykonywalnych, JavaScript itd.

Po otwarciu plików inicjowane jest pobieranie/instalacja malware. Przykładowo, dokumenty Microsoft Office powodują infekcje, wykonując złośliwe makropolecenia. Proces ten rozpoczyna się w momencie otwarcia dokumentu w wersjach pakietu Microsoft Office wydanych przed 2010 rokiem. Nowsze wersje mają tryb „Widoku chronionego", który uniemożliwia automatyczne wykonywanie makr. Zamiast tego użytkownicy mogą ręcznie włączyć edycję/treść (tj. makropolecenia).

Jak uniknąć instalacji malware?

Aby uniknąć zainfekowania urządzenia poprzez pocztę spamową, zdecydowanie odradza się otwieranie podejrzanych i nieistotnych wiadomości e-mail – zwłaszcza wszelkich zawartych w nich załączników lub linków. Zaleca się korzystanie z wersji Microsoft Office wydanych po 2010 roku.

Złośliwe oprogramowanie jest również rozsyłane przez podejrzane źródła pobierania (np. nieoficjalne i bezpłatne witryny, sieci wymiany peer-to-peer itp.), nielegalne narzędzia aktywacyjne („łamania" zabezpieczeń) i fałszywe aktualizacje. Dlatego ważne jest, aby pobierać produkty z oficjalnych/zweryfikowanych kanałów i aktywować/aktualizować programy za pomocą narzędzi zapewnionych przez prawdziwych programistów.

Aby zapewnić bezpieczeństwo urządzenia i użytkownika, niezwykle ważne jest, aby mieć zainstalowany i regularnie aktualizowany niezawodny program antywirusowy. To oprogramowanie musi być używane do uruchamiania regularnych skanów systemu i usuwania wykrytych zagrożeń. Jeśli już otworzyłeś złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Tekst prezentowany w oszukańczej wiadomości e-mail "I have e-mailed you from your account":

Subject: payment in two days

Hello!

Have you recently noticed that I have e-mailed you from your account?

Yes, this simply means that I have total access to your device.

For the last couple of months, I have been watching you.

Still wondering how is that possible? Well, you have been infected with malware originating from an adult website that you visited. You may not be familiar with this, but I will try explaining it to you.

With help of the Trojan Virus, I have complete access to a PC or any other device.

This simply means I can see you at any time I wish to on your screen by simply turning on your camera and microphone, without you even noticing it. In addition, I have also got access to your contacts list and all your correspondence.

You may be asking yourself, "But my PC has an active antivirus, how is this even possible? Why didn't I receive any notification?" Well, the answer is simple: my malware uses drivers, where I update the signatures every four hours, making it undetectable, and hence keeping your antivirus silent.

I have a video of you wanking on the left screen, and on the right screen - the video you were watching while masturbating.

Wondering how bad could this get? With just a single click of my mouse, this video can be sent to all your social networks, and e-mail contacts.

I can also share access to all your e-mail correspondence and messengers that you use.

All you have to do to prevent this from happening is - transfer bitcoins worth $250 (USD) to my Bitcoin address (if you have no idea how to do this, you can open your browser and simply search: "Buy Bitcoin").

My bitcoin address (BTC Wallet) is: 1G4KfrBD8HDJncWV3ghvKReY1rGYEZZLzw

After receiving a confirmation of your payment, I will delete the video right away, and that's it, you will never hear from me again.

You have 2 days (48 hours) to complete this transaction.

Once you open this e-mail, I will receive a notification, and my timer will start ticking.

Any attempt to file a complaint will not result in anything, since this e-mail cannot be traced back, same as my bitcoin id.

I have been working on this for a very long time by now; I do not give any chance for a mistake.

If, by any chance I find out that you have shared this message with anybody else, I will broadcast your video as mentioned above.

Wygląd e-maila "I have e-mailed you from your account" (GIF):

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest "I have e-mailed you from your account"?

- KROK 1. Manualne usuwanie możliwych infekcji malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w „Menu zaawansowanych opcji uruchamiania." Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij „Ustawienia uruchamiania."

Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij „5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane".

W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję