Nie reaguj na I monitored your device on the net for a long time

Phishing/OszustwoZnany również jako: możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania oszustwa e-mail I monitored your device on the net for a long time

Czym jest oszustwoe-mailowe I monitored your device on the net for a long time?

Oszustwa e-mailowe z wyłudzeniem natury seksualnej to rodzaj oszustwa, w którym oszuści twierdzą, że włamali się do komputerów i nagrali upokarzające wideo odbiorców oglądających jakiś film dla dorosłych. Z reguły oszuści grożą, że wyślą ten film innym osobom z listy kontaktów, chyba że odbiorcy zapłacą określoną kwotę (zwykle w kryptowalucie). Takie e-maile powinny być ignorowane, zwłaszcza gdy do komputera nie jest podłączona (lub zintegrowana) kamera internetowa.

Oszuści stojący za tym e-mailem twierdzą, że monitorowali urządzenie przez długi czas, zdołali zhakować je i zainfekować wirusem. Twierdzą, że mają dostęp do kamery, mikrofonu, komunikatorów, książki telefonicznej, haseł do wszystkich sieci społecznościowych itp. Oszuści próbują oszukać odbiorców, aby uwierzyli, że użyli podłączonej/zintegrowanej kamery internetowej oraz dostępu do ekranu do nagrania film przedstawiającego odbiorców oglądających pornografię, a jeśli odbiorcy nie zapłacą 1200 $ (w Bitcoinach) na podany adres portfela BTC w ciągu 48 godzin, to wideo zostanie przesłane do sieci społecznościowych. Na takie e-maile nie należy odpowiadać, a co ważniejsze, nie należy dokonywać płatności na rzecz oszustów. Zaleca się usuwanie takich e-maili i oznaczanie ich jako spamu. Warto wspomnieć, że oszuści stojący za takimi e-mailami mogą używać techniki fałszowania. Ta technika jest używana, aby wyglądać, jakby wiadomość e-mail pochodziła od kogoś innego. Innymi słowy, oszuści fałszują adres nadawcy, aby oszukać odbiorców, aby uwierzyli, że otrzymali wiadomość e-mail od kogoś, kogo znają. Często zdarza się, że oszuści przypisują adres nadawcy taki sam jak adres odbiorcy.

| Nazwa | Oszukańczy e-mail I Monitored Your Device On The Net For A Long Time |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywa obietnica | Oszuści twierdzą, że nagrali upokarzające wideo i grożą jego ujawnieniem (opublikowaniem) |

| Kwota okupu | 1 200 $ w Bitcoinach |

| Adres portfela kryptowalutowego cyberprzestępców | bc1qnkxjyxtdjmr8tkwzfz2t3rc4scdmnr4ll99kg9, bc1qpae26vlj5dnlxgwt2xjyw69sz3e596xs9xtwkn |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont interrnetowych, kradzież tożsamości, nielegalny dostęp do komputera ofiary. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe reklamy internetowe pop-up, techniki zatruwania wyszukiwarki internetowej, domeny z błędnie wpisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Więcej przykładów oszustw e-mailowych to "COVID-19 Vaccination NHS Email Scam", "Ruralvía Seguridad Email Scam" i "Stopped Processing Incoming Emails Scam". Należy wspomnieć, że oszuści/cyberprzestępcy mogą wykorzystywać wiadomości e-mail jako narzędzia do nakłaniania odbiorcy do podania poufnych informacji (np. danych karty kredytowej, danych logowania, numeru ubezpieczenia społecznego) lub do otwierania złośliwych plików przeznaczonych do instalowania złośliwego oprogramowania (np. ransomware, malware trojańskiego).

W jaki sposób kampanie spamowe infekują komputery?

Kiedy cyberprzestępcy wykorzystują wiadomości e-mail jako kanał rozsyłania malware, wysyłają e-maile zawierające złośliwy załącznik lub link do pobrania szkodliwego pliku. W taki czy inny sposób ich głównym celem jest nakłonienie niczego nie podejrzewających odbiorców do pobrania i otwarcia złośliwego pliku, którego celem jest zainfekowanie systemu operacyjnego złośliwym oprogramowaniem. Przykładami plików wykorzystywanych przez cyberprzestępców w kampaniach złośliwego spamu są pliki archiwów (np. RAR, ZIP), pliki wykonywalne (np. .exe, .run), Microsoft Office, dokumenty PDF, pliki JavaScript. Warto zauważyć, że złośliwe dokumenty pakietu Office nie mogą infekować komputerów, chyba że użytkownicy włączą w nich edycję/zawartość (złośliwe makra). Jeśli jednak takie dokumenty są otwierane w wersji pakietu Microsoft Office wydanej przed 2010 rokiem, wówczas instalują malware bez pytania o uprawnienia. Pakiet Microsoft Office 2010 i nowsze wersje mają tryb „Widoku chronionego", który zapobiega automatycznej instalacji złośliwego oprogramowania przez złośliwe dokumenty.

Jak uniknąć instalacji malware?

Żadne pliki ani programy nie powinny być pobierane (ani instalowane) za pośrednictwem zewnętrznych programów do pobierania (lub instalatorów), sieci peer-to-peer (na przykład klientów torrent, eMule), z niewiarygodnych, nieoficjalnych stron. Jedynymi bezpiecznymi źródłami pobierania oprogramowania są oficjalne witryny i bezpośrednie linki. Zainstalowanych programów nigdy nie należy aktualizować ani aktywować za pomocą nieoficjalnych narzędzi innych firm. Te narzędzia mogą być i często są złośliwe. Zainstalowane oprogramowanie musi być zaktualizowane lub aktywowane za pomocą wbudowanych funkcji lub narzędzi od oficjalnych programistów. Warto zauważyć, że używanie nieoficjalnych narzędzi do aktywacji oprogramowania lub używanie pirackiego oprogramowania jest nielegalne. Jeszcze jedną ważną kwestią jest nie otwieranie załączników lub linków, jeśli są one zawarte w e-mailach, które nie są istotne i wysyłane z podejrzanych adresów. Takie e-maile mogą służyć jako kanały rozsyłania malware. Ostatecznie, zaleca się zainstalowanie na komputerze renomowanego oprogramowania antywirusowego lub antyspyware i regularne skanowanie w poszukiwaniu zagrożeń. Jeśli otworzyłeś już złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

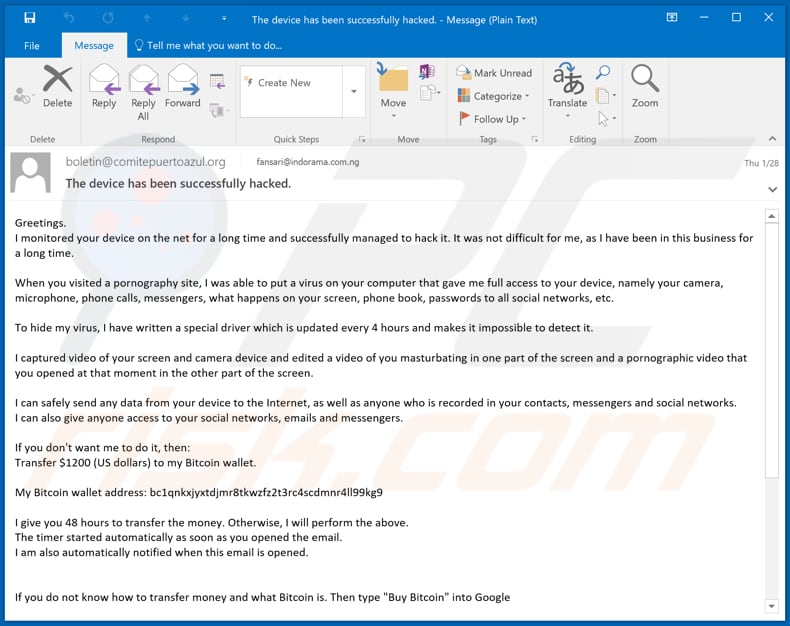

Wygląd e-maila (GIF):

Tekst w tym e-mailu:

Subject: The device has been successfully hacked.

Greetings.

I monitored your device on the net for a long time and successfully managed to hack it. It was not difficult for me, as I have been in this business for a long time.When you visited a pornography site, I was able to put a virus on your computer that gave me full access to your device, namely your camera, microphone, phone calls, messengers, what happens on your screen, phone book, passwords to all social networks, etc.

To hide my virus, I have written a special driver which is updated every 4 hours and makes it impossible to detect it.

I captured video of your screen and camera device and edited a video of you masturbating in one part of the screen and a pornographic video that you opened at that moment in the other part of the screen.

I can safely send any data from your device to the Internet, as well as anyone who is recorded in your contacts, messengers and social networks.

I can also give anyone access to your social networks, emails and messengers.If you don't want me to do it, then:

Transfer $1200 (US dollars) to my Bitcoin wallet.My Bitcoin wallet address: bc1qnkxjyxtdjmr8tkwzfz2t3rc4scdmnr4ll99kg9, bc1qpae26vlj5dnlxgwt2xjyw69sz3e596xs9xtwkn

I give you 48 hours to transfer the money. Otherwise, I will perform the above.

The timer started automatically as soon as you opened the email.

I am also automatically notified when this email is opened.

If you do not know how to transfer money and what Bitcoin is. Then type "Buy Bitcoin" into Google

As soon as I receive a transfer of the required amount, the system will automatically inform me about the received payment and offer to delete from my servers all the data I received from you.

And therefore, I will confirm the deletion.Do not try to complain anywhere, as a purse does not track, mail from where the letter came, and is not tracked and created automatically, so there is no point in writing to me.

If you try to share this email with anyone, the system will automatically send a request to the servers and they will proceed to upload all the data to social networks. Also, changing passwords in social networks, mail, device will not help you, because all the data is already downloaded to a cluster of my servers.Good luck.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Quick menu:

- Czym jest oszustwo e-mail I monitored your device on the net for a long time?

- STEP 1. Manualne usuwanie możliwych infekcji malware.

- STEP 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk „Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w „Menu zaawansowanych opcji uruchamiania." Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij „Ustawienia uruchamiania." Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij „5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane". W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję