Uniknij zainfekowania swojego urządzenia malware poprzez fałszywe e-maile "Kaseya"

TrojanZnany również jako: Malware Cobalt Strike

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest "wirus e-mailowy Kaseya"?

„Wirus e-mailowy Kaseya" to nazwa kampanii spamowej rozsyłającej złośliwe oprogramowanie. Termin „kampania spamowa" jest używany do opisania operacji na dużą skalę, podczas której wysyłane są tysiące zwodniczych e-maili.

Wiadomości rozsyłane w ramach tej kampanii zachęcają odbiorców do zainstalowania aktualizacji „Microsoft" w celu usunięcia luki w zabezpieczeniach sieci klientów Kaseya. Kaseya to legalni twórcy oprogramowania przeznaczonego do zarządzania sieciami, systemami i infrastrukturą informatyczną.

Należy podkreślić, że te fałszywe e-maile nie są w żaden sposób powiązane z Kaseya Limited lub Microsoft Corporation. Ta kampania spamowa ma na celu wykorzystanie incydentu z ransomware z lipca 2021 roku, który dotknął Kaseya i jego klientów.

Te fałszywe wiadomości dystrybuują szkodliwy program Cobalt Strike, który posiada zdolność kradzieży danych i może powodować infekcje łańcuchowe.

Szczegółowe informacje o oszustwie „Kaseya"

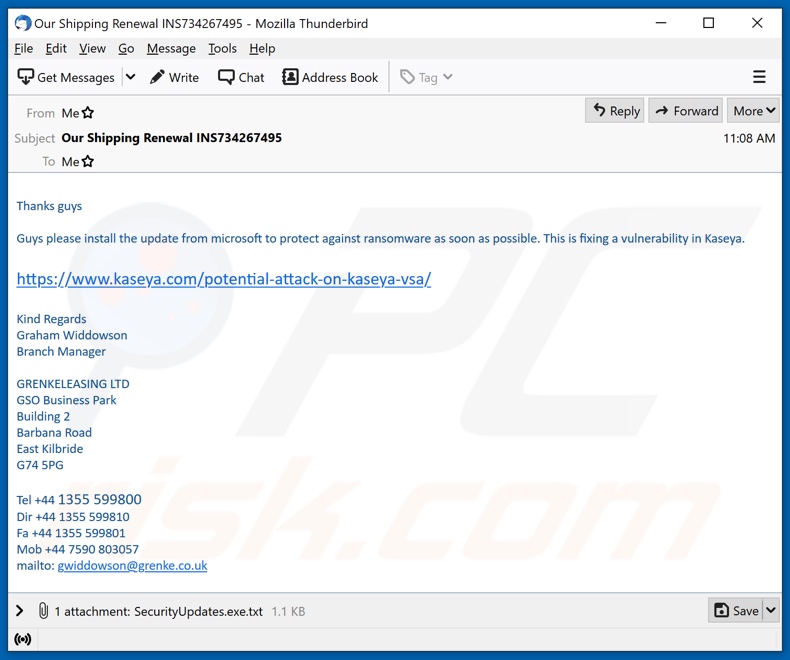

Fałszywe wiadomości e-mail „Kaseya" (temat/tytuł "Our Shipping Renewal INS734267495"; mogą się różnić) proszą odbiorców o zainstalowanie aktualizacji od „Microsoft". Ta „aktualizacja" ma rzekomo chronić użytkowników przed infekcjami ransomware.

„Aktualizacja" jest konieczna, ponieważ usunie lukę w Kaseya. Jednak po uruchomieniu, złośliwy plik ("SecurityUpdates.exe"; nazwa może się różnić) uruchamia pobieranie/instalację malware Cobalt Strike.

Funkcje malware Cobalt Strike

Jak wspomniano we wstępie, głównymi funkcjami Cobalt Strike są kradzież danych oraz pobieranie/instalacja dodatkowego malware. Aby to rozwinąć, funkcje pierwszej kategorii obejmują zapisywanie naciśnięć klawiszy (tj. rejestrowanie naciśnięć klawiszy) i ekstrakcję plików z zainfekowanego urządzenia.

Zwykle cyberprzestępcy starają się uzyskać dane osobowe ofiar, dane o aktywności przeglądania, różne dane logowania do konta/platformy (tj. identyfikatory, adresy e-mail, nazwy użytkowników i hasła), dane związane z działalnością biznesową, informacje finansowe (np. dane konta bankowego, numery kart kredytowych itp.) i inne poufne informacje.

Cobalt Strike może również infekować systemy ransomware, trojanami, górnikami kryptowaluty i innym złośliwym oprogramowaniem. W związku z tym zagrożenia stwarzane przez to malware są rozległe.

Podsumowując, ufając fałszywym wiadomościom e-mail „Kaseya", użytkownicy mogą doświadczyć wielu infekcji systemowych, poważnych problemów z prywatnością, znacznych strat finansowych i kradzieży tożsamości.

Jeśli istnieje podejrzenie lub wiadomo, że Cobalt Strike (lub inne malware) już zainfekowało system, należy natychmiast usunąć je za pomocą oprogramowania antywirusowego.

| Nazwa | Malware Cobalt Strike |

| Typ zagrożenia | Trojan, wirus kradnący hasła, malware bankowe, spyware. |

| Oszustwo | Oszukańcze e-maile namawiają użytkowników do naprawienia słabego punktu poprzez zainstalowanie aktualizacji. |

| Załącznik(i) | SecurityUpdates.exe (nazwa pliku może się różnić) |

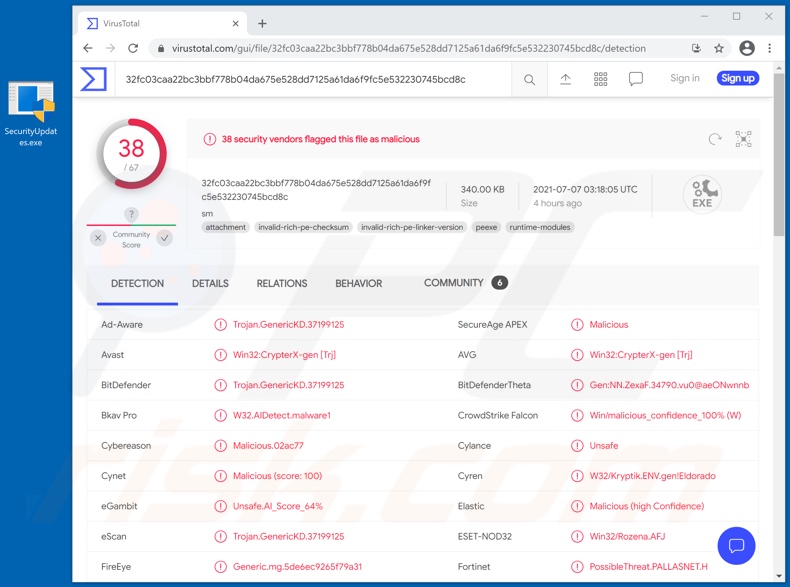

| Nazwy wykrycia | Avast (Win32:CrypterX-gen [Trj]), BitDefender (Trojan.GenericKD.37199125), ESET-NOD32 (Win32/Rozena.AFJ), Kaspersky (HackTool.Win32.Cobalt.aif), Microsoft (Trojan:Win32/Vigorf.A), Pełna lista wykrycia (VirusTotal) |

| Objawy | Trojany są zaprojektowane, aby podstępnie infiltrować komputer ofiary i pozostania cichymi, w wyniku czego na zainfekowanej maszynie nie ma jasno widocznych objawów. |

| Ładunek | Cobalt Strike |

| Metody dystrybucji | Zainfekowane załączniki e-mail, złośliwe ogłoszenia internetowe, inżynieria społeczna, narzędzia "łamania" oprogramowania. |

| Zniszczenie | Skradzione hasła i informacje bankowe, kradzież tożsamości, utrata danych, instalacja dodatkowego malware. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Ogólne informacje o kampaniach spamowych

"ATLAS AL SHARQ TRADING Email Virus", "COSCO Shipping Email Virus", "Santander Email Virus" i "Contech Email Virus" to tylko niektóre przykłady kampanii spamowych rozsyłających złośliwe oprogramowanie.

E-maile wysyłane w ramach tych operacji na masową skalę są zwykle przedstawiane jako „pilne", „priorytetowe", „ważne" i/lub zamaskowane jako wiadomości od prawdziwych firm, organizacji, instytucji, władz, dostawców usług i innych podmiotów. Oprócz rozsyłania malware, spam jest również wykorzystywany w celu ułatwienia phishingu i różnych typów oszustw.

Ze względu na to, jak rozpowszechnione są zwodnicze wiadomości, zdecydowanie zaleca się zachowanie ostrożności w przypadku wiadomości przychodzących.

Jak „wirus e-mailowy Kaseya" zainfekował mój komputer?

Kampanie spamowe rozpowszechniają malware za pośrednictwem dystrybuowanych przez nie zainfekowanych plików. Oszukańcze e-maile mogą zawierać linki do pobierania takich plików lub pliki takie mogą być dołączone do samych wiadomości.

Zaraźliwe pliki mogą mieć różne formaty, np. dokumentów PDF i Microsoft Office, archiwów (RAR, ZIP itp.), plików wykonywalnych (.exe, .run itp.), JavaScript itd. Kiedy pliki są wykonywane, uruchamiane lub w inny sposób otwierane – inicjowany jest łańcuch infekcji.

Przykładowo, dokumenty Microsoft Office infekują systemy, wykonując złośliwe makropolecenia. Ten proces rozpoczyna się w momencie otwarcia dokumentu w wersjach pakietu Microsoft Office wydanych przed 2010 rokiem.

Nowsze wersje mają tryb „Widoku chronionego", który uniemożliwia automatyczne wykonywanie makr. Zamiast tego użytkownicy mogą ręcznie włączyć edycję/treść (tj. makropolecenia).

Jak uniknąć instalacji złośliwego oprogramowania?

Aby uniknąć zainfekowania systemu pocztą spamową, odradza się otwieranie podejrzanych i nieistotnych e-maili - zwłaszcza wszelkich znalezionych w nich załączników lub linków. Zaleca się korzystanie z wersji Microsoft Office wydanych po 2010 roku.

Malware jest również dystrybuowane za pośrednictwem podejrzanych źródeł pobierania (np. nieoficjalnych i bezpłatnych witryn hostujących pliki, sieci wymiany peer-to-peer i innych zewnętrznych programów do pobierania), narzędzi do nielegalnej aktywacji („łamania" oprogramowania) i fałszywych aktualizacji.

Ważne jest, aby pobierać produkty wyłącznie z oficjalnych i zweryfikowanych kanałów. Ponadto, wszystkie programy muszą być aktywowane i aktualizowane za pomocą narzędzi/funkcji zapewnionych przez legalnych programistów.

Najważniejsze jest, aby mieć zainstalowany i regularnie aktualizowany renomowany pakiet antywirusowy/antyspyware. Co więcej, oprogramowanie to musi być używane do wykonywania regularnych skanów systemu i usuwania wykrytych zagrożeń. Jeśli już otworzyłeś załącznik „wirusa e-mailowego Kaseya", zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Tekst prezentowany w oszukańczym e-mailu "Kaseya":

Subject: Our Shipping Renewal INS734267495

Thanks guys

Guys please install the update from microsoft to protect against ransomware as soon as possible. This is fixing a vulnerability in Kaseya.

hxxps://www.kaseya.com/potential-attack-on-kaseya-vsa/

Kind Regards

Graham Widdowson

Branch Manager

GRENKELEASING LTD

GSO Business Park

Building 2

Barbana Road

East Kilbride

G74 5PG

Tel +44 1355 599800

Dir +44 1355 599810

Fa +44 1355 599801

Mob +44 7590 803057

mailto: gwiddowson@grenke.co.uk

Zrzut ekranu wykryć VirusTotal złośliwego załącznika dystrybuowanego przez kampanię spamową "Kaseya" (nazwa pliku "SecurityUpdates.exe"):

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest "wirus e-mailowy Kaseya"?

- KROK 1. Manualne usuwanie malware Cobalt Strike.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK.

Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w „Menu zaawansowanych opcji uruchamiania." Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane".

Na ekranie zaawansowanych opcji kliknij „Ustawienia uruchamiania." Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij „5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze.

W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane". W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie".

W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows.

Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze.

Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera.

Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware.

Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję