Nie ufaj oszustwu e-mailowemu You've Been Hacked!

Phishing/OszustwoZnany również jako: możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwana oszustwa e-mailowego You've Been Hacked!

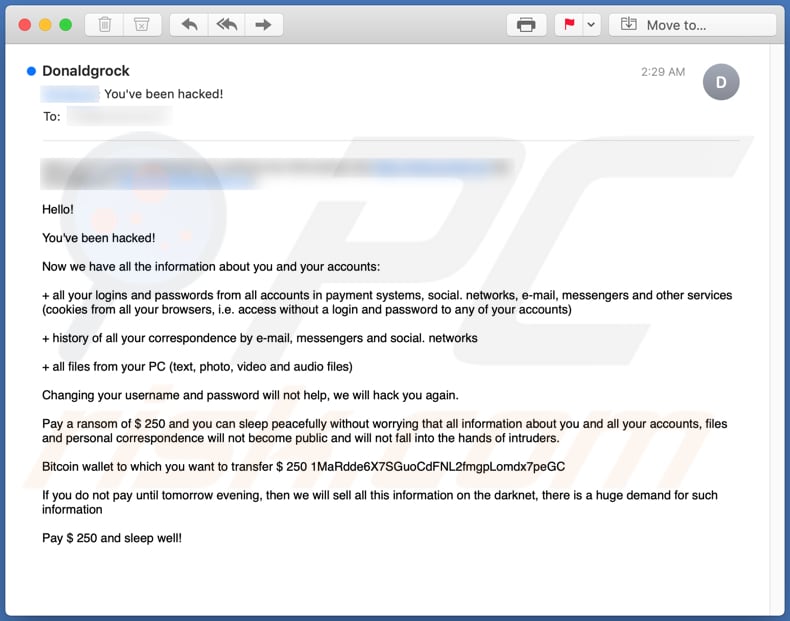

Czym jest oszustwo e-mailowe You've Been Hacked!?

Oszuści często wysyłają e-maile twierdząc, że ukradli niektóre dane osobowe od ludzi i żądając zapłaty w zamian za niepublikowanie tych informacji. To oszustwo nie jest wyjątkiem. Takim e-mailom nigdy nie należy ufać ani traktować ich poważnie.

Oszuści stojący za tym e-mailem twierdzą, że ukradli dane logowania do systemów płatności, sieci społecznościowych, kont e-mail, komunikatorów, pliki cookie przeglądarki, historię korespondencji z kont e-mail, komunikatorów i sieci społecznościowych. Twierdzą również, że ukradli pliki tekstowe, zdjęcia, wideo i audio, które były przechowywane na komputerze. Według oszustów, nie podadzą żadnej z wyżej wymienionych informacji do wiadomości publicznej, jeśli odbiorcy zapłacą im Bitcoinami o wartości 250 $ na podany adres portfela BTC. Warto wspomnieć, że istnieje wiele przypadków, w których oszuści zamiast prosić o płatność, próbują nakłonić odbiorców do podania poufnych informacji (np. danych karty kredytowej, haseł). W taki czy inny sposób takie e-maile zawsze powinny być ignorowane.

| Nazwa | Oszustwo e-mailowe You've Been Hacked! |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywa obietnica | Skradzione zostały wrażliwe informacje |

| Adres portfela kryptowalutowego cyberprzestępców | 1MaRdde6X7SGuoCdFNL2fmgpLomdx7peGC |

| Objawy | Nieautoryzowane zakupy internetowe, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe reklamy internetowe pop-up, techniki zatruwania wyszukiwarki internetowej, domeny z błednymi nazwami. |

| Zniszczenie | Utrata wrażliwych informacji, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Więcej przykładów oszust e-mailowych to "PASSWORD EXPIRATION NOTICE Email Scam", "POLÍCIA SEGURANÇA PÚBLICA Email Scam" i "Xerox Scanned Document Email Scam". Zwykle stojący za nimi oszuści próbują oszukać niczego nie podejrzewających odbiorców, aby przelali im środki lub przekazali dane osobowe. Warto wspomnieć, że e-maile również mogą być wykorzystywane do rozsyłania szkodliwych programów (np. trojanów, programów typu ransomware).

W jaki sposób kampanie spamowe infekują komputery?

Użytkownicy infekują swoje komputery malware za pośrednictwem wiadomości e-mail, gdy otwierają złośliwe załączniki lub pliki, które pobrali za pośrednictwem linków otrzymanych w e-mailu. Zwykle cyberprzestępcy dołączają złośliwe pliki wykonywalne (.exe), pliki JavaScript, pliki PDF, dokumenty Microsoft Office lub pliki archiwów (takie jak ZIP, RAR). Warto wspomnieć, że złośliwe dokumenty MS Office mogą instalować malware tylko wtedy, gdy użytkownicy pozwolą im na włączenie edycji/treści (poleceń makr). Chociaż, jeśli takie dokumenty są otwierane w wersjach MS Office starszych niż 2010, automatycznie instalują malware. Wynika to z faktu, że wyżej wymienione wersje nie zawierają trybu „Widoku chronionego".

Jak uniknąć instalacji złośliwego oprogramowania?

Nie należy otwierać załączników i linków do witryn otrzymanych z nieznanych, podejrzanych adresów. Zwłaszcza, gdy takie e-maile są nieistotne. Pliki i programy należy pobierać za pośrednictwem bezpośrednich linków do pobierania oraz z wiarygodnych, oficjalnych witryn. Zewnętrzne programy do pobierania, instalatory, sieci peer-to-peer (klienci torrent, eMule), nieoficjalne witryny itp. nigdy nie powinny być używane ani do pobierania ani instalowania czegokolwiek. Zainstalowane oprogramowanie i system operacyjny należy aktualizować za pomocą narzędzi i/lub wbudowanych funkcji zapewnionych przez oficjalnych twórców oprogramowania, a nie nieoficjalnych narzędzi innych firm. Innym ważnym szczegółem dotyczącym aktywacji oprogramowania za pomocą nieoficjalnych narzędzi jest to, że używanie takich narzędzi do tego celu jest nielegalne. Dodatkowo zalecane jest regularne skanowanie systemu operacyjnego renomowanym programem antywirusowym lub antyspyware. Jeśli otworzyłeś już zakaźne załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć malware obecne w systemie.

Tekst przedstawiony w oszukańczej wiadomości e-mail You've Been Hacked!:

Hello!

You've been hacked!

Now we have all the information about you and your accounts:

+ all your logins and passwords from all accounts in payment systems, social. networks, e-mail, messengers and other services (cookies from all your browsers, i.e. access without a login and password to any of your accounts)

+ history of all your correspondence by e-mail, messengers and social. networks

+ all files from your PC (text, photo, video and audio files)

Changing your username and password will not help, we will hack you again.

Pay a ransom of $ 250 and you can sleep peacefully without worrying that all information about you and all your accounts, files and personal correspondence will not become public and will not fall into the hands of intruders.

Bitcoin wallet to which you want to transfer $ 250 1MaRdde6X7SGuoCdFNL2fmgpLomdx7peGC

If you do not pay until tomorrow evening, then we will sell all this information on the darknet, there is a huge demand for such information

Pay $ 250 and sleep well!

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest oszustwo e-mailowe You've Been Hacked!?

- KROK 1. Manualne usuwanie możliwych infekcji malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk „Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w „Menu zaawansowanych opcji uruchamiania." Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij „Ustawienia uruchamiania." Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij „5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane". W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję