Uniknij utracenia swojego konta e-mail poprzez oszukańcze e-maile Xerox Scanned Document

Phishing/OszustwoZnany również jako: możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania oszustwa e-mailowego "Xerox Scanned Document"

Czym jest oszustwo e-mailowe "Xerox Scanned Document"?

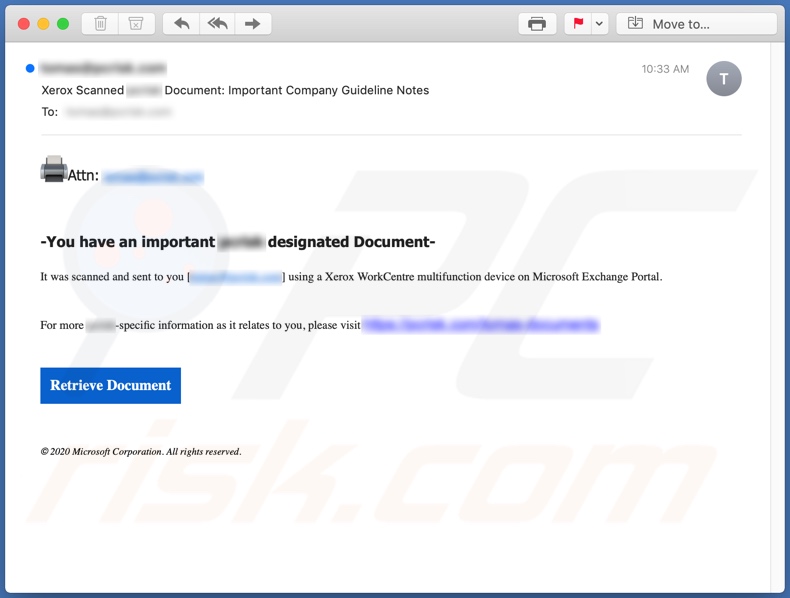

"Xerox Scanned Document Email Scam" odnosi się do kampanii spamowej związanej z phishingiem. Termin „kampania spamowa" jest używany do opisania operacji na masową skalę, podczas której wysyłane są tysiące zwodniczych e-maili. Wiadomości rozsyłane w ramach tej kampanii spamowej zawierają stwierdzenie, że odbiorcy otrzymali zeskanowany dokument i aby go odzyskać, są proszeni o kliknięcie podanego linku. Co więcej, zwodnicze e-maile są opatrzone klauzulą „© 2020 Microsoft Corporation. Wszelkie prawa zastrzeżone", co ma sugerować, że pochodzą od firmy Microsoft. Należy podkreślić, że te e-maile nie są w żaden sposób powiązane z rzeczywistą firmą Microsoft Corporation. Ponadto wiadomości promują witrynę phishingową, której celem jest zbieranie wprowadzanych na niej danych.

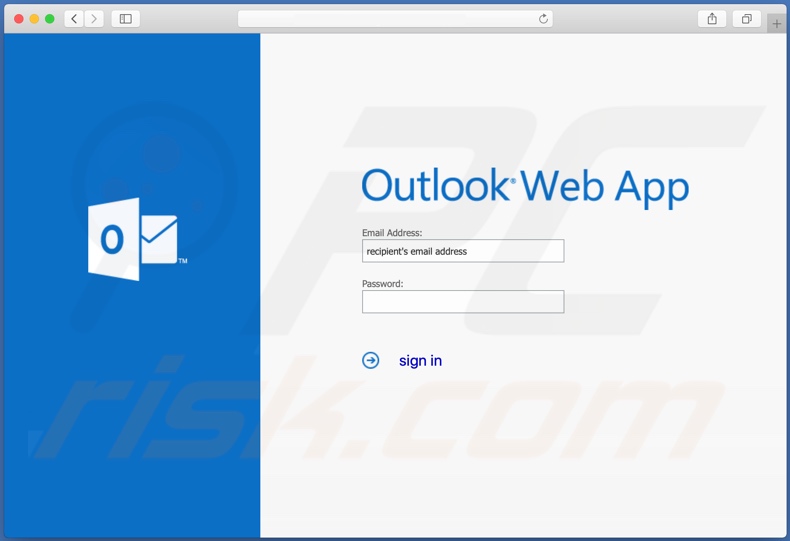

Oszustwo e-mailowe „Xerox Scananned Document" twierdzi, że odbiorcy otrzymali dokument, który został wysłany „przy użyciu urządzenia wielofunkcyjnego Xerox WorkCentre w portalu Microsoft Exchange". Aby uzyskać dostęp do dokumentu, odbiorcy powinni odwiedzić podany adres URL i/lub kliknąć przycisk „Pobierz dokument". Jak wspomniano na początku, e-mail jest rzekomo podpisany przez Microsoft - co jest fałszywe i wspomniana korporacja nie jest w żaden sposób z nim powiązana. Link promowany przez tę kampanię spamową przekierowuje do witryny wyłudzającej informacje, która udaje stronę logowania/aplikację logowania Outlook Web App. Ta witryna jest przeznaczona do zapisywania informacji wpisywanych przez użytkowników; w związku z tym wprowadzone do nich dane uwierzytelniające e-mail (tj. adres e-mail i hasło) - zostaną dostarczone oszustom. Oszustów szczególnie interesują konta e-mail, ponieważ są często połączone z innymi kontami, np. portalami społecznościowymi, mediami społecznościowymi, usługami przesyłania strumieniowego, przechowywania i przesyłania danych, handlu elektronicznego, przelewami internetowymi, portfelami cyfrowymi, bankowością i wieloma innymi. Poprzez skradzione konta pocztowe oszuści mogą uzyskać dostęp i porwać różne powiązane konta. Aby wyjaśnić, w jaki sposób niektóre z tych kont mogą być nadużywane: konta komunikacyjne (np. konta społecznościowe, komunikatory itp.) mogą być wykorzystywane przez przestępców do proszenia o pożyczki od kontaktów/znajomych i/lub do rozsyłania złośliwego oprogramowania (poprzez udostępnianie zainfekowanych plików) - pod przykrywką prawdziwego właściciela. Jeśli na kontach przechowujących dane znajdą się szczególnie wrażliwe i/lub zagrażające materiały, mogą one zostać zatrzymane dla okupu - pod groźbą publikacji i/lub sprzedaży konkurentom ofiary. Konta, które bezpośrednio zajmują się finansami (np. bankowością, przekazami pieniężnymi itp.) lub takie, które przechowują informacje finansowe (np. handel elektroniczny i te, które oferują płatne usługi) - mogą być wykorzystywane do oszukańczych transakcji i/lub zakupów online. Podsumowując, zaufanie wiadomości „Xerox Scanned Document" może spowodować poważne problemy z prywatnością, straty finansowe, a nawet kradzież tożsamości. Jeśli podjęto już próby zalogowania się za pośrednictwem tej witryny phishingowej, należy natychmiast zmienić adres e-mail i wszystkie dane logowania do połączonego konta (tj. hasła). Zaleca się również skontaktowanie się z oficjalną obsługą wszystkich potencjalnie zagrożonych kont.

| Nazwa | Oszustwo e-mailowe Xerox Scanned Document |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywa obietnica | E-maile twierdzą, że użytkownicy otrzymali zeskanowany dokument |

| Przebranie | Microsoft Corporation |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont online, kradzież tożsamości, nielegalny dostep do komputera. |

| Metody dystrybucji | Zwodnicze e-maile, zwodnicze reklamy internetowe pop-up, techniki zatruwania wyszukiwarki, domeny z błędnie wpisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniężna, kradziez tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

"SendGrid Email Scam", "Your account has encountered an error 505", "OneDrive Email Scam", "SharePoint Email Scam" i "Server Notification" to tylko niektóre przykłady innych phishingowych kampanii spamowych. Wiadomości e-mail wysyłane podczas tych operacji są zwykle zamaskowane jako „oficjalne", „pilne", „ważne", „priorytetowe" itd. Jednak te wiadomości mogą być również używane do innych oszustw. Co więcej, kampanie spamowe są również wykorzystywane do dystrybucji malware (np. trojanów, ransomware etc.). Niezależnie od tego, co obiecują, oferują lub żądają oszukańcze wiadomości e-mail, cel końcowy jest ten sam - generowanie zysków dla stojących za nimi oszustów/cyberprzestępców. Dlatego zdecydowanie zaleca się zachowanie ostrożności wobec otrzymanej poczty.

W jaki sposób kampanie spamowe infekują komputery?

Systemy są infekowane przez zakaźne pliki, które są rozpowszechniane za pośrednictwem kampanii spamowych. Te e-maile zawierają linki do pobrania szkodliwych plików i/lub pliki są do nich po prostu dołączone. Zakaźne pliki mogą mieć różne formaty, np. archiwów (ZIP, RAR itp.), plików wykonywalnych (.exe, .run itp.), dokumentów Microsoft Office i PDF, JavaScript itd. Gdy te pliki są uruchamiane, wykonywane lub w inny sposób otwierane - uruchamiany jest proces infekcji (tj. pobieranie/instalacja złośliwego oprogramowania). Na przykład dokumenty Microsoft Office powodują infekcje, wykonując złośliwe polecenia makr. W wersjach MS Office wydanych przed 2010 rokiem - proces ten rozpoczyna się w momencie otwarcia dokumentu. Jednak nowsze programy (wydane po 2010 roku) mają tryb „Widoku chronionego", który zapobiega automatycznemu wykonywaniu makr. Gdy dokument jest otwierany w tych wersjach, użytkownicy proszeni są o włączenie makropoleceń (tj. o umożliwienie edycji/treści). Dlatego procesy infekcji są uruchamiane tylko wtedy, gdy makra są włączone ręcznie.

Jak uniknąć instalacji malware?

Nie wolno otwierać podejrzanych i/lub nieistotnych wiadomości, a w szczególności żadnych znajdujących się w nich linków lub załączników, ponieważ może to spowodować infekcję systemu wysokiego ryzyka. Ponadto zaleca się korzystanie wyłącznie z wersji pakietu Microsoft Office wydanych po 2010 roku. Złośliwe oprogramowanie jest również dystrybuowane za pośrednictwem podejrzanych kanałów pobierania (np. nieoficjalnych i bezpłatnych witryn z hostingiem plików, sieci wymiany peer-to-peer i innych programów do pobierania stron trzecich), nielegalnych narzędzi aktywacji („łamania" oprogramowania) i nielegalnych aktualizacji. Dlatego zaleca się pobieranie plików i programów wyłącznie z oficjalnych/wiarygodnych źródeł, a także aktywowanie i aktualizowanie produktów za pomocą narzędzi lub funkcji zapewnionych przez legalnych programistów. Aby zapewnić integralność urządzenia i bezpieczeństwo użytkownika, ważne jest, aby mieć zainstalowane i na bieżąco aktualizowane niezawodne oprogramowanie antywirusowe/antyspyware. To oprogramowanie musi być używane do przeprowadzania regularnych skanów systemu i usuwania wykrytych/potencjalnych zagrożeń w celu usunięcia wykrytych zagrożeń. Jeśli otworzyłeś już złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Tekst przedstawiony w wiadomości e-mail „Xerox Scanned Document":

Subject: Xerox Scanned - Document: Important Company Guideline Notes

Attn: ********

-You have an important ******** designated Document-

It was scanned and sent to you [********] using a Xerox WorkCentre multifunction device on Microsoft Exchange Portal.

For more ********-specific information as it relates to you, please visit ********

Retrieve Document

© 2020 Microsoft Corporation. All rights reserved.

Zrzut ekranu strony phishingowej, udającej stronę logowania/logowania do aplikacji Outlook Web App:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest "Xerox Scanned Document"?

- KROK 1. Manualne usuwanie możliwych infekcji malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk „Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w „Menu zaawansowanych opcji uruchamiania." Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij „Ustawienia uruchamiania." Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij „5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane". W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję