Możemy otrzymywać prowizje za polecane przez nas produkty. Dowiedz się więcej.

Czym jest torrentowanie? Czy jest bezpieczne i czy jest legalne?

Czym jest torrenting? Czy jest bezpieczny i czy jest legalny?

Torrenting to jedna z tych technologii internetowych, które wydają się proste, ale mają złożone konsekwencje w rzeczywistości. Teoretycznie jest to po prostu sposób na bardziej efektywne udostępnianie plików. W praktyce często wiąże się z zagrożeniami dla prywatności, pobieraniem plików zainfekowanych malware, ostrzeżeniami od dostawcy usług internetowych oraz problemami z prawami autorskimi. To połączenie „przydatnego narzędzia" z „powszechnym nadużywaniem" sprawia, że torrenting zawsze rodzi dwa pytania: Czy jest bezpieczny? Czy jest legalny?

Ten przewodnik wyjaśnia torrentowanie w prosty sposób. Koncentruje się na bezpieczeństwie, wyjaśnia, jak działa torrentowanie, pokazuje, jak wygląda połączenie internetowe podczas torrentowania, tłumaczy, dlaczego wiele osób zaleca korzystanie z VPN w celu ochrony prywatności, oraz opisuje, jak ryzyko prawne różni się w zależności od tego, co pobieramy i gdzie mieszkamy.

Zastrzeżenie: PCrisk.com nie promuje, nie zachęca ani nie wspiera wykorzystywania torrentów do uzyskiwania materiałów chronionych prawem autorskim bez pozwolenia. Ten artykuł ma charakter edukacyjny i służy podnoszeniu ogólnej świadomości na temat bezpieczeństwa w internecie. Przepisy różnią się w zależności od lokalizacji, a czytelnicy są odpowiedzialni za przestrzeganie lokalnych regulacji i poszanowanie praw własności intelektualnej.

Zacznij torrentować z NordVPNOferta specjalna30-dniowa gwarancja zwrotu pieniędzy→

Spis treści:

- Wprowadzenie

- Czym jest torrentowanie?

- Jak torrentować za pomocą VPN

- Najlepsze sieci VPN do torrentowania

- Torrentowanie bez VPN

- Bezpieczeństwo i ryzyko

- Legalność i konsekwencje

- Często zadawane pytania (FAQ)

Czym jest torrentowanie?

Torrentowanie to proces pobierania i przesyłania danych za pomocą protokołu peer-to-peer (P2P), najczęściej BitTorrent. Zamiast pobierać plik z jednego serwera internetowego, jak w tradycyjnym modelu „bezpośredniego pobierania", klient torrentowy może jednocześnie pobierać różne części tego samego pliku od wielu osób. Może także udostępniać już posiadane części innym użytkownikom. Ten model „wiele-do-wielu" jest główną koncepcją: im więcej uczestników, tym mniejsze obciążenie dla pojedynczego źródła i łatwiejsze udostępnianie dużych plików na szeroką skalę.

Jak torrentowanie faktycznie działa

Pobieranie BitTorrent zazwyczaj zaczyna się od jednego z dwóch elementów:

- Plik .torrent, czasem nazywany plikiem „metainfo", zawiera metadane opisujące, co jest udostępniane i jak znaleźć innych uczestników.

- Link magnet zawiera wystarczające informacje, zwłaszcza „info hash", aby klient mógł znaleźć metadane torrenta bezpośrednio z sieci. Oznacza to, że nie trzeba najpierw pobierać pliku .torrent.

Następnie proces wygląda zazwyczaj tak:

Klient torrentowy identyfikuje docelową zawartość za pomocą info hash lub metadanych ze słownika „info" torrenta.

Klient odkrywa uczestników za pomocą jednego lub kilku mechanizmów wykrywania, takich jak:

- Trackery, czyli serwery koordynujące listy uczestników.

- DHT, czyli Distributed Hash Table (rozproszona tablica haszów), to zdecentralizowany system, w którym uczestnicy pomagają sobie nawzajem w lokalizowaniu zasobów. Ta metoda jest często określana jako odkrywanie „bez trackera".

- PEX, czyli Peer Exchange (wymiana uczestników), pozwala połączonym uczestnikom na wymianę informacji o innych, aby poprawić świadomość roju.

Klient pobiera plik w segmentach. Każdy segment może być weryfikowany pod kątem integralności za pomocą haszy fragmentów w metadanych torrenta, co czyni torrentowanie odpornym na losowe uszkodzenia.

Podczas pobierania klient automatycznie przesyła również pobrane segmenty do innych uczestników, dopóki nie zatrzymamy torrenta lub nie zamkniemy klienta. Ten proces przesyłania jest kluczowy dla funkcjonowania torrentów.

Nasza główna rekomendacja do streamingu i prywatności. NordVPN konsekwentnie prowadzi w naszych testach z szybkimi prędkościami, niezawodnym odblokowywaniem geograficznym i ścisłą polityką braku logów.

- ✔ Niezawodnie odblokowuje usługi streamingowe z ograniczeniami geograficznymi

- ✔ 202+ lokalizacjiów w 111 krajach

- ✔ 30-dniowa gwarancja zwrotu pieniędzy · Oferta specjalna dostępna

Kluczowe pojęcia torrentowe, które spotkamy wszędzie

W dyskusjach o torrentowaniu używa się specyficznej terminologii. Zrozumienie tych pojęć pomaga wyjaśnić aspekty techniczne, prywatności i prawne.

Rój (Swarm): Kompletna sieć uczestników biorących udział w torrencie, obejmująca każdego, kto posiada całość lub część docelowych danych.

Uczestnik (Peer): Indywidualny uczestnik roju. System użytkownika staje się uczestnikiem, gdy korzysta z klienta torrentowego.

Seeder: Uczestnik posiadający kompletną zawartość (100%), który przesyła ją innym. Seedowanie nie gwarantuje legalności ani bezpieczeństwa, ponieważ złośliwe torrenty również mogą być seedowane.

Leecher: Uczestnik, który nadal pobiera zawartość (mniej niż 100%). Niektóre społeczności używają terminu „leecher" neutralnie, podczas gdy inne używają go negatywnie w odniesieniu do użytkowników, którzy pobierają, ale udostępniają niewiele przepustowości przesyłania.

Tracker: Usługa pomagająca uczestnikom znaleźć się nawzajem poprzez dostarczanie list uczestników dla torrenta. Choć istnieją alternatywy takie jak DHT, trackery są nadal powszechnie używane.

DHT (odkrywanie uczestników „bez trackera"): DHT BitTorrenta dystrybuuje informacje kontaktowe uczestników, umożliwiając im wzajemne znajdowanie się bez centralnego trackera. W odkrywaniu opartym na DHT klient komunikuje się z innymi węzłami, aby zlokalizować uczestników powiązanych z określonym info hash.

Link magnet: Format linku identyfikujący zawartość za pomocą hasha kryptograficznego, a nie konkretnej lokalizacji czy adresu URL. Linki magnet są popularne, ponieważ nie wymagają centralnego hosta do utrzymywania plików .torrent.

Czym torrentowanie jest, a czym nie jest

Torrentowanie to metoda dystrybucji, a nie rodzaj treści. Użytkownicy mogą torrentować zarówno legalne treści (takie jak oprogramowanie open-source, archiwa domeny publicznej czy media na licencji Creative Commons), jak i nieautoryzowane kopie dzieł chronionych prawem autorskim. Sama technologia nie określa legalności; robią to użytkownicy i obowiązujące przepisy prawa autorskiego.

Zdecentralizowana, oparta na uczestnikach natura torrentowania stwarza unikalne kwestie prywatności. W przeciwieństwie do wielu metod streamingu lub bezpośredniego pobierania, torrentowanie może ujawniać adres IP użytkownika innym uczestnikom i może generować logi na urządzeniu, u dostawcy internetu (ISP), u operatora trackera, u podmiotów monitorujących, a potencjalnie także u dostawcy VPN.

Jak torrentować za pomocą VPN

VPN pomaga chronić prywatność podczas torrentowania, maskując adres IP i szyfrując ruch. Nie daje jednak pozwolenia na łamanie prawa ani nie zapewnia pełnej ochrony przed malware. Należy traktować go jako jeden element kompleksowego podejścia do bezpieczeństwa.

Poniższy przewodnik używa NordVPN jako przykładu, ponieważ jest to najwyżej oceniana sieć VPN według PCrisk na rok 2026.

Konfiguracja torrentowania z VPN krok po kroku

1. Wybierz renomowanego dostawcę VPN z serwerami w wielu krajach. Na rok 2026 polecamy NordVPN ze względu na wysoką wydajność, silne funkcje bezpieczeństwa i rozległą sieć serwerów. Dzięki serwerom na całym świecie łatwo jest połączyć się przez lokalizację, w której Pornhub jest dostępny.

2. Zainstaluj VPN i zaloguj się. W systemie Windows 10/11 standardowy proces to: zainstalowanie aplikacji NordVPN, otwarcie jej i zalogowanie się przez konto Nord Account. Dokumentacja Nord przeprowadza przez proces logowania i początkowe kroki konfiguracji dla systemu Windows.

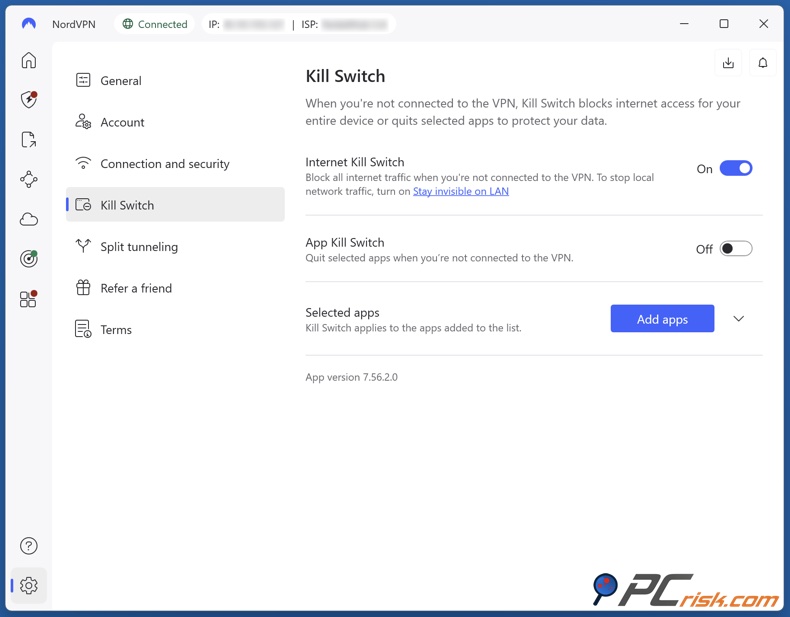

3. Włącz kill switch przed rozpoczęciem torrentowania. Kill switch zapobiega wysyłaniu przez urządzenie ruchu poza tunel VPN w przypadku rozłączenia VPN. Dokumentacja NordVPN wyjaśnia, że ta funkcja blokuje „niechroniony" dostęp do internetu, gdy ruch nie jest kierowany przez serwer VPN. To ustawienie jest szczególnie ważne przy długich pobieraniach, które są typowe dla torrentów.

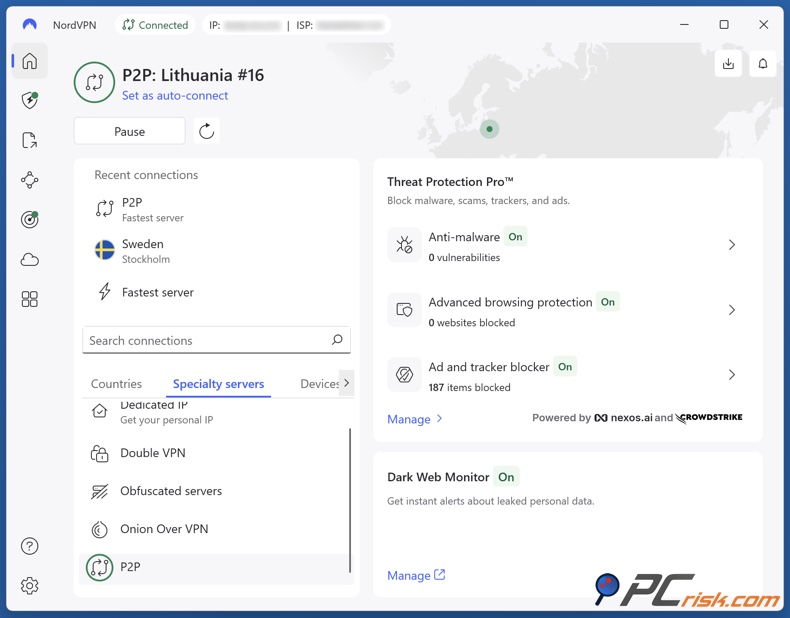

4. Używaj serwerów zoptymalizowanych pod kątem P2P, jeśli są dostępne. NordVPN oferuje serwery specjalistyczne, w tym serwery P2P zaprojektowane do szybkiego i bezpiecznego udostępniania plików. Ich dokumentacja wsparcia wyjaśnia, jak połączyć się z tymi serwerami za pomocą listy „Serwery specjalistyczne" w aplikacji.

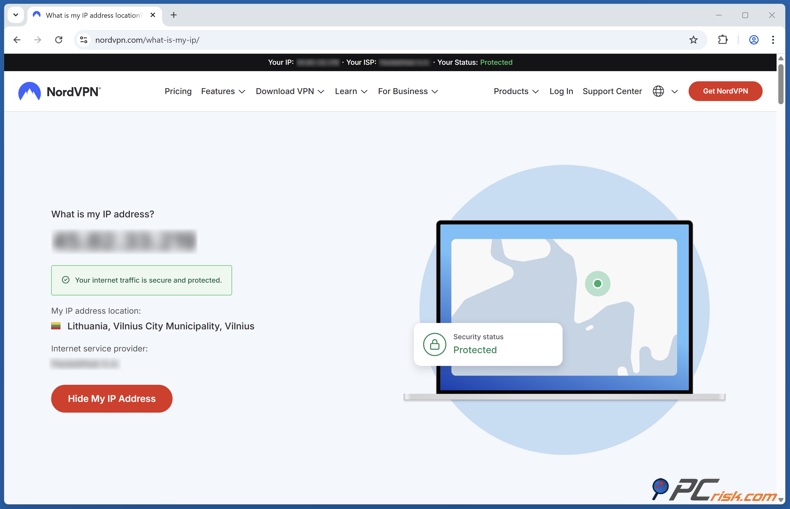

5. Potwierdź, że jesteś chroniony (podstawy sprawdzania IP i wycieków DNS). Przed otwarciem klienta torrentowego upewnij się, że jesteś połączony z VPN. Sprawdź, czy Twój publiczny adres IP się zmienił. Wycieki DNS stanowią kolejne zagrożenie dla prywatności; NordVPN udostępnia wskazówki dotyczące zapobiegania wyciekom DNS i zaleca korzystanie z ich zaszyfrowanych serwerów DNS. Regularna walidacja połączenia pomaga zapobiec przypadkowemu ujawnieniu danych.

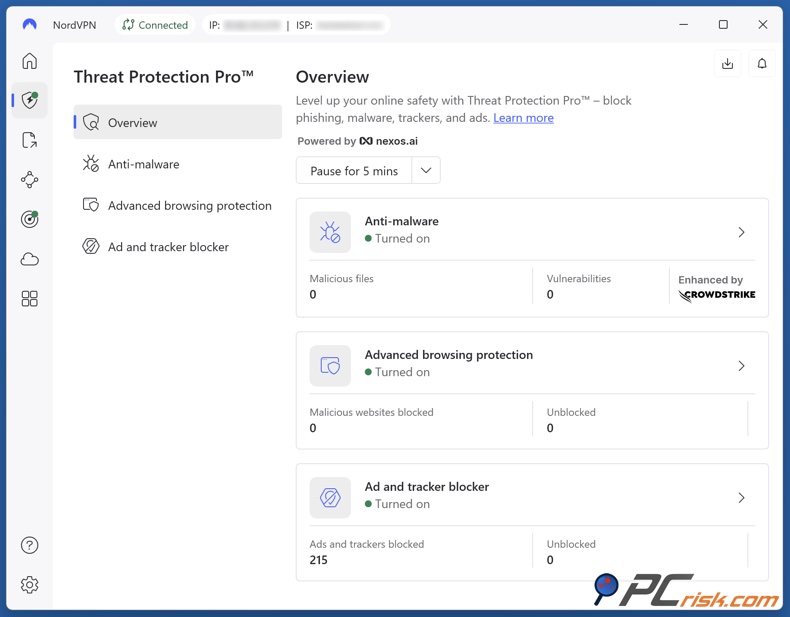

6. Włącz funkcje ochrony, które zmniejszają ryzyko przypadkowego ujawnienia. Niektóre aplikacje VPN oferują dodatkowe funkcje, takie jak blokowanie trackerów, blokowanie złośliwych domen czy skanowanie pobranych plików. Threat Protection i Threat Protection Pro od NordVPN mogą blokować niebezpieczne domeny i trackery, w zależności od planu i platformy. Choć te narzędzia nie zastępują oprogramowania antywirusowego, pomagają zmniejszyć ryzyko związane ze złośliwymi reklamami i niebezpiecznymi stronami.

7. Odpowiedzialnie skonfiguruj klienta torrentowego. Na tym etapie otwórz klienta torrentowego, taki jak qBittorrent, Deluge, Transmission lub inną legalną opcję. Torrentowanie wymaga klienta do połączenia z siecią BitTorrent i innymi uczestnikami.

Z punktu widzenia bezpieczeństwa najważniejsze zasady to:

- Utrzymuj połączenie VPN przez całą sesję (w tym podczas seedowania).

- Torrentuj wyłącznie legalne treści, takie jak oprogramowanie open-source, media z domeny publicznej lub pliki, do których masz prawa.

- Unikaj pobierania podejrzanych plików wykonywalnych lub instalatorów z torrentów, chyba że możesz zweryfikować ich autentyczność.

8. Dodaj drugi mechanizm bezpieczeństwa — przypisz aplikację torrentową do interfejsu VPN (opcjonalne, ale zalecane, jeśli jest dostępne). Niektóre klienty BitTorrent pozwalają przypisać klienta do interfejsu sieciowego VPN, co zapobiega korzystaniu przez klienta ze zwykłego połączenia w przypadku rozłączenia VPN. Dokumentacja Proton VPN wskazuje, że przypisanie ogranicza ruch torrentowy do interfejsu VPN i stanowi cenną funkcję bezpieczeństwa. Ta koncepcja ma zastosowanie niezależnie od dostawcy VPN i zapewnia dodatkową warstwę ochrony poza standardowym kill switchem.

9. Rozpocznij legalny torrent i obserwuj, co się dzieje. Po dodaniu pliku .torrent lub linku magnet klient dołącza do roju i rozpoczyna pobieranie. Korzystanie z legalnych torrentów, takich jak te udostępniane przez dystrybucje Linuksa, np. Ubuntu, pozwala przetestować konfigurację bez ryzyka prawnego.

Najlepsze sieci VPN do torrentowania

PCrisk ocenia sieci VPN, stosując podejście skoncentrowane na bezpieczeństwie, oceniając standardy szyfrowania, ochronę przed wyciekami i niezawodność kill switcha. Testy wydajności w warunkach rzeczywistych obejmują aktywności wymagające dużej przepustowości, takie jak duże pobierania i, jeśli to możliwe, torrentowanie.

1. NordVPN — NordVPN dobrze sprawdza się dla użytkowników szukających mainstreamowej sieci VPN z funkcjami przyjaznymi torrentowaniu, w tym kategoriami serwerów P2P, kill switchem i wbudowaną ochroną przed wyciekami. Jego nowoczesne protokoły obsługują ciągłe transfery danych, a narzędzia prywatności są zaprojektowane tak, aby minimalizować przypadkowe ujawnienie.

Głównym ograniczeniem w przypadku torrentowania jest brak przekierowania portów, które niektórzy zaawansowani użytkownicy preferują w celu maksymalizacji łączności przychodzącej i wydajności seedowania. Dla większości codziennego torrentowania, zwłaszcza legalnego, nie jest to istotne, ale może mieć wpływ na osoby dążące do optymalnych współczynników seedowania.

2. Surfshark — Surfshark jest często wybierany ze względu na łatwość obsługi i politykę nieograniczonej liczby urządzeń, co jest korzystne dla użytkowników z wieloma urządzeniami lub gospodarstw domowych. W przypadku torrentowania kluczowymi zaletami są obsługa nowoczesnych protokołów, dostępność kill switcha i podejście przyjazne P2P.

Surfshark nie oferuje przekierowania portów, co może być istotne dla zaawansowanego seedowania. Dodatkowe funkcje, takie jak blokowanie reklam i trackerów czy opcje multi-hop, stanowią dodatkową wartość, ale niektóre funkcje routingu prywatności mogą obniżać prędkości torrentowania.

3. Mullvad — Użytkownicy skupieni na prywatności często polecają Mullvad, ponieważ wymaga minimalnych danych osobowych i jest zaprojektowany tak, aby ograniczyć ujawnianie tożsamości. W przypadku torrentowania prostota Mullvad stanowi zaletę, oferując mniej dodatków marketingowych i prosty zestaw podstawowych funkcji VPN.

Jednak Mullvad nie oferuje już przekierowania portów, a jego sieć serwerów jest mniejsza niż u głównych konkurentów. Choć jest wystarczająca dla większości użytkowników, zaawansowani użytkownicy poszukujący szerszego wyboru serwerów lub konkretnych funkcji streamingowych mogą uznać ją za ograniczającą.

4. Proton VPN — Proton VPN to usługa skoncentrowana na bezpieczeństwie, z silnym zaangażowaniem w ochronę prywatności i aplikacjami open-source. W przypadku torrentowania Proton VPN wyróżnia się oferowaniem przekierowania portów na płatnych planach w określonych środowiskach, zazwyczaj na dedykowanych serwerach P2P. Przekierowanie portów może poprawić łączność z innymi uczestnikami i wydajność seedowania, co jest cenne dla użytkowników dbających o współczynniki lub stałe połączenia przychodzące.

Kluczowym ograniczeniem jest to, że P2P może być ograniczone do wyznaczonych serwerów, co wymaga od użytkowników wyboru określonych grup serwerów do torrentowania. Darmowy plan z reguły nie jest przeznaczony do intensywnego korzystania z P2P.

5. ExpressVPN — ExpressVPN jest często wybierany ze względu na prostotę, stabilność i szybkie opcje protokołów. W przypadku torrentowania użytkownicy mogą zazwyczaj połączyć się, włączyć ochronę kill switch i rozpocząć torrentowanie bez wybierania konkretnej kategorii serwerów.

Standardowym ograniczeniem jest brak przekierowania portów dostępnego dla użytkownika, ponieważ standardowy plan ExpressVPN go nie obejmuje. Jeśli przekierowanie portów jest niezbędne, Proton VPN jest bardziej odpowiednią opcją wśród tej piątki najlepszych.

Torrentowanie bez VPN

Torrentowanie bez VPN nie jest automatycznie niebezpieczne, ale jest z natury bardziej narażone, nawet podczas torrentowania legalnych treści. Torrentowanie jest zaprojektowane tak, aby łączyć klienta z innymi uczestnikami, a mechanizmy odkrywania uczestników polegają na udostępnianiu informacji kontaktowych, aby klienci mogli efektywnie wymieniać się fragmentami. Sieć funkcjonuje, ponieważ uczestnicy mogą się wzajemnie znajdować i komunikować.

Najlepsze recenzje VPNEkskluzywne ofertyPrzetestowane przez ekspertów · Praktyczne recenzje→

Co inne osoby mogą zobaczyć, gdy torrentujesz bez VPN?

W typowym roju torrentowym inni uczestnicy mogą zobaczyć:

- Adres IP uczestnika (Twój) i port, używane do łączności.

- Dowód na to, że dany adres IP uczestniczył w roju powiązanym z określonym info hashem w pewnym przedziale czasowym (w zależności od metody monitorowania).

Ta widoczność jest jednym z powodów, dla których torrentowanie jest często wymieniane w dyskusjach o egzekwowaniu praw autorskich: podmioty monitorujące mogą dołączać do rojów, rejestrować adresy IP, a następnie (w niektórych jurysdykcjach i okolicznościach) próbować powiązać te adresy IP z tożsamościami abonentów za pośrednictwem dostawców internetu lub procesów prawnych.

Co widzi Twój dostawca internetu

Bez VPN dostawca internetu ma zazwyczaj bezpośredni wgląd w metadane połączenia i często może wywnioskować, że występuje ruch BitTorrent (nawet jeśli szczegóły treści nie zawsze są widoczne ze względu na szyfrowanie i nowoczesne metody transportu). Najważniejsze jest to, że domowy adres IP jest tym, który uczestniczy w roju — i to właśnie na nim opierają się powiadomienia przekazywane przez ISP oraz działania identyfikacyjne.

Nawet jeśli celem jest legalne torrentowanie, korzystanie z VPN pozostaje rozsądną decyzją dotyczącą prywatności, ponieważ domyślna konstrukcja torrentowania ujawnia adres IP wielu nieznanym stronom w roju. To, czy jest to tego warte, zależy od modelu zagrożeń i tolerancji na śledzenie.

Bezpieczeństwo i ryzyko

Na pytanie, czy torrentowanie jest bezpieczne, nie da się odpowiedzieć prostym tak lub nie. Torrentowanie najlepiej rozumieć jako narzędzie, które zmienia profil narażenia:

- Może być bezpieczne, gdy jest używane do pobierania renomowanych, zweryfikowanych treści od godnych zaufania wydawców.

- Torrentowanie staje się ryzykowne, gdy jest używane do pobierania nieznanych plików od niezweryfikowanych osób przesyłających, szczególnie w ekosystemach, w których złośliwi aktorzy celują w użytkowników szukających darmowego oprogramowania, gier lub nowo wydanych mediów.

Główne wymiary bezpieczeństwa to narażenie prywatności, ryzyko malware i błędy operacyjne.

Jakie są zalety korzystania z torrentów?

Torrentowanie oferuje uzasadnione korzyści, które wyjaśniają jego dalsze wykorzystywanie:

Wydajna dystrybucja na dużą skalę. BitTorrent został zaprojektowany tak, że gdy jednocześnie odbywa się wiele pobrań, pobierający przesyłają dane sobie nawzajem, co sprawia, że dystrybucja jest skalowalna bez ponoszenia całego kosztu przepustowości przez jedno źródło. Jest to szczególnie przydatne w przypadku dużych plików i popularnych wydań.

Odporność i dostępność. Ponieważ treść jest udostępniana przez wielu uczestników, torrent może pozostać dostępny do pobrania nawet jeśli jeden host przejdzie w tryb offline, zwłaszcza gdy jest wystarczająca liczba seederów.

Weryfikacja integralności. Metadane torrenta zawierają hasze fragmentów, które pozwalają klientom wykrywać uszkodzenia i ponownie pobierać wadliwe fragmenty, co może stanowić przewagę operacyjną w porównaniu z niektórymi scenariuszami bezpośredniego pobierania.

Powszechne zastosowanie w legalnym publikowaniu. Wiele renomowanych organizacji publikuje torrenty do legalnej dystrybucji, często dla oprogramowania open-source i archiwów publicznych, ponieważ torrenty zmniejszają koszty hostingu i wąskie gardła pobierania.

Ryzyko prywatności, które większość ludzi niedoszacowuje

Torrentowanie może naruszać prywatność, ponieważ odkrywanie uczestników i połączenia mogą ujawniać adres IP innym uczestnikom. Na przykład DHT jest zaprojektowany do przechowywania i pobierania informacji kontaktowych uczestników w sposób rozproszony i jest wbudowany w wiele głównych klientów BitTorrent.

VPN może zmniejszyć narażenie na przypadkowych uczestników, zastępując widoczny adres IP adresem IP serwera VPN, ale nie czyni użytkownika niewidzialnym. Dostawcy VPN nadal mogą widzieć niektóre informacje na poziomie połączenia, a prywatność zależy od praktyk dostawcy, zabezpieczeń technicznych oraz tego, czy VPN nie ujawnia prawdziwego adresu IP przez DNS, WebRTC lub rozłączenia.

Malware jest największym problemem bezpieczeństwa torrentów w 2026 roku

Z punktu widzenia bezpieczeństwa najbardziej ryzykownym wzorcem torrentowania nie jest samo pobieranie plików, ale pobieranie niezaufanych treści z ekosystemów torrentowych, które są często wykorzystywane do dystrybucji pirackiego oprogramowania i wcześnie wydanych mediów. Cyberprzestępcy celują w tych odbiorców, wykorzystując socjotechnikę; na przykład oferując cracka, keygen, odtwarzacz, launcher lub pakiet kodeków jako pretekst, aby nakłonić użytkowników do uruchomienia malware.

Wiele źródeł zajmujących się badaniami bezpieczeństwa i raportowaniem udokumentowało kampanie malware wykorzystujące torrenty lub popyt na pirackie oprogramowanie:

- Kaspersky raportował o dystrybucji malware przez torrenty z grami, w tym kampanie cryptominerów dostarczanych przez pobrane torrenty.

- Kaspersky opisał również zagrożenia rozprzestrzeniające się za pośrednictwem złośliwych plików torrent w ramach szerszych kampanii wymierzonych w użytkowników.

- Zscaler opisał kampanie imitujące strony dystrybucji pirackiego oprogramowania w celu dostarczania info-stealerów.

- ESET omawiał, w jaki sposób „black hats" nadużywają ekosystemów torrentowych do dystrybucji malware, w tym ransomware, seedując pliki w sieciach torrentowych.

Poza ukierunkowanymi kampaniami istnieje szerszy problem strukturalny: pirackie oprogramowanie jest wielokrotnie identyfikowane jako kanał dostarczania malware w wielu kontekstach, w tym w dystrybucji peer-to-peer, ponieważ atakujący mogą dołączać trojany lub adware do instalatorów lub narzędzi aktywacyjnych.

Częste błędy torrentowe zwiększające ryzyko

Nawet użytkownicy, którzy wiedzą, że należy unikać oczywistych plików wykonywalnych, mogą być dotknięci, ponieważ atakujący wykorzystują nawyki i niecierpliwość. Poniższe błędy są powszechne w przypadkach malware związanych z torrentami:

Uruchamianie „pomocniczych" plików wykonywalnych. Fałszywe „odtwarzacze wideo", „menedżery pobierania" i „instalatory" są często wykorzystywane jako przynęty. Niedawny przykład opisany w doniesieniach bezpieczeństwa obejmował fałszywy pakiet torrentowy z zamaskowanym launcherem, który dostarczał malware kradnące dane uwierzytelniające, ilustrując, jak realistycznie może wyglądać takie opakowanie.

Ignorowanie weryfikacji plików. Kontrole integralności torrentów potwierdzają, że fragmenty odpowiadają metadanym torrenta, a nie że sam torrent jest legalny. Przestępcy mogą opublikować torrent, którego metadane doskonale odpowiadają złośliwemu plikowi. Mechanizm integralności jest wartościowy, ale nie zastępuje zaufania.

Zakładanie, że VPN oznacza pełne bezpieczeństwo. VPN poprawia ochronę prywatności, ale nie zatrzymuje malware i nie gwarantuje, że ruch nie wycieknie, jeśli ustawienia są nieprawidłowe lub kill switch zawiedzie.

Jak się chronić podczas torrentowania

Bezpieczeństwo torrentowania opiera się na warstwowych zabezpieczeniach. Jeśli wdrożysz tylko jeden środek, powinno to być unikanie uruchamiania nieznanych plików wykonywalnych z pobranych torrentów. Jednak silne bezpieczeństwo zazwyczaj wymaga wielu warstw.

Korzystaj z torrentów do legalnych, renomowanych treści, kiedy to tylko możliwe. Oficjalne torrenty od renomowanych wydawców stanowią przypadek użycia torrentów o najniższym ryzyku.

Używaj VPN z ochroną przed wyciekami i kill switchem. Oceniamy sieci VPN, testując wycieki IP/DNS/WebRTC i symulując przerwy w połączeniu, aby sprawdzić, czy kill switch blokuje ruch. To są funkcje, które mają znaczenie dla prywatności torrentowania.

Przypisz klienta torrentowego do interfejsu VPN. Zapobiega to cichemu przełączeniu na połączenie ISP w przypadku utraty VPN. Nie jest to strategia prawna; to środek kontroli prywatności zaprojektowany w celu zmniejszenia przypadkowego ujawnienia.

Utrzymuj system zaktualizowany i oprogramowanie zabezpieczające aktualne. Wiele infekcji związanych z torrentami polega na tym, że użytkownicy uruchamiają pliki, a nie na egzotycznych exploitach zero-day — dlatego zapobieganie uruchamianiu, wykrywanie znanego malware i blokowanie złośliwych domen pozostają skutecznymi warstwami obronnymi.

Skanuj pobrane pliki przed ich otwarciem. Nasz własny produkt bezpieczeństwa, Combo Cleaner, jest pozycjonowany jako rozwiązanie anty-malware i ochrony internetowej z ochroną w czasie rzeczywistym, skanowaniem na żądanie i ochroną przeglądania stron internetowych — funkcjami, które bezpośrednio pomagają blokować złośliwe ładunki z ryzykownych źródeł pobierania.

Twórz kopie zapasowe ważnych danych. Jeśli torrentowanie doprowadzi do incydentu ransomware, kopie zapasowe są często tym, co oddziela drobną niedogodność od katastrofy utraty danych. Nawet pakiety bezpieczeństwa z ochroną przed ransomware nie są doskonałym zamiennikiem kopii zapasowych.

Podczas pobierania torrentów można natknąć się na fałszywe instalatory, ukryte malware lub niebezpieczne strony pobierania. Combo Cleaner pomaga zachować bezpieczeństwo, skanując pobrane pliki w czasie rzeczywistym i blokując oszustwa, phishing oraz szkodliwe strony internetowe.

VPN szyfruje Twój ruch, ale Twoje urządzenie nadal potrzebuje ochrony przed złośliwym oprogramowaniem i ransomware. Combo Cleaner dodaje brakującą warstwę obrony.

Pobierz Combo CleanerAntywirusWykrywaj i usuwaj zagrożenia malware→Publiczne a prywatne trackery

Prywatny tracker ogranicza dostęp (często przez członkostwo) i może egzekwować zasady udostępniania, utrzymując statystyki użytkowników i wymagania dotyczące przesyłania. Dokumenty standaryzacyjne BitTorrent opisują „prywatne torrenty" jako torrenty oznaczone flagą prywatności, mające na celu ograniczenie odkrywania uczestników do prywatnego trackera i zapobieganie odkrywaniu za pomocą mechanizmów takich jak DHT lub PEX, które obchodziłyby kontrolę dostępu trackera.

Podsumowując, prywatne trackery mogą zmniejszyć ilość spamu i poprawić spójność, ale nie stanowią uniwersalnej gwarancji bezpieczeństwa. Malware może być nadal dystrybuowane wszędzie tam, gdzie użytkownicy są skłonni uruchamiać pobrane pliki.

Torrentowanie a streaming

Streaming zazwyczaj dostarcza media z serwera do klienta w celu odtwarzania w czasie zbliżonym do rzeczywistego, zamiast najpierw pobierać cały plik. Wiele definicji opisuje streaming jako dostarczanie pakietów medialnych w czasie rzeczywistym lub zbliżonym do rzeczywistego do natychmiastowej konsumpcji.

Z punktu widzenia ryzyka torrentowanie zazwyczaj wiąże się z bardziej wyraźnym narażeniem peer-to-peer, ponieważ klient łączy się z wieloma uczestnikami i często przesyła dane, podczas gdy streaming jest częściej interakcją klient-serwer. Nie oznacza to, że streaming jest automatycznie legalny lub bezpieczny; zależy to od źródła. Jednak architektura zmienia profil prywatności i ryzyko malware.

Wskazówki dotyczące torrentowania

Wskazówki torrentowe skupiające się na bezpieczeństwie i legalności:

- Preferuj oficjalne torrenty od renomowanych organizacji, kiedy to możliwe.

- Unikaj torrentów wymagających uruchomienia „instalatorów", „cracków", „keygenów" lub podejrzanych „odtwarzaczy".

- Używaj kill switcha VPN i potwierdź ochronę przed wyciekami przed uruchomieniem klienta torrentowego.

- Utrzymuj oprogramowanie zabezpieczające i aktualizacje systemu operacyjnego na bieżąco oraz skanuj pobrane pliki przed ich otwarciem.

Legalność i konsekwencje

Legalność torrentowania zależy od dwóch podstawowych kwestii:

- Co pobierasz/przesyłasz (autoryzowane vs. nieautoryzowane treści chronione prawem autorskim).

- Jakie przepisy Cię obowiązują (kraj, polityka ISP i sposób egzekwowania prawa na poziomie lokalnym).

Czy torrentowanie jest legalne?

Torrentowanie jako technologia nie jest z natury nielegalne. Wielu legalnych wydawców dystrybuuje oprogramowanie i kolekcje publiczne za pośrednictwem BitTorrent.

Ryzyko prawne pojawia się, gdy torrentowanie obejmuje reprodukcję lub dystrybucję dzieł chronionych prawem autorskim bez pozwolenia. W prawie Stanów Zjednoczonych właściciele praw autorskich mają wyłączne prawa obejmujące reprodukcję i dystrybucję, a naruszenie tych wyłącznych praw może stanowić naruszenie praw autorskich.

Komplikacja specyficzna dla torrentów polega na tym, że torrentowanie często obejmuje przesyłanie podczas pobierania. Rząd Wielkiej Brytanii wyraźnie zauważa, że oprogramowanie peer-to-peer zazwyczaj udostępnia fragmenty materiałów z komputera użytkownika innym podczas pobierania, ponieważ jest to fundamentalna zasada działania takich sieci. To sprawia, że torrentowanie jest prawnie odmienne (w wielu przypadkach) od modeli pasywnej konsumpcji, ponieważ może obejmować udostępnianie dzieła innym.

W kontekście Unii Europejskiej przepisy UE dotyczące praw autorskich obejmują wyłączne prawa, takie jak reprodukcja i komunikacja/udostępnianie publiczne, a dyrektywy unijne harmonizują te prawa w państwach członkowskich (z różnicami w lokalnej implementacji).

Czy torrentowanie jest bezpieczne i legalne w „szarych strefach"?

Niektórzy użytkownicy zakładają, że „jest w internecie, więc to wszystko jedno". Prawnie tak nie jest.

- Treści z domeny publicznej są generalnie legalne do udostępniania i pobierania (z zastrzeżeniem lokalnych przepisów i dokładnej klasyfikacji).

- Treści Creative Commons lub inne wyraźnie licencjonowane treści mogą być legalne do torrentowania, ale należy przestrzegać warunków licencji.

- Komercyjna rozrywka i płatne oprogramowanie dystrybuowane bez autoryzacji to powszechnie kategorie wysokiego ryzyka sporów o naruszenie praw. To również tam ryzyko malware jest często najwyższe, ponieważ atakujący celują w popularne „darmowe" pobierania.

Co się stanie, jeśli zostanę przyłapany na torrentowaniu?

Bycie „przyłapanym" może oznaczać różne rzeczy w różnych miejscach. Typowe konsekwencje obejmują:

Ostrzeżenia ISP lub przekazane powiadomienia. W Wielkiej Brytanii oficjalne wytyczne wyjaśniają, że użytkownicy mogą otrzymać pismo, jeśli właściciel praw autorskich uważa, że ktoś użył ich połączenia do udostępniania materiałów chronionych prawem autorskim za pośrednictwem sieci peer-to-peer.

Roszczenia cywilne i żądania ugody. Właściciele praw mogą próbować zidentyfikować abonentów stojących za adresami IP i wnosić roszczenia lub dochodzić ugód. Dyskusje o egzekwowaniu prawa P2P często koncentrują się na tym, jak uzyskuje się identyfikację abonentów za pośrednictwem danych posiadanych przez ISP oraz jak właściciele praw równoważą egzekwowanie z kwestiami prywatności.

Eskalacja prawna i wezwania sądowe w niektórych jurysdykcjach. W USA DMCA obejmuje mechanizmy wezwań sądowych w określonych kontekstach, a amerykańskie zasoby dotyczące praw autorskich opisują, jak działają ramy egzekwowania online. Praktyczna rzeczywistość jest taka, że egzekwowanie jest nierównomierne, ale narzędzia prawne istnieją.

Narażenie na odszkodowania (kontekst amerykański). Niektóre amerykańskie wytyczne dotyczące zgodności wskazują, że naruszenie może narazić użytkowników na znaczne odszkodowania cywilne, a w niektórych przypadkach — konsekwencje karne — ilustrując, dlaczego „to tylko pobieranie" może być kosztownym założeniem.

Jeśli otrzymasz powiadomienie ISP lub podobne ostrzeżenie, reakcją priorytetyzującą bezpieczeństwo jest zaprzestanie działalności, która je wywołała (szczególnie jeśli dotyczy nieautoryzowanego materiału), zabezpieczenie urządzeń (ponieważ ekosystemy torrentowe stanowią wysokie ryzyko malware) oraz rozważenie wykwalifikowanej porady prawnej, jeśli sprawa eskaluje do formalnych roszczeń prawnych.

Często zadawane pytania (FAQ)

Czy grożą mi konsekwencje prawne za torrentowanie?

Potencjalnie tak, ale zależy to od tego, co torrentujesz i gdzie mieszkasz. Technologia torrentowania jest wykorzystywana do legalnej dystrybucji, ale nieautoryzowane pobieranie i przesyłanie treści chronionych prawem autorskim może rodzić odpowiedzialność. W USA właściciele praw autorskich mają wyłączne prawa, w tym prawo do reprodukcji i dystrybucji, a naruszenie tych praw może stanowić naruszenie praw autorskich.

Torrentowanie różni się również od wielu innych modeli konsumpcji, ponieważ często obejmuje zarówno przesyłanie, jak i pobieranie. Oficjalne wytyczne brytyjskie wskazują, że oprogramowanie peer-to-peer zazwyczaj udostępnia fragmenty materiału z komputera użytkownika podczas pobierania. To zachowanie przesyłania jest centralne dla systemu i głównym powodem, dla którego spory dotyczące torrentowania często koncentrują się na „udostępnianiu", a nie tylko na „oglądaniu".

W jaki sposób mogę legalnie korzystać z torrentów?

Legalne torrentowanie jest proste, gdy skupimy się na autoryzowanych źródłach. Powszechne legalne zastosowania obejmują:

Pobieranie oficjalnych torrentów z dystrybucjami Linuksa i innym oprogramowaniem open-source (niektórzy wydawcy udostępniają linki torrentowe specjalnie w celu zmniejszenia obciążenia serwera).

Pobieranie treści z domeny publicznej i na otwartych licencjach dystrybuowanych za pośrednictwem BitTorrent przez duże archiwa cyfrowe, obejmujące miliony elementów udostępnianych poprzez dystrybucję torrentową.

Pobieranie dzieł na licencji Creative Commons, gdy licencja zezwala na redystrybucję, i przestrzeganie warunków licencji.

W razie wątpliwości najbezpieczniejszym podejściem jest korzystanie z torrentów publikowanych przez właściciela praw lub przez renomowane organizacje, które jasno wyjaśniają, co dystrybuują i dlaczego.

Skąd ludzie pobierają torrenty?

Z technicznego punktu widzenia torrenty pozyskuje się poprzez:

Oficjalne strony wydawców udostępniające pliki .torrent lub linki magnet (powszechne dla wydań open-source i dużych zbiorów danych).

Publiczne archiwa publikujące torrenty do legalnej dystrybucji.

Strony indeksujące i społeczności katalogujące torrenty (jakość jest bardzo zróżnicowana, a wiele z nich jest powiązanych z nieautoryzowanymi treściami). Ze względów bezpieczeństwa lepiej jest priorytetyzować renomowane, autoryzowane źródła, ponieważ ekosystemy torrentowe są często nadużywane do dystrybucji malware i oszustw.

Czy mogę zainfekować się malware pobierając torrent?

Tak. Infekcje malware związane z torrentami są na tyle powszechne, że wiele organizacji zajmujących się bezpieczeństwem udokumentowało zagrożenia dostarczane przez ekosystemy torrentowe, w tym kampanie dystrybuujące cryptominery i inne malware za pośrednictwem torrentów z grami i złośliwych pakietów torrentowych.

Wzorzec o najwyższym ryzyku to pobieranie „crackowanego" oprogramowania, generatorów kluczy lub podejrzanych instalatorów, ponieważ atakujący mogą dołączyć malware do czegoś, co wydaje się darmową wersją płatnego produktu. Badania bezpieczeństwa wielokrotnie opisywały kampanie zagrożeń, które naśladują dystrybucję piracką w celu dostarczania info-stealerów.

Aby się chronić, należy skanować pobrane pliki przed ich otwarciem, utrzymywać system zaktualizowany i unikać uruchamiania nieznanych plików wykonywalnych z pakietów torrentowych. Dla użytkowników, którzy chcą dodatkowej warstwy obrony, Combo Cleaner od PCrisk jest pozycjonowany jako rozwiązanie anty-malware i ochrony internetowej, które obejmuje ochronę w czasie rzeczywistym i skanowanie na żądanie — bezpośrednio istotne dla blokowania złośliwych pobrań i stron internetowych powiązanych z ryzykownymi źródłami plików.

Udostępnij:

Rimvydas Iliavicius

Autor poradników na stronie PCrisk.

Rimvydas jest badaczem z ponad czteroletnim doświadczeniem w branży cyberbezpieczeństwa. Studiował na Uniwersytecie Technicznym w Kownie, a w 2017 roku uzyskał tytuł magistra tłumaczeń i lokalizacji tekstów technicznych. Jego zainteresowania komputerami i technologią sprawiły, że stał się wszechstronnym autorem w branży IT. W PCrisk jest odpowiedzialny za pisanie szczegółowych artykułów poradnikowych dla systemu Microsoft Windows.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję