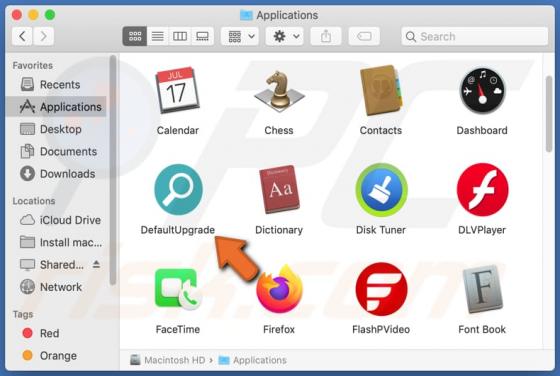

Adware DefaultUpgrade (Mac)

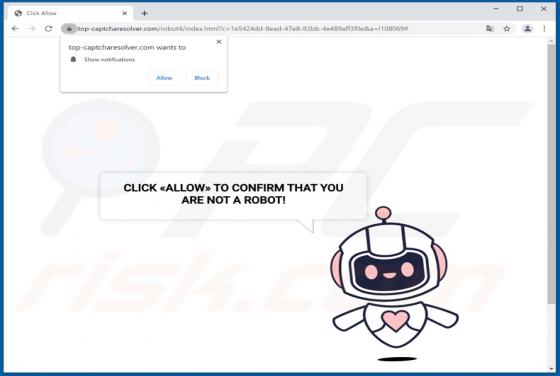

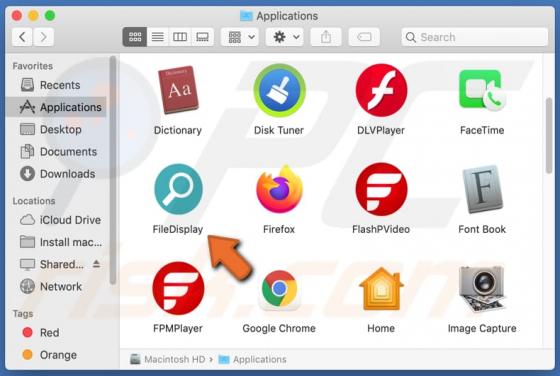

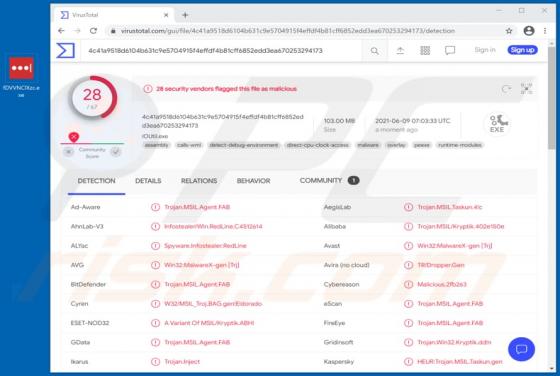

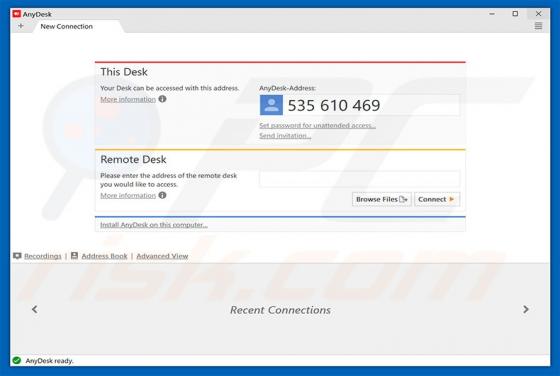

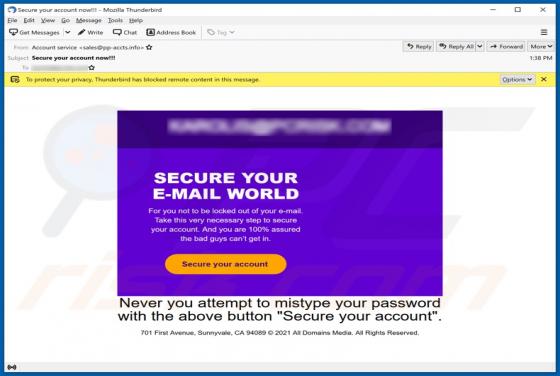

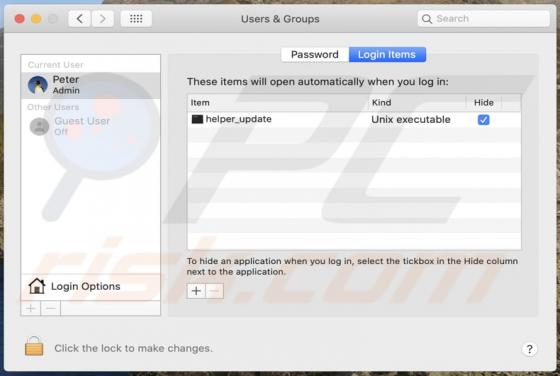

DefaultUpgrade to potencjalnie niechciana aplikacja (PUA), która generuje niechciane reklamy i promuje fałszywą wyszukiwarkę (zmusza użytkowników do odwiedzenia określonego adresu). Ta aplikacja ma cechy oprogramowania obsługiwanego reklamami i porywacza przeglądarki. DefaultUpgrade to PUA, poni