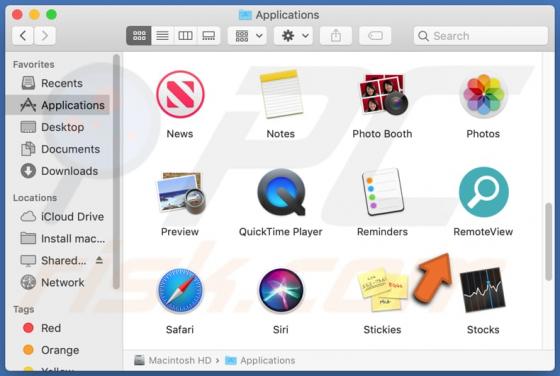

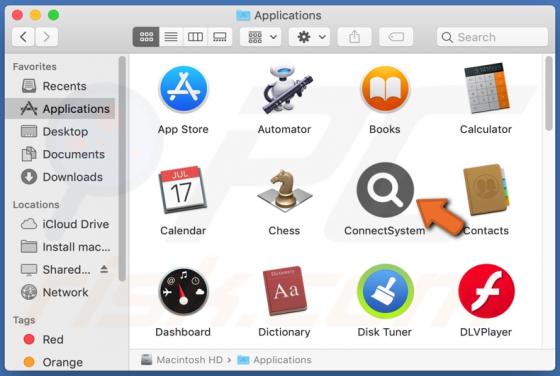

Adware ConnectSystem (Mac)

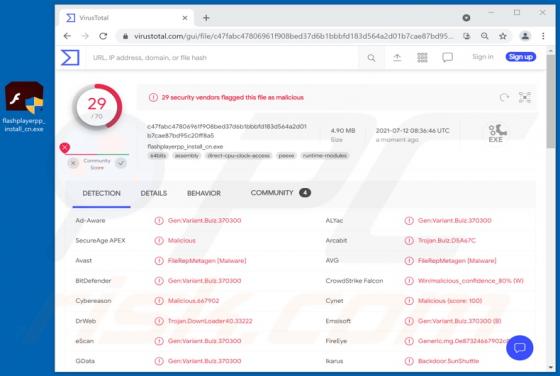

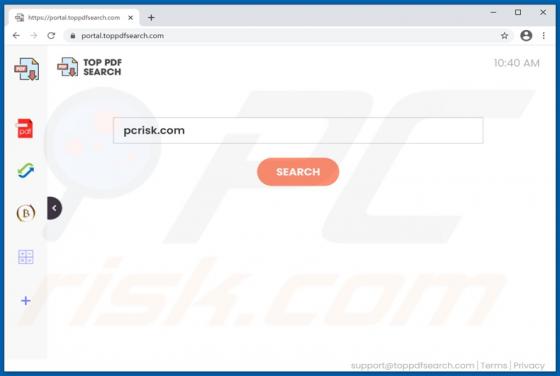

ConnectSystem to nieuczciwe oprogramowanie sklasyfikowane jako adware. Ma również cechy porywacza przeglądarki. Jest przeznaczone do prowadzenia natrętnych kampanii reklamowych i promowania fałszywych wyszukiwarek poprzez modyfikacje przeglądarek. Dodatkowo, adware i porywacze przeglądarki mają