Uniknij zostania oszukanym przez e-mail LAB Bot

Phishing/OszustwoZnany również jako: możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania oszustwa e-mail "LAB Bot"

Czym jest "LAB Bot Email"?

Email "LAB Bot" to oszukańcza wiadomość. Wprowadzający w błąd temat/tytuł twierdzi, że e-mail pochodzi od Obsługi dostawy Amazon, jednak nie ma nic wspólnego z tą firmą. Ta wiadomość nie pochodzi od żadnego z wyżej wspomnianych współpracowników firmy ani nie jest powiązana tematycznie z treścią. Twierdzi, że pochodzi od cyberprzestępczej grupy hakerskiej zajmującej się przechowywaniem danych, która rzekomo włamała się do magazynu w chmurze odbiorcy. To oszustwo jest wspierane przez stosowanie „taktyki zastraszania". W tym przypadku model służy do nakłaniania użytkowników do zapłacenia, aby uniemożliwić przestępcom niewłaściwe wykorzystanie ich danych. Należy podkreślić, że urządzenie użytkownika nie jest zainfekowane, a jego dane nie zostały naruszone przez oszustów.

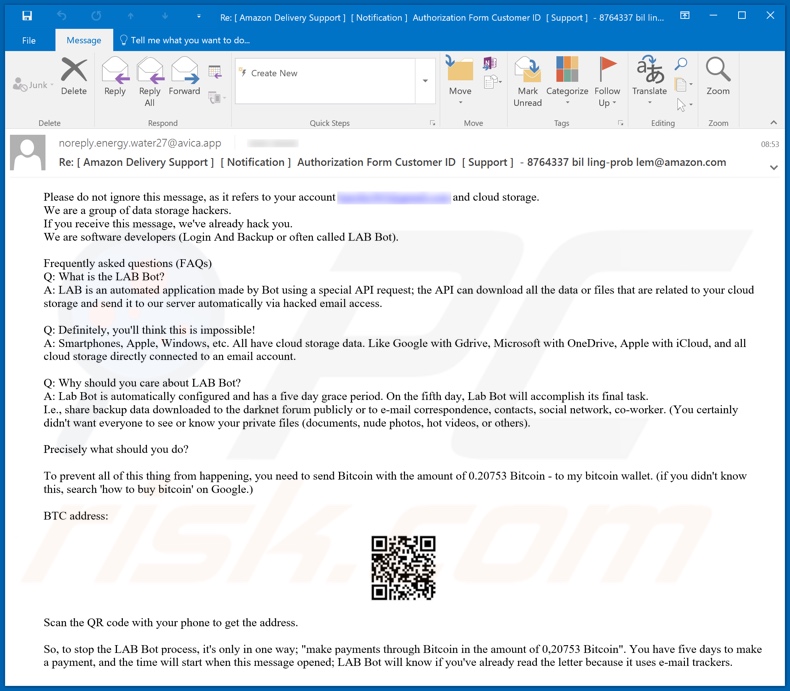

Zwodnicza wiadomość ostrzega odbiorców, aby go nie ignorowali, ponieważ dotyczy ich konta e-mail i pamięci w chmurze. Podobno pochodzi od grupy hakerów, która specjalizuje się w nieautoryzowanym dostępie do tego rodzaju przechowywania danych. E-mail twierdzi, że skoro użytkownicy go otrzymali - zostali już zhakowani. Oszuści przedstawili się jako twórcy oprogramowania, którzy stworzyli aplikację do kradzieży danych. Ten złośliwy program jest rzekomo zdolny do wyciągania plików z pamięci w chmurze za pośrednictwem naruszonych kont e-mail. Następnie wyjaśnia, że istnieją różne usługi przechowywania w chmurze, do których to malware może uzyskać dostęp, takie jak Dysk Google, OneDrive, iCloud i podobne. O ile użytkownicy nie zapłacą, dane „zebrane" przez to oprogramowanie - zostaną opublikowane na forum Darknet i/lub udostępnione wszystkim kontaktom e-mail odbiorców. Publikacji przejętych materiałów można zapobiec, przesyłając 0,20753 w kryptowalucie Bitcoin (około 1 500 $) na portfel Bitcoin przestępców w ciągu pięciu dni. Oszustwo głosi, że jest to jedyny sposób na zatrzymanie tego procesu. Aby uzyskać adres kryptowaluty, użytkownicy proszeni są o zeskanowanie za pomocą urządzenia mobilnego kodu QR przedstawionego w wiadomości. Ponadto adresaci są informowani, że pięciodniowe odliczanie rozpoczyna się od momentu otworzenia wiadomości, co jest monitorowane za pomocą programów do śledzenia poczty e-mail. To oszustwo nie rozsyła złośliwej zawartości ani nie jest już obecne na urządzeniach użytkowników. Zaleca się, aby nigdy nie spełniać wymagań cyberprzestępców, bez względu na ważność ich twierdzeń, ponieważ nie ma gwarancji, że ich obietnice zostaną spełnione po dokonaniu płatności.

| Nazwa | Oszusto e-mail LAB Bot |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywa obietnica | Oszuści twierdzą, że zainfekowali urządzenie użytkowników i wydobyli dane z ich pamięci w chmurze. |

| Kwota okupu | 0.20753 BTC |

| Przebranie | Wiadomość jest przebrana za formularz autoryzacyjny tożsamości klienta od obsługi dostawy Amazon |

| Objawy | Nieautoryzowane zakupy internetowe, zmienione hasła do kont online, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe reklamy internetowe pop-up, techniki zatruwania wyszukiwarki, domeny z błędnie wpisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

"CVE-2018-10562", "On this day I hacked your OS", "Hacker Who Has Access To Your Operating System" to kilka przykładów innych oszustw podobnych do e-maila „LAB Bot". Zwodnicze wiadomości mają różne modele, zdefiniowane jako socjotechnika i taktyka odstraszania. Zazwyczaj ich celem jest nakłonienie użytkowników do dokonania płatności pieniężnych, ujawnienia ich danych osobowych (np. danych logowania do bankowości), zainfekowanie urządzeń odbiorców malware itd. Jedynym celem tych programów jest generowanie przychodów dla ich twórców.

W jaki sposób kampanie spamowe infekują komputery?

Oszukańcze/zwodnicze wiadomości e-mail są wysyłane w kampaniach spamowych na dużą skalę. Są zwykle wyróżniane jako „ważne", „oficjalne", „pilne" i podobne. Infekcje są powodowane przez złośliwe załączniki (lub poprzez prowadzące do nich linki). Formaty plików są różne, na przykład: dokumenty Microsoft Office i PDF, pliki archiwum (ZIP, RAR) i pliki wykonywalne (.exe, .run), JavaScript itp. Gdy zainfekowane pliki są wykonywane, uruchamiane lub otwierane w inny sposób - inicjują proces infekcji. Innymi słowy, otwarcie tych plików powoduje, że zaczynają pobierać/instalować złośliwe oprogramowanie (np. trojany, ransomware itp.). Infekcje systemowe za pośrednictwem złośliwych dokumentów MS Office są uruchamiane przez włączenie makropoleceń (tj. umożliwienie edycji). Jednak w wersjach pakietu Microsoft Office wydanych przed 2010 rokiem - infekcja jest inicjowana od momentu otwarcia dokumentu.

Jak uniknąć instalacji złośliwego oprogramowania?

Ważne jest, aby nie otwierać podejrzanych i/lub nieistotnych e-maili, zwłaszcza otrzymanych od nieznanych nadawców (adresów). Wszystkie załączniki (i linki) znajdujące się w podejrzanej wiadomości - nigdy nie powinny być otwierane ze względu na wysokie ryzyko instalacji malware. Częste korzystanie z usług poczty e-mail wymaga od użytkowników regularnego skanowania systemu, aby upewnić się, że złośliwe treści nie zostały zainstalowane na ich urządzeniach za pośrednictwem otrzymanych wiadomości. Zaleca się korzystanie z wersji pakietu Microsoft Office wydanych po 2010 roku. Nowsze wersje mają tryb „widoku chronionego", który zapobiega infekowaniu systemów przez złośliwe makra w momencie otworzenia złośliwych dokumentów. Jeśli już otworzyłeś złośliwe załączniki, zalecamy przeprowadzenie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować infiltrujące malware.

Tekst przedstawiony w wiadomości e-mail „LAB Bot":

Temat: Odp: [Obsługa dostawy Amazon] [Powiadomienie] Formularz autoryzacji Identyfikator klienta

[Obsługa] - 8764337 ling-prob lem@amazon.com

Nie ignoruj tej wiadomości, ponieważ odnosi się ona do twojego konta **************** i pamięci w chmurze.

Jesteśmy grupą hakerów do przechowywania danych.

Jeśli otrzymasz tę wiadomość, już cię zhakowaliśmy.

Jesteśmy programistami (logowanie i tworzenie kopii zapasowych lub często LAB Bot).

Często zadawane pytania (FAQ)

P: Co to jest bot LAB?

Odp.: LAB to automatyczna aplikacja wykonana przez Bota przy użyciu specjalnego żądania API. Interfejs API może pobrać wszystkie dane lub pliki związane z przechowywaniem w chmurze i automatycznie przesłać je na nasz serwer za pośrednictwem dostępu do zhakowanego konta e-mail.

Pyt.: Zdecydowanie pomyślisz, że to niemożliwe!

Odp.: Smartfony, Apple, Windows itp. Wszystkie mają dane w chmurze. Podobnie jak Google z GDrive, Microsoft z OneDrive, Apple z iCloud i cała pamięć w chmurze bezpośrednio połączona z kontem e-mail.

Pyt.: Dlaczego powinienem przejmować się LAB Bot?

Odp.: Lab Bot jest automatycznie konfigurowany i ma pięciodniowy okres karencji. Piątego dnia Lab Bot wykona swoje ostatnie zadanie. Przykładowo, udostępni dane kopii zapasowej pobrane publicznie na forum Darknet lub w korespondencji e-mail, kontaktów, sieci społecznościowej, współpracowników (na pewno nie chciałbyś, aby wszyscy widzieli lub znali twoje prywatne pliki (dokumenty, nagie zdjęcia, gorące filmy lub inne).

Co dokładnie powinieneś zrobić?

Aby temu zapobiec, musisz wysłać Bitcoin w kwocie 0,20753 Bitcoin – na nasz portfel Bitcoin (jeśli tego nie znasz, wyszukaj „Jak kupić bitcoin" w Google).

Adres BTC:

Zeskanuj kod QR za pomocą telefonu, aby uzyskać adres.

Zatem, aby zatrzymać proces LAB Bot, jest to tylko jeden sposób: dokonaj płatności za pomocą Bitcoin w wysokości 0,20753 Bitcoin. Masz pięć dni na dokonanie płatności, a czas rozpocznie się po otwarciu tej wiadomości. LAB Bot będzie wiedział, czy już przeczytałeś wiadomość, ponieważ korzysta z modułów do śledzenia poczty e-mail.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest "E-mail LAB Bot"?

- KROK 1. Manual ne usuwanie możliwych infekcji malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym::

Uruchom ponownie swój komputer w trybie awaryjnym::

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk "Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w "Menu zaawansowanych opcji uruchamiania." Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij "Ustawienia uruchamiania." Kliknij przycisk "Restart". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij "5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w "Trybie awaryjnym z obsługą sieci":":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij "Uruchom ponownie" przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij przycisk "Rozwiązywanie problemów", a następnie wybierz opcję "Opcje zaawansowane". W menu zaawansowanych opcji wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w "Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń"

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję