Oszustwo e-mail Jak Być Może Zauważyłeś

Phishing/OszustwoZnany również jako: możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania "Jak Być Może Zauważyłeś"

Czym jest "Jak Być Może Zauważyłeś"?

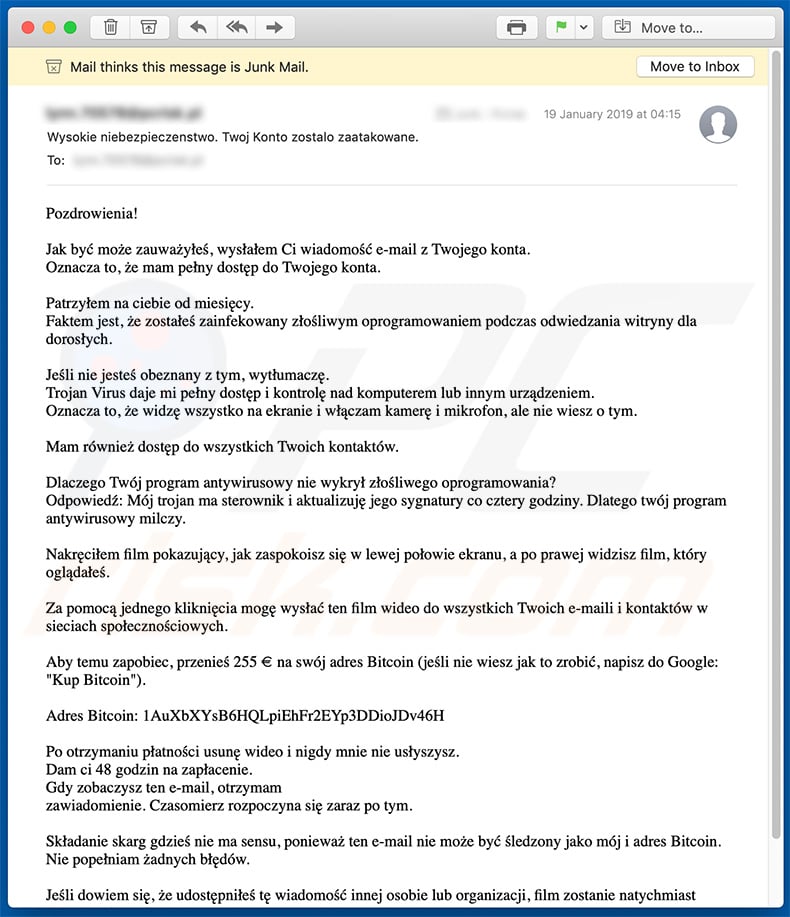

"Jak Być Może Zauważyłeś" to jedna z wielu kampanii spamowych e-mail wykorzystywanych do wyłudzania pieniędzy od naiwnych osób. E-maile z tej kampanii spamowej twierdzą, że cyberprzestępcy zainfekowali komputer odbiorcy i nagrali żenujące wideo z nim masturbującym się. Odbywa się to z zamiarem przestraszenia i oszukania odbiorcy, aby zapłacił pewną kwotę pieniędzy (okup). Należy jednak pamiętać, że "Jak Być Może Zauważyłeś" to kompletne oszustwo, a takim wiadomościom e-mail nigdy nie należy ufać.

Wiadomości e-mail "Jak Być Może Zauważyłeś" podają, że oszuści wprowadzili wirusa trojańskiego, który pozwala na zdalny dostęp i kontrolę nad komputerem odbiorcy. Przypuszczalnie miało to miejsce, gdy użytkownik odwiedzał witrynę dla dorosłych. Następnie twierdzą, że wykorzystali kamerę internetową i mikrofon komputera do nagrania wideo, na którym odbiorca się masturbuje. Nagrali również wideo, które odbiorca podobno oglądał i edytowali oba obok siebie. Twierdzi się również, że oszuści ukradli wszystkie kontakty ofiary z wiadomości e-mail, sieci społecznościowych itd. Odbiorca jest zachęcany do natychmiastowego zapłacenia cyberprzestępcom okupu w wysokości 255 € w Bitcoinach lub film zostanie wysłany do każdej osoby kontaktowej. Odbiorca ma 48 godzin na dokonanie płatności. Aby oszustwo wyglądało jeszcze bardziej wiarygodnie, oszuści używają tak zwanej metody "spoofingu", która pozwala im fałszować adres e-mail nadawcy. Robią to, aby wyglądało na to, że odbiorca otrzymał wiadomość od niego samego, a następnie twierdzi się, że mają dostęp do komputera ofiary i wysłali wiadomość z jego własnego adresu e-mail. Tak czy inaczej nigdy nie należy ufać kampanii e-mailowej "Jak Być Może Zauważyłeś". Nie masz się również czym martwić - wszystkie twierdzenia są fałszywe, a film po prostu nie istnieje. Cyberprzestępcy wysyłają te e-maile do setek tysięcy użytkowników, mając nadzieję, że ktoś z nich będzie naiwny i im uwierzy. Bardziej frustrujący jest fakt, że wiele osób rzeczywiście wierzy w te e-maile i ostatecznie dokonuje płatności za nic, co pozwala cyberprzestępcom łatwo wygenerować dużo pieniędzy.

| Nazwa | możliwe infekcje malware |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna |

| Objawy | Nieautoryzowane zakupy internetowe, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do czyjegoś komputera. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe internetowe reklamy pop-up, techniki zatruwania wyszukiwarek, domeny z błędnie napisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych prywatnych informacji, straty finansowe, kradzież tożsamości. |

| Usuwanie |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Istnieją dziesiątki kampanii spamowych e-mailowych podobnych do "Jak Być Może Zauważyłeś". Lista przykładów obejmuje (ale nie ogranicza się do) "I Know * Is One Of Your Pass", "Wе Arе Nоt Going To Steal A Lot Of Time", "I Hacked Your Device", "I Sent You An Email From Your Account" i wielu innych. Podobnie jak w przypadku "Jak Być Może Zauważyłeś", wymienione kampanie spamowe są również wykorzystywane do żądania okupu. Jednak oszuści używają wiadomości spamowych do rozprzestrzeniania różnych wirusów. W większości przypadków kampanie spamowe są wykorzystywane do rozprzestrzeniania takich trojanów jak Adwind, Trickbot, FormBook i Ursnif. Jednak dystrybuują oni również wiele innych wirusów, w tym ransomware. W każdym razie takie infekcje mogą powodować wiele problemów, w tym straty finansowe/danych, a nawet kradzież tożsamości.

W jaki sposób kampanie spamowe infekują komputery?

Kampanie spamowe wykorzystywane do dystrybucji wirusów wykorzystują złośliwe załączniki (zainfekowane pliki lub linki prowadzące do takich plików). Ważne jest, aby pamiętać, że infekcja nie może się zdarzyć bez ingerencji użytkownika. Innymi słowy, bez względu na rodzaj załącznika (dokument Microsoft Office, plik PDF, plik wykonywalny, archiwum itp.) użytkownik musi ręcznie wywołać infekcję, otwierając załącznik. W większości przypadków załączniki mają format dokumentów Microsoft Office (Excel lub Word). Dokumenty te po otwarciu proszą użytkowników o włączenie makropoleceń. W ten sposób użytkownicy nieumyślnie nadają szkodliwym załącznikom uprawnienia do wykonywania poleceń pobierających i instalujących malware w systemie. W każdym razie główne przyczyny infekcji komputerowych to brak wiedzy i nieostrożne zachowanie użytkowników.

Jak uniknąć instalacji malware?

Na początek każdy użytkownik powinien zdawać sobie sprawę, że kluczem do bezpieczeństwa komputera jest ostrożność i dlatego koniecznością jest zwracanie szczególnej uwagi podczas przeglądania Internetu. Zdecydowanie zalecamy dwa razy pomyśleć przed otwarciem załączników do wiadomości e-mail. Pliki/linki, które wydają się nieistotne, i te otrzymane z podejrzanych/nierozpoznawalnych adresów e-mail nie powinny być nigdy otwierane. Te e-maile często wyglądają zbyt dobrze, aby mogły być prawdziwe (np. twierdzą, że odbiorca wygrał na loterii, otrzymał jakąś paczkę itd.). Z tego powodu zalecamy, aby być sceptycznymi i nigdy nie otwierać takich e-maili. Zalecamy również używanie wersji 2010 MS Office, ponieważ starsze wersje nie mają trybu "Widoku chronionego", który zapobiega automatycznemu pobieraniu i instalowaniu malware przez złośliwe dokumenty. Niezbędne jest również posiadanie zainstalowanego i uruchomionego sprawdzonego oprogramowania antywirusowego/antyspyware - takie narzędzia bardzo często wykrywają i eliminują wirusy, zanim wyrządzą jakąkolwiek szkodę. Jeśli już otworzyłeś szkodliwe załączniki, zalecamy uruchomienie skanowania za pomocą Combo Cleaner Antivirus dla Windows , aby automatycznie wyeliminować infiltrujące malware.

Tekst zamieszczony w wiadomości e-mail "Jak Być Może Zauważyłeś":

Temat: Wysokie niebezpieczenstwo. Twoj Konto zostalo zaatakowane.

Pozdrowienia!

Jak być może zauważyłeś, wysłałem Ci wiadomość e-mail z Twojego konta.

Oznacza to, że mam pełny dostęp do Twojego konta.Patrzyłem na ciebie od miesięcy.

Faktem jest, że zostałeś zainfekowany złośliwym oprogramowaniem podczas odwiedzania witryny dla dorosłych.Jeśli nie jesteś obeznany z tym, wytłumaczę.

Trojan Virus daje mi pełny dostęp i kontrolę nad komputerem lub innym urządzeniem.

Oznacza to, że widzę wszystko na ekranie i włączam kamerę i mikrofon, ale nie wiesz o tym.Mam również dostęp do wszystkich Twoich kontaktów.

Dlaczego Twój program antywirusowy nie wykrył złośliwego oprogramowania?

Odpowiedź: Mój trojan ma sterownik i aktualizuję jego sygnatury co cztery godziny. Dlatego twój program antywirusowy milczy.Nakręciłem film pokazujący, jak zaspokoisz się w lewej połowie ekranu, a po prawej widzisz film, który oglądałeś.

Za pomocą jednego kliknięcia mogę wysłać ten film wideo do wszystkich Twoich e-maili i kontaktów w sieciach społecznościowych.

Aby temu zapobiec, przenieś 255 € na swój adres Bitcoin (jeśli nie wiesz jak to zrobić, napisz do Google: "Kup Bitcoin").

Adres Bitcoin: 1AuXbXYsB6HQLpiEhFr2EYp3DDioJDv46H

Po otrzymaniu płatności usunę wideo i nigdy mnie nie usłyszysz.

Dam ci 48 godzin na zapłacenie.

Gdy zobaczysz ten e-mail, otrzymam

zawiadomienie. Czasomierz rozpoczyna się zaraz po tym.Składanie skarg gdzieś nie ma sensu, ponieważ ten e-mail nie może być śledzony jako mój i adres Bitcoin.

Nie popełniam żadnych błędów.Jeśli dowiem się, że udostępniłeś tę wiadomość innej osobie lub organizacji, film zostanie natychmiast rozprowadzony!

Cześć!

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest "Jak Być Może Zauważyłeś"?

- KROK 1. Manualne usuwanie możliwych infekcji malware malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym::

Uruchom ponownie swój komputer w trybie awaryjnym::

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk "Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w "Menu zaawansowanych opcji uruchamiania." Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij "Ustawienia uruchamiania." Kliknij przycisk "Restart". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij "5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij "Uruchom ponownie" przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij przycisk "Rozwiązywanie problemów", a następnie wybierz opcję "Opcje zaawansowane". W menu zaawansowanych opcji wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w "Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń"

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję