Oszustwo e-mail I Am A Spyware Software Developer

Phishing/OszustwoZnany również jako: Możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania "I am a spyware software developer Email Scam"

Czym jest "I am a spyware software developer Email Scam"?

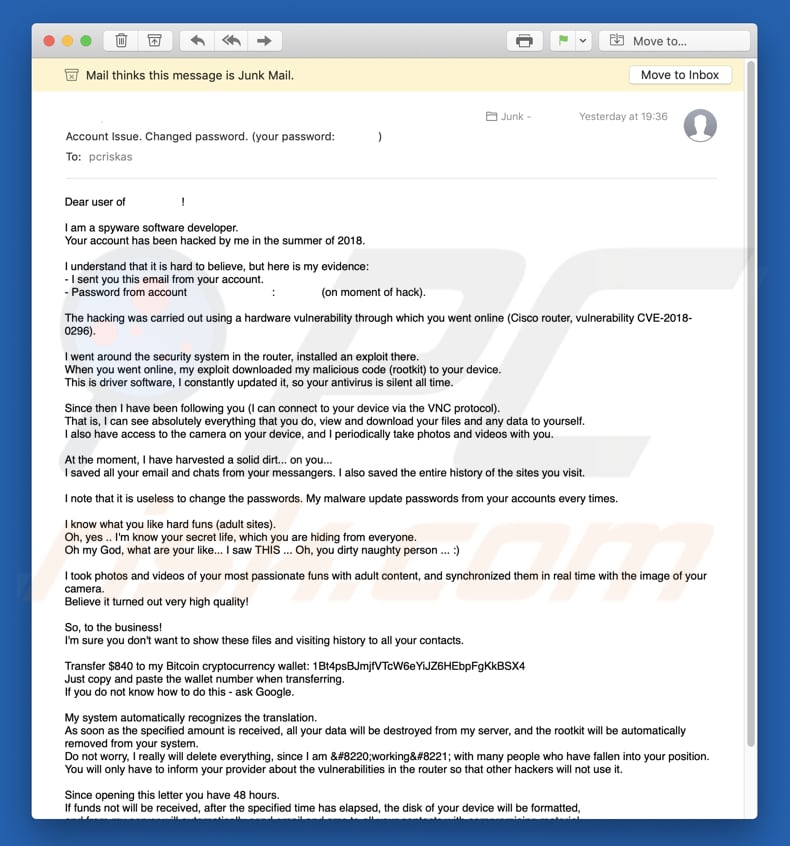

"I am a spyware software developer Email Scam" to spamowa kampania e-mailowa, która służy do grożenia ludziom i oszukiwania ich w celu zdobycia Bitcoinów. Ogólnie rzecz biorąc, oszuści twierdzą, że uzyskali kompromitujące zdjęcia lub filmy danej osoby i grożą ich rozesłaniem, jeśli nie zostaną spełnione. W Internecie jest wiele oszukańczych kampanii e-mail podobnych do tej. Jeśli otrzymałeś wiadomość e-mail "I am a spyware software developer Email Scam" (lub podobną), nie ma się czym martwić. Oszustom nie należy ufać ani traktować ich poważnie.

Wiadomość e-mail "I am a spyware software developer Email Scam" jest wysyłana przy użyciu „spoofingu". Dlatego też może się wydawać, że została wysłana z adresu odbiorcy. Oszuści korzystający z tej metody mogą fałszować adres e-mail nadawcy. Wiadomość twierdzi, że haker/twórca spyware włamał się do twojego komputera i zainfekował go wirusem, a tym samym jest w stanie monitorować to, co robisz na swoim komputerze (i robi to od jakiegoś czasu). Oszuści twierdzą, że mają dostęp do twojej historii przeglądania, różnych haseł, zdjęć, filmów itd. Ponadto, osoba stojąca za "I am a spyware software developer Email Scam" twierdzi, że nagrała wideo i zrobiła ci zdjęcia podczas odwiedzania witryny dla dorosłych. Jeśli nie chcesz, aby ten materiał został wysłany do twoich kontaktów (przyjaciół, współpracowników itd.), zachęcają do przesłania 840 $ w Bitcoinach na wskazany portfel kryptowalutowy. Dają na to 48 godzin od przeczytania wiadomości e-mail. Oszuści twierdzą również, że jeśli nie prześlesz żądanej sumy kryptowaluty, materiały zostaną rozesłane, a twój dysk sformatowany (stracisz wszystkie dane). Zauważ, że to tylko jedna z wielu oszukańczych kampanii. Większość z tych oszustw powoduje identyczne zagrożenia. Zalecamy po prostu zignorować to oszustwa e-mail (i wszystkie podobne).

| Nazwa | Możliwe infekcje malware |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna |

| Objawy | Nieautoryzowane zakupy internetowe, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do czyjegoś komputera. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe internetowe reklamy pop-up, techniki zatruwania wyszukiwarek, domeny z błędnie napisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych prywatnych informacji, straty finansowe, kradzież tożsamości. |

| Usuwanie |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Niektórymi przykładami innych podobnych oszukańczych kampanii są So I'm the hacker who broke your email, I'm a programmer who cracked your email, My virus captured all your personal data itp. Większość z nich ma ten sam cel: grozić ludziom, twierdząc, że hakerzy zdobyli ich upokarzające filmy/zdjęcia i żądać okupu. Są również inne rodzaje zwodniczych kampanii, używane do infekowania komputerów wirusami przez nakłanianie ludzi do otwierania szkodliwych załączników. Załączniki to zazwyczaj dokumenty Microsoft Office, PDF, archiwum lub pliki wykonywalne. Po otwarciu infekują komputery wirusami, takimi jak TrickBot, Emotet, AZORult, Adwind itd. Zazwyczaj wirusy te mają na celu kradzież loginów, haseł, danych konta bankowego i innych poufnych lub/i osobistych danych. Infekcje te mogą powodować różne problemy dotyczące prywatności, finansów i inne. Niektóre z tych wirusów zostały zaprojektowane do otwierania "tylnych drzwi" w celu infiltracji innych wirusów - dlatego posiadanie komputera zainfekowanego tego typu wirusem może prowadzić do jeszcze większej liczby infekcji, w tym na przykład ransomware.

Otrzymujemy wiele wiadomości od użytkowników zainteresowanych tym oszustwem e-mail. Oto najbardziej popularne pytanie, które otrzymujemy:

Pyt.: Witajcie zespół pcrisk.com, Otrzymałem wiadomość e-mail z informacją, że mój komputer został zhakowany i mają moje wideo. Teraz proszą o okup w Bitcoinach. Myślę, że to musi być prawdą, ponieważ podali moje prawdziwe imię i hasło w e-mailu. Co powinienem zrobić?

Odp.: Nie przejmuj się tym e-mailem. Ani hakerzy, ani cyberprzestępcy nie zinfiltrowali/nie zhakowali twojego komputera i nie mają filmu z tobą oglądającym pornografię. Po prostu zignoruj wiadomość i nie wysyłaj żadnych Bitcoinów. Twój adres e-mail, imię i hasło zostały prawdopodobnie skradzione z zainfekowanej strony internetowej, takiej jak Yahoo (te naruszenia stron są powszechne). Jeśli obawiasz się, możesz sprawdzić, czy twoje konta zostały naruszone, odwiedzając stronę internetową haveibeenpwned.

W jaki sposób kampanie spamujące infekują komputery?

Oszukańcze kampanie e-mail są wykorzystywane do infekowania komputerów za pomocą zainfekowanych załączników do e-maili (lub linków prowadzących do złośliwych plików do pobrania). Są skuteczne wyłącznie wtedy, gdy otworzony zostanie załącznik (lub łącze). W niektórych przypadkach (jeśli załącznik jest dokumentem MS Office), infekcje mnożą się, gdy otrzymają uprawnienia do włączenia poleceń makr. W innych przypadkach wystarczy otworzyć załącznik - na przykład, aby wyodrębnić archiwum (rar, zip lub podobne), uruchomić plik wykonywalny (.exe) itd. Podsumowując, tak długo, jak załącznik pozostaje nieotwarty, nie może wyrządzić żadnej szkody komputerowi lub jego użytkownikowi.

Jak uniknąć instalacji złośliwego oprogramowania?

Nie otwieraj załączników (ani linków) prezentowanych w wiadomościach e-mail otrzymanych od nieznanych/podejrzanych nadawców bez ich wcześniejszej analizy. Jeśli wiadomość wydaje się być nieistotna, nie otwieraj załącznika ani linku (jeśli taki istnieje). Pobieraj oprogramowanie wyłącznie z wiarygodnych oficjalnych źródeł pobierania. Nie korzystaj z zewnętrznych programów pobierania (takich jak torrenty, eMule, sieci typu peer-to-peer itd.). Zewnętrzne narzędzia pobierania/instalacji są używane do dystrybucji nieuczciwych aplikacji. Sprawdź „Niestandardowe", „Zaawansowane" i inne podobne ustawienia podczas pobierania lub instalowania oprogramowania, szczególnie jeśli jest ono bezpłatne. Na bieżąco aktualizuj oprogramowanie, jednak korzystaj wyłącznie z wbudowanych funkcji lub narzędzi dostarczonych wyłącznie przez oficjalnych programistów. Fałszywe aktualizacje zwykle instalują złośliwe lub niechciane aplikacje, a nie obiecane aktualizacje. Jeśli korzystasz z oprogramowania Microsoft Office, zalecamy korzystanie z wersji MS Office 2010 lub nowszej. Nowsze wersje mają tryb "Widoku chronionego", który zapobiega pobieraniu/instalowaniu malware (lub innego niechcianego oprogramowania) przez złośliwe załączniki. Jeśli już otworzyłeś złośliwe załączniki, zalecamy uruchomienie skanowania za pomocą Combo Cleaner Antivirus dla Windows , aby automatycznie wyeliminować infiltrujące malware.

Tekst wyświetlany w wiadomości e-mail "I am a spyware software developer Email Scam"

Temat: Problem z kontem. Zmieniono hasło (twoje hasło: hasło użytkownika)

Drogi użytkowniku -!

Jestem programistą oprogramowania szpiegującego.

Twoje konto zostało zhakowane przeze mnie latem 2018 roku.

Rozumiem, że trudno w to uwierzyć, ale oto moje dowody:

- Wysłałem ci tę wiadomość z twojego konta.

- Hasło z adresu e-mail użytkownika konta: prawdziwe hasło użytkownika (w momencie włamania).

Hakowanie zostało przeprowadzone przy użyciu luki sprzętowej, przez którą połączyłeś się z Internetem (router Cisco, luka w zabezpieczeniach CVE-2018-0296).

Obejrzałem system bezpieczeństwa w routerze i zainstalowałem tam exploit.

Kiedy wszedłeś w tryb online, mój exploit pobrał na twoje urządzenie mój szkodliwy kod (rootkit).

To jest oprogramowanie sterownika, który ciągle aktualizowałem, więc twój program antywirusowy przez cały czas milczy.

Od tego czasu śledzę cię (mogę połączyć się z twoim urządzeniem za pośrednictwem protokołu VNC).

Oznacza to, że widzę absolutnie wszystko, co robisz, przeglądasz, jakie pobierasz pliki oraz wszelkie twoje dane.

Mam również dostęp do kamery na twoim urządzeniu i okresowo robię zdjęcia i filmy z tobą.

W tej chwili zebrałem niezły brud... o tobie...

Zapisałem wszystkie wiadomości e-mail i czaty ze twoich komunikatorów. Zapisałem też całą historię odwiedzanych witryn.

Zauważam, że zmiana haseł jest bezużyteczna. Za każdym razem moje malware aktualizuje hasła z twoich kont.

Wiem, że lubisz ciężkie zabawy (strony dla dorosłych).

Och, tak... znam twoje tajemne życie, które ukrywasz przed wszystkimi.

O mój Boże, jaki ty jesteś... Widziałem TO... Och, ty niegrzeczny brudasie... :)

Zrobiłem zdjęcia i filmy z najbardziej pasjonujących zabawami z treściami dla dorosłych i zsynchronizowałem je w czasie rzeczywistym z obrazem z kamery.

Uwierz, że okazało się, że jest to bardzo wysoka jakość!

Wracając do sprawy!

Jestem pewien, że nie chcesz pokazywać tych plików i historii odwiedzin wszystkim swoim kontaktom.

Prześlij 840$ na mój portfel kryptowaluty Bitcoin:

Wystarczy skopiować i wkleić numer portfela podczas przesyłania.

Jeśli nie wiesz, jak to zrobić - zapytaj Google.

Mój system automatycznie rozpoznaje tłumaczenie.

Po otrzymaniu określonej kwoty wszystkie dane zostaną zniszczone z mojego serwera, a rootkit zostanie automatycznie usunięty z twojego systemu.

Nie martw się, naprawdę wszystko usunę, ponieważ pracuję z wieloma osobami, które znalazły się w twojej sytuacji.

Będziesz musiał poinformować swojego dostawcę wyłącznie o lukach w routerze, aby inni hakerzy ich nie użyli.

Od otwarcia tej wiadomości masz 48 godzin.

Jeśli środki nie zostaną otrzymane, po upływie określonego czasu dysk urządzenia zostanie sformatowany, a z mojego serwera automatycznie wysłana zostanie wiadomość e-mail i sms do wszystkich kontaktów z kompromitującymi materiałami.

Radzę zachować ostrożność i nie angażować się w nonsensy (wszystkie pliki są na moim serwerze).

Powodzenia!

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest "I am a spyware software developer Email Scam"?

- KROK 1. Manualne usuwanie możliwych infekcji malware.

- SKROK2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk "Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w "Menu zaawansowanych opcji uruchamiania." Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij "Ustawienia uruchamiania." Kliknij przycisk "Restart". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij "5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij "Uruchom ponownie" przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij przycisk "Rozwiązywanie problemów", a następnie wybierz opcję "Opcje zaawansowane". W menu zaawansowanych opcji wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w "Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję