Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania wirusa DPD Delivery Email Virus

Czym jest wirus DPD Delivery Email?

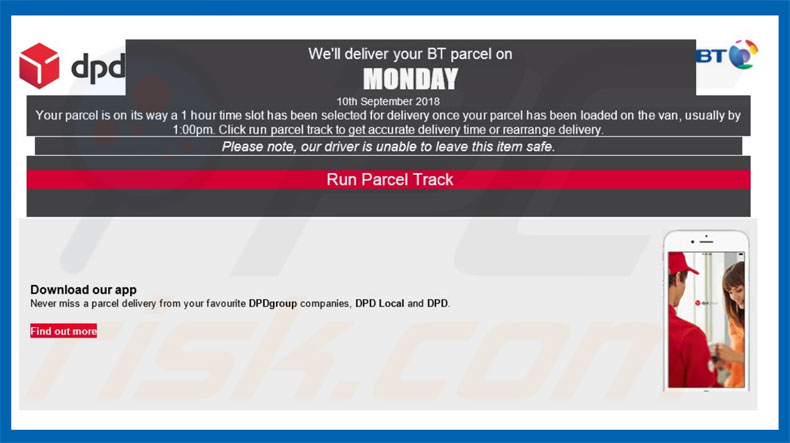

"DPD Delivery Email Virus" jest jedną z wielu e-mailowych kampanii spamowych wykorzystywanych do dystrybucji trojana DanaBot. Z reguły użytkownicy otrzymują fałszywe powiadomienie o otrzymanej przesyłce od firmy kurierskiej DPD. Są zachęcani do sprawdzania statusu dostawy, klikając "Uruchom śledzenie przesyłki". Jednak link prowadzi do pobrania archiwum zawierającego złośliwy plik .js (JavaScript).

Jak wspomniano powyżej, użytkownicy otrzymują link, który rzekomo pozwala im śledzić status paczki. Po jego kliknięciu otrzymają informację o pobraniu zarchiwizowanego pliku JavaScript. Otwarcie tego pliku powoduje infekcję trojana DanaBot. Ten sam e-mail oferuje również pobranie aplikacji DPDgroup. Jednak link "Dowiedz się więcej" prowadzi do pobrania tego samego pliku JavaScript. Jak już wspomniano, cały e-mail jest prezentowany jako powiadomienie od DPD - prawdziwej firmy kurierskiej. Jest jednak oczywiste, że ta firma nie ma nic wspólnego z kampanią spamową "DPD Delivery Email Virus". Cyberprzestępcy często ukrywają się za nazwami popularnych firm i agencji rządowych. Robią to w celu zwiększenia liczby infekcji - użytkownicy są bardziej skłonni do otworzenia plików, gdy znają ich nadawcę. DanaBot jest zasadniczo trojanem bankowym. Jego głównym celem jest zbieranie loginów i haseł do kont bankowych. DanaBot został zaprojektowany do porywania przeglądarek internetowych i modyfikowania witryn banków, tak aby wszystkie wprowadzone loginy/hasła były zapisywane na zdalnym serwerze kontrolowanym przez cyberprzestępców. Poza tym DPD Delivery Email Virus robi zrzuty ekranu pulpitu ofiary, zapisuje listę istniejących plików i szczegółowe informacje o systemie. Te dane są również zapisywane na zdalnym serwerze. Oczywiście programiści DanaBot dążą do generowania jak największego przychodu. W związku z tym istnieje wysokie prawdopodobieństwo, że porwane konta będą nadużywane poprzez przekazywanie pieniędzy, zakupy online itd. Obecność takiego wirusa może prowadzić do znacznych strat finansowych i poważnych problemów związanych z prywatnością. Dlatego, jeśli już otworzyłeś wiadomości kampanii e-mailowej "DPD Delivery Email Virus", powinieneś natychmiast usunąć pobrane pliki, przeskanować system przy użyciu sprawdzonego programu antywirusowego/antyspyware i wyeliminować wszystkie zagrożenia.

| Nazwa | Wirus DanaBot |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna |

| Objawy | Nieautoryzowane zakupy internetowe, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do czyjegoś komputera. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe internetowe reklamy pop-up, techniki zatruwania wyszukiwarek, domeny z błędnie napisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych prywatnych informacji, straty finansowe, kradzież tożsamości. |

| Usuwanie |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

DanaBot ma wiele podobieństw z Hancitor, TrickBot, Emotet, Adwind i wieloma innymi trojanami rozpowszechnianymi za pomocą kampanii spamowych. Ich zachowanie może się nieznacznie różnić - niektóre zbierają dane osobowe, inne powodują infekcje łańcuchowe (jeden wirus rozprowadza inne) itd. Ostatecznie wszystkie te wirusy mają jedną wspólną cechę - stanowią bezpośrednie zagrożenie dla prywatności użytkownika i bezpieczeństwa komputera. Z tego powodu ich eliminacja jest koniecznością.

W jaki sposób DPD Delivery Email Virus zainfekował mój komputer?

W kampanii "DPD Delivery Email Virus" dystrybuowany jest złośliwy plik JavaScript. Po otwarciu plik JavaScript wykonuje polecenia, które pobierają i instalują DanaBot w systemie. Niemal wszystkie kampanie emailowe spam są oparte na tym samym modelu dystrybucji malware - cyberprzestępcy prezentują złośliwe pliki (w większości przypadków dokumenty Microsoft Office) jako całkowicie legalne, co nakłania użytkowników do ich pobrania i otworzenia. Powinniśmy również wspomnieć, że malware DanaBot działa tylko w systemie operacyjnym Microsoft Windows, a zatem użytkownicy innych platform nie mają się czym martwić.

Jak uniknąć instalacji malware?

Aby temu zapobiec, użytkownicy muszą być bardzo ostrożni podczas przeglądania Internetu. Zawsze zastanawiaj się dwa razy przed otwarciem załączników do wiadomości e-mail. Jeśli plik nie jest istotny i/lub został otrzymany z podejrzanego/nierozpoznawalnego adresu e-mail, nie powinien nigdy zostać otwarty. Ponadto zawsze upewnij się, że masz zainstalowane i działające sprawdzone oprogramowanie antywirusowe/antyspyware, ponieważ takie narzędzia bardzo często wykrywają i usuwają złośliwe pliki, zanim zrobią one cokolwiek. Niezbędne jest również bieżące aktualizowanie zainstalowanych aplikacji i systemu operacyjnego. Głównymi przyczynami infekcji komputerowych są brak wiedzy i nieostrożne zachowanie. Kluczem do bezpieczeństwa jest ostrożność. Jeśli już otworzyłeś załącznik "DPD Delivery Email Virus", zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować infiltrujące malware.

Tekst przedstawiony w wiadomości e-mail "Email dostarczania DPD Delivery":

Temat: Twoja przesyłka jest już w drodze

Dostarczymy twoją paczkę BT

Twoja paczka jest w drodze. Po załadowaniu jej na samochód zostanie ustalony 1-godzinny przedział czasowy na dostawę, zwykle do godziny 13.00. Kliknij Uruchom paczkę, aby uzyskać dokładny czas dostawy lub zmienić czas dostawy.

Pamiętaj, że nasz kierowca nie może pozostawić tej przesyłki w bezpiecznym miejscu.

Uruchom śledzenie przesyłki

Twoja paczka: -

Pobierz naszą aplikację

Nie przegap dostawy przesyłki od twoich ulubionych firm DPDgroup, DPD Local i DPD.

Dowiedz się więcej

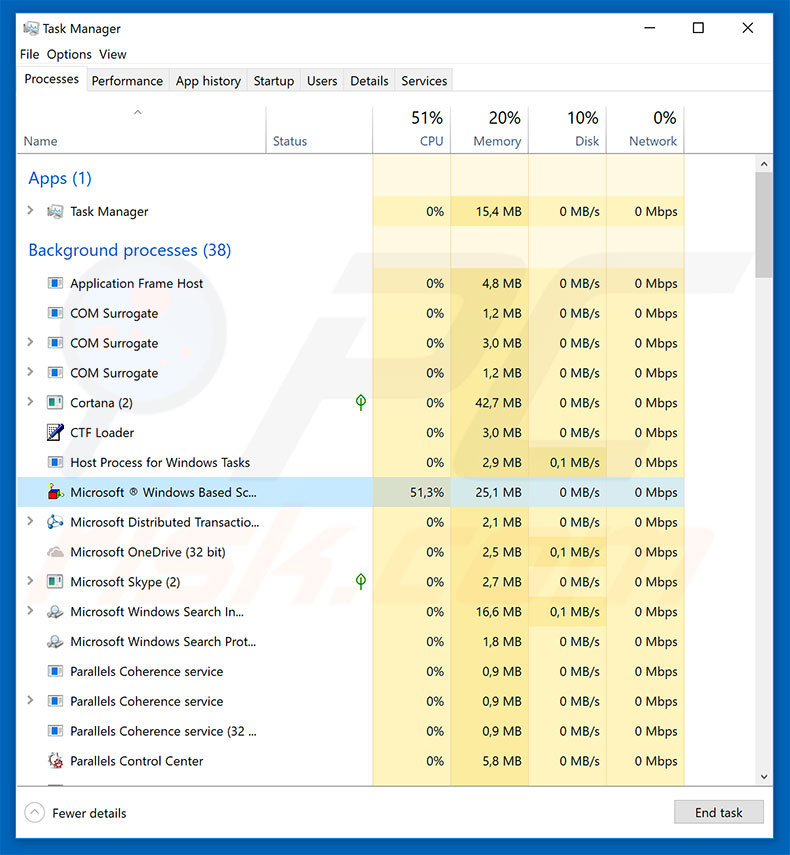

Zrzut ekranu procesu DanaBot w Menedżerze Zadań Windows:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest DPD Delivery Email Virus?

- KROK 1. Manualne usuwanie malware DPD Delivery Email Virus.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk "Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w "Menu zaawansowanych opcji uruchamiania." Kliknij przycisk "Rozwiązywanie problemów", a następnie kliknij przycisk "Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij "Ustawienia uruchamiania." Kliknij przycisk "Restart". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij "5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w "Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij "Uruchom ponownie" przytrzymując przycisk "Shift" na klawiaturze. W oknie "wybierz opcję" kliknij przycisk "Rozwiązywanie problemów", a następnie wybierz opcję "Opcje zaawansowane". W menu zaawansowanych opcji wybierz "Ustawienia uruchamiania" i kliknij przycisk "Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk "F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w "Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń"

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję