Jak usunąć AtlasCross RAT z zainfekowanych urządzeń

TrojanZnany również jako: AtlasCross trojan zdalnego dostępu

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest malware AtlasCross?

AtlasCross to trojan zdalnego dostępu (RAT), który pozwala atakującym potajemnie kontrolować komputer ofiary. Wiadomo, że cyberprzestępcy atakują głównie użytkowników chińskojęzycznych i wykorzystują fałszywe strony pobierania popularnych aplikacji do dystrybucji tego trojana RAT. AtlasCross jest również zaprojektowany tak, aby unikać wykrycia.

Więcej informacji o AtlasCross

Cyberprzestępcy używają prawdziwego narzędzia o nazwie Setup Factory, aby instalator malware wyglądał na legalny i bezpieczny. Ukrywają AtlasCross w kilku warstwach legalnie wyglądających instalatorów, sprawiając, że wygląda on na bezpieczny, jednocześnie potajemnie infekując system. Przestępcy stosują również techniki antyanalizy, aby uniknąć wykrycia przez narzędzia bezpieczeństwa i badaczy.

AtlasCross RAT to główne malware, które uruchamia się po infekcji. Łączy się z serwerem atakującego i przejmuje kontrolę nad systemem. Ukrywa się w folderze Windows pod losową nazwą i wykonuje wiele zadań, takich jak blokowanie narzędzi bezpieczeństwa i komunikacja z atakującymi.

Potajemnie uruchamia również PowerShell w swoim procesie (bez korzystania ze standardowego programu PowerShell) i wyłącza zabezpieczenia, pozwalając atakującym na wykonywanie poleceń bez wykrycia. RAT komunikuje się ze swoim serwerem kontrolnym za pomocą silnego szyfrowania (ChaCha20).

AtlasCross RAT umożliwia cyberprzestępcom zarządzanie zdalnymi sesjami, dając im kontrolę nad zainfekowanymi systemami. Może wyświetlać ekran i kontrolować dane wejściowe myszy i klawiatury. Malware obsługuje również wstrzykiwanie procesów, co pozwala mu uruchamiać złośliwy kod wewnątrz innych programów.

Może także pobierać i uruchamiać dodatkowe pliki oraz zawiera narzędzie do zarządzania modułami, które pozwala cyberprzestępcom ładować lub aktualizować różne komponenty malware. Dodatkowo zapewnia dostęp do plików i polecenia powłoki, umożliwiając przestępcom przeglądanie, modyfikowanie plików i zdalne uruchamianie poleceń systemowych.

Dodatkowe możliwości

AtlasCross zakłóca działanie programów zabezpieczających, blokując ich połączenia sieciowe. Osłabia to ich zdolność do ochrony systemu bez bezpośredniego ich zamykania. Monitoruje również popularne narzędzia zabezpieczające i aplikacje, takie jak WeChat i Telegram. RAT może wstrzyknąć złośliwą bibliotekę DLL do WeChat, aby przejąć kontrolę nad aplikacją.

Po otrzymaniu polecenia umieszcza plik DLL, znajduje uruchomiony proces WeChat i wymusza załadowanie złośliwego kodu do jego pamięci. Ta funkcja jest prawdopodobnie wykorzystywana do uzyskiwania dostępu do wiadomości lub kradzieży danych sesji.

Ponadto AtlasCross może umieścić ukryte zaplanowane zadanie w folderze systemowym Windows, dzięki czemu uruchamia się automatycznie, gdy użytkownik loguje się z wysokimi uprawnieniami. Maskuje swoją ścieżkę pliku, aby uniknąć wykrycia przez narzędzia bezpieczeństwa. Gdy musi się usunąć, opóźnia działanie i dostosowuje priorytety procesów, dzięki czemu może usunąć własne pliki bez awarii i pozostawiania śladów.

| Nazwa | AtlasCross trojan zdalnego dostępu |

| Typ Zagrożenia | Trojan zdalnego dostępu (RAT) |

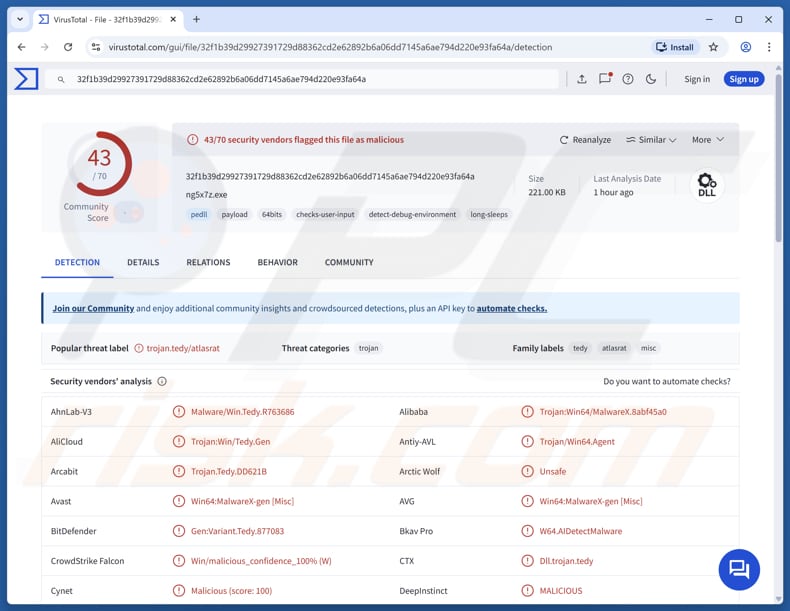

| Nazwy Wykrycia | Avast (Win64:MalwareX-gen [Misc]), Combo Cleaner (Gen:Variant.Tedy.877083), ESET-NOD32 (Win64/Agent.AWX Trojan), Kaspersky (UDS:Backdoor.Win64.Agent.gen), Microsoft (Trojan:Win32/Etset!rfn), Pełna Lista (VirusTotal) |

| Objawy | Trojany zdalnego dostępu są zaprojektowane tak, aby potajemnie infiltrować komputer ofiary i pozostawać w ukryciu, dlatego na zainfekowanym komputerze nie są wyraźnie widoczne żadne szczególne objawy. |

| Możliwe Metody Dystrybucji | Fałszywe strony internetowe, złośliwe instalatory oprogramowania. |

| Szkody | Kradzież haseł i informacji bankowych, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Podsumowanie

AtlasCross to wyrafinowany i ukryty RAT zdolny do przejmowania kontroli nad zainfekowanymi systemami, omijania zabezpieczeń i utrzymywania trwałości. Ofiary tych ataków mogą napotkać problemy takie jak kradzież tożsamości, przejęcie kont, dodatkowe infekcje, straty finansowe itp. Jeśli system jest zainfekowany AtlasCross, RAT powinien zostać natychmiast usunięty.

Więcej przykładów RAT-ów to CrySome, CrystalX i GHOSTFORM.

Jak AtlasCross przeniknął na mój komputer?

AtlasCross jest dystrybuowany za pośrednictwem fałszywych instalatorów pobieranych z witryn wykorzystujących typosquatting (np. www-surfshark[.]com), które imitują legalne witryny do pobierania oprogramowania. Witryny te oferują narzędzia takie jak Surfshark, Signal, Telegram, Zoom, Microsoft Teams, klienty VPN, komunikatory, aplikacje do wideokonferencji, trackery kryptowalut i aplikacje e-commerce.

Są zaprojektowane tak, aby pobrać plik ZIP zawierający wielowarstwowy instalator, który wygląda na legalny i jest podpisany skradzionym certyfikatem. Po uruchomieniu instaluje aplikację-przynętę (np. UltraViewer) obok ukrytych komponentów malware, a następnie ładuje RAT do pamięci poprzez wiele etapów.

Więcej przykładów fałszywych witryn używanych do dostarczania złośliwych instalatorów: app-zoom[.]com, eyy-eyy[.]com, kefubao-pc[.]com, quickq-quickq[.]com, signal-signal[.]com, telegrtam.com[.]cn, trezor-trezor[.]com, ultraviewer-cn[.]com, wwtalk-app[.]com, www-surfshark[.]com i www-teams[.]com.

Jak uniknąć instalacji malware?

Należy zachować ostrożność w przypadku wiadomości e-mail, które wydają się niespodziewane lub pochodzą od nieznanych nadawców, zwłaszcza jeśli zawierają łącza lub załączniki. Jeśli pliki lub łącza w takich wiadomościach wydają się podejrzane, nie należy ich otwierać. Należy również unikać interakcji z wyskakującymi okienkami, reklamami lub monitami na niezaufanych stronach internetowych i nie zezwalać na powiadomienia z podejrzanych stron.

Oprogramowanie i pliki należy pobierać z oficjalnych źródeł lub zweryfikowanych sklepów z aplikacjami oraz unikać programów crackowanych, pirackiego oprogramowania i generatorów kluczy. Należy upewnić się, że system operacyjny i aplikacje są aktualizowane na bieżąco.

Jeśli uważa Pan/Pani, że komputer jest już zainfekowany, zalecamy uruchomienie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować infiltrujące malware.

Fałszywe strony internetowe dystrybuujące złośliwe instalatory zawierające AtlasCross (źródło: hexastrike.com):

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest AtlasCross?

- KROK 1. Ręczne usuwanie malware AtlasCross.

- KROK 2. Sprawdź, czy komputer jest czysty.

Jak ręcznie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem — zwykle лучше pozwolić programom antywirusowym lub antymalware zrobić to automatycznie. Aby usunąć to malware, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chce Pan/Pani usunąć malware ręcznie, pierwszym krokiem jest zidentyfikowanie nazwy malware, które próbuje Pan/Pani usunąć. Oto przykład podejrzanego programu działającego na komputerze użytkownika:

Jeśli sprawdził(a) Pan/Pani listę programów uruchomionych na komputerze, na przykład za pomocą menedżera zadań, i zidentyfikował(a) program, który wygląda podejrzanie, należy kontynuować, wykonując następujące kroki:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, lokalizacje rejestru i systemu plików:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, lokalizacje rejestru i systemu plików:

Uruchom ponownie komputer w trybie awaryjnym:

Uruchom ponownie komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij wielokrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Zaawansowane opcje systemu Windows, a następnie wybierz z listy Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Uruchom Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, w otwartym oknie „Ogólne ustawienia komputera" wybierz Uruchamianie zaawansowane.

Kliknij przycisk „Uruchom ponownie teraz". Komputer zostanie teraz uruchomiony ponownie z menu „Zaawansowane opcje uruchamiania". Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania".

Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie na ekranie ustawień uruchamiania. Naciśnij F5, aby uruchomić w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę zasilania. W otwartym menu kliknij „Uruchom ponownie", przytrzymując klawisz „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij „Rozwiązywanie problemów", następnie wybierz „Opcje zaawansowane".

W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W następnym oknie naciśnij klawisz „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wypakuj pobrane archiwum i uruchom plik Autoruns.exe.

Wypakuj pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Options" u góry i odznacz opcje „Hide Empty Locations" oraz „Hide Windows Entries". Po wykonaniu tej procedury kliknij ikonę „Refresh".

W aplikacji Autoruns kliknij „Options" u góry i odznacz opcje „Hide Empty Locations" oraz „Hide Windows Entries". Po wykonaniu tej procedury kliknij ikonę „Refresh".

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik malware, który chcesz wyeliminować.

Należy zapisać jego pełną ścieżkę i nazwę. Należy pamiętać, że niektóre malware ukrywa nazwy procesów pod legalnymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby nie usuwać plików systemowych. Po zlokalizowaniu podejrzanego programu, który chce Pan/Pani usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Delete".

Po usunięciu malware za pomocą aplikacji Autoruns (gwarantuje to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać nazwę malware na komputerze. Przed kontynuowaniem upewnij się, że włączone jest wyświetlanie ukrytych plików i folderów. Jeśli znajdziesz nazwę pliku malware, usuń go.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych kroków powinno usunąć wszelkie malware z komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności komputerowych. Jeśli nie posiada Pan/Pani takich umiejętności, usuwanie malware należy pozostawić programom antywirusowym i antymalware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej zapobiegać infekcji, niż później próbować usuwać malware. Aby zapewnić bezpieczeństwo komputera, należy instalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby upewnić się, że komputer jest wolny od infekcji malware, zalecamy przeskanowanie go za pomocą Combo Cleaner Antivirus dla Windows.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany malware AtlasCross, czy powinienem/powinnam sformatować urządzenie pamięci masowej, aby się go pozbyć?

Wykonanie tego kroku może wyeliminować AtlasCross, ale spowoduje również usunięcie wszystkich plików i danych z urządzenia. Z tego powodu często zaleca się najpierw spróbować usunąć go za pomocą renomowanego rozwiązania bezpieczeństwa, takiego jak Combo Cleaner, przed podjęciem decyzji o formatowaniu.

Jakie są największe problemy, które może powodować malware?

Malware może wykonywać szeroki zakres szkodliwych działań, takich jak usuwanie lub uszkadzanie plików, instalowanie dodatkowych złośliwych ładunków i gromadzenie poufnych informacji. Może to prowadzić do poważnych konsekwencji, takich jak kradzież tożsamości, straty finansowe, nieautoryzowany dostęp do kont i nieodwracalna utrata danych.

Jaki jest cel AtlasCross?

Celem AtlasCross jest działanie jako trojan zdalnego dostępu, który daje atakującym kontrolę nad zainfekowanymi komputerami. Jest wykorzystywany głównie do szpiegowania użytkowników, kradzieży danych, zdalnego wykonywania poleceń i utrzymywania długoterminowego dostępu.

Jak AtlasCross przeniknął na mój komputer?

AtlasCross jest rozprzestrzeniany za pośrednictwem złośliwych instalatorów na fałszywych stronach internetowych, które imitują zaufane oprogramowanie, takie jak Surfshark, Signal, Telegram, Zoom, Microsoft Teams, sieci VPN i inne popularne aplikacje. Witryny te dostarczają plik ZIP zawierający pozornie legalny instalator podpisany skradzionym certyfikatem. Po uruchomieniu instaluje aplikację-przynętę (taką jak UltraViewer), jednocześnie potajemnie ładując RAT.

Czy Combo Cleaner ochroni mnie przed malware?

Tak, Combo Cleaner może wykrywać i usuwać większość znanych infekcji malware. Jednak zaawansowane zagrożenia często ukrywają się głęboko w systemie, dlatego ważne jest przeprowadzenie pełnego skanowania systemu, aby upewnić się, że nic nie zostało pominięte.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję