Jak usunąć SnappyClient z zainfekowanych urządzeń

TrojanZnany również jako: Trojan zdalnej administracji SnappyClient

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Jakim rodzajem malware jest SnappyClient?

SnappyClient to malware dostarczane za pośrednictwem HijackLoader. Jest napisane w C++ i wykorzystywane przez cyberprzestępców do zdalnego kontrolowania zainfekowanych urządzeń (jako trojan zdalnej administracji) oraz kradzieży danych. Po zainfekowaniu systemu SnappyClient może komunikować się z serwerem C2 w celu otrzymywania instrukcji.

Przegląd SnappyClient

Aby uniknąć wykrycia, SnappyClient zmienia sposób działania kontroli bezpieczeństwa systemu Windows, tak aby złośliwe oprogramowanie nie zostało wykryte. Robi to poprzez ingerencję w AMSI, czyli system skanujący kod pod kątem zagrożeń. Zamiast pozwolić AMSI zgłosić zagrożenie, wymusza, aby wynik skanowania wyglądał na bezpieczny.

Ponadto SnappyClient posiada wewnętrzną listę ustawień, która określa sposób jego działania i miejsce przechowywania danych. Te ustawienia kontrolują, jakie dane kradnie, gdzie je zapisuje, w jaki sposób pozostaje na urządzeniu i czy powinien się zatrzymać czy kontynuować działanie. Wykorzystuje te ustawienia również do utrzymania aktywności po ponownym uruchomieniu systemu (trwałość).

Dodatkowo złośliwe oprogramowanie pobiera dwa zaszyfrowane pliki z serwera atakującego. Pliki te są przechowywane w ukryty, zaszyfrowany sposób i służą do kontrolowania działań złośliwego oprogramowania na zainfekowanym urządzeniu.

Funkcje SnappyClient

SnappyClient może przechwytywać obrazy ekranu ofiary i wysyłać je cyberprzestępcom. Może także przeglądać i zarządzać uruchomionymi procesami na zainfekowanym komputerze. SnappyClient może wyświetlać listę aktywnych procesów, wstrzymywać je lub wznawiać, a nawet całkowicie je kończyć. Potrafi również wstrzykiwać złośliwy kod do legalnych procesów, dzięki czemu może działać ukryty w systemie.

Co więcej, SnappyClient posiada funkcję umożliwiającą zarządzanie plikami i folderami na zainfekowanym komputerze. Może wyświetlać zawartość katalogów, kopiować, przenosić, zmieniać nazwy, usuwać lub tworzyć pliki i foldery, a nawet kompresować lub rozpakowywać archiwa (w tym chronione hasłem). Może także uruchamiać pliki i sprawdzać skróty.

Złośliwe oprogramowanie może również kraść poufne informacje z zainfekowanego komputera. Może wysyłać atakującemu dane z keyloggera, który rejestruje wszystko, co użytkownik wpisuje. Może też kraść zapisane hasła przeglądarek (dane logowania), pliki cookie przeglądarek, historię, zakładki, informacje o sesjach oraz dane z rozszerzeń przeglądarek. Oprócz przeglądarek SnappyClient może przechwytywać dane z innego zainstalowanego oprogramowania.

Ponadto SnappyClient zawiera funkcję umożliwiającą wyszukiwanie i kradzież plików (oraz folderów) z systemu i zainstalowanych aplikacji. Cyberprzestępcy mogą kierować się na konkretne dane, ustawiając filtry dla nazw plików lub ścieżek. SnappyClient może także pobierać pliki ze zdalnego serwera i zapisywać je na zainfekowanym komputerze.

Złośliwe oprogramowanie może również wykonywać pliki na różne sposoby, w tym poprzez normalne wykonanie, uruchamianie plików DLL lub wyodrębnianie i uruchamianie plików z archiwów. Może także kontrolować sposób uruchamiania pliku, w tym jego ustawienia, katalog i opcje wiersza poleceń. W niektórych przypadkach może próbować ominąć zabezpieczenia systemu Windows (UAC), aby uruchamiać pliki z uprawnieniami administratora.

Operatorzy mogą również używać SnappyClient do otwierania ukrytej sesji przeglądarki na komputerze ofiary w celu potajemnego przeglądania i kontrolowania aktywności internetowej. Dodatkowo mogą korzystać z interfejsu wiersza poleceń do wykonywania poleceń na zainfekowanym systemie. Kolejną możliwością SnappyClient jest zmiana zawartości schowka. To narzędzie jest często wykorzystywane do wstawiania portfeli kryptowalutowych należących do cyberprzestępców.

Na koniec SnappyClient zawiera funkcję umożliwiającą wyświetlanie fałszywych wyskakujących okienek lub otwieranie ukrytych okien przeglądarki na urządzeniu ofiary. Może wyświetlać okno komunikatu z niestandardowym tekstem lub tworzyć okno, które ładuje zawartość internetową.

Aplikacje będące celem ataku

Wiadomo, że SnappyClient może kraść informacje z następujących przeglądarek internetowych: 360 Browser, Brave, Chrome, CocCoc, Edge, Firefox, Opera, Slimjet, Vivaldi i Waterfox. Atakuje również rozszerzenia portfeli kryptowalutowych, takie jak Coinbase, Metamask, Phantom, TronLink i TrustWallet.

Dodatkowo może kraść informacje z Atomic, BitcoinCore, Coinomi, Electrum, Exodus, LedgerLive, TrezorSuite i Wasabi, które są portfelami programowymi, narzędziami portfeli sprzętowych i innymi narzędziami związanymi z kryptowalutami.

| Nazwa | Trojan zdalnej administracji SnappyClient |

| Typ Zagrożenia | Trojan zdalnego dostępu (RAT) |

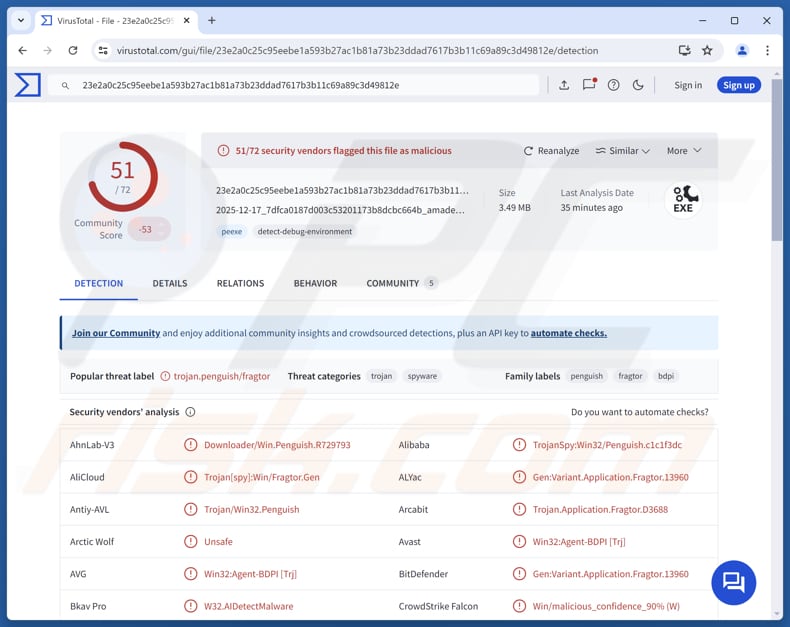

| Nazwy Wykrycia | Avast (Win32:Agent-BDPI [Trj]), Combo Cleaner (Gen:Variant.Application.Fragtor.13960), ESET-NOD32 (Win32/Spy.Agent.QOZ Trojan), Kaspersky (HEUR:Trojan.Win32.Penguish.gen), Microsoft (Trojan:Win32/SnappyClient.CA!MTB), Pełna Lista (VirusTotal) |

| Objawy | Trojany RAT są zaprojektowane tak, aby potajemnie infiltrować komputer ofiary i działać w ukryciu, dlatego na zainfekowanym urządzeniu nie widać żadnych wyraźnych objawów. |

| Możliwe Metody Dystrybucji | Fałszywe strony internetowe, wiadomości wysyłane przez media społecznościowe, HijackLoader, ClickFix |

| Szkody | Kradzież haseł i informacji bankowych, kradzież tożsamości, dodanie komputera ofiary do botnetu, dodatkowe infekcje, straty finansowe, przejęcie kont. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Podsumowanie

Ogólnie rzecz biorąc, SnappyClient to zaawansowane złośliwe oprogramowanie zaprojektowane w celu przejęcia kontroli nad zainfekowanym systemem przy jednoczesnym pozostaniu w ukryciu. Umożliwia cyberprzestępcom monitorowanie ofiary, kradzież poufnych informacji, manipulowanie plikami i procesami oraz wykonywanie poleceń. Ataki SnappyClient mogą powodować problemy takie jak przejęcie kont, kradzież tożsamości, dodatkowe infekcje, straty finansowe i inne problemy.

W jaki sposób SnappyClient dostał się na mój komputer?

SnappyClient jest dystrybuowany za pośrednictwem fałszywych stron internetowych i sztuczek w mediach społecznościowych. W pierwszym przypadku cyberprzestępcy wykorzystują fałszywą stronę internetową, która podszywa się pod prawdziwą firmę telekomunikacyjną. Gdy użytkownicy odwiedzają tę stronę, potajemnie pobiera ona złośliwy plik o nazwie HijackLoader na ich urządzenia.

Jeśli użytkownicy uruchomią ten plik, odblokowuje on i wstrzykuje SnappyClient. Innym sposobem rozprzestrzeniania tego złośliwego oprogramowania są posty w mediach społecznościowych (takich jak X/Twitter). Cyberprzestępcy udostępniają linki lub instrukcje, które nakłaniają użytkowników do uruchomienia procesu pobierania (czasami przy użyciu metod takich jak ClickFix). To również prowadzi do uruchomienia HijackLoader, który następnie dostarcza SnappyClient.

Jak uniknąć instalacji złośliwego oprogramowania?

Użytkownicy powinni zachować ostrożność w przypadku nieoczekiwanych wiadomości e-mail lub komunikatów, zwłaszcza jeśli pochodzą z nieznanych źródeł, i nie powinni otwierać załączników ani klikać linków, chyba że mają pewność, że są bezpieczne. Ważne jest również regularne skanowanie systemu przy użyciu zaufanego oprogramowania zabezpieczającego.

Użytkownicy powinni pobierać oprogramowanie i pliki wyłącznie z oficjalnych stron internetowych lub zaufanych sklepów z aplikacjami. Należy unikać podejrzanych reklam, wyskakujących okienek i nieznanych linków (szczególnie na niegodnych zaufania stronach internetowych), a wszelkie prośby o zezwolenie na powiadomienia z takich stron powinny być zawsze odrzucane. Ponadto użytkownicy powinni dbać o aktualność systemu operacyjnego i wszystkich aplikacji.

Jeśli uważają Państwo, że komputer jest już zainfekowany, zalecamy uruchomienie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie wyeliminować złośliwe oprogramowanie.

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest SnappyClient?

- KROK 1. Ręczne usuwanie złośliwego oprogramowania SnappyClient.

- KROK 2. Sprawdź, czy Twój komputer jest czysty.

Jak ręcznie usunąć złośliwe oprogramowanie?

Ręczne usuwanie złośliwego oprogramowania jest skomplikowanym zadaniem — zwykle лучше jest pozwolić programom antywirusowym lub antymalware wykonać to automatycznie. Do usunięcia tego złośliwego oprogramowania zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcą Państwo ręcznie usunąć złośliwe oprogramowanie, pierwszym krokiem jest identyfikacja nazwy złośliwego oprogramowania, które próbują Państwo usunąć. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli sprawdzili Państwo listę programów uruchomionych na komputerze, na przykład za pomocą menedżera zadań, i zidentyfikowali podejrzany program, należy kontynuować wykonując następujące kroki:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, lokalizacje rejestru i systemu plików:

Pobierz program o nazwie Autoruns. Program ten pokazuje automatycznie uruchamiane aplikacje, lokalizacje rejestru i systemu plików:

Uruchom ponownie komputer w trybie awaryjnym:

Uruchom ponownie komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij wielokrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Zaawansowane opcje systemu Windows, a następnie wybierz z listy Tryb awaryjny z obsługą sieci.

Film pokazujący, jak uruchomić Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Uruchom Windows 8 w trybie awaryjnym z obsługą sieci — Przejdź do ekranu startowego Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, w otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Komputer uruchomi się ponownie w „Menu zaawansowanych opcji uruchamiania". Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania".

Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie na ekranie Ustawienia uruchamiania. Naciśnij F5, aby uruchomić w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilanie. W otwartym menu kliknij „Uruchom ponownie", przytrzymując klawisz „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij „Rozwiązywanie problemów", następnie wybierz „Opcje zaawansowane".

W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W następnym oknie naciśnij klawisz „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

Rozpakuj pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Options" u góry i odznacz opcje „Hide Empty Locations" oraz „Hide Windows Entries". Po tej procedurze kliknij ikonę „Refresh".

W aplikacji Autoruns kliknij „Options" u góry i odznacz opcje „Hide Empty Locations" oraz „Hide Windows Entries". Po tej procedurze kliknij ikonę „Refresh".

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i zlokalizuj plik złośliwego oprogramowania, który chcesz wyeliminować.

Należy zapisać jego pełną ścieżkę i nazwę. Należy pamiętać, że niektóre złośliwe oprogramowanie ukrywa nazwy procesów pod legalnymi nazwami procesów Windows. Na tym etapie bardzo ważne jest, aby nie usuwać plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Delete".

Po usunięciu złośliwego oprogramowania za pomocą aplikacji Autoruns (zapewnia to, że złośliwe oprogramowanie nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać nazwę złośliwego oprogramowania na komputerze. Przed kontynuowaniem upewnij się, że ukryte pliki i foldery są włączone. Jeśli znajdziesz plik złośliwego oprogramowania, usuń go.

Uruchom ponownie komputer w trybie normalnym. Wykonanie tych kroków powinno usunąć wszelkie złośliwe oprogramowanie z komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Jeśli nie posiadasz tych umiejętności, pozostaw usuwanie złośliwego oprogramowania programom antywirusowym i antymalware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji złośliwym oprogramowaniem. Jak zawsze lepiej jest zapobiegać infekcji, niż próbować później usuwać złośliwe oprogramowanie. Aby zapewnić bezpieczeństwo komputera, instaluj najnowsze aktualizacje systemu operacyjnego i korzystaj z oprogramowania antywirusowego. Aby upewnić się, że komputer jest wolny od infekcji złośliwym oprogramowaniem, zalecamy przeskanowanie go za pomocą Combo Cleaner Antivirus dla Windows.

Często zadawane pytania (FAQ)

Moje urządzenie jest zainfekowane złośliwym oprogramowaniem SnappyClient, czy powinienem sformatować urządzenie pamięci masowej, aby się go pozbyć?

Pełne formatowanie urządzenia może całkowicie usunąć złośliwe oprogramowanie, ale spowoduje również usunięcie wszystkich zapisanych plików. Przed podjęciem tego kroku zazwyczaj bezpieczniej jest spróbować oczyścić system za pomocą renomowanego narzędzia, takiego jak Combo Cleaner.

Jakie są największe problemy, które może powodować złośliwe oprogramowanie?

Złośliwe oprogramowanie może umożliwić cyberprzestępcom zdalny dostęp do systemu, usunięcie lub uszkodzenie istotnych plików, wdrożenie dodatkowych ładunków oraz wyodrębnienie poufnych informacji. Może to prowadzić do problemów takich jak utrata danych, przejęcie kont, oszustwa finansowe, kradzież tożsamości i dodatkowe infekcje złośliwym oprogramowaniem.

Jaki jest cel SnappyClient?

Celem SnappyClient jest zapewnienie cyberprzestępcom zdalnej kontroli nad zainfekowanym komputerem w celu szpiegowania użytkownika, kradzieży poufnych danych i manipulowania systemem. Jest wykorzystywany do kradzieży informacji (takich jak hasła, pliki i dane osobowe), monitorowania systemu oraz wykonywania złośliwych działań, pozostając ukrytym przed ofiarą.

W jaki sposób SnappyClient dostał się na moje urządzenie?

SnappyClient rozprzestrzenia się za pośrednictwem fałszywych stron internetowych i oszustw w mediach społecznościowych. Takie strony mogą automatycznie pobrać złośliwy plik (HijackLoader), który po otwarciu instaluje SnappyClient. Może również rozprzestrzeniać się poprzez posty w mediach społecznościowych, które nakłaniają użytkowników do klikania linków lub wykonywania instrukcji (technika ClickFix), co prowadzi do pobrania i uruchomienia tego samego złośliwego oprogramowania.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Combo Cleaner jest skuteczny przeciwko większości złośliwego oprogramowania, ale niektóre zaawansowane infekcje mogą być trudniejsze do wykrycia. Dlatego ważne jest przeprowadzenie pełnego skanowania systemu, aby dokładnie sprawdzić urządzenie i usunąć wszelkie ukryte zagrożenia.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję