Jak usunąć malware Ov3r_Stealer z systemu operacyjnego

TrojanZnany również jako: Wirus Ov3r_Stealer

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Jakim malware jest Ov3r_Stealer?

Ov3r_Stealer to nazwa szkodliwego oprogramowania kradnącego informacje. Celem tego programu jest przede wszystkim dane logowania i portfele kryptowalutowe. Istnieją pewne dowody sugerujące, że Ov3r_Stealer mógł opierać się na złodzieju danych Phemedrone. Zaobserwowano, że wirus Ov3r_Stealer rozprzestrzenia się za pośrednictwem reklam na Facebooku skupiających się na ofertach pracy.

Przegląd malware Ov3r_Stealer

Ov3r_Stealer infiltruje systemy po wieloetapowym łańcuchu infekcji (opisanym poniżej). Gdy złośliwe oprogramowanie nabierze trwałości, zaczyna zbierać odpowiednie dane o urządzeniu (np. szczegóły sprzętu i systemu, geolokalizację itp.). Złodziej wykorzystuje Telegram do swojego serwera zarządzania i kontroli (zarzadzania i kontroli).

Ov3r_Stealer stara się zdobyć dane logowania i inne informacje związane z portfelami kryptowalutowymi. Program ma również na celu wydobywanie programów Microsoft Word i Excel, a także zwykłych plików tekstowych. Zbiera również dane powiązane z komunikatorami i klientami FTP (protokołu transferu plików).

Zdecydowanie najobszerniejsza lista celów Ov3r_Stealer dotyczy rozszerzeń przeglądarki, zawiera dziesiątki menedżerów haseł i dodatków związanych z kryptowalutami (pełna lista). Informacje przechowywane w przeglądarkach są również interesujące dla tego malware. Potrafi ono wyodrębniać i wydobywać internetowe pliki cookie, automatyczne wypełniania, hasła i dane kart kredytowych. Skradziona zawartość jest następnie wysyłana do kanału zarządzania i kontroli atakujących.

Warto wspomnieć, że twórcy złośliwego oprogramowania często udoskonalają swoje oprogramowanie i techniki. Dlatego potencjalne przyszłe warianty Ov3r_Stealer mogą pochwalić się dodatkowymi/różnymi możliwościami i funkcjami.

Podsumowując, obecność oprogramowania takiego jak Ov3r_Stealer na urządzeniach może prowadzić do poważnych problemów prywatności, strat finansowych i kradzieży tożsamości.

| Nazwa | Wirus Ov3r_Stealer |

| Typ zagrożenia | Trojan, złodziej, wirus kradnący hasła, złośliwe oprogramowanie bankowe, oprogramowanie szpiegujące. |

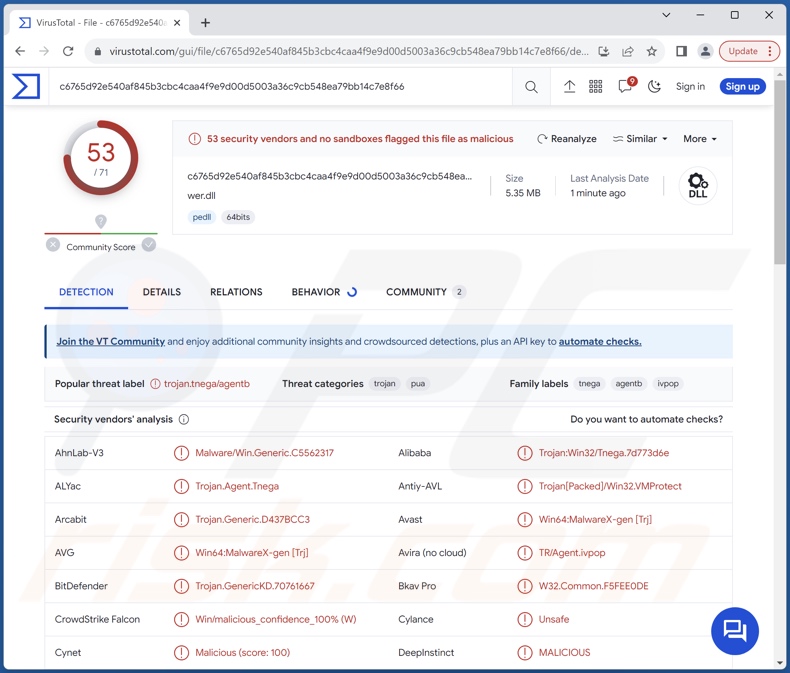

| Nazwy wykrycia | Avast (Win64:MalwareX-gen [Trj]), Combo Cleaner (Trojan.GenericKD.70761667), ESET-NOD32 (Win64/Agent.DFY), Kaspersky (Trojan.Win64.Agentb.kxjc), Microsoft (Trojan:Win32/Tnega!MSR), Pełna lista wykrycia (VirusTotal) |

| Objawy | Trojany zostały zaprojektowane tak, aby potajemnie infiltrować komputer ofiary i zachowywać się cicho, w związku z czym na zainfekowanym urządzeniu nie są wyraźnie widoczne żadne szczególne objawy. |

| Metody dystrybucji | Zainfekowane załączniki do wiadomości e-mail, złośliwe reklamy online, socjotechnika, narzędzia „łamania” zabezpieczeń oprogramowania. |

| Zniszczenie | Kradzież haseł i danych bankowych, kradzież tożsamości, dodanie komputera ofiary do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Przykłady podobnego malware

Przeanalizowaliśmy niezliczone próbki malware, a Nightingale, Rage i GoStealer to tylko kilka z naszych najnowszych artykułów na temat złodziei. Złośliwe programy, których celem są dane, mogą szukać szerokiego zakresu informacji lub tylko określonych szczegółów. Kradzież i śledzenie danych to standardowe funkcje różnych typów złośliwego oprogramowania.

Należy podkreślić, że niezależnie od sposobu działania malware – jego obecność w systemie zagraża bezpieczeństwu urządzenia i użytkownika. Dlatego wszelkie zagrożenia należy usuwać natychmiast po wykryciu.

Jak Ov3r_Stealer dostał się na moje urządzenie?

Społeczność zajmująca się cyberbezpieczeństwem odkryła wiele pseudonimów używanych przez cyberprzestępców powiązanych z Ov3r_Stealer. Ten złodziej był również omawiany na wielu platformach często odwiedzanych przez hakerów. W chwili pisania tego tekstu wyłączność tego malware nie jest ostateczna.

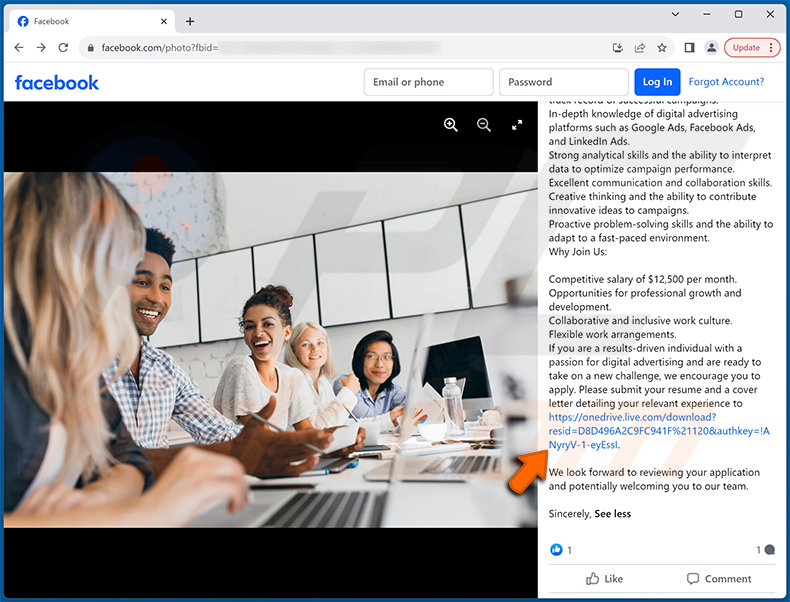

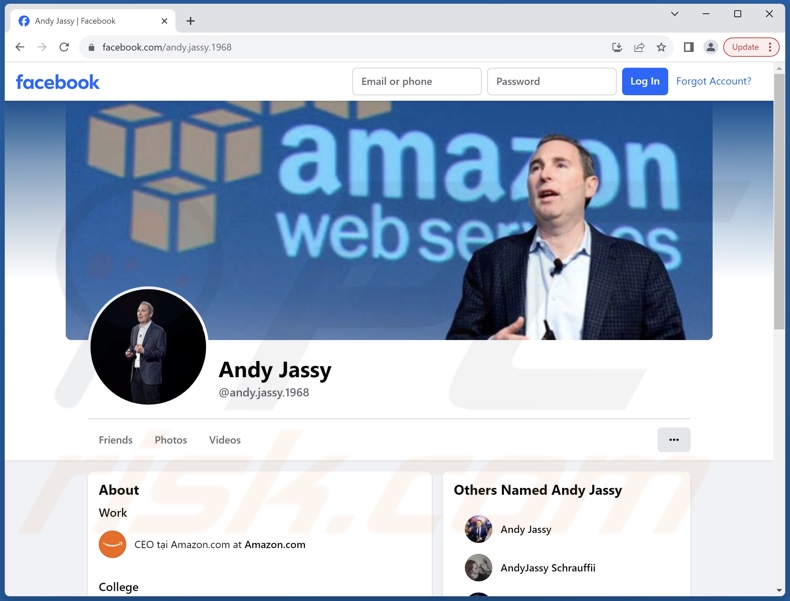

Jak wspomniano na początku, znanym źródłem infekcji Ov3r_Stealer są ogłoszenia związane z ofertami pracy na platformie mediów społecznościowych Facebook. Zarówno początkowe, jak i późniejsze etapy infekcji różnią się między sobą.

Zwodnicza reklama może skłonić ofiary do otwarcia adresu URL dostarczania treści Discord, uruchamiając w ten sposób łańcuch infekcji. Alternatywnie reklamy na Facebooku mogą promować zakaźny dokument PDF – łańcuch ten opiera się na kilku złośliwych adresach URL i fałszywym pliku DocuSign.

Późniejsze etapy mogą obejmować rzekomy plik binarny Panelu sterowania systemu Windows ukrywający skrypt PowerShell, który po uruchomieniu pobiera Ov3r_Stealer w postaci trzech plików z GitHub. Jednak pliki te mogą trafić do systemów ofiar w inny sposób.

Łańcuch może polegać na kilku programach ładujących, które z kolei wykorzystują przemyt HTML (infiltracja złośliwego kodu poprzez pliki HTML), przemyt SVG (infiltracja treści poprzez pliki SVG osadzone w JavaScript) oraz pliki LNK (skrót systemu Windows) maskujące złośliwe pliki wykonywalne.

Te etapy modułu ładującego infiltrują trzy pliki: „WerFaultSecure.exe" (prawdziwy plik wykonywalny systemu Windows), „Wer.dll" i „Secure.pdf" (nazwy plików mogą się różnić). Do sfinalizowania infekcji wykorzystywana jest technika bocznego ładowania bibliotek DLL, w której mechanizm kolejności wyszukiwania bibliotek DLL systemu Windows wykonuje ładunek malware, wykorzystując legalną aplikację.

Dlatego zamiast „WerFaultSecure.exe" – wykonywany jest „Wer.dll". Podczas gdy „Secure.pdf" zawiera złośliwy kod do załadowania „Wer.dll". Ten etap kończy się instalacją Ov3r_Stealer. Warto zauważyć, że do rozsyłania i infiltrowania tego złodzieja do systemów można zastosować inne metody.

Ogólnie rzecz biorąc, cyberprzestępcy wykorzystują phishing i socjotechnikę do rozsyłania malware. Złośliwe oprogramowanie jest zwykle maskowane jako zwykła zawartość lub dołączane do niej. Złośliwe pliki występują w różnych formatach, np. plików wykonywalnych (.exe, .run itp.), archiwów (ZIP, RAR itp.), dokumentów (Microsoft Office, Microsoft OneNote, PDF itp.), JavaScript itd.

Do najpowszechniej stosowanych technik dystrybucji należą: pobrania metodą drive-by (potajemne/oszukańcze), złośliwe załączniki/linki w spamie (np. e-maile, wiadomości bezpośrednie/prywatne, posty w mediach społecznościowych itp.), złośliwe reklamy, oszustwa internetowe, podejrzane kanały pobierania (np. witryny z freeware i stron trzecich, sieci udostępniania peer-to-peer itp.), pirackie programy/multimedia, nielegalne narzędzia do aktywacji oprogramowania ("łamania zabezpieczeń") i fałszywe aktualizacje.

Co więcej, niektóre złośliwe programy mogą samodzielnie rozsyłać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej (np. zewnętrznych dysków twardych, dysków flash USB itp.).

Jak uniknąć instalacji malware?

Zdecydowanie zalecamy zachowanie ostrożności podczas przeglądania sieci, ponieważ oszukańcze i niebezpieczne treści online wydają się zwykle autentyczne i nieszkodliwe. Zachowaj ostrożność w przypadku przychodzących e-maili/wiadomości i nie otwieraj załączników ani linków znalezionych w podejrzanych wiadomościach, ponieważ mogą one być złośliwe.

Dodatkowo pobieraj produkty wyłącznie z oficjalnych i zweryfikowanych źródeł. Kolejnym zaleceniem jest aktywacja i aktualizacja oprogramowania przy użyciu funkcji/narzędzi dostarczonych przez legalnych programistów, ponieważ te uzyskane od stron trzecich mogą zawierać złośliwe oprogramowanie.

Musimy podkreślić, że zainstalowanie i aktualizowanie renomowanego programu antywirusowego jest niezbędne dla integralności urządzenia i bezpieczeństwa użytkownika. Do regularnego skanowania systemu i usuwania wykrytych zagrożeń należy używać programów zabezpieczających. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne złośliwe oprogramowanie.

Oprogramowanie będące celem złośliwego oprogramowania Ov3r_Stealer;

Oprogramowanie do przesyłania wiadomości:

Discord

Klienci FTP:

FileZilla

Rozszerzenia przeglądarki do uwierzytelniania i zarządzania hasłami:

Aegis Authenticator, Authy, Avira Password Manager, Bitwarden, Browserpass, CommonKey, Dashlane, Duo Mobile, EOS Authenticator, FreeOTP, Google Authenticator, KeePass, KeePassXC, Keeper, LastPass Authenticator, Microsoft Authenticator, Myki, NordPass, Norton Password Manager, OTP Auth, RoboForm, Secure Password, Splikity, Trezor Password Manager, Zoho Vault.

Portfele kryptowalutowe i rozszerzenia przeglądarki związane z kryptowalutami:

Airbitz, Atomic, BinanceChain, Bitbox, Bread (BRD), Byone, Bytecoin, Coin98, Coinomi, Copay, Edge, Electrum, Exodus, GreenAddress, Guarda, ICONex, iWallet, Jaxx Liberty, Keplr, KHC, Ledger, MetaMask, Metawallet, MEW CX, Mycelium, NeoLine, OneKey, Samourai, Sollet, Terra Station, TezBox, Trezor, TronLink, Trust, Wombat, YubiKey

Zrzut ekranu fałszywej reklamy na Facebooku wykorzystywanej do rozsyłania Ov3r_Stealer:

Zrzut ekranu fałszywego konta na Facebooku, na którym opublikowano złośliwą reklamę:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Ov3r_Stealer?

- KROK 1. Manualne usuwanie malware Ov3r_Stealer.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcje zaawansowane systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: uruchom system Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, a w otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Twój komputer zostanie teraz ponownie uruchomiony w „Zaawansowanym menu opcji uruchamiania". Kliknij przycisk „Rozwiąż problemy", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania".

Kliknij przycisk „Uruchom ponownie". Twój komputer uruchomi się ponownie na ekranie Ustawienia uruchamiania. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane".

W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W następnym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po znalezieniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany malware Ov3r_Stealer. Czy trzeba sformatować urządzenie pamięci masowej, aby się go pozbyć?

Rzadko konieczne jest formatowanie urządzeń w celu usunięcia złośliwego oprogramowania.

Jakie są największe problemy, jakie może powodować złośliwe oprogramowanie Ov3r_Stealer?

Zagrożenia stwarzane przez infekcję zależą od funkcjonalności malware i celów cyberprzestępców. Ov3r_Stealer to program kradnący dane, którego celem jest głównie dane logowania i portfele kryptowalutowe. Zwykle takie infekcje mogą skutkować poważnymi problemami prywatności, stratami finansowymi, a nawet kradzieżą tożsamości.

Jaki jest cel złośliwego oprogramowania Ov3r_Stealer?

Malware jest wykorzystywane przede wszystkim w celach zarobkowych. Jednak napastnicy mogą również starać się bawić, przeprowadzać osobiste zemsty, zakłócać procesy (np. witryny, usługi, firmy itp.), angażować się w haktywizm i przeprowadzać ataki na tle politycznym/geopolitycznym.

Jak malware Ov3r_Stealer przeniknęło do mojego komputera?

Odnotowano rozprzestrzenianie się wirusa Ov3r_Stealer za pośrednictwem złośliwych reklam związanych z ofertami pracy na Facebooku. Jednak do rozsyłania tego złodzieja można zastosować również inne techniki.

Oprócz złośliwych reklam malware jest powszechnie dystrybuowane poprzez pobrania typu drive-by, spam (np. e-maile, wiadomości prywatne/bezpośrednie, posty w mediach społecznościowych itp.), oszustwa internetowe, niewiarygodne kanały pobierania (np. witryny z freeware i bezpłatnym hostingiem plików, sieci P2P udostępnianie sieci itp.), nielegalne narzędzia do aktywacji oprogramowania („łamania" zabezpieczeń oprogramowania) i fałszywe aktualizacje. Niektóre złośliwe programy mogą nawet samodzielnie rozsyłać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Tak, Combo Cleaner może wykryć i usunąć praktycznie wszystkie znane infekcje malware. Należy pamiętać, że wykonanie pełnego skanowania systemu ma kluczowe znaczenie, ponieważ zaawansowane złośliwe oprogramowanie zwykle kryje się głęboko w systemach.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję