Jak usunąć malware Activator z zainfekowanych komputerów

Wirus MacZnany również jako: Backdoor Activator

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest Activator?

Niedawno odkryto pirackie aplikacje na pirackich stronach internetowych, które zawierały proxy trojana. Cyberprzestępcy pobrali wstępnie złamane aplikacje, przepakowali je jako pliki PKG i ukryli proxy trojana wraz ze skryptem mającym na celu infekowanie systemów po instalacji. W złośliwą kampanię zaangażowana jest także aplikacja o nazwie Activator.

Więcej informacji o kampanii zawierającej Activator

Zidentyfikowane próbki wykazały pomyślne działanie w systemie macOS Ventura 13.6 i nowszych, co wskazuje na skupienie się na użytkownikach z nowszymi wersjami systemów operacyjnych, obejmującymi zarówno procesory Intel, jak i urządzenia krzemowe Apple.

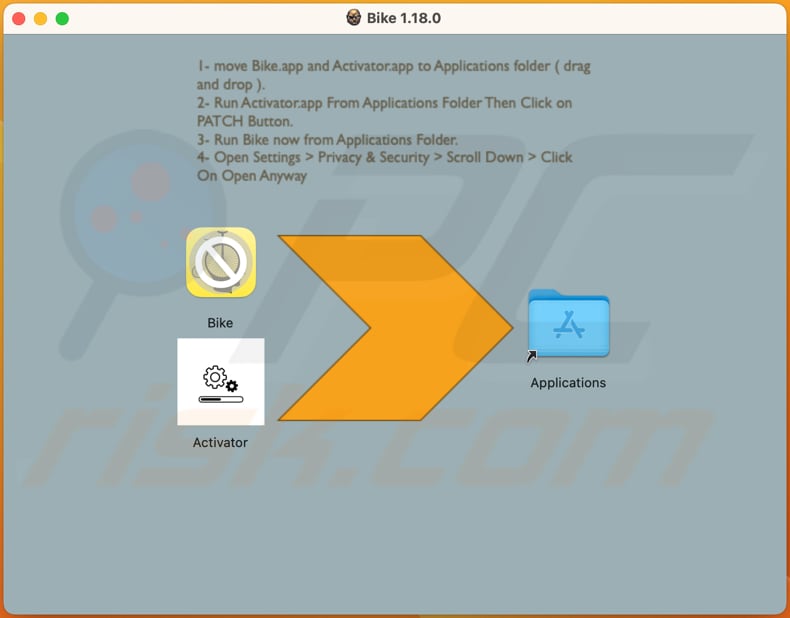

W zaatakowanych obrazach dysków znajduje się program o nazwie Activator i żądana aplikacja. Gdy użytkownik otworzy lub zamontuje obraz, pojawi się okno z instrukcjami instalacji. Użytkownicy są proszeni o skopiowanie aplikacji do katalogu /Aplikacje/, a następnie uruchomienie Activator.

Activator posiada przycisk „PATCH". Kliknięcie przycisku „PATCH" (i wprowadzenie hasła) uruchamia łańcuch zdarzeń zaprojektowanych w celu trwałej i ukrytej interakcji z serwerami zewnętrznymi. Na tym etapie pobierany jest skrypt Pythona. Skrypt ten ujawnia zamiary operatorów szkodliwego oprogramowania dotyczące wykonywania poleceń otrzymanych z serwera.

Jednocześnie skrypt zbiera i wysyła informacje o systemie, m.in. wersję systemu operacyjnego, katalogi w /Użytkownicy/, listę zainstalowanych aplikacji, typ procesora oraz zewnętrzny adres IP. Mogą również występować okresowe aktualizacje, dostosowujące metadane, takie jak szczegóły serwera C2, identyfikator GUID programu i wersja.

Na ostatnim etapie skrypt dodaje narzędzie do kradzieży kryptowalut, które sprawdza, czy istnieją aplikacje do kryptowalut, takie jak Exodus i Bitcoin-Qt. Jeśli zostaną one znalezione, zastępuje się je zainfekowanymi wersjami z określonego serwera. Skradzione portfele wysyłają dane na złośliwy serwer. Nawet bez nowych poleceń program może nadal wyrządzać szkody, kradnąc kryptowaluty użytkowników, naruszając ich bezpieczeństwo.

| Nazwa | Backdoor Activator |

| Typ zagrożenia | Malware Mac, wirus Mac, backdoor |

| Nazwy wykrycia | Arcabit (Trojan.MAC.Generic.D1C91A [wiele]), Combo Cleaner (Trojan.MAC.Generic.117018), G-Data (Trojan.MAC.Generic.117031), Kaspersky (UDS:DangerousObject.Multi.Generic), Pełna lista wykrycia (VirusTotal) |

| Objawy | Trojany zostały zaprojektowane tak, aby potajemnie infiltrować komputer ofiary i zachowywać się cicho, w związku z czym na zainfekowanym urządzeniu nie są wyraźnie widoczne żadne szczególne objawy. |

| Metody dystrybucji | Podejrzane strony internetowe, pirackie oprogramowanie |

| Zniszczenie | Strata pieniężna (skradziona kryptowaluta) |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Wniosek

Podsumowując, wieloetapowa kampania malware obejmuje wdrażanie różnych szkodliwych komponentów. Zaczynając od modułu pobierania, przechodzi ona przez etapy obejmujące tajną komunikację z serwerem zarządzania i kontroli, wykonywanie dowolnych poleceń i wprowadzenie narzędzia kryptowalutowego atakującego popularne aplikacje obsługujące portfele kryptowalutowe.

Kampania ma charakter dynamiczny i ukazuje ciągły rozwój z okresowymi aktualizacjami w celu dostosowania się do zmieniającego się otoczenia. Zamiar wydaje się być motywowany finansowo i polegać na wykorzystywaniu niczego niepodejrzewających użytkowników poprzez naruszanie ich portfeli kryptowalutowych.

Jak zainstalowano malware na moim komputerze?

Dystrybucja malware odbywa się poprzez zwodnicze środki, a początkowe ujawnienie następuje na pirackich stronach internetowych, na których udostępniane są pirackie aplikacje. Cyberprzestępcy wykorzystują te platformy do rozsyłania zainfekowanego oprogramowania, początkowo maskując je jako legalne aplikacje. Użytkownicy nieświadomie pobierają i instalują te zainfekowane aplikacje, inicjując proces infiltracji szkodliwego oprogramowania.

Ponadto użytkownicy mogą infekować swoje komputery poprzez e-maile phishingowe, w których kliknięcie złośliwych linków lub otwarcie zainfekowanych załączników powoduje uruchomienie malware. Ponadto ryzykowne jest pobieranie dyskowe z zainfekowanych witryn, które automatycznie instaluje złośliwe oprogramowanie, gdy użytkownicy odwiedzają takie witryny.

W innych przypadkach użytkownicy powodują infekcje komputerowe poprzez złośliwe reklamy, pliki do pobrania z sieci P2P, zewnętrzne programy do pobierania, podejrzane sklepy z aplikacjami itp. Korzystanie z nieaktualnego oprogramowania może również spowodować infekcję komputera.

Jak uniknąć instalacji złośliwych aplikacji?

Regularnie aktualizuj swoje systemy operacyjne, oprogramowanie i aplikacje zabezpieczające, aby łatać luki i chronić się przed najnowszymi zagrożeniami. Używaj renomowanego oprogramowania antywirusowego i chroniącego przed malware. Unikaj klikania podejrzanych linków lub otwierania załączników w podejrzanych e-mailach i nie odwiedzaj niewiarygodnych witryn ani nie klikaj znajdujących się na nich reklam.

Pobieraj aplikacje z oficjalnych stron lub sklepów z aplikacjami i unikaj zdobywania pirackiego oprogramowania lub narzędzi do łamania zabezpieczeń. Jeśli twój komputer jest już zainfekowany, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć wszystkie zagrożenia.

Instalator zawierający Activator:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

Usuwanie niechcianych aplikacji:

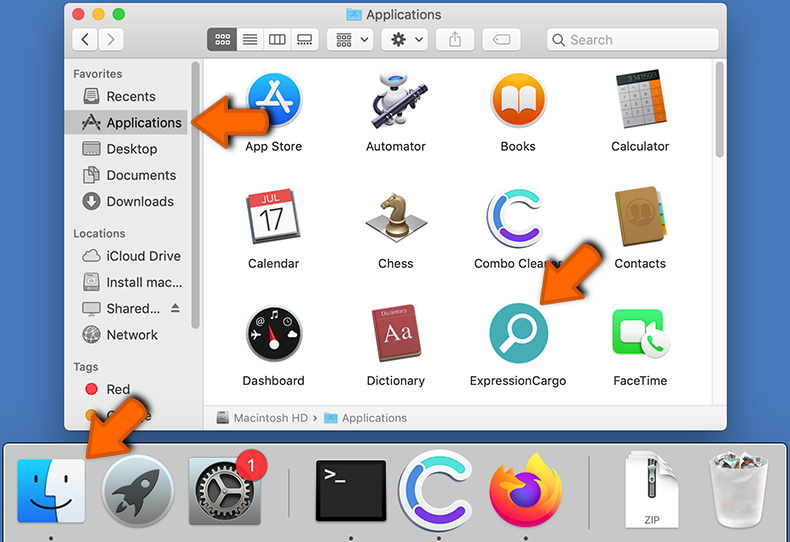

Usuń potencjalnie niechciane aplikacje z folderu „Aplikacje":

Kliknij ikonę Finder. W oknie Findera wybierz „Aplikacje". W folderze aplikacji poszukaj „Activator" oraz innych podejrzanych aplikacji i przeciągnij je do Kosza. Po usunięciu niechcianych aplikacji przeskanuj komputer Mac pod kątem pozostałych niepożądanych składników.

POBIERZ narzędzie do usuwania złośliwego oprogramowania

Combo Cleaner sprawdza, czy twój komputer został zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany malware Activator. Czy trzeba sformatować urządzenie pamięci masowej, aby się go pozbyć?

Przed przystąpieniem do formatowania urządzenia pamięci masowej zaleca się skorzystanie z oprogramowania antywirusowego, takiego jak Combo Cleaner. Narzędzia antywirusowe często skutecznie wykrywają i usuwają malware, zapewniając mniej drastyczne rozwiązanie, jednocześnie chroniąc dane.

Jakie są największe problemy, jakie może powodować złośliwe oprogramowanie?

Malware może powodować poważne problemy, w tym naruszenie bezpieczeństwa systemu, naruszenie bezpieczeństwa danych, utratę poufnych informacji, kradzież finansową, nieautoryzowany dostęp, niestabilność systemu, szyfrowanie danych itp.

Jaki jest cel złośliwego oprogramowania Activator?

Malware Activator jest tworzone z myślą o przejściu przez sekwencję etapów umożliwiających trwałą i dyskretną interakcję z serwerami zewnętrznymi. Na ostatnim etapie zostaje wprowadzony złodziej kryptowalut, który skanuje i podmienia istniejące aplikacje portfela kryptowalutowego na skompromitowane wersje. Następnie skradzione dane portfela są wysyłane na złośliwy serwer.

Jak malware Activator przeniknęło do mojego komputera?

Złośliwe oprogramowanie Activator jest dystrybuowane za pośrednictwem stron zawierających pirackie aplikacje. Jest prawdopodobne, że nieświadomie pobrałeś i zainstalowałeś taką aplikację i zainicjowałeś proces infiltracji malware.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Combo Cleaner skutecznie wykrywa i usuwa większość znanych infekcji złośliwym oprogramowaniem. Należy pamiętać, że zaawansowane malware często kryje się głęboko w systemie. W rezultacie do pomyślnego wykrycia i usunięcia wymagane jest wykonanie pełnego skanowania systemu.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję