Jak uniknąć zostania oszukanym przez takie oszustwa, jak „This Email Concerns Your Information Security"

Phishing/OszustwoZnany również jako: Oszustwo sekstorsyjne This Email Concerns Your Information Security

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

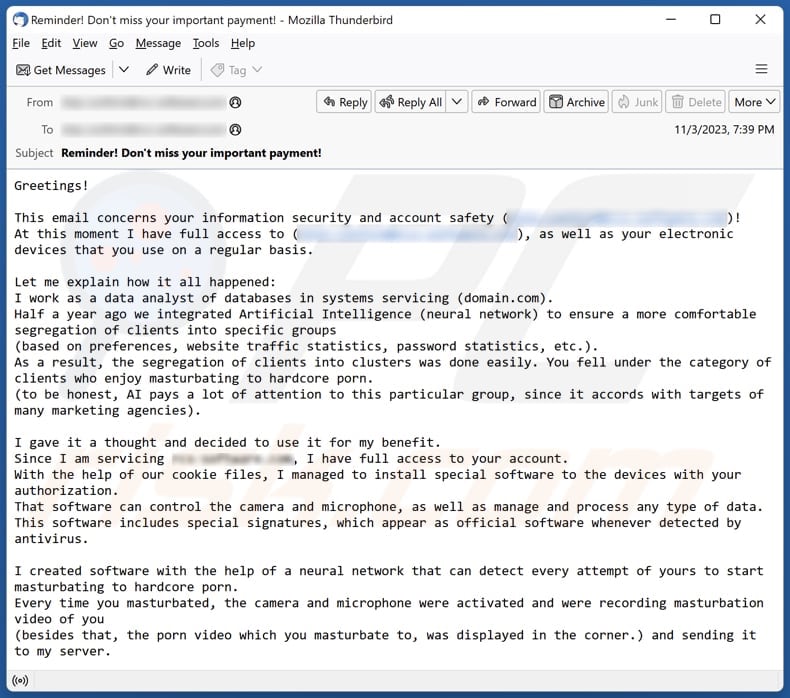

Jakim oszustwem jest „This Email Concerns Your Information Security"?

Po sprawdzeniu tego e-maila ustaliliśmy, że pochodzi on od fałszywych osób. Głównym celem tej zwodniczej wiadomości e-mail jest oszukanie odbiorców, aby pomyśleli, że dotyczy to bezpieczeństwa ich danych i ochrony konta. Oszuści odpowiedzialni za to oszustwo starają się nakłonić odbiorców do przesłania im pieniędzy.

Więcej informacji o oszustwie e-mailowym „This Email Concerns Your Information Security"

Jest to typowy e-mail o charakterze sekstorsyjnym, w którym nadawca uczestniczy w formie wymuszenia w internecie. W tej wiadomości oszuści twierdzą, że posiadają kompromitujące lub wulgarne filmy wideo przedstawiające odbiorcę, które rzekomo uzyskali, uzyskując dostęp do konta odbiorcy.

Oszuści wykorzystują strach i manipulację jako główną taktykę, twierdząc, że jeśli nie zostanie zapłacona określona suma pieniędzy (1 350 $ w Bitcoinach), kompromitujące treści zostaną udostępnione kontaktom, rodzinie i przyjaciołom odbiorcy lub opublikowane w internecie w celu publicznego upokorzenia. Groźba ujawnienia się i zawstydzenia jest głównym elementem tego oszustwa.

Celem oszukańczych e-maili, takich jak ten, jest wykorzystanie strachu odbiorców i zmuszenie ich do dokonania płatności, aby zapobiec udostępnieniu rzekomych treści dla dorosłych. Ważne jest, aby poszczególne osoby były świadome tych oszustw, unikały nawiązywania kontaktu z oszustem i powstrzymywały się od dokonywania jakichkolwiek płatności, ponieważ oszust często nie ma w rzeczywistości żadnych kompromitujących treści i szuka jedynie korzyści finansowych poprzez oszustwo.

| Nazwa | This Email Concerns Your Information Security Scam |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Fałszywe twierdzenie | Konto odbiorcy zostało zhakowane |

| Adres portfela kryptowalutowego cyberprzestępców | 1GmtfRMFdctbJmhNZMgNNEeB7x1L8oKido |

| Przebranie | Wiadomość o hakera |

| Metody dystrybucji | Zwodnicze e-maile, fałszywe reklamy pop-up online, techniki zatruwania wyszukiwarek, błędnie napisane domeny. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Ogólne informacje o podobnych oszustwach e-mailowych

Oszustwa sekstorsyjne to forma wymuszenia online, w ramach której oszuści grożą ujawnieniem jawnych lub kompromitujących treści ofiary, zazwyczaj zdjęć lub filmów, chyba że zapłacą okup. Oszustwa te często obejmują fałszywe e-maile lub wiadomości sugerujące, że uzyskały takie treści na różne sposoby, pod groźbą udostępnienia ich osobom kontaktowym ofiary lub w internecie.

Oszuści wykorzystują strach, zawstydzenie lub bezbronność ofiary, aby zmusić ją do dokonania płatności, nawet jeśli nie posiada ona żadnych materiałów o charakterze jednoznacznie jawnym. Więcej przykładów podobnych e-maili to: "Password Was Compromised Through A Legitimate Website", "Specialized Hacker Succeeded In Hacking Your Operating System" i "I Will Be Direct You Watch Adult Content".

Należy mieć świadomość, że pliki i linki e-mailach wysyłanych przez cyberprzestępców mogą zostać wykorzystane do dystrybucji złośliwego oprogramowania.

Jak kampanie spamowe infekują komputery?

Użytkownicy mogą nieumyślnie zainfekować swoje komputery za pośrednictwem poczty elektronicznej na dwa sposoby. Jedna z powszechnych metod polega na otwieraniu załączników do e-maili zawierających złośliwy kod lub złośliwe oprogramowanie. Załączniki te mogą wyglądać jak nieszkodliwe pliki, takie jak dokumenty, pliki PDF lub pliki wykonywalne, ale po otwarciu mogą wykonywać złośliwe skrypty, narażając system odbiorcy.

Ponadto klikanie linków w wiadomościach e-mail może prowadzić użytkowników do fałszywych witryn zaprojektowanych w celu dystrybucji złośliwego oprogramowania.

Jak uniknąć instalacji malware?

Aktualizuj swój system operacyjny, zainstalowane oprogramowanie i programy antywirusowe. Zachowaj ostrożność podczas pobierania plików lub aplikacji z internetu i pobieraj oprogramowanie wyłącznie z renomowanych źródeł, takich jak oficjalne strony internetowe lub sklepy z aplikacjami. Unikaj korzystania z sieci P2P i witryn z torrentami, które często kojarzą się z dystrybucją złośliwej zawartości.

Uważaj na niechciane załączniki lub linki w e-mailach, ponieważ mogą one być częstym wektorem dystrybucji złośliwego oprogramowania. Nie ufaj reklamom i okienkom pop-up z podejrzanych źródeł, nie zezwalaj na wysyłanie powiadomień przez niewiarygodne strony i inwestuj w niezawodne oprogramowanie antywirusowe.

Jeśli otworzyłeś już złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Wygląd oszukańczego e-maila „This Email Concerns Your Information Security" (GIF):

Tekst prezentowany w wiadomości e-mail „This Email Concerns Your Information Security":

Temat: Reminder! Don't miss your important payment!

Greetings!

This email concerns your information security and account safety (*********)!

At this moment I have full access to (*********), as well as your electronic devices that you use on a regular basis.Let me explain how it all happened:

I work as a data analyst of databases in systems servicing (domain.com).

Half a year ago we integrated Artificial Intelligence (neural network) to ensure a more comfortable segregation of clients into specific groups

(based on preferences, website traffic statistics, password statistics, etc.).

As a result, the segregation of clients into clusters was done easily. You fell under the category of clients who enjoy masturbating to hardcore porn.

(to be honest, AI pays a lot of attention to this particular group, since it accords with targets of many marketing agencies).I gave it a thought and decided to use it for my benefit.

Since I am servicing rcs-software.com, I have full access to your account.

With the help of our cookie files, I managed to install special software to the devices with your authorization.

That software can control the camera and microphone, as well as manage and process any type of data.

This software includes special signatures, which appear as official software whenever detected by antivirus.I created software with the help of a neural network that can detect every attempt of yours to start masturbating to hardcore porn.

Every time you masturbated, the camera and microphone were activated and were recording masturbation video of you

(besides that, the porn video which you masturbate to, was displayed in the corner.) and sending it to my server.Basically, modern technologies have progressed to an extent whereby I can use the power of thought and distribute this video to all people who know and love you.

There is nothing to worry about. I faced a similar issue before too.

Previously, my handphone got a virus, which allowed to record me masturbating to a porn video with shemales. =)))I had to pay a big amount to those hackers to avoid that video going public.

Otherwise, I would have to find a valid explanation for my friends. They would not support that hobby of mine for sure...

Well, now I am the one doing similar hacking.That's why I would like to make a business proposal to you:

You shall pay me $1350 USD. Afterward, I will delete from all my servers the videos with you masturbating, and we pretend like it never happened before.

Otherwise, I will share this video with your entire contact list, which I saved previously.Beware, I can share this file via email as a hyperlink, attach it as a video file, upload it to social media,

or even distribute it to mass media (I have access to a few hacked Utube accounts).To avoid that, you need to send $1350 USD in Bitcoin equivalent to my BTC wallet: 1GmtfRMFdctbJmhNZMgNNEeB7x1L8oKido

It is a very simple task to do, and you can easily find any online cryptocurrency exchange to perform the transaction.

I will delete your video right after I receive the money. Furthermore, I will delete the spyware from your device, and you will never hear about me in the future.

Let's agree on the deadlines: 2 days (precisely 48 hours) is more than enough.

Right after you open this email, I will receive the notification and the countdown will start.Last, but not least:

Don't even try to report me to the police. They won't be able to find me because I use TOR, and Bitcoin transactions cannot be traced.

There is no point in addressing domain.com either because I deleted all the records of database entries and neural network requests

(those requests were made from the accounts of other staff that I managed to get access to).

Don't worry, I won't continue blackmailing you. There is no point in that because there are many other unfortunate people like you.

Besides that, if I wanted, I would do that a long time ago without telling you!

If you make any wrong moves, I will share your videos without hesitation.

Remember, you are not the only one who's unfortunate. Others will learn from your mistakes!

Best of luck!

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Oszustwo sekstorsyjne This Email Concerns Your Information Security?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

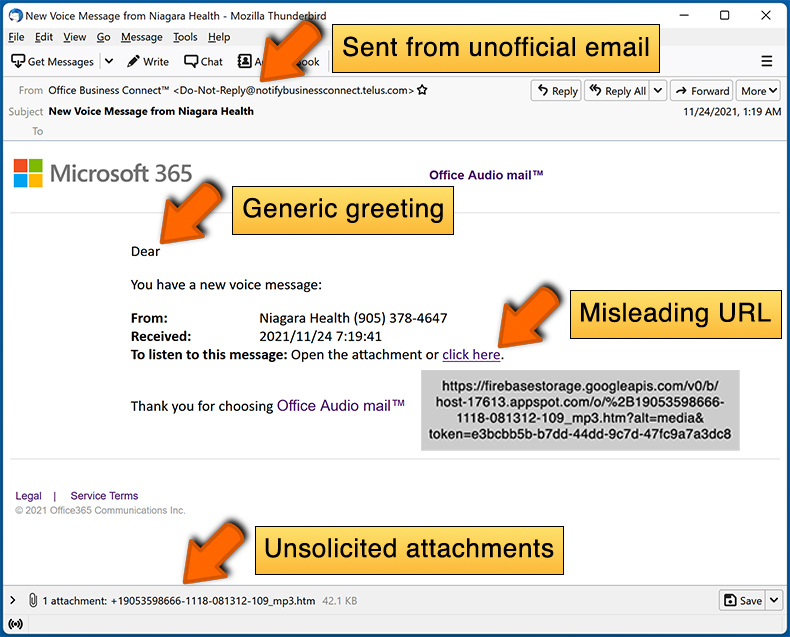

Jak rozpoznać złośliwy e-mail?

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner Antivirus dla Windows.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Czesto zadawane pytania (FAQ)

Dlaczego otrzymałem tego e-maila?

Przestępcy wysyłają identyczne wiadomości do tysięcy odbiorców, oczekując, że ktoś z nich zostanie oszukany. Te wiadomości spamowe nie są personalizowane i mają charakter ogólny.

Podałem moje dane osobowe, gdy oszukał mnie ten e-mail. Co powinienem zrobić?

Jeśli w odpowiedzi na oszukańczy e-mail podałeś dane osobowe, zmień wszystkie hasła do kont, o których udostępniłeś informacje. Po drugie, uważnie monitoruj swoje sprawozdania finansowe i raporty kredytowe pod kątem nieupoważnionych lub podejrzanych działań. Po trzecie, zgłoś incydent swojemu dostawcy poczty e-mail, instytucjom finansowym i odpowiednim władzom, podając im szczegóły oszustwa.

Pobrałem i otworzyłem złośliwy plik załączony do e-maila. Czy mój komputer jest zainfekowany?

Jeśli pobrany i otwarty plik był plikiem wykonywalnym (.exe), istnieje wysokie prawdopodobieństwo, że twój komputer jest zainfekowany. Niemniej jednak, jeśli był to plik dokumentu, taki jak .pdf lub .doc, istnieje szansa, że unikniesz infekcji. W niektórych przypadkach samo otwarcie dokumentu nie wystarczy, aby złośliwe oprogramowanie mogło przedostać się do systemu.

Czy mój komputer rzeczywiście został zhakowany i czy nadawca ma jakieś informacje?

Nie, twój komputer nie został zhakowany ani zainfekowany. Oszuści często stosują zwodnicze taktyki, aby przekonać osoby, że ich komputery zostały zhakowane lub zainfekowane. Wykorzystują różne techniki, aby stworzyć fałszywe poczucie pilności i strachu, dzięki czemu ich twierdzenia wydają się bardziej wiarygodne.

Wysłałem kryptowalutę na adres podany w takim e-mailu. Czy mogę odzyskać pieniądze?

Transakcje tego rodzaju są prawie niemożliwe do wyśledzenia, co niezwykle utrudnia odzyskanie środków.

Przeczytałem e-mail, ale nie otworzyłem załącznika. Czy mój komputer jest zainfekowany?

Samo otwarcie e-maila jest całkowicie bezpieczne. Do infekcji systemowych dochodzi po kliknięciu linków zawartych w e-mailu lub otwarciu załączonych plików.

Czy Combo Cleaner usunie infekcje malware obecne w załączniku do wiadomości e-mail?

Combo Cleaner potrafi znaleźć i usunąć większość znanych infekcji złośliwym oprogramowaniem. Biorąc pod uwagę, że zaawansowane malware często kryje się głęboko w systemie, konieczne jest wykonanie dokładnego skanowania systemu.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję