Instrukcje usuwania trojana zdalnego dostępu PySilon

TrojanZnany również jako: Trojan zdalnego dostępu PySilon

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Jakim malware jest PySilon?

PySilon to trojan zdalnego dostępu (RAT) napisany w języku programowania Python. Złośliwe oprogramowanie objęte tą klasyfikacją umożliwia zdalny dostęp i kontrolę nad zainfekowanymi urządzeniami. PySilon to wielofunkcyjny program, który może wykonywać różne polecenia w systemach i posiada rozbudowane funkcje oprogramowania szpiegującego/kradzieży danych.

Przegląd malware PySilon

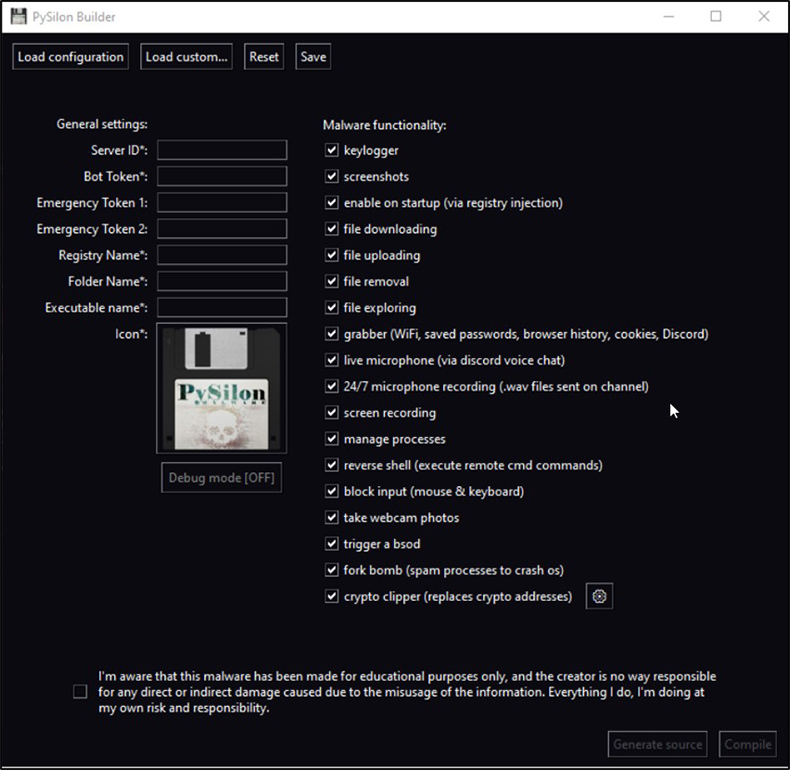

Jak wspomniano we wstępie, PySilon to RAT zaprojektowany w celu umożliwienia zdalnego dostępu/kontroli nad zainfekowanymi urządzeniami. Ten trojan może eskalować swoje uprawnienia i uzyskać uprawnienia administratora. Może także wykonywać polecenia wiersza poleceń (CMD).

PySilon wykorzystuje mechanizmy zapobiegające wykrywaniu; może wykryć, kiedy jest uruchomiony na maszynie wirutalnej (np. VMWare, VirtualBox itp.). Innym środkiem stosowanym przez to szkodliwe oprogramowanie jest samozniszczenie i usunięcie pozostałości infekcji. PySilon może przeglądać uruchomione procesy i je kończyć.

RAT może przeglądać pliki systemowe/użytkownika i wydobywać je (pobierać). Ponieważ ten trojan może infiltrować (przesyłać) i uruchamiać pliki, może zostać wykorzystany do wywołania infekcji łańcuchowych. Teoretycznie tę funkcję można wykorzystać do wprowadzenia do zaatakowanego systemu niemal dowolnego rodzaju złośliwego oprogramowania – funkcja ta działa zwykle w ramach określonych specyfikacji/ograniczeń.

Możliwości oprogramowania szpiegującego PySilon obejmują robienie zrzutów ekranu, nagrywanie ekranu/pulpitu, nagrywanie i przesyłanie strumieniowe dźwięku na żywo przez mikrofon oraz robienie migawek za pomocą kamery internetowej. Program ten ma możliwości rejestrowania naciśnięć klawiszy (tj. rejestrowania naciśnięć klawiszy), które pozwalają atakującym uzyskać wszelkie informacje wpisywane przez ofiary. Dodatkowo PySilon może blokować wprowadzanie danych za pomocą myszy i klawiatury.

Z przeglądarek ten RAT może wyodrębnić historię przeglądania, internetowe pliki cookiei zapisane dane logowania (nazwy użytkowników/hasła). Jego celem są także hasła Wi-Fi i tokeny Discord.

PySilon posiada również funkcjonalność clippera. tzn. może zastąpić adresy kryptowalutowe skopiowane do schowka adresami należącymi do cyberprzestępców, przekierowując w ten sposób wychodzące transakcje kryptowalutowe. Trojan może powodować awarie systemów ofiar, powodując błędy niebieskiego ekranu śmierci lub uruchamiając atak fork bomb.

Warto zauważyć, że twórcy złośliwego oprogramowania często udoskonalają swoje oprogramowanie i metodologie. Dlatego potencjalne przyszłe wersje PySilon mogą mieć dodatkowe/różne możliwości. Na przykład, zgodnie z materiałami promocyjnymi RAT, niektóre z planowanych funkcji obejmują kradzież zapisanych danych karty kredytowej, uzyskiwanie sesji popularnych aplikacji (np. Exodus, MetaMask, Minecraft, Roblox, Steam itp.), infiltrację ransomware i zdolności koparki kryptowalutowej.

Podsumowując, obecność oprogramowania takiego jak PySilon na urządzeniach może prowadzić do wielu infekcji systemu, zmniejszenia wydajności lub awarii systemu, utraty danych, poważnych problemów prywatności, strat finansowych i kradzieży tożsamości.

| Nazwa | Trojan zdalnego dostępu PySilon |

| Typ zagrożenia | Trojan, trojan zdalnego dostępu (RAT), wirus kradnący hasła, szkodliwe oprogramowanie bankowe, oprogramowanie szpiegujące. |

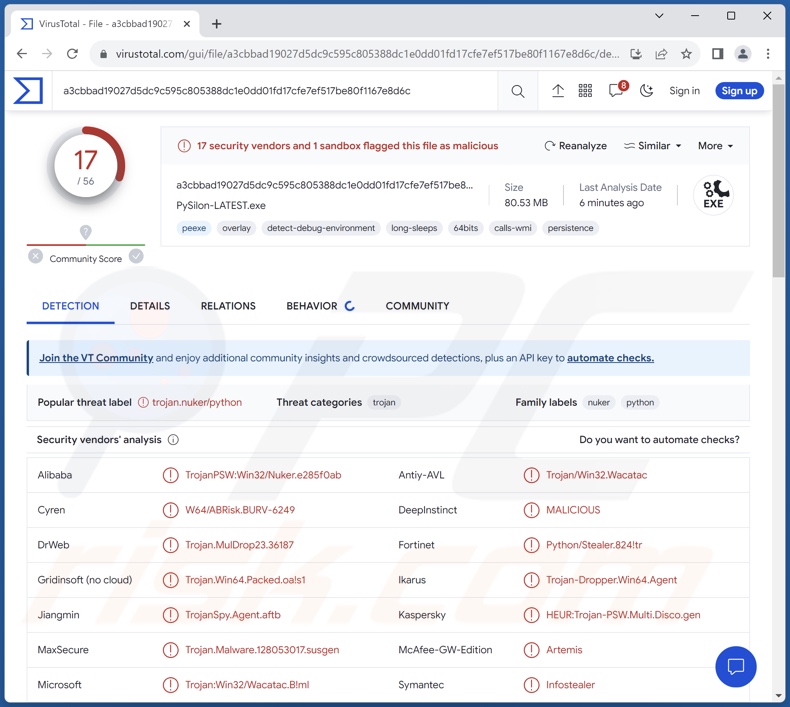

| Nazwy wykrycia | DrWeb (Trojan.MulDrop23.36187), Fortinet (Python/Stealer.824!tr), Ikarus (Trojan-Dropper.Win64.Agent), Kaspersky (HEUR:Trojan-PSW.Multi.Disco.gen), Microsoft (Trojan:Win32/Wacatac.B!ml), Pełna lista wykrycia (VirusTotal) |

| Objawy | Trojany zostały zaprojektowane tak, aby potajemnie infiltrować komputer ofiary i zachowywać się cicho, w związku z czym na zainfekowanym urządzeniu nie są wyraźnie widoczne żadne szczególne objawy. |

| Metody dystrybucji | Zainfekowane załączniki do e-maili, złośliwe reklamy online, socjotechnika, narzędzia „łamania” zabezpieczeń oprogramowania. |

| Zniszczenie | Kradzież haseł i danych bankowych, kradzież tożsamości, dodanie komputera ofiary do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Przykłady trojanów zdalnego dostępu

Loda, SuperBear, QuiteRAT i JanelaRAT to tylko niektóre przykłady RAT, które ostatnio badaliśmy. Trojany te są zwykle bardzo wszechstronne i mają szerokie zastosowanie. Jednak niezależnie od tego, jak wieloaspektowy i wąsko dostosowany jest złośliwy program, jego obecność w systemie zagraża integralności urządzenia i bezpieczeństwu użytkownika. Dlatego wszelkie zagrożenia należy usuwać natychmiast po wykryciu.

Jak PySilon dostał się na mój komputer?

W chwili pisania tego tekstu programiści PySilon promują go w internecie. Dlatego też sposób rozsyłania tego RAT może się różnić w zależności od tego, którzy cyberprzestępcy go używają. Złośliwe oprogramowanie rozprzestrzenia się głównie poprzez wykorzystanie phishingu i socjotechniki.

Do najpowszechniej stosowanych technik dystrybucji należą: pobrania metodą drive-by (potajemne/oszukańcze), oszustwa internetowe, złośliwe załączniki lub łącza w wiadomościach spamowych (np. e-mailach, wiadomościach błyskawicznych/prywatnych, SMS-ach itp.), złośliwe reklamy, niewiarygodne źródła pobierania (np. witryny z freeware i bezpłatnym hostingiem plików, sieci udostępniania peer-to-peer itp.), pirackie treści, nielegalne narzędzia do aktywacji oprogramowania („łamania" zabezpieczeń oprogramowania) i fałszywe aktualizacje.

Niektóre złośliwe programy mogą nawet samorozsyłać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej (np. dysków flash USB, zewnętrznych dysków twardych itp.).

Złośliwe oprogramowanie jest zwykle maskowane lub dołączane do zwykłych programów/mediów. Zainfekowane pliki mogą mieć różne formaty, np. plików wykonywalnych (.exe, .run itp.), archiwów (RAR, ZIP itp.), dokumentów (Microsoft Office, Microsoft OneNote, PDF itp.), JavaScript itp. Po wykonaniu, uruchomieniu lub otwarciu takiego pliku w inny sposób uruchamiany jest łańcuch infekcji.

Jak uniknąć instalacji malware?

Zdecydowanie zalecamy ostrożność podczas przeglądania sieci, ponieważ fałszywe i złośliwe treści online zwykle wydają się autentyczne i nieszkodliwe. Należy także zachować ostrożność w przypadku przychodzących e-maili i innych wiadomości. Nie należy otwierać załączników ani łączy znalezionych w podejrzanej poczcie, ponieważ mogą one być zakaźne.

Kolejnym zaleceniem jest pobieranie produktów wyłącznie z oficjalnych i zweryfikowanych źródeł. Ponadto wszystkie programy muszą być aktywowane i aktualizowane przy użyciu legalnych funkcji/narzędzi, ponieważ nielegalne narzędzia aktywacyjne („łamania" zabezpieczeń") i aktualizacje stron trzecich mogą zawierać złośliwe oprogramowanie.

Musimy podkreślić znaczenie posiadania zainstalowanego i aktualizowanego renomowanego programu antywirusowego. Do regularnego skanowania systemu i usuwania wykrytych zagrożeń i problemów należy używać oprogramowania bezpieczeństwa. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne złośliwe oprogramowanie.

Zrzut ekranu narzedzia budowania RAT PySilon (źródło: cyble.com):

Aktualizacja 26. października 2023 – Zaobserwowano dystrybucję PySilon RAT pod przykrywką oryginalnego oprogramowania i narzędzi do „łamania" zabezpieczeń oprogramowania. Pliki te są prawdopodobnie hostowane w witrynach z bezpłatnym oprogramowaniem i bezpłatnym hostingiem plików.

Znane nazwy plików obejmują:

- Adobe Photoshop.exe

- Chromedriver.exe

- cmdassist.exe

- nitrogen+checker.exe

- Synapse Launcher.exe

- VF_V2 Visual efects + fps unlocker.exe

- Windows Defender.exe

- Windows-MSDEV-v1.8-nonUWPapp.exe

- WinSecureInstaller.exe

- WindowsUpdate.exe

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest PySilon?

- KROK 1. Manualne usuwanie malware PySilon.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcje zaawansowane systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, a w otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Twój komputer zostanie teraz ponownie uruchomiony w „Zaawansowanym menu opcji uruchamiania". Kliknij przycisk „Rozwiąż problemy", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania".

Kliknij przycisk „Uruchom ponownie". Twój komputer uruchomi się ponownie na ekranie Ustawienia uruchamiania. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane".

W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W następnym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po znalezieniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany malware PySilon. Czy trzeba sformatować urządzenie pamięci masowej, aby się go pozbyć?

Usunięcie złośliwego oprogramowania zwykle nie wymaga formatowania.

Jakie są największe problemy, jakie może powodować malware PySilon?

Zagrożenia, jakie stwarza infekcja, zależą od funkcjonalności szkodliwego oprogramowania i sposobu działania cyberprzestępców. PySilon to RAT – program umożliwiający zdalny dostęp/kontrolę nad urządzeniami i posiadający różne możliwości. PySilon może powodować wiele infekcji systemu, zmniejszoną wydajność lub awarię systemu, utratę danych, poważne problemy z prywatnością, straty finansowe i kradzież tożsamości.

Jaki jest cel złośliwego oprogramowania PySilon?

Złośliwe oprogramowanie wykorzystywane jest głównie w celu osiągnięcia korzyści finansowych. Jednak cyberprzestępcy mogą również wykorzystywać malware w celu rozrywki lub zakłócania procesów (np. witryn, usług, firm itp.). Ataki złośliwego oprogramowania mogą być oportunistyczne lub motywowane osobistymi urazami, haktywizmem, a nawet powodami politycznymi/geopolitycznymi.

Jak malware PySilon przeniknęło do mojego komputera?

Złośliwe oprogramowanie rozsyła się głównie poprzez pobrania metodą drive-by, pocztę spamową, niewiarygodne kanały pobierania (np. witryny z freeware i bezpłatnym hostingiem plików, sieci udostępniania peer-to-peer itp.), nielegalne narzędzia aktywacji oprogramowania („łamania" zabezpieczeń oprogramowania), fałszywe aktualizacje, oszustwa internetowe i złośliwe reklamy. Ponadto niektóre złośliwe programy mogą samodzielnie rozsyłać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej.

Czy Combo Cleaner ochroni mnie przed złośliwym oprogramowaniem?

Tak, Combo Cleaner jest przeznaczony do usuwania wszelkiego rodzaju zagrożeń. Potrafi wykryć i wyeliminować praktycznie wszystkie znane infekcje malware. Należy pamiętać, że wykonanie pełnego skanowania systemu jest niezbędne, ponieważ wyrafinowane złośliwe programy zwykle ukrywają się głęboko w systemach.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję