Jak usunąć malware złodziej Cinoshi z twojego systemu operacyjnego

TrojanZnany również jako: Malware Cinoshi

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Jakim malware jest Cinoshi?

Cinoshi to nazwa malware kradnącego informacje. Istnieje kilka wariantów tego narzędzia do kradzieży, z których niektóre mają dodatkowe możliwości – w tym funkcje botnetu, clippera i górnika kryptowaluty. Obecność złośliwego oprogramowania Cinoshi w systemie może zagrozić zarówno integralności urządzenia, jak i prywatności użytkownika.

Przegląd malware Cinoshi

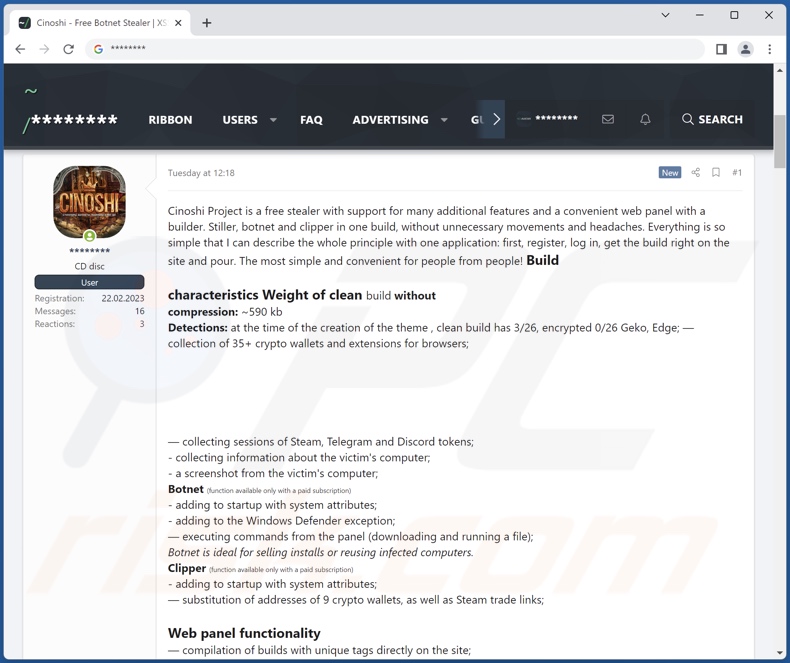

W czasie badań Cinoshi było promowane w sieci. Jego twórcy bezpłatnie oferowali funkcje wykradające tego szkodliwego oprogramowania, a wszelkie dodatkowe funkcje wymagały zakupu. W związku z tym, która kombinacja możliwości malware działa przy danej infekcji – zależy od cyberprzestępców, którzy używają go w danym momencie.

Podstawowy złodziej jest w stanie wydobyć dane urządzenia i informacje z zainstalowanych aplikacji. W chwili pisania tego tekstu może uzyskiwać dane z przeglądarek, w szczególności z Microsoft Edge i Gecko. Z tych aplikacji złodzieje zwykle obierają za cel: historię przeglądania i wyszukiwania, internetowe pliki cookies, dane osobowe, przechowywane dane logowania (nazwy użytkownika/hasła), zapisane numery kart kredytowych itp.

Cinoshi zbiera również dane z ponad trzydziestu pięciu portfeli kryptowalutowych i rozszerzeń przeglądarki związanych z kryptowalutami. Ten szkodliwy program może wyodrębniać sesje ze Steam, a także tokeny z platform komunikacyjnych Discord i Telegram.

Jednym z godnych uwagi środków zapobiegających wykryciu, które stosuje Cinoshi, jest dodanie siebie jako wyjątku do kontroli Microsoft Defender.

Podstawowy stealer posiada funkcje koparki kryptowalutowej. Ten typ złośliwego oprogramowania ma na celu nadużywanie zasobów systemowych (potencjalnie aż do awarii systemu) w celu generowania kryptowaluty.

Cinoshi może mieć możliwości botnetu, tj. łączenia zainfekowanych urządzeń w grupę i wykorzystywania ich do złośliwych celów. Przykładowo botnety mogą być wykorzystywane do rozpowszechniania kampanii spamowych lub przeprowadzania ataków DDoS.

Dodatkowo ten złodziej może mieć funkcje clippera, które służą do zastępowania treści skopiowanych do schowka (bufor kopiowania/wklejania). Ten wariant Cinoshi może wykryć i zastąpić dziewięć różnych adresów portfela kryptowalutowego.

Dlatego też, gdy ofiara kopiuje adres portfela kryptowalutowego w celu dokonania transakcji wychodzącej, zostaje on zastąpiony portfelem należącym do cyberprzestępców – w ten sposób przelew zostaje przekierowany. Funkcjonalności clippera Cinoshi obejmują również wymianę linków handlowych Steam.

Podsumowując, obecność oprogramowania takiego jak Cinoshi na urządzeniu może spowodować zmniejszenie wydajności lub awarię systemu, utratę danych, poważne problemy z prywatnością, uszkodzenie sprzętu, straty finansowe, a nawet kradzież tożsamości.

Jeśli podejrzewasz, że twoje urządzenie jest zainfekowane złodziejem Cinoshi (lub innym malware) – natychmiast użyj antywirusa, aby je usunąć.

| Nazwa | Malware Cinoshi |

| Typ zagrożenia | Trojan, wirus kradnący hasła, złośliwe oprogramowanie bankowe, oprogramowanie szpiegujące. |

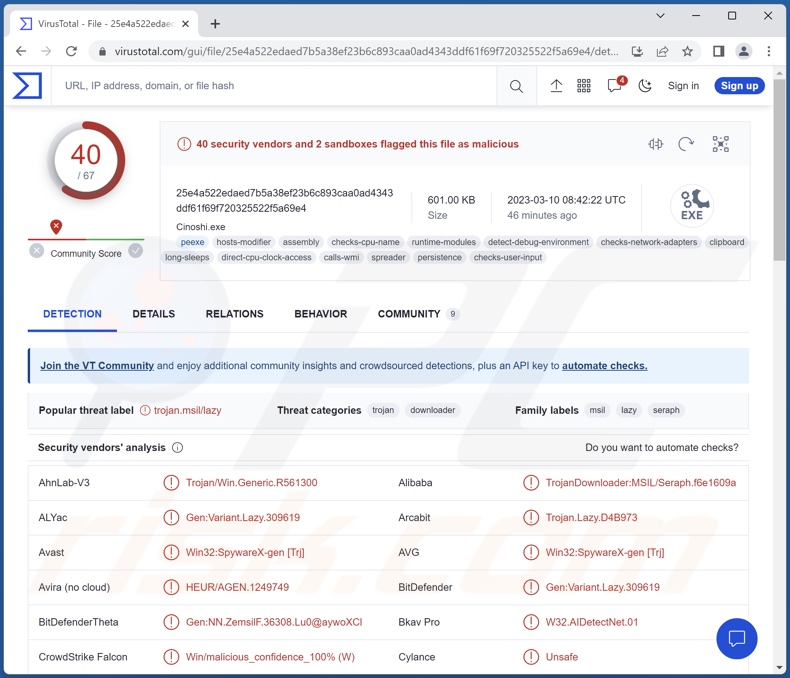

| Nazwy wykrycia | Avast (Win32:SpywareX-gen [Trj]), Combo Cleaner (Gen:Variant.Lazy.309619), ESET-NOD32 (wariant MSIL/Spy.Agent.DXY), Kaspersky (HEUR:Trojan-Downloader.MSIL.Seraph), McAfee (Artemis!BF39239F0B15), Pełna lista wykrycia (VirusTotal) |

| Objawy | Trojany mają na celu potajemną infiltrację komputera ofiary i pozostawanie cichymi, dzięki czemu na zainfekowanym urządzeniu nie widać wyraźnie żadnych objawów. |

| Metody dystrybucji | Zainfekowane załączniki wiadomości e-mail, złośliwe reklamy internetowe, inżynieria społeczna, narzędzia do „łamania" zabezpieczeń oprogramowania. |

| Zniszczenie | Skradzione hasła i informacje bankowe, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Przykłady malware typu złodziej

Przeanalizowaliśmy niezliczone próbki malware, a SYS01, ImBetter, BlackLine, WhiteSnake i Atlantida to tylko niektóre z naszych najnowszych artykułów o złodziejach.

Złośliwe oprogramowanie może mieć wiele funkcji, które mogą występować w różnych kombinacjach. Jednak niezależnie od tego, jak działa malware – jego obecność na urządzeniu zagraża bezpieczeństwu urządzenia i użytkownika. Dlatego wszystkie zagrożenia muszą zostać usunięte natychmiast po wykryciu.

Jak Cinoshi dostało się na mój komputer?

Ponieważ Cinoshi jest dostępne w sieci – sposób jego dystrybucji zależy od tego, jak cyberprzestępcy używają go w danym momencie. Ogólnie rzecz biorąc, malware jest dystrybuowane przy użyciu technik phishingu i socjotechniki. Złośliwe oprogramowanie jest zwykle przedstawiane jako zwykłe programy/media lub dołączone do nich.

Złośliwymi plikami mogą być archiwa (ZIP, RAR itp.), pliki wykonywalne (.exe, .run itp.), dokumenty (Microsoft Office, Microsoft OneNote, PDF itp.), JavaScript itd. Gdy otwierany jest zainfekowany plik – uruchamiany jest proces pobierania/instalacji złośliwego oprogramowania.

Najszerzej stosowane metody dystrybucji obejmują: pobrania drive-by (oszukańcze/podstępne), złośliwe załączniki/linki w poczcie spamowej (np. e-mailach, wiadomościach prywatnych/błyskawicznych, SMS-ach itp.), oszustwa internetowe, podejrzane kanały pobierania (np. strony z freeware i stron trzecich, sieci udostępniania P2P itp.), narzędzia do nielegalnej aktywacji oprogramowania („pirackie"), fałszywe aktualizacje i złośliwe reklamy.

Jak uniknąć instalacji malware?

Zdecydowanie zalecamy pobieranie produktów wyłącznie z oficjalnych i zweryfikowanych kanałów. Ponadto wszystkie programy muszą być aktywowane i aktualizowane przy użyciu legalnych funkcji/narzędzi, ponieważ nielegalne narzędzia aktywacyjne („pirackie") i aktualizatory stron trzecich mogą zawierać malware.

Zalecamy ostrożność podczas przeglądania sieci, ponieważ fałszywe i złośliwe treści online zwykle wydają się zwyczajne i nieszkodliwe. Innym zaleceniem jest ostrożne traktowanie poczty przychodzącej. Załączniki i linki znajdujące się w podejrzanych e-mailach/wiadomościach nie powinny być otwierane, ponieważ mogą być zaraźliwe.

Musimy podkreślić znaczenie posiadania zainstalowanego i regularnie aktualizowanego niezawodnego antywirusa. Programy bezpieczeństwa muszą być używane do regularnego skanowania systemu i usuwania wykrytych zagrożeń. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Zrzuty ekranu panelu administracyjnego złodzieja Cinoshi:

Zrzut ekranu złodzieja Cinoshi promowanego na forum hakerskim:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest Cinoshi?

- KROK 1. Manualne usuwanie malware Cinoshi.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcje zaawansowane systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, a w otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Twój komputer zostanie teraz ponownie uruchomiony w „Zaawansowanym menu opcji uruchamiania". Kliknij przycisk „Rozwiąż problemy", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania".

Kliknij przycisk „Uruchom ponownie". Twój komputer uruchomi się ponownie na ekranie Ustawienia uruchamiania. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane".

W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W następnym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po znalezieniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany malware Cinoshi. Czy trzeba sformatować urządzenie pamięci masowej, aby się go pozbyć?

Nie, większość złośliwych programów można usunąć bez konieczności formatowania.

Jakie są największe problemy, jakie może powodować malware Cinoshi?

Zagrożenia stwarzane przez infekcję zależą od możliwości złośliwego oprogramowania i celów cyberprzestępców. Cinoshi jest oferowany w sieci w różnych kombinacjach funkcjonalności, tj. jako narzędzie do kradzieży, botnetu, clippera i koparki kryptowalutowej. W całości te funkcje mogą spowodować obniżenie wydajności lub awarię systemu, utratę danych, uszkodzenie sprzętu, poważne problemy z prywatnością, straty finansowe i kradzież tożsamości.

Jaki jest cel malware Cinoshi?

Zwykle złośliwe oprogramowanie służy do generowania przychodów. Jednak ataki mogą być wykorzystywane do zabawiania cyberprzestępców lub zakłócania procesów (np. stron internetowych, usług, firm itp.). Infekcje mogą być również motywowane osobistymi urazami, a nawet względami politycznymi/geopolitycznymi.

Jak malware Cinoshi przeniknęło do mojego komputera?

Złośliwe oprogramowanie jest rozpowszechniane głównie poprzez pobrania drive-by, oszustwa internetowe, e-maile i wiadomości spamowe, złośliwe reklamy, niewiarygodne źródła pobierania (np. witryny z freeware i bezpłatnym hostingiem plików, sieci udostępniania peer-to-peer itp.), nielegalne narzędzia do aktywacji programów („pirackie") i fałszywe aktualizacje. Ponadto niektóre złośliwe programy mogą same rozsyłać się za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej (np. zewnętrznych dysków twardych, dysków flash USB itp.).

Czy Combo Cleaner ochroni mnie przed malware?

Tak, Combo Cleaner jest w stanie wykryć i usunąć większość znanych infekcji złośliwym oprogramowaniem. Należy podkreślić, że ponieważ wyrafinowane złośliwe programy zwykle ukrywają się głęboko w systemach, przeprowadzenie pełnego skanowania systemu jest sprawą nadrzędną.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję