Jak usunąć malware ApolloRAT z twojego systemu operacyjnego

TrojanZnany również jako: Trojan zdalnego dostępu ApolloRAT

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest ApolloRAT?

ApolloRAT to złośliwe oprogramowanie sklasyfikowane jako RAT (trojan zdalnego dostępu). Tego rodzaju malware umożliwia zdalny dostęp i kontrolę nad zainfekowanymi urządzeniami.

ApolloRAT jest napisany w Python. Takie języki programowania, jak Python, opierają się zwykle na kompilatorach. Twórcy tego RAT-a użyli kompilatora source-to-source Nuitka, co jest rzadkością – ale jego złożoność sprawia, że ApolloRAT jest trudny do odtworzenia.

Warto również zauważyć, że to złośliwe oprogramowanie wykorzystuje platformę przesyłania wiadomości Discord jako swój serwer zarządzania i kontroli, co dodaje kolejną warstwę do cech ApolloRAT, które utrudniają jego wykrycie.

Przegląd malware ApolloRAT

ApolloRAT może wykryć, czy jest uruchamiany na wirtualnej maszynie, co komplikuje jego analizę. Ponadto ten trojan może wyłączyć program Microsoft Defender i zaporę.

Jak wspomniano na początku, ten program jest trojanem zdalnego dostępu (RAT) i jako taki został zaprojektowany w celu umożliwienia zdalnego dostępu/kontroli nad zaatakowanymi urządzeniami. ApolloRAT może wykonywać polecenia powłoki. Może manipulować systemem operacyjnym poprzez ponowne uruchomienie i zamknięcie go. Może nawet spowodować błąd niebieskiego ekranu (tj. awarię systemu). Podobnie może również wyłączyć Menedżera zadań Windows.

ApolloRAT jest również w stanie wyświetlać fałszywe interfejsy i dokumenty PDF, a także wymuszać otwieranie różnych stron internetowych. Takie funkcje są zwykle wykorzystywane w celu ułatwienia oszustw phishingowych. Inne funkcje tego trojana obejmują robienie zrzutów ekranu, odtwarzanie dźwięku zamiany tekstu na mowę, wyświetlanie wiadomości i Rickrolling ofiary.

ApolloRAT atakuje szeroką gamę danych, np. adresy IP, historie przeglądania, hasła Wi-Fi, hasła przechowywane w przeglądarce (np. Google Chrome) itd. Ten RAT może również pobierać i przesyłać pliki. Teoretycznie malware jest zdolne do infiltracji plików i ich wykonywania. Może być wykorzystywane do powodowania łańcuchowych infekcji systemu (np. pobierania/instalowania trojanów, ransomware, koparek kryptowalutowych etc.).

Podsumowując, infekcje ApolloRAT mogą powodować poważne problemy z prywatnością, straty finansowe i kradzież tożsamości. Jeśli podejrzewasz, że twój system jest zainfekowany tym lub innym malware, zdecydowanie zalecamy użycie antywirusa, aby go natychmiast usunąć.

| Nazwa | Trojan zdalnego dostępu ApolloRAT |

| Typ zagrożenia | RAT (trojan zdalnego dostępu), trojan, wirus kradnący hasła, złośliwe oprogramowanie bankowe, oprogramowanie szpiegujące. |

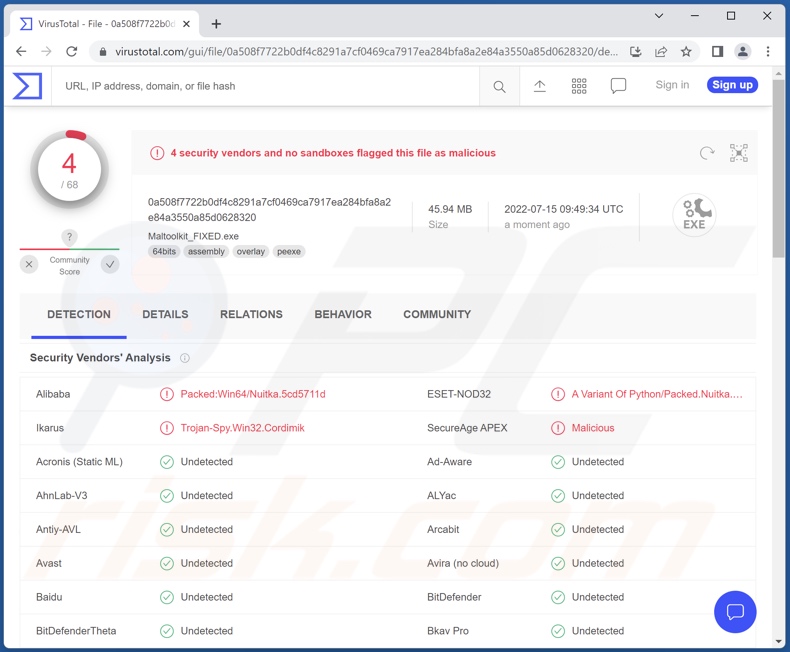

| Nazwy wykrycia | Alibaba (Packed:Win64/Nuitka.5cd5711d), ESET-NOD32 (wariant Python/Packed.Nuitka.F Suspicious), Ikarus (Trojan-Spy.Win32.Cordimik), SecureAge APEX (Malicious), Full List Of Detections (VirusTotal) |

| Objawy | Trojany mają na celu potajemną infiltrację komputera ofiary i milczenie, dzięki czemu na zainfekowanej maszynie nie widać wyraźnie żadnych konkretnych objawów. |

| Metody dystrybucji | Zainfekowane załączniki do wiadomości e-mail, złośliwe reklamy online, socjotechnika, pirackie oprogramowanie. |

| Zniszczenie | Skradzione hasła i informacje bankowe, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Przykłady trojanów zdalnego dostępu

PingPull, PowerShell, Nerbian, NetDooka i Eagle Monitor to tylko kilka przykładów RAT, które ostatnio analizowaliśmy.

Te trojany są zwykle wielofunkcyjne i często mogą powodować infekcje łańcuchowe. Jednak niezależnie od sposobu działania szkodliwego oprogramowania – jego obecność w systemie zagraża integralności urządzenia i bezpieczeństwu użytkownika. Dlatego zdecydowanie zalecamy usunięcie wszystkich zagrożeń natychmiast po ich wykryciu.

Jak ApolloRAT dostało się na mój komputer?

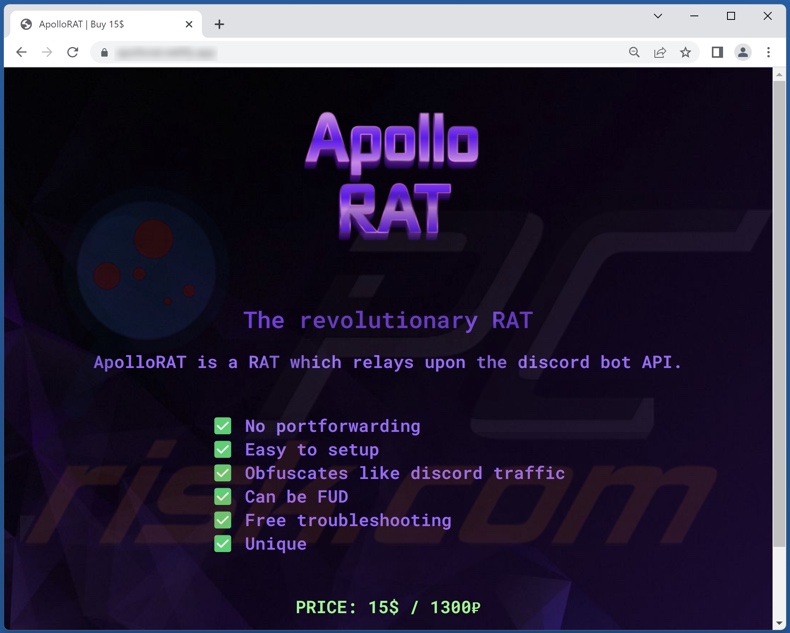

Cyble Research Labs odkryło, że ApolloRAT jest oferowany do sprzedaży na platformie komunikacyjnej Telegram i na stronie internetowej twórców programu. Dlatego sposób dystrybucji tego RAT zależy od cyberprzestępców, którzy w tym czasie z niego korzystali.

Zwykle złośliwe oprogramowanie jest rozpowszechniane przy użyciu taktyk phishingu i socjotechniki. Zainfekowane pliki mogą mieć różne formaty, np. archiwów, plików wykonywalnych, dokumentów PDF i Microsoft Office, JavaScript itp. Gdy zainfekowany plik jest wykonywany, uruchamiany lub w inny sposób otwierany – uruchamiane jest pobieranie/instalacja malware.

Najczęstsze metody dystrybucji obejmują: pobrania drive-by (ukryte i zwodnicze), złośliwe załączniki oraz linki w e-mailach i wiadomościach spamowych, oszustwa internetowe, podejrzane kanały pobierania (np. witryny z bezpłatnym oprogramowaniem i stron trzecich, sieci udostępniania peer-to-peer itp.), nielegalne narzędzia aktywacji oprogramowania („pirackie") i fałszywe aktualizacje.

Jak uniknąć instalacji malware?

Zdecydowanie odradzamy otwieranie załączników i linków znajdujących się w podejrzanych/nieistotnych e-mailach i wiadomościach, ponieważ może to prowadzić do infekcji systemu.

Ponadto wszystkie pliki do pobrania muszą być wykonywane z oficjalnych i zweryfikowanych źródeł. Oprogramowanie musi być aktywowane i aktualizowane za pomocą narzędzi zapewnionych przez prawdziwych programistów, ponieważ nielegalne narzędzia aktywacyjne („pirackie") i fałszywe aktualizacje mogą zawierać malware.

Musimy podkreślić, jak ważne jest posiadanie zainstalowanego i regularnie aktualizowanego renomowanego programu antywirusowego. To oprogramowanie musi być używane do uruchamiania regularnych skanów systemu oraz usuwania zagrożeń i problemów. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Zrzut ekranu witryny używanej do promowania malware ApolloRAT:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest ApolloRAT?

- KROK 1. Manualne usuwanie malware ApolloRAT.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows.

Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli sprawdziłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Pobierz program o nazwie Autoruns. Pokazuje on automatycznie uruchamiane aplikacje, rejestr i lokalizacje plików systemowych:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom komputer w trybie awaryjnym. Kliknij Start, kliknij Zamknij, kliknij Uruchom ponownie, kliknij OK. Podczas procesu uruchamiania komputera naciśnij kilkakrotnie klawisz F8 na klawiaturze, aż zobaczysz menu Opcje zaawansowane systemu Windows, a następnie wybierz z listy opcję Tryb awaryjny z obsługą sieci.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Uruchom system Windows 8 w trybie awaryjnym z obsługą sieci — przejdź do ekranu startowego systemu Windows 8, wpisz Zaawansowane, w wynikach wyszukiwania wybierz Ustawienia. Kliknij Zaawansowane opcje uruchamiania, a w otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie.

Kliknij przycisk „Uruchom ponownie teraz". Twój komputer zostanie teraz ponownie uruchomiony w „Zaawansowanym menu opcji uruchamiania". Kliknij przycisk „Rozwiąż problemy", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie opcji zaawansowanych kliknij „Ustawienia uruchamiania".

Kliknij przycisk „Uruchom ponownie". Twój komputer uruchomi się ponownie na ekranie Ustawienia uruchamiania. Naciśnij klawisz F5, aby uruchomić komputer w trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane".

W menu opcji zaawansowanych wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W następnym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" oraz „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz usunąć.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po znalezieniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware.

Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego. Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Często zadawane pytania (FAQ)

Mój komputer jest zainfekowany malware ApolloRAT. Czy trzeba sformatować urządzenie pamięci masowej, aby się go pozbyć?

Nie, usunięcie ApolloRAT nie wymaga formatowania.

Jakie są największe problemy, jakie może powodować malware ApolloRAT?

Zagrożenia stwarzane przez złośliwy program zależą od jego możliwości i sposobu działania cyberprzestępców. ApolloRAT to trojan zdalnego dostępu (RAT) — rodzaj malware, które umożliwia zdalny dostęp/kontrolę nad urządzeniami. Ten trojan może wykonywać różne złośliwe polecenia i zbierać szeroką gamę podatnych na ataki danych. Dlatego infekcje ApolloRAT mogą prowadzić do poważnych problemów prywatności, strat finansowych i kradzieży tożsamości.

Jaki jest cel malware ApolloRAT?

Zwykle złośliwe oprogramowanie jest wykorzystywane do generowania przychodów. Jednak cyberprzestępcy mogą również wykorzystywać malware, aby się bawić, zakłócać procesy (np. strony internetowe, usługi, firmy, instytucje itp.), przeprowadzać osobiste zemsty, a nawet przeprowadzać ataki motywowane politycznie/geopolitycznie.

Jak malware ApolloRAT dostało się do mojego komputera?

Złośliwe oprogramowanie jest dystrybuowane głównie za pośrednictwem pobrań drive-by, oszustw internetowych, e-maili i wiadomości spamowych, niewiarygodnych kanałów pobierania (np. nieoficjalnych witryn i stron z bezpłatnym hostingiem plików, sieci wymiany peer-to-peer itp.), nielegalnych narzędzi aktywacji oprogramowania („pirackich") i fałszywych aktualizacji. Ponadto niektóre złośliwe programy mogą samoistnie się rozprzestrzeniać za pośrednictwem sieci lokalnych i wymiennych urządzeń pamięci masowej (np. zewnętrznych dysków twardych, dysków flash USB itp.).

Czy Combo Cleaner ochroni mnie przed malware?

Tak, Combo Cleaner jest w stanie wykryć i usunąć praktycznie wszystkie znane infekcje malware. Warto zauważyć, że wyrafinowane złośliwe programy zwykle chowają się głęboko w systemach – dlatego też kluczowe znaczenie ma uruchomienie pełnego skanowania systemu.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję