Nie przesyłaj dodacji poprzez fałszywe e-maile UNHCR (United Nations High Commissioner for Refugees)

Phishing/OszustwoZnany również jako: E-mail spamowy UNHCR

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Czym jest oszustwo e-mailowe "UNHCR"?

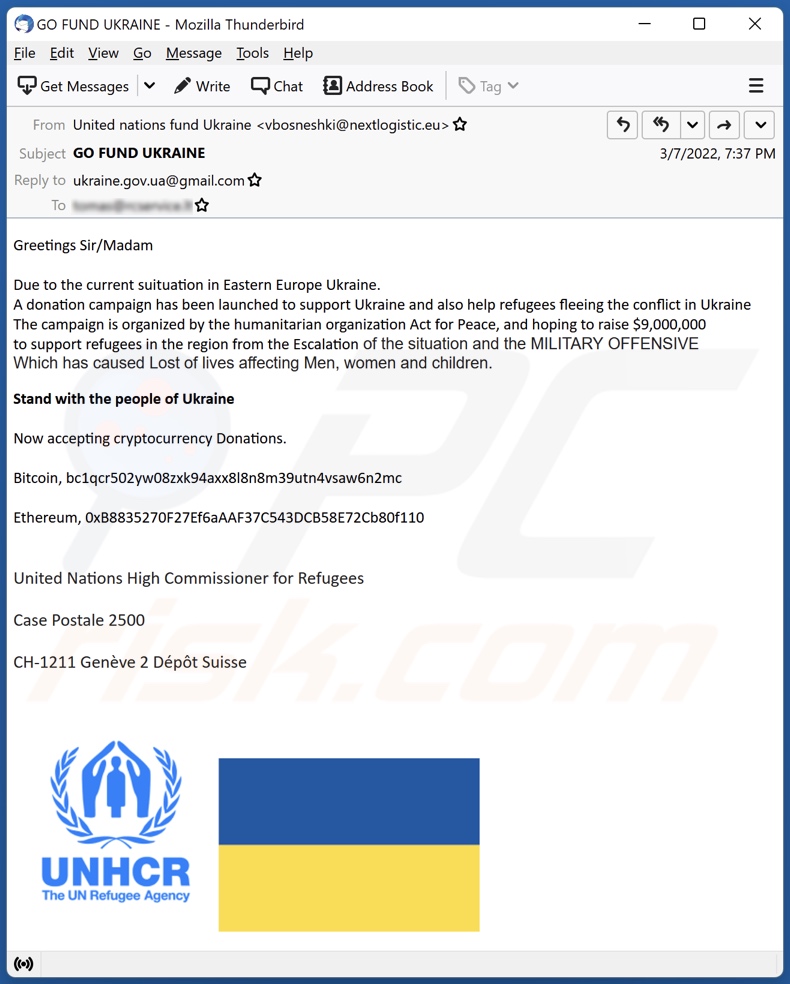

Po sprawdzeniu tego e-maila „UNHCR" nasi badacze ustalili, że jest fałszywy. Wiadomość jest prezentowana jako kampania darowizn prowadzona przez UNHCR (Wysokiego Komisarza Narodów Zjednoczonych ds. Uchodźców). Należy podkreślić, że ten e-mail jest fałszywy i w żaden sposób nie jest powiązany z rzeczywistym UNHCR. Oszustwo to wykorzystuje wojnę w Ukrainie jako tło, aby nakłonić odbiorców do przekazania środków cyberprzestępcom.

Zdecydowanie zalecamy korzystanie wyłącznie z oficjalnych kanałów do przekazywania darowizn. Ponieważ te zatwierdzone za pośrednictwem losowych wiadomości e-mail, SMS-ów lub innych wiadomości, mogą być oszukańcze. Nawet jeśli źródło wydaje się wiarygodne, apelujemy, aby nie korzystać z kanałów darowizn promowanych za pośrednictwem niechcianej poczty.

Przegląd oszustwa e-mailowego „UNHCR"

Oszukańcza wiadomość „UNHCR" zatytułowana "GO FUND UKRAINE" (tytuł może się różnić) zachęca odbiorców do przekazywania darowizn na kampanię, aby wesprzeć Ukrainę i pomóc uchodźcom uciekającym z kraju. Oprócz UNHCR, wiadomość spamowa wspomina również Act for Peace – organizację non-profit (również niezwiązaną z tym oszustwem).

Oszuści często zawierają nazwy, logotypy i podobne treści powiązane z prawdziwymi podmiotami. Ma to na celu stworzenie poczucia zasadności i zapewnienie, że podstawowe próby kontrolne zapewnią podobieństwo z rzeczywistym podmiotem.

E-mail „UNHCR" prosi o przekazanie „darowizny" w kryptowalutach Bitcoin lub Ethereum. Jest to przykład prawdziwych wiadomości, które zostały przerobione na oszustwo, tj. faktu, że rząd ukraiński rzeczywiście zaczął przyjmować dotacje w kryptowalucie.

Podsumowując, darowizny przesłane na portfele kryptowalutowe wymienione w tym e-mailu przekażą środki cyberprzestępcom zamiast zamierzonym odbiorcom. Zdecydowanie zalecamy sprawdzanie opcji darowizn oraz korzystanie wyłącznie z oficjalnych i zweryfikowanych kanałów.

Jeśli przekazałeś już kryptowalutę do tego lub podobnego oszustwa - środki najprawdopodobniej przepadły. Transakcje kryptowalutowe są nieodwracalne, ponieważ wyśledzenie ich jest praktycznie niemożliwe.

| Nazwa | E-mail spamowy UNHCR |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe |

| Przebranie | Kampania darowizn UNHCR na rzecz Ukrainy |

| Adres portfela kryptowalutowego cyberprzestępców | bc1qcr502yw08zxk94axx8l8n8m39utn4vsaw6n2mc (Bitcoin), 0xB8835270F27Ef6aAAF37C543DCB58E72Cb80f110 (Ethereum) |

| Objawy | Nieautoryzowane zakupy online, zmienione hasła do kont internetowych, kradzież tożsamości, nielegalny dostęp do komputera. |

| Metody dystrybucji | Zwodnicze e-maile, nieuczciwe reklamy pop-up online, techniki zatruwania wyszukiwarek, domeny z błędami pisowni. |

| Zniszczenie | Utrata poufnych informacji prywatnych, strata pieniędzy, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Ogólne informacje o kampaniach spamowych

Oszukańczy e-mail „UNHCR" nie jest jedynym przypadkiem, w którym wykryliśmy próby wykorzystania wojny w Ukrainie do generowania przychodów. Pisaliśmy również o kampaniach spamowych "Army of Ukraine need your support" i "UN Ukraine Humanitarian Organization".

W rzeczywistości wykorzystywanie prawdziwych wydarzeń lokalnych lub światowych jest standardem w oszustwach. Ta poczta może być używana do wielu różnych celów. Najczęstsze zastosowania obejmują phishing - w celu uzyskania wrażliwych informacji (np. danych umożliwiających identyfikację osoby, nazwy użytkownika/hasła do kont online, numerów kart kredytowych itp.) oraz dystrybucję malware (np. trojanów, ransomware, górników kryptowaluty etc.).

Przeanalizowaliśmy tysiące wiadomości spamowych, a "Zoho Email Scam", "Blockchain.com Email Scam", "Your Password Expires Today" i "DHL Shipment Details" to tylko niektóre przykłady najnowszych.

Jak kampanie spamowe infekują komputery?

Wiadomości spamowe mogą zawierać złośliwe pliki jako załączniki lub linki (prowadzące do witryn, które potajemnie pobierają/instalują malware lub zachęcają użytkowników do zrobienia tego samodzielnie). Zainfekowanymi plikami mogą być dokumenty Microsoft Office i PDF, pliki wykonywalne, archiwa, JavaScript itp. Po otwarciu taki plik uruchamia proces infekcji.

Przykładowo, jeśli złośliwy dokument MS Office zostanie otwarty w wersjach Microsoft Office wydanych przed 2010 rokiem – natychmiast wykonuje złośliwe makropolecenia. Nowsze wersje mają „Widoku chronionego", który zapobiega automatycznemu wykonywaniu makr, a użytkownicy mogą je włączyć tylko ręcznie (tj. zezwolić na edycję/zawartość). Warto zauważyć, że zainfekowane dokumenty często zawierają zwodnicze wiadomości, które mają na celu nakłonienie użytkowników do włączenia makropoleceń.

Jak uniknąć instalacji malware?

Odradzamy otwieranie/klikanie załączników i linków znalezionych w podejrzanych/nieistotnych e-mailach i wiadomościach, ponieważ mogą one zawierać malware. Kolejną rekomendacją jest używanie wersji Microsoft Office wydanych po 2010 roku.

Oprócz spamu, złośliwe oprogramowanie jest dystrybuowane za pośrednictwem podejrzanych kanałów pobierania (np. nieoficjalnych witryn i stron z bezpłatnym oprogramowaniem do pobrania, sieci udostępniania peer-to-peer itp.), nielegalnych narzędzi aktywacyjnych („łamania" zabezpieczeń) i fałszywych aktualizacji. Dlatego zalecamy również pobieranie produktów wyłącznie z oficjalnych i wiarygodnych źródeł. Ponadto wszystkie programy muszą być aktywowane i aktualizowane za pomocą narzędzi zapewnionych przez legalnych programistów.

Musimy podkreślić znaczenie posiadania zainstalowanego i zaktualizowanego niezawodnego programu antywirusowego. Oprogramowanie bezpieczeństwa musi być używane do uruchamiania regularnych skanów systemu i usuwania zagrożeń. Jeśli już otworzyłeś złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Tekst prezentowany w fałszywej wiadomości e-mail "UNHCR":

Subject: GO FUND UKRAINE

Greetings Sir/Madam

Due to the current suituation in Eastern Europe Ukraine.

A donation campaign has been launched to support Ukraine and also help refugees fleeing the conflict in Ukraine

The campaign is organized by the humanitarian organization Act for Peace, and hoping to raise $9,000,000

to support refugees in the region from the Escalation of the situation and the MILITARY OFFENSIVE

Which has caused Lost of lives affecting Men, women and children.

Stand with the people of Ukraine

Now accepting cryptocurrency Donations.

Bitcoin, bc1qcr502yw08zxk94axx8l8n8m39utn4vsaw6n2mc

Ethereum, 0xB8835270F27Ef6aAAF37C543DCB58E72Cb80f110

United Nations High Commissioner for Refugees

Case Postale 2500

CH-1211 Genève 2 Dépôt Suisse

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest E-mail spamowy UNHCR?

- Typy złośliwych wiadomości e-mailowych.

- Jak rozpoznać złośliwy e-mail?

- Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

Typy złośliwych wiadomości e-mailowych:

![]() E-maile phishingowe

E-maile phishingowe

Najczęściej cyberprzestępcy wykorzystują zwodnicze e-maile, aby nakłonić użytkowników internetu do podania swoich poufnych informacji prywatnych, na przykład danych logowania do różnych usług online, kont e-mail lub informacji bankowych online.

Takie ataki nazywane są phishingiem. W ataku phishingowym cyberprzestępcy zwykle wysyłają wiadomość e-mail z logo popularnej usługi (na przykład Microsoft, DHL, Amazon, Netflix), tworzą wrażenie pilności (zły adres wysyłki, nieaktualne hasło itp.) i umieszczają link, który mają nadzieję ich potencjalne ofiary klikną.

Po kliknięciu linku prezentowanego w takiej wiadomości ofiary są przekierowywane na fałszywą stronę internetową, która wygląda identycznie lub bardzo podobnie do oryginalnej. Ofiary są następnie proszone o podanie hasła, danych karty kredytowej lub innych informacji, które zostały skradzione przez cyberprzestępców.

![]() E-maile ze złośliwymi załącznikami

E-maile ze złośliwymi załącznikami

Innym popularnym wektorem ataku jest poczta spamowa ze złośliwymi załącznikami, które infekują komputery użytkowników malware. Złośliwe załączniki zwykle zawierają trojany zdolne do kradzieży haseł, informacji bankowych i innych poufnych informacji.

W przypadku takich ataków głównym celem cyberprzestępców jest nakłonienie potencjalnych ofiar do otwarcia zainfekowanego załącznika do wiadomości e-mail. Aby osiągnąć ten cel, wiadomości e-mail wspominają zwykle o ostatnio otrzymanych fakturach, faksach lub wiadomościach głosowych.

Jeśli potencjalna ofiara wpadnie w pułapkę i otworzy załącznik, jej komputery zostaną zainfekowane, a cyberprzestępcy mogą zebrać wiele poufnych informacji.

Chociaż jest to bardziej skomplikowana metoda kradzieży danych osobowych (filtry spamu i programy antywirusowe zwykle wykrywają takie próby), jeśli cyberprzestępcy będą skuteczni, mogą uzyskać znacznie szerszy wachlarz danych i zbierać informacje przez długi czas.

![]() E-maile wyłudzenia seksualnego

E-maile wyłudzenia seksualnego

To jest rodzaj phishingu. W takim przypadku użytkownicy otrzymują wiadomość e-mail z informacją, że cyberprzestępca może uzyskać dostęp do kamery internetowej potencjalnej ofiary i ma nagranie wideo przedstawiające masturbację.

Aby pozbyć się wideo, ofiary proszone są o zapłacenie okupu (zwykle przy użyciu Bitcoin lub innej kryptowaluty). Niemniej jednak wszystkie te twierdzenia są fałszywe — użytkownicy, którzy otrzymują takie wiadomości, powinni je zignorować i usunąć.

Jak rozpoznać złośliwy e-mail?

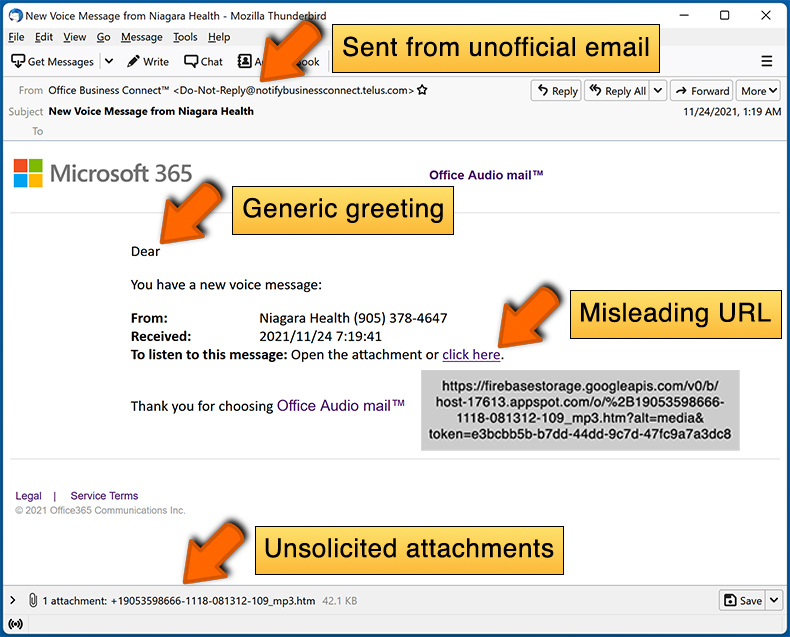

Chociaż cyberprzestępcy starają się, aby ich wiadomości z przynętą wyglądały na wiarygodne, oto kilka rzeczy, na które należy zwrócić uwagę, próbując wykryć e-mail phishingowy:

- Sprawdź adres e-mail nadawcy („od"): Najedź kursorem myszy na adres „od" i sprawdź, czy jest prawidłowy. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, sprawdź, czy adres e-mail to @microsoft.com, a nie coś podejrzanego, takiego jak @m1crosoft.com, @microsoft.com, @account-security-noreply.com itp.

- Sprawdź ogólne powitania: Jeśli powitanie w wiadomości brzmi „Szanowny użytkowniku", „Szanowny @twojamail.com", „Szanowny drogi kliencie", powinno to wzbudzić podejrzliwość. Najczęściej firmy zwracają się do ciebie po imieniu. Brak tych informacji może sygnalizować próbę phishingu.

- Sprawdź linki w wiadomości e-mail: Umieść wskaźnik myszy nad linkiem przedstawionym w e-mailu. Jeśli link wydaje się podejrzany, nie klikaj go. Przykładowo, jeśli otrzymałeś wiadomość od Microsoft, a link w wiadomości wskazuje, że prowadzi do adresu firebasestorage.googleapis.com/v0... nie powinieneś mu ufać. Najlepiej nie klikać żadnych linków w e-mailach, a najpierw odwiedzić witrynę firmy, która wysłała ci wiadomość.

- Nie ufaj ślepo załącznikom wiadomości e-mail: Najczęściej legalne firmy proszą cię o zalogowanie się na ich stronie internetowej i przejrzenie znajdujących się tam dokumentów. Jeśli otrzymałeś wiadomość e-mail z załącznikiem, dobrym pomysłem jest przeskanowanie jej programem antywirusowym. Zainfekowane załączniki do wiadomości e-mail są powszechnym wektorem ataku wykorzystywanym przez cyberprzestępców.

Aby zminimalizować ryzyko otwarcia phishingu i złośliwych wiadomości e-mail, zalecamy użycie Combo Cleaner Antivirus dla Windows.

Przykład spamowej wiadomości e-mail:

Co zrobić jeśli dałeś się oszukać e-mailowi ze spamem?

- Jeśli kliknąłeś link w wiadomości phishingowej i wprowadziłeś hasło - pamiętaj o jak najszybszej zmianie hasła. Zwykle cyberprzestępcy zbierają skradzione dane uwierzytelniające, a następnie sprzedają je innym grupom, które wykorzystują je do złośliwych celów. Jeśli zmienisz hasło w odpowiednim czasie, istnieje szansa, że przestępcy nie będą mieli wystarczająco dużo czasu, aby wyrządzić jakiekolwiek szkody.

- Jeśli podałeś dane swojej karty kredytowej - jak najszybciej skontaktuj się ze swoim bankiem i wyjaśnij sytuację. Istnieje duża szansa, że będziesz musiał anulować zagrożoną kartę kredytową i uzyskać nową.

- Jeśli zauważysz jakiekolwiek oznaki kradzieży tożsamości - powinieneś natychmiast skontaktować się z Federalną Komisją Handlu. Ta instytucja zbierze informacje o twojej sytuacji i stworzy osobisty plan naprawczy.

- Jeśli otworzyłeś złośliwy załącznik - twój komputer jest prawdopodobnie zainfekowany i powinieneś go przeskanować za pomocą renomowanej aplikacji antywirusowej. W tym celu zalecamy użycie Combo Cleaner Antivirus dla Windows.

- Pomóż innym użytkownikom internetu - zgłaszaj e-maile phishingowe do Roboczej Grupy Antyphishingowej, Centrum Skarg Przestępczości Internetowej, Narodowego Centrum Informacji o Przestępstwach Finansowych i Departamentu Sprawiedliwości USA.

Często zadawane pytania (FAQ)

Dlaczego otrzymałem ten e-mail?

Wiadomości spamowe nie są osobiste. Tysiące użytkowników otrzymuje tę samą wiadomość.

Wysłałem kryptowalutę na adres(y) podany w tym e-mailu. Czy mogę odzyskać pieniądze?

Najprawdopodobniej nie. Transakcje kryptowalutowe są praktycznie niewykrywalne, co również czyni je nieodwracalnymi.

Podałem swoje dane osobowe, gdy zostałem oszukany przez e-mail ze spamem. Co mam zrobić?

Jeśli ujawniłeś dane uwierzytelniające konta – zmień hasła do wszystkich potencjalnie narażonych kont i natychmiast poinformuj ich oficjalne wsparcie. A jeśli podałeś inne prywatne informacje (np. dane dowodu osobistego, numery kart kredytowych itp.) – natychmiast skontaktuj się z odpowiednimi władzami.

Przeczytałem wiadomość e-mail ze spamem, ale nie otworzyłem załącznika. Czy mój komputer jest zainfekowany?

Nie, procesy infekcji są uruchamiane tylko wtedy, gdy załączniki lub linki znajdujące się w wiadomościach spamowych są otwierane/kliknięte.

Pobrałem i otworzyłem plik załączony do wiadomości spamowej. Czy mój komputer jest zainfekowany?

Jeśli otwarty plik był plikiem wykonywalnym (.exe, .run itp.) – najprawdopodobniej tak. Jednak mogłeś uniknąć szybkiego uruchamiania procesów infekcji, gdyby był to format dokumentu. Te formaty (.pdf, .doc, .xls itp.) mogą wymagać dodatkowej interakcji (np. włączenia makropoleceń itp.) w celu rozpoczęcia pobierania/instalowania malware.

Czy Combo Cleaner usunie infekcje malware obecne w załącznikach do e-maila?

Tak, Combo Cleaner może skanować systemy, wykrywać i usuwać prawie wszystkie znane infekcje malware. Należy podkreślić, że wyrafinowane złośliwe programy zwykle chowają się głęboko w systemach, dlatego niezbędne jest przeprowadzenie pełnego skanowania systemu.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję