Uniknij kradzieży swojego konta e-mail przez fałszywe e-maile "OneDrive"

Phishing/OszustwoZnany również jako: możliwe infekcje malware

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania "oszustwa e-mailowego OneDrive"

Czym jest "oszustwo e-mailowe OneDrive"?

"OneDrive Email Scam" odnosi się do kampanii spamowej używanej do kradzieży danych logowania do kont e-mail (haseł) za pośrednictwem Formularzy Google, platformy do administrowania ankietami. Termin „kampania spamowa" oznacza operację na dużą skalę, podczas której wysyłane są tysiące zwodniczych e-maili. Wiadomości wysłane podczas tej kampanii spamowej twierdzą, że plik został udostępniony odbiorcom, jednak podczas próby uzyskania dostępu do pliku są proszeni o podanie danych logowania do konta e-mail.

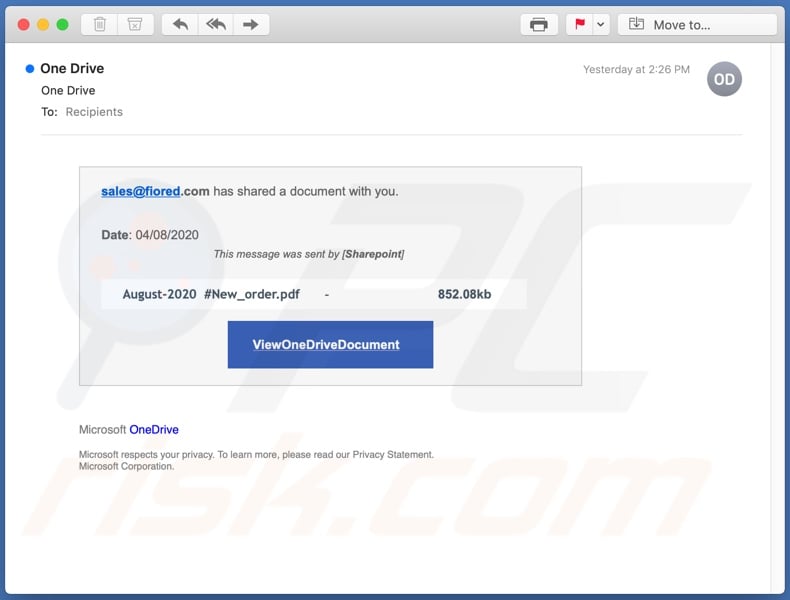

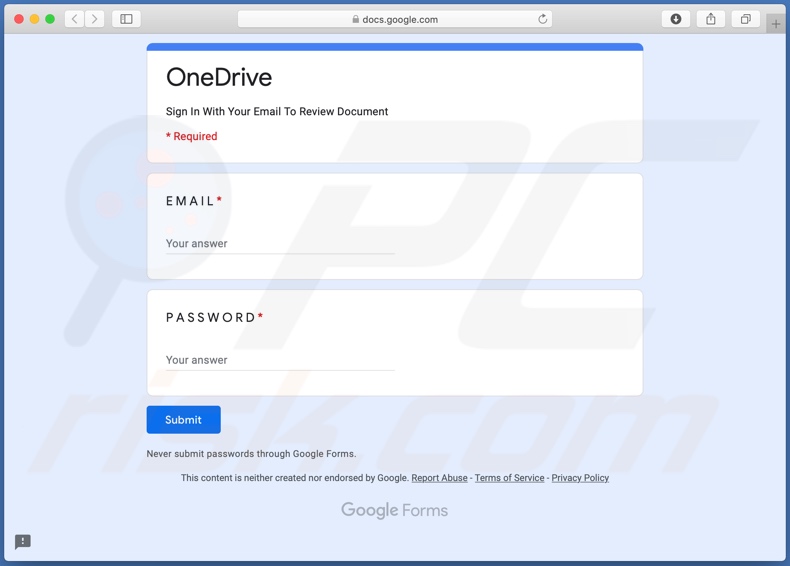

Oszustwa e-mailowe z tematem/tytułem "One Drive" zawierają informację, że „sales@fiored" udostępnił odbiorcom plik. Wiadomości zawierają również datę, kiedy dokument został rzekomo udostępniony. Plik ma rzekomo nazwę "August-2020 #New_order.pdf" (może się ona różnić). Gdy użytkownicy klikną przycisk „ViewOneDriveDocument", zostaną przekierowani na stronę Formularzy Google, która twierdzi, że muszą zalogować się na swoje konto e-mail, aby przejrzeć dokument. Strona zawiera dwa pola, w których należy podać adres e-mail i hasło. Te e-maile „One Drive" są fałszywe i żaden plik nie został wysłany do odbiorców. Strona internetowa, za pośrednictwem której użytkownicy mają uzyskać dostęp do dokumentu, nie jest prawdziwą stroną logowania/weryfikacji. Ponadto, strona mówi również, aby „nigdy nie podawać haseł przez Formularze Google". Oszuści/cyberprzestępcy są szczególnie zainteresowani kontami e-mail, ponieważ są one zwykle połączone z różnymi innymi kontami. Dlatego za pomocą skradzionej wiadomości e-mail można przejąć wszystkie powiązane konta. Poprzez konta komunikacyjne (np. e-maili, sieci społecznościowych, mediów społecznościowych, komunikatorów itp.) przestępcy mogą prosić kontakty o pożyczki i/lub rozpowszechniać malware (poprzez udostępnianie zainfekowanych plików) pod przykrywką prawdziwego właściciela. Skradzione konta, które bezpośrednio przetwarzają lub przechowują informacje finansowe (np. dane konta bankowego i karty kredytowej), mogą zostać wykorzystane do nieuczciwych transakcji i zakupów online. Podsumowując, ufanie fałszywym wiadomościom e-mail „OneDrive" może prowadzić do strat finansowych, poważnych problemów prywatności, a nawet kradzieży tożsamości. Jeśli podjęto już próby zalogowania się za pośrednictwem fałszywej strony, zdecydowanie zaleca się natychmiastową zmianę danych logowania do zagrożonego konta e-mail. Zaleca się również zmianę danych logowania wszystkich powiązanych kont. W przypadku dalszych wątpliwości należy skontaktować się z oficjalną obsługą wszystkich kont, których może to dotyczyć, w celu rozwiązania problemu.

| Nazwa | Oszustwo e-mailowe OneDrive |

| Typ zagrożenia | Phishing, oszustwo, inżynieria społeczna, oszustwo finansowe. |

| Fałszywa obietnica | E-maile twierdzą, że odbiorcom wysło plik i należy podać dane logowania ich konta, aby go otworzyć. |

| Objawy | Nieautoryzowane zakupy internetowe, zmienione hasła do kont online, kradzież tożsamości, nielegalny dostęp do komputera ofiary. |

| Metody dystrybucji | Zwodnicze e-maile, złośliwe reklamy internetowe pop-up, techniki zatruwania wyszukiwarki, domeny z błędnie wpisanymi nazwami. |

| Zniszczenie | Utrata wrażliwych informacji prywatnych, strata pieniężna, kradzież tożsamości. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

"Important: You have 19 Pending incoming email(s)", "Dropbox Email Scam" i "Transaction received into blockchain wallet" to kilka przykładów innych podobnych kampanii spamowych typu phishingowego. Oszustwa e-mailowe są zwykle zamaskowane jako „oficjalne", „pilne", „priorytetowe" itp. Jednak phishing nie jest jedynym zastosowaniem kampanii spamowych - są one również wykorzystywane do innych oszustw i rozsyłania malware. Niezależnie od tego, czego żądają, co twierdzą lub o co proszą te wiadomości, cel jest identyczny: generowanie przychodów dla stojących za nimi oszustów/cyberprzestępców.

Jak kampanie spamowe infekują komputery?

Systemy są infekowane przez niebezpieczne pliki rozpowszechniane za pośrednictwem kampanii spamowych. Pliki te są dołączane do wiadomości e-mail i/lub wiadomości zawierają umieszczone w nich linki (tj. wiadomości zawierają linki do pobrania). Szkodliwe pliki mogą mieć różne formaty, takie jak archiwów (RAR, ZIP itp.), plików wykonywalnych (.exe, .run itp.), dokumentów Microsoft Office i PDF oraz JavaScript. Kiedy są uruchamiane, wykonywane lub w inny sposób otwierane, inicjowany jest łańcuch infekcji (tj. pobieranie/instalacja złośliwego oprogramowania). Na przykład, dokumenty Microsoft Office infekują systemy, wykonując złośliwe makropolecenia. W wersjach pakietu Microsoft Office wydanych przed 2010 rokiem proces infekcji jest inicjowany w momencie otwarcia niebezpiecznego dokumentu. Późniejsze wersje mają tryb „Widoku chronionego", który zapobiega automatycznemu wykonywaniu makr: użytkownicy są proszeni o ich włączenie (tj. o włączenie edycji/treści). Dlatego infekcja może zostać wywołana tylko wtedy, gdy makropolecenia są włączone ręcznie.

Jak uniknąć instalacji złośliwego oprogramowania?

Nie wolno otwierać podejrzanych i/lub nieistotnych wiadomości e-mail, zwłaszcza tych, które zawierają załączniki lub linki, ponieważ może to spowodować infekcję malware. Zaleca się korzystanie z wersji pakietu Microsoft Office wydanych po 2010 roku. Oprócz kampanii spamowych, złośliwe programy są również dystrybuowane za pośrednictwem podejrzanych źródeł pobierania (np. nieoficjalnych i bezpłatnych witryn z hostingiem plików, sieci wymiany peer-to-peer i innych programów do pobierania stron trzecich), narzędzi do nielegalnej aktywacji („łamania") i fałszywych aktualizatorów. Dlatego korzystaj z oficjalnych/zweryfikowanych kanałów pobierania oraz aktywuj i aktualizuj programy za pomocą narzędzi/funkcji zapewnionych przez oryginalnych programistów. Aby chronić urządzenie i bezpieczeństwo użytkowników, najważniejsze jest, aby mieć zainstalowane i regularnie aktualizowane renomowane oprogramowanie antywirusowe/antyspyware. To oprogramowanie musi być używane do regularnego skanowania systemu i usuwania wykrytych zagrożeń/problemów. Jeśli już otworzyłeś złośliwe załączniki, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Tekst prezentowany w oszukańczej wiadomości e-mail "OneDrive":

Subject: One Drive

sales@fiored.com has shared a document with you.

Date: 04/08/2020

This message was sent by [Sharepoint]

August-2020 #New_order.pdf -

852.08kb

ViewOneDriveDocument

Microsoft OneDrive

Microsoft respects your privacy. To learn more, please read our Privacy Statement.

Microsoft Corporation.

Zrzut ekranu fałszywej strony logowania/weryfikacji, mającej na celu zebranie danych logowania do konta e-mail:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest "oszustwo e-mailowe OneDrive"?

- KROK 1. Manualne usuwanie możliwych infekcji malware.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Window 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk „Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w „Menu zaawansowanych opcji uruchamiania." Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij „Ustawienia uruchamiania." Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij „5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane". W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję