Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania wirusa 404 Keylogger

Czym jest 404 Keylogger?

404 Keylogger to oprogramowanie zaprojektowane do zapisywania uderzeń klawiszy, odzyskiwania haseł do kont i innego śledzenia aktywności użytkowników. 404 Keylogger jest promowany jako legalne narzędzie dla różnych firm do śledzenia aktywności interesantów/klientów (za ich zgodą) oraz narzędzie „edukacyjne" ułatwiające poznanie keyloggerów. Należy pamiętać, że tego typu oprogramowanie jest bardzo popularne wśród cyberprzestępców. Niektóre promowane funkcje, takie jak funkcje ochrony przed wykrywaniem i analizą, są podejrzane i sugerują, że 404 Keylogger jest również przeznaczony do złośliwego wykorzystania.

404 Keylogger może wykryć, czy działa w środowisku wirtualnym, czy w środowisku „piaskownicy", co zaciemnia jego obecność i utrudnia analizę. Ten program może również pobierać i uruchamiać pliki, a zatem może być używany do wywoływania infekcji łańcuchowych. Można go zatem wykorzystać do pobrania/zainstalowania dodatkowego malware, jednak podstawową funkcją 404 Keylogger jest kradzież danych. Może śledzić aktywność użytkownika zainfekowanego urządzenia do określonego poziomu. Jedną z możliwości, jakie posiada ten keylogger, jest robienie zrzutów ekranu, a tym samym przechwytywanie widoku ekranu. Główną cechą keyloggerów jest, jak sama nazwa wskazuje, zapisywanie naciśnięć klawiszy. W ten sposób mogą zapisywać wszystkie wpisane informacje. Zwykle cyberprzestępcy wykorzystują je do obierania za cel danych uwierzytelniających (tj. danych logowań i haseł) różnych kont, takich jak e-maile, portale społecznościowe, media społecznościowe, przechowywania w chmurze, handlu elektronicznego (sklepu internetowego), finansów itd. Poprzez skradzione konta komunikacyjne przestępcy mogą podszywać się pod użytkowników i prosić ich znajomych/przyjaciół o pożyczki i/lub udostępniać niebezpieczne pliki w celu rozprzestrzeniania infekcji. Jeśli na kontach pamięci zostaną znalezione poufne i/lub zagrożone treści, można je wykorzystać do celów szantażu i żądania okupu. Porwane konta e-commerce i finansowe mogą zostać wykorzystane do kradzieży informacji bankowych i/lub danych karty kredytowej, które z kolei mogą zostać wykorzystane do oszukańczych transakcji i zakupów online. Podsumowując, infekcje 404 Keylogger zagrażają integralności systemu i mogą powodować dodatkowe infekcje. Ponadto, osoby mogą doświadczyć poważnych problemów prywatności, strat finansowych i kradzieży tożsamości. Jeśli wiadomo/podejrzewa się, że 404 Keylogger (lub inne malware) już zainfekował system, zdecydowanie zaleca się natychmiastowe użycie programu antywirusowego w celu jego usunięcia.

| Nazwa | Trojan 404 keylogger |

| Typ zagrożenia | Trojan, wirus kradnący hasła, malware bankowe, spyware. |

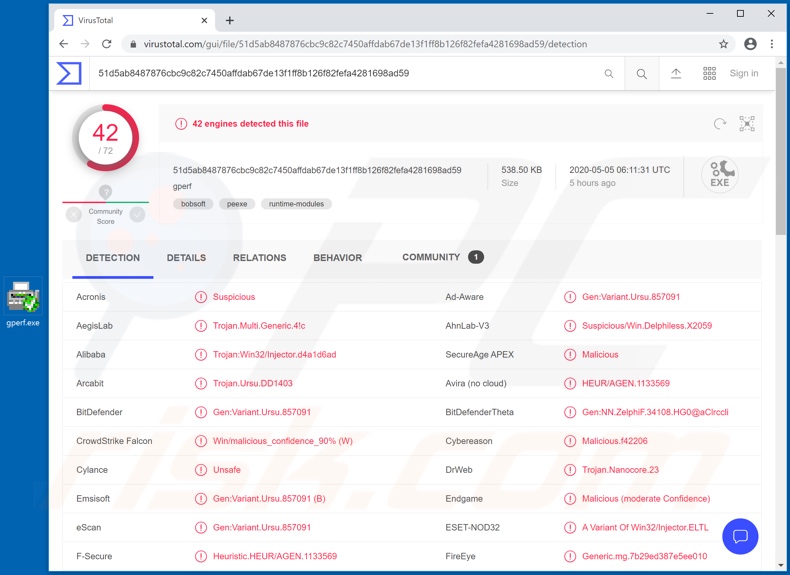

| Nazwy wykrycia | BitDefender (Gen:Variant.Ursu.857091), DrWeb (Trojan.Nanocore.23), ESET-NOD32 (wariant Win32/Injector.ELTL), Kaspersky (HEUR:Trojan-Spy.Win32.Noon.gen), Pełna lista (VirusTotal) |

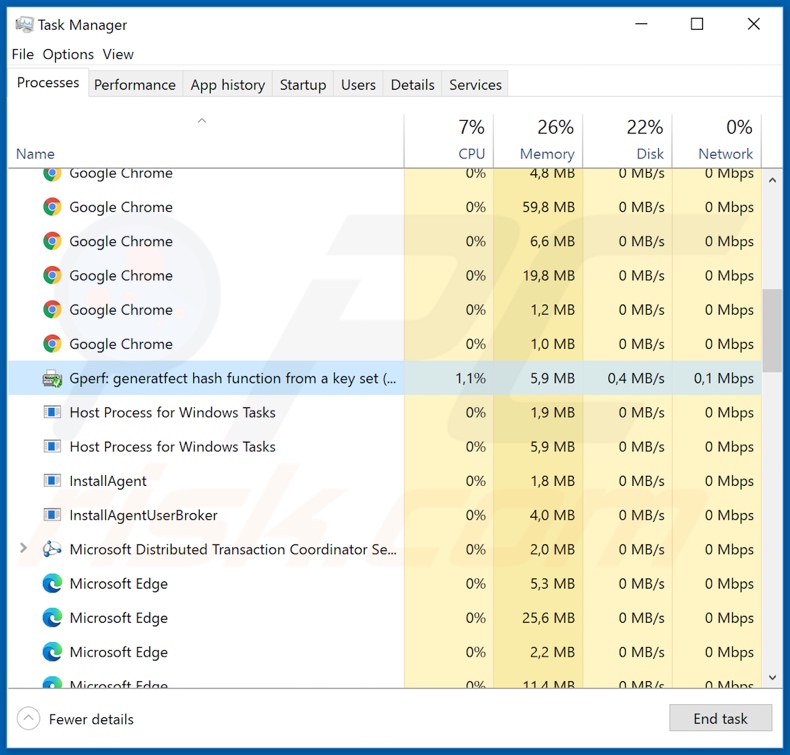

| Nazwa(y) złośliwego procesu | Gperf: generatfect hash function from a key set (nazwa procesu może się różnić). |

| Objawy | Trojany są zaprojektowane, aby podstępnie infiltrować komputer ofiary i pozostawać cichymi, w wyniku czego na zainfekowanej maszynie nie ma jasno widocznych objawów. |

| Metody dystrybucji | Zainfekowane załączniki e-mail, złośliwe ogłoszenia internetowe, inżynieria społeczna, narzędzia "łamania" oprogramowania. |

| Zniszczenie | Skradzione hasła i informacje bankowe, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

Hupigon, Guildma, Pekraut i Cardinal to kilka przykładów złośliwych programów zdolnych do zapisywania naciśnięć klawiszy. Złośliwe oprogramowanie ma różne możliwości, takie jak eksfiltrację danych, manipulację sprzętową (np. nagrywanie audio/wideo przez mikrofony i kamery internetowe itp.), zdalny dostęp i kontrolę nad systemem, szyfrowanie danych (do celów okupu), pobieranie/instalację dodatkowego malware, wydobywanie kryptowalut itd. Niezależnie od tego, jak działają szkodliwe programy, ich cel jest identyczny: generowanie zysków dla korzystających z nich cyberprzestępców. Infekcje malware zagrażają bezpieczeństwu urządzenia i użytkownika, a zatem wymagają natychmiastowego usunięcia.

Jak 404 Keylogger zinfiltrował mój komputer?

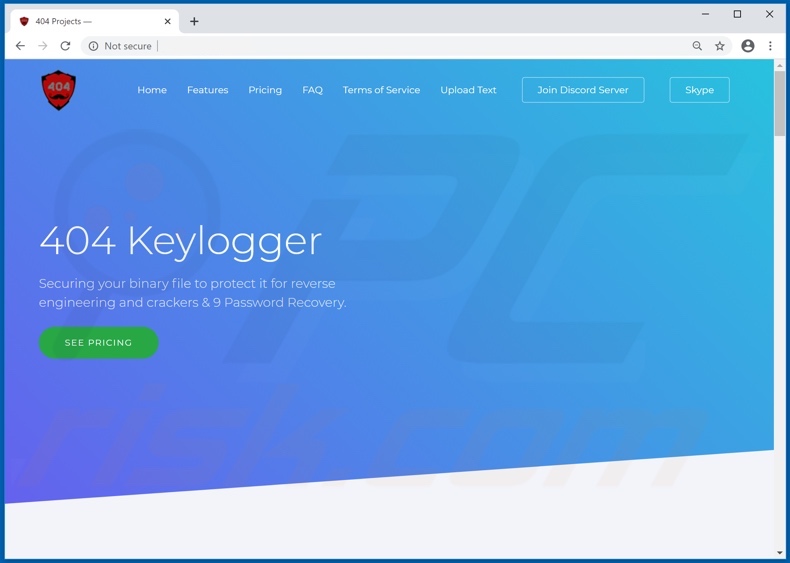

404 Keylogger ma promocyjną stronę internetową, z której można uzyskać jego licencję (tj. można go kupić na określony czas) z opłatami w zakresie od dwu- do trzycyfrowych kwot. Sposób dystrybucji tego keyloggera zależy od używających go cyberprzestępców. Ogólnie, malware jest dystrybuowane za pośrednictwem kampanii spamowych, nielegalnych narzędzi aktywacyjnych („łamania" oprogramowania), fałszywych aktualizatorów i podejrzanych kanałów pobierania. Termin „kampania spamowa" oznacza operację na dużą skalę, podczas której wysyłane są tysiące oszukańczych/zwodniczych e-maili. Te wiadomości są zwykle zamaskowane jako „oficjalne", „ważne", „pilne" i podobne. Mają dołączone do nich zainfekowane pliki lub, alternatywnie, zawierają linki do pobrania takich plików. Zakaźne pliki mogą mieć różne formaty (np. plików archiwów i wykonywalnych, dokumentów PDF i Microsoft Office, JavaScript itp.). Gdy są wykonywane, uruchamiane lub w inny sposób otwierane, uruchamiany jest proces infekcji. Zamiast aktywować licencjonowane produkty, nielegalne narzędzia aktywacyjne („łamania" oprogramowania) mogą pobierać/instalować złośliwe oprogramowanie. Fałszywe programy aktualizujące infekują systemy, wykorzystując wady nieaktualnych produktów i/lub po prostu instalując malware zamiast obiecanych aktualizacji. Niewiarygodne źródła pobierania, takie jak nieoficjalne i bezpłatne witryny z hostingiem plików, sieci udostępniania peer-to-peer (BitTorrent, eMule, Gnutella itp.) i inne zewnętrzne programy do pobierania mogą oferować malware do pobrania (zamaskowane lub dołączone do normalnych programów).

Jak uniknąć instalacji złośliwego oprogramowania?

Zdecydowanie odradza się otwieranie podejrzanych i/lub nieistotnych e-maili, zwłaszcza tych, które zawierają załączniki lub linki, ponieważ może to spowodować infekcję systemu. Wszystkie pobrania plików muszą być dokonywane za pośrednictwem oficjalnych i zweryfikowanych kanałów pobierania. Ponadto zaleca się aktywowanie i aktualizowanie produktów za pomocą narzędzi/oprogramowania zapewnionych przez legalnych programistów. Nie należy używać do tego narzędzi do nielegalnej aktywacji („łamania") ani aktualizatorów stron trzecich, ponieważ są one często wykorzystywane do rozsyłania malware. Aby zapewnić integralność urządzenia i bezpieczeństwo użytkownika, najważniejsze jest zainstalowanie sprawdzonego oprogramowania antywirusowego/antyspyware. Ponadto oprogramowanie to musi być aktualizowane, używane do wykonywania regularnych skanów systemu oraz do usuwania wykrytych zagrożeń i problemów. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

Zrzut ekranu procesu 404 Keylogger w Menedżerze Zadań Windows ("Gperf: generatfect hash function from a key set" – nazwa procesu może się różnić):

Zrzut ekranu witryny promującej 404 Keylogger:

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest 404 Keylogger?

- KROK 1. Manualne usuwanie malware 404 Keylogger.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk „Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w „Menu zaawansowanych opcji uruchamiania." Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij „Ustawienia uruchamiania." Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij „5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane". W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję