Jak usunąć trojana otwierającego tylne drzwi BazarLoader z systemu operacynego?

TrojanZnany również jako: Malware BazarLoader

Otrzymaj bezpłatne skanowanie i sprawdź, czy twój komputer jest zainfekowany.

USUŃ TO TERAZAby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Poradnik usuwania wirusa BazarLoader

Czym jest trojan otwierający tylne drzwi BazarLoader?

Opracowany przez tych samych aktorów zagrożeń co TrickBot, BazarLoader to złośliwy program, sklasyfikowany jako trojan otwierający tylne drzwi/zostawiający ładunek. Celem tego typu złośliwego oprogramowania jest otwieranie „tylnych drzwi" dla innego malware. Innymi słowy, te trojany działają poprzez pobieranie/instalowanie dodatkowego złośliwego oprogramowania. W czasie badań BazarLoader był używany do wprowadzania do zainfekowanych systemów ransomware RYUK. Zaobserwowano, że malware BazarLoader jest dystrybuowane za pośrednictwem e-mailowych kampanii spamowych, rzekomo zawierających poufne informacje dotyczące stanu zdrowia prezydenta Donalda Trumpa. Diagnoza infekcji COVID-19 przeprowadzona przez prezydenta USA jest szeroko stosowana przez cyberprzestępców do dystrybucji malware i celów phishingu.

Jak wspomniano na początku, celem BazarLoader jest infekowanie urządzeń innymi złośliwymi programami. To, jakim malware mogą zostać zainfekowane, zależy od sposobu działania cyberprzestępców i samego trojana otwierającego tylne drzwi/programu ładującego. To oprogramowanie może wprowadzać do systemów różnego typu trojany, ransomware, górników kryptowaluty Odnotowano, że BazarLoader infekuje zainfekowane urządzenia ransomware RYUK. Szkodliwe programy objęte tą klasyfikacją działają poprzez szyfrowanie plików i/lub blokowanie ekranu - w celu żądania zapłaty (okupu) za odszyfrowanie danych/odzyskanie dostępu. Zwykle ransomware zmienia nazwy zaszyfrowanych plików. Jednak to, czy dane, na które ma wpływ RYUK, są zmieniane - zależy od wariantu malware. Ten złośliwy program wykorzystuje do szyfrowania plików algorytmy szyfrowania RSA-4096 i AES-256. Tworzy notatki z żądaniem okupu zawierające instrukcje odszyfrowywania. Chociaż konkretne szczegóły (dane kontaktowe cyberprzestępców, wysokość okupu, preferowana waluta i metoda płatności itp.) różnią się w zależności od wersji. Zdecydowanie odradza się spełnianie żądań przestępców, ponieważ nie ma gwarancji, że dotrzymają swojego końca umowy (np. wyślą obiecane klucze/narzędzia odszyfrowujące itp.). Usunięcie ransomware z systemu operacyjnego zapobiegnie dalszemu szyfrowaniu, jednak nie przywróci już zaszyfrowanych danych. RYUK lub inne ransomware niekoniecznie jest ładunkiem, który BazarLoader dostarczy we wszystkich przypadkach infekcji. Innym godnym uwagi szczegółem dotyczącym trojana BazarLoader jest proces infekcji bez plików, w wyniku którego wykorzystuje on już istniejące aplikacje do infekowania systemów, co komplikuje jego wykrycie. Jeśli istnieje podejrzenie lub wiadomo, że trojan BazarLoader (lub inne złośliwe oprogramowanie) już zainfekował system - należy użyć programu antywirusowego, aby go natychmiast usunąć.

| Nazwa | Malware BazarLoader |

| Typ zagrożenia | Trojan, wius kradnący hasła, malware bankowe, spyware. |

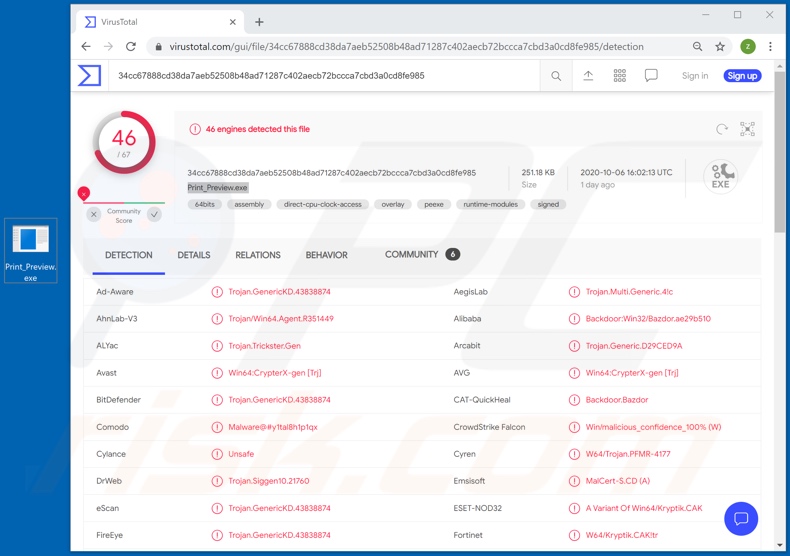

| Nazwy wykrycia | Avast (Win64:CrypterX-gen [Trj]), BitDefender (Trojan.GenericKD.43838874), ESET-NOD32 (wariant Win64/Kryptik.CAK), Kaspersky (Backdoor.Win32.Bazdor.r), Pełna lista (VirusTotal) |

| Ładunek | Ransomware RYUK |

| Objawy | Trojany są zaprojektowane, aby podstępnie infiltrować komputer ofiary i pozostawać cichymi, w wyniku czego na zainfekowanej maszynie nie ma jasno widocznych objawów. |

| Metody dystrybucji | Zainfekowane załaczniki e-mail, złośliwe ogłoszenia internetowe, inżynieria społeczna, narzędzia "łamania" oprogramowania. |

| Zniszczenie | Skradzione hasła i informacje bankowe, kradzież tożsamości, komputer ofiary dodany do botnetu. |

| Usuwanie malware (Windows) |

Aby usunąć możliwe infekcje malware, przeskanuj komputer profesjonalnym oprogramowaniem antywirusowym. Nasi analitycy bezpieczeństwa zalecają korzystanie z Combo Cleaner. Pobierz Combo CleanerBezpłatny skaner sprawdza, czy twój komputer jest zainfekowany. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk. |

BLADABINDI, Groooboor, Buer Loader i Upatre to kilka przykładów innych złośliwych programów, które mogą powodować infekcje łańcuchowe (tj. pobieranie/instalację dodatkowego malware). To oprogramowanie może mieć również inne złośliwe możliwości, w tym (ale nie tylko): eksfiltrację plików, ekstrakcję danych z przeglądarek i innych aplikacji, keylogging (zapisywanie naciśnięć klawiszy), nagrywanie wideo/audio lub przesyłanie strumieniowe za pośrednictwem kamery internetowej/mikrofonu urządzenia itd. Niezależnie od tego, jak działa malware, ostateczny cel jest zawsze ten sam - generowanie zysku dla aktorów zagrożeń. Wszystkie infekcje złośliwego oprogramowania należy traktować jako wysoce niebezpieczne i niezwłocznie usuwać.

Jak BazarLoader dostał się do mojego komputera?

Trojan BazarLoader był dystrybuowany poprzez e-mailowe kampanie spamowe, koncentrujące się na stanie zdrowia prezydenta Trumpa. Termin „kampania spamowa" jest używany do określenia operacji na dużą skalę, podczas której wysyłane są tysiące zwodniczych e-maili. Zakaźne wiadomości rozpowszechniające BazarLoader miały następujące tematy/tytuły: "Recent material about the president's situation", "Recent materials pertaining to the president's illness", "Newest information about the president's condition" i "Newest info pertaining to President's illness". Jednak prawdopodobne istnieją między nimi różnice i alternatywy. Same e-maile sugerują, że odbiorcy mogą uzyskać dostęp do wewnętrznych informacji o stanie Trumpa, pobierając dokument za pośrednictwem osadzonego linku. Po kliknięciu linku użytkownicy są przekierowywani do dokumentów Google z oświadczeniem, że plik jest bezpieczny. Jednak zamiast pobierać dokument, pobierany jest złośliwy plik wykonywalny, który inicjuje proces/łańcuch infekcji BazarLoader. Aby ogólnie wyjaśnić, w jaki sposób kampanie spamowe infekują systemy - odbywa się to za pomocą linków do pobierania osadzonych w zwodniczych e-mailach i/lub zainfekowanych plikach dołączonych do tych wiadomości. Zakaźne pliki mogą mieć różne formaty, takie jak plików wykonywalnych (.exe, .run itp.), archiwów (ZIP, RAR itp.), dokumentów Microsoft Office i PDF, JavaScript itd. Inne popularne techniki dystrybucji malware obejmują niewiarygodne kanały pobierania, nielegalne narzędzia aktywacyjne („łamania" oprogramowania) i nielegalne aktualizacje. Podejrzane źródła pobierania, takie jak: nieoficjalne i bezpłatne witryny z hostingiem plików, sieci wymiany peer-to-peer i inne zewnętrzne programy do pobierania mogą oferować złośliwe oprogramowanie do pobrania, zamaskowane lub dołączone do zwykłych produktów. Narzędzia do nielegalnej aktywacji („łamania") mogą pobierać/instalować malware zamiast aktywować licencjonowane programy. Fałszywe programy aktualizujące powodują infekcje, wykorzystując słabe punkty nieaktualnych programów i/lub po prostu instalując złośliwe oprogramowanie zamiast obiecanych aktualizacji.

Jak uniknąć instalacji malware?

Nie wolno otwierać podejrzanych i/lub nieistotnych e-maili, a zwłaszcza ich załączników lub zawartych w nich linków - może to spowodować infekcję systemu wysokiego ryzyka. Wszystkie pliki do pobrania muszą pochodzić z oficjalnych i zweryfikowanych źródeł. Równie ważne jest aktywowanie i regularne aktualizowanie programów za pomocą funkcji/narzędzi zapewnionych przez oryginalnych programistów. Odradza się używanie nielegalnych narzędzi aktywacyjnych („łamania" oprogramowania) i zewnętrznych programów aktualizujących, ponieważ są one powszechnie stosowane do dystrybucji malware. Aby chronić integralność urządzenia i prywatność użytkowników, ważne jest, aby mieć zainstalowane niezawodne oprogramowanie antywirusowe/antyspyware. Ponadto oprogramowanie to musi być aktualizowane, wykorzystywane do wykonywania regularnych skanów systemu i usuwania wykrytych/potencjalnych zagrożeń. Jeśli uważasz, że twój komputer jest już zainfekowany, zalecamy wykonanie skanowania za pomocą Combo Cleaner Antivirus dla Windows, aby automatycznie usunąć obecne malware.

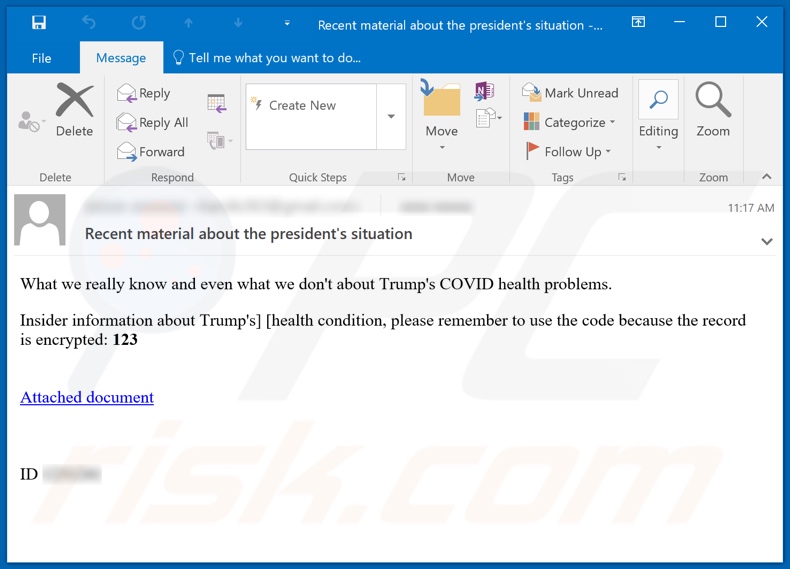

Zrzut ekranu oszukańczego e-maila dystrybuującego trojana BazarLoader:

Tekst prezentowany w tej wiadomości:

Subject: Recent material about the president's situation

What we really know and even what we don't about Trump's COVID health problems.

Insider information about Trump's] [health condition, please remember to use the code because the record is encrypted: 123

Attached document

ID

Natychmiastowe automatyczne usunięcie malware:

Ręczne usuwanie zagrożenia może być długim i skomplikowanym procesem, który wymaga zaawansowanych umiejętności obsługi komputera. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania malware, które jest zalecane do pozbycia się złośliwego oprogramowania. Pobierz je, klikając poniższy przycisk:

POBIERZ Combo CleanerPobierając jakiekolwiek oprogramowanie wyszczególnione na tej stronie zgadzasz się z naszą Polityką prywatności oraz Regulaminem. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na Combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzane przez RCS LT, spółkę macierzystą PCRisk.

Szybkie menu:

- Czym jest BazarLoader?

- KROK 1. Manualne usuwanie malware BazarLoader.

- KROK 2. Sprawdź, czy twój komputer jest czysty.

Jak manualnie usunąć malware?

Ręczne usuwanie malware jest skomplikowanym zadaniem. Zwykle lepiej jest pozwolić programom antywirusowym lub anty-malware zrobić to automatycznie. Aby usunąć to malware zalecamy użycie Combo Cleaner Antivirus dla Windows. Jeśli chcesz manualnie usunąć malware, pierwszym krokiem jest zidentyfikowanie jego nazwy. Oto przykład podejrzanego programu uruchomionego na komputerze użytkownika:

Jeśli zaznaczyłeś listę programów uruchomionych na komputerze, na przykład używając menedżera zadań i zidentyfikowałeś program, który wygląda podejrzanie, powinieneś wykonać te kroki:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Pobierz program o nazwie Autoruns. Pokazuje on automatyczne uruchamianie aplikacji, rejestr i lokalizacje systemów plików:

Uruchom ponownie swój komputer w trybie awaryjnym:

Uruchom ponownie swój komputer w trybie awaryjnym:

Użytkownicy Windows XP i Windows 7: Uruchom swój komputer w Trybie awaryjnym z obsługą sieci: Kliknij przycisk Start, kliknij polecenie Zamknij, kliknij opcję Uruchom ponownie, kliknij przycisk OK. Podczas uruchamiania komputera naciśnij klawisz F8 na klawiaturze tak wiele razy, aż zobaczysz Menu opcji zaawansowanych systemu Windows, a następnie wybierz opcję Tryb awaryjny z obsługą sieci z listy.

Film pokazujący jak uruchomić system Windows 7 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 8: Przejdź do ekranu startowego Windows 8, wpisz Advanced. W wynikach wyszukiwania wybierz opcję Ustawienia. Kliknij na zaawansowane opcje startowe. W otwartym oknie „Ogólne ustawienia komputera" wybierz Zaawansowane uruchamianie. Kliknij przycisk „Uruchom ponownie teraz". Komputer zostanie ponownie uruchomiony w „Menu zaawansowanych opcji uruchamiania." Kliknij przycisk „Rozwiązywanie problemów", a następnie kliknij przycisk „Opcje zaawansowane". Na ekranie zaawansowanych opcji kliknij „Ustawienia uruchamiania." Kliknij przycisk „Uruchom ponownie". Komputer uruchomi się ponownie do ekranu Ustawienia startowe. Naciśnij „5", aby uruchomić w Trybie awaryjnym z obsługą sieci.

Film pokazujący, jak uruchomić Windows 8 w „Trybie awaryjnym z obsługą sieci":

Użytkownicy Windows 10: Kliknij logo Windows i wybierz ikonę Zasilania. W otwartym menu kliknij „Uruchom ponownie" przytrzymując przycisk „Shift" na klawiaturze. W oknie „Wybierz opcję" kliknij przycisk „Rozwiązywanie problemów", a następnie wybierz opcję „Opcje zaawansowane". W menu zaawansowanych opcji wybierz „Ustawienia uruchamiania" i kliknij przycisk „Uruchom ponownie". W poniższym oknie powinieneś kliknąć przycisk „F5" na klawiaturze. Spowoduje to ponowne uruchomienie systemu operacyjnego w trybie awaryjnym z obsługą sieci.

Film pokazujący jak uruchomić Windows 10 w „Trybie awaryjnym z obsługą sieci":

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

Wyodrębnij pobrane archiwum i uruchom plik Autoruns.exe.

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

W aplikacji Autoruns kliknij „Opcje" u góry i odznacz opcje „Ukryj puste lokalizacje" i „Ukryj wpisy Windows". Po tej procedurze kliknij ikonę „Odśwież".

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Sprawdź listę dostarczoną przez aplikację Autoruns i znajdź plik malware, który chcesz wyeliminować.

Powinieneś zapisać pełną ścieżkę i nazwę. Zauważ, że niektóre malware ukrywa swoje nazwy procesów pod prawidłowymi nazwami procesów systemu Windows. Na tym etapie bardzo ważne jest, aby unikać usuwania plików systemowych. Po zlokalizowaniu podejrzanego programu, który chcesz usunąć, kliknij prawym przyciskiem myszy jego nazwę i wybierz „Usuń".

Po usunięciu malware za pomocą aplikacji Autoruns (zapewnia to, że malware nie uruchomi się automatycznie przy następnym uruchomieniu systemu), należy wyszukać jego nazwę na komputerze. Przed kontynuowaniem należy włączyć ukryte pliki i foldery. Jeśli znajdziesz plik malware, upewnij się, że go usunąłeś.

Uruchom ponownie komputer w normalnym trybie. Wykonanie poniższych czynności powinno pomóc w usunięciu malware z twojego komputera. Należy pamiętać, że ręczne usuwanie zagrożeń wymaga zaawansowanych umiejętności obsługi komputera. Zaleca się pozostawienie usuwania malware programom antywirusowym i zabezpieczającym przed malware. Te kroki mogą nie działać w przypadku zaawansowanych infekcji malware. Jak zawsze lepiej jest uniknąć infekcji, niż później próbować usunąć malware. Aby zapewnić bezpieczeństwo swojego komputera, należy zainstalować najnowsze aktualizacje systemu operacyjnego i korzystać z oprogramowania antywirusowego.

Aby mieć pewność, że twój komputer jest wolny od infekcji malware, zalecamy jego skanowanie za pomocą Combo Cleaner Antivirus dla Windows.

Udostępnij:

Tomas Meskauskas

Ekspert ds. bezpieczeństwa, profesjonalny analityk złośliwego oprogramowania

Jestem pasjonatem bezpieczeństwa komputerowego i technologii. Posiadam ponad 10-letnie doświadczenie w różnych firmach zajmujących się rozwiązywaniem problemów technicznych i bezpieczeństwem Internetu. Od 2010 roku pracuję jako autor i redaktor Pcrisk. Śledź mnie na Twitter i LinkedIn, aby być na bieżąco z najnowszymi zagrożeniami bezpieczeństwa online.

Portal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznęPortal bezpieczeństwa PCrisk jest prowadzony przez firmę RCS LT.

Połączone siły badaczy bezpieczeństwa pomagają edukować użytkowników komputerów na temat najnowszych zagrożeń bezpieczeństwa w Internecie. Więcej informacji o firmie RCS LT.

Nasze poradniki usuwania malware są bezpłatne. Jednak, jeśli chciałbyś nas wspomóc, prosimy o przesłanie nam dotacji.

Przekaż darowiznę

▼ Pokaż dyskusję